Wat is Microsoft Defender voor Cloud?

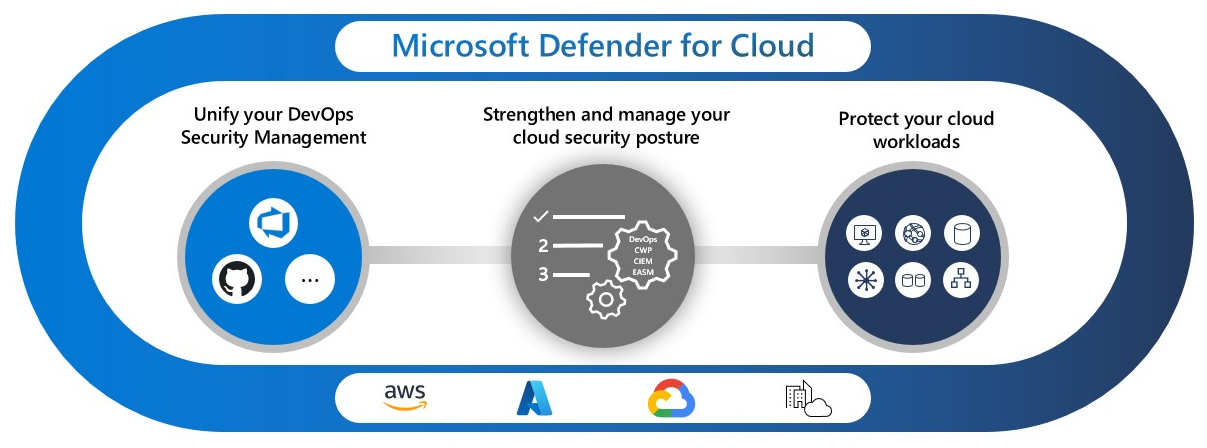

Microsoft Defender voor Cloud is een cloudeigen platform voor toepassingsbeveiliging (CNAPP) dat bestaat uit beveiligingsmaatregelen en -procedures die zijn ontworpen om cloudtoepassingen te beschermen tegen verschillende cyberbedreigingen en beveiligingsproblemen. Defender voor Cloud combineert de mogelijkheden van:

- Een DevSecOps-oplossing (Development Security Operations) die beveiligingsbeheer op codeniveau in meerdere cloud- en meerdere pijplijnomgevingen samenstelt

- Een CSPM-oplossing (Cloud Security Posture Management) waarmee acties worden weergegeven die u kunt ondernemen om schendingen te voorkomen

- Een cloudworkloadbeveiligingsplatform (CWPP) met specifieke beveiligingen voor servers, containers, opslag, databases en andere workloads

Notitie

Zie de pagina met prijzen voor Defender voor Cloud.

Wanneer u Defender voor Cloud inschakelt, krijgt u automatisch toegang tot Microsoft Defender XDR.

De Microsoft 365 Defender-portal helpt beveiligingsteams bij het onderzoeken van aanvallen tussen cloudresources, apparaten en identiteiten. Microsoft 365 Defender biedt een overzicht van aanvallen, waaronder verdachte en schadelijke gebeurtenissen die optreden in cloudomgevingen. Microsoft 365 Defender bereikt dit doel door alle waarschuwingen en incidenten te correleren, inclusief cloudwaarschuwingen en incidenten.

Meer informatie over de integratie tussen Microsoft Defender voor Cloud en Microsoft Defender XDR.

Cloudtoepassingen beveiligen

Defender voor Cloud helpt u bij het opnemen van goede beveiligingsprocedures vroeg tijdens het softwareontwikkelingsproces of DevSecOps. U kunt uw codebeheeromgevingen en uw codepijplijnen beveiligen en inzicht krijgen in de beveiligingspostuur van uw ontwikkelomgeving vanaf één locatie. Defender voor Cloud biedt beveiligingsteams de mogelijkheid om DevOps-beveiliging te beheren in omgevingen met meerdere pijplijnen.

De huidige toepassingen vereisen beveiligingsbewustzijn op het niveau van code, infrastructuur en runtime om ervoor te zorgen dat geïmplementeerde toepassingen worden beveiligd tegen aanvallen.

| Mogelijkheid | Welk probleem lost het op? | Aan de slag | Defender-abonnement |

|---|---|---|---|

| Inzichten in codepijplijnen | Biedt beveiligingsteams de mogelijkheid om toepassingen en resources te beschermen tegen code naar de cloud in omgevingen met meerdere pijplijnen, waaronder GitHub, Azure DevOps en GitLab. DevOps-beveiligingsresultaten, zoals onjuiste configuraties van Infrastructure as Code (IaC) en blootgestelde geheimen, kunnen vervolgens worden gecorreleerd met andere contextuele cloudbeveiligingsinzichten om prioriteit te geven aan herstel in code. | Azure DevOps-, GitHub- en GitLab-opslagplaatsen verbinden met Defender voor Cloud | Foundational CSPM (gratis) en Defender CSPM |

Uw beveiligingspostuur verbeteren

De beveiliging van uw cloud- en on-premises resources is afhankelijk van de juiste configuratie en implementatie. Defender voor Cloud aanbevelingen identificeert de stappen die u kunt uitvoeren om uw omgeving te beveiligen.

Defender voor Cloud bevat gratis Foundational CSPM-mogelijkheden. U kunt ook geavanceerde CSPM-mogelijkheden inschakelen door het Defender CSPM-abonnement in te schakelen.

| Mogelijkheid | Welk probleem lost het op? | Aan de slag | Defender-abonnement |

|---|---|---|---|

| Gecentraliseerd beleidsbeheer | Definieer de beveiligingsvoorwaarden die u in uw omgeving wilt onderhouden. Het beleid wordt omgezet in aanbevelingen die resourceconfiguraties identificeren die uw beveiligingsbeleid schenden. De Microsoft-cloudbeveiligingsbenchmark is een ingebouwde standaard die beveiligingsprincipes toepast met gedetailleerde technische implementatierichtlijnen voor Azure en andere cloudproviders (zoals AWS en GCP). | Een beveiligingsbeleid aanpassen | Foundational CSPM (gratis) |

| Beveiligingsscore | Een overzicht van uw beveiligingspostuur op basis van de aanbevelingen voor beveiliging. Wanneer u aanbevelingen herstelt, verbetert uw beveiligingsscore. | Uw beveiligingsscore bijhouden | Foundational CSPM (gratis) |

| Dekking voor meerdere clouds | Maak verbinding met uw omgevingen met meerdere clouds met methoden zonder agent voor CSPM-inzicht en CWP-beveiliging. | Verbind uw Amazon AWS- en Google GCP-cloudresources met Defender voor Cloud | Foundational CSPM (gratis) |

| Cloud Security Posture Management (CSPM) | Gebruik het dashboard om zwakke plekken in uw beveiligingspostuur te zien. | CSPM-hulpprogramma's inschakelen | Foundational CSPM (gratis) |

| Geavanceerd beheer van cloudbeveiligingspostuur | Krijg geavanceerde hulpprogramma's om zwakke plekken in uw beveiligingspostuur te identificeren, waaronder: Governance om acties uit te voeren om uw beveiligingspostuur te verbeteren- Naleving van regelgeving om de naleving van beveiligingsstandaarden te controleren- Cloud Security Explorer om een uitgebreid overzicht van uw omgeving te bouwen |

CSPM-hulpprogramma's inschakelen | Defender CSPM |

| Beheer van gegevensbeveiligingspostuur | Het beheer van de gegevensbeveiligingspostuur detecteert automatisch gegevensarchieven die gevoelige gegevens bevatten en helpt het risico op gegevensschendingen te verminderen. | Beheer van gegevensbeveiligingspostuur inschakelen | Defender CSPM of Defender for Storage |

| Analyse van aanvalspad | Modelleer verkeer op uw netwerk om potentiële risico's te identificeren voordat u wijzigingen in uw omgeving implementeert. | Query's bouwen om paden te analyseren | Defender CSPM |

| Cloud Security Explorer | Een kaart van uw cloudomgeving waarmee u query's kunt maken om beveiligingsrisico's te vinden. | Query's bouwen om beveiligingsrisico's te vinden | Defender CSPM |

| Beveiligingsbeheer | Verbeteringen in de beveiliging door uw organisatie te stimuleren door taken toe te wijzen aan resource-eigenaren en de voortgang bij te houden bij het afstemmen van uw beveiligingsstatus met uw beveiligingsbeleid. | Governanceregels definiëren | Defender CSPM |

| Microsoft Entra-machtigingsbeheer | Bieden uitgebreide zichtbaarheid en controle over machtigingen voor elke identiteit en elke resource in Azure, AWS en GCP. | Controleer uw Permission Creep Index (CPI) | Defender CSPM |

Cloudworkloads beveiligen

Proactieve beveiligingsprincipes vereisen dat u beveiligingsprocedures implementeert die uw workloads beschermen tegen bedreigingen. Cloudworkloadbeveiligingen (CWP) zorgen voor workloadspecifieke aanbevelingen die u naar de juiste beveiligingsmaatregelen leiden om uw workloads te beveiligen.

Wanneer uw omgeving wordt bedreigd, geven beveiligingswaarschuwingen direct de aard en ernst van de bedreiging aan, zodat u uw reactie kunt plannen. Nadat u een bedreiging in uw omgeving hebt geïdentificeerd, moet u snel reageren om het risico voor uw resources te beperken.

| Mogelijkheid | Welk probleem lost het op? | Aan de slag | Defender-abonnement |

|---|---|---|---|

| Cloudservers beveiligen | Serverbeveiliging bieden via Microsoft Defender voor Eindpunt of uitgebreide beveiliging met Just-In-Time-netwerktoegang, bewaking van bestandsintegriteit, evaluatie van beveiligingsproblemen en meer. | Uw servers met meerdere clouds en on-premises servers beveiligen | Defender voor Servers |

| Bedreigingen voor uw opslagbronnen identificeren | Detecteer ongebruikelijke en mogelijk schadelijke pogingen om toegang te krijgen tot uw opslagaccounts of misbruik te maken van geavanceerde mogelijkheden voor detectie van bedreigingen en Microsoft Threat Intelligence-gegevens om contextuele beveiligingswaarschuwingen te bieden. | Uw cloudopslagresources beveiligen | Defender for Storage |

| Clouddatabases beveiligen | Beveilig uw hele databaseomgeving met aanvalsdetectie en bedreigingsreactie voor de populairste databasetypen in Azure om de database-engines en gegevenstypen te beschermen, afhankelijk van hun kwetsbaarheid voor aanvallen en beveiligingsrisico's. | Gespecialiseerde beveiligingen implementeren voor cloud- en on-premises databases | - Defender voor Azure SQL Databases - Defender voor SQL-servers op computers - Defender voor opensource relationele databases - Defender voor Azure Cosmos DB |

| Containers beveiligen | Beveilig uw containers zodat u de beveiliging van uw clusters, containers en hun toepassingen kunt verbeteren, bewaken en onderhouden met omgevingsbeveiliging, evaluatie van beveiligingsproblemen en runtime-beveiliging. | Beveiligingsrisico's in uw containers zoeken | Defender voor Containers |

| Inzichten in infrastructuurservice | Diagnosticeer zwakke plekken in uw toepassingsinfrastructuur die uw omgeving vatbaar voor aanvallen kunnen laten. | - Aanvallen identificeren die gericht zijn op toepassingen die worden uitgevoerd via App Service - Detect-pogingen om Key Vault-accounts- te misbruiken, worden gewaarschuwd voor verdachte Resource Manager-bewerkingen - : afwijkende DNS-activiteiten beschikbaar maken |

- Defender voor App Service - Defender voor Key Vault - Defender voor Resource Manager - Defender voor DNS |

| Beveiligingswaarschuwingen | Ontvang informatie over realtime gebeurtenissen die de beveiliging van uw omgeving bedreigen. Waarschuwingen worden gecategoriseerd en toegewezen ernstniveaus om de juiste antwoorden aan te geven. | Beveiligingswaarschuwingen beheren | Elk Defender-plan voor workloadbeveiliging |

| Beveiligingsincidenten | Correleer waarschuwingen om aanvalspatronen te identificeren en te integreren met SIEM-oplossingen (Security Information and Event Management), Security Orchestration Automated Response (SOAR) en ITSM-oplossingen (IT Service Management) om te reageren op bedreigingen en het risico voor uw resources te beperken. | Waarschuwingen exporteren naar SIEM-, SOAR- of ITSM-systemen | Elk Defender-plan voor workloadbeveiliging |

Belangrijk

Vanaf 1 augustus 2023 kunnen klanten met een bestaand abonnement op Defender voor DNS de service blijven gebruiken, maar nieuwe abonnees ontvangen waarschuwingen over verdachte DNS-activiteiten als onderdeel van Defender for Servers P2.

Meer informatie

Zie voor meer informatie over Defender voor Cloud en hoe het werkt:

- Een stapsgewijze procedure voor Defender voor Cloud

- Een interview over Defender voor Cloud met een expert in cybersecurity in Lessons Learned from the Field

- Microsoft Defender voor Cloud - Use cases

- Microsoft Defender voor Cloud PoC Series - Microsoft Defender for Containers

- Meer informatie over hoe Microsoft Defender voor Cloud gegevensbeveiliging biedt

Volgende stappen

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor