Wat is er nieuw archief voor in Microsoft Defender voor IoT voor organisaties

Notitie

De naam van Azure Defender voor IoT is gewijzigd in Microsoft Defender for IoT.

Dit artikel fungeert als archief voor functies en verbeteringen die meer dan negen maanden geleden zijn uitgebracht voor Microsoft Defender for IoT voor organisaties.

Zie Wat is er nieuw in Microsoft Defender voor IoT? voor recentere updates.

Genoteerde functies die hieronder worden vermeld, zijn beschikbaar in PREVIEW. De aanvullende voorwaarden van Azure Preview bevatten andere juridische voorwaarden die van toepassing zijn op Azure-functies die in bèta, preview of anderszins nog niet beschikbaar zijn in algemene beschikbaarheid.

December 2021

Sensorsoftwareversie: 10.5.4

- Verbeterde integratie met Microsoft Sentinel (preview)

- Apache Log4j-beveiligingsprobleem

- Waarschuwingen

Verbeterde integratie met Microsoft Sentinel (preview)

De nieuwe IoT OT Threat Monitoring met Defender for IoT-oplossing is beschikbaar en biedt verbeterde mogelijkheden voor Microsoft Defender for IoT-integratie met Microsoft Sentinel. De IoT OT Threat Monitoring met Defender for IoT-oplossing is een set gebundelde inhoud, waaronder analyseregels, werkmappen en playbooks, die specifiek zijn geconfigureerd voor Defender for IoT-gegevens. Deze oplossing ondersteunt momenteel alleen operationele netwerken (OT/ICS).

Zie zelfstudie: Defender for IoT en Sentinel integreren voor meer informatie over de integratie met Microsoft Sentinel

Apache Log4j-beveiligingsprobleem

Versie 10.5.4 van Microsoft Defender for IoT beperkt het Apache Log4j-beveiligingsprobleem. Zie de update van het beveiligingsadvies voor meer informatie.

Waarschuwingen

Versie 10.5.4 van Microsoft Defender for IoT biedt belangrijke waarschuwingsverbeteringen:

- Waarschuwingen voor bepaalde kleine gebeurtenissen of edge-cases zijn nu uitgeschakeld.

- Voor bepaalde scenario's worden vergelijkbare waarschuwingen geminimaliseerd in één waarschuwingsbericht.

Deze wijzigingen verminderen het waarschuwingsvolume en maken efficiëntere targeting en analyse van beveiligings- en operationele gebeurtenissen mogelijk.

Zie OT-bewakingswaarschuwingstypen en -beschrijvingen voor meer informatie.

Waarschuwingen permanent uitgeschakeld

De onderstaande waarschuwingen zijn permanent uitgeschakeld met versie 10.5.4. Detectie en bewaking worden nog steeds ondersteund voor verkeer dat is gekoppeld aan de waarschuwingen.

Waarschuwingen voor beleidsengine

- RPC Procedure-aanroepen

- Niet-geautoriseerde HTTP-server

- Abnormaal gebruik van MAC-adressen

Waarschuwingen zijn standaard uitgeschakeld

De onderstaande waarschuwingen zijn standaard uitgeschakeld met versie 10.5.4. U kunt de waarschuwingen opnieuw inschakelen op de ondersteuningspagina van de sensorconsole, indien nodig.

Waarschuwing voor anomalie-engine

- Abnormaal aantal parameters in HTTP-header

- Abnormale LENGTE van HTTP-header

- Ongeldige HTTP-headerinhoud

Waarschuwingen voor operationele engine

- HTTP-clientfout

- RPC-bewerking is mislukt

Waarschuwingen voor beleidsengine

Als u deze waarschuwingen uitschakelt, wordt ook de bewaking van gerelateerd verkeer uitgeschakeld. Dit verkeer wordt met name niet gerapporteerd in Data Mining-rapporten.

- Ongeldige HTTP-communicatiewaarschuwing en HTTP-Verbinding maken ions data mining-verkeer

- Waarschuwing voor niet-geautoriseerde HTTP-gebruikersagents en gegevensanalyse van HTTP-gebruikersagents

- Niet-geautoriseerd HTTP SOAP-actie- en HTTP SOAP-acties gegevensanalyseverkeer

Bijgewerkte waarschuwingsfunctionaliteit

Waarschuwing voor niet-geautoriseerde databasebewerkingen Eerder behandelde deze waarschuwing DDL- en DML-waarschuwingen en Data Mining-rapportage. Nu:

- DDL-verkeer: waarschuwingen en bewaking worden ondersteund.

- DML-verkeer: bewaking wordt ondersteund. Waarschuwingen worden niet ondersteund.

Waarschuwing Nieuwe asset gedetecteerd Deze waarschuwing is uitgeschakeld voor nieuwe apparaten die zijn gedetecteerd in IT-subnetten. De waarschuwing New Asset Detected wordt nog steeds geactiveerd voor nieuwe apparaten die zijn gedetecteerd in OT-subnetten. OT-subnetten worden automatisch gedetecteerd en kunnen indien nodig door gebruikers worden bijgewerkt.

Geminimaliseerde waarschuwingen

Het activeren van waarschuwingen voor specifieke scenario's is geminimaliseerd om het aantal waarschuwingen te verminderen en het onderzoek naar waarschuwingen te vereenvoudigen. Als in deze scenario's een apparaat herhaalde activiteit op doelen uitvoert, wordt er eenmaal een waarschuwing geactiveerd. Eerder werd er een nieuwe waarschuwing geactiveerd telkens wanneer dezelfde activiteit werd uitgevoerd.

Deze nieuwe functionaliteit is beschikbaar voor de volgende waarschuwingen:

- Poortscan gedetecteerde waarschuwingen, op basis van activiteit van het bronapparaat (gegenereerd door de Anomalie-engine)

- Malwarewaarschuwingen, op basis van activiteit van het bronapparaat. (gegenereerd door de malware-engine).

- Vermoeden van Denial of Service-aanvalswaarschuwingen, op basis van activiteit van het doelapparaat (gegenereerd door de Malware-engine)

November 2021

Sensorsoftwareversie: 10.5.3

De volgende functieverbeteringen zijn beschikbaar met versie 10.5.3 van Microsoft Defender for IoT.

De on-premises beheerconsole heeft een nieuwe API ter ondersteuning van onze ServiceNow-integratie. Zie integratie-API-naslaginformatie voor on-premises beheerconsoles (openbare preview) voor meer informatie.

Er zijn verbeteringen aangebracht in de analyse van netwerkverkeer van meerdere OT- en ICS-protocoldissectors.

Als onderdeel van ons geautomatiseerd onderhoud worden gearchiveerde waarschuwingen die meer dan 90 dagen oud zijn, nu automatisch verwijderd.

Er zijn veel verbeteringen aangebracht in het exporteren van metagegevens van waarschuwingen op basis van feedback van klanten.

Oktober 2021

Sensorsoftwareversie: 10.5.2

De volgende functieverbeteringen zijn beschikbaar met versie 10.5.2 van Microsoft Defender for IoT.

Detecties van plc-bedrijfsmodus (openbare preview)

Gebruikers kunnen nu statussen, wijzigingen en risico's van PLC-bedrijfsmodus bekijken. De PLC-bedrijfsmodus bestaat uit de logische uitvoeringsstatus plc en de fysieke sleutelstatus, als er een fysieke sleutelschakelaar op de PLC bestaat.

Deze nieuwe mogelijkheid helpt de beveiliging te verbeteren door onbeveiligde PLC's te detecteren en als gevolg hiervan voorkomt u schadelijke aanvallen zoals PLC-programmadownloads. De Triton-aanval van 2017 op een petrochemische fabriek illustreert de effecten van dergelijke risico's. Deze informatie biedt operationele technici ook kritieke zichtbaarheid in de operationele modus van ENTERPRISE-PLC's.

Wat is een onbeveiligde modus?

Als de sleutelstatus wordt gedetecteerd als Programma of als de uitvoeringsstatus wordt gedetecteerd als Extern of Programma, wordt de PLC gedefinieerd door Defender for IoT als onbeveiligd.

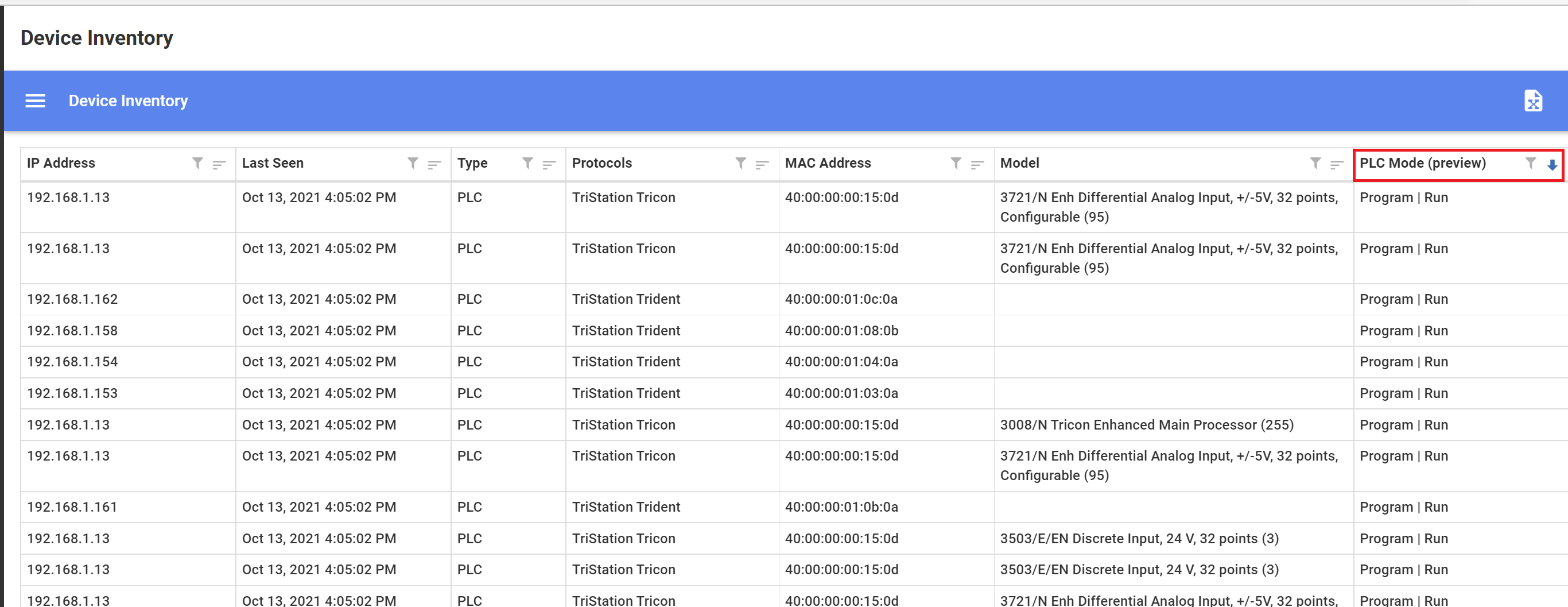

Zichtbaarheid en risicobeoordeling

Gebruik de apparaatinventaris om de PLC-status van organisatie-PC's en contextuele apparaatgegevens weer te geven. Gebruik het dialoogvenster Apparaatinventaris Instellingen om deze kolom toe te voegen aan de inventaris.

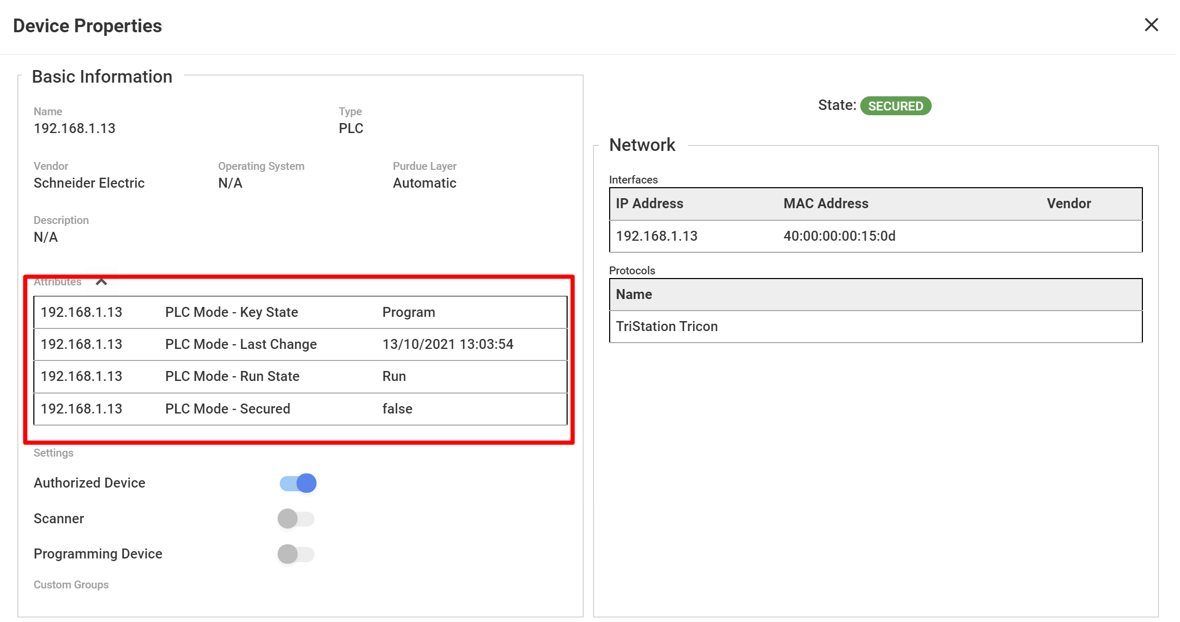

Bekijk de beveiligde status van PLC en de laatste wijzigingsinformatie per PLC in de sectie Kenmerken van het scherm Apparaateigenschappen. Als de sleutelstatus wordt gedetecteerd als Programma of als de uitvoeringsstatus wordt gedetecteerd als Extern of Programma, wordt de PLC gedefinieerd door Defender for IoT als onbeveiligd. De optie Apparaateigenschappen PLC Beveiligd wordt onwaar gelezen.

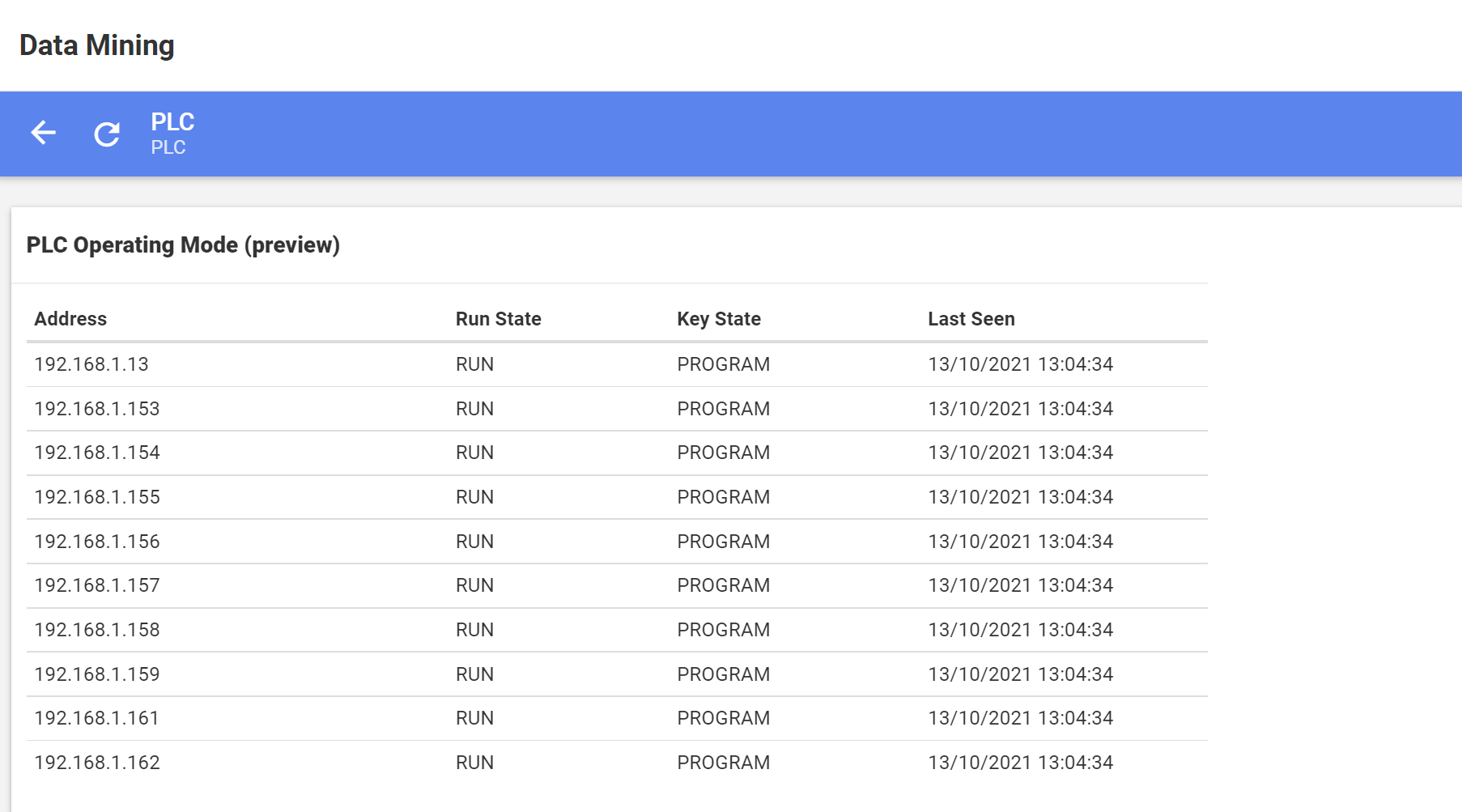

Bekijk alle statussen van de PLC-uitvoering en sleutelstatus van het netwerk door gegevensanalyse te maken met informatie over de PLC-bedrijfsmodus.

Gebruik het rapport risicobeoordeling om het aantal netwerk-PLC's in de onbeveiligde modus te bekijken en aanvullende informatie die u kunt gebruiken om onbeveiligde PLC-risico's te beperken.

PCAP-API

Met de nieuwe PCAP-API kan de gebruiker PCAP-bestanden ophalen van de sensor via de on-premises beheerconsole met of zonder directe toegang tot de sensor zelf.

Controle on-premises beheerconsole

Auditlogboeken voor de on-premises beheerconsole kunnen nu worden geëxporteerd om onderzoek te vergemakkelijken naar welke wijzigingen zijn aangebracht en door wie.

Webhook uitgebreid

Webhook uitgebreid kan worden gebruikt om extra gegevens naar het eindpunt te verzenden. De uitgebreide functie bevat alle informatie in de webhookwaarschuwing en voegt de volgende informatie toe aan het rapport:

- sensorID

- sensorName

- Zone

- Zonenaam

- siteID

- sitenaam

- sourceDeviceAddress

- destinationDeviceAddress

- remediationSteps

- Behandeld

- additionalInformation

Unicode-ondersteuning voor certificaatwachtwoordzinnen

Unicode-tekens worden nu ondersteund bij het werken met wachtwoordzinnen voor sensorcertificaten. Zie Ca-ondertekende certificaten voorbereiden voor meer informatie.

April 2021

Werken met automatische updates voor bedreigingsinformatie (openbare preview)

Nieuwe bedreigingsinformatiepakketten kunnen nu automatisch worden gepusht naar met de cloud verbonden sensoren wanneer ze worden vrijgegeven door Microsoft Defender for IoT. Dit is naast het downloaden van bedreigingsinformatiepakketten en het uploaden ervan naar sensoren.

Werken met automatische updates helpt operationele inspanningen te verminderen en betere beveiliging te garanderen. Schakel automatische updates in door de sensor voor cloudconnector in te schakelen in de Defender for IoT-portal met de wisselknop Automatische bedreigingsinformatie-updates ingeschakeld.

Als u een conservatievere benadering wilt gebruiken om uw gegevens over bedreigingsinformatie bij te werken, kunt u pakketten handmatig pushen vanuit de Microsoft Defender for IoT-portal naar sensoren die zijn verbonden met de cloud wanneer u denkt dat dit nodig is. Dit geeft u de mogelijkheid om te bepalen wanneer een pakket is geïnstalleerd, zonder dat u het hoeft te downloaden en vervolgens naar uw sensoren te uploaden. Push updates handmatig naar sensoren vanaf de pagina Defender for IoT-sites en -sensoren .

U kunt ook de volgende informatie over bedreigingsinformatiepakketten bekijken:

- Pakketversie geïnstalleerd

- Updatemodus voor bedreigingsinformatie

- Status van update van bedreigingsinformatie

Met de cloud verbonden sensorinformatie weergeven (openbare preview)

Bekijk belangrijke operationele informatie over met de cloud verbonden sensoren op de pagina Sites en Sensoren .

- De sensorversie geïnstalleerd

- De verbindingsstatus van de sensor met de cloud.

- De laatste keer dat de sensor verbinding met de cloud heeft gedetecteerd.

Verbeteringen aan waarschuwings-API

Er zijn nieuwe velden beschikbaar voor gebruikers die met waarschuwings-API's werken.

On-premises beheerconsole

- Bron- en doeladres

- Herstelstappen

- De naam van de sensor die door de gebruiker is gedefinieerd

- De naam van de zone die is gekoppeld aan de sensor

- De naam van de site die is gekoppeld aan de sensor

Sensor

- Bron- en doeladres

- Herstelstappen

API-versie 2 is vereist bij het werken met de nieuwe velden.

Functies geleverd als algemeen beschikbaar (GA)

De volgende functies waren eerder beschikbaar voor openbare preview en zijn nu algemeen beschikbaar (GA):

- Sensor : verbeterde aangepaste waarschuwingsregels

- On-premises beheerconsole - waarschuwingen exporteren

- Tweede netwerkinterface toevoegen aan de on-premises beheerconsole

- Apparaatbouwer - nieuwe microagent

Maart 2021

Sensor : verbeterde aangepaste waarschuwingsregels (openbare preview)

U kunt nu aangepaste waarschuwingsregels maken op basis van de dag, de groep dagen en de tijdsperiode dat de netwerkactiviteit is gedetecteerd. Werken met voorwaarden voor dag- en tijdregels is handig, bijvoorbeeld in gevallen waarin de ernst van de waarschuwing wordt afgeleid door het tijdstip waarop de waarschuwingsgebeurtenis plaatsvindt. Maak bijvoorbeeld een aangepaste regel die een waarschuwing met hoge ernst activeert wanneer netwerkactiviteit wordt gedetecteerd in een weekend of 's avonds.

Deze functie is beschikbaar op de sensor met versie 10.2.

On-premises beheerconsole - waarschuwingen exporteren (openbare preview)

Waarschuwingsgegevens kunnen nu worden geëxporteerd naar een CSV-bestand vanuit de on-premises beheerconsole. U kunt informatie exporteren van alle gedetecteerde waarschuwingen of exportgegevens op basis van de gefilterde weergave.

Deze functie is beschikbaar in de on-premises beheerconsole met versie 10.2.

Tweede netwerkinterface toevoegen aan de on-premises beheerconsole (openbare preview)

U kunt nu de beveiliging van uw implementatie verbeteren door een tweede netwerkinterface toe te voegen aan uw on-premises beheerconsole. Met deze functie kan uw on-premises beheer de verbonden sensoren in één beveiligd netwerk hebben, terwijl uw gebruikers toegang hebben tot de on-premises beheerconsole via een tweede afzonderlijke netwerkinterface.

Deze functie is beschikbaar in de on-premises beheerconsole met versie 10.2.

Januari 2021

Beveiliging

Er zijn verbeteringen aangebracht in certificaat- en wachtwoordherstel voor deze release.

Certificaten

Met deze versie kunt u het volgende doen:

- Upload TLS/SSL-certificaten rechtstreeks naar de sensoren en on-premises beheerconsoles.

- Validering uitvoeren tussen de on-premises beheerconsole en verbonden sensoren, en tussen een beheerconsole en een beheerconsole met hoge beschikbaarheid. Validatie is gebaseerd op vervaldatums, verificatie van basis-CA's en certificaatintrekkingslijsten. Als de validatie mislukt, wordt de sessie niet voortgezet.

Voor upgrades:

- Er is geen wijziging in TLS/SSL-certificaat of validatiefunctionaliteit tijdens de upgrade.

- Nadat u uw sensoren en on-premises beheerconsoles hebt bijgewerkt, kunnen gebruikers met beheerdersrechten TLS/SSL-certificaten vervangen of TLS/SSL-certificaatvalidatie activeren vanuit het venster Systeem Instellingen, TLS/SSL-certificaat.

Voor nieuwe installaties:

- Tijdens de eerste aanmelding moeten gebruikers een TLS/SSL-certificaat gebruiken (aanbevolen) of een lokaal gegenereerd zelfondertekend certificaat (niet aanbevolen)

- Certificaatvalidatie is standaard ingeschakeld voor nieuwe installaties.

Wachtwoordherstel

Sensor- en on-premises beheerconsole Beheer istratieve gebruikers kunnen nu wachtwoorden herstellen vanuit de Microsoft Defender for IoT-portal. Eerder vereist herstel van wachtwoorden door het ondersteuningsteam.

Onboarding

On-premises beheerconsole - vastgelegde apparaten

Na de eerste aanmelding bij de on-premises beheerconsole moeten gebruikers nu een activeringsbestand uploaden. Het bestand bevat het geaggregeerde aantal apparaten dat moet worden bewaakt op het organisatienetwerk. Dit aantal wordt aangeduid als het aantal vastgelegde apparaten. Vastgelegde apparaten worden gedefinieerd tijdens het onboardingproces in de Microsoft Defender for IoT-portal, waar het activeringsbestand wordt gegenereerd. Voor het uploaden van het activeringsbestand zijn de eerste keer dat gebruikers en gebruikers upgraden vereist. Na de eerste activering kan het aantal gedetecteerde apparaten op het netwerk het aantal vastgelegde apparaten overschrijden. Deze gebeurtenis kan bijvoorbeeld optreden als u meer sensoren verbindt met de beheerconsole. Als er een discrepantie is tussen het aantal gedetecteerde apparaten en het aantal vastgelegde apparaten, wordt er een waarschuwing weergegeven in de beheerconsole. Als deze gebeurtenis zich voordoet, moet u een nieuw activeringsbestand uploaden.

Opties voor pagina met prijzen

Op de pagina Met prijzen kunt u nieuwe abonnementen onboarden op Microsoft Defender for IoT en vastgelegde apparaten in uw netwerk definiëren.

Daarnaast kunt u op de pagina Prijzen bestaande abonnementen beheren die zijn gekoppeld aan een sensor en apparaatverplichting bijwerken.

Onboarded sensoren weergeven en beheren

Met een nieuwe site- en sensorenportalpagina kunt u het volgende doen:

- Voeg beschrijvende informatie over de sensor toe. Bijvoorbeeld een zone die is gekoppeld aan de sensor of tags met vrije tekst.

- Sensorgegevens weergeven en filteren. Bekijk bijvoorbeeld details over sensoren die zijn verbonden met de cloud of lokaal worden beheerd of informatie over sensoren in een specifieke zone bekijken.

Bruikbaarheid

Nieuwe connectorpagina van Azure Sentinel

De pagina Microsoft Defender for IoT-gegevensconnector in Azure Sentinel is opnieuw ontworpen. De gegevensconnector is nu gebaseerd op abonnementen in plaats van IoT Hubs; zodat klanten hun configuratieverbinding met Azure Sentinel beter kunnen beheren.

Azure Portal-machtigingsupdates

Ondersteuning voor beveiligingslezer en beveiliging Beheer istrator is toegevoegd.

Andere updates

Toegangsgroep - zonemachtigingen

De regels voor toegangsgroepen in de on-premises beheerconsole bevatten niet de optie om toegang te verlenen tot een specifieke zone. Er is geen wijziging in het definiëren van regels die gebruikmaken van sites, regio's en bedrijfseenheden. Na de upgrade worden toegangsgroepen met regels die toegang tot specifieke zones toestaan, gewijzigd om toegang tot de bovenliggende site toe te staan, inclusief alle zones.

Terminologiewijzigingen

De term asset is hernoemd apparaat in de sensor- en on-premises beheerconsole, rapporten en andere oplossingsinterfaces. In sensor- en on-premises beheerconsolewaarschuwingen heeft de term Deze gebeurtenis beheren de naam Herstelstappen genoemd.

Volgende stappen

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor