Handmatig een Azure Resource Manager-verbinding voor identiteitsservice voor workloads instellen

Wanneer u problemen met een Azure Resource Manager-identiteitsserviceverbinding oplost, moet u de verbinding mogelijk handmatig configureren in plaats van het geautomatiseerde hulpprogramma te gebruiken dat beschikbaar is in Azure DevOps.

U wordt aangeraden de geautomatiseerde benadering uit te voeren voordat u een handmatige configuratie start.

Er zijn twee opties voor verificatie: een beheerde identiteit gebruiken of een service-principal gebruiken. Het voordeel van de optie beheerde identiteit is dat u deze kunt gebruiken als u geen machtigingen hebt om service-principals te maken of als u een andere Microsoft Entra-tenant gebruikt dan uw Azure DevOps-gebruiker.

Een identiteitsserviceverbinding voor workloads instellen voor het gebruik van verificatie van beheerde identiteiten

Mogelijk moet u handmatig een beheerde identiteit maken die federatieve referenties gebruikt en vervolgens de vereiste machtigingen verlenen. U kunt ook de REST API voor dit proces gebruiken.

Een beheerde identiteit maken

Meld u aan bij het Azure-portaal.

Voer in het zoekvak Beheerde identiteiten in.

Selecteer Maken.

Voer in het deelvenster Door gebruiker toegewezen beheerde identiteit maken waarden in of selecteer deze voor de volgende items:

- Abonnement: selecteer het abonnement waarin de door de gebruiker toegewezen beheerde identiteit moet worden gemaakt.

- Resourcegroep: Selecteer een resourcegroep waarin u de door de gebruiker toegewezen beheerde identiteit wilt maken of selecteer Nieuw maken om een nieuwe resourcegroep te maken.

- Regio: Selecteer een regio om de door de gebruiker toegewezen beheerde identiteit te implementeren, bijvoorbeeld VS - oost.

- Naam: Voer de naam in voor uw door de gebruiker toegewezen beheerde identiteit, bijvoorbeeld UADEVOPS.

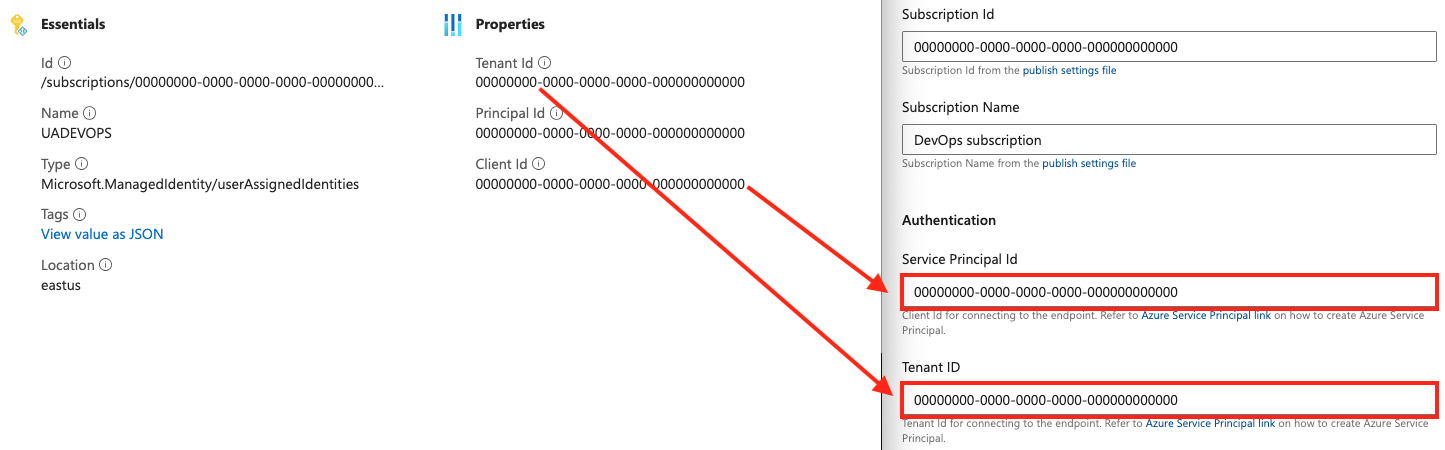

Kopieer de waarden voor abonnements-id en client-id voor uw beheerde identiteit om later te gebruiken.

Ga naar Instellingeneigenschappen>.

Kopieer de waarde van de tenant-id om later te gebruiken.

Ga naar Federatieve>instellingenreferenties.

Selecteer Referenties toevoegen.

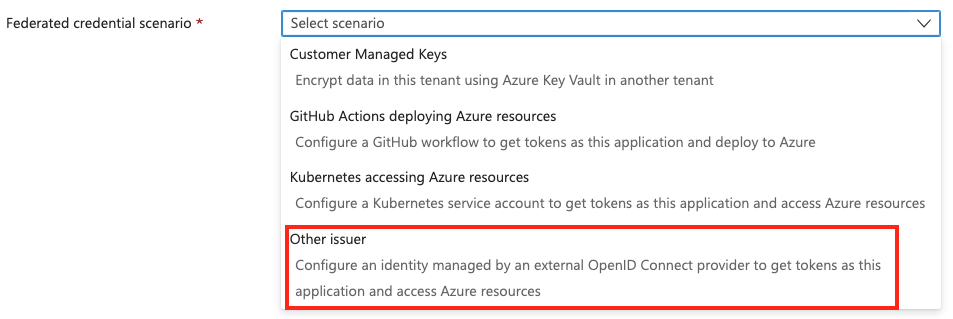

Selecteer het scenario voor andere verleners .

Voer waarden in voor verlener en onderwerp-id. U vervangt deze waarden later wanneer u een serviceverbinding maakt.

Veld Beschrijving Verlener Voer https://vstoken.dev.azure.com/<unique-identifier>in. Ditunique-identifieris de GUID van uw Azure DevOps-organisatie.Onderwerp-id Geef sc://<Azure DevOps organization>/<project name>/<service connection name>op. De serviceverbinding hoeft niet al te worden gemaakt.Selecteer Opslaan.

Houd dit venster open. Later in het proces keert u terug naar het venster en werkt u uw federatieve referenties voor app-registratie bij.

Machtigingen verlenen aan de beheerde identiteit

Ga in Azure Portal naar de Azure-resource waarvoor u machtigingen wilt verlenen (bijvoorbeeld een resourcegroep).

Klik op Toegangsbeheer (IAM) .

Selecteer Roltoewijzing toevoegen. Wijs de vereiste rol toe aan uw beheerde identiteit (bijvoorbeeld Inzender).

Selecteer Controleren en toewijzen.

Een serviceverbinding maken voor verificatie van beheerde identiteiten

Open uw project in Azure DevOps en ga naar

>Pipelines>Service-verbindingen.

>Pipelines>Service-verbindingen.Selecteer Nieuwe serviceverbinding.

Selecteer Azure Resource Manager en selecteer vervolgens Volgende.

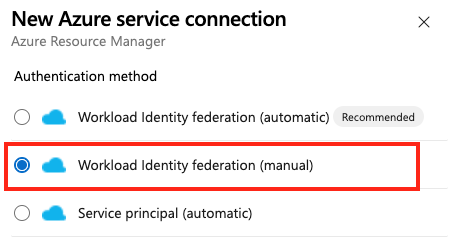

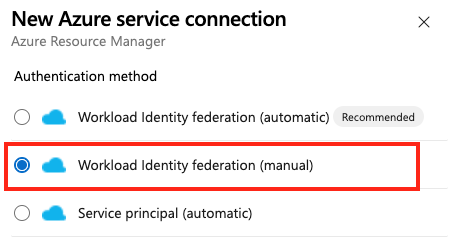

Selecteer Federatie van workloadidentiteit (handmatig) en selecteer vervolgens Volgende.

Voer voor de serviceverbindingsnaam de waarde in die u hebt gebruikt voor onderwerp-id bij het maken van uw federatieve referenties.

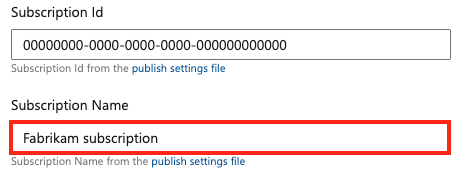

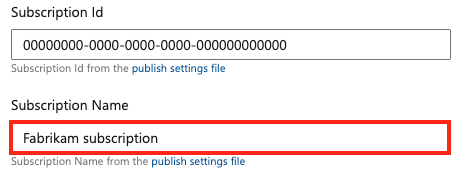

Voer voor abonnements-id en abonnementsnaam de waarden in voor het abonnement in uw Azure Portal-account.

In de sectie Verificatie:

Voer voor service-principal-id de waarde van de client-id in van uw beheerde identiteit.

Voer voor tenant-id de waarde van tenant-id uit uw beheerde identiteit in.

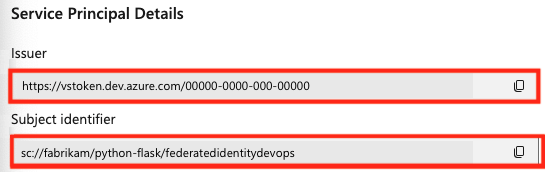

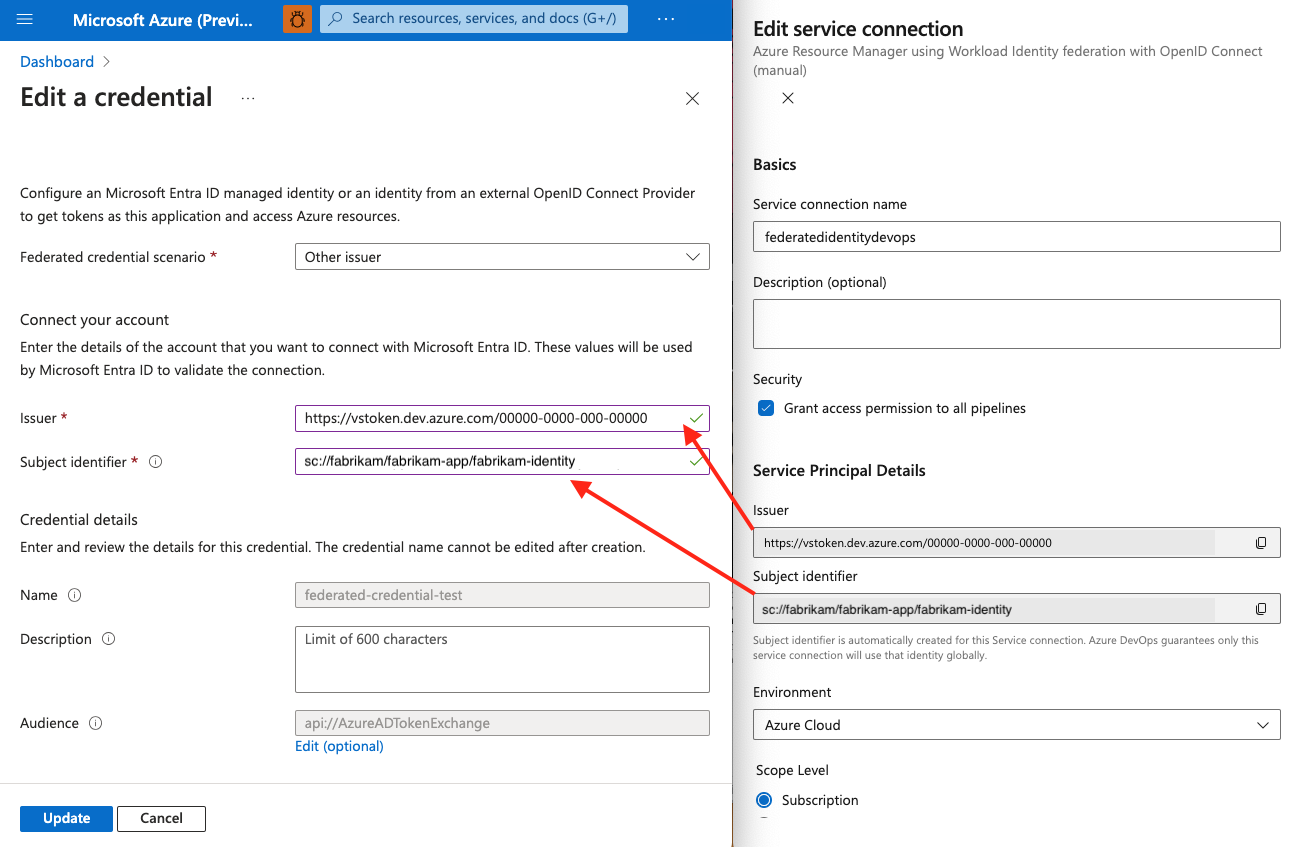

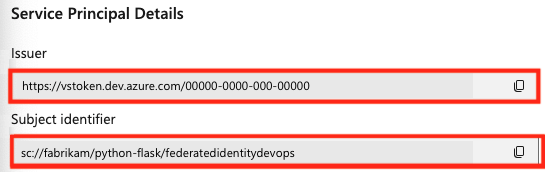

Kopieer in Azure DevOps de gegenereerde waarden voor issuer en onderwerp-id.

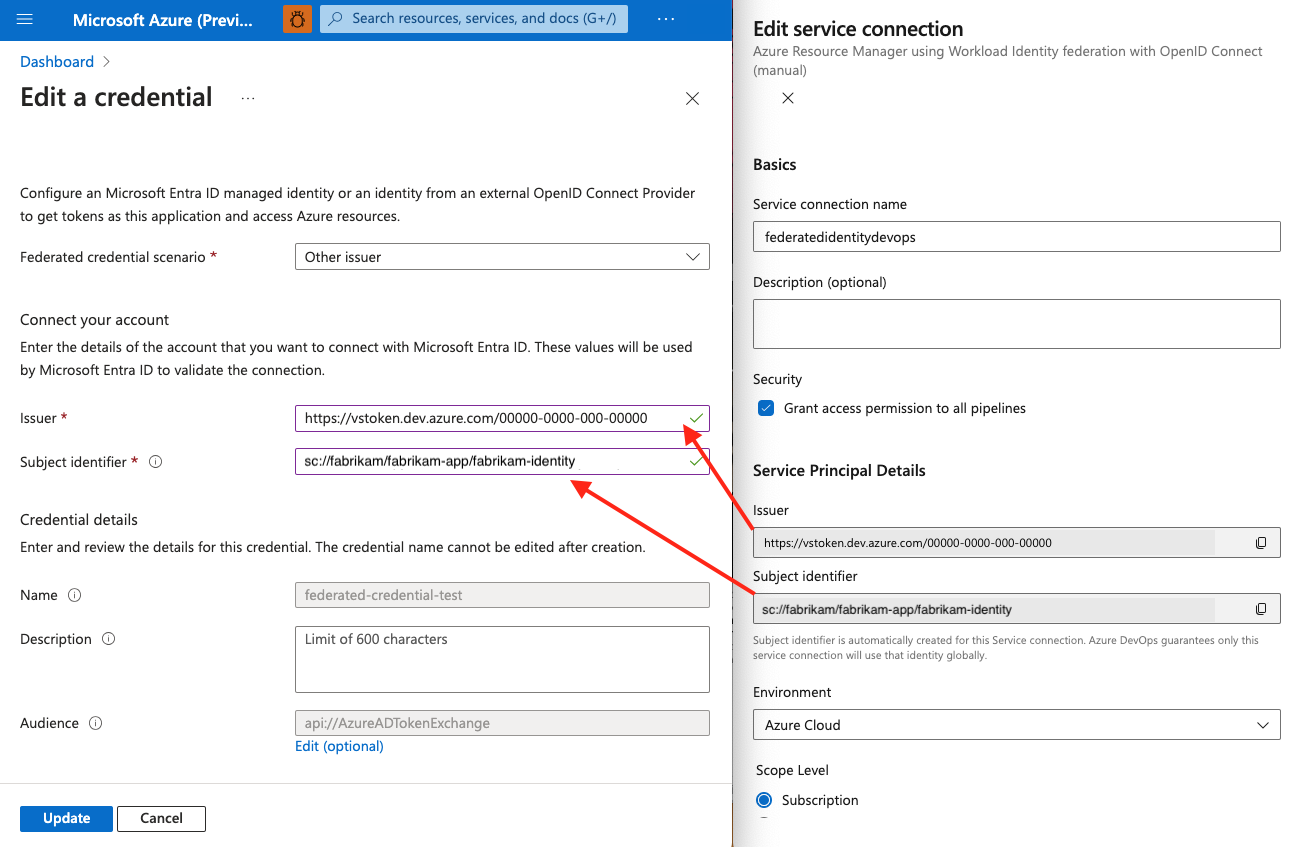

Ga in Azure Portal terug naar uw federatieve referenties voor app-registratie.

Plak de waarden voor issuer en onderwerp-id die u hebt gekopieerd uit uw Azure DevOps-project in uw federatieve referenties in Azure Portal.

Selecteer Bijwerken in Azure Portal om de bijgewerkte referenties op te slaan.

Selecteer Verifiëren en opslaan in Azure DevOps.

Een verbinding met een workloadidentiteitsservice instellen om service-principalverificatie te gebruiken

Mogelijk moet u handmatig een service-principal met federatieve referenties maken en vervolgens de vereiste machtigingen verlenen. U kunt ook de REST API voor dit proces gebruiken.

Een app-registratie en federatieve referenties maken

Ga in Azure Portal naar app-registraties.

Selecteer Nieuwe registratie.

Voer bij Naam een naam in voor uw app-registratie en selecteer vervolgens Wie kan deze toepassing gebruiken of toegang krijgen tot deze API.

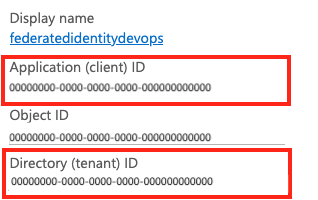

Kopieer de waarden voor toepassings-id (client) en map-id (tenant) uit uw app-registratie om later te gebruiken.

Ga naar Certificaten en geheimen beheren>.

Selecteer Federatieve referenties.

Selecteer Referenties toevoegen.

Selecteer het scenario voor andere verleners .

Voer waarden in voor verlener en onderwerp-id. U vervangt deze waarden later wanneer u een serviceverbinding maakt.

Veld Beschrijving Verlener Voer https://vstoken.dev.azure.com/<unique-identifier>in. Ditunique-identifieris de GUID van uw Azure DevOps-organisatie.Onderwerp-id Geef sc://<Azure DevOps organization>/<project name>/<service connection name>op. Uw serviceverbinding hoeft nog niet te worden gemaakt.Selecteer Opslaan.

Houd dit venster open. Later in het proces keert u terug naar het venster en werkt u uw federatieve referenties voor app-registratie bij.

Machtigingen verlenen aan de app-registratie

Ga in Azure Portal naar de Azure-resource waarvoor u machtigingen wilt verlenen (bijvoorbeeld een resourcegroep).

Klik op Toegangsbeheer (IAM) .

Selecteer Roltoewijzing toevoegen. Wijs de vereiste rol toe aan de app-registratie (bijvoorbeeld Inzender).

Selecteer Controleren en toewijzen.

Een serviceverbinding maken voor service-principal-verificatie

Open uw project in Azure DevOps en ga naar

>Pipelines>Service-verbindingen.

>Pipelines>Service-verbindingen.Selecteer Nieuwe serviceverbinding.

Selecteer Azure Resource Manager en selecteer vervolgens Volgende.

Selecteer Federatie van workloadidentiteit (handmatig) en selecteer vervolgens Volgende.

Voer voor de naam van de serviceverbinding de waarde van de onderwerp-id in van uw federatieve referenties.

Voer voor abonnements-id en abonnementsnaam de waarden in voor het abonnement in uw Azure Portal-account.

In de sectie Verificatie:

Voer voor service-principal-id de waarde in van de toepassings-id (client-id) van uw app-registratie.

Voer voor Tenant-id de waarde in van map-id (tenant)-id van uw app-registratie.

Kopieer de gegenereerde waarden voor verlener en onderwerp-id.

Ga in Azure Portal terug naar uw federatieve referenties voor app-registratie.

Plak de waarden voor issuer en onderwerp-id die u hebt gekopieerd uit uw Azure DevOps-project in uw federatieve referenties in Azure Portal.

Selecteer Bijwerken in Azure Portal om de bijgewerkte referenties op te slaan.

Selecteer Verifiëren en opslaan in Azure DevOps.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor