Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Microsoft Defender Beheer van externe kwetsbaarheden voor aanvallen (Defender EBKA) detecteert en wijst voortdurend uw digitale aanvalsoppervlak toe om een extern beeld van uw online infrastructuur te bieden. Deze zichtbaarheid helpt beveiligings- en IT-teams onbekende gegevens te identificeren, risico's te prioriteren, bedreigingen te elimineren en de controle over kwetsbaarheid en blootstelling buiten de firewall uit te breiden. Inzichten in kwetsbaarheid voor aanvallen worden gegenereerd door het analyseren van beveiligings- en infrastructuurgegevens om de belangrijkste aandachtspunten voor uw organisatie te laten zien.

Microsoft Security Copilot (Security Copilot) integratie in Defender EBKA helpt u te communiceren met door Microsoft gedetecteerde aanvalsoppervlakken. Het identificeren van kwetsbaarheid voor aanvallen helpt uw organisatie snel inzicht te krijgen in de externe infrastructuur en relevante, kritieke risico's. Het biedt inzicht in specifieke risicogebieden, waaronder beveiligingsproblemen, naleving en beveiligingshygiëne.

Zie Wat is Security Copilot? voor meer informatie over Security Copilot Zie Query's uitvoeren op uw aanvalsoppervlak met Defender EBKA met behulp van Azure Copilot voor meer informatie over de ingesloten Security Copilot ervaring.

Weet voordat u begint

Als u niet bekend bent met Security Copilot, is het een goed idee om vertrouwd te raken met de oplossing door deze artikelen te lezen:

- Wat is Microsoft Copilot voor beveiliging?

- Security Copilot ervaringen

- Aan de slag met Copilot voor beveiliging

- Inzicht in verificatie in Security Copilot

- Vragen in Security Copilot

Security Copilot in Defender EBKA

Security Copilot kunt inzichten uit Defender EBKA over de kwetsbaarheid voor aanvallen van uw organisatie naar boven halen. U kunt Security Copilot ingebouwde functies gebruiken. Gebruik prompts in Security Copilot voor meer informatie. De informatie kan u helpen uw beveiligingspostuur te begrijpen en beveiligingsproblemen te verhelpen.

Dit artikel maakt kennis met Security Copilot en bevat voorbeeldprompts die Defender EBKA gebruikers kunnen helpen.

Belangrijkste functies

De EBKA Security Copilot integratie kan u helpen bij het volgende:

Krijg een momentopname van uw externe aanvalsoppervlak en genereer inzicht in mogelijke risico's.

U kunt een snel beeld krijgen van uw externe aanvalsoppervlak door internet beschikbare informatie te analyseren in combinatie met het Defender EBKA eigen detectie-algoritme. Het biedt een eenvoudig te begrijpen natuurlijke taal uitleg van de extern gerichte assets van de organisatie, zoals hosts, domeinen, webpagina's en IP-adressen. Het belicht de kritieke risico's die aan elk van deze risico's zijn verbonden.

Prioriteit geven aan herstelinspanningen op basis van assetrisico en algemene beveiligingsproblemen en blootstellingen (CVE's) lijstitems.

Defender EBKA helpt beveiligingsteams prioriteit te geven aan hun herstelactiviteiten door hen te helpen begrijpen welke assets en CVE's het grootste risico vormen in hun omgeving. Het analyseert gegevens over beveiligingsproblemen en infrastructuur om belangrijke aandachtspunten te laten zien, met een uitleg in natuurlijke taal van de risico's en aanbevolen acties.

Gebruik Security Copilot om inzichten te verkrijgen.

U kunt Security Copilot gebruiken om te vragen naar inzichten met behulp van natuurlijke taal en inzichten te extraheren uit Defender EBKA over de kwetsbaarheid voor aanvallen van uw organisatie. Querydetails, zoals het aantal SSL-certificaten (Secure Sockets Layer) dat niet beveiligd is, poorten die zijn gedetecteerd en specifieke beveiligingsproblemen die van invloed zijn op de kwetsbaarheid voor aanvallen.

Herstel van kwetsbaarheid voor aanvallen versnellen.

Gebruik Security Copilot om uw aanvalsoppervlak te cureren met behulp van labels, externe id's en statuswijzigingen voor een set assets. Dit proces versnelt de curatie, zodat u uw voorraad sneller en efficiënter kunt organiseren.

Integratie van Security Copilot inschakelen

Als u Security Copilot integratie in Defender EBKA wilt instellen, voert u de stappen uit die in de volgende secties worden beschreven.

Vereisten

Als u integratie wilt inschakelen, moet u beschikken over de volgende vereisten:

- Toegang tot Microsoft Security Copilot

- Machtigingen voor het activeren van nieuwe verbindingen

Security Copilot verbinden met Defender EBKA

Open Security Copilot en zorg ervoor dat u bent geverifieerd.

Selecteer het Security Copilot-invoegtoepassingspictogram rechtsboven in de invoerbalk.

Zoek onder MicrosoftDefender Beheer van externe kwetsbaarheden voor aanvallen. Selecteer Aan om verbinding te maken.

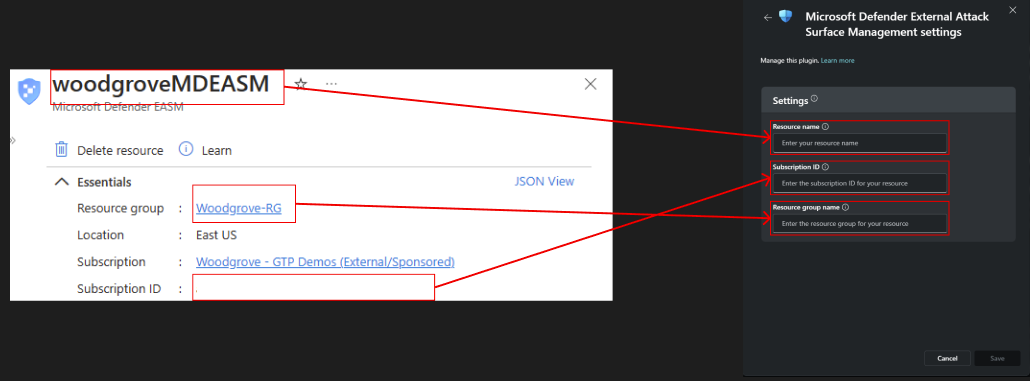

Als u wilt dat Security Copilot gegevens ophaalt uit uw Defender EBKA resource, selecteert u het tandwielpictogram om de instellingen van de invoegtoepassing te openen. Voer waarden in of selecteer deze met behulp van de waarden uit de sectie Essentials van uw resource in het deelvenster Overzicht .

Opmerking

U kunt uw Defender EBKA vaardigheden gebruiken, zelfs als u geen Defender EBKA hebt gekocht. Zie Naslaginformatie over mogelijkheden voor invoegtoepassingen voor meer informatie.

Voorbeeldprompts voor Defender EBKA

Security Copilot gebruikt voornamelijk aanwijzingen in natuurlijke taal. Wanneer u gegevens uit Defender EBKA opvraagt, verzendt u een prompt die Security Copilot begeleidt om de Defender EBKA-invoegtoepassing te selecteren en de relevante mogelijkheid aan te roepen.

Voor succes met Security Copilot prompts raden we de volgende benaderingen aan:

Zorg ervoor dat u verwijst naar de bedrijfsnaam in uw eerste prompt. Tenzij anders opgegeven, geven alle toekomstige prompts vervolgens gegevens over het in eerste instantie opgegeven bedrijf.

Wees duidelijk en specifiek met uw aanwijzingen. Mogelijk krijgt u betere resultaten als u specifieke assetnamen of metagegevenswaarden (bijvoorbeeld CVE-id's) in uw prompts opneemt.

Het kan ook helpen om Defender EBKA toe te voegen aan uw prompt, zoals in deze voorbeelden:

- Wat zijn mijn verlopen domeinen volgens Defender EBKA?

- Meer informatie over Defender EBKA inzichten in aanvallen met hoge prioriteit.

Experimenteer met verschillende prompts en variaties om te zien wat het beste werkt voor uw use-case. Ai-modellen voor chat variëren, dus herhalen en verfijnen van uw prompts op basis van de resultaten die u ontvangt.

Copilot voor beveiliging slaat uw promptsessies op. Als u eerdere sessies wilt zien, selecteert u in Security Copilot in het menu Mijn sessies.

Zie Navigeren Security Copilot voor een overzicht van Security Copilot, inclusief de functies voor vastmaken en delen.

Zie Security Copilot tips voor vragen voor meer informatie over het schrijven van Security Copilot prompts.

Naslaginformatie over mogelijkheden van invoegtoepassingen

| Mogelijkheid | Beschrijving | Ingangen | Gedrag |

|---|---|---|---|

| Overzicht van aanvalsoppervlak ophalen | Retourneert de samenvatting van de kwetsbaarheid voor aanvallen voor de Defender EBKA resource van de klant of een specifieke bedrijfsnaam. |

Voorbeeldinvoer: • Krijg aanvalsoppervlak voor LinkedIn. • Haal mijn aanvalsoppervlak op. • Wat is de kwetsbaarheid voor aanvallen voor Microsoft? • Wat is mijn aanvalsoppervlak? • Wat zijn de extern gerichte activa voor Azure? • Wat zijn mijn extern gerichte activa? Optionele invoer: • CompanyName |

Als uw invoegtoepassing is geconfigureerd voor een actieve Defender EBKA resource en er geen ander bedrijf is opgegeven: • Retourneert een samenvatting van de kwetsbaarheid voor aanvallen voor de Defender EBKA resource van de klant. Als er een andere bedrijfsnaam wordt opgegeven: • Als er geen exacte overeenkomst voor bedrijfsnaam wordt gevonden, wordt een lijst met mogelijke overeenkomsten geretourneerd. • Als er een exacte overeenkomst is, wordt de samenvatting van de aanvalsoppervlak voor de bedrijfsnaam geretourneerd. |

| Inzichten op het gebied van aanvalsoppervlak ophalen | Retourneert de inzichten in aanvalsoppervlak voor de Defender EBKA resource van de klant of een specifieke bedrijfsnaam. |

Voorbeeldinvoer: • Krijg inzicht in aanvalsoppervlak met hoge prioriteit voor LinkedIn. • Krijg inzicht in aanvallen met hoge prioriteit. • Krijg inzicht in aanvalsoppervlak met lage prioriteit voor Microsoft. • Krijg inzicht in aanvalsoppervlak met lage prioriteit. • Heb ik beveiligingsproblemen met hoge prioriteit in mijn externe kwetsbaarheid voor Azure? Vereiste invoer: • PriorityLevel (het prioriteitsniveau moet hoog, gemiddeld of laag zijn; indien niet opgegeven, wordt het standaard ingesteld op hoog) Optionele invoer: • CompanyName (de bedrijfsnaam) |

Als uw invoegtoepassing is geconfigureerd voor een actieve Defender EBKA resource en er geen ander bedrijf is opgegeven: • Retourneert inzichten in aanvalsoppervlak voor de Defender EBKA resource van de klant. Als er een andere bedrijfsnaam wordt opgegeven: • Als er geen exacte overeenkomst voor bedrijfsnaam wordt gevonden, wordt een lijst met mogelijke overeenkomsten geretourneerd. • Als er een exacte overeenkomst is, retourneert de aanvalsoppervlak-inzichten voor de bedrijfsnaam. |

| Assets ophalen die worden beïnvloed door een CVE | Retourneert de assets die worden beïnvloed door een CVE voor de Defender EBKA resource van de klant of een specifieke bedrijfsnaam. |

Voorbeeldinvoer: • Haal assets op die worden beïnvloed door CVE-2023-0012 voor LinkedIn. • Welke assets worden beïnvloed door CVE-2023-0012 voor Microsoft? • Wordt Azure externe aanvalsoppervlak beïnvloed door CVE-2023-0012? • Assets ophalen die worden beïnvloed door CVE-2023-0012 voor mijn aanvalsoppervlak. • Welke van mijn assets worden beïnvloed door CVE-2023-0012? • Wordt mijn externe aanvalsoppervlak beïnvloed door CVE-2023-0012? Vereiste invoer: • CveId Optionele invoer: • CompanyName |

Als uw invoegtoepassing is geconfigureerd voor een actieve Defender EBKA resource en er geen ander bedrijf is opgegeven: • Als de plugin-instellingen niet zijn ingevuld, mislukt u vriendelijk en herinnert u klanten. • Als de invoegtoepassingsinstellingen zijn ingevuld, worden de assets geretourneerd die worden beïnvloed door een CVE voor de Defender EBKA resource van de klant. Als er een andere bedrijfsnaam wordt opgegeven: • Als er geen exacte overeenkomst voor bedrijfsnaam wordt gevonden, wordt een lijst met mogelijke overeenkomsten geretourneerd. • Als er een exacte overeenkomst is, worden de assets geretourneerd die worden beïnvloed door een CVE voor de specifieke bedrijfsnaam. |

| Assets ophalen die worden beïnvloed door een CVSS | Retourneert de assets die worden beïnvloed door een CVSS-score (Common Vulnerability Scoring System) voor de Defender EBKA resource van de klant of een specifieke bedrijfsnaam. |

Voorbeeldinvoer: • Assets ophalen die worden beïnvloed door CVSS-scores met hoge prioriteit in het aanvalsoppervlak van LinkedIn. • Hoeveel assets hebben een kritieke CVSS-score voor Microsoft? • Welke assets hebben kritieke CVSS-scores voor Azure? • Krijg assets die worden beïnvloed door CVSS-scores met hoge prioriteit in mijn aanvalsoppervlak. • Hoeveel van mijn assets hebben kritieke CVSS-scores? • Welke van mijn assets hebben kritieke CVSS-scores? Vereiste invoer: • CvssPriority (de CVSS-prioriteit moet kritiek, hoog, gemiddeld of laag zijn) Optionele invoer: • CompanyName |

Als uw invoegtoepassing is geconfigureerd voor een actieve Defender EBKA resource en er geen ander bedrijf is opgegeven: • Als de plugin-instellingen niet zijn ingevuld, mislukt u vriendelijk en herinnert u klanten. • Als de instellingen van de invoegtoepassing zijn ingevuld, worden de assets geretourneerd die worden beïnvloed door een CVSS-score voor de Defender EBKA resource van de klant. Als er een andere bedrijfsnaam wordt opgegeven: • Als er geen exacte overeenkomst voor bedrijfsnaam wordt gevonden, wordt een lijst met mogelijke overeenkomsten geretourneerd. • Als er een exacte overeenkomst is, worden de assets geretourneerd die worden beïnvloed door een CVSS-score voor de specifieke bedrijfsnaam. |

| Verlopen domeinen ophalen | Retourneert het aantal verlopen domeinen voor de Defender EBKA resource van de klant of een specifieke bedrijfsnaam. |

Voorbeeldinvoer: • Hoeveel domeinen zijn verlopen in het aanvalsoppervlak van LinkedIn? • Hoeveel assets gebruiken verlopen domeinen voor Microsoft? • Hoeveel domeinen zijn verlopen in mijn aanvalsoppervlak? • Hoeveel van mijn assets gebruiken verlopen domeinen voor Microsoft? Optionele invoer: • CompanyName |

Als uw invoegtoepassing is geconfigureerd voor een actieve Defender EBKA resource en er geen ander bedrijf is opgegeven: • Retourneert het aantal verlopen domeinen voor de Defender EBKA resource van de klant. Als er een andere bedrijfsnaam wordt opgegeven: • Als er geen exacte overeenkomst voor bedrijfsnaam wordt gevonden, wordt een lijst met mogelijke overeenkomsten geretourneerd. • Als er een exacte overeenkomst is, wordt het aantal verlopen domeinen voor de specifieke bedrijfsnaam geretourneerd. |

| Verlopen certificaten ophalen | Retourneert het aantal verlopen SSL-certificaten voor de Defender EBKA resource van de klant of een specifieke bedrijfsnaam. |

Voorbeeldinvoer: • Hoeveel SSL-certificaten zijn verlopen voor LinkedIn? • Hoeveel assets gebruiken verlopen SSL-certificaten voor Microsoft? • Hoeveel SSL-certificaten zijn verlopen voor mijn aanvalsoppervlak? • Wat zijn mijn verlopen SSL-certificaten? Optionele invoer: • CompanyName |

Als uw invoegtoepassing is geconfigureerd voor een actieve Defender EBKA resource en er geen ander bedrijf is opgegeven: • Retourneert het aantal SSL-certificaten voor de Defender EBKA resource van de klant. Als er een andere bedrijfsnaam wordt opgegeven: • Als er geen exacte overeenkomst voor bedrijfsnaam wordt gevonden, wordt een lijst met mogelijke overeenkomsten geretourneerd. • Als er een exacte overeenkomst is, wordt het aantal SSL-certificaten voor de specifieke bedrijfsnaam geretourneerd. |

| SHA1-certificaten ophalen | Retourneert het aantal SHA1 SSL-certificaten voor de Defender EBKA resource van de klant of een specifieke bedrijfsnaam. |

Voorbeeldinvoer: • Hoeveel SSL SHA1-certificaten zijn er aanwezig voor LinkedIn? • Hoeveel assets gebruiken SSL SHA1 voor Microsoft? • Hoeveel SSL SHA1-certificaten zijn er aanwezig voor mijn aanvalsoppervlak? • Hoeveel van mijn assets gebruiken SSL SHA1? Optionele invoer: • CompanyName |

Als uw invoegtoepassing is geconfigureerd voor een actieve Defender EBKA resource en er geen ander bedrijf is opgegeven: • Retourneert het aantal SHA1 SSL-certificaten voor de Defender EBKA resource van de klant. Als er een andere bedrijfsnaam wordt opgegeven: • Als er geen exacte overeenkomst voor bedrijfsnaam wordt gevonden, wordt een lijst met mogelijke overeenkomsten geretourneerd. • Als er een exacte overeenkomst is, wordt het aantal SHA1 SSL-certificaten voor de specifieke bedrijfsnaam geretourneerd. |

| Natuurlijke taal vertalen naar een Defender EBKA-query | Vertaalt vragen in natuurlijke taal in een Defender EBKA query en retourneert de assets die overeenkomen met de query. |

Voorbeeldinvoer: • Welke assets gebruiken jQuery versie 3.1.0? • Haal de hosts met poort 80 open in mijn aanvalsoppervlak. • Zoek alle pagina-, host- en ASN-assets in mijn inventaris die een IP-adres hebben dat IP X, IP Y of IP Z is. • Welke van mijn activa heeft een registrant-e-mail van <name@example.com>? |

Als uw invoegtoepassing is geconfigureerd voor een actieve Defender EBKA-resource: • Retourneert de assets die overeenkomen met de vertaalde query. |

Schakelen tussen resourcegegevens en bedrijfsgegevens

Hoewel we resource-integratie hebben toegevoegd voor onze vaardigheden, ondersteunen we nog steeds het ophalen van gegevens uit vooraf gemaakte aanvalsoppervlakken voor specifieke bedrijven. Als u de Security Copilot nauwkeurigheid wilt verbeteren bij het bepalen wanneer een klant het aanvalsoppervlak of een vooraf samengestelde, bedrijfsaanvalsoppervlak wil ophalen, raden we u aan mijn, mijn aanvalsoppervlak, enzovoort te gebruiken om aan te geven dat u uw resource wilt gebruiken. Gebruik hunspecifieke bedrijfsnaam, enzovoort, om aan te geven dat u een vooraf gedefinieerd aanvalsoppervlak wilt gebruiken. Hoewel deze aanpak de ervaring in één sessie verbetert, raden we u ten zeerste aan om twee afzonderlijke sessies te gebruiken om verwarring te voorkomen.

Feedback geven

Uw feedback over Security Copilot in het algemeen, en de Defender EBKA invoegtoepassing in het bijzonder, is essentieel om de huidige en geplande ontwikkeling van het product te begeleiden. De optimale manier om deze feedback te geven, is rechtstreeks in het product, met behulp van de feedbackknoppen onderaan elke voltooide prompt. Selecteer Ziet er goed uit, Moet worden verbeterd of Ongepast. We raden u aan om Er goed uit te zien wanneer het resultaat voldoet aan de verwachtingen, Moet worden verbeterd als dat niet het resultaat is en Ongepast wanneer het resultaat op een of andere manier schadelijk is.

Indien mogelijk, en vooral wanneer het resultaat dat u selecteert verbetering vereist is, schrijft u een paar woorden om uit te leggen wat we kunnen doen om het resultaat te verbeteren. Deze aanvraag is ook van toepassing wanneer u verwacht dat Security Copilot de Defender EBKA-invoegtoepassing aanroept, maar in plaats daarvan een andere invoegtoepassing wordt ingeschakeld.

Privacy en gegevensbeveiliging in Copilot voor beveiliging

Wanneer u met Security Copilot communiceert om Defender EBKA gegevens op te halen, haalt Copilot die gegevens op uit Defender EBKA. De prompts, de gegevens die worden opgehaald en de uitvoer die wordt weergegeven in de promptresultaten, worden verwerkt en opgeslagen in de Security Copilot-service.

Zie Privacy en gegevensbeveiliging in Security Copilot voor meer informatie over gegevensprivacy in Security Copilot.