Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

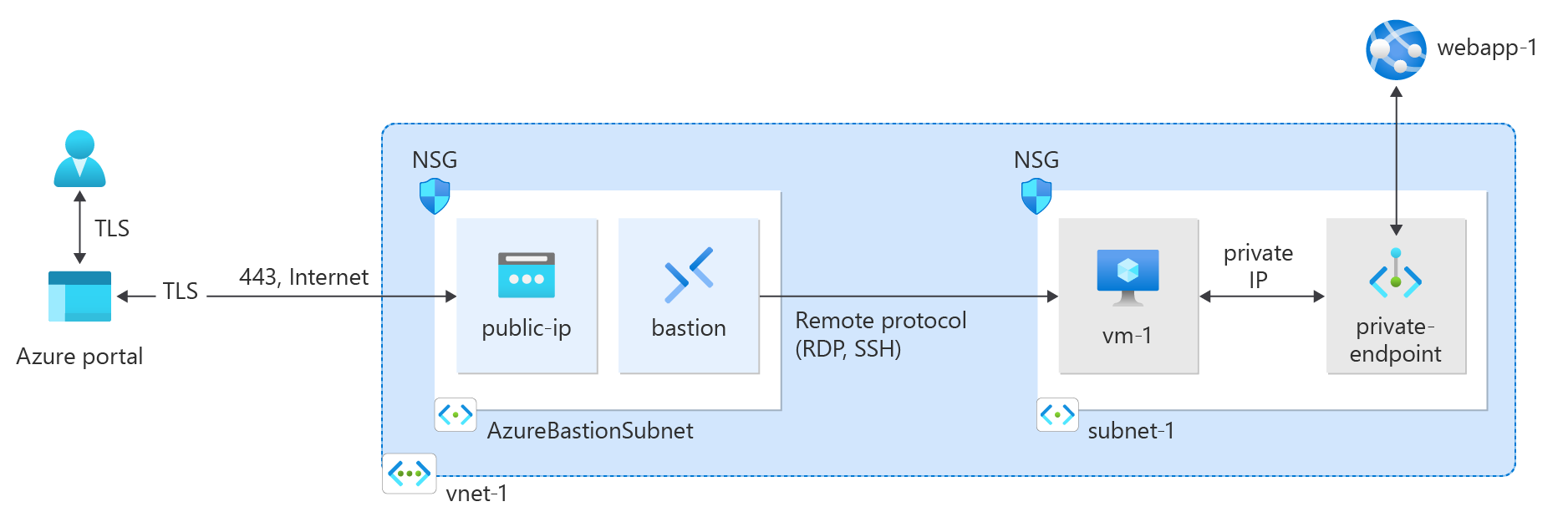

Ga aan de slag met Azure Private Link door een privé-eindpunt te maken en te gebruiken om veilig verbinding te maken met een Azure-web-app.

In deze quickstart maakt u een privé-eindpunt voor een Azure-app Services-web-app en maakt en implementeert u vervolgens een virtuele machine (VM) om de privéverbinding te testen.

U kunt privé-eindpunten maken voor verschillende Azure-services, zoals Azure SQL en Azure Storage.

Prerequisites

Een Azure-account met een actief abonnement. Als u nog geen Azure-account hebt, maakt u gratis een account.

Een Azure-web-app met een PremiumV2-laag of hoger App Service-plan, geïmplementeerd in uw Azure-abonnement.

Zie quickstart: Een ASP.NET Core-web-app maken in Azure voor meer informatie en een voorbeeld.

De voorbeeldweb-app in dit artikel heeft de naam webapp-1. Vervang het voorbeeld door de naam van uw web-app.

Gebruik de Bash-omgeving in Azure Cloud Shell. Zie Aan de slag met Azure Cloud Shell voor meer informatie.

Installeer de Azure CLI, indien gewenst, om CLI-referentieopdrachten uit te voeren. Als u in Windows of macOS werkt, kunt u Azure CLI uitvoeren in een Docker-container. Zie De Azure CLI uitvoeren in een Docker-container voor meer informatie.

Als u een lokale installatie gebruikt, meldt u zich aan bij Azure CLI met behulp van de opdracht az login. Volg de stappen die worden weergegeven in de terminal, om het verificatieproces te voltooien. Zie Verifiëren bij Azure met behulp van Azure CLI voor andere aanmeldingsopties.

Installeer de Azure CLI-extensie bij het eerste gebruik, wanneer u hierom wordt gevraagd. Zie Extensies gebruiken en beheren met de Azure CLIvoor meer informatie over extensies.

Voer az version uit om de geïnstalleerde versie en afhankelijke bibliotheken te vinden. Voer az upgrade uit om te upgraden naar de nieuwste versie.

Een brongroep maken

Een Azure-resourcegroep is een logische container waarin Azure-resources worden geïmplementeerd en beheerd.

Maak eerst een resourcegroep met behulp van az group create:

az group create \

--name test-rg \

--location eastus2

Een virtueel netwerk en Bastion-host maken

Er is een virtueel netwerk en subnet vereist voor het hosten van het privé-IP-adres voor het privé-eindpunt. U maakt een bastionhost om veilig verbinding te maken met de virtuele machine om het privé-eindpunt te testen. U maakt de virtuele machine in een latere sectie.

Notitie

De uurtarieven starten vanaf het moment dat Bastion wordt ingezet, ongeacht het gebruik van uitgaande gegevens. Zie Prijzen en SKU's voor meer informatie. Als u Bastion implementeert als onderdeel van een zelfstudie of test, raden we u aan deze resource te verwijderen nadat u deze hebt gebruikt.

Maak een virtueel netwerk met az network vnet create.

az network vnet create \

--resource-group test-rg \

--location eastus2 \

--name vnet-1 \

--address-prefixes 10.0.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefixes 10.0.0.0/24

Maak een bastionsubnet met az network vnet subnet create.

az network vnet subnet create \

--resource-group test-rg \

--name AzureBastionSubnet \

--vnet-name vnet-1 \

--address-prefixes 10.0.1.0/26

Maak een openbaar IP-adres voor de bastionhost met az network public-ip create.

az network public-ip create \

--resource-group test-rg \

--name public-ip \

--sku Standard \

--zone 1 2 3

Maak de bastionhost met az network bastion create.

az network bastion create \

--resource-group test-rg \

--name bastion \

--public-ip-address public-ip \

--vnet-name vnet-1 \

--location eastus2 \

--sku Basic

Het kan enkele minuten duren voordat de Azure Bastion-host is ingericht.

Een privé-eindpunt maken

Een Azure-service die ondersteuning biedt voor privé-eindpunten is vereist voor het instellen van het privé-eindpunt en de verbinding met het virtuele netwerk. Gebruik de Azure-webapp uit de vereisten voor de voorbeelden in het artikel. Zie de beschikbaarheid van Azure Private Link voor meer informatie over de Azure-services die ondersteuning bieden voor een privé-eindpunt.

Een privé-eindpunt kan een statisch of dynamisch toegewezen IP-adres hebben.

Belangrijk

U moet een eerder geïmplementeerde Azure-app Services-web-app hebben om door te gaan met de stappen in dit artikel. Zie Vereisten voor meer informatie.

Plaats de resource-id van de web-app die u eerder hebt gemaakt in een shell-variabele met az webapp list. Maak het privé-eindpunt met az network private-endpoint create.

id=$(az webapp list \

--resource-group test-rg \

--query '[].[id]' \

--output tsv)

az network private-endpoint create \

--connection-name connection-1 \

--name private-endpoint \

--private-connection-resource-id $id \

--resource-group test-rg \

--subnet subnet-1 \

--group-id sites \

--vnet-name vnet-1

Privé-DNS-zone configureren

Een privé-DNS-zone wordt gebruikt om de DNS-naam van het privé-eindpunt in het virtuele netwerk op te lossen. In dit voorbeeld gebruiken we de DNS-gegevens voor een Azure-web-app. Voor meer informatie over de DNS-configuratie van privé-eindpunten, zie Azure Private Endpoint DNS-configuratie.

Maak een nieuwe privé-Azure DNS-zone met az network private-dns zone create.

az network private-dns zone create \

--resource-group test-rg \

--name "privatelink.azurewebsites.net"

Koppel de DNS-zone aan het virtuele netwerk dat u eerder hebt gemaakt met az network private-dns link vnet create.

az network private-dns link vnet create \

--resource-group test-rg \

--zone-name "privatelink.azurewebsites.net" \

--name dns-link \

--virtual-network vnet-1 \

--registration-enabled false

Maak een DNS-zonegroep aan met het commando az network private-endpoint dns-zone-group create.

az network private-endpoint dns-zone-group create \

--resource-group test-rg \

--endpoint-name private-endpoint \

--name zone-group \

--private-dns-zone "privatelink.azurewebsites.net" \

--zone-name webapp

Een virtuele testmachine maken

Als u het statische IP-adres en de functionaliteit van het privé-eindpunt wilt controleren, is een test-VM vereist die is verbonden met uw virtuele netwerk.

Maak de virtuele machine met az vm create.

az vm create \

--resource-group test-rg \

--name vm-1 \

--image Win2022Datacenter \

--public-ip-address "" \

--vnet-name vnet-1 \

--subnet subnet-1 \

--admin-username azureuser

Notitie

Virtuele machines in een virtueel netwerk met een bastionhost hebben geen openbare IP-adressen nodig. Bastion biedt het openbare IP-adres en de VM's gebruiken privé-IP's om binnen het netwerk te communiceren. U kunt de openbare IP-adressen verwijderen van virtuele machines in gehoste virtuele bastionnetwerken. Zie Een openbaar IP-adres loskoppelen van een Virtuele Azure-machine voor meer informatie.

Notitie

Azure biedt een standaard ip-adres voor uitgaande toegang voor VM's waaraan geen openbaar IP-adres is toegewezen of zich in de back-endpool van een interne Azure-load balancer bevinden. Het standaard ip-mechanisme voor uitgaande toegang biedt een uitgaand IP-adres dat niet kan worden geconfigureerd.

Het standaard IP-adres voor uitgaande toegang is uitgeschakeld wanneer een van de volgende gebeurtenissen plaatsvindt:

- Er wordt een openbaar IP-adres toegewezen aan de VIRTUELE machine.

- De virtuele machine wordt in de backendpool van een standaard load balancer geplaatst, met of zonder uitgaande regels.

- Er wordt een Azure NAT Gateway-resource toegewezen aan het subnet van de VIRTUELE machine.

Virtuele machines die u maakt door virtuele-machineschaalsets in de flexibele orchestratiemodus te gebruiken, hebben geen standaard uitgaande toegang.

Voor meer informatie over uitgaande verbindingen in Azure, zie de standaardinstellingen voor uitgaande toegang in Azure en SNAT (Source Network Address Translation) gebruiken voor uitgaande verbindingen.

Connectiviteit met het privé-eindpunt testen

Gebruik de virtuele machine die u eerder hebt gemaakt om verbinding te maken met de web-app in het privé-eindpunt.

Voer in het zoekvak boven aan de portal virtuele machine in. Selecteer Virtuele machines.

Kies vm-1.

Selecteer Verbinding maken op de overzichtspagina voor vm-1 en selecteer vervolgens het tabblad Bastion.

Selecteer Bastion gebruiken.

Voer de gebruikersnaam en het wachtwoord in die u hebt gebruikt bij het maken van de virtuele machine.

Selecteer Verbinding maken.

Nadat u verbinding hebt gemaakt, opent u PowerShell op de server.

Voer

nslookup webapp-1.azurewebsites.netin. U ontvangt een bericht dat lijkt op het volgende voorbeeld:Server: UnKnown Address: 168.63.129.16 Non-authoritative answer: Name: webapp-1.privatelink.azurewebsites.net Address: 10.0.0.10 Aliases: webapp-1.azurewebsites.netEen privé-IP-adres van 10.0.0.10 wordt geretourneerd voor de naam van de web-app als u in de vorige stappen een statisch IP-adres hebt gekozen. Dit adres bevindt zich in het subnet van het virtuele netwerk dat u eerder hebt gemaakt.

Open de webbrowser in de bastionverbinding met vm-1.

Voer de URL van uw web-app in.

https://webapp-1.azurewebsites.netAls uw web-app niet is geïmplementeerd, krijgt u de volgende standaardpagina voor web-apps:

Sluit de verbinding met vm-1.

De hulpbronnen opschonen

Wanneer u deze niet meer nodig hebt, gebruikt u de opdracht az group delete om de resourcegroep, de Private Link-service, de load balancer en alle gerelateerde resources te verwijderen.

az group delete \

--name test-rg

Volgende stappen

Zie voor meer informatie over de services die ondersteuning bieden voor privé-eindpunten: