Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Wanneer u een gebruikersaccount, een hostnaam, een IP-adres of een Azure resource tegenkomt in een incidentonderzoek, wilt u er mogelijk meer over weten. U wilt bijvoorbeeld weten wat het activiteitenoverzicht is, of het wordt weergegeven in andere waarschuwingen of incidenten, of het iets onverwachts of uit karakter heeft gedaan, enzovoort. Kortom, u wilt informatie waarmee u kunt bepalen wat voor soort bedreiging deze entiteiten vertegenwoordigen en uw onderzoek dienovereenkomstig kan begeleiden.

In dit artikel worden Microsoft Sentinel entiteitspagina's in de Azure Portal beschreven. Zie voor informatie over entiteitspagina's in de Defender-portal:

- Pagina Gebruikersentiteit in Microsoft Defender

- Pagina Apparaatentiteit in Microsoft Defender

- Entiteitspagina IP-adres in Microsoft Defender

Belangrijk

Na 31 maart 2027 worden Microsoft Sentinel niet meer ondersteund in de Azure Portal en zijn ze alleen beschikbaar in de Microsoft Defender portal. Alle klanten die Microsoft Sentinel in de Azure Portal gebruiken, worden omgeleid naar de Defender-portal en gebruiken alleen Microsoft Sentinel in de Defender-portal.

Als u nog steeds Microsoft Sentinel in de Azure Portal gebruikt, wordt u aangeraden uw overgang naar de Defender-portal te plannen om een soepele overgang te garanderen en optimaal te profiteren van de geïntegreerde beveiligingsbewerkingen die door Microsoft Defender worden geboden.

Entiteitspagina's

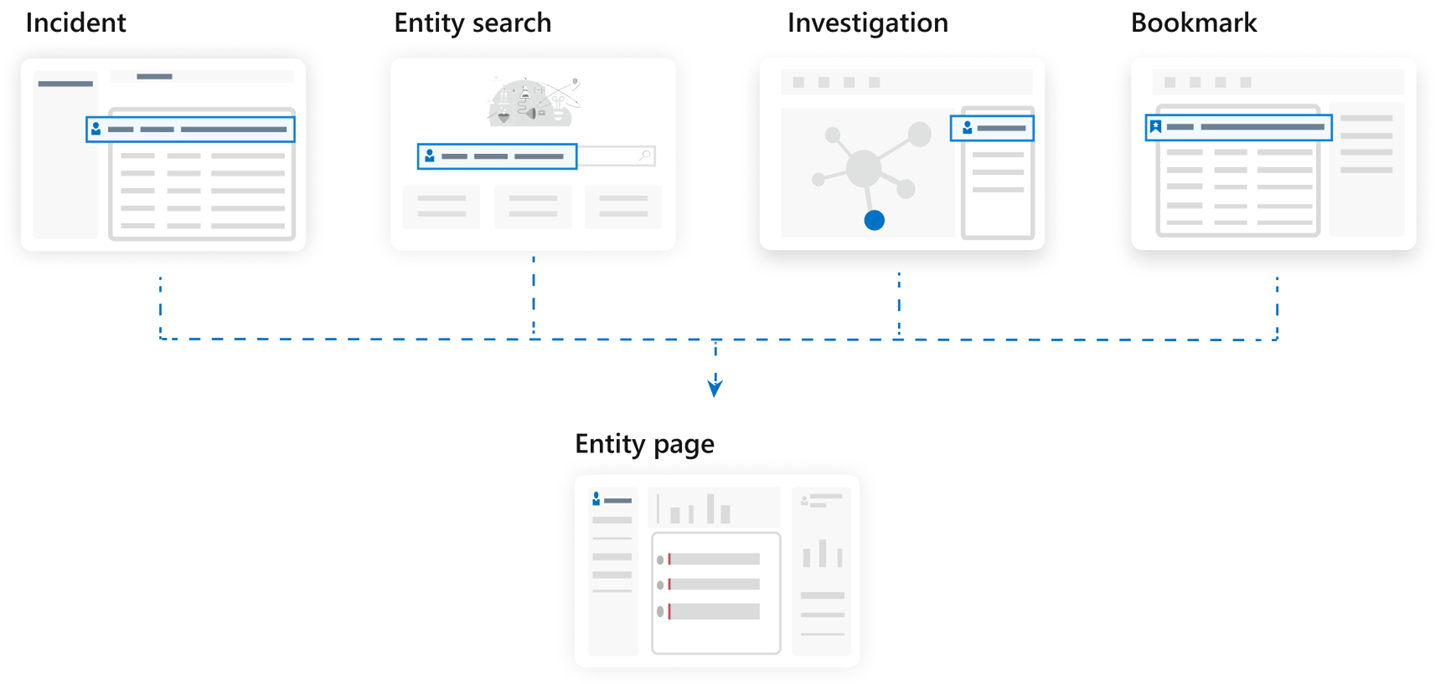

In dergelijke situaties kunt u de entiteit selecteren (deze wordt weergegeven als een klikbare koppeling) en naar een entiteitspagina gaan, een gegevensblad vol nuttige informatie over die entiteit. U kunt ook naar een entiteitspagina komen door rechtstreeks te zoeken naar entiteiten op de pagina Microsoft Sentinel entiteitsgedrag. De typen informatie die u op entiteitspagina's vindt, zijn basisfeit over de entiteit, een tijdlijn met belangrijke gebeurtenissen met betrekking tot deze entiteit en inzichten over het gedrag van de entiteit.

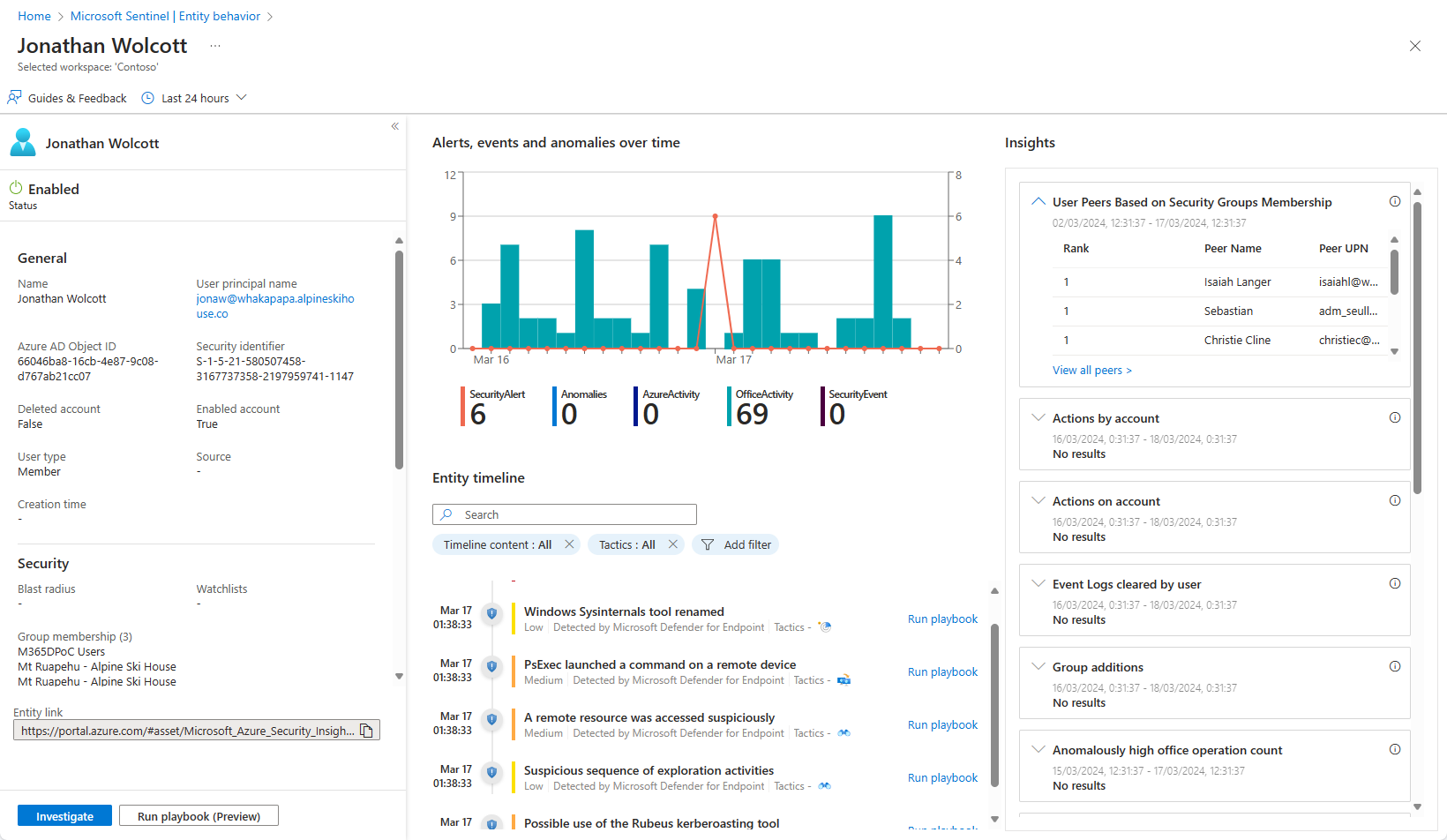

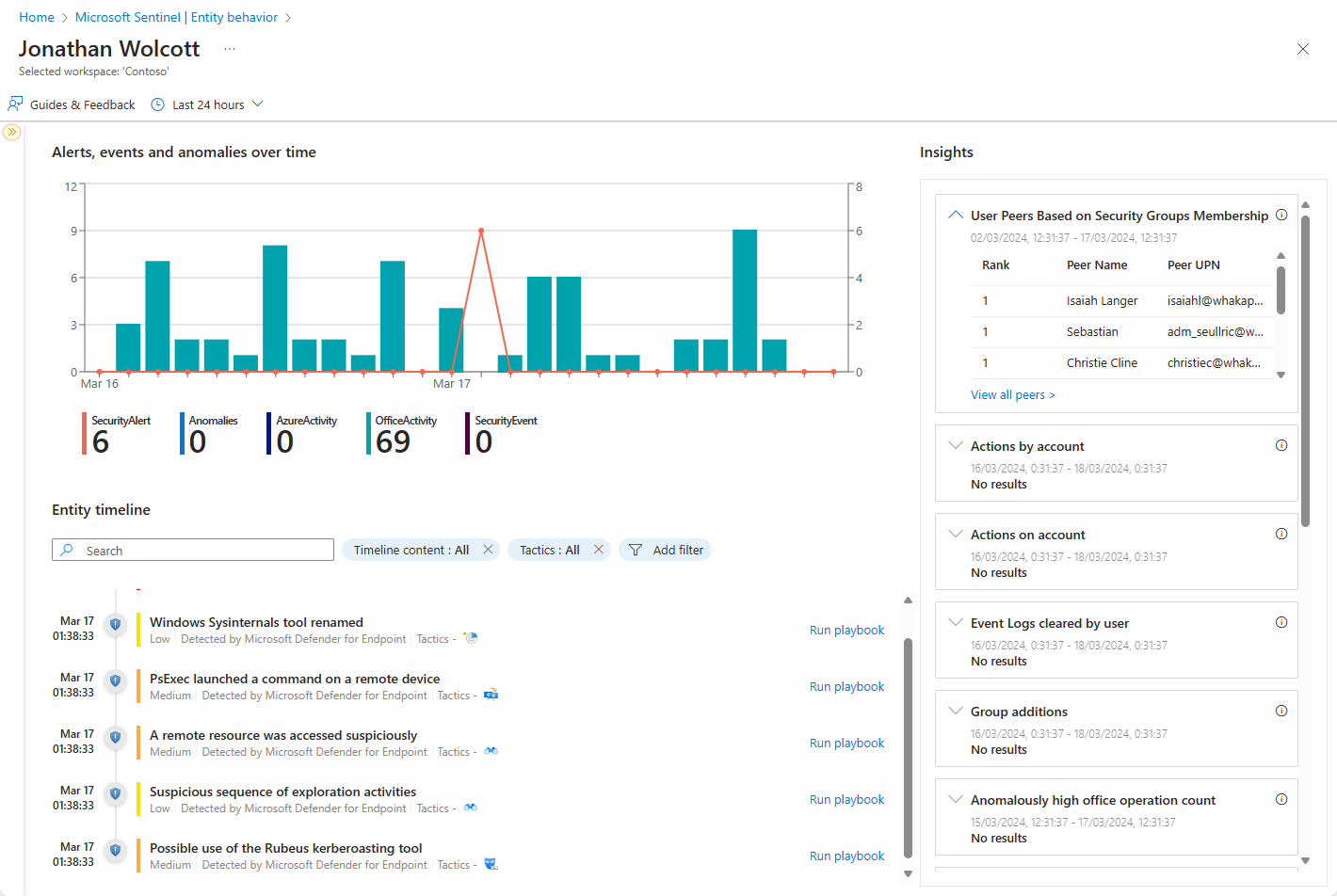

Meer specifiek bestaan entiteitspagina's uit drie onderdelen:

Het linkerdeelvenster bevat de identificerende informatie van de entiteit, verzameld uit gegevensbronnen zoals Microsoft Entra ID, Azure Monitor, Azure Activity, Azure Resource Manager, Microsoft Defender for Cloud, CEF/Syslog, en Microsoft Defender XDR (met alle onderdelen).

Het middelste deelvenster toont een grafische en tekstuele tijdlijn met belangrijke gebeurtenissen die betrekking hebben op de entiteit, zoals waarschuwingen, bladwijzers, afwijkingen en activiteiten. Activiteiten zijn aggregaties van belangrijke gebeurtenissen uit Log Analytics. De query's waarmee deze activiteiten worden gedetecteerd, worden ontwikkeld door de beveiligingsonderzoeksteams van Microsoft en u kunt nu uw eigen aangepaste query's toevoegen om activiteiten van uw keuze te detecteren .

In het deelvenster aan de rechterkant ziet u gedragsmatige inzichten over de entiteit. Deze inzichten worden voortdurend ontwikkeld door de beveiligingsonderzoeksteams van Microsoft. Ze zijn gebaseerd op verschillende gegevensbronnen en bieden context voor de entiteit en de waargenomen activiteiten, zodat u snel afwijkend gedrag en beveiligingsrisico's kunt identificeren.

Als u een incident onderzoekt met behulp van de nieuwe onderzoekservaring, ziet u een gedeeliseerde versie van de entiteitspagina direct op de pagina met incidentdetails. U hebt een lijst met alle entiteiten in een bepaald incident en als u een entiteit selecteert, wordt een zijpaneel geopend met drie 'kaarten' (Info, Tijdlijn en Inzichten) met dezelfde informatie die hierboven is beschreven, binnen het specifieke tijdsbestek dat overeenkomt met dat van de waarschuwingen in het incident.

Als u de Microsoft Sentinel in de Defender-portal gebruikt, worden de deelvensters tijdlijn en inzichten weergegeven op het tabblad Sentinel gebeurtenissen van de Defender-entiteitspagina.

De tijdlijn

De tijdlijn is een belangrijk onderdeel van de bijdrage van de entiteitspagina aan gedragsanalyses in Microsoft Sentinel. Het geeft een verhaal over entiteitsgerelateerde gebeurtenissen, zodat u inzicht krijgt in de activiteit van de entiteit binnen een specifiek tijdsbestek.

U kunt het tijdsbereik kiezen uit verschillende vooraf ingestelde opties (zoals de afgelopen 24 uur) of instellen op een aangepaste periode. Daarnaast kunt u filters instellen die de informatie in de tijdlijn beperken tot specifieke soorten gebeurtenissen of waarschuwingen.

De volgende typen items zijn opgenomen in de tijdlijn.

Waarschuwingen: waarschuwingen waarin de entiteit is gedefinieerd als een toegewezen entiteit. Houd er rekening mee dat als uw organisatie aangepaste waarschuwingen heeft gemaakt met behulp van analyseregels, u ervoor moet zorgen dat de entiteitstoewijzing van de regels correct wordt uitgevoerd.

Bladwijzers: bladwijzers die de specifieke entiteit bevatten die op de pagina wordt weergegeven.

Afwijkingen: UEBA-detecties op basis van dynamische basislijnen die zijn gemaakt voor elke entiteit in verschillende gegevensinvoer en op basis van de eigen historische activiteiten, die van de peers en die van de organisatie als geheel.

Activiteiten: aggregatie van belangrijke gebeurtenissen met betrekking tot de entiteit. Een breed scala aan activiteiten wordt automatisch verzameld en u kunt deze sectie nu aanpassen door naar eigen keuze activiteiten toe te voegen .

Entiteits insights

Entiteits insights zijn query's die zijn gedefinieerd door Microsoft-beveiligingsonderzoekers om uw analisten te helpen efficiënter en effectiever te onderzoeken. De inzichten worden gepresenteerd als onderdeel van de entiteitspagina en bieden waardevolle beveiligingsinformatie over hosts en gebruikers, in de vorm van gegevens in tabelvorm en grafieken. Als u de informatie hier hebt, hoeft u niet om te gaan naar Log Analytics. De inzichten omvatten gegevens met betrekking tot aanmeldingen, groepstoevoegingen, afwijkende gebeurtenissen en meer, en omvatten geavanceerde ML-algoritmen om afwijkend gedrag te detecteren.

De inzichten zijn gebaseerd op de volgende gegevensbronnen:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Heartbeat (Azure Monitor-agent)

- CommonSecurityLog (Microsoft Sentinel)

Over het algemeen wordt elk entiteitsinzicht dat wordt weergegeven op de entiteitspagina vergezeld van een koppeling die u naar een pagina brengt waar de onderliggende query van het inzicht wordt weergegeven, samen met de resultaten, zodat u de resultaten uitgebreider kunt bekijken.

- In Microsoft Sentinel in de Azure Portal gaat de koppeling naar de pagina Logboeken.

- In de Microsoft Defender-portal gaat de koppeling naar de pagina Geavanceerde opsporing.

Entiteitspagina's gebruiken

Entiteitspagina's zijn ontworpen om deel uit te maken van meerdere gebruiksscenario's en kunnen worden geopend vanuit incidentbeheer, de onderzoeksgrafiek, bladwijzers of rechtstreeks vanaf de entiteitszoekpagina onder Entiteitsgedrag in het hoofdmenu van de Microsoft Sentinel.

Informatie over de entiteitspagina wordt opgeslagen in de tabel BehaviorAnalytics, die in detail wordt beschreven in de Microsoft Sentinel UEBA-verwijzing.

Ondersteunde entiteitspagina's

Microsoft Sentinel biedt momenteel de volgende entiteitspagina's:

Gebruikersaccount

Host

IP-adres (preview)

Opmerking

De pagina van de entiteit IP-adres (nu in preview) bevat geolocatiegegevens die zijn geleverd door de Microsoft Threat Intelligence-service. Deze service combineert geolocatiegegevens van Microsoft-oplossingen en externe leveranciers en partners. De gegevens zijn vervolgens beschikbaar voor analyse en onderzoek in de context van een beveiligingsincident. Zie ook Entiteiten in Microsoft Sentinel verrijken met geolocatiegegevens via REST API (openbare preview) voor meer informatie.

Azure resource (preview)

IoT-apparaat (preview): voorlopig alleen in Microsoft Sentinel in de Azure Portal.

Volgende stappen

In dit document hebt u geleerd hoe u informatie kunt ophalen over entiteiten in Microsoft Sentinel met behulp van entiteitspagina's. Zie de volgende artikelen voor meer informatie over entiteiten en hoe u deze kunt gebruiken:

- Meer informatie over entiteiten in Microsoft Sentinel.

- Activiteiten aanpassen op tijdlijnen van entiteitspagina's.

- Geavanceerde bedreigingen identificeren met UEBA (User and Entity Behavior Analytics) in Microsoft Sentinel

- Analyse van entiteitsgedrag inschakelen in Microsoft Sentinel.

- Zoek naar beveiligingsrisico's.