Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Belangrijk

Aangepaste detecties is nu de beste manier om nieuwe regels te maken in Microsoft Sentinel SIEM-Microsoft Defender XDR. Met aangepaste detecties kunt u de opnamekosten verlagen, onbeperkte realtime detecties krijgen en profiteren van naadloze integratie met Defender XDR gegevens, functies en herstelacties met automatische entiteitstoewijzing. Lees dit blog voor meer informatie.

Microsoft Sentinel analyseregels waarschuwen u wanneer er iets verdachts in uw netwerk voorkomt. Geen enkele analyseregel is perfect en u krijgt vast een aantal fout-positieven die moeten worden verwerkt. In dit artikel wordt beschreven hoe u fout-positieven kunt verwerken met behulp van automatisering of door geplande analyseregels te wijzigen.

Fout-positieve oorzaken en preventie

Zelfs in een correct gebouwde analyseregel komen fout-positieven vaak voort uit specifieke entiteiten, zoals gebruikers of IP-adressen die moeten worden uitgesloten van de regel.

Veelvoorkomende scenario's zijn:

- Normale activiteiten van bepaalde gebruikers, meestal service-principals, tonen een patroon dat verdacht lijkt.

- Opzettelijke beveiligingsscanactiviteit afkomstig van bekende IP-adressen wordt gedetecteerd als schadelijk.

- Een regel die privé-IP-adressen uitsluit, moet ook enkele interne IP-adressen uitsluiten die niet privé zijn.

In dit artikel worden twee methoden beschreven om fout-positieven te voorkomen:

- Automatiseringsregels maken uitzonderingen zonder analyseregels te wijzigen.

- Wijzigingen in geplande analyseregels staan gedetailleerdere en permanente uitzonderingen toe.

In de volgende tabel worden de kenmerken van elke methode beschreven:

| Methode | Karakteristiek |

|---|---|

| Automatiseringsregels |

|

| Wijzigingen in analyseregels |

|

Uitzonderingen toevoegen met automatiseringsregels (alleen Azure Portal)

In deze procedure wordt beschreven hoe u een automatiseringsregel toevoegt wanneer u een fout-positief incident ziet. Deze procedure wordt alleen ondersteund in de Azure Portal.

Als Microsoft Sentinel wordt voorbereid op de Defender-portal, maakt u volledig nieuwe automatiseringsregels op basis van de details van uw incident. Zie Reactie op bedreigingen automatiseren in Microsoft Sentinel met automatiseringsregels voor meer informatie.

Een automatiseringsregel toevoegen om een fout-positief af te handelen:

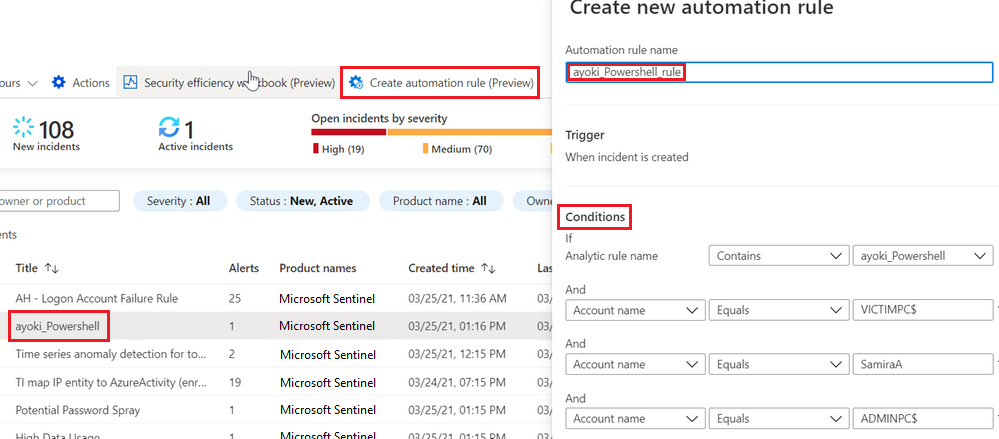

Selecteer in Microsoft Sentinel onder Incidenten het incident waarvoor u een uitzondering wilt maken.

Selecteer in het deelvenster met incidentdetails aan de zijkant Acties > Automatiseringsregel maken.

Wijzig in de zijbalk Nieuwe automatiseringsregel maken desgewenst de naam van de nieuwe regel om de uitzondering te identificeren, in plaats van alleen de naam van de waarschuwingsregel.

Voeg onder Voorwaarden desgewenst meer naam van analyseregelstoe om de uitzondering op toe te passen. Selecteer de vervolgkeuzelijst met de naam van de analyseregel en selecteer meer analyseregels in de lijst.

De zijbalk toont de specifieke entiteiten in het huidige incident die mogelijk de fout-positieve hebben veroorzaakt. Behoud de automatische suggesties of wijzig ze om de uitzondering af te stemmen. U kunt bijvoorbeeld een voorwaarde voor een IP-adres wijzigen om van toepassing te zijn op een volledig subnet.

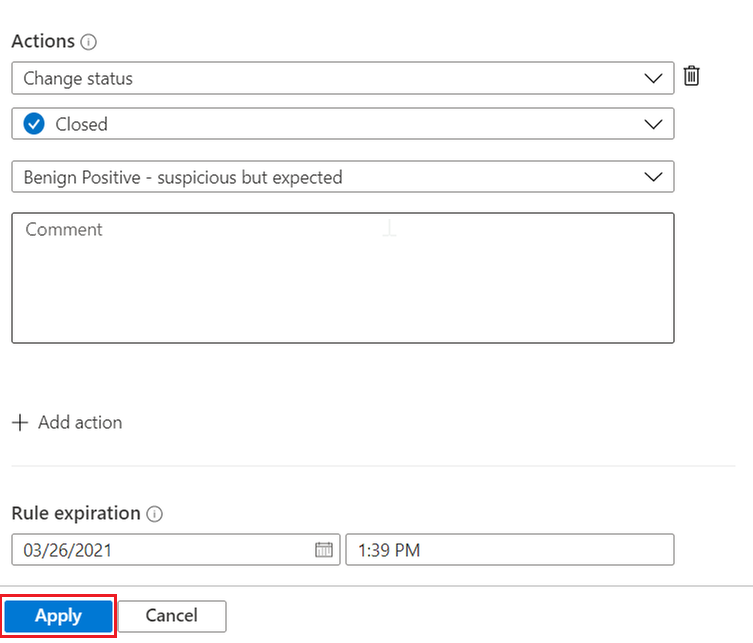

Nadat u tevreden bent met de voorwaarden, schuift u omlaag in het zijdeelvenster om verder te gaan met het definiëren van wat de regel doet:

- De regel is al geconfigureerd om een incident te sluiten dat voldoet aan de uitzonderingscriteria.

- U kunt de opgegeven afsluitreden ongewijzigd laten of u kunt deze wijzigen als een andere reden geschikter is.

- U kunt een opmerking toevoegen aan het automatisch gesloten incident waarmee de uitzondering wordt uitgelegd. U kunt bijvoorbeeld opgeven dat het incident afkomstig is van bekende beheeractiviteiten.

- Standaard is de regel ingesteld op automatisch verlopen na 24 uur. Deze vervaldatum is mogelijk wat u wilt en vermindert de kans op fout-negatieve fouten. Als u een langere uitzondering wilt, stelt u Verloop van regel in op een later tijdstip.

U kunt desgewenst meer acties toevoegen. U kunt bijvoorbeeld een tag toevoegen aan het incident of een playbook uitvoeren om een e-mail of melding te verzenden of om te synchroniseren met een extern systeem.

Selecteer Toepassen om de uitzondering te activeren.

Uitzonderingen toevoegen door analyseregels te wijzigen

Een andere optie voor het implementeren van uitzonderingen is het wijzigen van de analyseregelquery. U kunt uitzonderingen rechtstreeks in de regel opnemen of bij voorkeur, indien mogelijk, een verwijzing naar een volglijst gebruiken. Vervolgens kunt u de uitzonderingslijst in de volglijst beheren.

De query wijzigen

Als u bestaande analyseregels wilt bewerken, selecteert u Automatisering in het linkernavigatiemenu van Microsoft Sentinel. Selecteer de regel die u wilt bewerken en selecteer bewerken rechtsonder om de wizard Analyseregels te openen.

Zie Aangepaste analyseregels maken om bedreigingen te detecteren voor gedetailleerde instructies voor het gebruik van de wizard Analyseregels voor het maken en bewerken van analyseregels.

Als u een uitzondering wilt implementeren in een typische regel preambule, kunt u een voorwaarde toevoegen, zoals where IPAddress !in ('<ip addresses>') aan het begin van de regelquery. Met deze regel worden specifieke IP-adressen uitgesloten van de regel.

let timeFrame = 1d;

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| where IPAddress !in ('10.0.0.8', '192.168.12.1')

...

Dit type uitzondering is niet beperkt tot IP-adressen. U kunt specifieke gebruikers uitsluiten met behulp van het UserPrincipalName veld of specifieke apps uitsluiten met behulp van AppDisplayName.

U kunt ook meerdere kenmerken uitsluiten. Als u bijvoorbeeld waarschuwingen wilt uitsluiten van het IP-adres 10.0.0.8 of de gebruiker user@microsoft.com, gebruikt u:

| where IPAddress !in ('10.0.0.8')

| where UserPrincipalName != 'user@microsoft.com'

Als u een nauwkeurigere uitzondering wilt implementeren, indien van toepassing, en de kans op fout-negatieven wilt verminderen, kunt u kenmerken combineren. De volgende uitzondering is alleen van toepassing als beide waarden in dezelfde waarschuwing worden weergegeven:

| where IPAddress != '10.0.0.8' and UserPrincipalName != 'user@microsoft.com'

Subnetten uitsluiten

Voor het uitsluiten van IP-bereiken die door een organisatie worden gebruikt, is subnetuitsluiting vereist. In het volgende voorbeeld ziet u hoe u subnetten kunt uitsluiten.

De ipv4_lookup operator is een verrijkingsoperator, geen filteroperator. De where isempty(network) regel voert het filteren daadwerkelijk uit, door de gebeurtenissen te inspecteren die geen overeenkomst weergeven.

let subnets = datatable(network:string) [ "111.68.128.0/17", "5.8.0.0/19", ...];

let timeFrame = 1d;

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| evaluate ipv4_lookup(subnets, IPAddress, network, return_unmatched = true)

| where isempty(network)

...

Volglijsten gebruiken om uitzonderingen te beheren

U kunt een volglijst gebruiken om de lijst met uitzonderingen buiten de regel zelf te beheren. Indien van toepassing heeft deze oplossing de volgende voordelen:

- Een analist kan uitzonderingen toevoegen zonder de regel te bewerken, waardoor de best practices van SOC beter worden gevolgd.

- Dezelfde volglijst kan van toepassing zijn op verschillende regels, waardoor centraal uitzonderingsbeheer mogelijk is.

Het gebruik van een volglijst is vergelijkbaar met het gebruik van een directe uitzondering. Gebruik _GetWatchlist('<watchlist name>') om de volglijst aan te roepen:

let timeFrame = 1d;

let logonDiff = 10m;

let allowlist = (_GetWatchlist('ipallowlist') | project IPAddress);

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| where IPAddress !in (allowlist)

...

U kunt ook subnetfilters uitvoeren met behulp van een volglijst. In de voorgaande uitsluitingscode voor subnetten kunt u bijvoorbeeld de definitie van subnetten datatable vervangen door een volglijst:

let subnets = _GetWatchlist('subnetallowlist');

Zie de Kusto-documentatie voor meer informatie over de volgende items die in de voorgaande voorbeelden worden gebruikt:

- let-instructie

- where operator

- projectoperator

- operator voor gegevenstabel

- operator van de invoegtoepassing evalueren

- ago() functie

- isempty() functie

- ipv4_lookup-invoegtoepassing

Zie overzicht van Kusto-querytaal (KQL) voor meer informatie over KQL.

Andere resources:

Voorbeeld: Uitzonderingen beheren voor de Microsoft Sentinel-oplossing voor SAP-toepassingen®

De Microsoft Sentinel-oplossing voor SAP-toepassingen® biedt functies die u kunt gebruiken om gebruikers of systemen uit te sluiten van het activeren van waarschuwingen.

Gebruikers uitsluiten. Gebruik de functie SAPUsersGetVIP om het volgende te doen:

- Oproeptags voor gebruikers die u wilt uitsluiten van het activeren van waarschuwingen. Tag gebruikers in de SAP_User_Config volglijst, met behulp van sterretjes (*) als jokertekens om alle gebruikers met een opgegeven naamsyntaxis te taggen.

- Maak een lijst met specifieke SAP-rollen en/of -profielen die u wilt uitsluiten van het activeren van waarschuwingen.

Sluit systemen uit. Gebruik functies die ondersteuning bieden voor de parameter SelectedSystemRoles om te bepalen dat alleen specifieke typen systemen waarschuwingen activeren, waaronder alleen Productiesystemen , alleen UAT-systemen of beide.

Zie Microsoft Sentinel oplossing voor gegevensreferenties voor SAP-toepassingen® voor meer informatie.

Verwante onderwerpen

Zie voor meer informatie: