Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Proactieve opsporing van bedreigingen is een proces waarbij beveiligingsanalisten op zoek zijn naar niet-gedetecteerde bedreigingen en schadelijk gedrag. Door een hypothese te maken, gegevens te doorzoeken en die hypothese te valideren, bepalen ze waar ze op moeten reageren. Acties kunnen bestaan uit het maken van nieuwe detecties, nieuwe bedreigingsinformatie of het opzetten van een nieuw incident.

Gebruik de end-to-end-opsporingservaring in Microsoft Sentinel om:

- Proactief zoeken op basis van specifieke MITRE-technieken, mogelijk schadelijke activiteiten, recente bedreigingen of uw eigen aangepaste hypothese.

- Gebruik door beveiligingsonderzoekers gegenereerde opsporingsquery's of aangepaste opsporingsquery's om schadelijk gedrag te onderzoeken.

- Voer uw zoekopdrachten uit met behulp van meerdere persistente querytabbladen waarmee u de context in de loop van de tijd kunt behouden.

- Verzamel bewijs, onderzoek UEBA-bronnen en annotatie van uw bevindingen met behulp van specifieke bladwijzers.

- Werk samen en documenteer uw bevindingen met opmerkingen.

- Reageer op resultaten door nieuwe analyseregels, nieuwe incidenten, nieuwe bedreigingsindicatoren te maken en playbooks uit te voeren.

- Houd uw nieuwe, actieve en gesloten opsporingen op één plek bij.

- Metrische gegevens weergeven op basis van gevalideerde hypothesen en tastbare resultaten.

Belangrijk

Na 31 maart 2027 worden Microsoft Sentinel niet meer ondersteund in de Azure Portal en zijn ze alleen beschikbaar in de Microsoft Defender portal. Alle klanten die Microsoft Sentinel in de Azure Portal gebruiken, worden omgeleid naar de Defender-portal en gebruiken alleen Microsoft Sentinel in de Defender-portal.

Als u nog steeds Microsoft Sentinel in de Azure Portal gebruikt, wordt u aangeraden uw overgang naar de Defender-portal te plannen om een soepele overgang te garanderen en optimaal te profiteren van de geïntegreerde beveiligingsbewerkingen die door Microsoft Defender worden geboden.

Vereisten

Als u de functie Hunts wilt gebruiken, moet u een ingebouwde Microsoft Sentinel-rol of een aangepaste Azure RBAC-rol toegewezen krijgen. Dit zijn uw opties:

Wijs de ingebouwde roltoewijzing Microsoft Sentinel Inzender toe.

Zie Rollen en machtigingen in Microsoft Sentinel voor meer informatie over rollen in Microsoft Sentinel.Wijs een aangepaste Azure RBAC-rol toe met de juiste machtigingen onder Microsoft.SecurityInsights/hunts.

Zie Rollen en machtigingen in het Microsoft Sentinel-platform voor meer informatie.

Uw hypothese definiëren

Het definiëren van een hypothese is een open, flexibel proces en kan elk idee bevatten dat u wilt valideren. Veelvoorkomende hypothesen zijn:

- Verdacht gedrag: onderzoek mogelijk schadelijke activiteiten die zichtbaar zijn in uw omgeving om te bepalen of er een aanval plaatsvindt.

- Nieuwe bedreigingscampagne: zoek naar typen schadelijke activiteiten op basis van nieuw ontdekte bedreigingsactoren, technieken of beveiligingsproblemen. Dit kan iets zijn waarover u hebt gehoord in een artikel over beveiligingsnieuws.

- Detectielacunes: verhoog uw detectiedekking met behulp van de MITRE ATT&CK-kaart om hiaten te identificeren.

Microsoft Sentinel biedt u flexibiliteit bij het inschakelen van de juiste set opsporingsquery's om uw hypothese te onderzoeken. Wanneer u een opsporing maakt, start u deze met vooraf geselecteerde opsporingsquery's of voegt u query's toe terwijl u verder gaat. Hier volgen aanbevelingen voor vooraf geselecteerde query's op basis van de meest voorkomende hypothesen.

Hypothese - Verdacht gedrag

Voor Microsoft Sentinel in de Azure Portal selecteert u onder Bedreigingsbeheerde optie Opsporing.

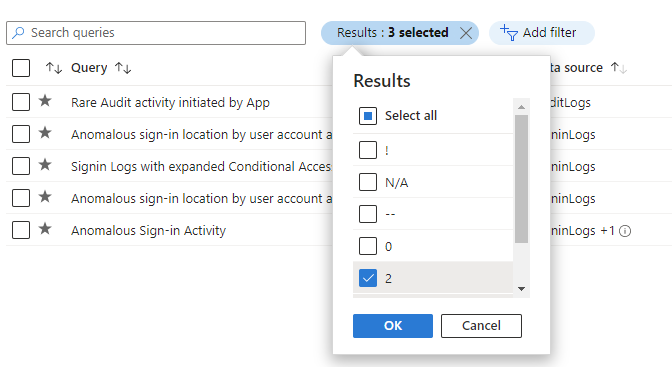

Voor Microsoft Sentinel in de Defender-portal selecteert u Microsoft Sentinel>Beheer>opsporen.Selecteer het tabblad Query's . Voer alle query's uit om mogelijk schadelijk gedrag te identificeren.

Selecteer Alle query's> uitvoeren, wachten totdat de query's zijn uitgevoerd. Dit proces kan enige tijd duren.

Selecteer Filter> toevoegenResultaten> schakel de selectievakjes '!', 'N/B', '-' en '0'-waarden >Toepassen

Sorteer deze resultaten op de kolom Resultatendelta om te zien wat er het laatst is gewijzigd. Deze resultaten bieden initiële richtlijnen voor de jacht.

Hypothese - Nieuwe bedreigingscampagne

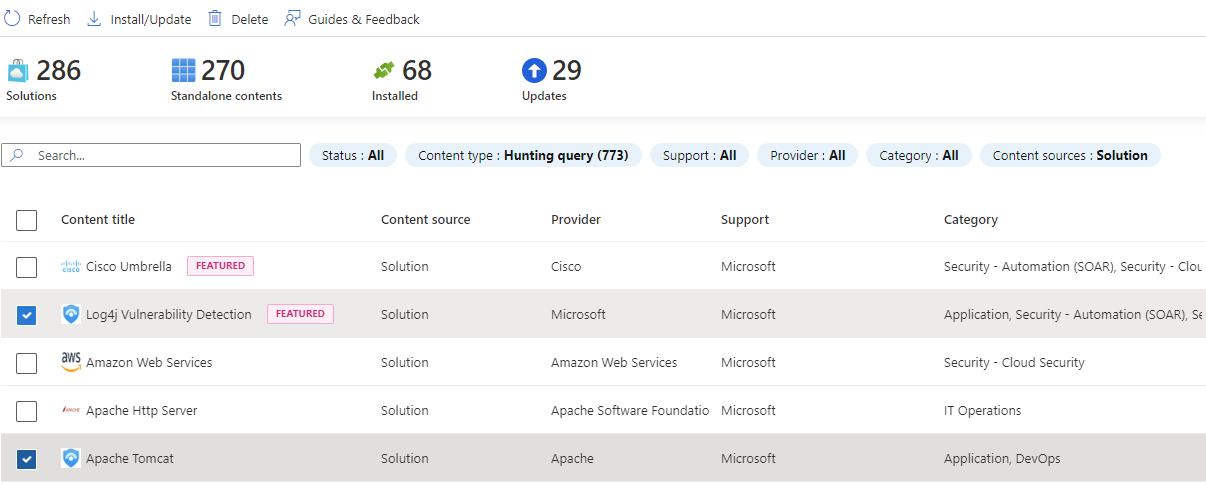

De content hub biedt oplossingen voor bedreigingscampagnes en op domeinen gebaseerde oplossingen voor het opsporen van specifieke aanvallen. In de volgende stappen installeert u een van deze typen oplossingen.

Ga naar de Content Hub.

Installeer een bedreigingscampagne of op een domein gebaseerde oplossing, zoals log4J-detectie van beveiligingsproblemen of Apache Tomcat.

Nadat de oplossing is geïnstalleerd, gaat u in Microsoft Sentinel naar Opsporing.

Selecteer het tabblad Query's .

Zoek op oplossingsnaam of filter op bronnaam van de oplossing.

Selecteer de query en Query uitvoeren.

Hypothese - Detectie hiaten

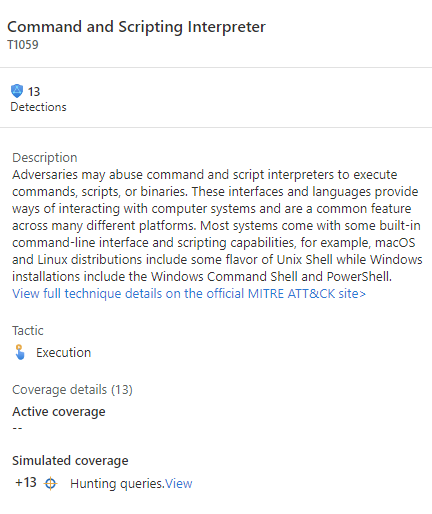

Met de MITRE ATT&CK-kaart kunt u specifieke hiaten in uw detectiedekking identificeren. Gebruik vooraf gedefinieerde opsporingsquery's voor specifieke MITRE ATT&CK-technieken als uitgangspunt om nieuwe detectielogica te ontwikkelen.

Navigeer naar de pagina MITRE ATT&CK (preview).

Schakel de selectie van items in de vervolgkeuzelijst Actief uit.

Selecteer Opsporingsquery's in het filter Gesimuleerd om te zien aan welke technieken opsporingsquery's zijn gekoppeld.

Selecteer de kaart met de gewenste techniek.

Selecteer de koppeling Weergeven naast Opsporingsquery's onderaan het detailvenster. Met deze koppeling gaat u naar een gefilterde weergave van het tabblad Query's op de pagina Opsporing op basis van de techniek die u hebt geselecteerd.

Selecteer alle query's voor die techniek.

Een hunt maken

Er zijn twee primaire manieren om een jacht te maken.

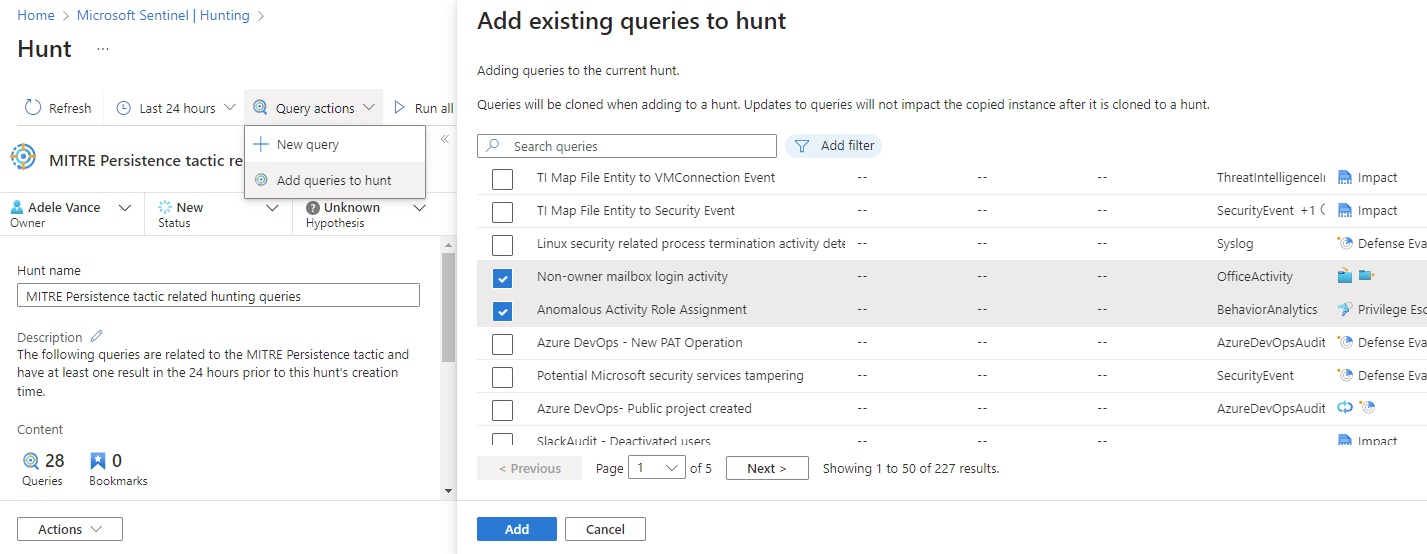

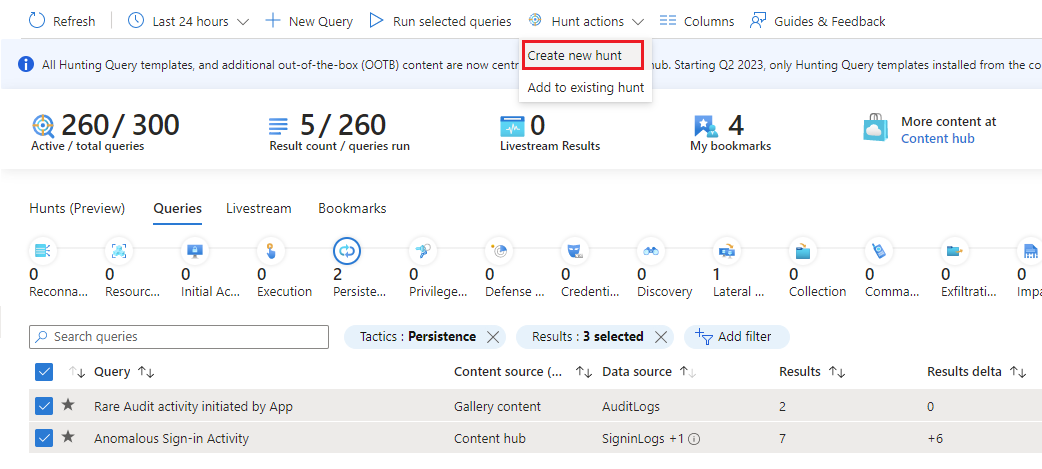

Als u bent begonnen met een hypothese waarin u query's hebt geselecteerd, selecteert u de vervolgkeuzelijst >OpsporingsactiesNieuwe zoekactie maken. Alle query's die u hebt geselecteerd, worden gekloond voor deze nieuwe opsporing.

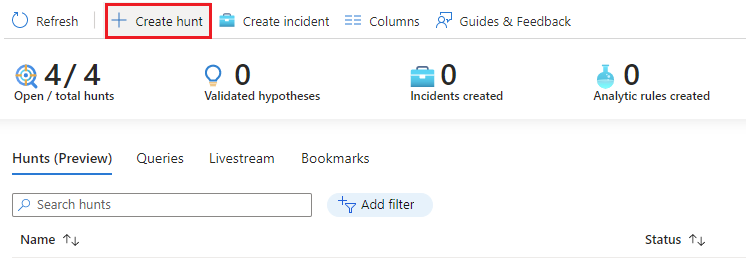

Als u nog geen query's hebt gekozen, selecteert u het tabblad >Hunts (preview)Nieuwe opsporing om een lege zoekopdracht te maken.

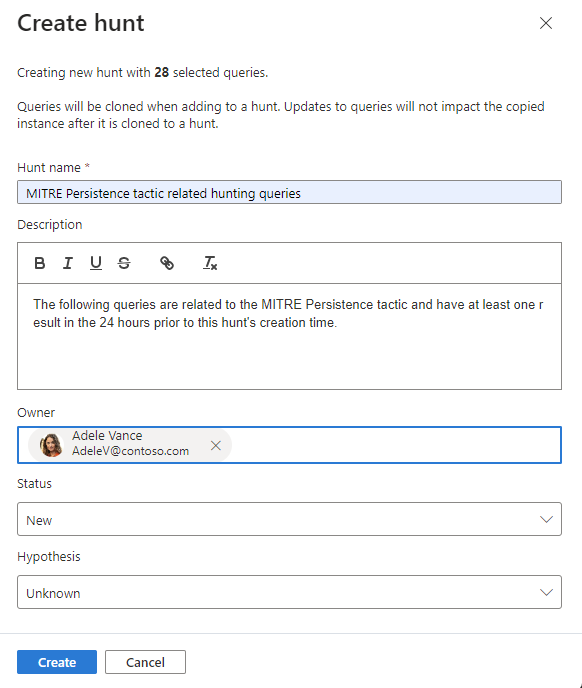

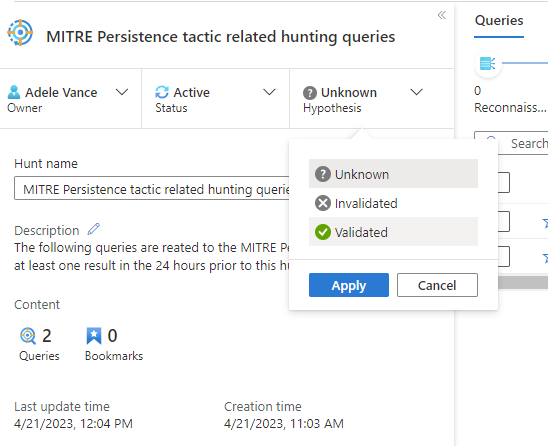

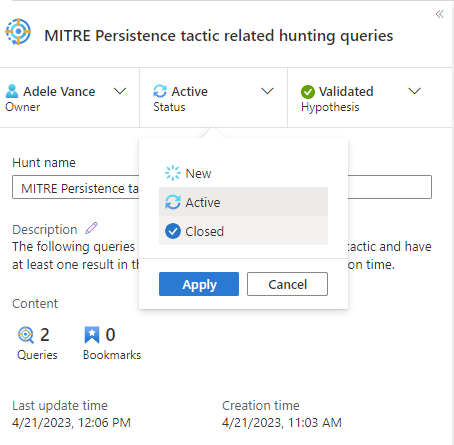

Vul de zoeknaam en optionele velden in. De beschrijving is een goede plek om uw hypothese te verwoorden. In het vervolgmenu Hypothese stelt u de status van uw werkhypothese in.

Selecteer Maken om aan de slag te gaan.

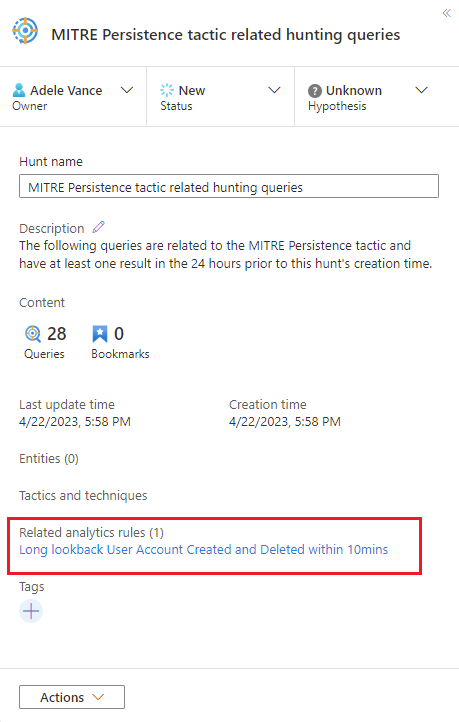

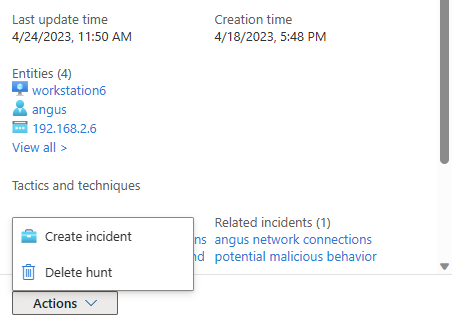

Jachtdetails weergeven

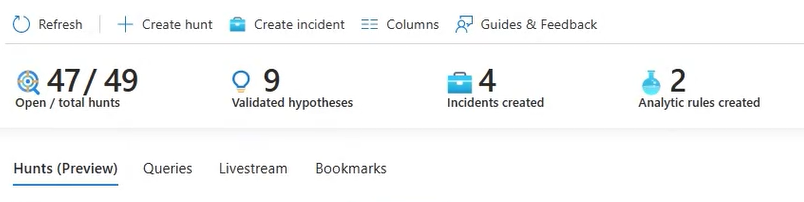

Selecteer het tabblad Hunts (preview) om uw nieuwe jacht weer te geven.

Selecteer de koppeling zoeken op naam om de details weer te geven en acties uit te voeren.

Bekijk het detailvenster met de zoeknaam, Beschrijving, Inhoud, Laatste updatetijd en Aanmaaktijd.

Let op de tabbladen voor Query's, Bladwijzers en Entiteiten.

Tabblad Query's

Het tabblad Query's bevat opsporingsquery's die specifiek zijn voor deze opsporing. Deze query's zijn klonen van de originelen, onafhankelijk van alle andere in de werkruimte. Werk ze bij of verwijder ze zonder dat dit van invloed is op uw algehele set opsporingsquery's of query's in andere opsporingsbewerkingen.

Een query toevoegen aan de opsporing

Query's uitvoeren

- Selecteer

Alle query's uitvoeren of kies specifieke query's en selecteer

Alle query's uitvoeren of kies specifieke query's en selecteer  Geselecteerde query's uitvoeren.

Geselecteerde query's uitvoeren. - Selecteer

Annuleren om de uitvoering van query's op elk gewenst moment te annuleren.

Annuleren om de uitvoering van query's op elk gewenst moment te annuleren.

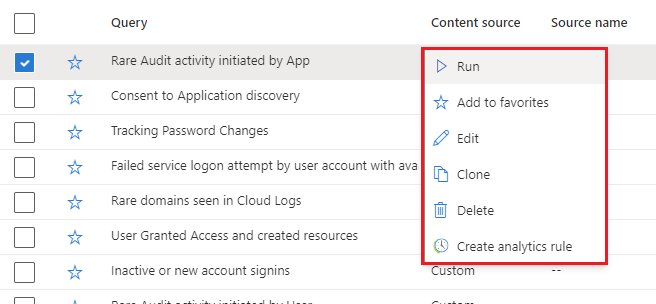

Query's beheren

Klik met de rechtermuisknop op een query en selecteer een van de volgende opties in het contextmenu:

- Uitvoeren

- Bewerken

- Kloon

- Verwijderen

- Analyseregel maken

Deze opties gedragen zich net als de bestaande querytabel op de pagina Opsporing , behalve dat de acties alleen van toepassing zijn binnen deze opsporing. Wanneer u ervoor kiest om een analyseregel te maken, worden de naam, beschrijving en KQL-query vooraf ingevuld in de nieuwe regel die wordt gemaakt. Er wordt een koppeling gemaakt om de nieuwe analyseregel weer te geven onder Gerelateerde analyseregels.

Resultaten weergeven

Met deze functie kunt u opsporingsqueryresultaten bekijken in de log analytics-zoekervaring. Analyseer hier uw resultaten, verfijn uw query's en maak bladwijzers om informatie vast te leggen en afzonderlijke rijresultaten verder te onderzoeken.

- Selecteer de knop Resultaten weergeven .

- Als u naar een ander deel van de Microsoft Sentinel-portal draait en vervolgens terug bladert naar de la-logboekzoekervaring op de zoekpagina, blijven alle LA-querytabbladen behouden.

- Deze LA-querytabbladen gaan verloren als u het browsertabblad sluit. Als u de query's op lange termijn wilt behouden, moet u de query opslaan, een nieuwe opsporingsquery maken of deze kopiëren naar een opmerking voor later gebruik in de opsporing.

Een bladwijzer toevoegen

Wanneer u interessante resultaten of belangrijke rijen met gegevens vindt, voegt u deze resultaten toe aan de opsporing door een bladwijzer te maken. Zie Opsporingsbladwijzers gebruiken voor gegevensonderzoek voor meer informatie.

Selecteer de gewenste rij of rijen.

Geef de bladwijzer een naam.

Stel de kolom tijd van de gebeurtenis in.

Entiteits-id's toewijzen.

MITRE-tactieken en -technieken instellen.

Tags toevoegen en notities toevoegen.

De bladwijzers behouden de specifieke rijresultaten, KQL-query en tijdsbereik dat het resultaat heeft gegenereerd.

Selecteer Maken om de bladwijzer toe te voegen aan de opsporing.

Bladwijzers weergeven

Navigeer naar het bladwijzertabblad van de opsporing om uw bladwijzers weer te geven.

Selecteer een gewenste bladwijzer en voer de volgende acties uit:

- Selecteer entiteitskoppelingen om de bijbehorende UEBA-entiteitspagina weer te geven.

- Onbewerkte resultaten, tags en notities weergeven.

- Selecteer Bronquery weergeven om de bronquery in Log Analytics weer te geven.

- Selecteer Bladwijzerlogboeken weergeven om de inhoud van de bladwijzer weer te geven in de tabel Log Analytics-opsporingsbladwijzers.

- Selecteer de knop Onderzoeken om de bladwijzer en gerelateerde entiteiten in de onderzoeksgrafiek weer te geven.

- Selecteer de knop Bewerken om de tags, MITRE-tactieken en -technieken en notities bij te werken.

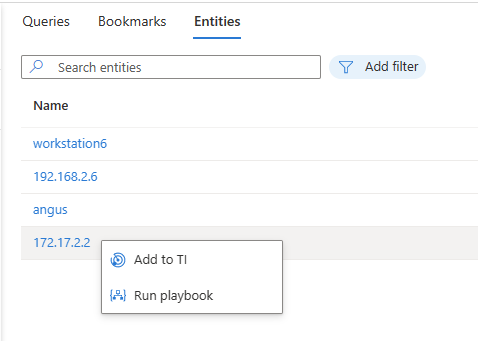

Interactie met entiteiten

Navigeer naar het tabblad Entiteiten van uw hunt om de entiteiten in uw hunt weer te geven, te zoeken en te filteren. Deze lijst wordt gegenereerd op basis van de lijst met entiteiten in de bladwijzers. Op het tabblad Entiteiten worden dubbele vermeldingen automatisch omgezet.

Selecteer entiteitsnamen om de bijbehorende UEBA-entiteitspagina te bezoeken.

Klik met de rechtermuisknop op de entiteit om acties uit te voeren die geschikt zijn voor de entiteitstypen, zoals het toevoegen van een IP-adres aan TI of het uitvoeren van een specifiek playbook voor een entiteitstype.

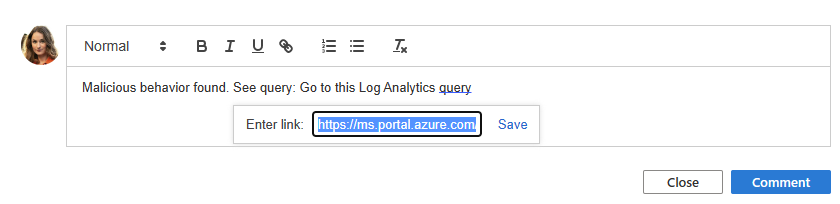

Opmerkingen toevoegen

Opmerkingen zijn een uitstekende plek om samen te werken met collega's, notities en documentresultaten te bewaren.

Selecteer

Typ en maak uw opmerking op in het bewerkingsvak.

Voeg een queryresultaat toe als een koppeling voor samenwerkers om snel inzicht te verkrijgen in de context.

Selecteer de knop Opmerking om uw opmerkingen toe te passen.

Incidenten maken

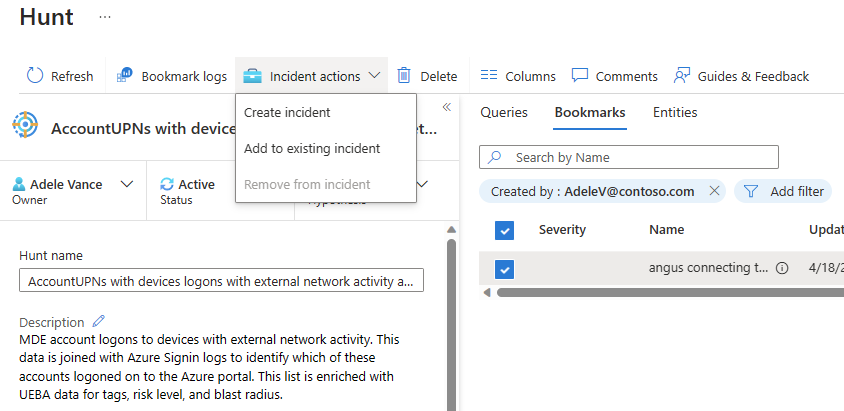

Er zijn twee opties voor het maken van incidenten tijdens het opsporen.

Optie 1: Bladwijzers gebruiken.

Selecteer een bladwijzer of bladwijzers.

Selecteer de knop Incidentacties.

Selecteer Nieuw incident maken of Toevoegen aan bestaand incident

- Voor Nieuw incident maken volgt u de begeleide stappen. Het tabblad Bladwijzers wordt vooraf ingevuld met de geselecteerde bladwijzers.

- Voor Toevoegen aan bestaand incident selecteert u het incident en selecteert u de knop Accepteren .

Optie 2: Gebruik de opsporingsacties.

Selecteer het menu >OpsporingsactiesIncident maken en volg de begeleide stappen.

Gebruik tijdens de stap Bladwijzers toevoegen de actie Bladwijzer toevoegen om bladwijzers uit de opsporing te kiezen die u wilt toevoegen aan het incident. U bent beperkt tot bladwijzers die niet zijn toegewezen aan een incident.

Nadat het incident is gemaakt, wordt het gekoppeld onder de lijst Gerelateerde incidenten voor die opsporing.

Updatestatus

Wanneer u voldoende bewijs hebt vastgelegd om uw hypothese te valideren of ongeldig te maken, werkt u de status van uw hypothese bij.

Wanneer alle acties die zijn gekoppeld aan de opsporing zijn voltooid, zoals het maken van analyseregels, incidenten of het toevoegen van indicatoren van inbreuk (IOC's) aan TI, sluit u de opsporing af.

Deze statusupdates zijn zichtbaar op de hoofdpagina Opsporing en worden gebruikt om metrische gegevens bij te houden.

Metrische gegevens bijhouden

Houd tastbare resultaten van opsporingsactiviteiten bij met behulp van de balk met metrische gegevens op het tabblad Opsporingen . Metrische gegevens tonen het aantal gevalideerde hypothesen, nieuwe incidenten die zijn gemaakt en nieuwe analyseregels die zijn gemaakt. Gebruik deze resultaten om doelen te stellen of mijlpalen van uw opsporingsprogramma te vieren.

Volgende stappen

In dit artikel hebt u geleerd hoe u een opsporingsonderzoek uitvoert met de opsporingsfunctie in Microsoft Sentinel.

Zie voor meer informatie: