Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Microsoft Sentinel is een cloudeigen SIEM-oplossing die schaalbare, kostenefficiënte beveiliging biedt in omgevingen met meerdere clouds en meerdere platforms. Het combineert AI, automatisering en bedreigingsinformatie om detectie, onderzoek, reactie en proactieve opsporing van bedreigingen te ondersteunen.

Microsoft Sentinel SIEM stelt analisten in staat om aanvallen in clouds en platformen sneller en nauwkeuriger te anticiperen en te stoppen.

In dit artikel worden de belangrijkste mogelijkheden in Microsoft Sentinel beschreven.

Microsoft Sentinel neemt de procedures voor manipulatiecontrole en onveranderbaarheid van Azure Monitor over. Hoewel Azure Monitor een gegevensplatform is dat alleen gegevens toevoegt, bevat het voorzieningen voor het verwijderen van gegevens voor nalevingsdoeleinden.

Deze service ondersteunt Azure Lighthouse, waarmee serviceproviders zich kunnen aanmelden bij hun eigen tenant om abonnementen en resourcegroepen te beheren die klanten hebben gedelegeerd.

Out-of-the-box beveiligingsinhoud inschakelen

Microsoft Sentinel biedt beveiligingsinhoud die is verpakt in SIEM-oplossingen waarmee u gegevens kunt opnemen, bewaken, waarschuwen, opsporen, onderzoeken, reageren en verbinding kunt maken met verschillende producten, platforms en services.

Zie Over Microsoft Sentinel inhoud en oplossingen voor meer informatie.

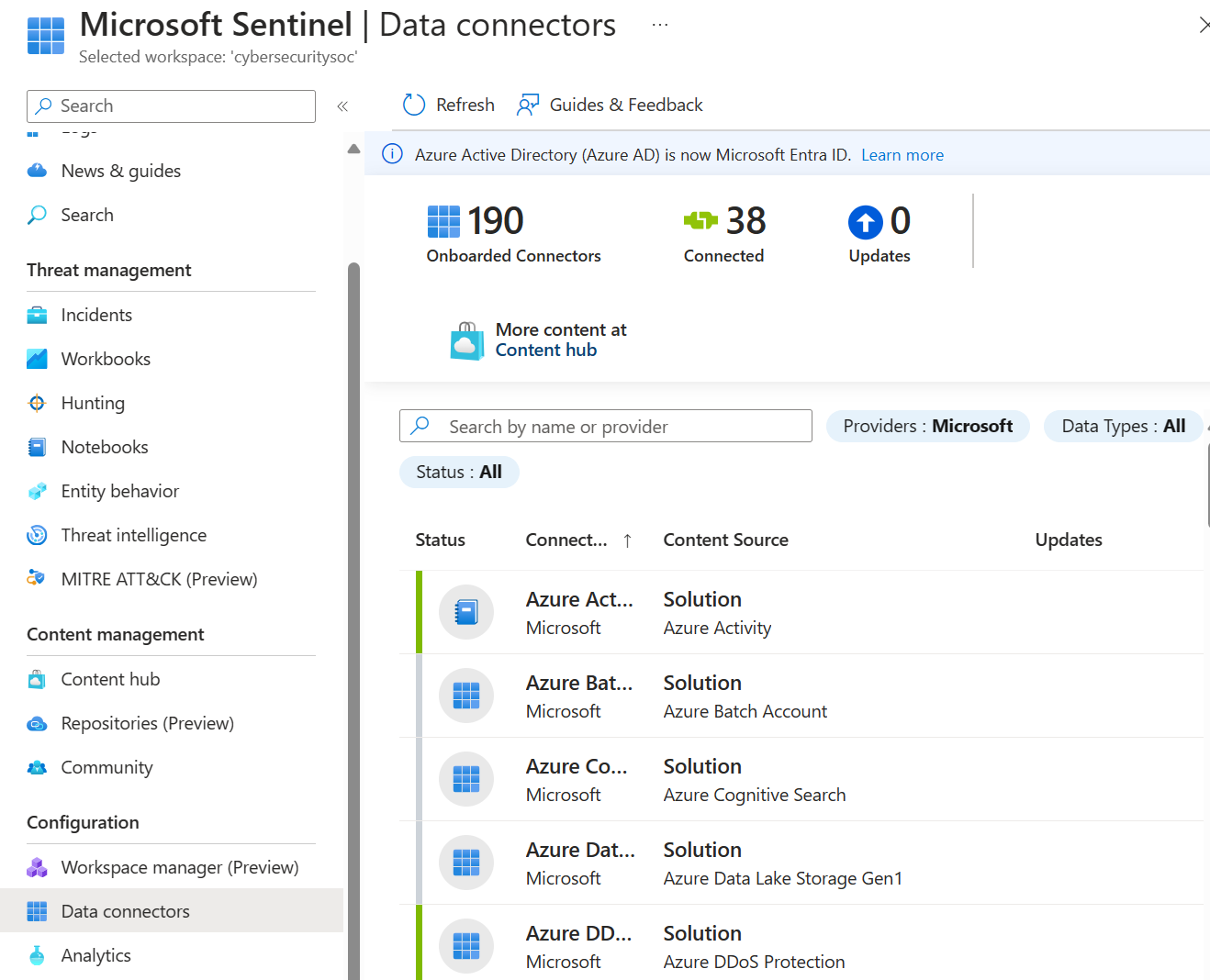

Gegevens op schaal verzamelen

Verzamel gegevens over alle gebruikers, apparaten, toepassingen en infrastructuur, zowel on-premises als in meerdere clouds.

In deze tabel worden de belangrijkste mogelijkheden in Microsoft Sentinel voor gegevensverzameling gemarkeerd.

| Mogelijkheid | Beschrijving | Aan de slag |

|---|---|---|

| Out-of-the-box-gegevensconnectors | Veel connectors zijn verpakt met SIEM-oplossingen voor Microsoft Sentinel en bieden realtime integratie. Deze connectors omvatten Microsoft-bronnen en Azure bronnen, zoals Microsoft Entra ID, Azure Activity, Azure Storage en meer. Out-of-the-box-connectors zijn ook beschikbaar voor de bredere beveiligings- en toepassingsecosystemen voor niet-Microsoft-oplossingen. U kunt ook de algemene gebeurtenisindeling, Syslog of REST-API gebruiken om uw gegevensbronnen te verbinden met Microsoft Sentinel. |

Microsoft Sentinel gegevensconnectors |

| Aangepaste connectors | Microsoft Sentinel ondersteunt het opnemen van gegevens uit sommige bronnen zonder een toegewezen connector. Als u uw gegevensbron niet kunt verbinden met Microsoft Sentinel met behulp van een bestaande oplossing, maakt u uw eigen gegevensbronconnector. | Resources voor het maken van aangepaste connectors voor Microsoft Sentinel. |

| Gegevensnormalisatie | Microsoft Sentinel maakt gebruik van normalisatie van querytijd en opnametijd om verschillende bronnen te vertalen naar een uniforme, genormaliseerde weergave. | Normalisatie en het Advanced Security Information Model (ASIM) |

Bedreigingen detecteren

Detecteer eerder niet-gedetecteerde bedreigingen en minimaliseer fout-positieven met behulp van de analyses en ongeëvenaarde bedreigingsinformatie van Microsoft.

In deze tabel worden de belangrijkste mogelijkheden in Microsoft Sentinel voor detectie van bedreigingen gemarkeerd.

| Capaciteit | Beschrijving | Aan de slag |

|---|---|---|

| Analytics | Helpt u ruis te verminderen en het aantal waarschuwingen te minimaliseren dat u moet controleren en onderzoeken. Microsoft Sentinel maakt gebruik van analyses om waarschuwingen te groepeert in incidenten. Gebruik de standaardanalyseregels als zodanig of als uitgangspunt om uw eigen regels te maken. Microsoft Sentinel biedt ook regels om uw netwerkgedrag in kaart te brengen en vervolgens te zoeken naar afwijkingen in uw resources. Deze analyses verbinden de punten door waarschuwingen met een lage kwaliteit over verschillende entiteiten te combineren in potentiële beveiligingsincidenten met hoge kwaliteit. | Bedreigingen out-of-the-box detecteren |

| MITRE ATT&CK-dekking | Microsoft Sentinel analyseert opgenomen gegevens, niet alleen om bedreigingen te detecteren en u te helpen bij het onderzoeken, maar ook om de aard en dekking van de beveiligingsstatus van uw organisatie te visualiseren op basis van de tactieken en technieken van het MITRE ATT&CK-framework®. | Inzicht in beveiligingsdekking door het MITRE ATT&CK-framework® |

| Bedreigingsinformatie | Integreer talloze bronnen van bedreigingsinformatie in Microsoft Sentinel om schadelijke activiteiten in uw omgeving te detecteren en context te bieden aan beveiligingsonderzoekers voor weloverwogen reactiebeslissingen. | Bedreigingsinformatie in Microsoft Sentinel |

| Volglijsten | Correleer gegevens uit een gegevensbron die u opgeeft, een volglijst, met de gebeurtenissen in uw Microsoft Sentinel omgeving. U kunt bijvoorbeeld een volglijst maken met een lijst met waardevolle activa, beëindigde werknemers of serviceaccounts in uw omgeving. Gebruik volglijsten in uw playbooks voor zoeken, detectieregels, opsporing van bedreigingen en antwoord. | Volglijsten in Microsoft Sentinel |

| Werkmappen | Interactieve visuele rapporten maken met behulp van werkmappen. Microsoft Sentinel wordt geleverd met ingebouwde werkmapsjablonen waarmee u snel inzicht krijgt in uw gegevens zodra u verbinding maakt met een gegevensbron. U kunt ook uw eigen aangepaste werkmappen maken. | Verzamelde gegevens visualiseren. |

Bedreigingen onderzoeken

Onderzoek bedreigingen met kunstmatige intelligentie en zoek naar verdachte activiteiten op schaal, waarbij u gebruik kunt maken van jaren aan cyberbeveiligingswerk bij Microsoft.

In deze tabel worden de belangrijkste mogelijkheden in Microsoft Sentinel voor bedreigingsonderzoek gemarkeerd.

| Functie | Beschrijving | Aan de slag |

|---|---|---|

| Incidenten | Microsoft Sentinel hulpprogramma's voor diepgaand onderzoek helpen u het bereik te begrijpen en de hoofdoorzaak van een potentiële beveiligingsrisico te vinden. U kunt een entiteit in de interactieve grafiek kiezen om interessante vragen te stellen voor een specifieke entiteit en inzoomen op die entiteit en de bijbehorende verbindingen om de hoofdoorzaak van de bedreiging te vinden. | Door incidenten navigeren en onderzoeken in Microsoft Sentinel |

| Jaagt | Microsoft Sentinel krachtige opsporingshulpprogramma's voor zoeken en query's, gebaseerd op het MITRE-framework, kunt u proactief zoeken naar beveiligingsrisico's in de gegevensbronnen van uw organisatie, voordat er een waarschuwing wordt geactiveerd. Maak aangepaste detectieregels op basis van uw opsporingsquery. Geef deze inzichten vervolgens weer als waarschuwingen voor uw beveiligingsincidenten. | Opsporing van bedreigingen in Microsoft Sentinel |

| Notebooks | Microsoft Sentinel ondersteunt Jupyter-notebooks in Azure Machine Learning-werkruimten, inclusief volledige bibliotheken voor machine learning, visualisatie en gegevensanalyse. Gebruik notitieblokken in Microsoft Sentinel om het bereik van wat u kunt doen met Microsoft Sentinel gegevens uit te breiden. Bijvoorbeeld: - Voer analyses uit die niet zijn ingebouwd in Microsoft Sentinel, zoals bepaalde Python-machine learning-functies. - Maak gegevensvisualisaties die niet zijn ingebouwd in Microsoft Sentinel, zoals aangepaste tijdlijnen en processtructuren. - Gegevensbronnen buiten Microsoft Sentinel integreren, zoals een on-premises gegevensset. |

Jupyter-notebooks met Microsoft Sentinel opsporingsmogelijkheden |

Snel reageren op incidenten

Automatiseer uw algemene taken en vereenvoudig de beveiligingsindeling met playbooks die zijn geïntegreerd met Azure-services en uw bestaande hulpprogramma's. de automatisering en indeling van Microsoft Sentinel biedt een zeer uitbreidbare architectuur die schaalbare automatisering mogelijk maakt wanneer nieuwe technologieën en bedreigingen zich voordoen.

Playbooks in Microsoft Sentinel zijn gebaseerd op werkstromen die zijn ingebouwd in Azure Logic Apps. Als u bijvoorbeeld het ServiceNow-ticketsysteem gebruikt, gebruikt u Azure Logic Apps om uw werkstromen te automatiseren en een ticket te openen in ServiceNow telkens wanneer een bepaalde waarschuwing of incident wordt gegenereerd.

In deze tabel worden de belangrijkste mogelijkheden in Microsoft Sentinel voor het reageren op bedreigingen gemarkeerd.

| Functie | Beschrijving | Aan de slag |

|---|---|---|

| Automatiseringsregels | Beheer de automatisering van incidentafhandeling in Microsoft Sentinel centraal door een kleine set regels te definiëren en te coördineren die betrekking hebben op verschillende scenario's. | Reactie op bedreigingen automatiseren in Microsoft Sentinel met automatiseringsregels |

| Playbooks | Automatiseer en orcheer uw reactie op bedreigingen met behulp van playbooks, een verzameling herstelacties. Voer een playbook op aanvraag of automatisch uit als reactie op specifieke waarschuwingen of incidenten, wanneer deze wordt geactiveerd door een automatiseringsregel. Als u playbooks wilt bouwen met Azure Logic Apps, kiest u uit een voortdurend groeiende galerie met connectors voor verschillende services en systemen, zoals ServiceNow, Jira en meer. Met deze connectors kunt u aangepaste logica toepassen in uw werkstroom. |

Reactie op bedreigingen automatiseren met playbooks in Microsoft Sentinel Lijst met alle connectors voor logische apps |

Microsoft Sentinel in de tijdlijn voor buitengebruikstelling van Azure Portal

Microsoft Sentinel is algemeen beschikbaar in de Microsoft Defender portal, ook voor klanten zonder Microsoft Defender XDR of een E5-licentie. Dit betekent dat u Microsoft Sentinel in de Defender-portal kunt gebruiken, zelfs als u geen andere Microsoft Defender-services gebruikt.

Na 31 maart 2027 worden Microsoft Sentinel niet meer ondersteund in de Azure Portal en zijn ze alleen beschikbaar in de Microsoft Defender portal.

Als u momenteel Microsoft Sentinel in de Azure Portal gebruikt, raden we u aan uw overgang naar de Defender-portal nu te plannen om een soepele overgang te garanderen en optimaal te profiteren van de geïntegreerde beveiligingsbewerkingen die door Microsoft Defender worden geboden.

Zie voor meer informatie:

- Microsoft Sentinel in de Microsoft Defender-portal

- Uw Microsoft Sentinel-omgeving overzetten naar de Defender-portal

- Uw overstap naar Microsoft Defender portal plannen voor alle Microsoft Sentinel klanten (blog)

Wijzigingen voor nieuwe klanten vanaf juli 2025

In het belang van de wijzigingen die in deze sectie worden beschreven, zijn nieuwe Microsoft Sentinel klanten klanten die de eerste werkruimte in hun tenant onboarden om te Microsoft Sentinel.

Vanaf juli 2025 hebben dergelijke nieuwe klanten die ook beschikken over de machtigingen van een abonnementseigenaar of een beheerder van gebruikerstoegang, en die niet zijn Azure gedelegeerde lighthouse-gebruikers, hun werkruimten automatisch onboarden naar de Defender-portal, samen met onboarding voor Microsoft Sentinel.

Gebruikers van dergelijke werkruimten, die ook niet Azure gedelegeerde lighthouse-gebruikers zijn, zien koppelingen in Microsoft Sentinel in de Azure Portal die hen omleiden naar de Defender-portal.

Bijvoorbeeld:

Dergelijke gebruikers gebruiken Microsoft Sentinel alleen in de Defender-portal.

Nieuwe klanten die geen relevante machtigingen hebben, worden niet automatisch toegevoegd aan de Defender-portal, maar ze zien nog steeds omleidingskoppelingen in de Azure Portal, samen met de prompts om een gebruiker met relevante machtigingen de werkruimte handmatig te laten onboarden naar de Defender-portal.

Deze tabel bevat een overzicht van deze ervaringen:

| Klanttype | Ervaring |

|---|---|

| Bestaande klanten die nieuwe werkruimten maken in een tenant waarvoor al een werkruimte is ingeschakeld voor Microsoft Sentinel | Werkruimten worden niet automatisch onboarding uitgevoerd en gebruikers zien geen omleidingskoppelingen |

| Azure met Lighthouse gedelegeerde gebruikers die nieuwe werkruimten maken in een tenant | Werkruimten worden niet automatisch onboarding uitgevoerd en gebruikers zien geen omleidingskoppelingen |

| Nieuwe klanten die de eerste werkruimte in hun tenant onboarden naar Microsoft Sentinel |

-

Gebruikers met de vereiste machtigingen hebben automatisch onboarding van hun werkruimte. Andere gebruikers van dergelijke werkruimten zien omleidingskoppelingen in de Azure Portal. - Gebruikers die niet over de vereiste machtigingen beschikken , hebben hun werkruimte niet automatisch onboarding. Alle gebruikers van dergelijke werkruimten zien omleidingskoppelingen in de Azure Portal en een gebruiker met de vereiste machtigingen moet de werkruimte onboarden naar de Defender-portal. |