Uw Microsoft Sentinel alert-trigger playbooks migreren naar automatiseringsregels

In dit artikel wordt uitgelegd hoe (en waarom) uw bestaande playbooks die zijn gebaseerd op de waarschuwingstrigger, moeten worden aangeroepen door analyseregels om te worden aangeroepen door automatiseringsregels.

Belangrijk

Microsoft Sentinel is beschikbaar als onderdeel van de openbare preview voor het geïntegreerde platform voor beveiligingsbewerkingen in de Microsoft Defender-portal. Zie Microsoft Sentinel in de Microsoft Defender-portal voor meer informatie.

Waarom migreren

Als u al playbooks hebt gemaakt en gebouwd om te reageren op waarschuwingen (in plaats van incidenten), en deze hebt gekoppeld aan analyseregels, raden we u ten zeere aan deze playbooks te verplaatsen naar automatiseringsregels. Als u dit doet, krijgt u de volgende voordelen:

Al uw automatiseringen vanaf één beeldscherm beheren, ongeacht het type

("enkel deelvenster glas").Definieer één automatiseringsregel die playbooks voor meerdere analyseregels kan activeren, in plaats van elke analyseregel afzonderlijk te configureren.

Definieer de volgorde waarin waarschuwingsplaybooks worden uitgevoerd.

Ondersteuningsscenario's die een vervaldatum instellen voor het uitvoeren van een playbook.

Het is belangrijk om te begrijpen dat het playbook zelf helemaal niet verandert. Alleen het mechanisme dat het aanroept om uit te voeren, wordt gewijzigd.

Ten slotte wordt de mogelijkheid om playbooks aan te roepen vanuit analyseregels afgeschaft vanaf maart 2026. Tot die tijd blijven playbooks die al zijn gedefinieerd om aan te roepen vanuit analyseregels, maar vanaf juni 2023 kunt u geen playbooks meer toevoegen aan de lijst met playbooks die worden aangeroepen vanuit analyseregels. De enige resterende optie is om deze aan te roepen vanuit automatiseringsregels.

Migreren

Als u een playbook migreert dat wordt gebruikt door slechts één analyseregel, volgt u de instructies onder Een automatiseringsregel maken op basis van een analyseregel.

Als u een playbook migreert dat wordt gebruikt door meer dan één analyseregel, volgt u de instructies onder Een nieuwe automatiseringsregel maken vanuit de Automation-portal.

Een automatiseringsregel maken op basis van een analyseregel

Selecteer voor Microsoft Sentinel in Azure Portal de pagina Configuration>Analytics. Voor Microsoft Sentinel in de Defender-portal selecteert u Microsoft Sentinel>Configuration>Analytics.

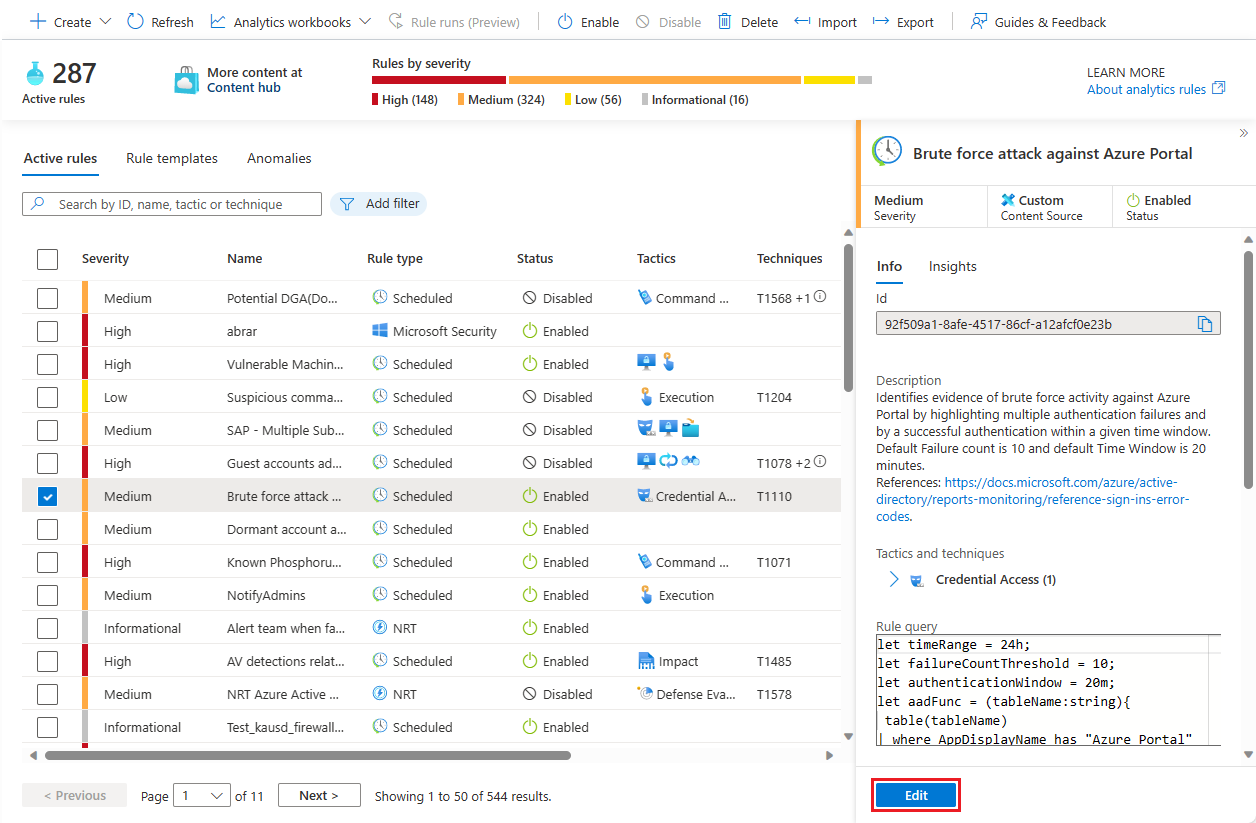

Zoek onder Actieve regels een analyseregel die al is geconfigureerd om een playbook uit te voeren.

Selecteer Bewerken.

Selecteer het tabblad Automatisch antwoord .

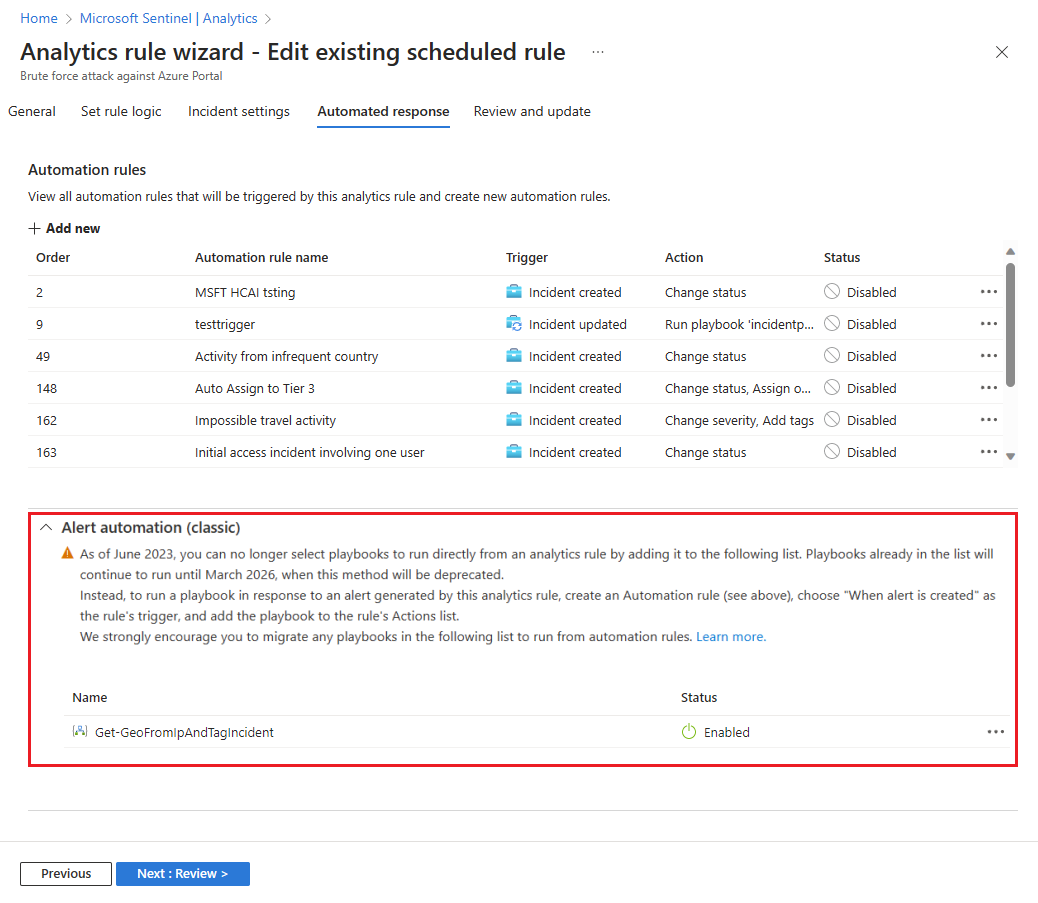

Playbooks die rechtstreeks zijn geconfigureerd voor uitvoering vanuit deze analyseregel, vindt u onder Waarschuwingsautomatisering (klassiek). Let op de waarschuwing over afschaffing.

Selecteer + Nieuwe toevoegen onder Automatiseringsregels (in de bovenste helft van het scherm) om een nieuwe automatiseringsregel te maken.

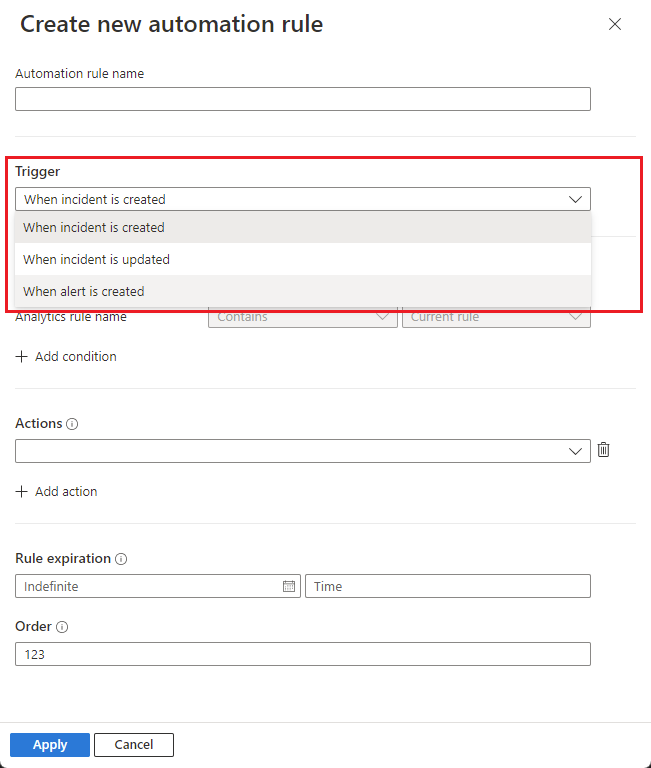

Selecteer in het deelvenster Nieuwe automatiseringsregel maken onder Trigger de optie Wanneer de waarschuwing wordt gemaakt.

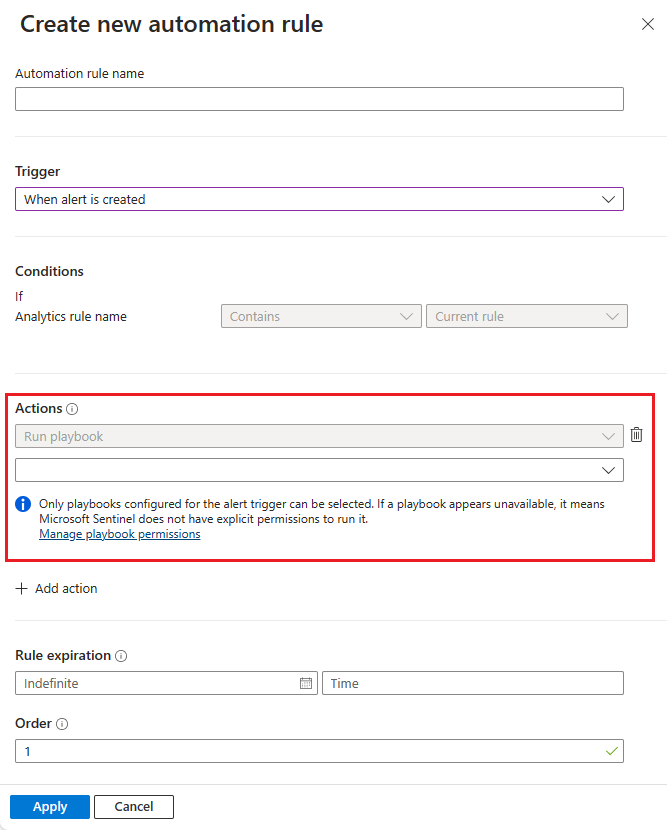

Onder Acties ziet u dat de playbookactie Uitvoeren, het enige type actie dat beschikbaar is, automatisch wordt geselecteerd en grijs wordt weergegeven. Selecteer uw playbook in de vervolgkeuzelijst in de onderstaande regel.

Selecteer Toepassen. U ziet nu de nieuwe regel in het automatiseringsregelsraster.

Verwijder het playbook uit de sectie Waarschuwingsautomatisering (klassiek).

Controleer en werk de analyseregel bij om uw wijzigingen op te slaan.

Een nieuwe automatiseringsregel maken vanuit de Automation-portal

Selecteer voor Microsoft Sentinel in Azure Portal de pagina Configuration>Analytics. Voor Microsoft Sentinel in de Defender-portal selecteert u Microsoft Sentinel>Configuration>Analytics.

Selecteer In de bovenste menubalk de optie Maken -> Automation-regel.

Selecteer in het deelvenster Nieuwe automatiseringsregel maken in de vervolgkeuzelijst Trigger de optie Wanneer er een waarschuwing wordt gemaakt.

Selecteer onder Voorwaarden de analyseregels waarop u een bepaald playbook of een set playbooks wilt uitvoeren.

Selecteer onder Acties voor elk playbook dat u wilt aanroepen de actie + Actie toevoegen. De actie Playbook uitvoeren wordt automatisch geselecteerd en grijs weergegeven. Selecteer in de lijst met beschikbare playbooks in de vervolgkeuzelijst in de onderstaande regel. Rangschik de acties op basis van de volgorde waarin u de playbooks wilt uitvoeren. U kunt de volgorde van acties wijzigen door de pijl-omhoog/pijl-omlaag naast elke actie te selecteren.

Selecteer Toepassen om de automatiseringsregel op te slaan.

Bewerk de analyseregel of -regels die deze playbooks hebben aangeroepen (de regels die u hebt opgegeven onder Voorwaarden), waarbij het playbook wordt verwijderd uit de sectie Waarschuwingsautomatisering (klassiek) van het tabblad Automatisch antwoord .

Volgende stappen

In dit document hebt u geleerd hoe u playbooks migreert op basis van de waarschuwingstrigger van analyseregels naar automatiseringsregels.

- Zie Bedreigingsreacties automatiseren in Microsoft Sentinel met automatiseringsregels voor meer informatie over automatiseringsregels

- Als u automatiseringsregels wilt maken, raadpleegt u Microsoft Sentinel-automatiseringsregels maken en gebruiken om antwoord te beheren

- Zie Bedreigingsreacties automatiseren met playbooks in Microsoft Sentinel voor meer informatie over geavanceerde automatiseringsopties.

- Zie Zelfstudie: Playbooks gebruiken om bedreigingsreacties in Microsoft Sentinel te automatiseren voor hulp bij het implementeren van automatiseringsregels en playbooks.