Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Belangrijk

Aangepaste detecties is nu de beste manier om nieuwe regels te maken in Microsoft Sentinel SIEM-Microsoft Defender XDR. Met aangepaste detecties kunt u de opnamekosten verlagen, onbeperkte realtime detecties krijgen en profiteren van naadloze integratie met Defender XDR gegevens, functies en herstelacties met automatische entiteitstoewijzing. Lees dit blog voor meer informatie.

Als SIEM-service (Security Information and Event Management) is Microsoft Sentinel verantwoordelijk voor het detecteren van beveiligingsrisico's voor uw organisatie. Dit doet u door de enorme hoeveelheden gegevens te analyseren die door alle logboeken van uw systemen worden gegenereerd.

In deze zelfstudie leert u hoe u een Microsoft Sentinel-analyseregel instelt vanuit een sjabloon om te zoeken naar aanvallen van het Apache Log4j-beveiligingsprobleem in uw omgeving. De regel framet gebruikersaccounts en IP-adressen die in uw logboeken zijn gevonden als traceerbare entiteiten, geeft belangrijke stukjes informatie weer in de waarschuwingen die door de regels worden gegenereerd en pakketwaarschuwingen als incidenten die moeten worden onderzocht.

Wanneer u deze zelfstudie hebt voltooid, kunt u het volgende doen:

- Een analyseregel maken van een sjabloon

- De query en instellingen van een regel aanpassen

- De drie typen waarschuwingsverrijking configureren

- Geautomatiseerde bedreigingsreacties kiezen voor uw regels

Vereisten

Zorg ervoor dat u over het volgende beschikt om deze zelfstudie te voltooien:

Een Azure-abonnement. Maak een gratis account als u er nog geen hebt.

Een Log Analytics-werkruimte met de Microsoft Sentinel-oplossing die erop is geïmplementeerd en gegevens die erin worden opgenomen.

Een Azure gebruiker met de rol Microsoft Sentinel Inzender toegewezen aan de Log Analytics-werkruimte waar Microsoft Sentinel wordt geïmplementeerd.

In deze regel wordt verwezen naar de volgende gegevensbronnen. Hoe meer van deze connectors u hebt geïmplementeerd, hoe effectiever de regel zal zijn. U moet er ten minste één hebben.

Gegevensbron Log Analytics-tabellen waarnaar wordt verwezen Office 365 OfficeActivity (SharePoint)

OfficeActivity (Exchange)

OfficeActivity (Teams)DNS DnsEvents Azure Monitor (VM Insights) VMConnection Cisco ASA CommonSecurityLog (Cisco) Palo Alto Networks (firewall) CommonSecurityLog (PaloAlto) Beveiligingsevenementen SecurityEvents Microsoft Entra ID SigninLogs

AADNonInteractiveUserSignInLogsAzure Monitor (WireData) WireData Azure Monitor (IIS) W3CIISLog Azure-activiteit AzureActivity Amazon Web Services AWSCloudTrail Microsoft Defender XDR DeviceNetworkEvents Azure Firewall AzureDiagnostics (Azure Firewall)

Meld u aan bij de Azure Portal en Microsoft Sentinel

Meld u aan bij Azure Portal.

Zoek en selecteer Microsoft Sentinel in de zoekbalk.

Zoek en selecteer uw werkruimte in de lijst met beschikbare Microsoft Sentinel werkruimten.

Een oplossing installeren vanuit de inhoudshub

Selecteer in Microsoft Sentinel in het menu aan de linkerkant onder Inhoudsbeheerde optie Inhoudshub.

Zoek en selecteer de oplossing Log4j Detectie van beveiligingsproblemen.

Selecteer

installeren/bijwerken op de werkbalk bovenaan de pagina.

installeren/bijwerken op de werkbalk bovenaan de pagina.

Een geplande analyseregel maken van een sjabloon

Selecteer in Microsoft Sentinel in het menu aan de linkerkant onder Configuratiede optie Analyse.

Selecteer op de pagina Analyse het tabblad Regelsjablonen .

Voer in het zoekveld boven aan de lijst met regelsjablonen log4j in.

Selecteer in de gefilterde lijst met sjablonen Log4j vulnerability exploit aka Log4Shell IP IOC. Selecteer regel maken in het detailvenster.

De wizard Analyseregel wordt geopend.

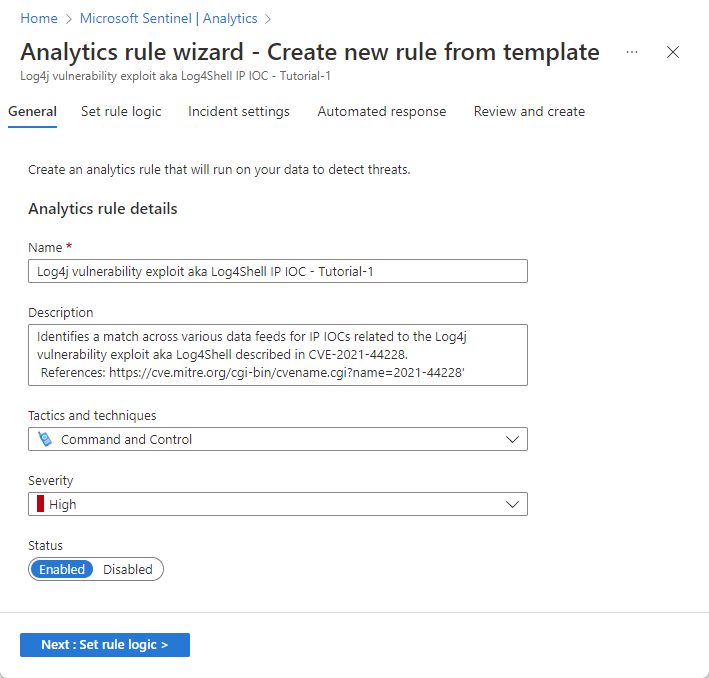

Voer op het tabblad Algemeen in het veld NaamLog4j vulnerability exploit aka Log4Shell IP IOC - Tutorial-1 in.

Laat de rest van de velden op deze pagina staan zoals ze zijn. Dit zijn de standaardinstellingen, maar we voegen in een later stadium aanpassing toe aan de naam van de waarschuwing.

Als u niet wilt dat de regel onmiddellijk wordt uitgevoerd, selecteert u Uitgeschakeld. De regel wordt toegevoegd aan het tabblad Actieve regels en u kunt deze van daaruit inschakelen wanneer u deze nodig hebt.

Selecteer Volgende: regellogica instellen.

Regelquerylogica en configuratie van instellingen controleren

Controleer op het tabblad Regellogica instellen de query zoals deze wordt weergegeven onder de kop Regelquery .

Als u meer querytekst tegelijk wilt zien, selecteert u het diagonale dubbele pijlpictogram in de rechterbovenhoek van het queryvenster om het venster uit te breiden naar een groter formaat.

Zie overzicht van Kusto-querytaal (KQL) voor meer informatie over KQL.

Andere resources:

Waarschuwingen verrijken met entiteiten en andere details

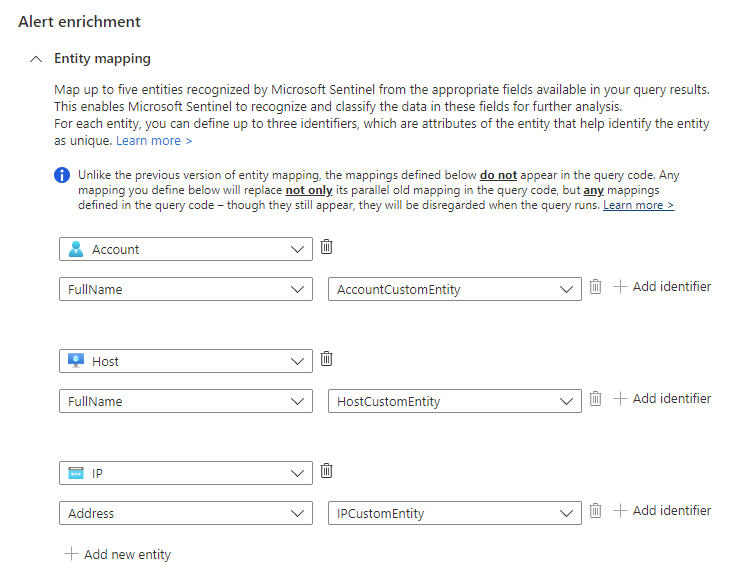

Laat onder Waarschuwingsverrijking de instellingen voor entiteitstoewijzing staan. Let op de drie toegewezen entiteiten.

In de sectie Aangepaste details voegen we de tijdstempel van elk exemplaar toe aan de waarschuwing, zodat u deze direct in de waarschuwingsdetails kunt zien, zonder dat u hoeft in te zoomen.

- Typ tijdstempel in het veld Sleutel . Dit is de naam van de eigenschap in de waarschuwing.

- Selecteer tijdstempel in de vervolgkeuzelijst Waarde .

In de sectie Waarschuwingsdetails gaan we de naam van de waarschuwing aanpassen, zodat de tijdstempel van elke gebeurtenis wordt weergegeven in de titel van de waarschuwing.

Voer in het veld Indeling van waarschuwingsnaamLog4j vulnerability exploit aka Log4Shell IP IOC in op {{timestamp}}.

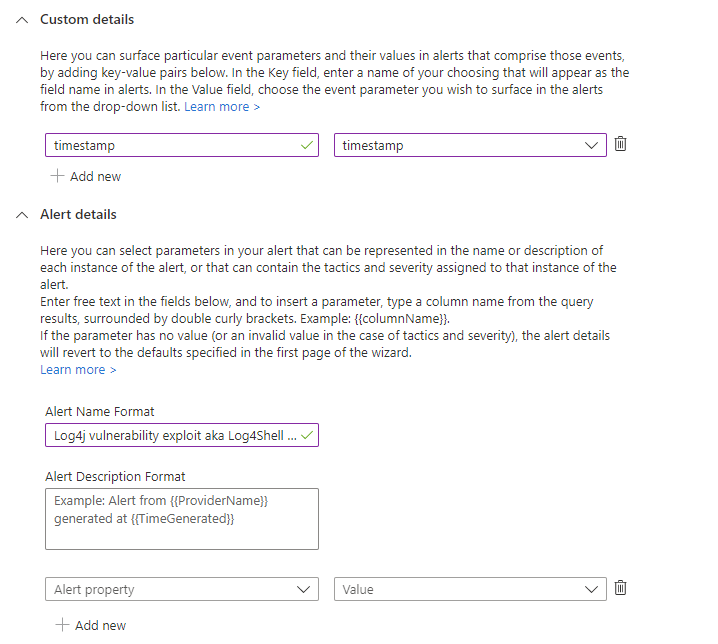

Resterende instellingen controleren

Controleer de resterende instellingen op het tabblad Regellogica instellen . U hoeft niets te wijzigen, maar u kunt dit wel doen als u bijvoorbeeld het interval wilt wijzigen. Zorg ervoor dat de lookbackperiode overeenkomt met het interval om continue dekking te behouden.

Queryplanning:

- Voer elke 1 uur een query uit.

- Zoekgegevens van de afgelopen 1 uur.

Waarschuwingsdrempel:

- Waarschuwing genereren wanneer het aantal queryresultaten groter is dan 0.

Gebeurtenisgroepering:

- Configureren hoe de resultaten van regelquery's worden gegroepeerd in waarschuwingen: groepeer alle gebeurtenissen in één waarschuwing.

Onderdrukking:

- Stop met het uitvoeren van de query nadat de waarschuwing is gegenereerd: Uit.

Selecteer Volgende: Incidentinstellingen.

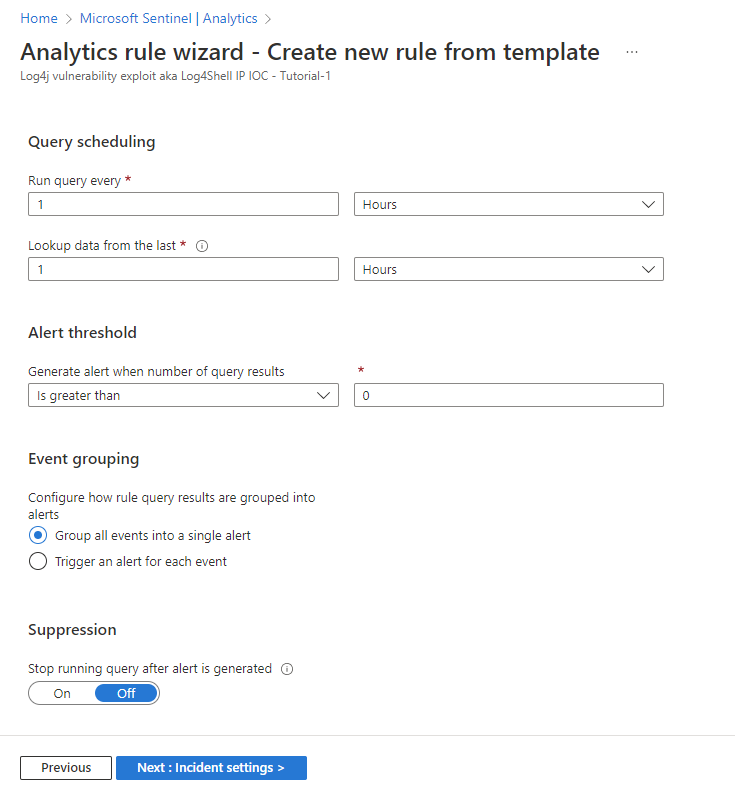

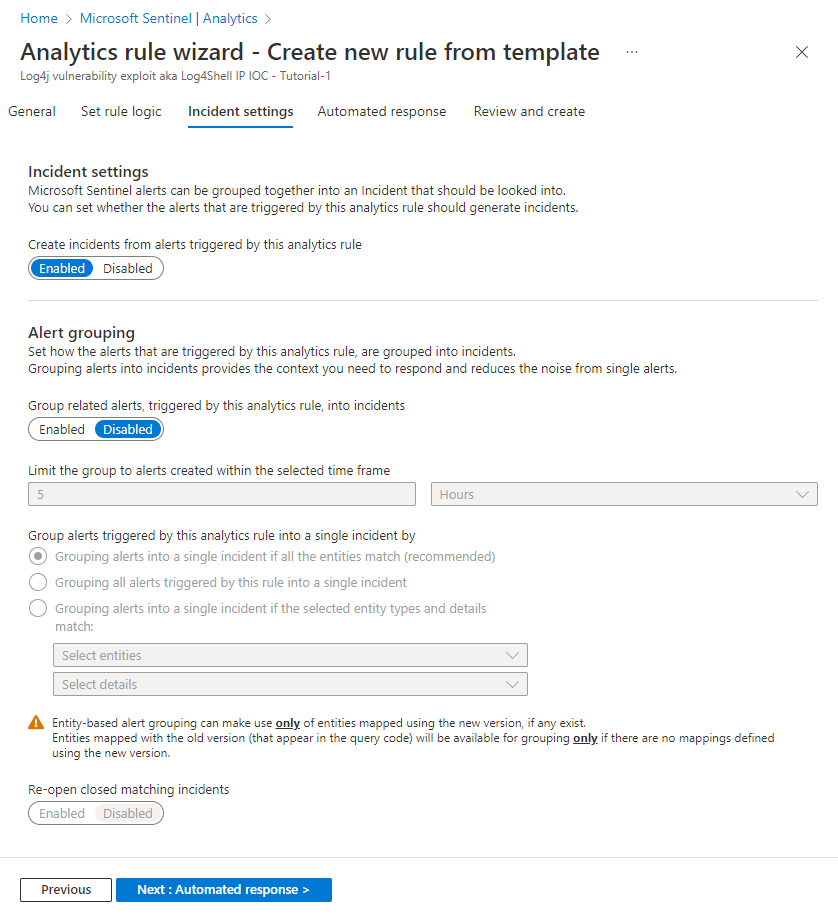

De instellingen voor het maken van incidenten controleren

Controleer de instellingen op het tabblad Incidentinstellingen . U hoeft niets te wijzigen, tenzij u bijvoorbeeld een ander systeem hebt voor het maken en beheren van incidenten. In dat geval wilt u het maken van incidenten uitschakelen.

Incidentinstellingen:

- Incidenten maken op basis van waarschuwingen die worden geactiveerd door deze analyseregel: Ingeschakeld.

Waarschuwingsgroepering:

- Groepeer gerelateerde waarschuwingen, geactiveerd door deze analyseregel, in incidenten: Uitgeschakeld.

Selecteer Volgende: Geautomatiseerd antwoord.

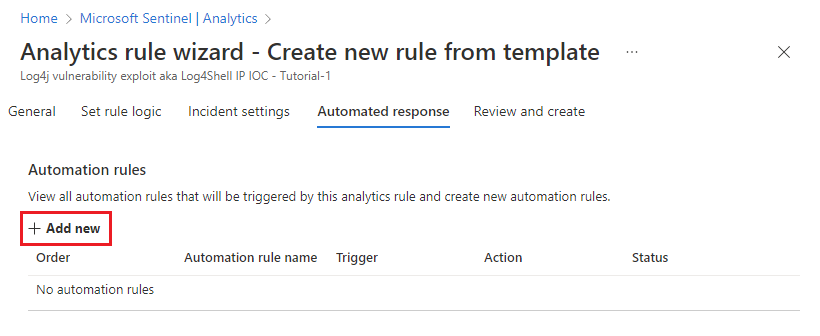

Automatische antwoorden instellen en de regel maken

Op het tabblad Geautomatiseerde reactie :

Selecteer + Nieuwe toevoegen om een nieuwe automatiseringsregel voor deze analyseregel te maken. Hiermee wordt de wizard Nieuwe automatiseringsregel maken geopend.

Voer in het veld Naam van automation-regelLog4J-detectie van kwetsbaarheidsexplosie - Zelfstudie-1 in.

Laat de secties Trigger en Voorwaarden staan.

Selecteer onder Actiesde optie Tags toevoegen in de vervolgkeuzelijst.

- Selecteer + Tag toevoegen.

- Voer Log4J exploit in het tekstvak in en selecteer OK.

Laat de secties Regel verlopen en Volgorde staan.

Selecteer Toepassen. U ziet binnenkort uw nieuwe automatiseringsregel in de lijst op het tabblad Geautomatiseerde reactie .

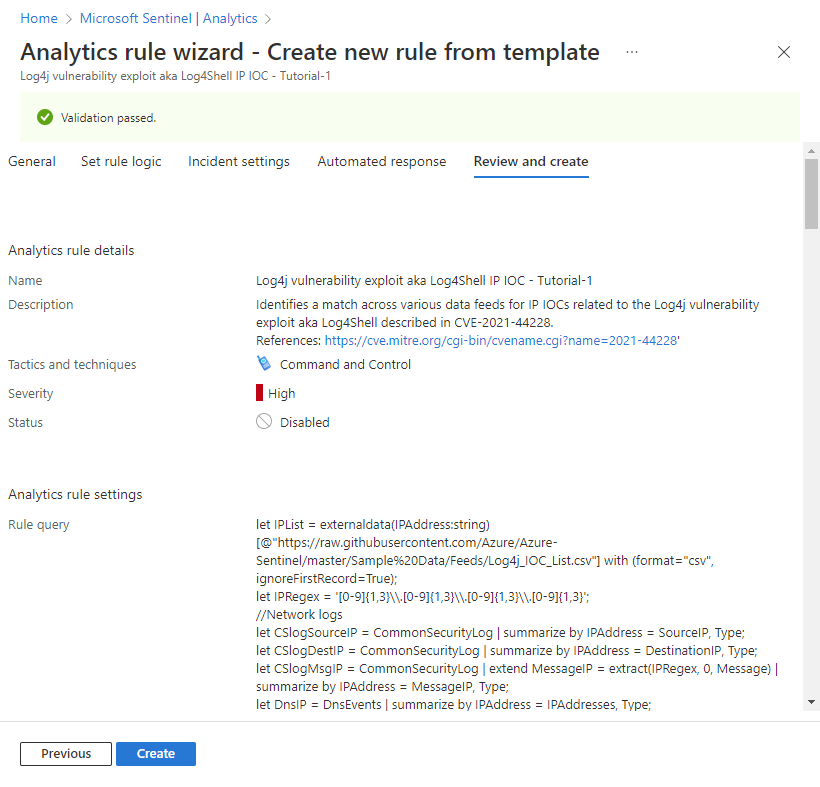

Selecteer Volgende: Controleren om alle instellingen voor uw nieuwe analyseregel te controleren. Wanneer het bericht Validatie is geslaagd wordt weergegeven, selecteert u Maken. Tenzij u de regel instelt op Uitgeschakeld op het tabblad Algemeen hierboven, wordt de regel onmiddellijk uitgevoerd.

Selecteer de onderstaande afbeelding voor een weergave van de volledige beoordeling (de meeste querytekst is geknipt voor weergavemogelijkheden).

Controleren of de regel is geslaagd

Als u de resultaten wilt bekijken van de waarschuwingsregels die u maakt, gaat u naar de pagina Incidenten .

Als u de lijst met incidenten wilt filteren op de incidenten die door uw analyseregel worden gegenereerd, voert u de naam (of een deel van de naam) in van de analyseregel die u hebt gemaakt in de zoekbalk .

Open een incident waarvan de titel overeenkomt met de naam van de analyseregel. Controleer of de vlag die u hebt gedefinieerd in de automatiseringsregel, is toegepast op het incident.

Bronnen opschonen

Als u deze analyseregel niet blijft gebruiken, verwijdert u de analyse- en automatiseringsregels die u hebt gemaakt (of schakelt u deze ten minste uit) met de volgende stappen:

Selecteer op de pagina Analyse het tabblad Actieve regels .

Voer de naam (of een deel van de naam) in van de analyseregel die u hebt gemaakt in de zoekbalk .

(Als deze niet wordt weergegeven, controleert u of alle filters zijn ingesteld op Alles selecteren.)Schakel het selectievakje naast de regel in de lijst in en selecteer Verwijderen in de bovenste banner.

(Als u deze niet wilt verwijderen, kunt u in plaats daarvan Uitschakelen selecteren.)Selecteer op de pagina Automation het tabblad Automation-regels .

Voer de naam (of een deel van de naam) in van de automatiseringsregel die u hebt gemaakt in de zoekbalk .

(Als deze niet wordt weergegeven, controleert u of alle filters zijn ingesteld op Alles selecteren.)Schakel het selectievakje naast uw automatiseringsregel in de lijst in en selecteer Verwijderen in de bovenste banner.

(Als u deze niet wilt verwijderen, kunt u in plaats daarvan Uitschakelen selecteren.)

Volgende stappen

Nu u hebt geleerd hoe u kunt zoeken naar aanvallen van een veelvoorkomend beveiligingsprobleem met behulp van analyseregels, vindt u meer informatie over wat u kunt doen met analyses in Microsoft Sentinel:

Meer informatie over het volledige scala aan instellingen en configuraties in geplande analyseregels.

Meer informatie over de verschillende soorten waarschuwingsverrijking die u hier hebt gezien:

Meer informatie over andere soorten analyseregels in Microsoft Sentinel en hun functie.

Meer informatie over het schrijven van query's in Kusto-querytaal (KQL). Voor meer informatie over KQL raadpleegt u dit overzicht, leert u enkele best practices en behoudt u deze handige snelzoekgids.