Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In de meeste gevallen verleent een roltoewijzing de machtigingen die u nodig hebt voor Azure-resources. In sommige gevallen wilt u echter meer gedetailleerd toegangsbeheer bieden door een voorwaarde voor roltoewijzing toe te voegen.

In deze handleiding leer je hoe je:

- Een voorwaarde toevoegen aan een roltoewijzing

- Toegang tot blobs beperken op basis van een blobindextag

Belangrijk

Op kenmerken gebaseerd toegangsbeheer van Azure (Azure ABAC) is algemeen beschikbaar (GA) voor het beheren van de toegang tot Azure Blob Storage, Azure Data Lake Storage Gen2 en Azure Queues met behulp van request, resourceen environmentprincipal kenmerken in de prestatielagen standard en Premium Storage-account. Op dit moment bevat de lijst-blob het aanvraagkenmerk en het momentopnameaanvraagkenmerk voor hiërarchische naamruimte in PREVIEW. Zie Status van voorwaardefuncties in Azure Storage voor volledige informatie over de functiestatus van ABAC voor Azure Storage.

Zie de Aanvullende Gebruiksvoorwaarden voor Microsoft Azure Previews voor juridische voorwaarden die van toepassing zijn op Azure-functies die in bèta, preview, of anderszins nog niet algemeen beschikbaar zijn.

Vereiste voorwaarden

Zie Voorwaarden voor informatie over de vereisten voor het toevoegen of bewerken van voorwaarden voor roltoewijzing.

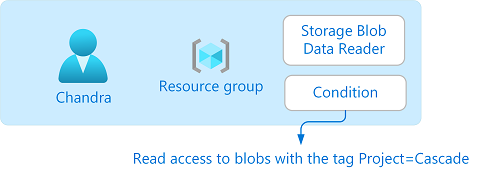

Conditie

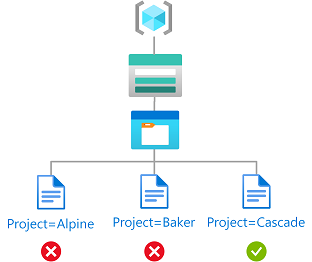

In deze zelfstudie beperkt u de toegang tot blobs met een specifieke tag. U voegt bijvoorbeeld een voorwaarde toe aan een roltoewijzing, zodat Chandra alleen bestanden kan lezen met de tag Project=Cascade.

Als Chandra probeert een blob te lezen zonder de tag Project=Cascade, is toegang niet toegestaan.

De voorwaarde ziet er als volgt uit in code:

(

(

!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'}

AND NOT

SubOperationMatches{'Blob.List'})

)

OR

(

@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Cascade'

)

)

Stap 1: Aanmelden bij Azure

Gebruik de opdracht az login en volg de instructies die worden weergegeven om u aan te melden bij uw directory als beheerder of eigenaar van gebruikerstoegang.

az loginGebruik az account show om de id van uw abonnementen op te halen.

az account showBepaal de abonnements-id en initialiseer de variabele.

subscriptionId="<subscriptionId>"

Stap 2: Een gebruiker maken

Gebruik az ad user create om een gebruiker te maken of een bestaande gebruiker te zoeken. In deze zelfstudie wordt Chandra gebruikt als voorbeeld.

Initialiseer de variabele voor de object-id van de gebruiker.

userObjectId="<userObjectId>"

Stap 3: Opslag instellen

U kunt toegang tot Blob Storage vanuit de Azure CLI autoriseren met Microsoft Entra-referenties of met behulp van de toegangssleutel voor het opslagaccount. In dit artikel wordt beschreven hoe u Blob Storage-bewerkingen kunt autoriseren met behulp van Microsoft Entra-id. Zie quickstart: Blobs maken, downloaden en vermelden met Azure CLI voor meer informatie

Gebruik az storage-account om een opslagaccount te maken dat compatibel is met de blob-indexfunctie. Zie Azure Blob-gegevens beheren en zoeken met blobindextags voor meer informatie.

Gebruik az storage container om een nieuwe blobcontainer te maken in het opslagaccount en stel het anonieme toegangsniveau in op Privé (geen anonieme toegang).

Gebruik az storage blob upload om een tekstbestand te uploaden naar de container.

Voeg de volgende blobindextag toe aan het tekstbestand. Zie Blob-indextags gebruiken voor het beheren en vinden van gegevens in Azure Blob Storage voor meer informatie.

Opmerking

Blobs bieden ook ondersteuning voor de mogelijkheid om willekeurige door de gebruiker gedefinieerde sleutelwaardemetagegevens op te slaan. Hoewel metagegevens vergelijkbaar zijn met blob-indextags, moet u blobindextags met voorwaarden gebruiken.

Sleutelcode Waarde Project Cascade Upload een tweede tekstbestand naar de container.

Voeg de volgende blobindextag toe aan het tweede tekstbestand.

Sleutelcode Waarde Project Bakker Initialiseer de volgende variabelen met de namen die u hebt gebruikt.

resourceGroup="<resourceGroup>" storageAccountName="<storageAccountName>" containerName="<containerName>" blobNameCascade="<blobNameCascade>" blobNameBaker="<blobNameBaker>"

Stap 4: Een rol met een voorwaarde toewijzen

Initialiseer de variabelen voor de rol Storage Blob Data Reader.

roleDefinitionName="Storage Blob Data Reader" roleDefinitionId="2a2b9908-6ea1-4ae2-8e65-a410df84e7d1"Initialiseer het bereik voor de resourcegroep.

scope="/subscriptions/$subscriptionId/resourceGroups/$resourceGroup"Initialiseer de voorwaarde.

condition="((!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'} AND NOT SubOperationMatches{'Blob.List'})) OR (@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<\$key_case_sensitive\$>] StringEquals 'Cascade'))"Als geschiedenisuitbreiding is ingeschakeld in Bash, ziet u mogelijk het bericht

bash: !: event not foundvanwege het uitroepteken (!). In dit geval kunt u de geschiedenisuitbreiding uitschakelen met de opdrachtset +H. Als u de geschiedenisuitbreiding opnieuw wilt inschakelen, gebruikt uset -H.In Bash heeft een dollarteken ($) speciale betekenis voor uitbreiding. Als uw voorwaarde een dollarteken ($) bevat, moet u deze mogelijk vooraf laten gaan door een backslash (\). Deze voorwaarde gebruikt bijvoorbeeld dollartekens om de naam van de tagsleutel af te bakenen. Zie Dubbele aanhalingstekens voor meer informatie over regels voor aanhalingstekens in Bash.

Initialiseer de versie en beschrijving van de voorwaarde.

conditionVersion="2.0" description="Read access to blobs with the tag Project=Cascade"Gebruik az role assignment create om de rol Storage Blob Data Reader met een voorwaarde toe te wijzen aan de gebruiker binnen een resourcegroepbereik.

az role assignment create --assignee-object-id $userObjectId --scope $scope --role $roleDefinitionId --description "$description" --condition "$condition" --condition-version $conditionVersionHier is een voorbeeld van de output:

{ "canDelegate": null, "condition": "((!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'} AND NOT SubOperationMatches{'Blob.List'})) OR (@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Cascade'))", "conditionVersion": "2.0", "description": "Read access to blobs with the tag Project=Cascade", "id": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Authorization/roleAssignments/{roleAssignmentId}", "name": "{roleAssignmentId}", "principalId": "{userObjectId}", "principalType": "User", "resourceGroup": "{resourceGroup}", "roleDefinitionId": "/subscriptions/{subscriptionId}/providers/Microsoft.Authorization/roleDefinitions/2a2b9908-6ea1-4ae2-8e65-a410df84e7d1", "scope": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}", "type": "Microsoft.Authorization/roleAssignments" }

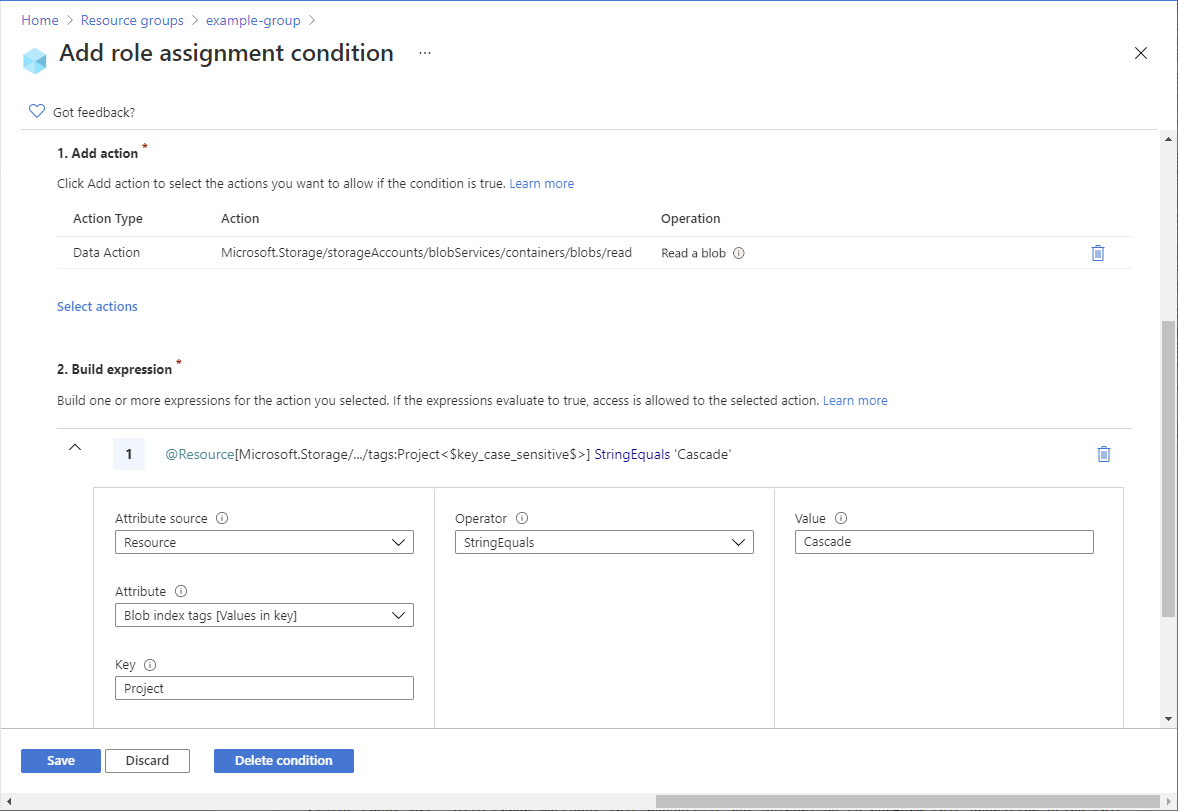

Stap 5: (Optioneel) Bekijk de voorwaarde in Azure Portal

Open de resourcegroep in de Azure Portal.

Klik op Toegangsbeheer (IAM) .

Op het tabblad Roltoewijzingen, zoek de roltoewijzing.

Selecteer Weergeven/bewerken in de kolom Voorwaarde om de voorwaarde weer te geven.

Stap 6: De voorwaarde testen

Open een nieuw opdrachtvenster.

Gebruik az login om u aan te melden als Chandra.

az loginInitialiseer de volgende variabelen met de namen die u hebt gebruikt.

storageAccountName="<storageAccountName>" containerName="<containerName>" blobNameBaker="<blobNameBaker>" blobNameCascade="<blobNameCascade>"Gebruik az storage blob show om de eigenschappen van het bestand voor het Baker-project te lezen.

az storage blob show --account-name $storageAccountName --container-name $containerName --name $blobNameBaker --auth-mode loginHier volgt een voorbeeld van de uitvoer. U ziet dat u het bestand niet kunt lezen vanwege de voorwaarde die u hebt toegevoegd.

You do not have the required permissions needed to perform this operation. Depending on your operation, you may need to be assigned one of the following roles: "Storage Blob Data Contributor" "Storage Blob Data Reader" "Storage Queue Data Contributor" "Storage Queue Data Reader" If you want to use the old authentication method and allow querying for the right account key, please use the "--auth-mode" parameter and "key" value.Lees de eigenschappen van het bestand van het Cascade-project.

az storage blob show --account-name $storageAccountName --container-name $containerName --name $blobNameCascade --auth-mode loginHier volgt een voorbeeld van de output. U ziet dat u de eigenschappen van het bestand kunt lezen omdat het de tag Project=Trapsgewijs heeft.

{ "container": "<containerName>", "content": "", "deleted": false, "encryptedMetadata": null, "encryptionKeySha256": null, "encryptionScope": null, "isAppendBlobSealed": null, "isCurrentVersion": null, "lastAccessedOn": null, "metadata": {}, "name": "<blobNameCascade>", "objectReplicationDestinationPolicy": null, "objectReplicationSourceProperties": [], "properties": { "appendBlobCommittedBlockCount": null, "blobTier": "Hot", "blobTierChangeTime": null, "blobTierInferred": true, "blobType": "BlockBlob", "contentLength": 7, "contentRange": null, ... }

Stap 7: (Optioneel) De voorwaarde bewerken

Gebruik az role assignment list in het andere opdrachtvenster om de roltoewijzing op te halen die u hebt toegevoegd.

az role assignment list --assignee $userObjectId --resource-group $resourceGroupDe uitvoer ziet er ongeveer als volgt uit:

[ { "canDelegate": null, "condition": "((!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'} AND NOT SubOperationMatches{'Blob.List'})) OR (@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Cascade'))", "conditionVersion": "2.0", "description": "Read access to blobs with the tag Project=Cascade", "id": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Authorization/roleAssignments/{roleAssignmentId}", "name": "{roleAssignmentId}", "principalId": "{userObjectId}", "principalName": "chandra@contoso.com", "principalType": "User", "resourceGroup": "{resourceGroup}", "roleDefinitionId": "/subscriptions/{subscriptionId}/providers/Microsoft.Authorization/roleDefinitions/2a2b9908-6ea1-4ae2-8e65-a410df84e7d1", "roleDefinitionName": "Storage Blob Data Reader", "scope": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}", "type": "Microsoft.Authorization/roleAssignments" } ]Maak een JSON-bestand met de volgende indeling en werk de eigenschappen

conditionendescriptionbij.{ "canDelegate": null, "condition": "((!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'} AND NOT SubOperationMatches{'Blob.List'})) OR (@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Cascade' OR @Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Baker'))", "conditionVersion": "2.0", "description": "Read access to blobs with the tag Project=Cascade or Project=Baker", "id": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Authorization/roleAssignments/{roleAssignmentId}", "name": "{roleAssignmentId}", "principalId": "{userObjectId}", "principalName": "chandra@contoso.com", "principalType": "User", "resourceGroup": "{resourceGroup}", "roleDefinitionId": "/subscriptions/{subscriptionId}/providers/Microsoft.Authorization/roleDefinitions/2a2b9908-6ea1-4ae2-8e65-a410df84e7d1", "roleDefinitionName": "Storage Blob Data Reader", "scope": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}", "type": "Microsoft.Authorization/roleAssignments" }Gebruik az role assignment update om de voorwaarde voor de roltoewijzing bij te werken.

az role assignment update --role-assignment "./path/roleassignment.json"

Stap 8: Middelen opschonen

Gebruik az role assignment delete om de roltoewijzing en voorwaarde die u hebt toegevoegd te verwijderen.

az role assignment delete --assignee $userObjectId --role "$roleDefinitionName" --resource-group $resourceGroupVerwijder het opslagaccount dat u hebt gemaakt.

Verwijder de gebruiker die u hebt gemaakt.