Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Opmerking

Met de optie Volledig nieuw bouwen wordt u stapsgewijs begeleid bij het maken van een nieuw project, het installeren van pakketten, het schrijven van de code en het uitvoeren van een eenvoudige console-app. Deze aanpak wordt aanbevolen als u alle details wilt begrijpen die betrekking hebben op het maken van een app die verbinding maakt met Azure Blob Storage. Als u liever implementatietaken automatiseert en begint met een voltooid project, kiest u Beginnen met een sjabloon.

Opmerking

De optie Beginnen met een sjabloon maakt gebruik van de Azure Developer CLI om implementatietaken te automatiseren en u begint met een voltooid project. Deze aanpak wordt aanbevolen als u de code zo snel mogelijk wilt verkennen zonder de installatietaken te doorlopen. Als u de voorkeur geeft aan stapsgewijze instructies voor het bouwen van de app, kiest u Volledig nieuw bouwen.

Ga aan de slag met de Azure Blob Storage-clientbibliotheek voor Python om blobs en containers te beheren.

In dit artikel voert u de stappen uit om het pakket te installeren en voorbeeldcode voor basistaken uit te proberen.

In dit artikel gebruikt u de Azure Developer CLI om Azure-resources te implementeren en een voltooide console-app uit te voeren met slechts een paar opdrachten.

API-referentiedocumentatie | Broncode van bibliotheek | Pakket (PyPi) | Voorbeelden

In deze video ziet u hoe u de Azure Blob Storage-clientbibliotheek voor Python kunt gaan gebruiken.

De stappen in de video worden ook beschreven in de volgende secties.

Prerequisites

- Azure-account met een actief abonnement - gratis een account maken

- Azure Storage-account: maak een opslagaccount

- Python 3,8+

- Azure-abonnement: u kunt een gratis abonnement nemen

- Python 3,8+

- Azure Developer CLI

Installeren

In deze sectie wordt uitgelegd hoe u een project voorbereidt voor gebruik met de Azure Blob Storage-clientbibliotheek voor Python.

Het project maken

Maak een Python-toepassing met de naam blob-quickstart.

Maak in een consolevenster (zoals PowerShell of Bash) een nieuwe map voor het project:

mkdir blob-quickstartGa naar de zojuist aangemaakte map blob-quickstart:

cd blob-quickstart

De pakketten installeren

Installeer vanuit de projectmap pakketten voor de Azure Blob Storage- en Azure Identity-clientbibliotheken met behulp van de opdracht pip install. U hebt het pakket azure-identity nodig voor verbindingen zonder wachtwoord met Azure services.

pip install azure-storage-blob azure-identity

Stel het app-framework in

Voer in de projectmap de volgende stappen uit om de basisstructuur van de app te maken:

- Open een nieuw tekstbestand in de code-editor.

- Voeg

importstatements toe, maak de structuur voor het programma en neem eenvoudige foutafhandeling op, zoals in het volgende voorbeeld. - Sla het nieuwe bestand op als blob_quickstart.py in de map blob-quickstart .

import os, uuid

from azure.identity import DefaultAzureCredential

from azure.storage.blob import BlobServiceClient, BlobClient, ContainerClient

try:

print("Azure Blob Storage Python quickstart sample")

# Quickstart code goes here

except Exception as ex:

print('Exception:')

print(ex)

Wanneer u Azure Developer CLI installeert, kunt u een opslagaccount maken en de voorbeeldcode uitvoeren met slechts een paar opdrachten. U kunt het project uitvoeren in uw lokale ontwikkelomgeving of in een DevContainer.

De Azure Developer CLI-sjabloon initialiseren en resources implementeren

Voer vanuit een lege map de volgende stappen uit om de azd sjabloon te initialiseren, Azure-resources in te richten en aan de slag te gaan met de code:

Kloon de assets van de quickstart-opslagplaats vanuit GitHub en initialiseer de sjabloon lokaal:

azd init --template blob-storage-quickstart-pythonU wordt gevraagd om de volgende informatie:

- Omgevingsnaam: Azure Developer CLI gebruikt deze waarde als voorvoegsel voor alle Azure resources die worden gemaakt. De naam moet uniek zijn voor alle Azure abonnementen en moet tussen de 3 en 24 tekens lang zijn. De naam mag alleen cijfers en kleine letters bevatten.

Meld u aan bij Azure:

azd auth loginDe resources inrichten en implementeren in Azure:

azd upU wordt gevraagd om de volgende informatie:

- Abonnement: het Azure-abonnement waarop uw resources zijn geïmplementeerd.

- Locatie: De Azure-regio waar uw resources worden geïmplementeerd.

De implementatie kan enkele minuten duren. De uitvoer van de

azd upopdracht bevat de naam van het zojuist gemaakte opslagaccount, dat u later nodig hebt om de code uit te voeren.

De voorbeeldcode uitvoeren

Op dit moment hebt u de resources geïmplementeerd in Azure en is de code bijna klaar om te worden uitgevoerd. Volg deze stappen om pakketten te installeren, de naam van het opslagaccount in de code bij te werken en de voorbeeldconsole-app uit te voeren:

-

Pakketten installeren: Installeer in de lokale map pakketten voor de Azure Blob Storage- en Azure Identity-clientbibliotheken door de volgende opdracht uit te voeren:

pip install azure-storage-blob azure-identity -

Werk de naam van het opslagaccount bij: bewerk in de lokale map het bestand met de naam blob_quickstart.py. Zoek de

<storage-account-name>tijdelijke aanduiding en vervang deze door de werkelijke naam van het opslagaccount dat door deazd upopdracht is gemaakt. Sla de wijzigingen op. -

Voer het project uit: voer de volgende opdracht uit om de app uit te voeren:

python blob_quickstart.py. - Bekijk de uitvoer: met deze app wordt een testbestand gemaakt in uw lokale gegevensmap en geüpload naar een container in het opslagaccount. Vervolgens wordt een lijst gemaakt van de blobs in de container en wordt het bestand gedownload met een nieuwe naam, zodat u het oude en nieuwe bestand kunt vergelijken.

Zie Codevoorbeelden voor meer informatie over hoe de voorbeeldcode werkt.

Wanneer u klaar bent met het testen van de code, raadpleegt u de sectie Resources opschonen om de resources te verwijderen die met de azd up opdracht zijn gemaakt.

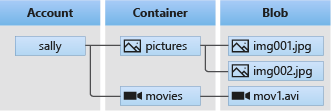

Objectmodel

Azure Blob Storage is geoptimaliseerd voor het opslaan van grote hoeveelheden ongestructureerde gegevens. Niet-gestructureerde gegevens zijn gegevens die niet voldoen aan een bepaald gegevensmodel of -definitie, zoals tekst of binaire gegevens. Er zijn drie typen resources voor blobopslag:

- Het opslagaccount

- Een container in het opslagaccount

- Een blob in de container

In het volgende diagram ziet u de relatie tussen deze resources:

Gebruik de volgende Python-klassen om te communiceren met deze resources:

-

BlobServiceClient: gebruik de klasse

BlobServiceClientom te werken met Azure Storage resources en blobcontainers. -

ContainerClient: gebruik de klasse

ContainerClientom te werken met Azure Storage containers en de bijbehorende blobs. -

BlobClient: gebruik de klasse

BlobClientom met Azure Storage blobs te werken.

Codevoorbeelden

Deze voorbeeldcodefragmenten laten zien hoe u de volgende taken kunt uitvoeren met de Azure Blob Storage-clientbibliotheek voor Python:

- Verifiëren bij Azure en toegang tot blobgegevens autoriseren

- Een container maken

- Blobs uploaden naar een container

- De blobs in een container weergeven

- Blobs downloaden

- Container verwijderen

Opmerking

De Azure Developer CLI-sjabloon bevat een bestand met voorbeeldcode die al aanwezig is. De volgende voorbeelden bevatten details voor elk deel van de voorbeeldcode. De sjabloon implementeert de aanbevolen verificatiemethode zonder wachtwoord, zoals beschreven in de sectie Verifiëren bij Azure . De verbindingsreeks-methode wordt vermeld als alternatief, maar wordt niet gebruikt in de sjabloon en wordt niet aanbevolen voor code in productieomgevingen.

Verifiëren bij Azure en toegang tot blobgegevens autoriseren

Toepassingsaanvragen voor Azure Blob Storage moeten worden geautoriseerd. Het gebruik van de DefaultAzureCredential klasse die wordt geleverd door de Azure Identity-clientbibliotheek is de aanbevolen methode voor het implementeren van verbindingen zonder wachtwoorden met Azure-services in uw code, inclusief Blob Storage.

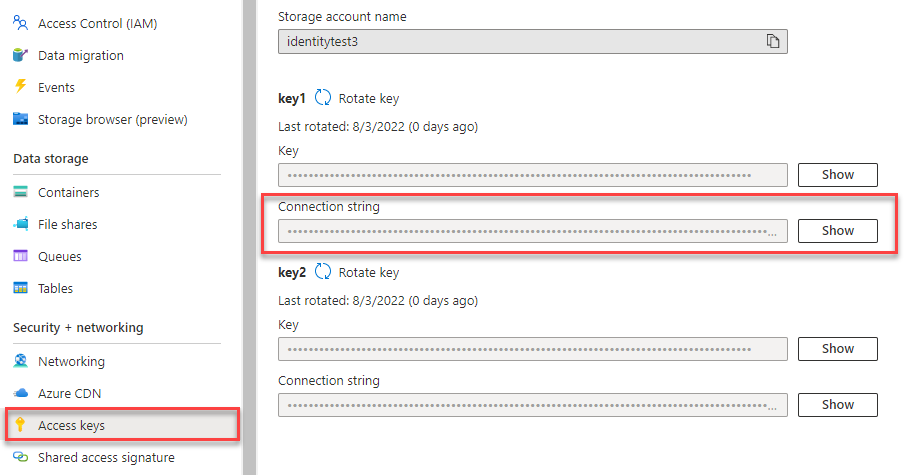

U kunt aanvragen voor Azure Blob Storage ook autoriseren met behulp van de toegangssleutel voor het account. Deze aanpak moet echter met voorzichtigheid worden gebruikt. Ontwikkelaars moeten ijverig zijn om de toegangssleutel nooit beschikbaar te maken op een onbeveiligde locatie. Iedereen met de toegangssleutel kan aanvragen voor het opslagaccount autoriseren en heeft effectief toegang tot alle gegevens.

DefaultAzureCredential biedt verbeterde beheer- en beveiligingsvoordelen ten opzichte van de accountsleutel om verificatie zonder wachtwoord mogelijk te maken. Beide opties worden in het volgende voorbeeld gedemonstreerd.

DefaultAzureCredential ondersteunt meerdere verificatiemethoden en bepaalt welke methode tijdens runtime moet worden gebruikt. Met deze aanpak kan uw app verschillende verificatiemethoden gebruiken in verschillende omgevingen (lokaal versus productie) zonder omgevingsspecifieke code te implementeren.

U vindt de volgorde en locaties waar DefaultAzureCredential zoekt naar referenties in het overzicht van de Azure Identiteitsbibliotheek.

Uw app kan zich bijvoorbeeld verifiëren met uw Azure CLI-aanmeldgegevens tijdens lokale ontwikkeling. Uw app kan vervolgens een beheerde identiteit gebruiken zodra deze naar Azure is geïmplementeerd. Er zijn geen codewijzigingen vereist voor deze overgang.

Rollen toewijzen aan uw Microsoft Entra-gebruikersaccount

Zorg er bij het lokaal ontwikkelen voor dat het gebruikersaccount dat toegang heeft tot blobgegevens over de juiste machtigingen beschikt. U hebt Storage Blob Data Contributor nodig om blobgegevens te lezen en te schrijven. Als u uzelf deze rol wilt toewijzen, moet u de rol Beheerder voor gebruikerstoegang of een andere rol met de actie Microsoft.Authorization/roleAssignments/write krijgen toegewezen. U kunt Azure RBAC-rollen toewijzen aan een gebruiker met behulp van Azure Portal, Azure CLI of Azure PowerShell. Zie Storage Blob Data Contributor voor meer informatie over de rol Storage Blob Data Contributor. Zie Het bereik voor Azure RBAC begrijpen voor meer informatie over de beschikbare bereiken voor roltoewijzingen.

In dit scenario wijst u machtigingen toe aan uw gebruikersaccount, dat is afgestemd op het opslagaccount, om het principe van minimale bevoegdheden te volgen. Deze procedure biedt gebruikers alleen de minimale machtigingen die nodig zijn en maakt veiligere productieomgevingen.

In het volgende voorbeeld wordt de rol Storage Blob Data Contributor toegewezen aan uw gebruikersaccount, wat zowel lees- als schrijftoegang tot blobgegevens in uw opslagaccount biedt.

Belangrijk

In de meeste gevallen duurt het een of twee minuten voordat de roltoewijzing is doorgegeven in Azure, maar in zeldzame gevallen kan het maximaal acht minuten duren. Als u verificatiefouten ontvangt wanneer u de code voor het eerst uitvoert, wacht u even en probeert u het opnieuw.

Zoek uw opslagaccount in Azure Portal met behulp van de hoofdzoekbalk of linkernavigatiebalk.

Selecteer op de overzichtspagina van het opslagaccount toegangsbeheer (IAM) in het menu aan de linkerkant.

Selecteer op de pagina Toegangsbeheer (IAM) het tabblad Roltoewijzingen .

Selecteer + Toevoegen in het bovenste menu en voeg vervolgens roltoewijzing toe in de resulterende vervolgkeuzelijst.

Gebruik het zoekvak om de resultaten te filteren op de gewenste rol. Zoek in dit voorbeeld naar Storage Blob Data Contributor en selecteer het overeenkomende resultaat en kies vervolgens Volgende.

Selecteer onder Toegang toewijzen de optie Gebruiker, groep of service-principal en kies vervolgens + Leden selecteren.

Zoek in het dialoogvenster naar uw Microsoft Entra-gebruikersnaam (meestal uw user@domain e-mailadres) en kies Vervolgens onderaan het dialoogvenster Selecteren .

Selecteer Beoordelen + toewijzen om naar de laatste pagina te gaan en vervolgens opnieuw beoordelen en toewijzen om het proces te voltooien.

Meld u aan en verbind uw app-code met Azure met behulp van DefaultAzureCredential

Gebruik de volgende stappen om toegang tot gegevens in uw opslagaccount te autoriseren:

Zorg ervoor dat u bent geverifieerd met hetzelfde Microsoft Entra-account waaraan u de rol hebt toegewezen in uw opslagaccount. U kunt zich verifiëren via de Azure CLI, Visual Studio Code of Azure PowerShell.

Meld u aan bij Azure via de Azure CLI met behulp van de volgende opdracht:

az loginOm

DefaultAzureCredentialte gebruiken, zorg ervoor dat de azure-identity package geïnstalleerd is en dat de klasse geïmporteerd is:from azure.identity import DefaultAzureCredential from azure.storage.blob import BlobServiceClientVoeg deze code toe in het

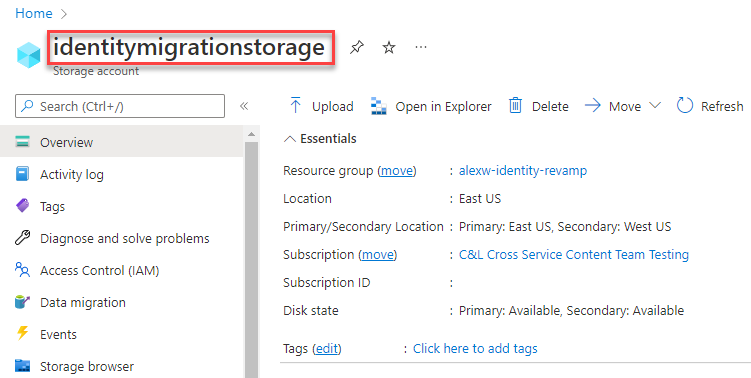

tryblok. Wanneer de code op uw lokale werkstation wordt uitgevoerd, gebruiktDefaultAzureCredentialde ontwikkelaarsreferenties van het hulpprogramma met de hoogste prioriteit waarbij u bent aangemeld om zich te authenticeren bij Azure. Voorbeelden van deze hulpprogramma's zijn Azure CLI of Visual Studio Code.account_url = "https://<storageaccountname>.blob.core.windows.net" default_credential = DefaultAzureCredential() # Create the BlobServiceClient object blob_service_client = BlobServiceClient(account_url, credential=default_credential)Werk de naam van het opslagaccount bij in de URI van uw

BlobServiceClientobject. U vindt de naam van het opslagaccount op de overzichtspagina van de Azure-portal.

Opmerking

Wanneer deze code is geïmplementeerd in Azure, kan dezelfde code aanvragen voor Azure Storage autoriseren vanuit een toepassing die wordt uitgevoerd in Azure. U moet echter beheerde identiteit inschakelen in uw app in Azure. Configureer vervolgens uw opslagaccount zodat die beheerde identiteit verbinding kan maken. Zie de zelfstudie over verificatie van door Azure gehoste apps voor gedetailleerde instructies over het configureren van deze verbinding tussen Azure-services.

Maak een container aan

Maak een nieuwe container in uw opslagaccount door de methode create_container aan te roepen voor het blob_service_client object. In dit voorbeeld voegt de code een GUID-waarde toe aan de containernaam om ervoor te zorgen dat deze uniek is.

Voeg deze code toe aan het einde van het try-blok:

# Create a unique name for the container

container_name = str(uuid.uuid4())

# Create the container

container_client = blob_service_client.create_container(container_name)

Zie Een blobcontainer maken met Python voor meer informatie over het maken van een container en voor meer codevoorbeelden.

Belangrijk

Containernamen moeten uit kleine letters bestaan. Zie Containers, blobs en metagegevens benoemen en refereren voor meer informatie over het benoemen van containers en blobs.

Blobs uploaden naar een container

Upload een blob naar een container met behulp van upload_blob. Met de voorbeeldcode wordt een tekstbestand gemaakt in de lokale gegevensmap om naar de container te uploaden.

Voeg deze code toe aan het einde van het try-blok:

# Create a local directory to hold blob data

local_path = "./data"

os.mkdir(local_path)

# Create a file in the local data directory to upload and download

local_file_name = str(uuid.uuid4()) + ".txt"

upload_file_path = os.path.join(local_path, local_file_name)

# Write text to the file

file = open(file=upload_file_path, mode='w')

file.write("Hello, World!")

file.close()

# Create a blob client using the local file name as the name for the blob

blob_client = blob_service_client.get_blob_client(container=container_name, blob=local_file_name)

print("\nUploading to Azure Storage as blob:\n\t" + local_file_name)

# Upload the created file

with open(file=upload_file_path, mode="rb") as data:

blob_client.upload_blob(data)

Zie Upload a blob with Python voor meer informatie over het uploaden van blobs en voor meer codevoorbeelden.

De blobs van een container weergeven

Vermeld de blobs in de container door de methode list_blobs aan te roepen. In dit geval is slechts één blob aan de container toegevoegd, zodat met de weergavebewerking alleen die ene blob wordt geretourneerd.

Voeg deze code toe aan het einde van het try-blok:

print("\nListing blobs...")

# List the blobs in the container

blob_list = container_client.list_blobs()

for blob in blob_list:

print("\t" + blob.name)

Zie Lijst van blobs met Python voor meer informatie over het weergeven van blobs en voor meer codevoorbeelden.

Blobs downloaden

Download de eerder gemaakte blob door de download_blob methode aan te roepen. De voorbeeldcode voegt het achtervoegsel 'DOWNLOAD' toe aan de naam van het bestand, zodat u beide bestanden in het lokale bestandssysteem kunt zien.

Voeg deze code toe aan het einde van het try-blok:

# Download the blob to a local file

# Add 'DOWNLOAD' before the .txt extension so you can see both files in the data directory

download_file_path = os.path.join(local_path, str.replace(local_file_name ,'.txt', 'DOWNLOAD.txt'))

container_client = blob_service_client.get_container_client(container= container_name)

print("\nDownloading blob to \n\t" + download_file_path)

with open(file=download_file_path, mode="wb") as download_file:

download_file.write(container_client.download_blob(blob.name).readall())

Zie Een blob downloaden met Python voor meer informatie over het downloaden van blobs en voor meer codevoorbeelden.

Een container verwijderen

Met de volgende code worden de resources opgeschoond die de app heeft gemaakt door de hele container te verwijderen met behulp van de methode delete_container . U kunt desgewenst ook de lokale bestanden verwijderen.

De app pauzeert voor gebruikersinvoer door input() aan te roepen voordat deze de blob, container en lokale bestanden verwijdert. Controleer of de resources correct zijn gemaakt voordat ze worden verwijderd.

Voeg deze code toe aan het einde van het try-blok:

# Clean up

print("\nPress the Enter key to begin clean up")

input()

print("Deleting blob container...")

container_client.delete_container()

print("Deleting the local source and downloaded files...")

os.remove(upload_file_path)

os.remove(download_file_path)

os.rmdir(local_path)

print("Done")

Zie Verwijderen en herstellen van een blobcontainer met Python voor meer informatie over het verwijderen van een container en het verkennen van meer codevoorbeelden.

De code uitvoeren

Met deze app maakt u een testbestand in uw lokale map en uploadt u het naar Azure Blob Storage. In het voorbeeld worden vervolgens de blobs in de container vermeld en wordt het bestand met een nieuwe naam gedownload. U kunt de oude en nieuwe bestanden vergelijken.

Ga naar de map met het blob_quickstart.py-bestand en voer de volgende python opdracht uit om de app uit te voeren:

python blob_quickstart.py

De uitvoer van de app is vergelijkbaar met het volgende voorbeeld (UUID-waarden weggelaten voor leesbaarheid):

Azure Blob Storage Python quickstart sample

Uploading to Azure Storage as blob:

quickstartUUID.txt

Listing blobs...

quickstartUUID.txt

Downloading blob to

./data/quickstartUUIDDOWNLOAD.txt

Press the Enter key to begin clean up

Deleting blob container...

Deleting the local source and downloaded files...

Done

Voordat u begint met het opschonen, controleert u de gegevensmap voor de twee bestanden. U kunt ze vergelijken en zien dat ze identiek zijn.

De hulpbronnen opschonen

Nadat u de bestanden hebt gecontroleerd en het testen hebt voltooid, drukt u op Enter om de testbestanden te verwijderen, samen met de container die u in het opslagaccount hebt gemaakt. U kunt ook Azure CLI gebruiken om resources te verwijderen.

Wanneer u klaar bent met de quickstart, schoont u de resources op die u hebt gemaakt door de volgende opdracht uit te voeren:

azd down

U wordt gevraagd om het verwijderen van de resources te bevestigen. Voer y dit in om te bevestigen.