Azure VPN-client configureren voor P2S-certificaatverificatieverbindingen - Windows

Als uw punt-naar-site-VPN-gateway (P2S) is geconfigureerd voor het gebruik van OpenVPN en certificaatverificatie, kunt u verbinding maken met uw virtuele netwerk met behulp van de Azure VPN-client. In dit artikel worden de stappen beschreven voor het configureren van de Azure VPN-client en het maken van verbinding met uw virtuele netwerk.

Voordat u begint

Controleer voordat u begint met de stappen voor clientconfiguratie of u het juiste artikel over vpn-clientconfiguratie gebruikt. In de volgende tabel ziet u de configuratieartikelen die beschikbaar zijn voor punt-naar-site VPN-clients voor VPN Gateway. De stappen verschillen, afhankelijk van het verificatietype, het tunneltype en het client-besturingssysteem.

| Verificatie | Tunneltype | Clientbesturingssysteem | VPN-client |

|---|---|---|---|

| Certificaat | |||

| IKEv2, SSTP | Windows | Systeemeigen VPN-client | |

| IKEv2 | macOS | Systeemeigen VPN-client | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows | Azure VPN-client OpenVPN-clientversie 2.x OpenVPN-clientversie 3.x |

|

| OpenVPN | macOS | OpenVPN-client | |

| OpenVPN | iOS | OpenVPN-client | |

| OpenVPN | Linux | Azure VPN-client OpenVPN-client |

|

| Microsoft Entra ID | |||

| OpenVPN | Windows | Azure VPN-client | |

| OpenVPN | macOS | Azure VPN-client | |

| OpenVPN | Linux | Azure VPN-client |

Vereisten

In dit artikel wordt ervan uitgegaan dat u de volgende vereisten al hebt uitgevoerd:

- U hebt uw VPN-gateway gemaakt en geconfigureerd voor punt-naar-site-certificaatverificatie en het Type OpenVPN-tunnel. Zie Serverinstellingen configureren voor P2S VPN Gateway-verbindingen- certificaatverificatie voor stappen.

- U hebt de configuratiebestanden van de VPN-client gegenereerd en gedownload. Zie Configuratiebestanden voor VPN-clientprofielen genereren voor stappen.

- U kunt clientcertificaten genereren of de juiste clientcertificaten verkrijgen die nodig zijn voor verificatie.

Verbindingsvereisten

Om verbinding te maken met Azure, vereist elke clientcomputer die verbinding maakt de volgende items:

- De Azure VPN-clientsoftware moet op elke clientcomputer worden geïnstalleerd.

- Het Azure VPN-clientprofiel wordt geconfigureerd met behulp van de instellingen in het gedownloade azurevpnconfig.xml of azurevpnconfig_cert.xml configuratiebestand.

- De clientcomputer moet een clientcertificaat hebben dat lokaal is geïnstalleerd.

Clientcertificaten genereren en installeren

Voor certificaatverificatie moet een clientcertificaat op elke clientcomputer worden geïnstalleerd. Het clientcertificaat dat u wilt gebruiken, moet worden geëxporteerd met de persoonlijke sleutel en moet alle certificaten in het certificeringspad bevatten. Daarnaast moet u voor sommige configuraties ook informatie over het basiscertificaat installeren.

- Zie Punt-naar-site voor informatie over het werken met certificaten : Certificaten genereren.

- Als u een geïnstalleerd clientcertificaat wilt weergeven, opent u Gebruikerscertificaten beheren. Het clientcertificaat wordt geïnstalleerd in Current User\Personal\Certificates.

Het clientcertificaat installeren

Elke computer heeft een clientcertificaat nodig om te verifiëren. Als het clientcertificaat nog niet op de lokale computer is geïnstalleerd, kunt u het installeren met behulp van de volgende stappen:

- Zoek het clientcertificaat. Zie Clientcertificaten installeren voor meer informatie over clientcertificaten.

- Installeer het clientcertificaat. Normaal gesproken kunt u dit doen door te dubbelklikken op het certificaatbestand en een wachtwoord op te geven (indien nodig).

Configuratiebestanden weergeven

Het configuratiepakket voor het VPN-clientprofiel bevat specifieke mappen. De bestanden in de mappen bevatten de instellingen die nodig zijn om het VPN-clientprofiel op de clientcomputer te configureren. De bestanden en de instellingen die ze bevatten, zijn specifiek voor de VPN-gateway en het type verificatie en tunnel dat uw VPN-gateway is geconfigureerd voor gebruik.

Zoek het configuratiepakket voor het VPN-clientprofiel dat u hebt gegenereerd en pak het uit. Voor certificaatverificatie en OpenVPN ziet u de map AzureVPN . In deze map ziet u het azurevpnconfig_cert.xml-bestand of het azurevpnconfig.xml-bestand , afhankelijk van of uw P2S-configuratie meerdere verificatietypen bevat. Het bestand .xml bevat de instellingen die u gebruikt om het VPN-clientprofiel te configureren.

Als u geen bestand ziet of als u geen AzureVPN-map hebt, controleert u of uw VPN-gateway is geconfigureerd voor het gebruik van het OpenVPN-tunneltype en dat certificaatverificatie is geselecteerd.

De Azure VPN-client downloaden

Download de nieuwste versie van de Azure VPN-clientinstallatiebestanden met behulp van een van de volgende koppelingen:

- Installeren met clientinstallatiebestanden: https://aka.ms/azvpnclientdownload.

- Rechtstreeks installeren wanneer u bent aangemeld op een clientcomputer: Microsoft Store.

Installeer de Azure VPN-client op elke computer.

Controleer of de Azure VPN-client gemachtigd is om op de achtergrond uit te voeren. Zie Windows-achtergrond-apps voor stappen.

Als u de geïnstalleerde clientversie wilt controleren, opent u de Azure VPN-client. Ga naar de onderkant van de client en klik op ... -> ? Help. In het rechterdeelvenster ziet u het versienummer van de client.

Het Azure VPN-clientprofiel configureren

Open de Azure VPN-client.

Selecteer + linksonder op de pagina en selecteer Importeren.

Navigeer in het venster naar het bestand azurevpnconfig.xml of azurevpnconfig_cert.xml . Selecteer het bestand en selecteer vervolgens Openen.

Op de clientprofielpagina ziet u dat veel van de instellingen al zijn opgegeven. De vooraf geconfigureerde instellingen bevinden zich in het vpn-clientprofielpakket dat u hebt geïmporteerd. Hoewel de meeste instellingen al zijn opgegeven, moet u instellingen configureren die specifiek zijn voor de clientcomputer.

Selecteer in de vervolgkeuzelijst Certificaatgegevens de naam van het onderliggende certificaat (het clientcertificaat). Bijvoorbeeld P2SChildCert. U kunt ook (optioneel) een secundair profiel selecteren. Voor deze oefening selecteert u Geen.

Als u geen clientcertificaat ziet in de vervolgkeuzelijst Certificaatgegevens , moet u het probleem annuleren en oplossen voordat u doorgaat. Het is mogelijk dat een van de volgende dingen het probleem veroorzaakt:

- Het clientcertificaat is niet lokaal geïnstalleerd op de clientcomputer.

- Er zijn meerdere certificaten met precies dezelfde naam geïnstalleerd op uw lokale computer (gebruikelijk in testomgevingen).

- Het onderliggende certificaat is beschadigd.

Nadat het importeren is gevalideerd (importeren zonder fouten), selecteert u Opslaan.

Zoek in het linkerdeelvenster de VPN-verbinding en selecteer Vervolgens Verbinding maken.

Optionele instellingen voor de Azure VPN-client

In de volgende secties worden optionele configuratie-instellingen besproken die beschikbaar zijn voor de Azure VPN-client.

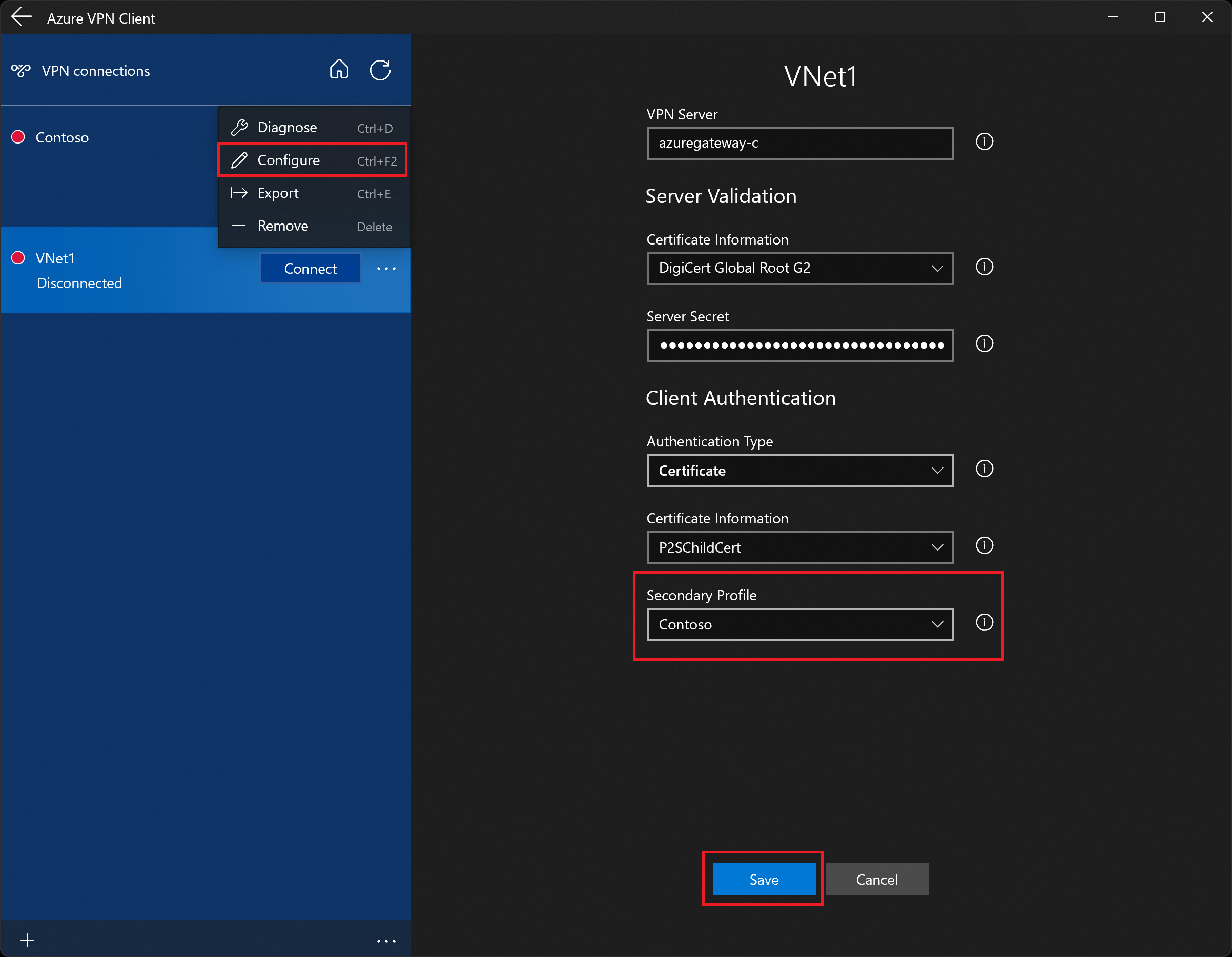

Secundair profiel

De Azure VPN-client biedt hoge beschikbaarheid voor clientprofielen. Door een secundair clientprofiel toe te voegen, heeft de client een tolerantere manier om toegang te krijgen tot de VPN. Als er sprake is van een storing in de regio of als er geen verbinding kan worden gemaakt met het primaire VPN-clientprofiel, maakt de Azure VPN-client automatisch verbinding met het secundaire clientprofiel zonder onderbrekingen te veroorzaken.

Voor deze functie is versie 2.2124.51.0 of hoger van de Azure VPN-client vereist. In dit voorbeeld voegen we een secundair profiel toe aan een al bestaand profiel.

Als de client geen verbinding kan maken met VNet1 met behulp van de instellingen in dit voorbeeld, wordt automatisch verbinding gemaakt met Contoso zonder onderbrekingen te veroorzaken.

Voeg nog een VPN-clientprofiel toe aan de Azure VPN-client. In dit voorbeeld hebben we een VPN-clientprofielbestand geïmporteerd en een verbinding met Contoso toegevoegd.

Ga vervolgens naar het VNet1-profiel en klik op '...' en vervolgens op Configureren.

Selecteer in de vervolgkeuzelijst Secundair profiel het profiel voor Contoso. Sla vervolgens uw instellingen op.

Aangepaste instellingen: DNS en routering

U kunt de Azure VPN-client configureren met optionele configuratie-instellingen, zoals meer DNS-servers, aangepaste DNS, geforceerde tunneling, aangepaste routes en andere instellingen. Zie de optionele instellingen van de Azure VPN-client voor een beschrijving van de beschikbare instellingen en configuratiestappen.

Volgende stappen

Volg de aanvullende server- of verbindingsinstellingen op. Zie de stappen voor punt-naar-site-configuratie.