Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Van toepassing op: ✔️ Application Gateway

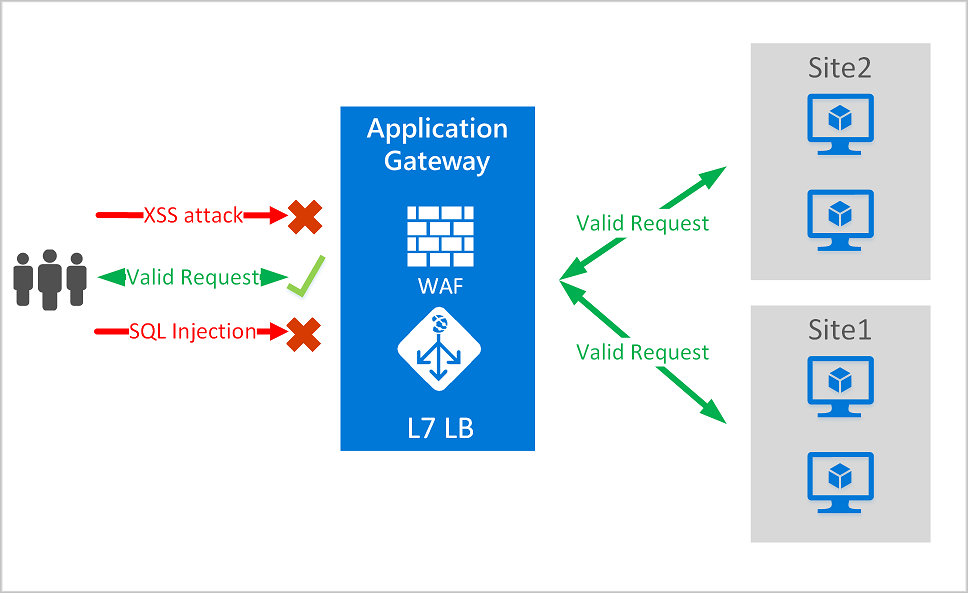

Een Azure Web Application Firewall-implementatie in Azure Application Gateway beschermt uw webtoepassingen actief tegen veelvoorkomende aanvallen en beveiligingsproblemen. Naarmate webtoepassingen vaker doelen voor schadelijke aanvallen worden, worden deze aanvallen vaak misbruik gemaakt van bekende beveiligingsproblemen, zoals SQL-injectie en scripting op meerdere sites.

Azure Web Application Firewall op Application Gateway is gebaseerd op de Core Rule Set (CRS) van het Open Web Application Security Project (OWASP).

Alle volgende Azure Web Application Firewall-functies bestaan in een WAF-beleid (Web Application Firewall). U kunt meerdere beleidsregels maken en deze koppelen aan een toepassingsgateway, aan afzonderlijke listeners of aan padgebaseerde routeringsregels op een toepassingsgateway. Met deze koppeling kunt u indien nodig afzonderlijke beleidsregels definiëren voor elke site achter uw toepassingsgateway. Zie WAF-beleid maken voor Application Gateway voor meer informatie over WAF-beleidsregels.

Notitie

Application Gateway heeft twee versies van een web application firewall: WAF_v1 en WAF_v2. WAF-beleidsassociaties zijn alleen beschikbaar voor WAF_v2.

Application Gateway werkt als een controller voor toepassingslevering. Het biedt TLS (Transport Layer Security) (voorheen bekend als Secure Sockets Layer of SSL) beëindiging, sessieaffiniteit op basis van cookies, round-robin loadverdeling, inhoudgebaseerde routering, de mogelijkheid om meerdere websites te hosten en beveiliging te verbeteren.

Application Gateway verbetert de beveiliging via TLS-beleidsbeheer en end-to-end TLS-ondersteuning. De integratie van Azure Web Application Firewall in Application Gateway maakt toepassingsbeveiliging mogelijk. Deze combinatie verdedigt uw webtoepassingen actief tegen veelvoorkomende beveiligingsproblemen en biedt een centraal beheerbare locatie.

Vergoedingen

In deze sectie worden de belangrijkste voordelen beschreven die Azure Web Application Firewall op Application Gateway biedt.

Beveiliging

Bescherm uw webtoepassingen tegen webproblemen en aanvallen zonder back-endcode te wijzigen.

Beveilig meerdere webtoepassingen tegelijk. Eén exemplaar van Application Gateway kan maximaal 40 websites hosten die gebruikmaken van een webtoepassingsfirewall.

Maak aangepast WAF-beleid voor verschillende sites die achter dezelfde WAF staan.

Bescherm uw webtoepassingen tegen schadelijke bots met behulp van de IP-reputatieregelset.

Bescherm uw toepassing tegen DDoS-aanvallen. Zie DDoS-beveiliging voor toepassingen (laag 7) voor meer informatie.

Controleren

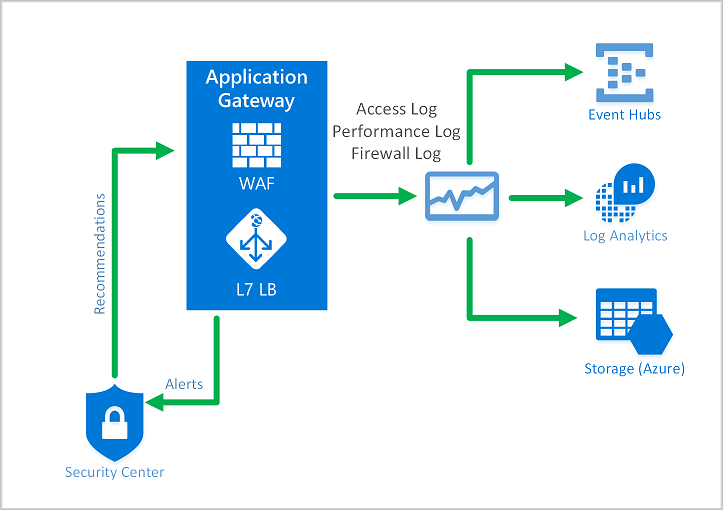

Controleer op aanvallen tegen webtoepassingen door een real-time logboek van WAF te gebruiken. Azure Monitor integreert met het logboek om WAF-waarschuwingen bij te houden en trends te bewaken.

Microsoft Defender voor Cloud integreert met Application Gateway WAF. Defender voor Cloud biedt een centraal overzicht van de beveiligingsstatus van al uw Azure-, hybride en multicloud-resources.

Aanpassing

Pas regels en regelgroepen van WAF aan om deze te laten voldoen aan de toepassingsvereisten en om fout-positieven te elimineren.

Koppel een WAF-beleid voor elke site achter uw WAF om sitespecifieke configuratie toe te staan.

Maak aangepaste regels om aan de behoeften van uw toepassing te voldoen.

Functies

- Bescherming tegen SQL-injectie.

- Beveiliging tegen scripts op meerdere sites.

- Bescherming tegen andere veelvoorkomende webaanvallen, zoals opdrachtinjectie, HTTP-aanvraagsmokkel, HTTP-antwoord splitsen en externe bestandsopname.

- Beveiliging tegen schendingen van het HTTP-protocol.

- Beveiliging tegen afwijkingen in het HTTP-protocol, zoals ontbrekende

Host,User-AgentenAcceptheaders. - Beveiliging tegen crawlers en scanners.

- Detectie van veelvoorkomende onjuiste configuraties van toepassingen (bijvoorbeeld Apache en IIS).

- Configureerbare limieten voor grootte van aanvraag met boven- en ondergrenzen.

- Uitsluitingslijsten waarmee u bepaalde aanvraagkenmerken uit een WAF-evaluatie weglaat. Een bekend voorbeeld is door Active Directory ingevoegde tokens die worden gebruikt voor verificatie- of wachtwoordvelden.

- Mogelijkheid om aangepaste regels te maken die aansluiten bij de specifieke behoeften van uw toepassingen.

- Mogelijkheid om verkeer geografisch te filteren, om bepaalde landen/regio's toegang tot uw toepassingen toe te staan of te blokkeren.

- Bot Manager-regelset waarmee uw toepassingen worden beschermd tegen bots.

- Mogelijkheid om JSON en XML te inspecteren in de hoofdtekst van de aanvraag.

WAF-beleid en -regels

Als u een webtoepassingsfirewall in Application Gateway wilt gebruiken, moet u een WAF-beleid maken. Dit beleid bevat alle beheerde regels, aangepaste regels, uitsluitingen en andere aanpassingen, zoals de limiet voor het uploaden van bestanden.

U kunt een WAF-beleid configureren en dat beleid koppelen aan een of meer toepassingsgateways voor beveiliging. Een WAF-beleid bestaat uit twee typen beveiligingsregels:

- Aangepaste regels die u kunt maken

- Beheerde regelsets die verzamelingen van vooraf geconfigureerde Azure-regels zijn

Wanneer beide typen regels aanwezig zijn, verwerkt de WAF aangepaste regels voordat de regels in een beheerde regelset worden verwerkt.

Een regel bestaat uit een match-voorwaarde, een prioriteit en een actie. Ondersteunde actietypen zijn ALLOW, BLOCKen LOG. Door beheerde en aangepaste regels te combineren, kunt u een volledig aangepast beleid maken dat voldoet aan uw specifieke vereisten voor toepassingsbeveiliging.

De WAF verwerkt regels binnen een beleid in volgorde van prioriteit. Prioriteit is een uniek geheel getal dat de volgorde bepaalt van de te verwerken regels. Een kleinere geheel getalwaarde geeft een hogere prioriteit aan, dus de WAF evalueert deze regels voordat regels met een hogere geheel getalwaarde. Nadat de WAF overeenkomt met een regel met een aanvraag, wordt de bijbehorende actie toegepast die door de regel wordt gedefinieerd voor de aanvraag. Nadat de WAF een overeenkomstige match heeft verwerkt, worden regels met een lagere prioriteit niet verwerkt.

Een webtoepassing die Application Gateway levert, kan aan een WAF-beleid zijn gekoppeld op globaal niveau, op siteniveau of op URI-niveau.

Aangepaste regels

Application Gateway ondersteunt het maken van uw eigen aangepaste regels. Application Gateway evalueert aangepaste regels voor elke aanvraag die via de WAF wordt doorgegeven. Deze regels hebben een hogere prioriteit dan de rest van de regels in de beheerde regelsets. Als een aanvraag voldoet aan een set voorwaarden, neemt de WAF een actie om toe te staan of te blokkeren. Zie Aangepaste regels voor Application Gateway voor meer informatie over aangepaste regels.

De Geomatch operator is nu beschikbaar voor aangepaste regels. Zie Aangepaste regels voor Geomatch voor meer informatie.

Regelsets

Application Gateway ondersteunt meerdere regelsets, waaronder CRS 3.2, CRS 3.1 en CRS 3.0. Deze regels helpen uw webtoepassingen te beschermen tegen schadelijke activiteiten. Zie DrS- en CRS-regelgroepen en -regels voor Web Application Firewall voor meer informatie.

Regelset voor Bot Manager

U kunt een beheerde Bot Manager-regelset inschakelen om aangepaste acties uit te voeren op aanvragen uit alle botcategorieën.

Application Gateway ondersteunt drie botcategorieën:

Slechte bots: bots met schadelijke IP-adressen of die hun identiteiten vervalsen. Schadelijke IP-adressen kunnen afkomstig zijn van de Microsoft Threat Intelligence-feed met hoog-vertrouwensniveau IP-indicatoren van compromis en van IP-reputatiefeeds. Slechte bots bevatten ook bots die zichzelf identificeren als goede bots, maar IP-adressen hebben die geen deel uitmaken van legitieme botuitgevers.

Goede bots: vertrouwde gebruikersagenten. Regels voor goede bots worden in meerdere categorieën gesorteerd om gedetailleerde controle te bieden over waF-beleidsconfiguratie. Deze categorieën zijn onder andere:

- Geverifieerde zoekmachinebots (zoals Googlebot en Bingbot).

- Gevalideerde koppelingscontrolebots.

- Geverifieerde bots voor sociale media (zoals FacebookBot en LinkedInBot).

- Geverifieerde advertentiebots.

- Gecontroleerde bots voor inhoudscontrole.

- Gevalideerde diverse bots.

Onbekende bots: Gebruikersagenten zonder extra validatie. Onbekende bots kunnen ook schadelijke IP-adressen hebben die afkomstig zijn van de Microsoft Threat Intelligence-feed ip-indicatoren voor gemiddelde betrouwbaarheid van Compromise.

Azure Web Application Firewall beheert en werkt de bothandtekeningen dynamisch bij.

Wanneer u botbeveiliging inschakelt, worden binnenkomende aanvragen geblokkeerd, toegestaan of aangemeld die overeenkomen met botregels op basis van de geconfigureerde actie. Het blokkeert schadelijke bots, staat geverifieerde zoekmachinecrawlers toe, blokkeert onbekende verkenningen van zoekmachines en registreert standaard onbekende bots. U kunt aangepaste acties instellen om verschillende typen bots te blokkeren, toe te staan of te registreren.

U hebt toegang tot WAF-logboeken vanuit een opslagaccount, een Event Hub of Log Analytics. U kunt ook logboeken verzenden naar een partneroplossing.

Voor meer informatie over botbescherming door Application Gateway, zie de overzichtspagina van Web Application Firewall over de bescherming van Application Gateway tegen bots.

WAF-modi

U kunt de Application Gateway WAF configureren voor uitvoering in de volgende modi:

- Detectiemodus: bewaakt en registreert alle bedreigingswaarschuwingen. Schakel diagnostische logboekregistratie in voor Application Gateway in de sectie Diagnostische gegevens . U moet er ook voor zorgen dat het WAF-logboek geselecteerd en ingeschakeld is. Een Web Application Firewall blokkeert binnenkomende aanvragen niet wanneer deze actief is in de detectiemodus.

- Preventiemodus: blokkeert indringers en aanvallen die door de regels worden gedetecteerd. De aanvaller krijgt een uitzondering '403 onbevoegde toegang' en de verbinding wordt verbroken. In de preventiemodus worden dergelijke aanvallen vastgelegd in de WAF-logboeken.

Notitie

Voer een nieuw geïmplementeerde WAF uit in de detectiemodus voor een korte periode in een productieomgeving. Deze periode biedt de mogelijkheid om firewalllogboeken te verkrijgen en eventuele uitzonderingen of aangepaste regels bij te werken voordat u overgaat naar de preventiemodus. Het helpt ook het voorkomen van onverwacht geblokkeerd verkeer te verminderen.

WAF-motor

De WAF-engine is het onderdeel dat verkeer inspecteert en detecteert of een aanvraag een handtekening bevat die een mogelijke aanval aangeeft. Wanneer u CRS 3.2 of hoger gebruikt, voert uw Web Application Firewall de nieuwe WAF-engine uit, waardoor u betere prestaties en een verbeterde set functies krijgt. Wanneer u eerdere versies van de CRS gebruikt, draait uw WAF op een oudere engine. Nieuwe functies zijn alleen beschikbaar op de nieuwe WAF-engine.

WAF-acties

Kies welke actie de WAF uitvoert wanneer een aanvraag overeenkomt met een regelvoorwaarde. Application Gateway ondersteunt de volgende acties:

- Toestaan: De aanvraag passeert de WAF en wordt doorgestuurd naar de backend. Deze aanvraag kan niet verder worden geblokkeerd door regels met een lagere prioriteit. Deze acties zijn alleen van toepassing op de Regelset voor Bot Manager. Ze zijn niet van toepassing op de CRS.

- Blokkeren: de aanvraag wordt geblokkeerd. De WAF verzendt een antwoord naar de client zonder de aanvraag door te sturen naar de back-end.

- Logboek: De aanvraag wordt geregistreerd in de WAF-logboeken. De WAF blijft regels met een lagere prioriteit evalueren.

- Afwijkingsscore: deze actie is de standaardwaarde voor de CRS. De totale anomaliescore wordt verhoogd wanneer een aanvraag overeenkomt met een regel met deze actie. Anomalie-scores zijn niet van toepassing op de Bot Manager-regelset.

Anomalie-scoremodus

OWASP heeft twee modi om te bepalen of verkeer moet worden geblokkeerd: traditionele en anomaliescores.

In de traditionele modus wordt verkeer dat overeenkomt met een regel onafhankelijk van andere regelovereenkomsten beschouwd. Deze modus is gemakkelijk te begrijpen, maar het ontbreken van informatie over het aantal regels dat overeenkomt met een specifieke aanvraag is een beperking. Daarom werd de anomaliescoringsmodus geïntroduceerd als standaard voor OWASP 3.x.

In de anomaliescoremodus wordt verkeer dat overeenkomt met een regel niet onmiddellijk geblokkeerd wanneer de firewall zich in de preventiemodus bevindt. Regels hebben een bepaalde ernst: Kritiek, Fout, Waarschuwing of Kennisgeving. Deze ernst is van invloed op een numerieke waarde voor de aanvraag. Dit is de anomaliescore. Een Waarschuwing regel draagt bijvoorbeeld 3 bij aan de score. Eén kritieke regelmatch draagt 5 bij.

| Ernst | Waarde |

|---|---|

| Cruciaal | 5 |

| Fout | 4 |

| Waarschuwing | 3 |

| Opmerking | 2 |

Er is een drempelwaarde van 5 voor de anomaliescore om verkeer te blokkeren. Een enkele kritieke regelovereenkomst is dus voldoende voor de Application Gateway WAF om een aanvraag in de preventiemodus te blokkeren. Maar één waarschuwingsregel komt overeen met een verhoging van de anomaliescore met 3, wat niet voldoende is om het verkeer te blokkeren.

Notitie

Het bericht dat wordt geregistreerd wanneer een WAF-regel overeenkomt met verkeer, bevat de actiewaarde Overeenkomend. Als de totale anomaliescore van alle overeenkomende regels 5 of hoger is en het WAF-beleid wordt uitgevoerd in de preventiemodus, activeert de aanvraag een verplichte anomalieregel met de actiewaarde Geblokkeerd en wordt de aanvraag gestopt. Als het WAF-beleid wordt uitgevoerd in de detectiemodus, activeert de aanvraag de gedetecteerde actiewaarde en wordt de aanvraag geregistreerd en doorgegeven aan de back-end. Zie WAF-logboeken begrijpen voor meer informatie.

Configuratie

U kunt alle WAF-beleidsregels configureren en implementeren met behulp van Azure Portal, REST API's, Azure Resource Manager-sjablonen en Azure PowerShell. U kunt WAF-beleid ook op schaal configureren en beheren met behulp van Azure Firewall Manager-integratie. Zie WAF-beleid configureren met Behulp van Azure Firewall Manager voor meer informatie.

Toezicht op WAF

Het bewaken van de status van uw toepassingsgateway is belangrijk. U kunt deze bewaking bereiken door uw WAF (en de toepassingen die hiermee worden beveiligd) te integreren met Microsoft Defender voor Cloud, Azure Monitor en Azure Monitor-logboeken.

Azure Monitor

Application Gateway-logboeken zijn geïntegreerd met Azure Monitor , zodat u diagnostische gegevens kunt bijhouden, waaronder WAF-waarschuwingen en logboeken. U kunt deze mogelijkheid openen in Azure Portal op het tabblad Diagnostische gegevens van de Application Gateway-resource. U kunt deze ook rechtstreeks openen in Azure Monitor.

Zie Diagnostische logboeken voor Application Gateway voor meer informatie over het gebruik van logboeken.

Microsoft Defender voor Cloud

Defender voor Cloud helpt u bedreigingen te voorkomen, te detecteren en erop te reageren. Het biedt meer inzicht in en controle over de beveiliging van uw Azure-resources. Application Gateway is geïntegreerd met Defender voor Cloud.

Defender voor Cloud scant uw omgeving om onbeveiligde webtoepassingen te detecteren. Het kan een Application Gateway WAF aanbevelen om deze kwetsbare resources te beschermen.

U maakt de firewalls rechtstreeks vanuit Defender voor Cloud. Deze WAF-exemplaren zijn geïntegreerd met Defender voor Cloud. Ze verzenden waarschuwingen en statusgegevens naar Defender voor Cloud voor rapportage.

Microsoft Sentinel

Microsoft Sentinel is een schaalbare, cloudeigen oplossing die security information event management (SIEM) en security orchestration automated response (SOAR) omvat. Microsoft Sentinel levert intelligente beveiligingsanalyses en bedreigingsinformatie in de hele onderneming. Het biedt één oplossing voor waarschuwingsdetectie, zichtbaarheid van bedreigingen, proactieve opsporing en reactie op bedreigingen.

Met de werkmap voor firewallgebeurtenissen die zijn ingebouwd in Azure Web Application Firewall, kunt u een overzicht krijgen van de beveiligingsgebeurtenissen op uw WAF. Het overzicht bevat overeenkomende regels, geblokkeerde regels en alle andere geregistreerde firewallactiviteiten.

Azure Monitor-werkboek voor WAF

De Azure Monitor-werkmap voor WAF maakt aangepaste visualisatie mogelijk van beveiligingsgerelateerde WAF-gebeurtenissen in verschillende filterbare panelen. Het werkt met alle WAF-typen, waaronder Application Gateway, Azure Front Door en Azure-netwerk voor contentlevering.

U kunt deze werkmap filteren op basis van het WAF-type of een specifieke WAF-instantie. U importeert deze via een Azure Resource Manager-sjabloon of galeriesjabloon.

Als u deze werkmap wilt implementeren, raadpleegt u de GitHub-opslagplaats voor Azure Web Application Firewall.

Loggen

De Application Gateway WAF biedt gedetailleerde rapportage over elke bedreiging die wordt gedetecteerd. Logboekregistratie is geïntegreerd met Azure Diagnostics-logboeken. Waarschuwingen worden vastgelegd in JSON-indeling. U kunt deze logboeken integreren met Azure Monitor-logboeken.

{

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupId}/PROVIDERS/MICROSOFT.NETWORK/APPLICATIONGATEWAYS/{appGatewayName}",

"operationName": "ApplicationGatewayFirewall",

"time": "2017-03-20T15:52:09.1494499Z",

"category": "ApplicationGatewayFirewallLog",

"properties": {

{

"instanceId": "ApplicationGatewayRole_IN_0",

"clientIp": "203.0.113.145",

"clientPort": "0",

"requestUri": "/",

"ruleSetType": "OWASP",

"ruleSetVersion": "3.0",

"ruleId": "920350",

"ruleGroup": "920-PROTOCOL-ENFORCEMENT",

"message": "Host header is a numeric IP address",

"action": "Matched",

"site": "Global",

"details": {

"message": "Warning. Pattern match \"^[\\\\d.:]+$\" at REQUEST_HEADERS:Host ....",

"data": "127.0.0.1",

"file": "rules/REQUEST-920-PROTOCOL-ENFORCEMENT.conf",

"line": "791"

},

"hostname": "127.0.0.1",

"transactionId": "16861477007022634343"

"policyId": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/drewRG/providers/Microsoft.Network/ApplicationGatewayWebApplicationFirewallPolicies/globalWafPolicy",

"policyScope": "Global",

"policyScopeName": " Global "

}

}

}

Prijzen voor Application Gateway WAF

De WAF_v1- en WAF_v2-versies maken gebruik van verschillende prijsmodellen. Zie prijzen voor Application Gateway voor meer informatie.

Wat is er nieuw

Zie Azure-updates om te ontdekken wat er nieuw is in Azure Web Application Firewall.