Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Belangrijk

Afschaffingsbericht: siem-agents Microsoft Defender for Cloud Apps

Als onderdeel van ons voortdurende convergentieproces voor Microsoft Defender workloads, worden Microsoft Defender for Cloud Apps SIEM-agents vanaf november 2025 afgeschaft.

Bestaande Microsoft Defender for Cloud Apps SIEM-agents blijven tot die tijd gewoon functioneren. Vanaf 19 juni 2025 kunnen er geen nieuwe SIEM-agents worden geconfigureerd, maar Microsoft Sentinel agentintegratie (preview) blijft ondersteund en kan nog steeds worden toegevoegd.

We raden u aan over te stappen op API's die ondersteuning bieden voor het beheer van activiteiten en waarschuwingen voor gegevens van meerdere workloads. Deze API's verbeteren beveiligingsbewaking en -beheer en bieden extra mogelijkheden met behulp van gegevens uit meerdere Microsoft Defender workloads.

Voor continuïteit en toegang tot gegevens die momenteel beschikbaar zijn via Microsoft Defender for Cloud Apps SIEM-agents, raden we u aan over te stappen op de volgende ondersteunde API's:

- Zie voor waarschuwingen en activiteiten: Microsoft Defender XDR Streaming-API.

- Zie de tabel IdentityLogonEvents in het geavanceerde opsporingsschema voor Microsoft Entra ID Protection-aanmeldingsevenementen.

- Zie Lijst met alerts_v2 voor de API voor Microsoft Graph-beveiligingswaarschuwingen

- Zie Microsoft Defender XDR incidenten-API's en het resourcetype incidenten om Microsoft Defender for Cloud Apps waarschuwingsgegevens weer te geven in de API voor Microsoft Defender XDR-incidenten

U kunt Microsoft Defender for Cloud Apps integreren met Microsoft Sentinel (een schaalbare, cloudeigen SIEM en SOAR) om gecentraliseerde bewaking van waarschuwingen en detectiegegevens mogelijk te maken. Door te integreren met Microsoft Sentinel kunt u uw cloudtoepassingen beter beveiligen terwijl u uw gebruikelijke beveiligingswerkstroom behoudt, beveiligingsprocedures automatiseert en verband houdt tussen cloudgebaseert en on-premises gebeurtenissen.

Voordelen van het gebruik van Microsoft Sentinel zijn onder andere:

- Langere gegevensretentie die wordt geleverd door Log Analytics.

- Out-of-the-box visualisaties.

- Gebruik hulpprogramma's zoals Microsoft Power BI of Microsoft Sentinel werkmappen om uw eigen detectiegegevensvisualisaties te maken die voldoen aan de behoeften van uw organisatie.

Aanvullende integratieoplossingen zijn onder andere:

- Algemene SIEM's: integreer Defender for Cloud Apps met uw algemene SIEM-server. Zie Algemene SIEM-integratie voor informatie over integratie met een algemene SIEM.

- Microsoft Security Graph API : een tussenliggende service (of broker) die één programmatische interface biedt om meerdere beveiligingsproviders met elkaar te verbinden. Zie Integratie van beveiligingsoplossingen met behulp van de Microsoft Graph beveiligings-API voor meer informatie.

Integratie met Microsoft Sentinel omvat configuratie in zowel Defender for Cloud Apps als Microsoft Sentinel.

Vereisten

Integreren met Microsoft Sentinel:

- U moet een geldige Microsoft Sentinel licentie hebben

- U moet ten minste een beveiligingsbeheerder in uw tenant zijn.

Ondersteuning voor de Amerikaanse overheid

De directe Defender for Cloud Apps - Microsoft Sentinel-integratie is alleen beschikbaar voor commerciële klanten.

Alle Defender for Cloud Apps gegevens zijn echter beschikbaar in Microsoft Defender XDR en dus in Microsoft Sentinel via de Microsoft Defender XDR-connector.

We raden GCC-, GCC High- en DoD-klanten die geïnteresseerd zijn in Defender for Cloud Apps gegevens in Microsoft Sentinel de Microsoft Defender XDR-oplossing te installeren.

Zie voor meer informatie:

- Microsoft Defender XDR integratie met Microsoft Sentinel

- Microsoft Defender for Cloud Apps voor aanbiedingen van de Amerikaanse overheid

Integreren met Microsoft Sentinel

Selecteer in de Microsoft Defender Portal De optie Instellingen > Cloud-apps.

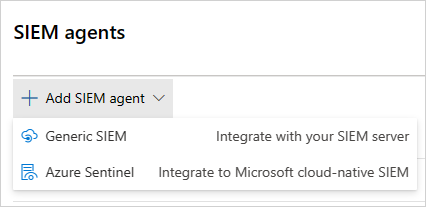

Selecteer onder Systeemde optie SIEM-agents > SIEM-agent > toevoegen Sentinel. Bijvoorbeeld:

Opmerking

De optie om Microsoft Sentinel toe te voegen is niet beschikbaar als u de integratie eerder hebt uitgevoerd.

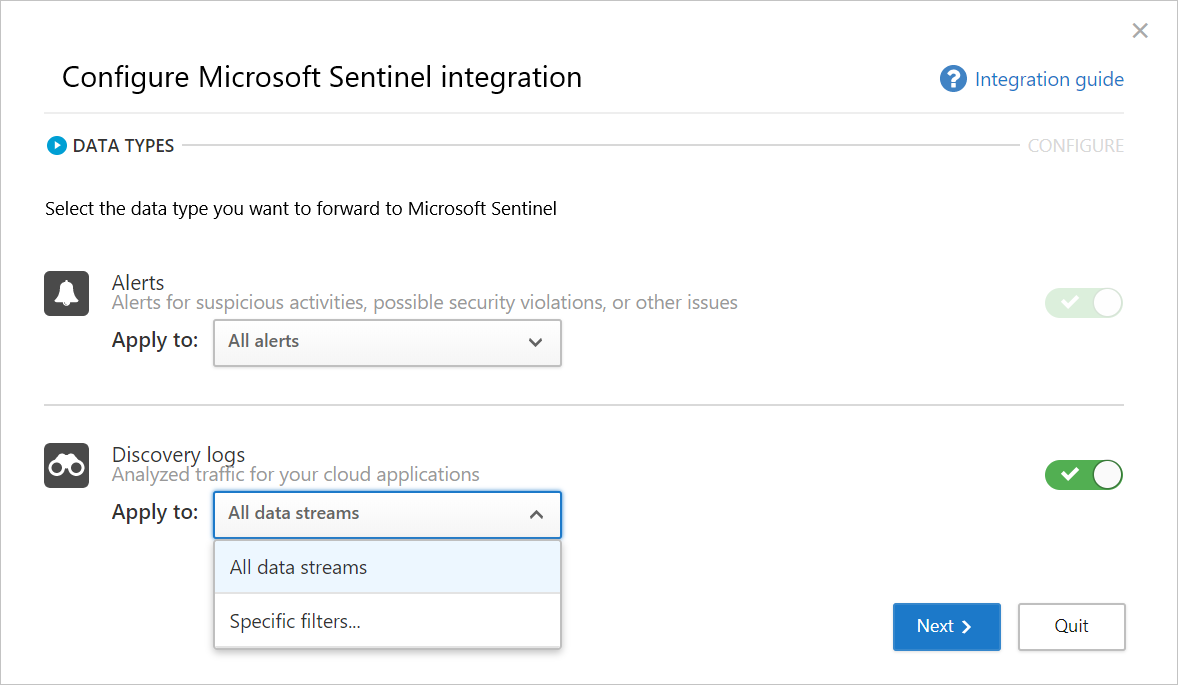

Selecteer in de wizard de gegevenstypen die u wilt doorsturen naar Microsoft Sentinel. U kunt de integratie als volgt configureren:

- Waarschuwingen: Waarschuwingen worden automatisch ingeschakeld zodra Microsoft Sentinel is ingeschakeld.

- Detectielogboeken: gebruik de schuifregelaar om ze in en uit te schakelen. Standaard is alles geselecteerd en gebruik vervolgens de vervolgkeuzelijst Toepassen om te filteren welke detectielogboeken naar Microsoft Sentinel worden verzonden.

Bijvoorbeeld:

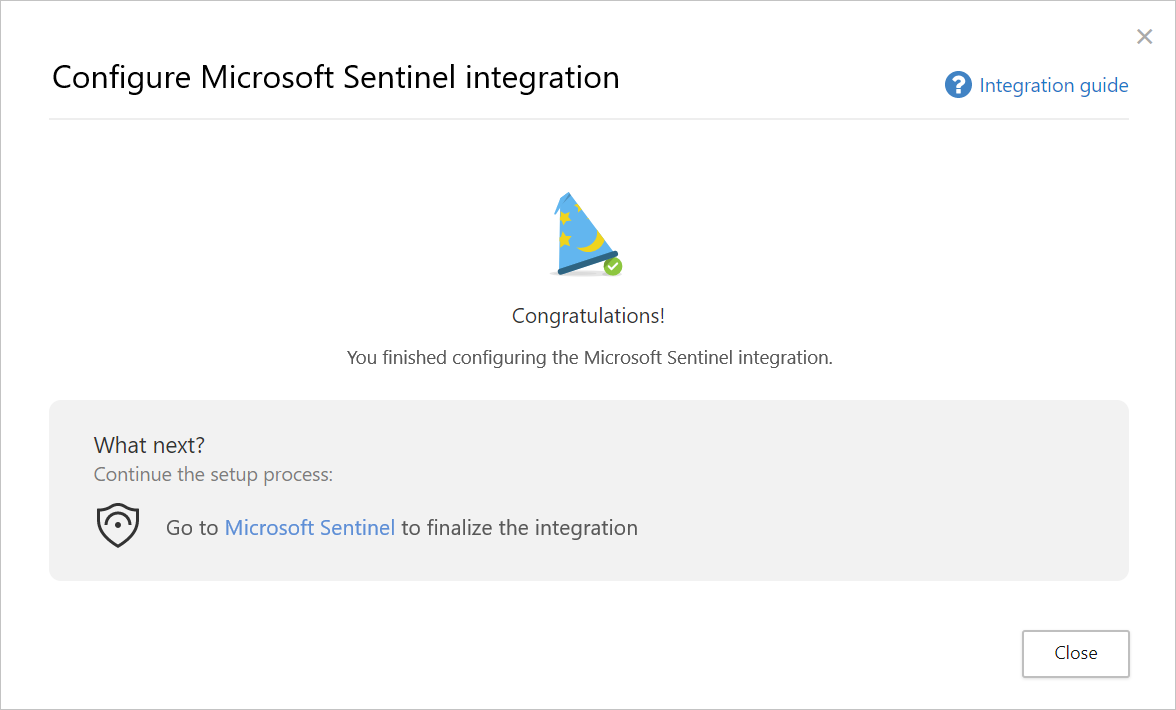

Selecteer Volgende en ga verder met Microsoft Sentinel om de integratie te voltooien. Zie de Microsoft Sentinel-gegevensconnector voor Defender for Cloud Apps voor meer informatie over het configureren van Microsoft Sentinel. Bijvoorbeeld:

Opmerking

Nieuwe detectielogboeken worden meestal binnen 15 minuten na het configureren in Microsoft Sentinel weergegeven in Defender for Cloud Apps. Het kan echter langer duren, afhankelijk van de omgevingsomstandigheden van het systeem. Zie Opnamevertraging in analyseregels verwerken voor meer informatie.

Waarschuwingen en detectielogboeken in Microsoft Sentinel

Zodra de integratie is voltooid, kunt u Defender for Cloud Apps waarschuwingen en detectielogboeken bekijken in Microsoft Sentinel.

In Microsoft Sentinel vindt u onder Logboeken onder Security Insights de logboeken voor de Defender for Cloud Apps gegevenstypen als volgt:

| Gegevenstype: | Tabel |

|---|---|

| Detectielogboeken | McasShadowItReporting |

| Waarschuwingen | SecurityAlert |

In de volgende tabel wordt elk veld in het schema McasShadowItReporting beschreven :

| Veld | Type | Beschrijving | Voorbeelden |

|---|---|---|---|

| TenantId | Tekenreeks | Werkruimte-id | aaaabbbb-0000-cccc-1111-ddd2222eeeeee |

| SourceSystem | Tekenreeks | Bronsysteem : statische waarde | Azure |

| TimeGenerated [UTC] | Datetime | Datum van detectiegegevens | 2019-07-23T11:00:35.858Z |

| StreamName | Tekenreeks | Naam van de specifieke stream | Marketingafdeling |

| TotalEvents | Geheel getal | Totaal aantal gebeurtenissen per sessie | 122 |

| BlockedEvents | Geheel getal | Aantal geblokkeerde gebeurtenissen | 0 |

| Geüploadebytes | Geheel getal | Hoeveelheid geüploade gegevens | 1,514,874 |

| Totaal aantal bytes | Geheel getal | Totale hoeveelheid gegevens | 4,067,785 |

| Gedownloadebytes | Geheel getal | Hoeveelheid gedownloade gegevens | 2,552,911 |

| IpAddress | Tekenreeks | Bron-IP-adres | 127.0.0.0 |

| Gebruikersnaam | Tekenreeks | Gebruikersnaam | Raegan@contoso.com |

| EnrichedUserName | Tekenreeks | Verrijkte gebruikersnaam met Microsoft Entra gebruikersnaam | Raegan@contoso.com |

| Appname | Tekenreeks | Naam van cloud-app | Microsoft OneDrive voor Bedrijven |

| Appid | Geheel getal | Cloud-app-id | 15600 |

| AppCategory | Tekenreeks | Categorie van cloud-app | Cloudopslag |

| AppTags | Tekenreeksmatrix | Ingebouwde en aangepaste tags die zijn gedefinieerd voor de app | ["goedgekeurd"] |

| AppScore | Geheel getal | De risicoscore van de app in een schaal van 0-10, waarbij 10 een score is voor een niet-riskante app | 10 |

| Type | Tekenreeks | Type logboeken : statische waarde | McasShadowItReporting |

Power BI gebruiken met Defender for Cloud Apps gegevens in Microsoft Sentinel

Zodra de integratie is voltooid, kunt u ook de Defender for Cloud Apps gegevens gebruiken die zijn opgeslagen in Microsoft Sentinel in andere hulpprogramma's.

In deze sectie wordt beschreven hoe u Microsoft Power BI kunt gebruiken om eenvoudig gegevens vorm te geven en te combineren om rapporten en dashboards te maken die voldoen aan de behoeften van uw organisatie.

Je kunt als volgt aan de slag:

Importeer in Power BI query's uit Microsoft Sentinel voor Defender for Cloud Apps gegevens. Zie Logboekgegevens van Azure Monitor importeren in Power BI voor meer informatie.

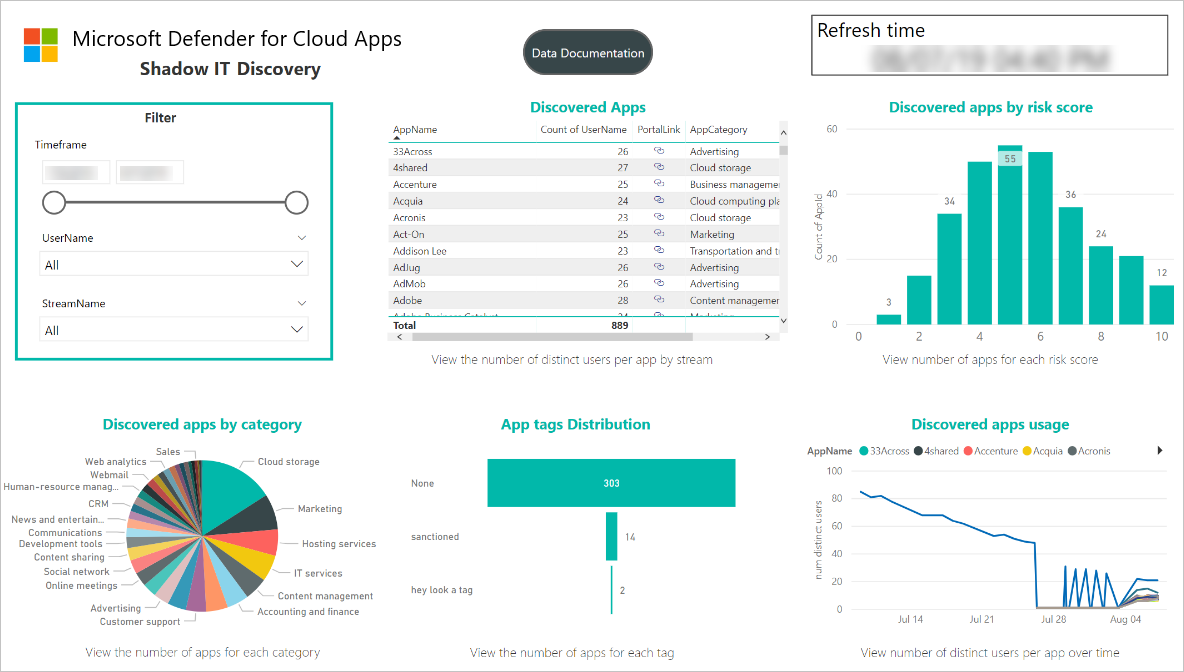

Installeer de Defender for Cloud Apps Shadow IT Discovery-app en verbind deze met uw detectielogboekgegevens om het ingebouwde Shadow IT Discovery-dashboard weer te geven.

Opmerking

Momenteel wordt de app niet gepubliceerd in Microsoft AppSource. Daarom moet u mogelijk contact opnemen met uw Power BI-beheerder voor machtigingen om de app te installeren.

Bijvoorbeeld:

U kunt eventueel aangepaste dashboards bouwen in Power BI Desktop en deze aanpassen aan de vereisten voor visuele analyse en rapportage van uw organisatie.

De Defender for Cloud Apps-app verbinden

Selecteer in Power BI Apps > Schaduw-IT-detectie-app .

Selecteer op de pagina Aan de slag met uw nieuwe appde optie Verbinding maken. Bijvoorbeeld:

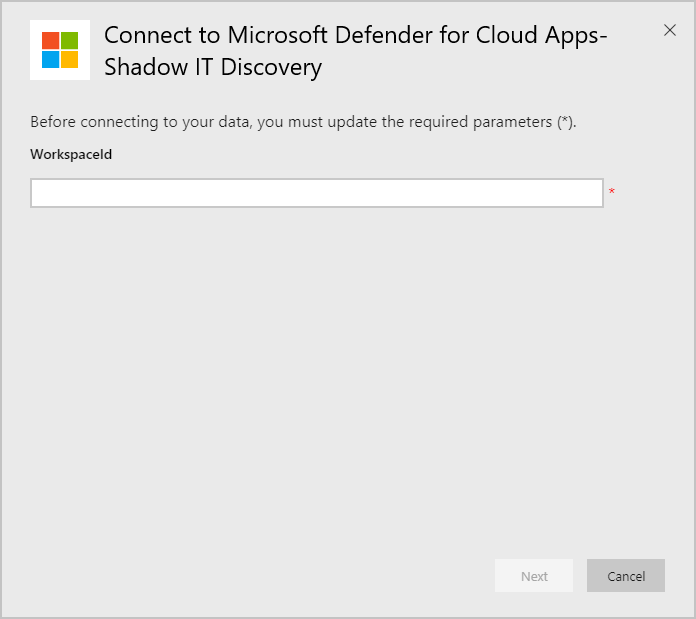

Voer op de pagina werkruimte-id uw Microsoft Sentinel werkruimte-id in zoals weergegeven op de overzichtspagina van log analytics en selecteer volgende. Bijvoorbeeld:

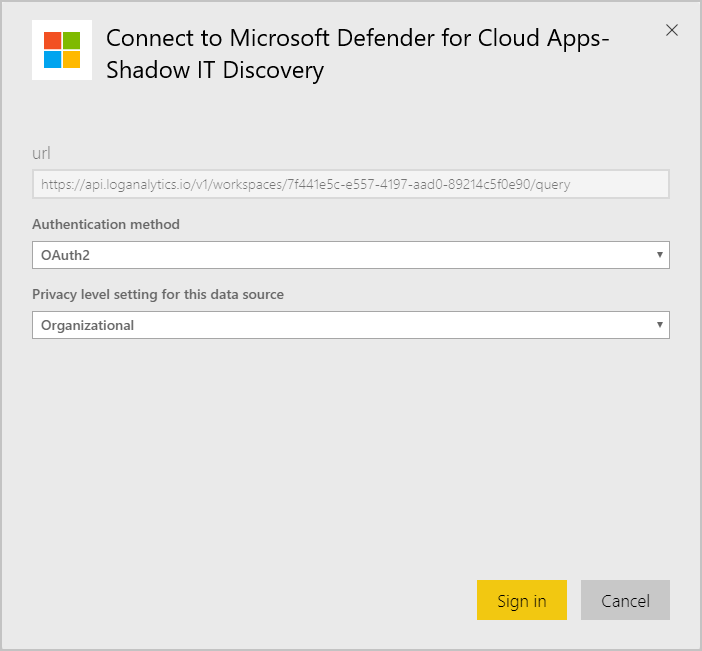

Geef op de verificatiepagina de verificatiemethode en het privacyniveau op en selecteer vervolgens Aanmelden. Bijvoorbeeld:

Nadat u uw gegevens hebt verbonden, gaat u naar het tabblad Gegevenssets van de werkruimte en selecteert u Vernieuwen. Hiermee wordt het rapport bijgewerkt met uw eigen gegevens.

Als u problemen ondervindt, zijn wij er om u te helpen. Open een ondersteuningsticket om hulp of ondersteuning te krijgen voor uw productprobleem.