Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Van toepassing op:

- Microsoft Defender voor Eindpunt op macOS

- Plan 1 voor Microsoft Defender voor Eindpunt

- Plan 2 voor Microsoft Defender voor Eindpunt

- Microsoft Defender XDR

Wilt u Microsoft Defender voor Eindpunt ervaren? Meld u aan voor een gratis proefversie.

U kunt feedback verzenden door Microsoft Defender voor Eindpunt te openen op macOS op uw apparaat en door te navigeren naar Help > feedback verzenden.

Een andere optie is om feedback te verzenden via de Microsoft Defender XDR door security.microsoft.com te starten en het tabblad Feedback geven te selecteren.

Dit artikel bevat informatie over het oplossen van problemen met de systeemextensie die is geïnstalleerd als onderdeel van Microsoft Defender voor Eindpunt op macOS.

Vanaf macOS BigSur (11) vereist macOS van Apple dat alle systeemextensies expliciet worden goedgekeurd voordat ze op het apparaat mogen worden uitgevoerd.

Symptoom

U ziet dat de Microsoft Defender voor Eindpunt een x-symbool in het schild heeft, zoals wordt weergegeven in de volgende schermopname:

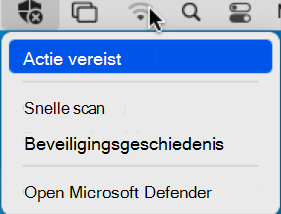

Als u het schild met het x-symbool selecteert, krijgt u opties zoals weergegeven in de volgende schermopname:

Selecteer Actie vereist.

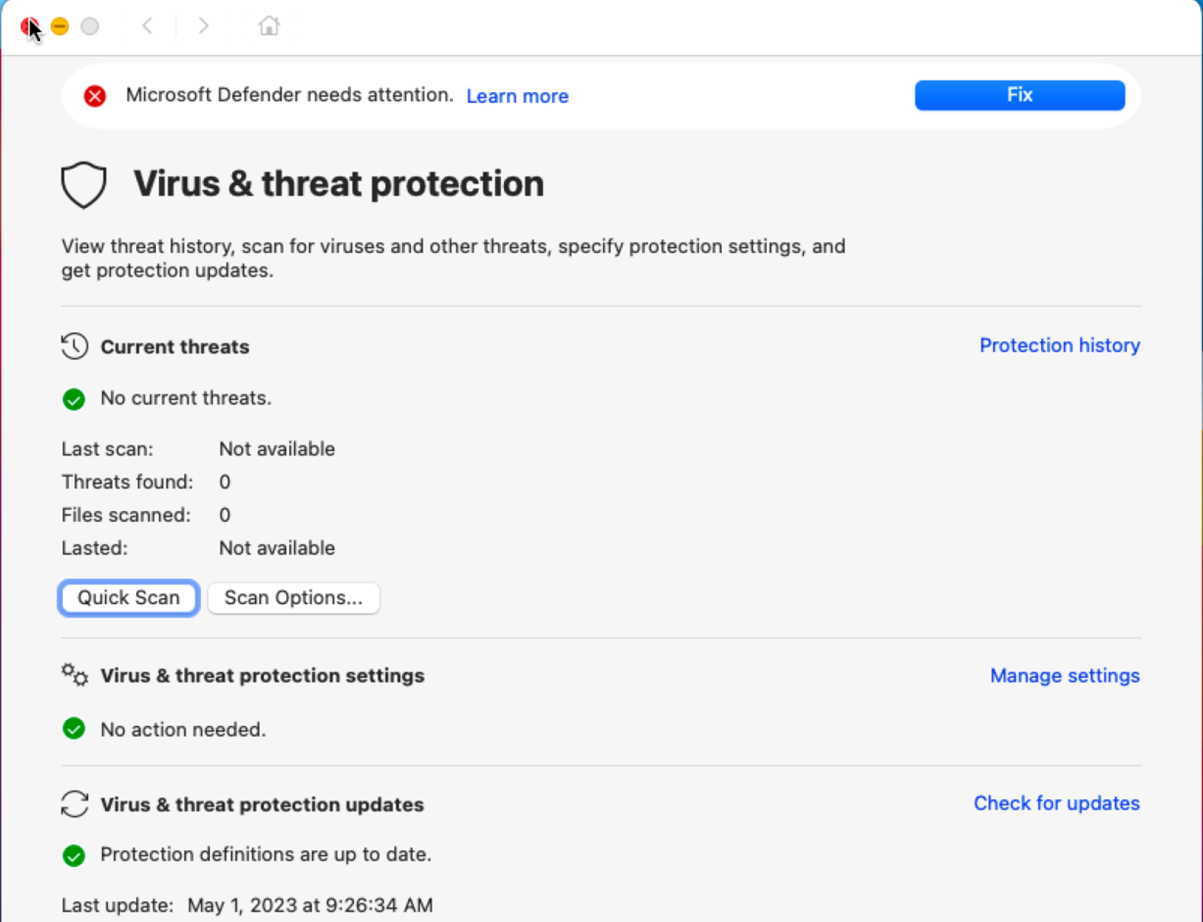

Het scherm zoals weergegeven in de volgende schermopname wordt weergegeven:

U kunt ook mdatp-status uitvoeren: er wordt opgegeven of realtime-beveiliging is ingeschakeld, maar niet beschikbaar is. Dit rapport geeft aan dat de systeemextensie niet is goedgekeurd voor uitvoering op uw apparaat.

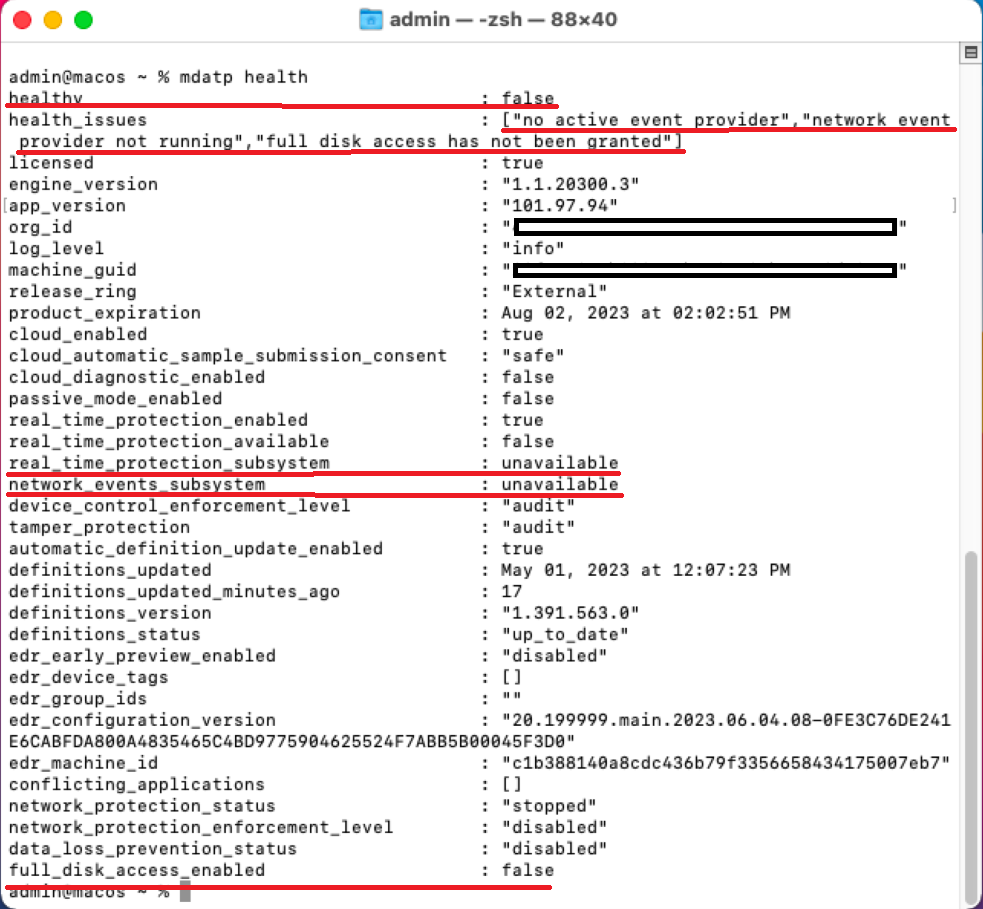

mdatp health

De uitvoer voor het uitvoeren van mdatp-status is:

healthy : false

health_issues : ["no active event provider", "network event provider not running", "full disk access has not been granted"]

...

real_time_protection_enabled : unavailable

real_time_protection_available: unavailable

...

full_disk_access_enabled : false

Het uitvoerrapport dat wordt weergegeven bij het uitvoeren van de mdatp-status , wordt weergegeven in de volgende schermopname:

Oorzaak

macOS vereist dat een gebruiker handmatig en expliciet bepaalde functies goedkeurt die een toepassing gebruikt, bijvoorbeeld systeemextensies, uitvoeren op de achtergrond, het verzenden van meldingen, volledige schijftoegang, enzovoort. Microsoft Defender voor Eindpunt is afhankelijk van deze toepassingen en kan pas goed werken als al deze toestemmingen van een gebruiker zijn ontvangen.

Als u de systeemextensie niet hebt goedgekeurd tijdens de implementatie/installatie van Microsoft Defender voor Eindpunt in macOS, voert u de volgende stappen uit:

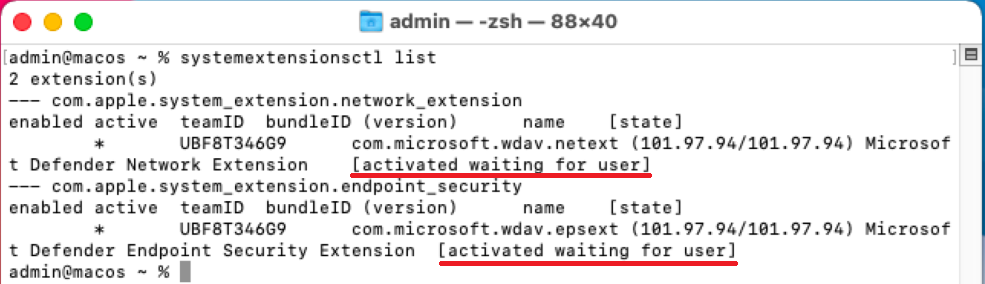

Controleer de systeemextensies door de volgende opdracht uit te voeren in de terminal:

systemextensionsctl list

U ziet dat beide Microsoft Defender voor Eindpunt op macOS-extensies de status [geactiveerd wachten op gebruiker] hebben.

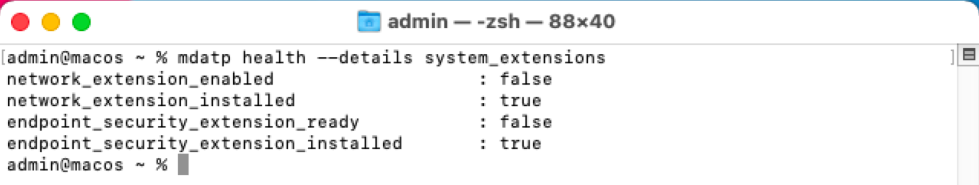

Voer in de terminal de volgende opdracht uit:

mdatp health --details system_extensions

U krijgt de volgende uitvoer:

network_extension_enabled : false

network_extension_installed : true

endpoint_security_extension_ready : false

endpoint_security_extension_installed : true

Deze uitvoer wordt weergegeven in de volgende schermopname:

De volgende bestanden ontbreken mogelijk als u deze beheert via Intune, JamF of een andere MDM-oplossing:

| MobileConfig (Plist) | Uitvoer van de consoleopdracht 'mdatp health' | macOS-instelling die nodig is om MDE op macOS goed te laten werken |

|---|---|---|

| "/Library/Managed Preferences/com.apple.system-extension-policy.plist" | real_time_protection_subsystem | Systeemextensie |

| "/Library/Managed Preferences/com.apple.webcontent-filter.plist" | network_events_subsystem | Extensie netwerkfilter |

| "/Library/Managed Preferences/com.apple.TCC.configuration-profile-policy.plist" | full_disk_access_enabled | Besturingselementen voor privacyvoorkeurbeleid (PPPC, ook wel TCC genoemd) (transparantie, toestemming & controle), volledige schijftoegang (FDA)) |

| "/Library/Managed Preferences/com.apple.notificationsettings.plist" | n.v.t. | Meldingen van eindgebruikers |

| "/Library/Managed Preferences/servicemanagement.plist" | n.v.t. | Achtergrondservices |

| "/Library/Managed Preferences/com.apple.TCC.configuration-profile-policy.plist" | full_disk_access_enabled (voor DLP) | Toegankelijkheid |

Om het probleem met ontbrekende bestanden op te lossen om ervoor te zorgen dat Microsoft Defender voor Eindpunt op macOS correct werken Microsoft Defender voor Eindpunt op macOS.

Oplossing

In deze sectie wordt de oplossing beschreven voor het goedkeuren van functies zoals systeemextensie, achtergrondservices, meldingen, volledige schijftoegang, enzovoort, met behulp van de beheerhulpprogramma's, namelijk Intune, JamF, Andere MDM en het gebruik van de methode van handmatige implementatie. Als u deze functies wilt uitvoeren met behulp van deze beheerhulpprogramma's, raadpleegt u:

Vereisten

Voordat u de systeemextensie goedkeurt (met behulp van een van de opgegeven beheerhulpprogramma's), moet u ervoor zorgen dat aan de volgende vereisten wordt voldaan:

Stap 1: Komen de profielen naar uw macOS?

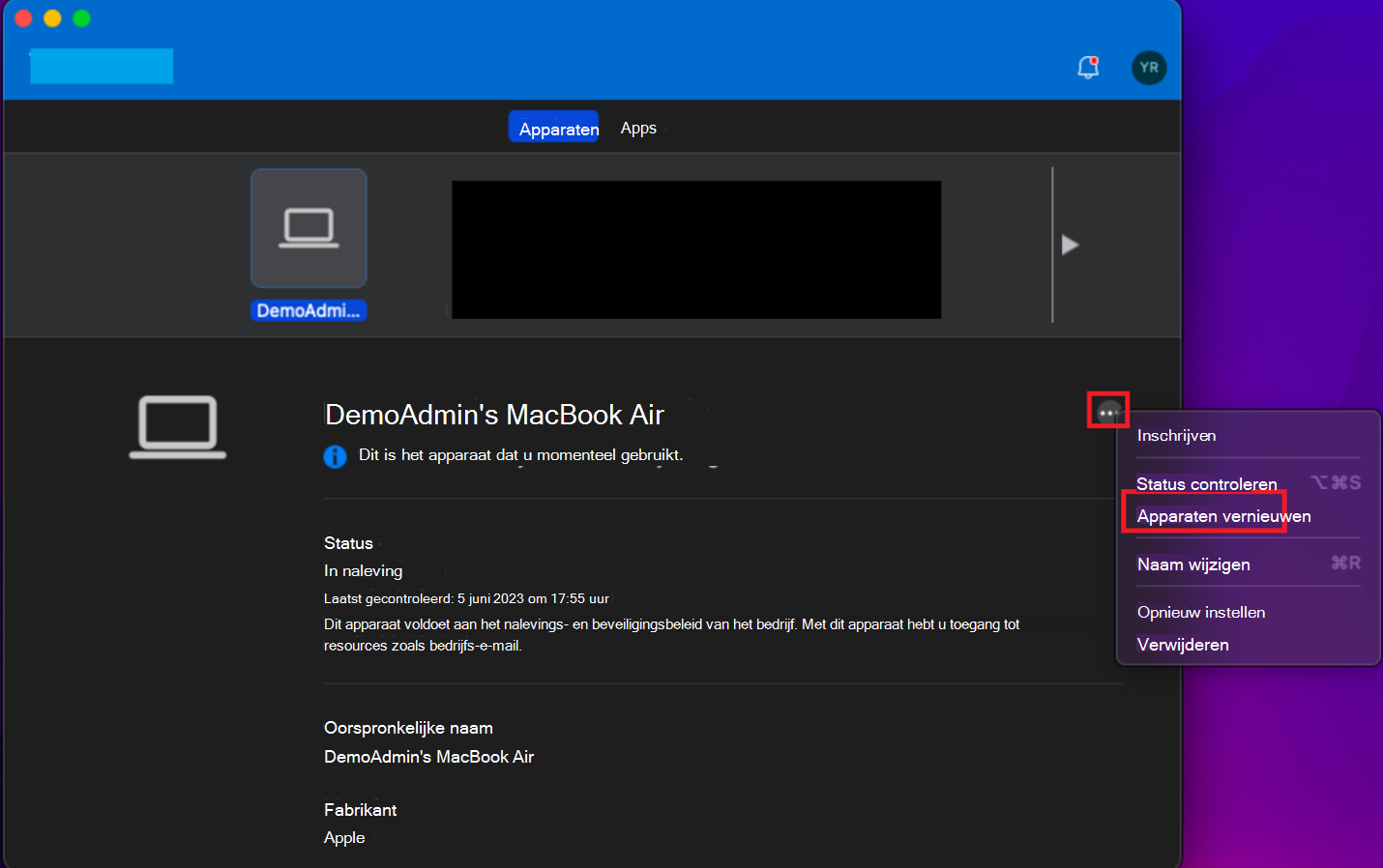

Als u Intune gebruikt, raadpleegt u Beleid voor macOS-software-updates beheren in Intune.

Selecteer het beletselteken (drie puntjes).

Selecteer Apparaten vernieuwen. Het scherm zoals weergegeven in de volgende schermopname wordt weergegeven:

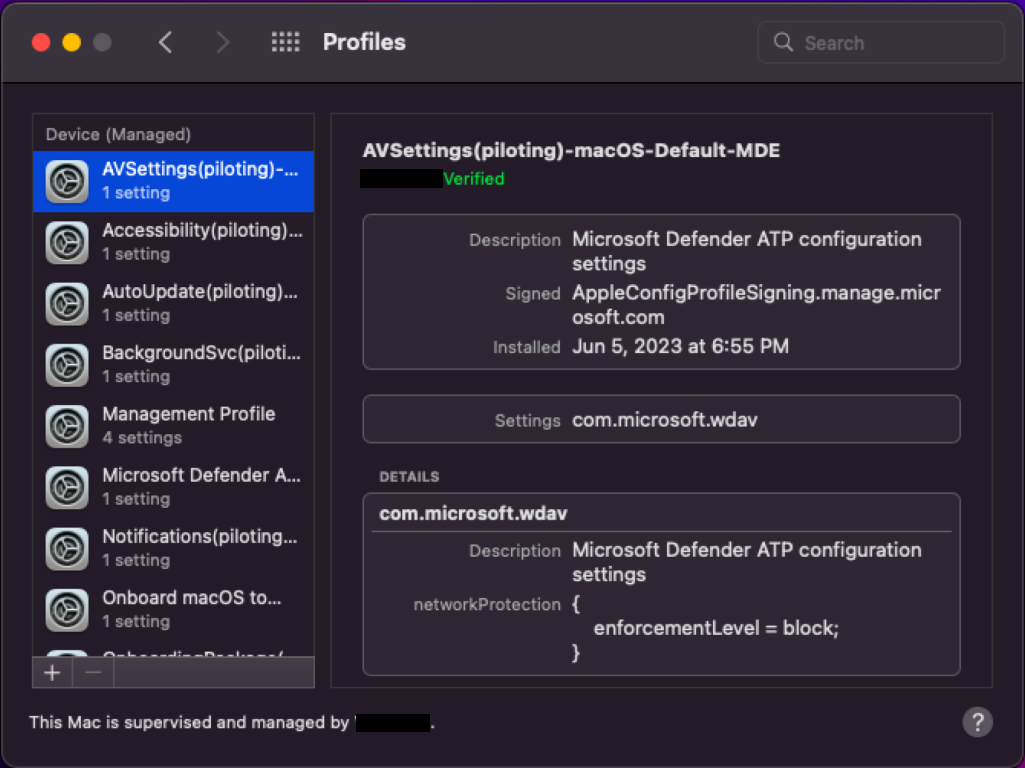

Typ in Launchpad Systeemvoorkeuren.

Dubbelklik op Profielen.

Opmerking

Als u geen MDM-lid bent, ziet u profielen niet als optie. Neem contact op met het MDM-ondersteuningsteam om te zien waarom de optie Profielen niet zichtbaar is. U moet de verschillende profielen kunnen zien, zoals Systeemextensies, Toegankelijkheid, Achtergrondservices, Meldingen, Microsoft AutoUpdate, enzovoort, zoals wordt weergegeven in de voorgaande schermopname.

Als u JamF gebruikt, gebruikt u sudo jamf-beleid. Zie Beleidsbeheer voor meer informatie.

Stap 2: Zorg ervoor dat de profielen die nodig zijn voor Microsoft Defender voor Eindpunt zijn ingeschakeld

De sectie Secties met richtlijnen voor het inschakelen van profielen die nodig zijn voor Microsoft Defender voor Eindpunt bevat richtlijnen voor het oplossen van dit probleem, afhankelijk van de methode die u hebt gebruikt om Microsoft Defender voor Eindpunt in macOS te implementeren.

Opmerking

Een juiste naamconventie voor uw configuratieprofielen is een groot voordeel. We raden het volgende naamgevingsschema aan:

Name of the Setting(s) [(additional info)] -Platform - Set - Policy-Type Bijvoorbeeld FullDiskAccess (piloting) - macOS - Default - MDE

Als u de aanbevolen naamconventie gebruikt, kunt u controleren of de juiste profielen wegvallen op het moment van controle.

Tip

Om ervoor te zorgen dat de juiste profielen worden weergegeven, kunt u in plaats van typen.mobileconfig (plist)** dit profiel downloaden van GitHub, om langgerekte typefouten te voorkomen.

Voer in terminal de volgende syntaxis in:

curl -O https://URL

Bijvoorbeeld:

curl -O https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/mobileconfig/profiles/sysext.mobileconfig

Secties met richtlijnen voor het inschakelen van profielen die nodig zijn voor Microsoft Defender voor Eindpunt

-

- Functie: Systeemextensies goedkeuren

- Mobiele configuratie (plist): https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/sysext.mobileconfig

-

Van toepassing op:

- Intune: Ja

- JamF: Ja

- Andere MDM: Ja

- Handmatig: moet de extensie goedkeuren door naar Beveiligingsvoorkeuren of Systeemvoorkeuren > Te gaan Beveiliging & Privacy en vervolgens Toestaan te selecteren.

-

- Functie: Netwerkfilter

- Mobiele configuratie (plist): https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/netfilter.mobileconfig

-

Van toepassing op:

- Intune: Ja

- JamF: Ja

- Andere MDM: Ja

- Handmatig: moet de extensie goedkeuren door naar Beveiligingsvoorkeuren of Systeemvoorkeuren > Te gaan Beveiliging & Privacy en vervolgens Toestaan te selecteren.

-

- Functie: Besturingselementen voor privacyvoorkeurbeleid (PPPC, ook wel TCC (transparantie, toestemming & controle), volledige schijftoegang (FDA))

- Mobiele configuratie (plist): https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/fulldisk.mobileconfig

-

Van toepassing op:

- Intune: Ja

- JamF: Ja

- Andere MDM: Ja

-

Handmatig: moet de extensie goedkeuren door naar Beveiligingsvoorkeuren of Systeemvoorkeuren > Te gaan Beveiliging & Privacy > Privacy > Volledige schijftoegang en vervolgens Toestaan te selecteren en het selectievakje naast het volgende in te schakelen:

- Microsoft Defender

- Microsoft Defender-beveiligingsextensie

-

- Functie: wordt uitgevoerd op de achtergrond

- Mobiele configuratie (plist): https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/background_services.mobileconfig

-

Van toepassing op:

- Intune: Ja

- JamF: Ja

- Andere MDM: Ja

- Handmatig: Niet van toepassing

-

- Functie: meldingen verzenden

- Mobiele configuratie (plist): https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/notif.mobileconfig

-

Van toepassing op:

- Intune: Ja

- JamF: Ja

- Andere MDM: Ja

- Handmatig: Niet van toepassing

-

- Functie: Toegankelijkheid

- Mobiele configuratie (plist): https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/accessibility.mobileconfig

-

Van toepassing op:

- Intune: Ja

- JamF: Ja

- Andere MDM: Ja

- Handmatig: Niet van toepassing

Stap 3: Test de geïnstalleerde profielen met behulp van het ingebouwde 'profiel'-hulpprogramma van macOS. Uw profielen worden vergeleken met wat we in GitHub hebben gepubliceerd, waarbij inconsistente profielen of ontbrekende profielen worden gerapporteerd

- Download het script van https://github.com/microsoft/mdatp-xplat/tree/master/macos/mdm.

- Selecteer Onbewerkt. De nieuwe URL is https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/mdm/analyze_profiles.py.

- Sla deze op als analyze_profiles.py naar Downloads door de volgende opdracht uit te voeren in terminal:

curl -O https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/mdm/analyze_profiles.py

- Voer het python3-script profielanalyse uit zonder parameters door de volgende opdracht uit te voeren in terminal:

cd /Downloads

sudo python3 analyze_profiles.py

Opmerking

Sudo-machtigingen zijn vereist om deze opdracht uit te voeren.

OF

- Voer het script rechtstreeks vanaf het web uit door de volgende opdracht uit te voeren:

sudo curl https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/mdm/analyze_profiles.py

| python3 -

Opmerking

Sudo-machtigingen zijn vereist om deze opdracht uit te voeren.

De uitvoer toont alle mogelijke problemen met profielen.

Aanbevolen inhoud

- Microsoft Defender voor Eindpunt implementeren in macOS met Jamf Pro: meer informatie over het implementeren van Microsoft Defender voor Eindpunt in macOS met Jamf Pro.

- De Microsoft Defender voor Eindpunt voor macOS-beleid instellen in Jamf Pro: meer informatie over het instellen van de Microsoft Defender voor Eindpunt op macOS-beleid in Jamf Pro.

- Apparaatgroepen instellen in Jamf Pro: meer informatie over het instellen van apparaatgroepen in Jamf Pro voor Microsoft Defender voor Eindpunt in macOS.

- Aanmelden bij Jamf Pro