Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

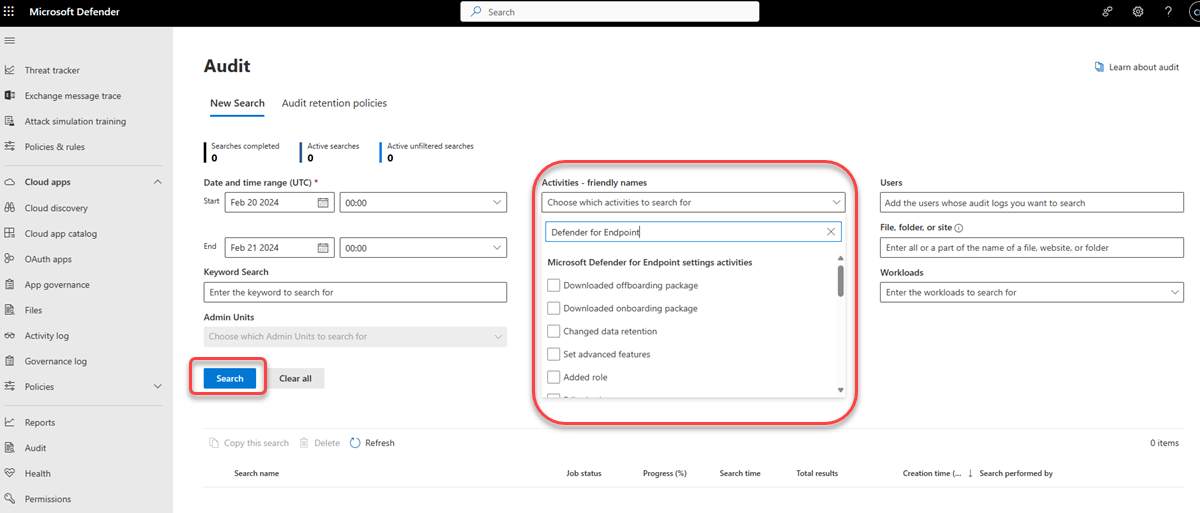

Het auditlogboek helpt u bij het onderzoeken van specifieke activiteiten in Microsoft 365-services. In de Microsoft Defender-portal worden Microsoft Defender XDR en Microsoft Defender voor Eindpunt activiteiten gecontroleerd. Enkele van de gecontroleerde activiteiten zijn:

- Wijzigingen in instellingen voor gegevensretentie

- Wijzigingen in geavanceerde functies

- Het maken van indicatoren voor het sluiten van een inbreuk

- Isolatie van apparaten

- Toevoegen\bewerken\verwijderen van beveiligingsrollen

- Aangepaste detectieregels maken/bewerken

- Gebruiker toewijzen aan een incident

Zie Microsoft Defender XDR en Microsoft Defender voor Eindpunt activiteiten voor een volledige lijst van Microsoft Defender XDR activiteiten die worden gecontroleerd.

Controle wordt automatisch ingeschakeld voor Microsoft Defender XDR. Functies die worden gecontroleerd, worden automatisch geregistreerd in het auditlogboek. Controle kan ook auditlogboeken verzamelen uit GCC-omgevingen.

Vereisten

Voor toegang tot het auditlogboek moet u de rol Alleen auditlogboeken weergeven of Auditlogboeken hebben in Exchange Online. Deze rollen worden standaard toegewezen aan de rollengroepen Compliancebeheer en Organisatiebeheer.

Opmerking

Globale beheerders in Office 365 en Microsoft 365 worden automatisch toegevoegd als leden van de rollengroep Organisatiebeheer in Exchange Online.

Microsoft Defender XDR maakt gebruik van de Microsoft Purview-controleoplossing. Voordat u de controlegegevens in de Microsoft Defender-portal kunt bekijken, moet u controle inschakelen in de Microsoft Purview-portal. Zie Controle in- of uitschakelen voor meer informatie.

Belangrijk

Globale beheerder is een rol met hoge bevoegdheden die moet worden beperkt tot scenario's wanneer u een bestaande rol niet kunt gebruiken. Microsoft raadt u aan rollen te gebruiken met de minste machtigingen. Het gebruik van accounts met lagere machtigingen helpt de beveiliging voor uw organisatie te verbeteren.

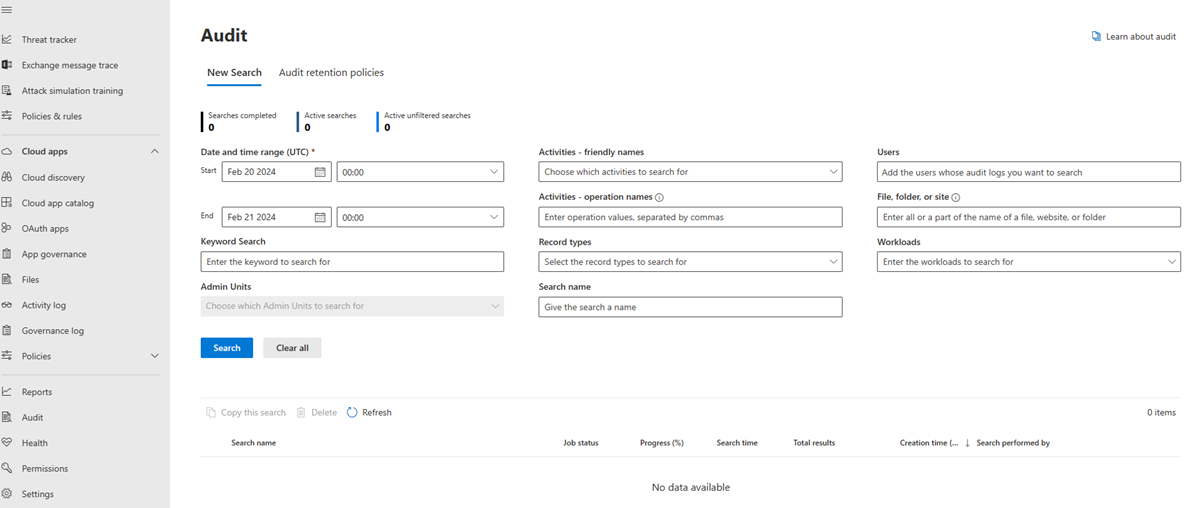

Zoeken in het auditlogboek

Volg deze stappen om het auditlogboek te doorzoeken:

Navigeer naar de pagina Audit van de Microsoft Defender portal of ga naar de Purview-complianceportal en selecteer Audit.

Filter op de pagina Nieuwe zoekopdracht de activiteiten, datums en gebruikers die u wilt controleren.

Zoeken selecteren

Exporteer uw resultaten naar Excel voor verdere analyse.

Zie Het auditlogboek doorzoeken in de complianceportal voor stapsgewijze instructies.

Retentie van auditlogboekrecords is gebaseerd op microsoft Purview-bewaarbeleid. Zie voor meer informatie Bewaarbeleid voor auditlogboeken beheren.

Microsoft Defender XDR activiteiten

Zie voor een lijst met alle gebeurtenissen die zijn vastgelegd voor gebruikers- en beheerdersactiviteiten in Microsoft Defender XDR in het Microsoft 365-auditlogboek:

- Aangepaste detectieactiviteiten in Microsoft Defender XDR in het auditlogboek

- Incidentactiviteiten in Microsoft Defender XDR in het auditlogboek

- Onderdrukkingsregelactiviteiten in Microsoft Defender XDR in het auditlogboek

Microsoft Defender voor Eindpunt activiteiten

Zie voor een lijst met alle gebeurtenissen die worden geregistreerd voor gebruikers- en beheerdersactiviteiten in Microsoft Defender voor Eindpunt in het Microsoft 365-auditlogboek:

- Activiteiten voor algemene instellingen in Defender voor Eindpunt in het auditlogboek

- Activiteiten voor indicatorinstellingen in Defender voor Eindpunt in het auditlogboek

- Reactieactieactiviteiten in Defender voor Eindpunt in het auditlogboek

- Activiteiten voor rolinstellingen in Defender voor Eindpunt in het auditlogboek

Gebeurtenissen zoeken met behulp van een PowerShell-script

U kunt het volgende PowerShell-codefragment gebruiken om een query uit te voeren op de Office 365 Management-API om informatie over Microsoft Defender XDR gebeurtenissen op te halen:

$cred = Get-Credential

$s = New-PSSession -ConfigurationName microsoft.exchange -ConnectionUri https://outlook.office365.com/powershell-liveid/ -Credential $cred -Authentication Basic -AllowRedirection

Import-PSSession $s

Search-UnifiedAuditLog -StartDate 2023/03/12 -EndDate 2023/03/20 -RecordType <ID>

Opmerking

Zie de API-kolom in Opgenomen activiteiten controleren voor de recordtypewaarden.

Zie Een PowerShell-script gebruiken om het auditlogboek te doorzoeken voor meer informatie