Overzicht: B2B-samenwerking met externe gasten voor uw medewerkers

Van toepassing op: Externe tenants

Externe tenants van werknemers (meer informatie)

van werknemers (meer informatie)

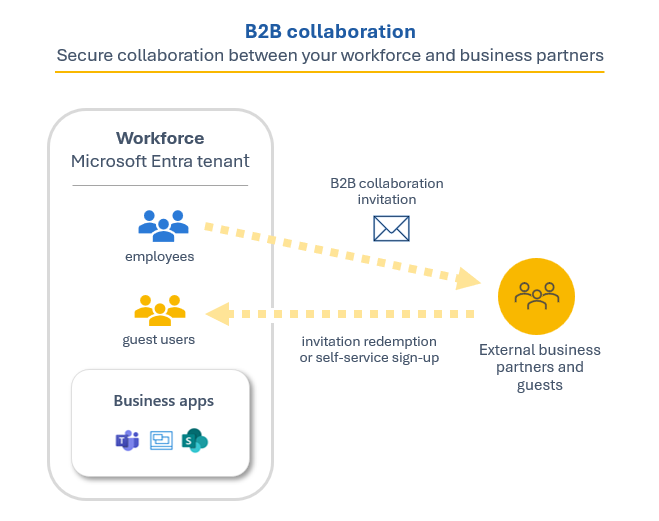

Microsoft Entra Externe ID bevat samenwerkingsmogelijkheden waarmee uw werknemers veilig kunnen werken met zakelijke partners en gasten. In uw personeelstenant kunt u B2B-samenwerking gebruiken om de toepassingen en services van uw bedrijf te delen met gasten, terwijl u de controle over uw eigen bedrijfsgegevens behoudt. Werk veilig samen met externe partners, zelfs als ze geen Microsoft Entra-id of een IT-afdeling hebben.

Een eenvoudig uitnodigings- en inwisselproces laat uw partners hun eigen referenties gebruiken voor toegang tot resources van uw bedrijf. U kunt ook selfservicegebruikersstromen inschakelen om gasten zich te laten registreren voor apps of resources zelf. Zodra de gast zijn of haar uitnodiging heeft ingewisseld of de registratie heeft voltooid, worden ze in uw directory weergegeven als een gebruikersobject. Het gebruikerstype voor deze B2B-samenwerkingsgebruikers is doorgaans ingesteld op 'gast' en de principal-naam van de gebruiker bevat de #EXT#-id.

Ontwikkelaars kunnen Microsoft Entra business-to-business-API's gebruiken om het uitnodigingsproces aan te passen of toepassingen te schrijven, zoals selfservice-registratieportals. Raadpleeg het factureringsmodel voor Microsoft Entra Externe ID voor licentie- en prijsinformatie met betrekking tot gastgebruikers.

Belangrijk

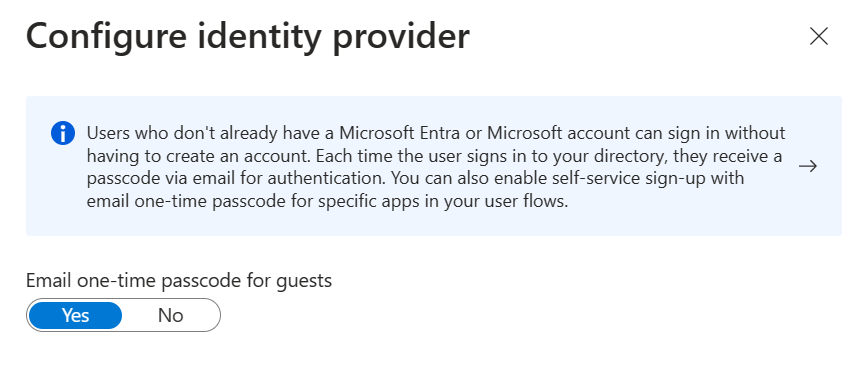

De functie voor eenmalige wachtwoordcode voor e-mail is nu standaard ingeschakeld voor alle nieuwe tenants en voor bestaande tenants waarvoor u deze niet expliciet hebt uitgeschakeld. Wanneer deze functie is uitgeschakeld, wordt de methode voor terugvalverificatie gevraagd om genodigden te vragen een Microsoft-account te maken.

Met Microsoft Entra B2B gebruikt de partner hun eigen oplossing voor identiteitsbeheer, dus er is geen externe administratieve overhead voor uw organisatie. Gastgebruikers melden zich met hun eigen werk-, school- of sociale identiteiten aan bij uw apps en services.

- De partner gebruikt hun eigen identiteiten en referenties, ongeacht of ze al dan niet een Microsoft Entra-account hebben.

- U hoeft te beheren externe accounts of wachtwoorden.

- U hoeft accounts niet te synchroniseren of account levenscycli niet te beheren.

B2B-samenwerking is standaard ingeschakeld, maar uitgebreide beheerinstellingen bieden u de mogelijkheid om uw inkomende en uitgaande B2B-samenwerking met externe partners en organisaties te beheren.

Instellingen voor toegang tussen tenants. Voor B2B-samenwerking met andere Microsoft Entra-organisaties gebruikt u instellingen voor toegang tussen tenants om te bepalen welke gebruikers met welke resources kunnen verifiëren. Beheer binnenkomende en uitgaande B2B-samenwerking en bereiktoegang tot specifieke gebruikers, groepen en toepassingen. Stel een standaardconfiguratie in die van toepassing is op alle externe organisaties en maak vervolgens indien nodig afzonderlijke, organisatiespecifieke instellingen. Met behulp van toegangsinstellingen voor meerdere tenants kunt u ook multifactor (MFA) en apparaatclaims (compatibele claims en aan Microsoft Entra gekoppelde claims) vertrouwen van andere Microsoft Entra-organisaties.

Instellingen voor externe samenwerking. Gebruik instellingen voor externe samenwerking om te definiëren wie externe gebruikers als gast kan uitnodigen in uw organisatie. Standaard kunnen alle gebruikers in uw organisatie, inclusief gastgebruikers van B2B-samenwerking, externe gebruikers uitnodigen voor B2B-samenwerking. Als u de mogelijkheid om uitnodigingen te verzenden wilt beperken, kunt u uitnodigingen voor iedereen in- of uitschakelen of uitnodigingen beperken tot bepaalde rollen. U kunt ook B2B-specifieke domeinen toestaan of blokkeren en beperkingen instellen voor toegang van gastgebruikers tot uw directory.

Deze instellingen worden gebruikt om twee verschillende aspecten van B2B-samenwerking te beheren. De toegangsinstellingen voor meerdere tenants bepalen of gebruikers zich kunnen verifiëren met externe Microsoft Entra-tenants. Ze zijn van toepassing op zowel binnenkomende als uitgaande B2B-samenwerking. De instellingen voor externe samenwerking bepalen daarentegen welke gebruikers in uw organisatie B2B-samenwerkingsuitnodigingen mogen verzenden naar gasten van elke organisatie.

Wanneer u B2B-samenwerking overweegt met een specifieke externe Microsoft Entra-organisatie, moet u bepalen of uw toegangsinstellingen voor meerdere tenants B2B-samenwerking met die organisatie toestaan. Overweeg ook of uw instellingen voor externe samenwerking uw gebruikers toestaan uitnodigingen naar het domein van die organisatie te verzenden. Hieronder volgen een aantal voorbeelden:

Voorbeeld 1: U hebt eerder (een Microsoft Entra-organisatie) toegevoegd

adatum.comaan de lijst met geblokkeerde domeinen in uw instellingen voor externe samenwerking, maar uw instellingen voor toegang tussen tenants maken B2B-samenwerking mogelijk voor alle Microsoft Entra-organisaties. In dit geval is de meest beperkende instelling van toepassing. Uw instellingen voor externe samenwerking voorkomen dat uw gebruikers uitnodigingen verzenden naar gebruikers opadatum.com.Voorbeeld 2: u staat B2B-samenwerking met Fabrikam toe in uw instellingen voor toegang tussen tenants, maar vervolgens voegt u

fabrikam.comtoe aan uw geblokkeerde domeinen in uw externe samenwerkingsinstellingen. Uw gebruikers kunnen geen nieuwe zakelijke gasten van Fabrikam uitnodigen, maar bestaande Fabrikam-gasten kunnen B2B-samenwerking blijven gebruiken.

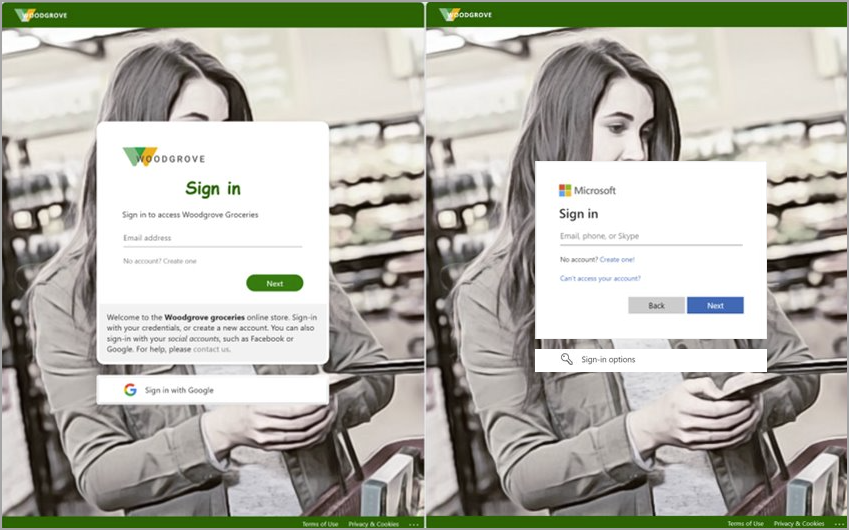

Voor eindgebruikers van B2B-samenwerking die aanmeldingen voor meerdere tenants uitvoeren, wordt hun huisstijl voor thuistenant weergegeven, zelfs als er geen aangepaste huisstijl is opgegeven. In het volgende voorbeeld wordt de huisstijl van het bedrijf voor Woodgrove Boodschappen aan de linkerkant weergegeven. In het voorbeeld aan de rechterkant wordt de standaardnaam voor de thuistenant van de gebruiker weergegeven.

Microsoft Azure-cloudservices zijn beschikbaar in afzonderlijke nationale clouds, die fysiek geïsoleerde instanties van Azure zijn. Steeds vaker voelen organisaties de noodzaak om samen te werken met organisaties en gebruikers binnen wereldwijde en nationale cloudgrenzen. Met Microsoft-cloudinstellingen kunt u een wederzijdse B2B-samenwerking tot stand brengen tussen de volgende Microsoft Azure-clouds:

- Microsoft Azure Global Cloud en Microsoft Azure Government

- Wereldwijde Microsoft Azure-cloud en Microsoft Azure beheerd door 21Vianet

Als u B2B-samenwerking tussen tenants in verschillende clouds wilt instellen, configureren beide tenants hun Microsoft-cloudinstellingen om samenwerking met de andere cloud mogelijk te maken. Vervolgens configureert elke tenant binnenkomende en uitgaande toegang tussen tenants met de tenant in de andere cloud. Zie Microsoft-cloudinstellingen voor meer informatie.

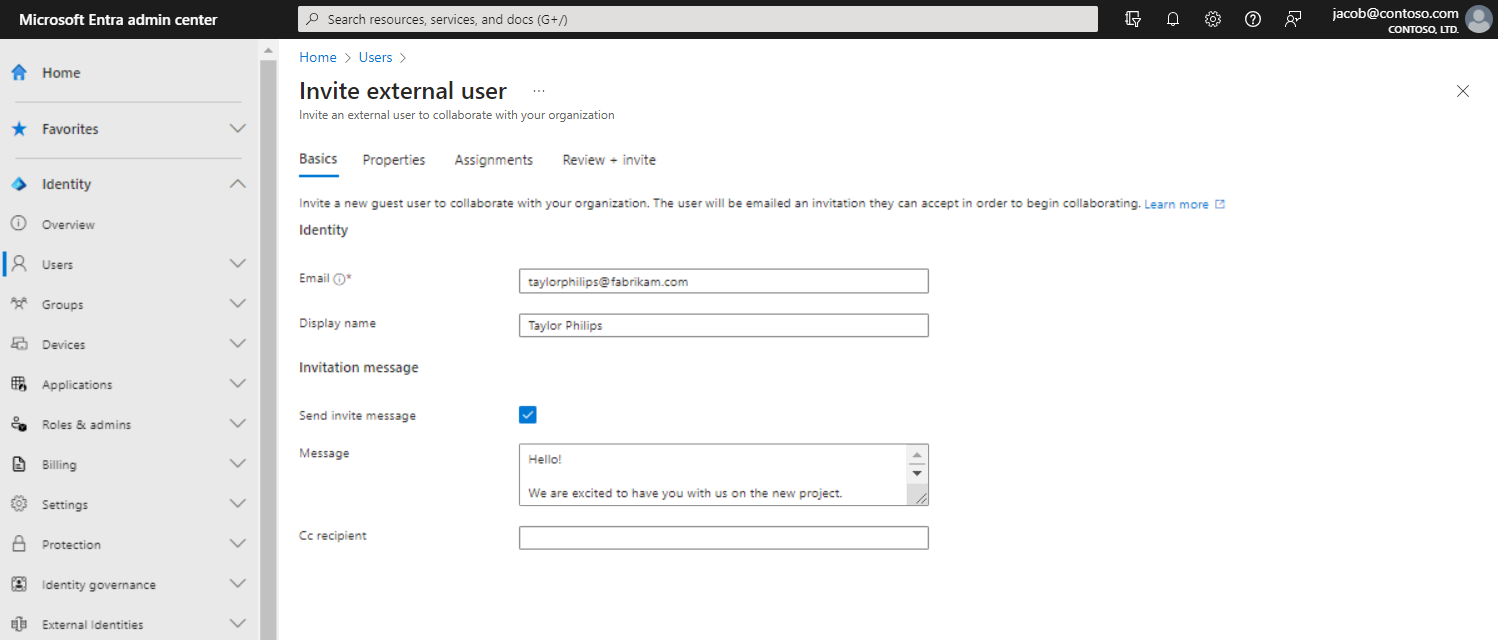

Als beheerder kunt u eenvoudig gastgebruikers toevoegen aan uw organisatie in het beheercentrum.

- Maak een nieuwe gastgebruiker in Microsoft Entra ID, vergelijkbaar met hoe u een nieuwe gebruiker zou toevoegen.

- Wijs gastgebruikers toe aan apps of groepen.

- Verzend een uitnodigingsmail met een inwisselkoppeling of verzend een directe koppeling naar een app die u wilt delen.

- Gastgebruikers volgen een paar eenvoudige inwisselstappen om zich aan te melden.

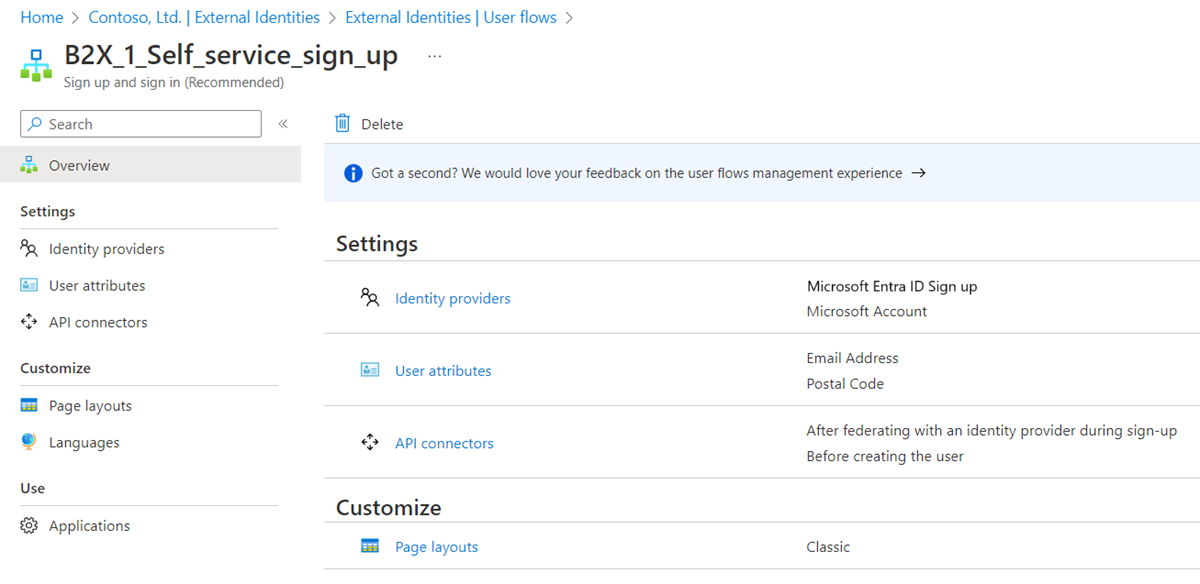

Met een selfservicegebruikersstroom voor registratie kunt u een registratie-ervaring maken voor gasten die toegang willen tot uw apps. Als onderdeel van de registratiestroom kunt u opties bieden voor verschillende sociale of zakelijke id-providers, en informatie over de gebruiker verzamelen. Meer informatie over selfserviceregistratie en hoe u deze kunt instellen.

U kunt ook API-connectors gebruiken om uw gebruikersstromen voor selfserviceregistratie te integreren met externe cloudsystemen. U kunt onder andere verbinding maken met aangepaste goedkeuringswerkstromen, identiteitsverificatie uitvoeren, door de gebruiker verstrekte informatie valideren.

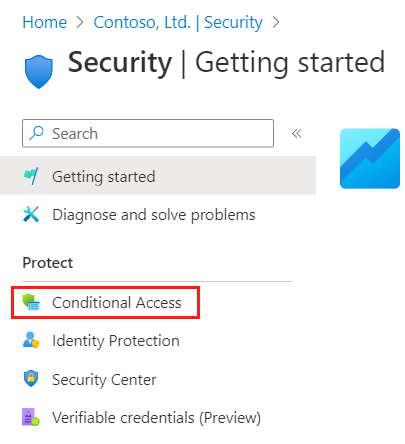

U kunt verificatie- en autorisatiebeleid gebruiken om uw bedrijfsinhoud te beveiligen. Beleid voor voorwaardelijke toegang, zoals meervoudige verificatie, kan worden afgedwongen:

- Op tenantniveau

- Op toepassingsniveau

- Voor specifieke gastgebruikers om zakelijke apps en gegevens te beveiligen

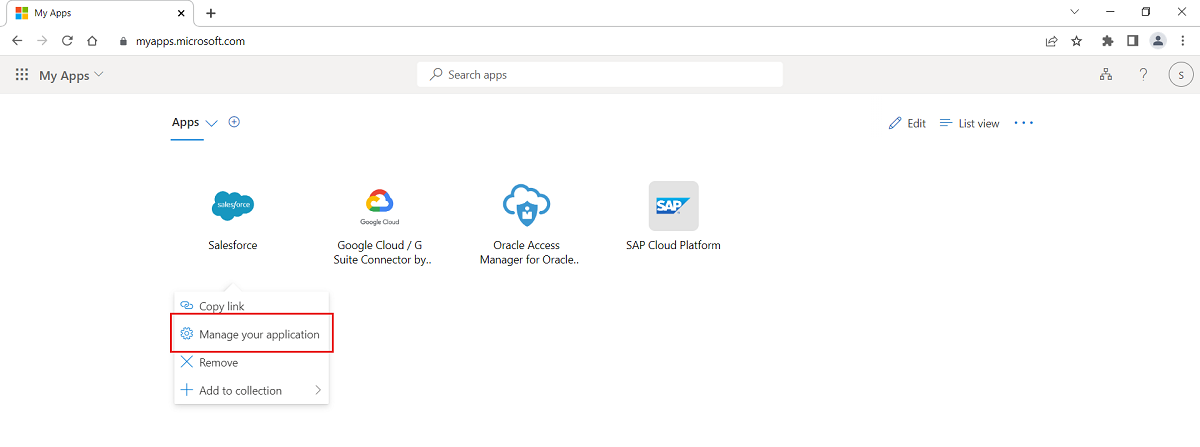

U kunt gastgebruikersbeheer delegeren aan toepassingseigenaren. Hierdoor kunnen ze gastgebruikers rechtstreeks toevoegen aan elke toepassing die ze willen delen, ongeacht of het een Microsoft-toepassing is of niet.

- Administrators stellen selfservice app en groepsbeheer in.

- Niet-administrators gebruiken hun Toegangsvenster om gastgebruikers aan toepassingen of groepen toe te voegen.

Breng uw externe partners aan boord op manieren die zijn aangepast aan de behoeften van uw organisatie.

- Gebruik Microsoft Entra-rechtenbeheer om beleidsregels te configureren waarmee de toegang voor externe gebruikers wordt beheerd.

- Gebruik de B2B-samenwerkingsuitnodiging API's voor het aanpassen van uw onboarding-ervaringen.

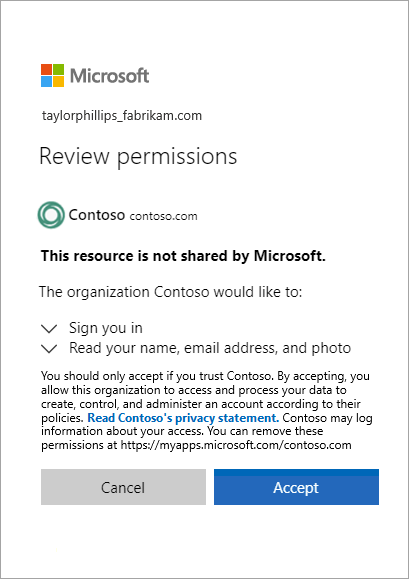

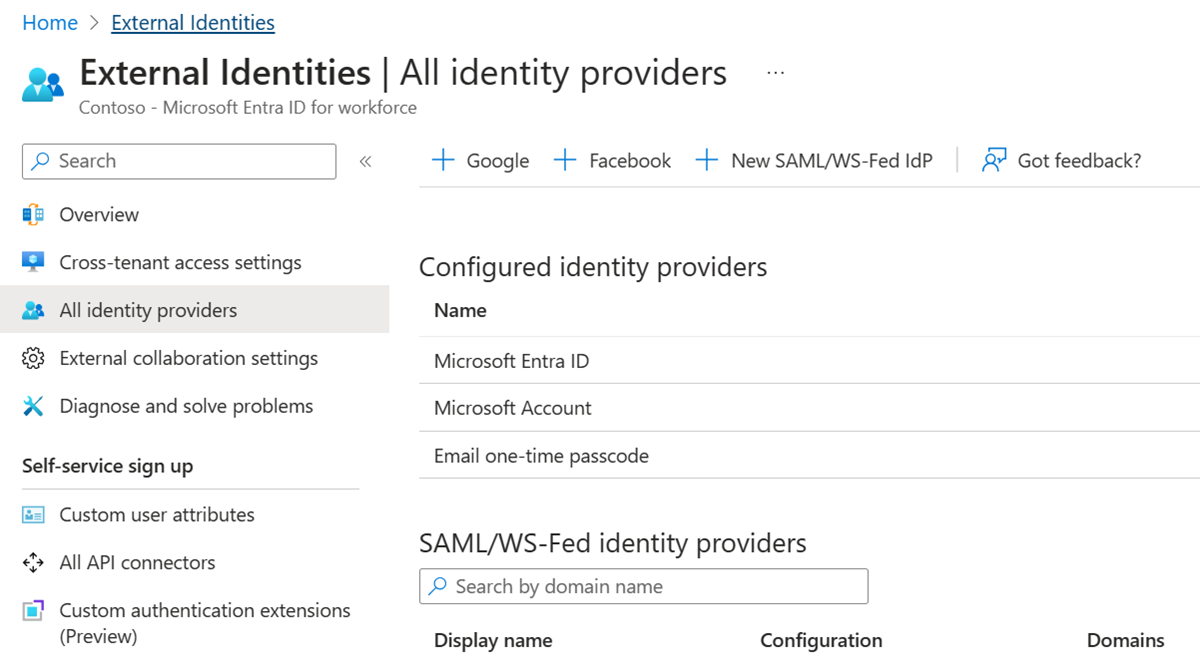

Microsoft Entra Externe ID ondersteunt externe id-providers, zoals Facebook, Microsoft-accounts, Google of zakelijke id-providers. U kunt federatie instellen met id-providers. Op deze manier kunnen uw gasten zich aanmelden met hun bestaande sociale of zakelijke accounts in plaats van een nieuw account te maken voor uw toepassing. Meer informatie over id-providers voor externe id's.

U kunt integratie met SharePoint en OneDrive inschakelen om bestanden, mappen, lijstitems, documentbibliotheken en sites te delen met personen buiten uw organisatie, terwijl u Microsoft Entra B2B gebruikt voor verificatie en beheer. De gebruikers met wie u resources deelt, zijn doorgaans gastgebruikers in uw directory en machtigingen en groepen werken hetzelfde voor deze gasten als voor interne gebruikers. Wanneer u integratie met SharePoint en OneDrive inschakelt, schakelt u ook de functie voor eenmalige wachtwoordcode voor e-mail in Microsoft Entra B2B in als een terugvalverificatiemethode.