Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Overzicht

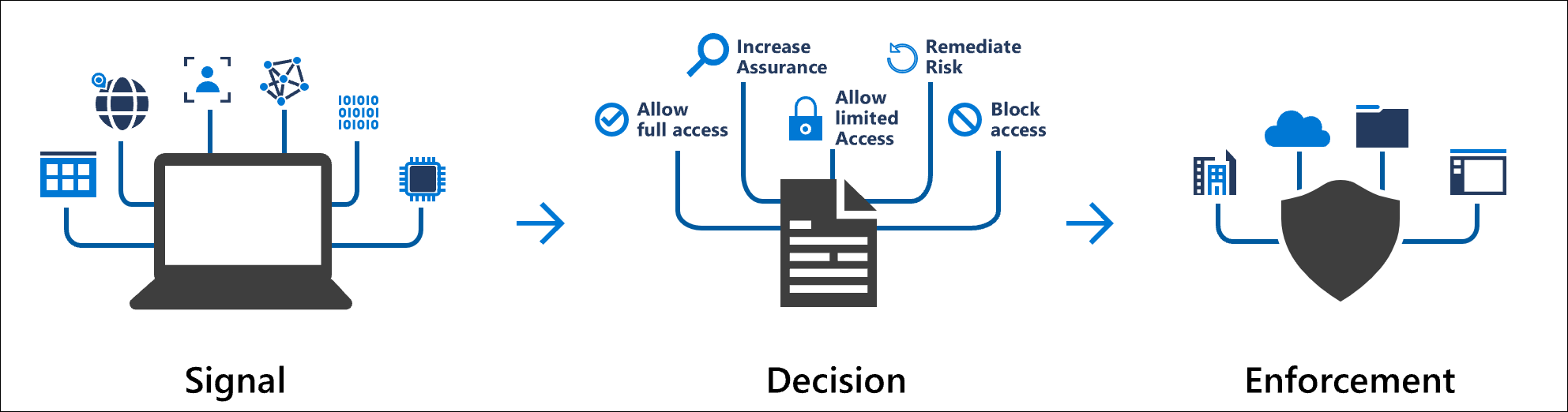

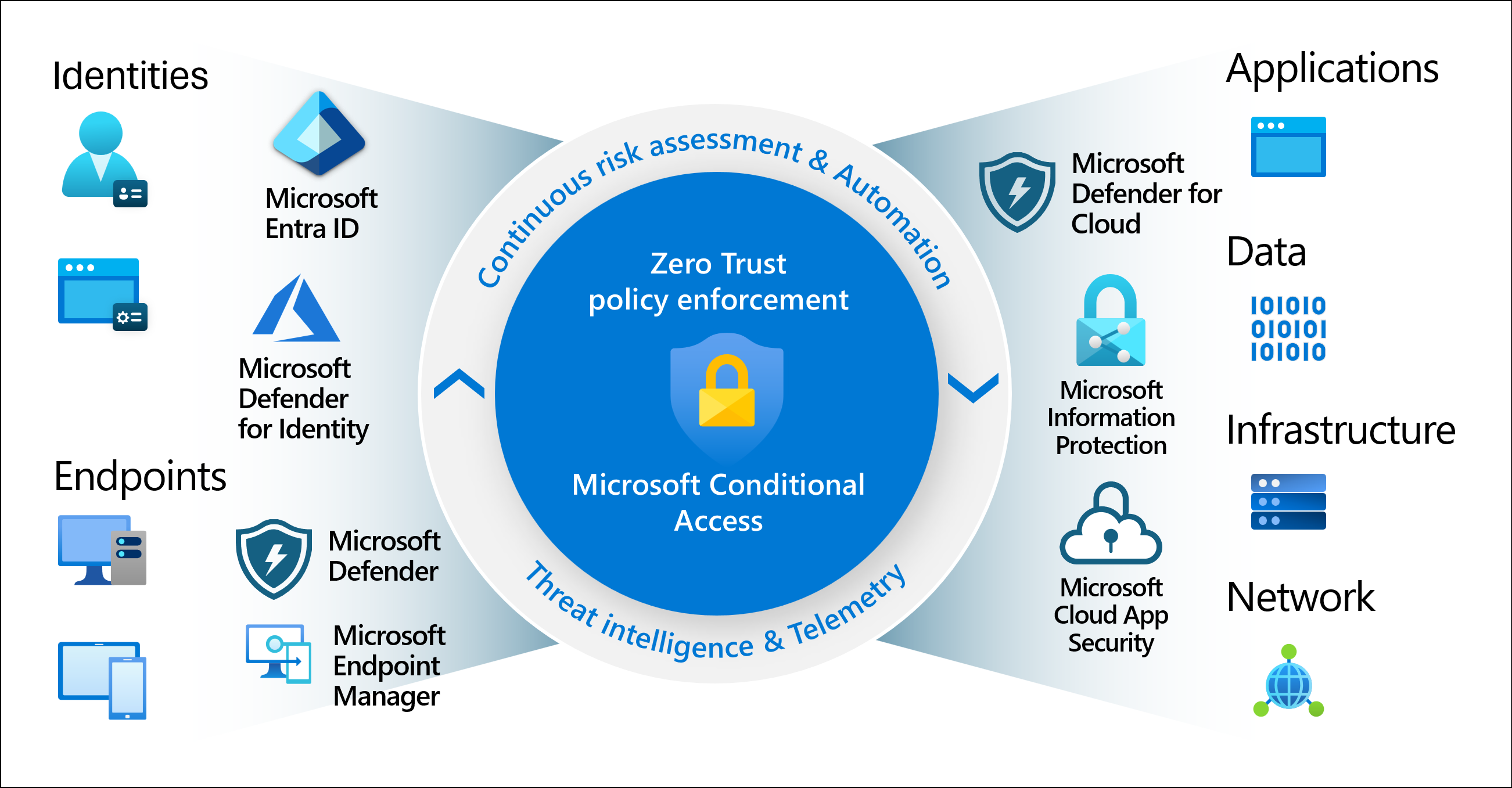

Moderne beveiliging gaat verder dan de netwerkperimeter van een organisatie om gebruikers- en apparaatidentiteit op te nemen. Organisaties gebruiken nu identiteitsgestuurde signalen als onderdeel van hun beslissingen over toegangsbeheer. Microsoft Entra voorwaardelijke toegang brengt signalen samen om beslissingen te nemen en organisatiebeleid af te dwingen. Voorwaardelijke toegang is de Zero Trust beleidsengine van Microsoft waarbij signalen van verschillende bronnen in aanmerking worden genomen bij het afdwingen van beleidsbeslissingen.

Beleidsregels voor voorwaardelijke toegang zijn eenvoudigste als-dan-instructies: als een gebruiker toegang wil krijgen tot een resource, moet deze een actie voltooien. Bijvoorbeeld: Als een gebruiker toegang wil krijgen tot een toepassing of service zoals Microsoft 365, moet hij meervoudige verificatie uitvoeren om toegang te krijgen.

Beheerders hebben twee primaire doelen:

- Geef gebruikers de mogelijkheid overal en altijd productief te zijn

- Bescherm de organisatie-assets

Gebruik beleid voor voorwaardelijke toegang om de juiste besturingselementen voor toegang toe te passen wanneer dat nodig is om uw organisatie veilig te houden en de productiviteit niet te verstoren.

Belangrijk

Beleid voor voorwaardelijke toegang wordt toegepast nadat de eerste-factorverificatie is voltooid. Voorwaardelijke toegang is niet bedoeld als frontlinebeveiliging van een organisatie voor scenario's zoals Denial of Service-aanvallen (DoS), maar kan signalen van deze gebeurtenissen gebruiken om de toegang te bepalen.

Algemene signalen

Voorwaardelijke toegang maakt gebruik van signalen van verschillende bronnen om toegangsbeslissingen te nemen.

Enkele van deze signalen zijn:

-

Gebruiker, groep of agent

- Beleidsregels kunnen worden gericht op specifieke gebruikers, groepen en agents (preview) waardoor beheerders nauwkeurige controle over de toegang krijgen.

- Ondersteuning voor agentidentiteiten en agentgebruikers breidt Zero Trust principes uit naar AI-workloads.

-

IP-locatiegegevens

- Organisaties kunnen IP-adresbereiken maken die kunnen worden gebruikt bij het nemen van beleidsbeslissingen.

- Beheerders kunnen ip-bereiken voor hele landen/regio's opgeven om verkeer te blokkeren of toe te staan.

-

Apparaat

- Gebruikers met apparaten van specifieke platforms of die zijn gemarkeerd met een specifieke status, kunnen worden gebruikt bij het afdwingen van beleid voor voorwaardelijke toegang.

- Gebruik filters voor apparaten om beleid te richten op specifieke apparaten, zoals bevoegde toegangswerkstations.

-

Application

- Activeer verschillende beleidsregels voor voorwaardelijke toegang wanneer gebruikers toegang proberen te krijgen tot specifieke toepassingen.

- Beleid toepassen op traditionele cloud-apps, on-premises toepassingen en agentresources.

-

Realtime en berekende risicodetectie

- Integreert signalen van Microsoft Entra ID Protection om riskante gebruikers, aanmeldingsgedrag en agentactiviteiten te identificeren en te herstellen.

- Microsoft Defender voor Cloud Apps

- Controleert en beheert gebruikerstoepassingstoegang en -sessies in realtime. Deze integratie verbetert de zichtbaarheid en controle over toegang en activiteiten in uw cloudomgeving.

Gebruikelijke beslissingen

- Toegang blokkeren is de meest beperkende beslissing.

- Toegang verlenen

- Een minder beperkend besluit waarvoor mogelijk een of meer van de volgende opties zijn vereist:

- Meervoudige verificatie vereisen

- Sterkte van authenticatie vereisen

- Vereisen dat het apparaat als compatibel wordt gemarkeerd

- Een Microsoft Entra hybride gekoppeld apparaat vereisen

- Een goedgekeurde client-app vereisen

- Een app-beveiligingsbeleid vereisen

- Wachtwoordwijziging vereisen

- Gebruiksvoorwaarden vereisen

Vaak toegepast beleid

Veel organisaties hebben veelvoorkomende toegangsproblemen waarbij het beleid voor voorwaardelijke toegang kan helpen, zoals:

- Meervoudige verificatie vereisen voor gebruikers met beheerdersrollen

- Meervoudige verificatie vereisen voor Azure beheertaken

- Aanmeldingen blokkeren voor gebruikers die verouderde verificatieprotocollen proberen te gebruiken

- Het verplicht stellen van vertrouwde locaties voor de registratie van beveiligingsgegevens

- Toegang vanaf specifieke locaties blokkeren of verlenen

- Riskante aanmeldingsgedragingen blokkeren

- Apparaten die door de organisatie beheerd worden vereisen voor specifieke toepassingen

Beheerders kunnen volledig nieuw beleid maken of beginnen met een sjabloonbeleid in de portal of met behulp van de Microsoft Graph API.

Beheer ervaring

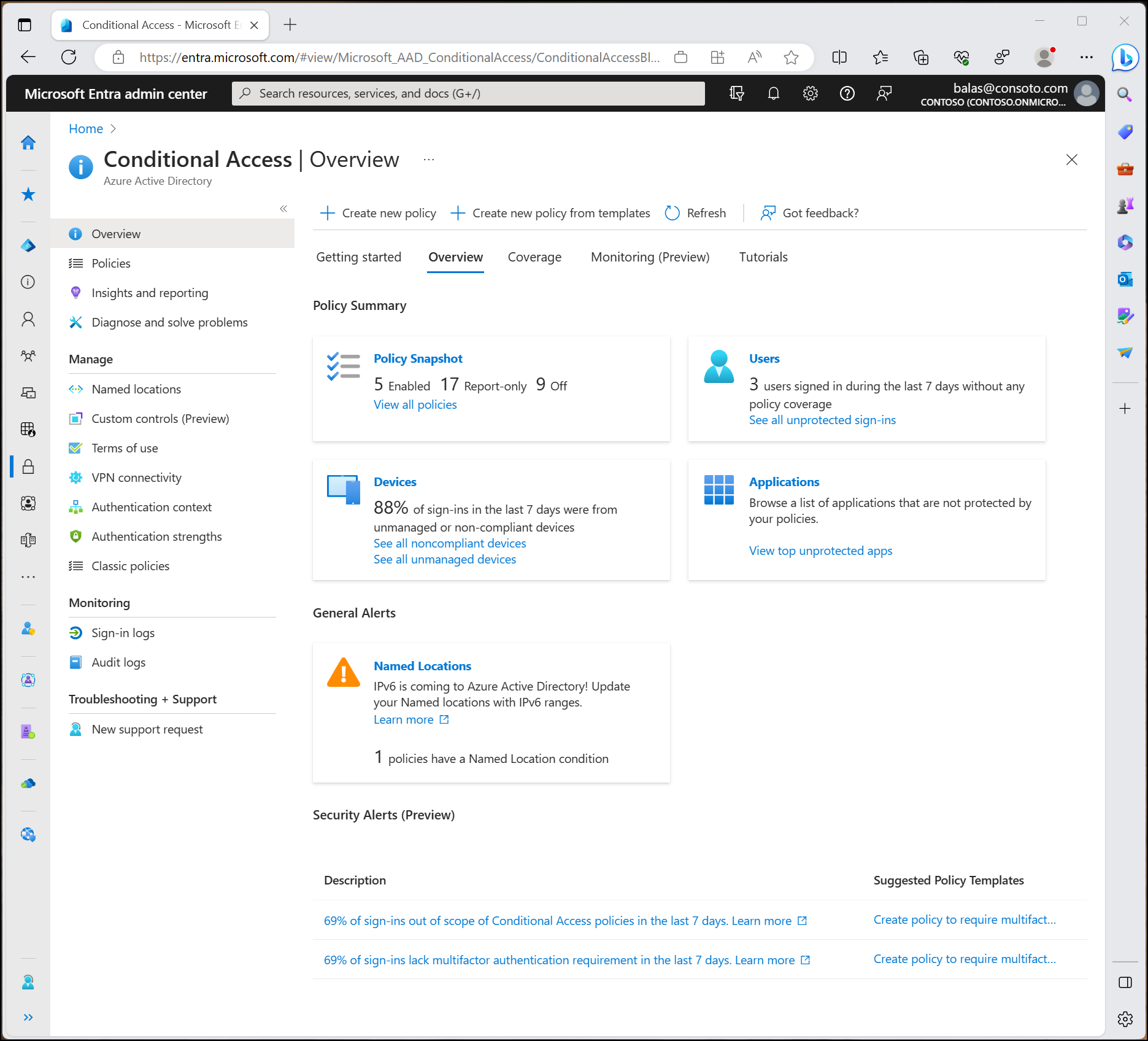

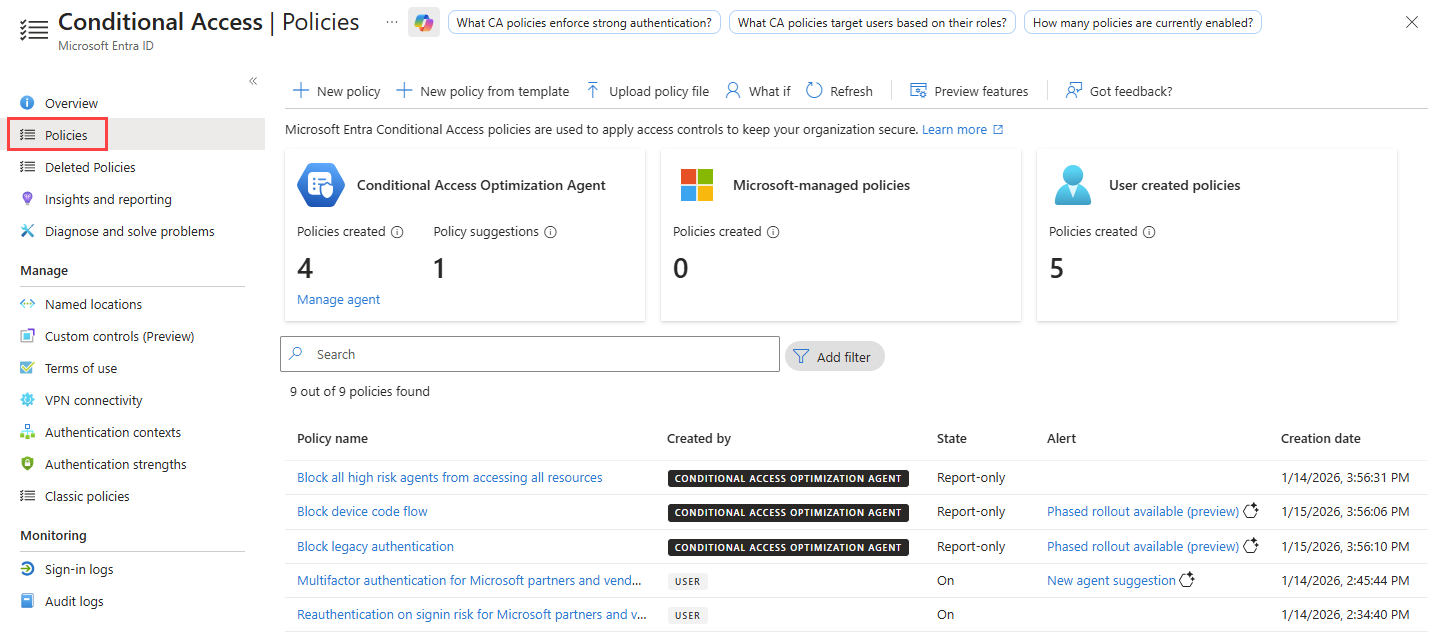

Beheerders met ten minste de rol Security Reader kunnen voorwaardelijke toegang vinden in het Microsoft Entra-beheercentrum onder Detra-id>Conditional Access.

Op de pagina Overzicht ziet u een overzicht van recente activiteiten die betrekking hebben op beleid voor voorwaardelijke toegang. Hier ziet u hoeveel beleidsregels zijn ingeschakeld versus alleen-rapporteren, agent- en gebruikersactiviteit, toepassingen, apparaten en algemene beveiligingswaarschuwingen met suggesties.

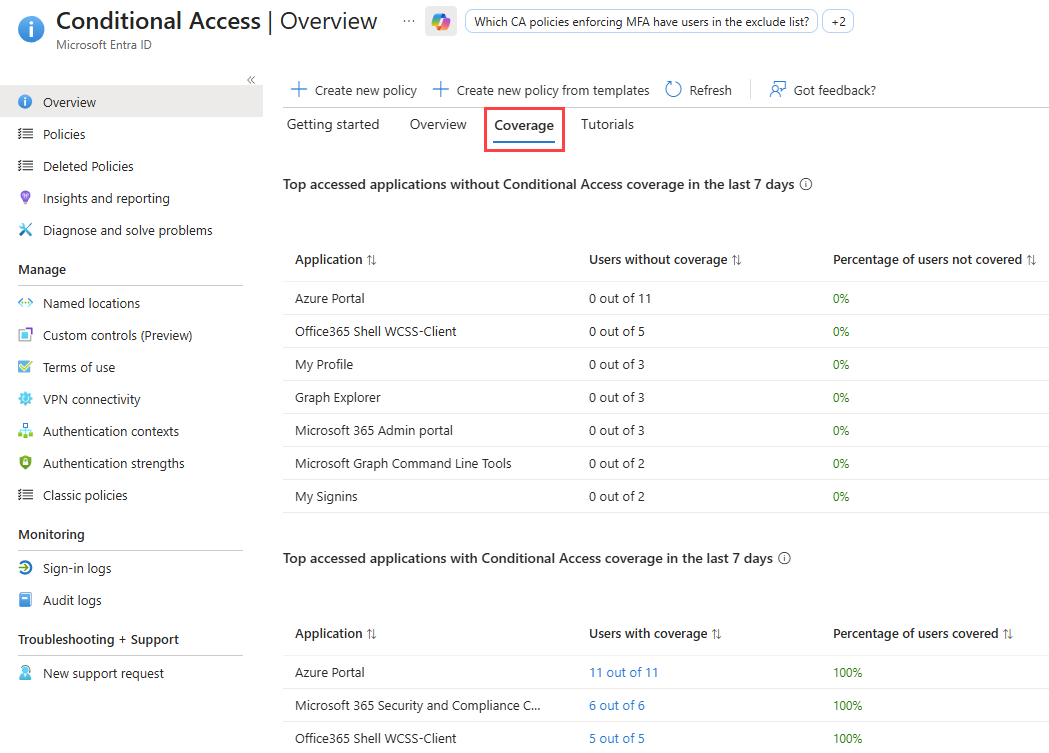

Op het tabblad Dekking ziet u een overzicht van toepassingen met en zonder beleidsdekking voor voorwaardelijke toegang gedurende de afgelopen zeven dagen.

Op de pagina Beleid worden alle beleidsregels in uw tenant weergegeven, inclusief beleidsregels voor alleen rapporten en beleidsregels die zijn gemaakt door de agent voor optimalisatie van voorwaardelijke toegang (indien van toepassing). Opties voor het filteren, weergeven van 'What if'-scenario's en het maken van nieuwe beleidsregels zijn hier beschikbaar.

Agent voor optimalisatie van voorwaardelijke toegang

De Conditional Access Optimization Agent met Microsoft Security Copilot stelt nieuwe beleidsregels en wijzigingen in bestaande beleidsregels voor op basis van Zero Trust principes en best practices van Microsoft. Pas met één klik de suggestie toe om automatisch een beleid voor voorwaardelijke toegang bij te werken of te maken. De agent heeft ten minste de Microsoft Entra ID P1-licentie en security compute units (SCU) nodig.

Licentievereisten

Voor het gebruik van deze functie zijn Microsoft Entra ID P1-licenties vereist. Zie Compare algemeen beschikbare functies van Microsoft Entra ID om de juiste licentie voor uw vereisten te vinden.

Klanten met Microsoft 365 Business Premium-licenties kunnen ook functies voor voorwaardelijke toegang gebruiken.

Voor andere producten en functies die interactie hebben met beleid voor voorwaardelijke toegang, is de juiste licentie vereist voor deze producten en functies, waaronder Microsoft Entra Workload ID, Microsoft Entra ID Protection en Microsoft Purview.

Wanneer de vereiste licenties voor voorwaardelijke toegang verlopen, worden beleidsregels niet automatisch uitgeschakeld of verwijderd. Met deze probleemloze status kunnen klanten weg migreren van beleid voor voorwaardelijke toegang zonder plotselinge wijzigingen in hun beveiligingspostuur. U kunt resterende beleidsregels bekijken en verwijderen, maar u kunt ze niet bijwerken.

Standaardinstellingen voor beveiliging helpen u te beschermen tegen identiteitsgerelateerde aanvallen en zijn beschikbaar voor alle klanten.

Zero Trust

Met deze functie kunnen organisaties hun identities afstemmen op de drie belangrijkste principes van een Zero Trust-architectuur:

- Expliciet verifiëren

- Minimale bevoegdheden gebruiken

- Stel dat er sprake is van een schending

Zie het Zero Trust Guidance Center voor meer informatie over Zero Trust en andere manieren om uw organisatie af te stemmen op de richtlijnen.