Zelfstudie: Oracle Cloud Infrastructure-console configureren voor automatische inrichting van gebruikers

Notitie

Integratie met De Oracle Cloud Infrastructure-console of Oracle IDCS met een aangepaste/BYOA-toepassing wordt niet ondersteund. Het gebruik van de galerietoepassing zoals beschreven in deze zelfstudie wordt ondersteund. De galerietoepassing is aangepast voor gebruik met de Oracle SCIM-server.

In deze zelfstudie worden de stappen beschreven die u moet uitvoeren in zowel de Oracle Cloud Infrastructure-console als de Microsoft Entra-id voor het configureren van automatische inrichting van gebruikers. Wanneer deze is geconfigureerd, richt Microsoft Entra ID gebruikers en groepen automatisch in op de Oracle Cloud Infrastructure-console met behulp van de Microsoft Entra-inrichtingsservice. Voor belangrijke informatie over wat deze service doet, hoe deze werkt en veelgestelde vragen, raadpleegt u Automate user provisioning and deprovisioning to SaaS applications with Microsoft Entra ID.

Ondersteunde mogelijkheden

- Gebruikers maken voor de Oracle Cloud Infrastructure-console

- Gebruikers verwijderen in de Oracle Cloud Infrastructure-console wanneer deze geen toegang meer nodig hebben

- Gebruikerskenmerken gesynchroniseerd houden tussen Microsoft Entra ID en Oracle Cloud Infrastructure-console

- Groepen en groepslidmaatschappen inrichten in de Oracle Cloud Infrastructure-console

- Eenmalige aanmelding bij de Oracle Cloud Infrastructure-console (aanbevolen)

Vereisten

In het scenario dat in deze zelfstudie wordt beschreven, wordt ervan uitgegaan dat u al beschikt over de volgende vereisten:

- Een Microsoft Entra-tenant

- Een van de volgende rollen: Application Beheer istrator, Cloud Application Beheer istrator of Toepassingseigenaar.

- Een tenant voor de Oracle Cloud Infrastructure-console.

- Een gebruikersaccount in de Oracle Cloud Infrastructure-console met beheerdersmachtigingen.

Notitie

Deze integratie is ook beschikbaar voor gebruik vanuit de Microsoft Entra US Government Cloud-omgeving. U vindt deze toepassing in de Microsoft Entra US Government Cloud Application Gallery en configureert deze op dezelfde manier als in de openbare cloud

Stap 1: De implementatie van uw inrichting plannen

- Lees hoe de inrichtingsservice werkt.

- Bepaal wie u wilt opnemen in het bereik voor inrichting.

- Bepaal welke gegevens moeten worden toegewezen tussen Microsoft Entra ID en Oracle Cloud Infrastructure Console.

Stap 2: Oracle Cloud Infrastructure-console configureren ter ondersteuning van inrichting met Microsoft Entra-id

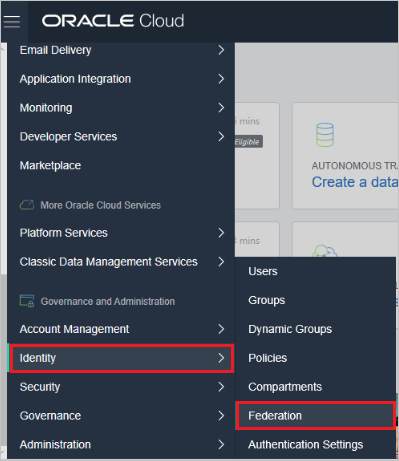

Meld u aan bij de beheerportal van de Oracle Cloud Infrastructure-console. Navigeer in de linkerbovenhoek van het scherm naar Identiteitsfederatie>.

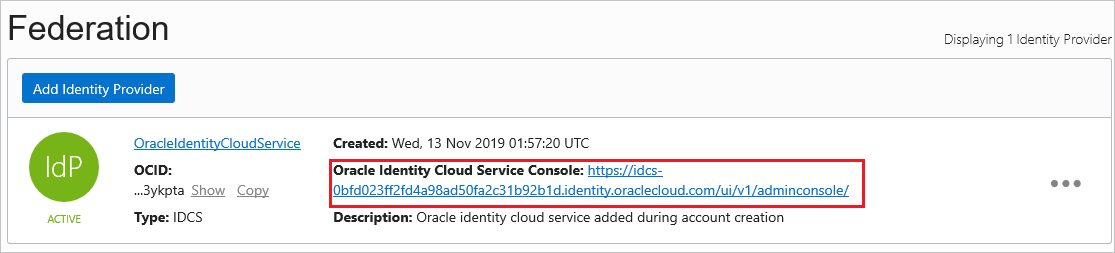

Klik op de URL die wordt weergegeven op de pagina naast Oracle Identity Cloud Service-console.

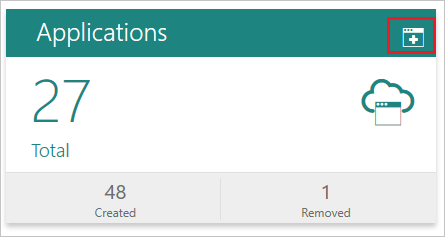

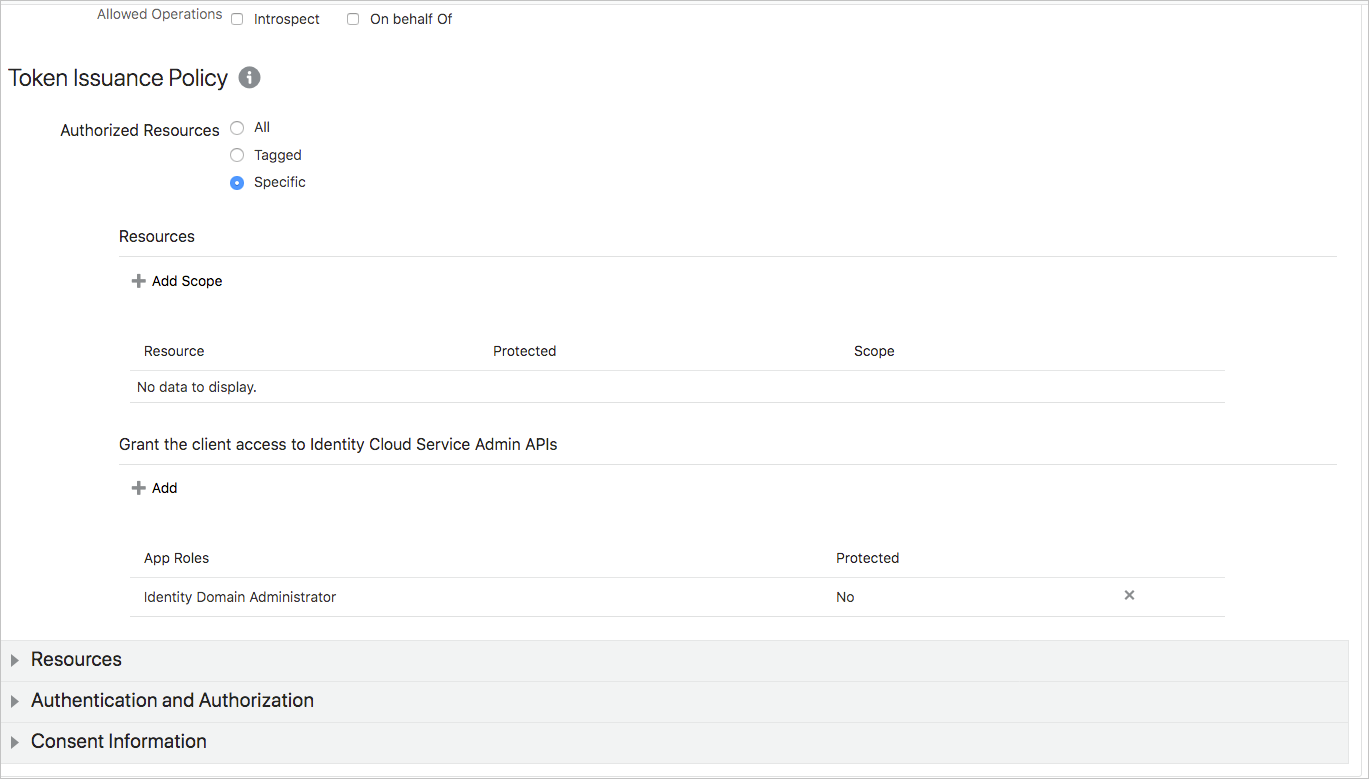

Klik op Id-provider toevoegen om een nieuwe id-provider te maken. Sla de IdP-id op die moet worden gebruikt als onderdeel van de tenant-URL. Selecteer het pluspictogram naast het tabblad Toepassingen om een OAuth-client te maken en IDCS Identity Domain Beheer istrator AppRole te verlenen.

Volg de onderstaande schermopnames om uw toepassing te configureren. Wanneer de configuratie is voltooid, selecteert u Opslaan.

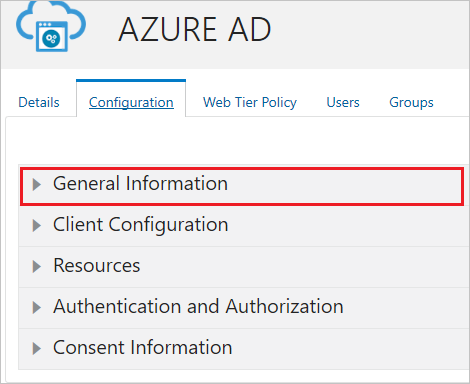

Vouw op het tabblad configuraties van uw toepassing de optie Algemene informatie uit om de client-id en het clientgeheim op te halen.

Als u een geheimtoken wilt genereren, codeert u de client-id en het clientgeheim als Base64 in de indeling client-id: Clientgeheim. Opmerking: deze waarde moet worden gegenereerd met regelterugloop uitgeschakeld (base64 -w 0). Sla het geheime token op. Deze waarde wordt ingevoerd in het veld Token voor geheim op het tabblad Inrichten van uw Oracle Cloud Infrastructure-consoletoepassing.

Stap 3: Oracle Cloud Infrastructure-console toevoegen vanuit de Microsoft Entra-toepassingsgalerie

Voeg Oracle Cloud Infrastructure Console toe vanuit de Microsoft Entra-toepassingsgalerie om te beginnen met het inrichten voor de Oracle Cloud Infrastructure-console. Als u de Oracle Cloud Infrastructure-console eerder hebt ingesteld voor eenmalige aanmelding, kunt u dezelfde toepassing gebruiken. U wordt echter aangeraden een afzonderlijke app te maken wanneer u de integratie voor het eerst test. Klik hier voor meer informatie over het toevoegen van een toepassing uit de galerie.

Stap 4: Bepalen wie er allemaal in aanmerking komen voor inrichting

Met de Microsoft Entra-inrichtingsservice kunt u bepalen wie wordt ingericht op basis van toewijzing aan de toepassing en of op basis van kenmerken van de gebruiker/groep. Als u ervoor kiest om te bepalen wie wordt ingericht voor uw app op basis van toewijzing, kunt u de volgende stappen gebruiken om gebruikers en groepen aan de toepassing toe te wijzen. Als u ervoor kiest om uitsluitend te bepalen wie wordt ingericht op basis van kenmerken van de gebruiker of groep, kunt u een bereikfilter gebruiken zoals hier wordt beschreven.

Als u extra rollen nodig hebt, dan kunt u het toepassingsmanifest bijwerken om nieuwe rollen toe te voegen.

Als u extra rollen nodig hebt, dan kunt u het toepassingsmanifest bijwerken om nieuwe rollen toe te voegen.

Stap 5: Automatische inrichting van gebruikers configureren voor de Oracle Cloud Infrastructure-console

In deze sectie wordt u begeleid bij de stappen voor het configureren van de Microsoft Entra-inrichtingsservice om gebruikers en/of groepen in TestApp te maken, bij te werken en uit te schakelen op basis van gebruikers- en/of groepstoewijzingen in Microsoft Entra-id.

Automatische gebruikersinrichting configureren voor de Oracle Cloud Infrastructure-console in Microsoft Entra-id:

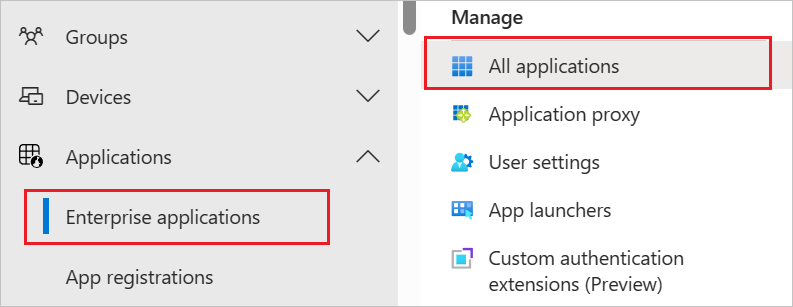

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassing Beheer istrator.

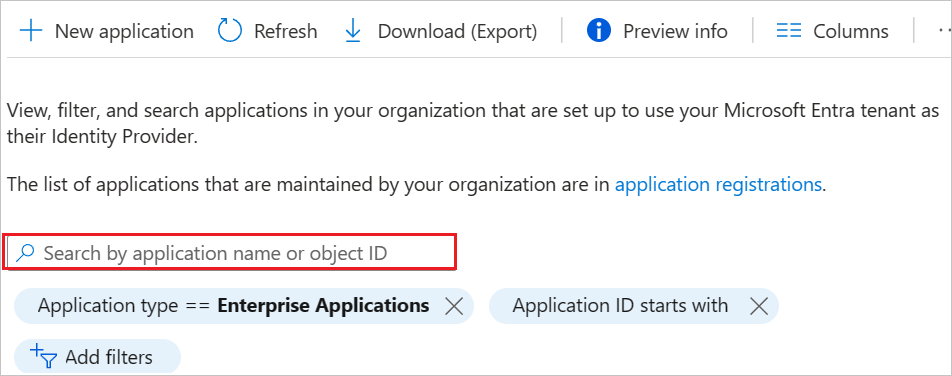

Bladeren naar Bedrijfstoepassingen voor identiteitstoepassingen>>

Selecteer in de lijst toepassingen de optie Oracle Cloud Infrastructure-console.

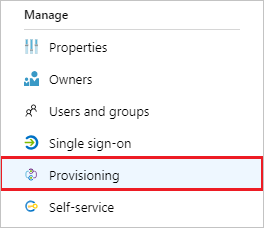

Selecteer het tabblad Inrichten.

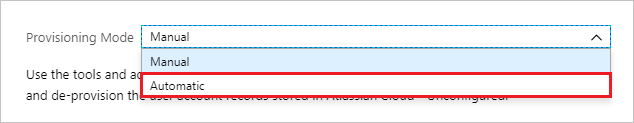

Stel Inrichtingsmodus in op Automatisch.

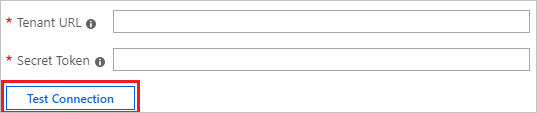

Voer in de sectie Beheerdersreferenties de Tenant-URL in de indeling

https://<IdP ID>.identity.oraclecloud.com/admin/v1in. Bijvoorbeeldhttps://idcs-0bfd023ff2xx4a98a760fa2c31k92b1d.identity.oraclecloud.com/admin/v1. Voer de waarde van de token voor het geheim in die eerder in Token voor geheim is opgehaald. Klik op Test Verbinding maken ion om te controleren of Microsoft Entra ID verbinding kan maken met de Oracle Cloud Infrastructure-console. Als de verbinding mislukt, moet u controleren of uw Oracle Cloud Infrastructure-console-account beheerdersmachtigingen heeft. Probeer het daarna opnieuw.

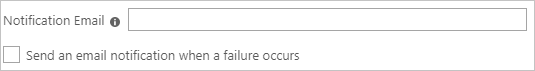

Voer in het veld E-mailadres voor meldingen het e-mailadres in van een persoon of groep die de inrichtingsfoutmeldingen zou moeten ontvangen en schakel het selectievakje Een e-mailmelding verzenden als een fout optreedt in.

Selecteer Opslaan.

Selecteer in de sectie Toewijzingen Microsoft Entra-gebruikers synchroniseren met de Oracle Cloud Infrastructure-console.

Controleer in de sectie Kenmerktoewijzing de gebruikerskenmerken die vanuit Microsoft Entra-id met de Oracle Cloud Infrastructure-console worden gesynchroniseerd. De kenmerken die als Overeenkomende eigenschappen zijn geselecteerd, worden gebruikt om de gebruikersaccounts in de Oracle Cloud Infrastructure-console te vinden voor updatebewerkingen. Als u ervoor kiest om het overeenkomende doelkenmerk te wijzigen, moet u ervoor zorgen dat de API van de Oracle Cloud Infrastructure-console het filteren van gebruikers op basis van dat kenmerk kan ondersteunen. Selecteer de knop Opslaan om eventuele wijzigingen door te voeren.

Kenmerk Type displayName String gebruikersnaam String actief Booleaanse waarde title String emails[type eq "work"].value String preferredLanguage String name.givenName String name.familyName String addresses[type eq "work"].formatted String addresses[type eq "work"].locality String addresses[type eq "work"].region String addresses[type eq "work"].postalCode String addresses[type eq "work"].country String addresses[type eq "work"].streetAddress String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumber String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:costCenter String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:division String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:manager Verwijzing urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:organization String urn:ietf:params:scim:schemas:oracle:idcs:extension:user:User:bypassNotification Booleaanse waarde urn:ietf:params:scim:schemas:oracle:idcs:extension:user:User:isFederatedUser Booleaanse waarde Notitie

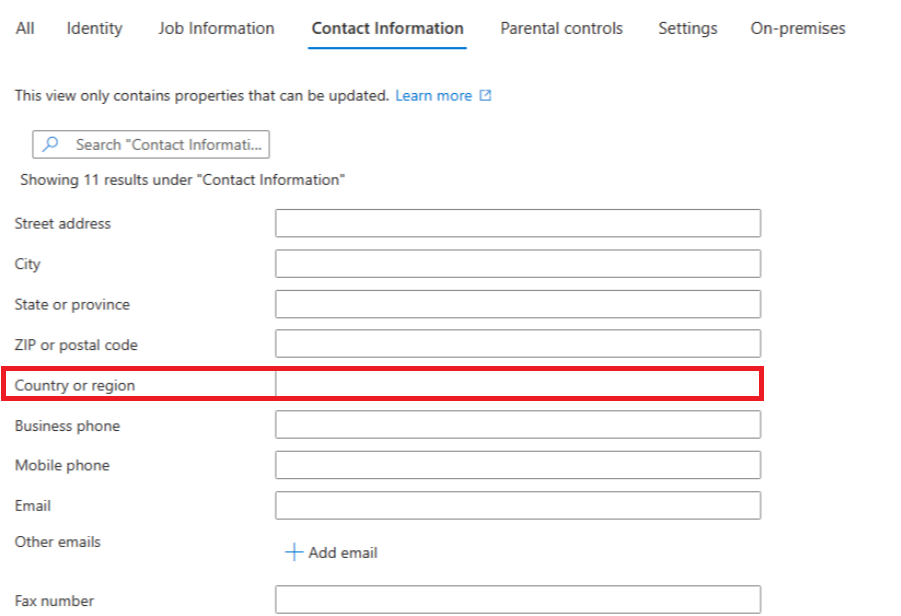

In het SCIM-eindpunt van de Oracle Cloud Infrastructure-console wordt verwacht dat

addresses[type eq "work"].countrydeze de iso 3166-1 alfa-2-codeindeling heeft (bijvoorbeeld US, UK, enzovoort). Controleer voordat u begint met inrichten of alle gebruikers hun respectievelijke veldwaarde Land of regio hebben ingesteld in de verwachte indeling of dat bepaalde inrichting van gebruikers mislukt.

Notitie

De extensiekenmerken 'urn:ietf:params:scim:schemas:oracle:idcs:extension:user:user:bypassNotification' en 'urn:ietf:params:scim:schemas:oracle:idcs:extension:user:user:isFederatedUser' zijn de enige aangepaste extensiekenmerken die in die indeling worden ondersteund. Aanvullende extensiekenmerken moeten de indeling van urn:ietf:params:scim:schemas:extension:CustomExtensionName:2.0:User:CustomAttribute volgen.

Selecteer in de sectie Toewijzingen de optie Microsoft Entra-groepen synchroniseren met de Oracle Cloud Infrastructure-console.

Controleer in de sectie Kenmerktoewijzing de groepskenmerken die vanuit Microsoft Entra-id met de Oracle Cloud Infrastructure-console worden gesynchroniseerd. De kenmerken die als Overeenkomende eigenschappen zijn geselecteerd, worden gebruikt om de groepen in de Oracle Cloud Infrastructure-console te vinden voor updatebewerkingen. Selecteer de knop Opslaan om eventuele wijzigingen door te voeren.

Kenmerk Type displayName String externalId String leden Verwijzing Als u bereikfilters wilt configureren, raadpleegt u de volgende instructies in de zelfstudie Bereikfilter.

Als u de Microsoft Entra-inrichtingsservice voor de Oracle Cloud Infrastructure-console wilt inschakelen, wijzigt u de inrichtingsstatus in Aan in de sectie Instellingen.

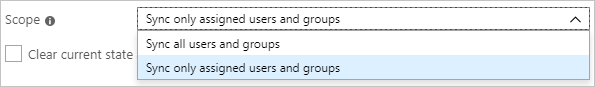

Definieer de gebruikers en/of groepen die u aan de Oracle Cloud Infrastructure-console wilt toevoegen door de gewenste waarden te kiezen in Bereik in de sectie Instellingen.

Wanneer u klaar bent om in te richten, klikt u op Opslaan.

Met deze bewerking wordt de eerste synchronisatiecyclus gestart van alle gebruikers en groepen die zijn gedefinieerd onder Bereik in de sectie Instellingen. De eerste cyclus duurt langer dan volgende cycli, die ongeveer om de 40 minuten plaatsvinden zolang de Microsoft Entra-inrichtingsservice wordt uitgevoerd.

Stap 6: Uw implementatie controleren

Nadat u het inrichten hebt geconfigureerd, gebruikt u de volgende resources om uw implementatie te bewaken:

- Gebruik de inrichtingslogboeken om te bepalen welke gebruikers al dan niet met succes zijn ingericht

- Controleer de voortgangsbalk om de status van de inrichtingscyclus weer te geven en te zien of deze al bijna is voltooid

- Als het configureren van de inrichting een foutieve status lijkt te hebben, wordt de toepassing in quarantaine geplaatst. Klik hier voor meer informatie over quarantainestatussen.

Wijzigingenlogboek

15-08-2023 - De app is toegevoegd aan Gov Cloud.

Meer resources

- Gebruikersaccountinrichting voor zakelijke apps beheren

- Wat is toegang tot toepassingen en eenmalige aanmelding met Microsoft Entra ID?

Volgende stappen

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor