Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Met de agent voor optimalisatie van voorwaardelijke toegang kunnen organisaties hun beveiligingspostuur verbeteren door het beleid voor voorwaardelijke toegang te analyseren op hiaten, overlappen en uitzonderingen. Naarmate voorwaardelijke toegang een centraal onderdeel wordt van de Zero Trust strategie van een organisatie, moeten de mogelijkheden van de agent kunnen worden geconfigureerd om te voldoen aan de unieke behoeften van uw organisatie.

De agentinstellingen die in dit artikel worden beschreven, hebben betrekking op standaardopties, zoals triggers, meldingen en bereik. De instellingen bevatten echter ook geavanceerde opties, zoals aangepaste instructies, Intune-integraties en machtigingen.

Belangrijk

De ServiceNow-integratie, de mogelijkheid voor het uploaden van bestanden en uitvoeringen op basis van activiteiten in de agent voor optimalisatie van voorwaardelijke toegang zijn momenteel beschikbaar in PREVIEW. Deze informatie heeft betrekking op een prereleaseproduct dat aanzienlijk kan worden gewijzigd vóór de release. Microsoft geen garanties geeft, uitgedrukt of impliciet, met betrekking tot de hier verstrekte informatie.

Agentinstellingen configureren

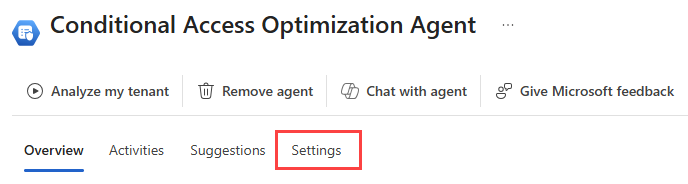

U hebt toegang tot de instellingen vanaf twee plaatsen in de Microsoft Entra admin center:

- VanuitAgents>Optimalisatie van voorwaardelijke toegang agent>Instellingen.

- Selecteer in Voorwaardelijke toegang de kaart > onder Beleidsoverzicht>.

Selecteer de categorie in het menu aan de linkerkant om door alle instellingen te navigeren. Nadat u wijzigingen hebt aangebracht, selecteert u de knop Opslaan onder aan de pagina.

Aanleiding

De agent is zo geconfigureerd dat hij elke 24 uur wordt uitgevoerd, op basis van het tijdstip waarop hij oorspronkelijk is ingesteld. U kunt de agent op elk gewenst moment handmatig uitvoeren.

Naast de dagelijkse geplande uitvoering kan de agent uitvoeringen activeren wanneer wijzigingen worden aangebracht in beleidsregels die zijn ingeschakeld. Uitvoeringen op basis van activiteit vervangen de dagelijkse geplande uitvoering niet. Om overmatige uitvoeringen te voorkomen, treden triggers op basis van activiteit niet meer dan één keer per zes uur op.

- Als u de agent voor optimalisatie van voorwaardelijke toegang niet hebt ingeschakeld, worden op activiteiten gebaseerde uitvoeringen standaard ingeschakeld en kunnen ze worden uitgeschakeld in de agentinstellingen.

- Als de agent voor optimalisatie van voorwaardelijke toegang al actief is in uw tenant, zijn uitvoeringen op basis van activiteiten opt-in en kunnen deze worden ingeschakeld in de agentinstellingen.

Geplande uitvoeringen

De agent wordt zo geconfigureerd dat deze elke 24 uur automatisch wordt uitgevoerd op basis van het moment waarop de agent in eerste instantie is geconfigureerd. U kunt de agent ook op elk gewenst moment handmatig uitvoeren.

Uitvoeringen op basis van activiteit (preview)

Naast de dagelijkse geplande uitvoering kan de agent uitvoeringen activeren op basis van wijzigingen in uw beleid voor voorwaardelijke toegang. Uitvoeringen op basis van activiteit zijn ontworpen om de agent sneller te helpen reageren op wijzigingen in uw omgeving, in plaats van te wachten op de volgende dagelijkse uitvoering.

De volgende wijzigingen in voorwaardelijke toegangspolicy's activeren een uitvoering van beleid op basis van activiteiten:

- Een bestaand ingeschakeld beleid wordt gewijzigd.

- Een beleidsstatus wordt gewijzigd van een andere status, zoals Uit of Alleen rapporteren in Aan.

- Er wordt een nieuw beleid gemaakt waarbij de status is ingesteld op Aan.

De agent controleert om de vijf minuten op deze wijzigingen. Wanneer een in aanmerking komende wijziging wordt gedetecteerd, start de agent een uitvoering. Om overmatige uitvoeringen/runs tijdens perioden van frequente wijzigingen te voorkomen, dwingt de agent een wachtperiode van vier uur af tussen activiteitengebaseerde uitvoeringen/runs. Voorbeeld:

| Time | Gebeurtenis | Handeling van de agent |

|---|---|---|

| Minuut 0 | Een ingeschakeld beleid wordt gewijzigd. | Nog geen actie. |

| Minuut 5 | Agent detecteert de wijziging. | Agent wordt uitgevoerd. |

| Minuut 6 | Een ander ingeschakeld beleid wordt gewijzigd. | Nog geen actie. |

| Minuut 10 | Agent detecteert de wijziging. | Cooldown actief. Geen vlucht. |

| Minuut 12 | Een ander ingeschakeld beleid wordt gewijzigd. | Nog geen actie. |

| Minuut 15 | Agent detecteert de wijziging. | Cooldown actief. Geen vlucht. |

| Uur 4 | Cooldown verloopt. | Agent wordt uitgevoerd. |

Uitvoeringen op basis van activiteit vervangen de dagelijkse geplande uitvoering niet. Indien ingeschakeld, vindt de dagelijkse uitvoering altijd plaats, ongeacht het aantal uitvoeringen op basis van activiteit.

- Nieuwe tenants: Uitvoeringen die op activiteit zijn gebaseerd, zijn standaard ingeschakeld. U kunt ze uitschakelen in de agentinstellingen.

- Bestaande tenants: activiteitsgebaseerde uitvoeringen vereisen inschrijving. U kunt ze inschakelen in de agentinstellingen.

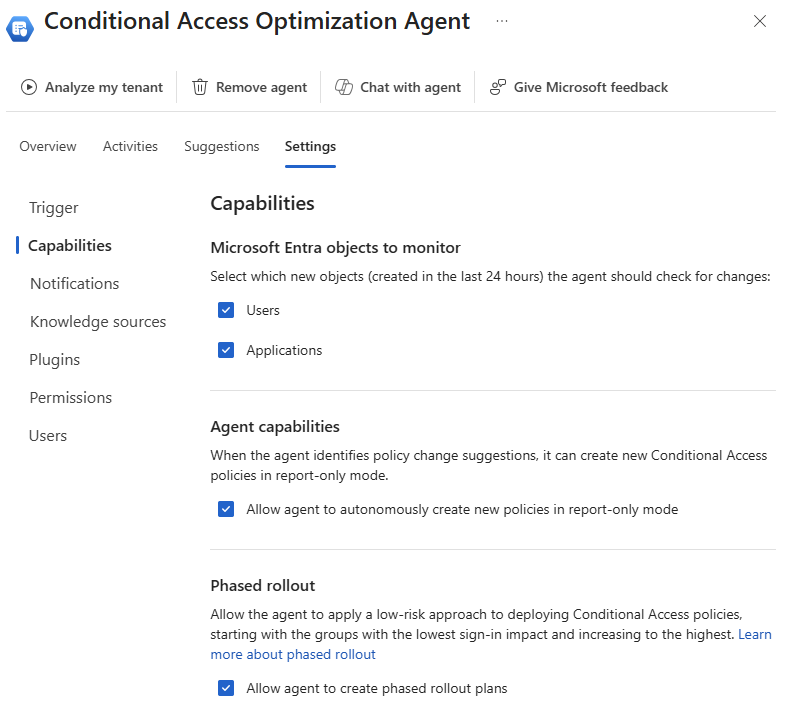

Capabilities

De categorie Mogelijkheden bevat belangrijke instellingen die u moet controleren.

- Microsoft Entra objecten die moeten worden bewaakt: Gebruik de selectievakjes om op te geven wat de agent moet controleren bij het maken van beleidssuggesties. Standaard zoekt de agent naar nieuwe gebruikers en toepassingen in uw tenant in de afgelopen periode van 24 uur.

-

Agentmogelijkheden: de agent voor optimalisatie van voorwaardelijke toegang kan standaard geen nieuw beleid maken, zelfs niet in de modus alleen-rapporten. U kunt deze instelling wijzigen zodat de agent namens u beleidsregels voor alleen rapporten kan maken.

- Als deze instelling is ingeschakeld, moet een beheerder het nieuwe beleid voor alleen rapporten goedkeuren voordat deze is ingeschakeld. Nadat u de impact van het beleid hebt bekeken, kunt u het beleid rechtstreeks vanuit de agentervaring of vanuit voorwaardelijke toegang inschakelen.

- Als deze instelling is uitgeschakeld, ontvangt u nog steeds de suggestie, inzichten en beleidsdetails, maar moet u het beleid handmatig goedkeuren voordat het wordt gemaakt in de modus alleen voor rapporten.

- Gefaseerde implementatie: Wanneer de agent een nieuw beleid maakt in de modus Alleen-rapporteren en dat beleid voldoet aan de criteria voor een gefaseerde implementatie, wordt het beleid geïmplementeerd in fasen, zodat u het effect van het nieuwe beleid kunt bewaken. Gefaseerde implementatie is standaard ingeschakeld. Zie Optimalisatieagent voor voorwaardelijke toegang gefaseerde implementatie voor meer informatie.

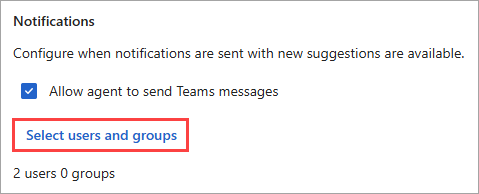

Notifications

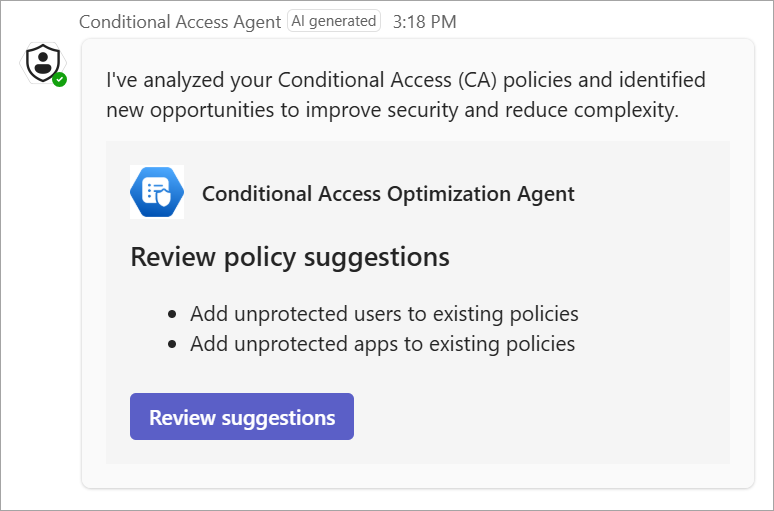

De agent voor optimalisatie van voorwaardelijke toegang kan meldingen verzenden via Microsoft Teams naar een bepaalde set geadresseerden. Met de app Conditionele toegangsagent in Microsoft Teams ontvangen geadresseerden rechtstreeks meldingen in hun Teams-chat wanneer de agent een nieuwe suggestie krijgt.

De agent-app toevoegen aan Microsoft Teams:

Selecteer in Microsoft Teams Apps in het linkernavigatiemenu en zoek en selecteer de Conditional Access-agent.

Selecteer de knop Toevoegen en selecteer vervolgens de knop Openen om de app te openen.

Als u de app gemakkelijker wilt openen, klikt u met de rechtermuisknop op het app-pictogram in het linkernavigatiemenu en selecteert u Vastmaken.

Meldingen configureren in de instellingen voor de optimalisatieagent voor voorwaardelijke toegang:

Selecteer in de instellingen voor de optimalisatieagent voor voorwaardelijke toegang de koppeling Gebruikers en groepen selecteren.

Selecteer de gebruikers of groepen die u meldingen wilt ontvangen en selecteer vervolgens de knop Selecteren .

Selecteer onder aan de hoofdpagina Instellingen de knop Opslaan .

U kunt maximaal 10 geadresseerden selecteren die meldingen zullen ontvangen. U kunt een groep selecteren om de meldingen te ontvangen, maar het lidmaatschap van die groep mag niet groter zijn dan 10 gebruikers. Als u een groep selecteert met minder dan 10 gebruikers, maar er later meer worden toegevoegd, ontvangt de groep geen meldingen meer. Op dezelfde manier kunnen de meldingen alleen worden verzonden naar vijf objecten, zoals een combinatie van afzonderlijke gebruikers of groepen. Als u geen meldingen meer wilt ontvangen, verwijdert u uw gebruikersobject of de groep waarin u bent opgenomen uit de lijst met geadresseerden.

Op dit moment is de communicatie van de agent één richting, zodat u meldingen kunt ontvangen, maar niet kunt reageren in Microsoft Teams. Als u actie wilt ondernemen op een suggestie, selecteert u Uggesties bekijken in de chat om de agent voor optimalisatie van voorwaardelijke toegang in de Microsoft Entra admin center te openen.

Kennisbronnen

De agent voor optimalisatie van voorwaardelijke toegang kan worden opgehaald uit twee verschillende kennisbronnen om suggesties te doen die zijn afgestemd op de unieke instellingen van uw organisatie.

Aangepaste instructies

U kunt het beleid aanpassen aan uw behoeften met behulp van het optionele veld Aangepaste instructies . Met deze instelling kunt u een prompt aan de agent opgeven als onderdeel van de uitvoering ervan. Deze instructies kunnen worden gebruikt om:

- Specifieke gebruikers, groepen en rollen opnemen of uitsluiten

- Objecten uitsluiten van overweging door de agent of toevoegen aan het voorwaardelijke toegangsbeleid.

- Pas uitzonderingen toe op specifieke beleidsregels, zoals het uitsluiten van een specifieke groep van een beleid, het vereisen van MFA of het vereisen van Mobile Application Management-beleid.

U kunt de naam of de object-id invoeren in de aangepaste instructies. Beide waarden worden gevalideerd. Als u de naam van de groep toevoegt, wordt de object-id voor die groep automatisch namens u toegevoegd. Voorbeeld van aangepaste instructies:

- 'Sluit gebruikers uit in de groep 'Break Glass' van elk beleid waarvoor meervoudige verificatie is vereist.

- Gebruiker met object-id dddddddd-3333-4444-5555-eeeeeeeeeeee uitsluiten uit alle beleidsregels

Een veelvoorkomend scenario waarmee u rekening moet houden, is als uw organisatie veel gastgebruikers heeft die u niet wilt dat de agent suggesties doet om toe te voegen aan uw standaardbeleid voor voorwaardelijke toegang. Als de agent wordt uitgevoerd en nieuwe gastgebruikers ziet die niet worden gedekt door aanbevolen beleidsregels, worden SKU's gebruikt om te suggereren dat deze gastgebruikers worden gedekt door beleidsregels die niet nodig zijn. Om te voorkomen dat gastgebruikers door de agent in overweging worden genomen:

- Maak een dynamische groep met de naam 'Gasten' waar

(user.userType -eq "guest"). - Voeg een aangepaste instructie toe op basis van uw behoeften.

- 'Sluit de groep "Gasten" uit bij de overweging door de agent.'

- 'Sluit de groep 'Gasten' uit van elk Mobile Application Management-beleid.

Bekijk de volgende video voor meer informatie over het gebruik van aangepaste instructies.

Sommige inhoud in de video, zoals de elementen van de gebruikersinterface, kan worden gewijzigd omdat de agent regelmatig wordt bijgewerkt.

Bestanden (voorvertoning)

De agent voor optimalisatie van voorwaardelijke toegang bevat een mechanisme voor specifieke instructies over uw organisatie. Deze instructies kunnen informatie bevatten, zoals naamconventies voor beleid voor voorwaardelijke toegang, unieke procedures en organisatiestructuur, zodat de agentsuggesties nog relevanter zijn voor uw omgeving. Deze geüploade bestanden vormen de Knowledge Base voor de agent. Zie voor meer informatie de Knowledge Base voor Conditional Access Optimization Agent.

Belangrijk

Uw gegevens blijven binnen de agent en worden niet gebruikt voor modeltraining.

Een bestand toevoegen aan de Knowledge Base:

- Blader naar Voorwaardelijke Toegangsoptimalisatie-agent>Instellingen>Bestanden.

- Selecteer de knop Uploaden.

- Sleep het bestand naar het paneel dat wordt geopend of selecteer het Upload file vak om naar het bestand op uw computer te navigeren.

De agent verwerkt het bestand en analyseert het om ervoor te zorgen dat het de benodigde informatie bevat.

Plugins

Naast de ingebouwde integraties van Intune en Global Secure Access biedt de agent voor optimalisatie van voorwaardelijke toegang ook externe integraties om te stroomlijnen met uw bestaande werkstromen.

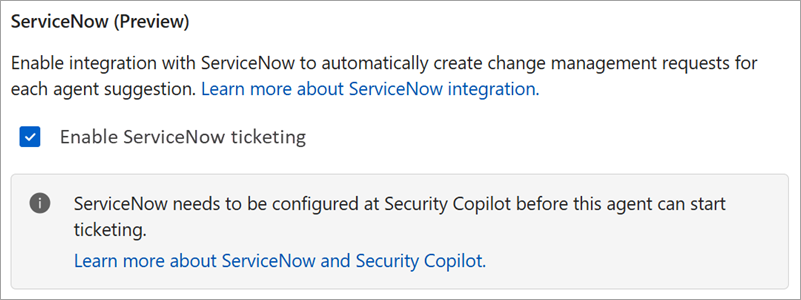

ServiceNow-integratie (Preview)

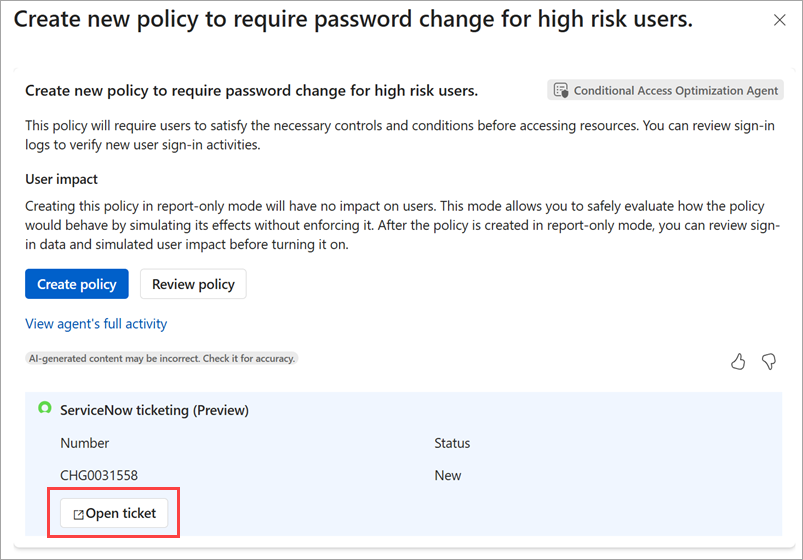

Organisaties die gebruikmaken van de ServiceNow-invoegtoepassing voor Security Copilot kunnen nu serviceNow-wijzigingsaanvragen maken voor elke nieuwe suggestie die de agent genereert. Met deze functie kunnen IT- en beveiligingsteams agentsuggesties in bestaande ServiceNow-werkstromen bijhouden, beoordelen en goedkeuren of afwijzen. Op dit moment worden alleen wijzigingsaanvragen (CHG) ondersteund.

Als u de ServiceNow-integratie wilt gebruiken, moet de ServiceNow-invoegtoepassing zijn geconfigureerd voor uw organisatie.

Wanneer de ServiceNow-invoegtoepassing is ingeschakeld in de instellingen voor de optimalisatieagent voor voorwaardelijke toegang, maakt elke nieuwe suggestie van de agent een ServiceNow-wijzigingsaanvraag. De wijzigingsaanvraag bevat details over de suggestie, zoals het type beleid, de betrokken gebruikers of groepen en de logica achter de aanbeveling. De integratie biedt ook een feedbacklus: de agent bewaakt de status van de ServiceNow-wijzigingsaanvraag en kan de wijziging automatisch implementeren wanneer de wijzigingsaanvraag wordt goedgekeurd.

Permissions

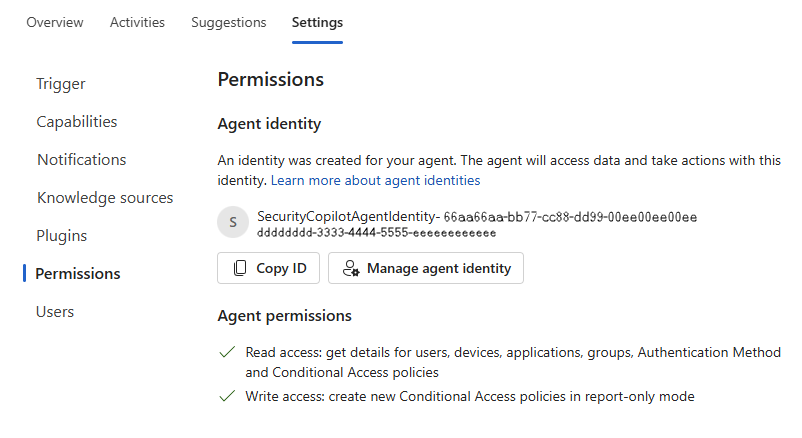

In deze sectie van de agentinstellingen wordt de identiteit beschreven waaronder de agent wordt uitgevoerd en de machtigingen die worden gebruikt om te werken.

Agentidentiteit

De agent voor optimalisatie van voorwaardelijke toegang ondersteunt nu Microsoft Entra Agent ID, zodat de agent kan worden uitgevoerd onder een eigen identiteit in plaats van de identiteit van een specifieke gebruiker. Deze mogelijkheid verbetert de beveiliging, vereenvoudigt het beheer en biedt meer flexibiliteit.

Selecteer Beheer de identiteit van agent om de agentdetails in Microsoft Entra Agent ID weer te geven.

- Nieuwe installaties van de agent gebruiken standaard een agent-id.

- Bestaande installaties kunnen op elk gewenst moment overschakelen van de gebruikerscontext om te worden uitgevoerd onder een agentidentiteit.

- Deze wijziging heeft geen invloed op rapportage of analyses.

- Bestaande beleidsregels en aanbevelingen blijven ongewijzigd.

- Klanten kunnen niet teruggaan naar de voormalige gebruikerscontext.

- Beheerders met de rol Beveiligingsbeheerder kunnen deze wijziging aanbrengen. Selecteer Agentidentiteit maken in het bannerbericht op de pagina agent of in de sectie Identiteit en machtigingen van de agentinstellingen.

Voor het inschakelen en gebruiken van de agent voor optimalisatie van voorwaardelijke toegang zijn ook Security Copilot rollen vereist. Beveiligingsbeheerder heeft standaard toegang tot Security Copilot. U kunt beheerders voor voorwaardelijke toegang toewijzen met Security Copilot toegang. Met deze autorisatie kunnen beheerders van voorwaardelijke toegang ook de agent gebruiken. Zie Assign Security Copilot access voor meer informatie.

Agentmachtigingen

De agentidentiteit gebruikt de volgende machtigingen om de taken uit te voeren. Deze machtigingen worden automatisch toegewezen wanneer u de agent-id maakt.

AuditLog.Read.AllCustomSecAttributeAssignment.Read.AllDeviceManagementApps.Read.AllDeviceManagementConfiguration.Read.AllGroupMember.Read.AllLicenseAssignment.Read.AllNetworkAccess.Read.AllPolicy.Create.ConditionalAccessROPolicy.Read.AllRoleManagement.Read.DirectoryUser.Read.All

Users

De agent voor optimalisatie van voorwaardelijke toegang maakt gebruik van op rollen gebaseerd toegangsbeheer om de agent te gebruiken. De minst bevoorrechte rol die nodig is om de agent te gebruiken, is beheerder van voorwaardelijke toegang.