Blauwdruk voor beveiliging en naleving van Azure: Analyse voor PCI DSS

Overzicht

Deze Azure Security and Compliance Blueprint biedt richtlijnen voor de implementatie van een architectuur voor gegevensanalyse in Azure die helpt bij de vereisten van PCI DSS 3.2 (Payment Card Industry Data Security Standards). Het toont een algemene referentiearchitectuur en demonstreert de juiste verwerking van creditcardgegevens (inclusief kaartnummer, verloop- en verificatiegegevens) in een veilige, compatibele omgeving met meerdere lagen. Deze blauwdruk laat zien hoe klanten kunnen voldoen aan specifieke beveiligings- en nalevingsvereisten en dienen als basis voor klanten om hun eigen oplossingen voor gegevensanalyse te bouwen en te configureren in Azure.

Deze referentiearchitectuur, implementatiehandleiding en bedreigingsmodel bieden een basis voor klanten om te voldoen aan PCI DSS 3.2-vereisten. Deze oplossing biedt een basislijn om klanten te helpen workloads te implementeren in Azure op een PCI DSS 3.2-compatibele manier; Deze oplossing mag echter niet worden gebruikt in een productieomgeving omdat er aanvullende configuratie is vereist.

Het bereiken van PCI DSS-naleving vereist dat een erkende QSA (Qualified Security Assessor) een productieklantoplossing certificeert. Klanten zijn verantwoordelijk voor het uitvoeren van passende beveiligings- en nalevingsevaluaties van elke oplossing die met deze architectuur is gebouwd, omdat de vereisten kunnen variëren op basis van de specifieke kenmerken van de implementatie van elke klant.

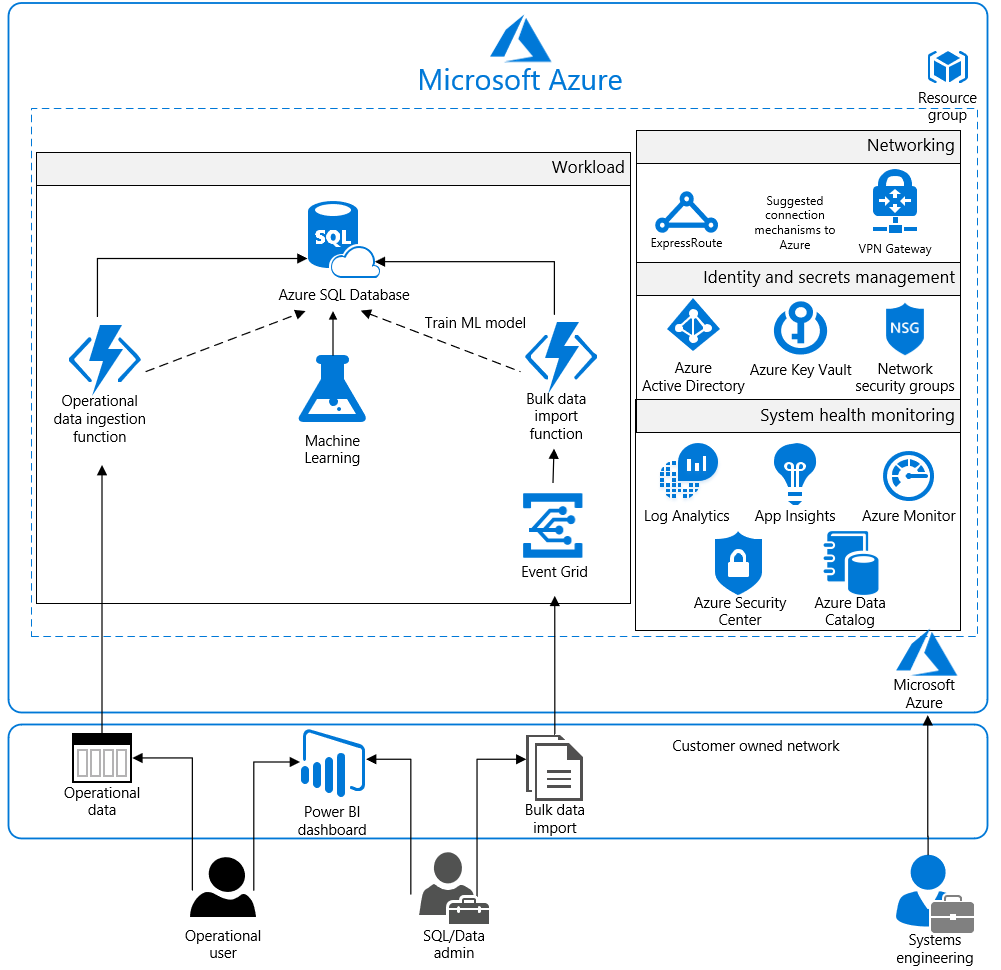

Architectuurdiagram en onderdelen

Deze Blauwdruk voor beveiliging en naleving van Azure biedt een analyseplatform waarop klanten hun eigen analysehulpprogramma's kunnen bouwen. In de referentiearchitectuur wordt een algemeen gebruiksscenario beschreven waarbij klanten gegevens invoeren via bulkgegevensimport door de SQL/Data Administrator of via updates van operationele gegevens via een operationele gebruiker. Beide werkstromen bevatten Azure Functions voor het importeren van gegevens in Azure SQL Database. Azure Functions moet worden geconfigureerd door de klant via de Azure Portal om de importtaken af te handelen die uniek zijn voor de eigen analysevereisten van elke klant.

Azure biedt verschillende rapportage- en analyseservices voor de klanten. Deze oplossing bevat Azure Machine Learning in combinatie met Azure SQL Database om snel door gegevens te bladeren en snellere resultaten te leveren via slimmere modellering. Azure Machine Learning verhoogt de querysnelheden door nieuwe relaties tussen gegevenssets te detecteren. Zodra de gegevens zijn getraind via verschillende statistische functies, kunnen maximaal 7 extra querygroepen (8 totalen inclusief de klantserver) worden gesynchroniseerd met dezelfde tabellaire modellen om queryworkloads te verspreiden en reactietijden te verminderen.

Voor uitgebreide analyse en rapportage kunnen Azure SQL databases worden geconfigureerd met columnstore-indexen. Zowel Azure Machine Learning- als Azure SQL-databases kunnen omhoog of omlaag worden geschaald of volledig worden uitgeschakeld als reactie op het gebruik van klanten. Al het SQL-verkeer wordt versleuteld met SSL via de opname van zelfondertekende certificaten. Als best practice raadt Azure het gebruik van een vertrouwde certificeringsinstantie aan voor verbeterde beveiliging.

Zodra gegevens zijn geüpload naar de Azure SQL Database en zijn getraind door Azure Machine Learning, worden deze verwerkt door zowel de operationele gebruiker als de SQL/Data-Beheer met Power BI. Power BI geeft gegevens intuïtief weer en haalt informatie samen over meerdere gegevenssets om meer inzicht te krijgen. De hoge mate van aanpassingsvermogen en eenvoudige integratie met Azure SQL Database zorgt ervoor dat klanten deze kunnen configureren voor het afhandelen van een breed scala aan scenario's zoals vereist voor hun bedrijfsbehoeften.

De oplossing maakt gebruik van Azure Storage-accounts, die klanten kunnen configureren voor het gebruik van Storage Service Encryption om de vertrouwelijkheid van data-at-rest te behouden. Azure slaat drie kopieën van gegevens op in het geselecteerde datacenter van een klant voor tolerantie. Geografisch redundante opslag zorgt ervoor dat gegevens worden gerepliceerd naar een secundair datacenter, honderden kilometers verderop en opnieuw worden opgeslagen als drie kopieën in dat datacenter, waardoor een ongunstige gebeurtenis in het primaire datacenter van de klant kan worden voorkomen dat er gegevens verloren gaan.

Voor verbeterde beveiliging worden alle resources in deze oplossing beheerd als een resourcegroep via Azure Resource Manager. Op rollen gebaseerd toegangsbeheer van Azure Active Directory wordt gebruikt voor het beheren van de toegang tot geïmplementeerde resources, met inbegrip van hun sleutels in Azure Key Vault. De systeemstatus wordt bewaakt via Azure Security Center en Azure Monitor. Klanten configureren beide bewakingsservices om logboeken vast te leggen en de systeemstatus weer te geven in één eenvoudig bevaarbaar dashboard.

Azure SQL Database wordt doorgaans beheerd via SQL Server Management Studio (SSMS), dat wordt uitgevoerd vanaf een lokale computer die is geconfigureerd voor toegang tot de Azure SQL Database via een beveiligde VPN- of ExpressRoute-verbinding. Microsoft raadt u aan om een VPN- of ExpressRoute-verbinding te configureren voor beheer en gegevensimport in de resourcegroep van de referentiearchitectuur.

Deze oplossing maakt gebruik van de volgende Azure-services. Details van de implementatiearchitectuur vindt u in de sectie Implementatiearchitectuur .

- Application Insights

- Azure Active Directory

- Azure Data Catalog

- Azure Disk Encryption

- Azure Event Grid

- Azure Functions

- Azure Key Vault

- Azure Machine Learning

- Azure Monitor

- Azure Security Center

- Azure SQL Database

- Azure Storage

- Azure Virtual Network

- (1) /16 Netwerk

- (2) /24 Netwerken

- (2) Netwerkbeveiligingsgroepen

- Power BI Dashboard

Implementatiearchitectuur

In de volgende sectie worden de implementatie- en implementatie-elementen beschreven.

Azure Event Grid: met Azure Event Grid kunnen klanten eenvoudig toepassingen bouwen met op gebeurtenissen gebaseerde architecturen. Gebruikers selecteren de Azure-resource waarop ze zich willen abonneren en geven de gebeurtenis-handler of webhook een eindpunt waarnaar ze de gebeurtenis moeten verzenden. Klanten kunnen webhookeindpunten beveiligen door queryparameters toe te voegen aan de webhook-URL bij het maken van een gebeurtenisabonnement. Azure Event Grid ondersteunt alleen HTTPS-webhookeindpunten. Azure Event Grid stelt klanten in staat om het toegangsniveau van verschillende gebruikers te beheren om verschillende beheerbewerkingen uit te voeren, zoals abonnementen voor lijstevenementen, nieuwe abonnementen te maken en sleutels te genereren. Event Grid maakt gebruik van op rollen gebaseerd toegangsbeheer van Azure.

Azure Functions: Azure Functions is een serverloze rekenservice waarmee gebruikers code on-demand kunnen uitvoeren zonder expliciet infrastructuur in te richten of te beheren. Met Azure Functions kunt u een script of een stukje code uitvoeren in reactie op diverse gebeurtenissen.

Azure Machine Learning: Azure Machine Learning is een techniek voor gegevenswetenschap waarmee computers bestaande gegevens kunnen gebruiken om toekomstig gedrag, resultaten en trends te voorspellen.

Azure Data Catalog: Data Catalog maakt gegevensbronnen gemakkelijk te vinden en begrijpelijk door de gebruikers die de gegevens beheren. Algemene gegevensbronnen kunnen worden geregistreerd, getagd en gezocht naar financiële gegevens. De gegevens blijven op de bestaande locatie, maar er wordt een kopie van de metagegevens toegevoegd aan Data Catalog, samen met een verwijzing naar de locatie van de gegevensbron. Deze metagegevens worden ook geïndexeerd zodat elke gegevensbron gemakkelijk kan worden gedetecteerd via zoekopdrachten, en begrijpelijk is voor gebruikers die de gegevensbron detecteren.

Virtueel netwerk

De architectuur definieert een virtueel particulier netwerk met een adresruimte van 10.200.0.0/16.

Netwerkbeveiligingsgroepen: netwerkbeveiligingsgroepen bevatten toegangsbeheerlijsten waarmee verkeer binnen een virtueel netwerk wordt toegestaan of geweigerd. Netwerkbeveiligingsgroepen kunnen worden gebruikt om verkeer op subnet- of afzonderlijke VM-niveau te beveiligen. De volgende netwerkbeveiligingsgroepen bestaan:

- Een netwerkbeveiligingsgroep voor Active Directory

- Een netwerkbeveiligingsgroep voor de workload

Voor elk van de netwerkbeveiligingsgroepen zijn specifieke poorten en protocollen geopend, zodat de oplossing veilig en correct kan werken. Daarnaast zijn de volgende configuraties ingeschakeld voor elke netwerkbeveiligingsgroep:

- Diagnostische logboeken en gebeurtenissen worden ingeschakeld en opgeslagen in een opslagaccount

- Azure Monitor-logboeken zijn verbonden met de diagnostische logboeken van de netwerkbeveiligingsgroep

Subnetten: Elk subnet is gekoppeld aan de bijbehorende netwerkbeveiligingsgroep.

Actieve gegevens

Azure versleutelt standaard alle communicatie van en naar Azure-datacenters. Alle transacties naar Azure Storage via de Azure Portal vinden plaats via HTTPS.

Inactieve gegevens

De architectuur beveiligt data-at-rest via versleuteling, databasecontrole en andere metingen.

Azure Storage: Om te voldoen aan de vereisten voor versleutelde data-at-rest, maakt alle Azure Storage gebruik van Storage Service Encryption. Dit helpt bij het beschermen en beschermen van gegevens van kaarthouders ter ondersteuning van beveiligingsverplichtingen en nalevingsvereisten van de organisatie die zijn gedefinieerd door PCI DSS 3.2.

Azure Disk Encryption: Azure Disk Encryption maakt gebruik van de BitLocker-functie van Windows om volumeversleuteling te bieden voor gegevensschijven. De oplossing kan worden geïntegreerd met Azure Key Vault om de sleutels voor schijfversleuteling te beheren en te beheren.

Azure SQL Database: Het Azure SQL Database-exemplaar maakt gebruik van de volgende databasebeveiligingsmaatregelen:

- Active Directory-verificatie en -autorisatie maakt identiteitsbeheer mogelijk van databasegebruikers en andere Microsoft-services op één centrale locatie.

- Sql Database Auditing houdt databasegebeurtenissen bij en schrijft deze naar een auditlogboek in een Azure-opslagaccount.

- Azure SQL Database is geconfigureerd voor het gebruik van transparante gegevensversleuteling, waarmee realtime versleuteling en ontsleuteling van de database, gekoppelde back-ups en transactielogboekbestanden worden uitgevoerd om informatie-at-rest te beveiligen. Transparante gegevensversleuteling biedt zekerheid dat opgeslagen gegevens niet zijn onderworpen aan onbevoegde toegang.

- Firewallregels voorkomen dat alle toegang tot databaseservers wordt verleend totdat de juiste machtigingen zijn verleend. De firewall verleent toegang tot databases op basis van het IP-adres waar de aanvraag vandaan komt.

- Sql Threat Detection maakt detectie en reactie op mogelijke bedreigingen mogelijk wanneer ze optreden door beveiligingswaarschuwingen te bieden voor verdachte databaseactiviteiten, potentiële beveiligingsproblemen, SQL-injectieaanvallen en afwijkende databasetoegangspatronen.

- Versleutelde kolommen zorgen ervoor dat gevoelige gegevens nooit als tekst zonder opmaak in het databasesysteem worden weergegeven. Nadat gegevensversleuteling is ingeschakeld, hebben alleen clienttoepassingen of toepassingsservers met toegang tot de sleutels toegang tot gegevens zonder tekst.

- Uitgebreide eigenschappen kunnen worden gebruikt om de verwerking van betrokkenen te stoppen, omdat gebruikers aangepaste eigenschappen kunnen toevoegen aan databaseobjecten en gegevens labelen als 'Stopgezet' ter ondersteuning van toepassingslogica om de verwerking van gekoppelde financiële gegevens te voorkomen.

- Met beveiliging op rijniveau kunnen gebruikers beleidsregels definiëren om de toegang tot gegevens te beperken tot stopzetting van de verwerking.

- SQL Database dynamische gegevensmaskering beperkt de blootstelling van gevoelige gegevens door de gegevens te maskeren voor niet-bevoegde gebruikers of toepassingen. Dynamische gegevensmaskering kan mogelijk gevoelige gegevens automatisch detecteren en de juiste maskers voorstellen die moeten worden toegepast. Dit helpt om de toegang tot gegevens te identificeren en te beperken, zodat de database niet wordt afgesloten via onbevoegde toegang. Klanten zijn verantwoordelijk voor het aanpassen van instellingen voor dynamische gegevensmaskering om te voldoen aan hun databaseschema.

Identiteitsbeheer

De volgende technologieën bieden mogelijkheden voor het beheren van toegang tot gegevens in de Azure-omgeving:

- Azure Active Directory is de multitenant directory- en identiteitsbeheerservice van Microsoft in de cloud. Alle gebruikers voor deze oplossing worden gemaakt in Azure Active Directory, inclusief gebruikers die toegang hebben tot de Azure SQL Database.

- Verificatie voor de toepassing wordt uitgevoerd met behulp van Azure Active Directory. Zie toepassingen integreren met Azure Active Directory voor meer informatie. Daarnaast maakt de databasekolomversleuteling gebruik van Azure Active Directory om de toepassing te verifiëren bij Azure SQL Database. Zie voor meer informatie hoe u gevoelige gegevens in Azure SQL Database kunt beveiligen.

- Met op rollen gebaseerd toegangsbeheer van Azure kunnen beheerders gedetailleerde toegangsmachtigingen definiëren om alleen de hoeveelheid toegang te verlenen die gebruikers nodig hebben om hun taken uit te voeren. In plaats van elke gebruiker onbeperkte machtigingen te geven voor Azure-resources, kunnen beheerders alleen bepaalde acties toestaan voor toegang tot gegevens. Abonnementstoegang is beperkt tot de abonnementsbeheerder.

- Azure Active Directory Privileged Identity Management stelt klanten in staat om het aantal gebruikers dat toegang heeft tot bepaalde informatie te minimaliseren. Beheerders kunnen Azure Active Directory Privileged Identity Management gebruiken om bevoegde identiteiten en hun toegang tot resources te detecteren, beperken en bewaken. Deze functionaliteit kan ook worden gebruikt om just-in-time administratieve toegang op aanvraag af te dwingen wanneer dat nodig is.

- Azure Active Directory Identity Protection detecteert mogelijke beveiligingsproblemen die van invloed zijn op de identiteiten van een organisatie, configureert geautomatiseerde reacties op gedetecteerde verdachte acties met betrekking tot de identiteiten van een organisatie en onderzoekt verdachte incidenten om passende actie te ondernemen om ze op te lossen.

Beveiliging

Geheimenbeheer: De oplossing maakt gebruik van Azure Key Vault voor het beheer van sleutels en geheimen. Met Azure Sleutelkluis kunt u de cryptografische sleutels en geheimen beveiligen die door cloudtoepassingen en -services worden gebruikt. Met de volgende mogelijkheden van Azure Key Vault kunnen klanten dergelijke gegevens beveiligen en openen:

- Geavanceerd toegangsbeleid wordt op basis van behoefte geconfigureerd.

- Key Vault toegangsbeleid wordt gedefinieerd met minimale vereiste machtigingen voor sleutels en geheimen.

- Alle sleutels en geheimen in Key Vault vervaldatums hebben.

- Alle sleutels in Key Vault worden beveiligd door gespecialiseerde hardwarebeveiligingsmodules. Het sleuteltype is een met HSM beveiligde 2048-bits RSA-sleutel.

- Alle gebruikers en identiteiten krijgen minimaal vereiste machtigingen met behulp van op rollen gebaseerd toegangsbeheer.

- Diagnostische logboeken voor Key Vault zijn ingeschakeld met een bewaarperiode van ten minste 365 dagen.

- Toegestane cryptografische bewerkingen voor sleutels zijn beperkt tot de vereiste bewerkingen.

Azure Security Center: Met Azure Security Center kunnen klanten centraal beveiligingsbeleid toepassen en beheren voor workloads, blootstelling aan bedreigingen beperken en aanvallen detecteren en erop reageren. Daarnaast heeft Azure Security Center toegang tot bestaande configuraties van Azure-services om configuratie- en serviceaanvelingen te bieden om de beveiligingspostuur te verbeteren en gegevens te beveiligen.

Azure Security Center maakt gebruik van verschillende detectiemogelijkheden om klanten te waarschuwen over mogelijke aanvallen die gericht zijn op hun omgevingen. Deze waarschuwingen bevatten waardevolle informatie over de trigger van de waarschuwing, de betrokken resources en de bron van de aanval. Azure Security Center een set vooraf gedefinieerde beveiligingswaarschuwingen heeft, die worden geactiveerd wanneer een bedreiging of verdachte activiteit plaatsvindt. Met aangepaste waarschuwingsregels in Azure Security Center kunnen klanten nieuwe beveiligingswaarschuwingen definiëren op basis van gegevens die al zijn verzameld uit hun omgeving.

Azure Security Center biedt prioriteitswaarschuwingen en -incidenten, waardoor klanten potentiële beveiligingsproblemen eenvoudiger kunnen detecteren en oplossen. Er wordt een bedreigingsinformatierapport gegenereerd voor elke gedetecteerde bedreiging om teams te helpen bij het onderzoeken en oplossen van bedreigingen.

Logboekregistratie en bewaking

Azure-services registreren het systeem en de gebruikersactiviteit uitgebreid, evenals de systeemstatus:

- Activiteitenlogboeken: Activiteitenlogboeken bieden inzicht in bewerkingen die worden uitgevoerd op resources in een abonnement. Activiteitenlogboeken kunnen helpen bij het bepalen van de initiator van een bewerking, de tijd van het exemplaar en de status.

- Diagnostische logboeken: diagnostische logboeken bevatten alle logboeken die door elke resource worden verzonden. Deze logboeken omvatten Logboeken van Windows-gebeurtenissystemen, Azure Storage-logboeken, Key Vault auditlogboeken en Application Gateway toegangs- en firewalllogboeken. Alle diagnostische logboeken schrijven naar een gecentraliseerd en versleuteld Azure-opslagaccount voor archivering. De retentie kan maximaal 730 dagen worden geconfigureerd om te voldoen aan de organisatiespecifieke bewaarvereisten.

Azure Monitor-logboeken: deze logboeken worden geconsolideerd in Azure Monitor-logboeken voor verwerking, opslag en dashboardrapportage. Zodra de gegevens zijn verzameld, worden de gegevens ingedeeld in afzonderlijke tabellen voor elk gegevenstype in Log Analytics-werkruimten, zodat alle gegevens samen kunnen worden geanalyseerd, ongeacht de oorspronkelijke bron. Bovendien integreert Azure Security Center met Azure Monitor-logboeken, zodat klanten Kusto-query's kunnen gebruiken om toegang te krijgen tot hun beveiligings gebeurtenisgegevens en deze te combineren met gegevens van andere services.

De volgende Azure-bewakingsoplossingen zijn opgenomen als onderdeel van deze architectuur:

- Active Directory-evaluatie: De oplossing Active Directory-statuscontrole evalueert het risico en de status van serveromgevingen op een regelmatig interval en biedt een lijst met aanbevelingen die specifiek zijn voor de geïmplementeerde serverinfrastructuur.

- SQL-evaluatie: De oplossing SQL Health Check beoordeelt het risico en de status van serveromgevingen op een regelmatig interval en biedt klanten een lijst met aanbevelingen die specifiek zijn voor de geïmplementeerde serverinfrastructuur.

- Agentstatus: De oplossing Agentstatus rapporteert hoeveel agents worden geïmplementeerd en hun geografische distributie, evenals hoeveel agents niet reageren en hoeveel agents operationele gegevens indienen.

- Activiteitenlogboekanalyse: De oplossing Activiteitenlogboekanalyse helpt bij het analyseren van de Azure-activiteitenlogboeken in alle Azure-abonnementen voor een klant.

Azure Automation: Azure Automation runbooks opslaat, uitvoert en beheert. In deze oplossing helpen runbooks logboeken van Azure SQL Database te verzamelen. Met de Automation Wijzigingen bijhouden-oplossing kunnen klanten eenvoudig wijzigingen in de omgeving identificeren.

Azure Monitor: Azure Monitor helpt gebruikers bij het bijhouden van prestaties, het onderhouden van beveiliging en het identificeren van trends door organisaties in staat te stellen waarschuwingen te controleren, waarschuwingen te maken en gegevens te archiveren, waaronder het bijhouden van API-aanroepen in hun Azure-resources.

Application Insights: Application Insights is een uitbreidbare APM-service (Application Performance Management) voor webontwikkelaars op meerdere platforms. Het detecteert prestatieafwijkingen en bevat krachtige analysehulpprogramma's om problemen te diagnosticeren en te begrijpen wat gebruikers daadwerkelijk met de app doen. Het is ontworpen om gebruikers te helpen continu de prestaties en bruikbaarheid te verbeteren.

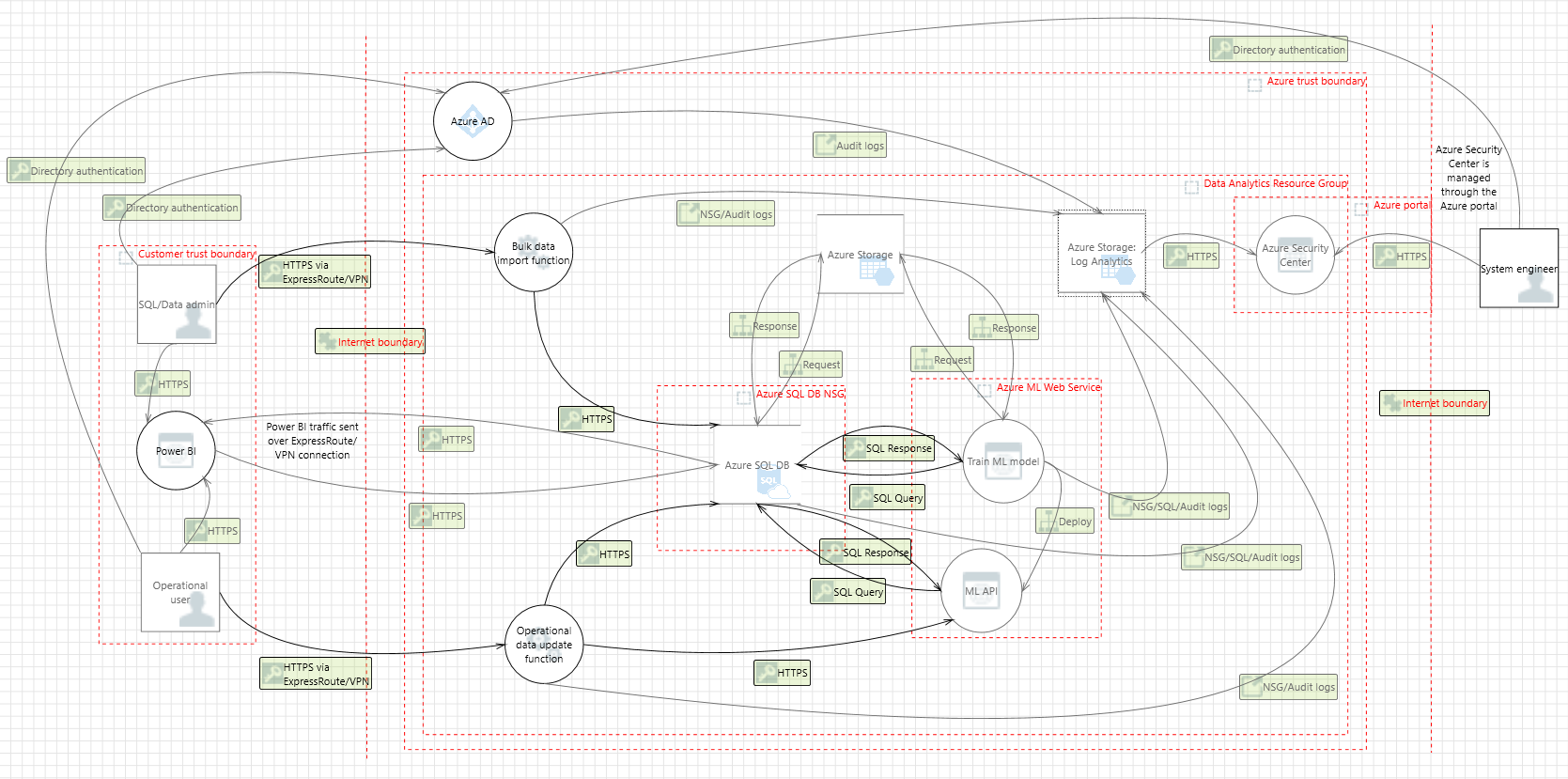

Bedreigingsmodel

Het gegevensstroomdiagram voor deze referentiearchitectuur is beschikbaar voor downloaden of vindt u hieronder. Dit model kan klanten helpen inzicht te verkrijgen in de potentiële risicopunten in de systeeminfrastructuur bij het aanbrengen van wijzigingen.

Documentatie over naleving

De Blauwdruk voor beveiliging en naleving van Azure - PCI DSS Customer Responsibility Matrix bevat verantwoordelijkheden voor alle PCI DSS 3.2-vereisten.

De Azure Security and Compliance Blueprint - PCI DSS Data Analytics Implementation Matrix biedt informatie over welke PCI DSS 3.2-vereisten worden aangepakt door de architectuur voor gegevensanalyse, inclusief gedetailleerde beschrijvingen van hoe de implementatie voldoet aan de vereisten van elk gedekt besturingselement.

Richtlijnen en aanbevelingen

VPN en ExpressRoute

Een beveiligde VPN-tunnel of ExpressRoute moet worden geconfigureerd om veilig verbinding te maken met de resources die zijn geïmplementeerd als onderdeel van deze referentiearchitectuur voor gegevensanalyse. Door een VPN of ExpressRoute op de juiste manier in te stellen, kunnen klanten een beveiligingslaag toevoegen voor gegevens die onderweg zijn.

Door een beveiligde VPN-tunnel met Azure te implementeren, kan er een virtuele privéverbinding tussen een on-premises netwerk en een Azure-Virtual Network worden gemaakt. Deze verbinding vindt plaats via internet en stelt klanten in staat om veilig "tunnel" informatie binnen een versleutelde koppeling tussen het netwerk van de klant en Azure. Site-naar-site-VPN is een veilige, volwassen technologie die al decennia lang door ondernemingen van alle grootten is geïmplementeerd. De IPsec-tunnelmodus wordt in deze optie gebruikt als versleutelingsmechanisme.

Omdat verkeer binnen de VPN-tunnel via internet via een site-naar-site-VPN gaat, biedt Microsoft een andere, nog veiligere verbindingsoptie. Azure ExpressRoute is een toegewezen WAN-koppeling tussen Azure en een on-premises locatie of een Exchange-hostingprovider. Omdat ExpressRoute-verbindingen niet via internet gaan, bieden deze verbindingen meer betrouwbaarheid, snellere snelheden, lagere latenties en hogere beveiliging dan typische verbindingen via internet. Bovendien, omdat dit een directe verbinding is van de telecommunicatieprovider van de klant, worden de gegevens niet via internet verzonden en worden ze daarom niet blootgesteld.

Aanbevolen procedures voor het implementeren van een beveiligd hybride netwerk dat een on-premises netwerk naar Azure uitbreidt, zijn beschikbaar.

Proces voor extraheren-transformeren-laden

PolyBase kan gegevens laden in Azure SQL Database zonder dat u een afzonderlijk hulpprogramma voor extraheren, transformeren, laden of importeren nodig hebt. PolyBase biedt toegang tot gegevens via T-SQL-query's. De business intelligence- en analysestack van Microsoft, evenals hulpprogramma's van derden die compatibel zijn met SQL Server, kunnen worden gebruikt met PolyBase.

Azure Active Directory-installatie

Azure Active Directory is essentieel voor het beheren van de implementatie en inrichting van toegang tot personeel dat communiceert met de omgeving. Een bestaande Windows Server Active Directory kan in vier klikken worden geïntegreerd met Azure Active Directory. Klanten kunnen de geïmplementeerde Active Directory-infrastructuur (domeincontrollers) ook koppelen aan een bestaande Azure Active Directory door de geïmplementeerde Active Directory-infrastructuur een subdomein van een Azure Active Directory-forest te maken.

Disclaimer

- This document is for informational purposes only. MICROSOFT GEEFT GEEN GARANTIES, UITDRUKKELIJK, IMPLICIET OF WETTELIJK, MET BETREKKING TOT DE INFORMATIE IN DIT DOCUMENT. Dit document wordt 'as-is' opgegeven. Informatie en weergaven in dit document, inclusief URL en andere internetwebsiteverwijzingen, kunnen zonder kennisgeving worden gewijzigd. Klanten die dit document lezen, lopen het risico om het te gebruiken.

- Dit document biedt klanten geen wettelijke rechten op intellectuele eigendom in een Microsoft-product of -oplossingen.

- Klanten kunnen dit document kopiëren en gebruiken voor interne referentiedoeleinden.

- Bepaalde aanbevelingen in dit document kunnen leiden tot meer gegevens, het netwerk of het rekenresourcegebruik in Azure en kunnen de Azure-licentie- of abonnementskosten van een klant verhogen.

- Deze architectuur is bedoeld als basis voor klanten om zich aan te passen aan hun specifieke vereisten en mag niet worden gebruikt als in een productieomgeving.

- Dit document is ontwikkeld als referentie en mag niet worden gebruikt om alle middelen te definiëren waarmee een klant kan voldoen aan specifieke nalevingsvereisten en voorschriften. Klanten moeten juridische ondersteuning van hun organisatie zoeken bij goedgekeurde klantimplementaties.