Toepassingscontroles implementeren

Met app-beheer voor voorwaardelijke toegang kunnen gebruikers-app-toegang en -sessies in realtime worden bewaakt en beheerd op basis van toegangs- en sessiebeleid. Toegangs- en sessiebeleid wordt gebruikt in de portal van Microsoft Defender voor Cloud Apps om filters verder te verfijnen en acties in te stellen die voor een gebruiker moeten worden uitgevoerd.

App-beheer voor voorwaardelijke toegang

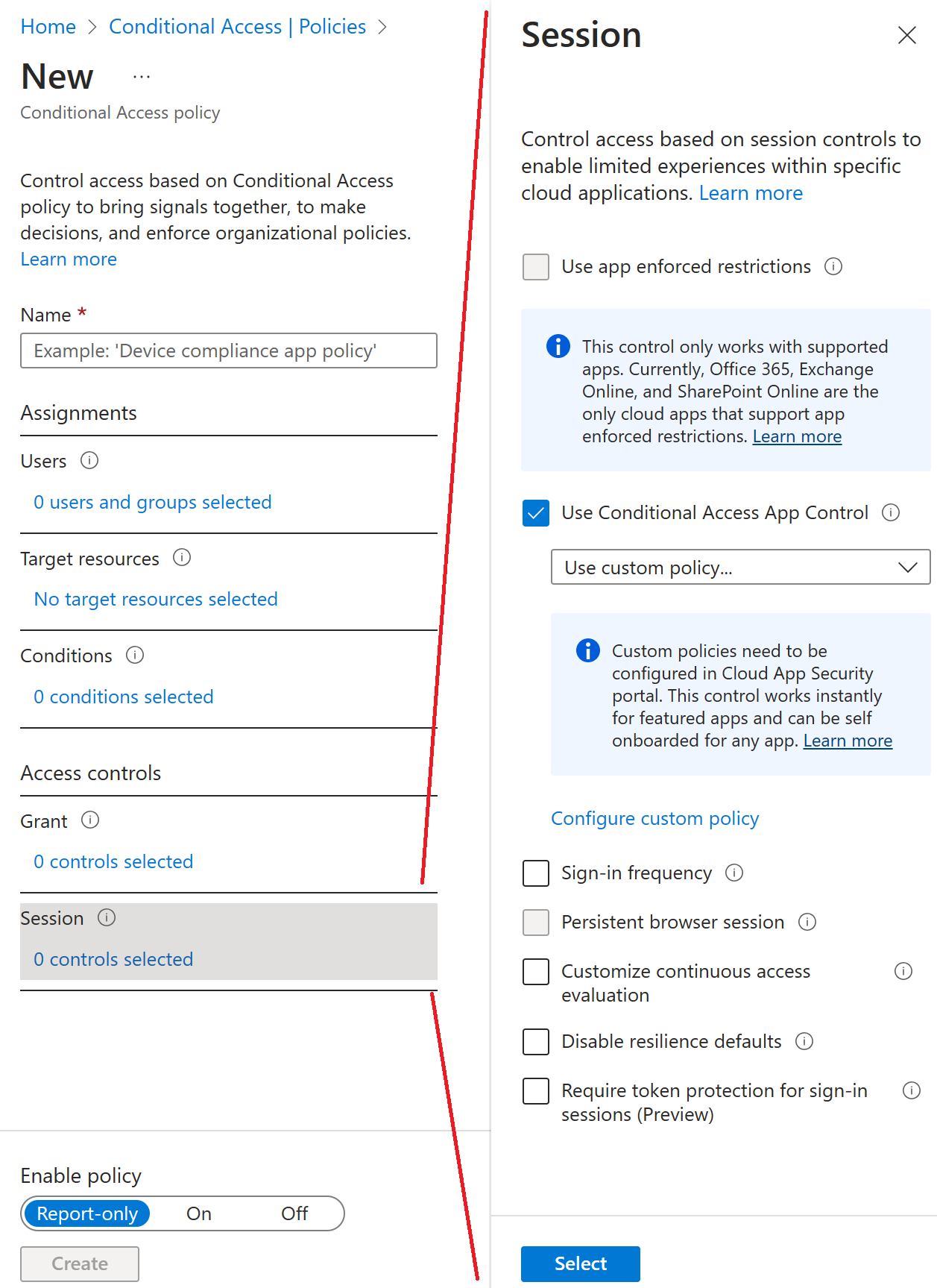

App Control voor Conditional Access maakt gebruik van een reverse proxy-architectuur en is uniek geïntegreerd met Conditional Access van Microsoft Entra. Met voorwaardelijke toegang van Microsoft Entra kunt u toegangsbeheer afdwingen voor de apps van uw organisatie op basis van bepaalde voorwaarden. De voorwaarden bepalen op wie (gebruiker of groep gebruikers) en op welke (welke cloud-apps) en op welke locaties en netwerken beleid voor voorwaardelijke toegang wordt toegepast. Nadat u de voorwaarden hebt vastgesteld, kunt u gebruikers doorsturen naar Microsoft Defender voor Cloud Apps waar u gegevens kunt beveiligen met app-beheer voor voorwaardelijke toegang door toegangs- en sessiebesturingselementen toe te passen.

Met het toegangs- en sessiebeleid kunt u het volgende doen:

- Gegevensexfiltratie voorkomen: u kunt het downloaden, knippen, kopiëren en afdrukken van gevoelige documenten blokkeren op bijvoorbeeld onbeheerde apparaten.

- Beveiligen bij downloaden: in plaats van het downloaden van gevoelige documenten te blokkeren, kunt u vereisen dat documenten worden gelabeld en beveiligd met Azure Information Protection. Deze actie zorgt ervoor dat het document wordt beveiligd en dat gebruikerstoegang wordt beperkt in een mogelijk riskante sessie.

- Uploaden van niet-gelabelde bestanden voorkomen: voordat een gevoelig bestand wordt geüpload, gedistribueerd en gebruikt door anderen, is het belangrijk om ervoor te zorgen dat het bestand het juiste label en de juiste beveiliging heeft. U kunt ervoor zorgen dat niet-gelabelde bestanden met gevoelige inhoud niet kunnen worden geüpload totdat de gebruiker de inhoud classificeert.

- Gebruikerssessies controleren op naleving: riskante gebruikers worden bewaakt wanneer ze zich aanmelden bij apps en hun acties worden vastgelegd vanuit de sessie. U kunt gebruikersgedrag onderzoeken en analyseren om te begrijpen waar en onder welke omstandigheden sessiebeleid in de toekomst moet worden toegepast.

- Toegang blokkeren: u kunt de toegang voor specifieke apps en gebruikers gedetailleerd blokkeren, afhankelijk van verschillende risicofactoren. U kunt ze bijvoorbeeld blokkeren als ze clientcertificaten gebruiken als een vorm van apparaatbeheer.

- Aangepaste activiteiten blokkeren: sommige apps hebben unieke scenario's die risico lopen, bijvoorbeeld het verzenden van berichten met gevoelige inhoud in apps zoals Microsoft Teams of Slack. In dit soort scenario's kunt u berichten scannen op gevoelige inhoud en deze in realtime blokkeren.

Procedure: Beveiligingsbeleid voor apps en een goedgekeurde client-app vereisen voor toegang tot cloud-apps met voorwaardelijke toegang

Mensen gebruiken mobiele apparaten regelmatig voor zowel privé- als werktaken. Hoewel het personeel productief kan zijn, willen organisaties ook voorkomen dat gegevens verloren gaan van mogelijk onbeveiligde toepassingen. Met voorwaardelijke toegang kunnen organisaties de toegang beperken tot goedgekeurde (moderne verificatie-compatibele) client-apps.

Deze sectie bevat twee scenario's voor het configureren van beleid voor voorwaardelijke toegang voor resources zoals Microsoft 365, Exchange Online en SharePoint Online.

Notitie

Als u goedgekeurde client-apps voor iOS- en Android-apparaten wilt vereisen, moeten deze apparaten zich eerst registreren bij Microsoft Entra ID.

Scenario 1: Voor Microsoft 365-apps is een goedgekeurde client-app vereist

In dit scenario heeft Contoso besloten dat gebruikers die mobiele apparaten gebruiken, toegang hebben tot alle Microsoft 365-services zolang ze goedgekeurde client-apps gebruiken, zoals Outlook Mobile, OneDrive en Microsoft Teams. Alle gebruikers melden zich al aan met referenties van Microsoft Entra en hebben licenties toegewezen gekregen die Microsoft Entra ID Premium P1 of P2 en Microsoft Intune omvatten.

Organisaties moeten de volgende drie stappen uitvoeren om het gebruik van een goedgekeurde client-app op mobiele apparaten te vereisen.

Stap 1: Beleid voor moderne verificatieclients op basis van Android en iOS die het gebruik van een goedgekeurde clienttoepassing vereisen bij toegang tot Exchange Online.

Meld u aan bij het Microsoft Entra-beheercentrum als beveiligingsbeheerder of beheerder voor voorwaardelijke toegang.

Blader naar identiteit, vervolgens beveiliging en vervolgens voorwaardelijke toegang.

Selecteer +Nieuw beleid maken.

Geef uw beleid een naam. We raden organisaties aan een zinvolle standaard te maken voor de namen van hun beleidsregels.

Selecteer onder Toewijzingen de optie Gebruikers en groepen.

- Selecteer onder Opnemen alle gebruikers of de specifieke gebruikers en groepen waarop u dit beleid wilt toepassen.

- Selecteer Gereed.

Onder Cloud-apps of -acties ga naar Opnemen en selecteer Office 365.

Selecteer apparaatplatformen onder Voorwaarden.

- Stel Configureren in op Ja.

- Neem Android en iOS op.

Onder Voorwaarden selecteer Client-apps (preview).

Stel Configureren in op Ja.

Selecteer Mobiele apps en desktopclients en Moderne verificatieclients.

Onder Toegangsbeheer selecteer Verlenen, kies Toegang verlenen, Goedgekeurde client-app vereisen, en selecteer Select.

Controleer uw instellingen en stel Beleid inschakelen in op Aan.

Selecteer Maken om uw beleid te maken en in te schakelen.

Stap 2: Een Beleid voor voorwaardelijke toegang van Microsoft Entra configureren voor Exchange Online met ActiveSync (EAS).

Blader naar identiteit, vervolgens beveiliging en vervolgens voorwaardelijke toegang.

Selecteer +Nieuw beleid maken.

Geef uw beleid een naam. We raden organisaties aan een zinvolle standaard te maken voor de namen van hun beleidsregels.

Selecteer onder Toewijzingen de optie Gebruikers en groepen.

- Selecteer onder Opnemen alle gebruikers of de specifieke gebruikers en groepen waarop u dit beleid wilt toepassen.

- Selecteer Gereed.

Onder Cloud-apps of -acties en vervolgens Opnemen, selecteer Office 365 Exchange Online.

Bij Voorwaarden:

Client-apps (preview):

- Stel Configureren in op Ja.

- Selecteer Mobiele apps en desktop-clients en Exchange ActiveSync-clients.

Onder Toegangsbeheer selecteer Verlenen, kies Toegang verlenen, Goedgekeurde client-app vereisen, en selecteer Select.

Controleer uw instellingen en stel Beleid inschakelen in op Aan.

Selecteer Maken om uw beleid te maken en in te schakelen.

Stap 3: Intune-app-beveiligingsbeleid configureren voor iOS- en Android-clienttoepassingen.

Lees het artikel App-beveiligingsbeleid maken en toewijzen voor stappen voor het maken van app-beveiligingsbeleid voor Android en iOS.

Scenario 2: Exchange Online en SharePoint Online vereisen een goedgekeurde client-app

In dit scenario heeft Contoso besloten dat gebruikers alleen toegang hebben tot e-mail en SharePoint-gegevens op mobiele apparaten zolang ze een goedgekeurde client-app gebruiken, zoals Outlook Mobile. Alle gebruikers melden zich al aan met referenties van Microsoft Entra en hebben licenties toegewezen gekregen die Microsoft Entra ID Premium P1 of P2 en Microsoft Intune omvatten.

Organisaties moeten de volgende drie stappen uitvoeren om het gebruik van een goedgekeurde client-app op mobiele apparaten en Exchange ActiveSync-clients te vereisen.

Stap 1: Beleid voor moderne verificatieclients op basis van Android en iOS die het gebruik van een goedgekeurde clienttoepassing vereisen bij toegang tot Exchange Online en SharePoint Online.

Meld u aan bij het Microsoft Entra-beheercentrum als beveiligingsbeheerder of beheerder voor voorwaardelijke toegang.

Blader naar identiteit, vervolgens beveiliging en vervolgens voorwaardelijke toegang.

Selecteer Nieuw beleid.

Geef uw beleid een naam. We raden organisaties aan een zinvolle standaard te maken voor de namen van hun beleidsregels.

Selecteer onder Toewijzingen de optie Gebruikers en groepen.

- Selecteer onder Opnemen alle gebruikers of de specifieke gebruikers en groepen waarop u dit beleid wilt toepassen.

- Selecteer Gereed.

Onder Cloud-apps of -acties, kies dan Opnemen en selecteer Office 365 Exchange Online en Office 365 SharePoint Online.

Selecteer apparaatplatformen onder Voorwaarden.

- Stel Configureren in op Ja.

- Neem Android en iOS op.

Onder Voorwaarden selecteer Client-apps (preview).

- Stel Configureren in op Ja.

- Selecteer Mobiele apps en desktopclients en Moderne verificatieclients.

Onder Toegangsbeheer selecteer Verlenen, kies Toegang verlenen, Goedgekeurde client-app vereisen, en selecteer Select.

Controleer uw instellingen en stel Beleid inschakelen in op Aan.

Selecteer Maken om uw beleid te maken en in te schakelen.

Stap 2: Beleid voor Exchange ActiveSync-clients waarvoor een goedgekeurde client-app is vereist.

Blader naar identiteit, vervolgens beveiliging en vervolgens voorwaardelijke toegang.

Selecteer Nieuw beleid.

Geef uw beleid een naam. We raden organisaties aan een zinvolle standaard te maken voor de namen van hun beleidsregels.

Selecteer onder Toewijzingen de optie Gebruikers en groepen.

- Selecteer onder Opnemen alle gebruikers of de specifieke gebruikers en groepen waarop u dit beleid wilt toepassen.

- Selecteer Gereed.

Onder Cloud-apps of -acties en vervolgens Opnemen, selecteer Office 365 Exchange Online.

Bij Voorwaarden:

Client-apps (preview):

- Stel Configureren in op Ja.

- Selecteer Mobiele apps en desktop-clients en Exchange ActiveSync-clients.

Onder Toegangsbeheer selecteer Verlenen, kies Toegang verlenen, Goedgekeurde client-app vereisen, en selecteer Select.

Controleer uw instellingen en stel Beleid inschakelen in op Aan.

Selecteer Maken om uw beleid te maken en in te schakelen.

Stap 3: Intune-app-beveiligingsbeleid configureren voor iOS- en Android-clienttoepassingen.

Lees het artikel App-beveiligingsbeleid maken en toewijzen voor stappen voor het maken van app-beveiligingsbeleid voor Android en iOS.

Overzicht van App-beveiliging beleidsregels

App-beveiligingsbeleid (APP) zijn regels die ervoor zorgen dat de gegevens van een organisatie veilig blijven of worden opgeslagen in een beheerde app. Een beleid kan een regel zijn die wordt afgedwongen wanneer de gebruiker toegang probeert te krijgen tot 'bedrijfsgegevens' of deze probeert te verplaatsen, of een reeks acties die verboden zijn of worden gecontroleerd wanneer de gebruiker zich in de app bevindt. Voor een beheerde app is beveiligingsbeleid voor apps toegepast en kan deze worden beheerd door Intune.

Met mam-beveiligingsbeleid (Mobile Application Management) kunt u de gegevens van uw organisatie in een toepassing beheren en beveiligen. Met MAM zonder inschrijving (MAM-WE) kunt u op bijna elk apparaat, inclusief persoonlijke apparaten in BYOD-scenario's (Bring-Your-Own-Device), een werk- of schoolgerelateerde app beheren die gevoelige gegevens bevat. Veel productiviteits-apps, zoals de Microsoft Office-app s, kunnen worden beheerd door Intune MAM.

Hoe u app-gegevens kunt beveiligen

Uw werknemers gebruiken mobiele apparaten voor zowel persoonlijke als werktaken. Terwijl u ervoor zorgt dat uw werknemers productief kunnen zijn, wilt u gegevensverlies voorkomen, opzettelijk en onbedoeld. U wilt ook bedrijfsgegevens beveiligen die worden geopend vanaf apparaten die u niet beheert.

U kunt Intune-beveiligingsbeleid voor apps gebruiken, onafhankelijk van elke MDM-oplossing (Mobile Device Management). Deze onafhankelijkheid helpt u de gegevens van uw bedrijf te beschermen met of zonder apparaten in te schrijven in een oplossing voor apparaatbeheer. Door beleid op app-niveau te implementeren, kunt u de toegang tot bedrijfsbronnen beperken en gegevens bewaren binnen de inhoud van uw IT-afdeling.

beleid voor App-beveiliging op apparaten

App-beveiliging beleidsregels kunnen worden geconfigureerd voor apps die worden uitgevoerd op apparaten die:

Ingeschreven bij Microsoft Intune: Deze apparaten zijn doorgaans bedrijfseigendom.

Ingeschreven bij een MDM-oplossing van derden: deze apparaten zijn doorgaans bedrijfseigendom.

Notitie

Mobile App Management-beleid mag niet worden gebruikt met mobile app-beheer van derden of beveiligde containeroplossingen.

Niet ingeschreven bij een beheeroplossing voor mobiele apparaten: deze apparaten zijn meestal apparaten die eigendom zijn van werknemers en die niet worden beheerd of ingeschreven bij Intune of andere MDM-oplossingen.

Belangrijk

U kunt mobile app-beheerbeleid maken voor mobiele Office-apps die verbinding maken met Microsoft 365-services. U kunt ook de toegang tot exchange on-premises postvakken beveiligen door intune-app-beveiligingsbeleid te maken voor Outlook voor iOS/iPadOS en Android waarvoor hybride moderne verificatie is ingeschakeld. Voordat u deze functie gebruikt, moet u ervoor zorgen dat u voldoet aan de vereisten voor Outlook voor iOS/iPadOS en Android. App-beveiliging-beleid wordt niet ondersteund voor andere apps die verbinding maken met on-premises Exchange- of SharePoint-services.

Voordelen van het gebruik van beveiligingsbeleid voor apps

De belangrijkste voordelen van het gebruik van app-beveiligingsbeleid zijn:

Uw bedrijfsgegevens beveiligen op app-niveau. Omdat mobile app-beheer geen apparaatbeheer vereist, kunt u bedrijfsgegevens beveiligen op zowel beheerde als onbeheerde apparaten. Het beheer is gecentreerd op de gebruikersidentiteit, waardoor de vereiste voor apparaatbeheer wordt verwijderd.

Productiviteit van eindgebruikers wordt niet beïnvloed en beleidsregels zijn niet van toepassing wanneer u de app in een persoonlijke context gebruikt. Het beleid wordt alleen toegepast in een werkcontext, waardoor u bedrijfsgegevens kunt beveiligen zonder persoonlijke gegevens aan te raken.

Beleidsregels voor app-beveiliging zorgen ervoor dat de beveiliging op de app-laag aanwezig is. U kunt bijvoorbeeld:

- Een pincode vereisen om een app in een zakelijke context te openen.

- Het delen van gegevens tussen apps beheren.

- Voorkomen dat bedrijfsapp-gegevens in een persoonlijke opslaglocatie worden opgeslagen.

MDM zorgt er, naast MAM, voor dat het apparaat wordt beveiligd. U kunt bijvoorbeeld een pincode vereisen voor toegang tot het apparaat of u kunt beheerde apps implementeren op het apparaat. U kunt apps ook implementeren op apparaten via uw MDM-oplossing, zodat u meer controle hebt over app-beheer.

Er zijn extra voordelen voor het gebruik van MDM met app-beveiligingsbeleid en bedrijven kunnen app-beveiligingsbeleid met en zonder MDM tegelijkertijd gebruiken. Denk bijvoorbeeld aan een werknemer die gebruikmaakt van een telefoon die is uitgegeven door het bedrijf, evenals hun persoonlijke tablet. De telefoon van het bedrijf wordt ingeschreven bij MDM en beveiligd door app-beveiligingsbeleid, terwijl het persoonlijke apparaat alleen wordt beveiligd door app-beveiligingsbeleid.

Als u een MAM-beleid toepast op de gebruiker zonder de apparaatstatus in te stellen, krijgt de gebruiker het MAM-beleid op zowel het BYOD-apparaat als het door Intune beheerde apparaat. U kunt ook een MAM-beleid toepassen op basis van de beheerde status. Wanneer u dus een beveiligingsbeleid voor apps maakt, selecteert u Nee naast Doel voor alle app-typen. Voer vervolgens een van de volgende handelingen uit:

- Pas een minder strikt MAM-beleid toe op door Intune beheerde apparaten en pas een meer beperkend MAM-beleid toe op niet-mdm-ingeschreven apparaten.

- Pas een MAM-beleid alleen toe op niet-ingeschreven apparaten.