Konfigurowanie ustawień współpracy zewnętrznej

Ustawienia współpracy zewnętrznej umożliwiają określenie ról w organizacji, które mogą zapraszać użytkowników zewnętrznych na potrzeby współpracy B2B. Te ustawienia obejmują również opcje zezwalania lub blokowania określonych domen oraz opcje ograniczania tego, co zewnętrzni użytkownicy-goście mogą zobaczyć w katalogu Microsoft Entra. Dostępne są następujące opcje:

Określanie dostępu użytkowników-gości: Tożsamość zewnętrzna Microsoft Entra umożliwia ograniczenie tego, co zewnętrzni użytkownicy-goście mogą zobaczyć w katalogu Microsoft Entra. Można na przykład ograniczyć widok członkostwa użytkowników-gości lub zezwolić gościom na wyświetlanie tylko własnych informacji o profilu.

Określ, kto może zapraszać gości: domyślnie wszyscy użytkownicy w organizacji, w tym użytkownicy-goście współpracy B2B, mogą zapraszać użytkowników zewnętrznych do współpracy B2B. Jeśli chcesz ograniczyć możliwość wysyłania zaproszeń, możesz włączyć lub wyłączyć zaproszenia dla wszystkich lub ograniczyć zaproszenia do określonych ról.

Włącz samoobsługowe rejestrowanie gościa za pośrednictwem przepływów użytkownika: w przypadku tworzonych aplikacji można utworzyć przepływy użytkowników, które umożliwiają użytkownikowi zarejestrowanie się w aplikacji i utworzenie nowego konta gościa. Funkcję można włączyć w ustawieniach współpracy zewnętrznej, a następnie dodać przepływ użytkownika rejestracji samoobsługowej do aplikacji.

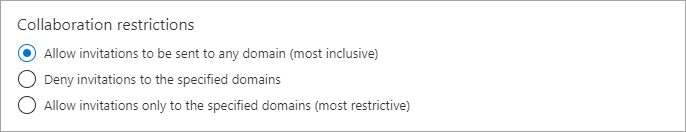

Zezwalanie na domeny lub blokowanie ich: ograniczenia współpracy umożliwiają lub odrzucają zaproszenia do określonej domeny. Aby uzyskać szczegółowe informacje, zobacz Zezwalanie na domeny lub blokowanie.

W przypadku współpracy B2B z innymi organizacjami firmy Microsoft Entra należy również przejrzeć ustawienia dostępu między dzierżawami, aby upewnić się, że współpraca B2B dla ruchu przychodzącego i wychodzącego oraz zakres dostępu do określonych użytkowników, grup i aplikacji.

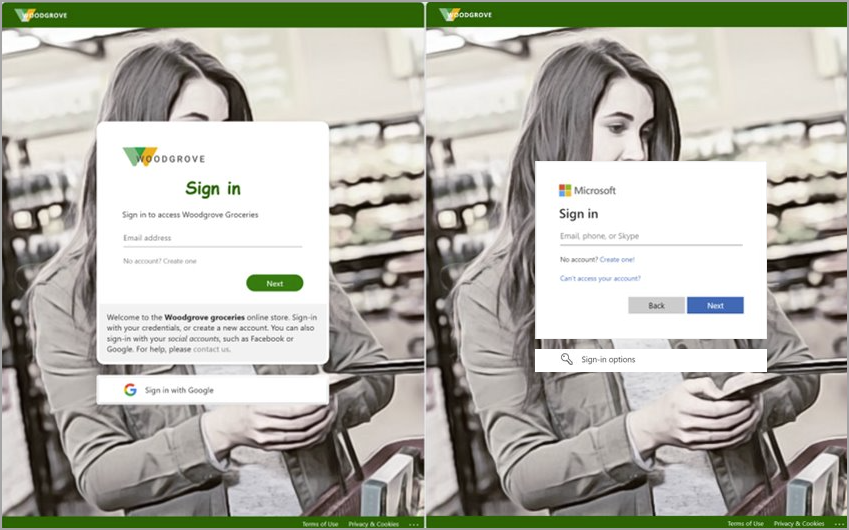

W przypadku użytkowników końcowych współpracy B2B, którzy wykonują logowanie między dzierżawami, pojawia się ich znakowanie dzierżawy domowej, nawet jeśli nie określono niestandardowego znakowania. W poniższym przykładzie znakowanie firmy dla Produktów Spożywczych Woodgrove pojawia się po lewej stronie. W przykładzie po prawej stronie jest wyświetlane domyślne znakowanie dla dzierżawy głównej użytkownika.

Konfigurowanie ustawień w portalu

Napiwek

Kroki opisane w tym artykule mogą się nieznacznie różnić w zależności od portalu, od którego zaczynasz.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra co najmniej jako administrator zewnętrznego dostawcy tożsamości.

Przejdź do pozycji Tożsamość>Zewnętrzne tożsamości>Zewnętrzne ustawienia współpracy.

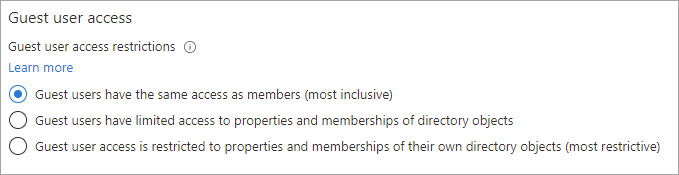

W obszarze Dostęp użytkownika-gościa wybierz poziom dostępu, który mają mieć użytkownicy-goście:

Użytkownicy-goście mają taki sam dostęp jak członkowie (w większości włącznie): ta opcja zapewnia gościom ten sam dostęp do zasobów firmy Microsoft Entra i danych katalogu co użytkownicy będący członkami.

Użytkownicy-goście mają ograniczony dostęp do właściwości i członkostwa obiektów katalogu: (Ustawienie domyślne) To ustawienie blokuje gości z określonych zadań katalogu, takich jak wyliczanie użytkowników, grup lub innych zasobów katalogu. Goście mogą zobaczyć członkostwo wszystkich nieukrytych grup. Dowiedz się więcej o domyślnych uprawnieniach gościa.

Dostęp użytkowników-gości jest ograniczony do właściwości i członkostwa w ich własnych obiektach katalogu (najbardziej restrykcyjne): dzięki temu ustawieniu goście mogą uzyskiwać dostęp tylko do własnych profilów. Goście nie mogą wyświetlać profilów, grup ani członkostwa w grupach innych użytkowników.

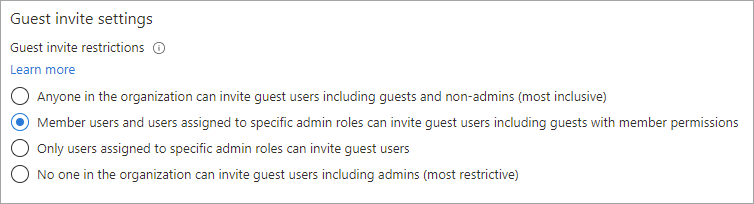

W obszarze Ustawienia zaproszenia gościa wybierz odpowiednie ustawienia:

- Każda osoba w organizacji może zapraszać użytkowników-gości, w tym gości i osób niebędących administratorami (w większości włącznie): aby zezwolić gościom w organizacji na zapraszanie innych gości, w tym użytkowników, którzy nie są członkami organizacji, wybierz ten przycisk radiowy.

- Użytkownicy będący członkami i użytkownicy przypisani do określonych ról administratora mogą zapraszać użytkowników-gości, w tym gości z uprawnieniami członkami: aby zezwolić użytkownikom członkom i użytkownikom z określonymi rolami administratora na zapraszanie gości, wybierz ten przycisk radiowy.

- Tylko użytkownicy przypisani do określonych ról administratora mogą zapraszać użytkowników-gości: aby zezwolić tylko tym użytkownikom z rolami administratora na zapraszanie gości, wybierz ten przycisk radiowy. Role administratora obejmują globalnego Administracja istratora, Administracja istratora użytkowników i osoby zapraszania gości.

- Nikt w organizacji nie może zapraszać użytkowników-gości, w tym administratorów (najbardziej restrykcyjnych): Aby odmówić wszystkim w organizacji zapraszania gości, wybierz ten przycisk radiowy.

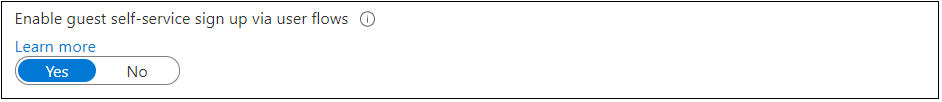

W obszarze Włącz samoobsługowe rejestrowanie gościa za pośrednictwem przepływów użytkownika wybierz pozycję Tak , jeśli chcesz mieć możliwość tworzenia przepływów użytkowników, które umożliwiają użytkownikom rejestrowanie się w aplikacjach. Aby uzyskać więcej informacji na temat tego ustawienia, zobacz Dodawanie przepływu użytkownika rejestracji samoobsługowej do aplikacji.

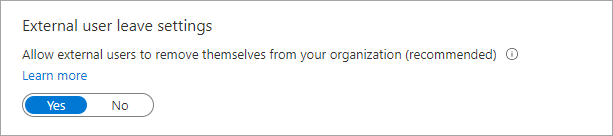

W obszarze Ustawienia pozostawienia użytkownika zewnętrznego możesz kontrolować, czy użytkownicy zewnętrzni mogą usuwać się z organizacji.

- Tak: użytkownicy mogą opuścić organizację bez zgody administratora lub osoby kontaktowej w celu zachowania poufności informacji.

- Nie: Użytkownicy nie mogą opuścić organizacji. Widzą komunikat kierujący ich, aby skontaktować się z administratorem lub kontaktem o ochronie prywatności, aby poprosić o usunięcie z organizacji.

Ważne

Ustawienia pozostawisz tylko wtedy, gdy użytkownik zewnętrzny dodał informacje o ochronie prywatności do dzierżawy firmy Microsoft Entra. W przeciwnym razie to ustawienie będzie niedostępne.

W obszarze Ograniczenia współpracy możesz wybrać, czy zezwalać na zaproszenia do określonych domen, czy blokować zaproszenia, i wprowadzać określone nazwy domen w polach tekstowych. W przypadku wielu domen wprowadź każdą domenę w nowym wierszu. Aby uzyskać więcej informacji, zobacz Zezwalanie lub blokowanie zaproszeń do użytkowników B2B z określonych organizacji.

Konfigurowanie ustawień za pomocą programu Microsoft Graph

Ustawienia współpracy zewnętrznej można skonfigurować przy użyciu interfejsu API programu Microsoft Graph:

- W przypadku ograniczeń dostępu użytkowników-gości i ograniczeń zapraszania gościa użyj typu zasobu authorizationPolicy.

- W przypadku ustawienia Włącz rejestrację samoobsługową gościa za pośrednictwem przepływów użytkownika użyj typu zasobu authenticationFlowsPolicy .

- W przypadku ustawień jednorazowego kodu dostępu poczty e-mail (teraz na stronie Wszyscy dostawcy tożsamości w centrum administracyjnym firmy Microsoft Entra) użyj typu zasobu emailAuthenticationMethodConfiguration .

Przypisywanie roli osoba zapraszania gościa do użytkownika

Dzięki roli osoba zapraszającej gościa możesz przyznać poszczególnym użytkownikom możliwość zapraszania gości bez przypisywania im globalnego Administracja istratora lub innej roli administratora. Użytkownicy z rolą zapraszania gości mogą zapraszać gości nawet wtedy, gdy wybrano opcję Tylko użytkownicy przypisani do określonych ról administratora mogą zapraszać użytkowników-gości (w obszarze Ustawienia zaproszenia gościa).

Oto przykład pokazujący sposób dodawania użytkownika do Guest Inviter roli za pomocą programu Microsoft Graph PowerShell:

Import-Module Microsoft.Graph.Identity.DirectoryManagement

$roleName = "Guest Inviter"

$role = Get-MgDirectoryRole | where {$_.DisplayName -eq $roleName}

$userId = <User Id/User Principal Name>

$DirObject = @{

"@odata.id" = "https://graph.microsoft.com/v1.0/directoryObjects/$userId"

}

New-MgDirectoryRoleMemberByRef -DirectoryRoleId $role.Id -BodyParameter $DirObject

Dzienniki logowania dla użytkowników B2B

Gdy użytkownik B2B zaloguje się do dzierżawy zasobów w celu współpracy, dziennik logowania jest generowany zarówno w dzierżawie głównej, jak i dzierżawie zasobów. Te dzienniki obejmują informacje, takie jak używana aplikacja, adresy e-mail, nazwa dzierżawy i identyfikator dzierżawy zarówno dla dzierżawy głównej, jak i dzierżawy zasobów.

Następne kroki

Zapoznaj się z następującymi artykułami na temat współpracy B2B firmy Microsoft: