Dołączanie klienta do usługi Azure Lighthouse

W tym artykule wyjaśniono, w jaki sposób jako dostawca usług możesz dołączyć klienta do usługi Azure Lighthouse. Gdy to zrobisz, delegowane zasoby (subskrypcje i/lub grupy zasobów) w dzierżawie firmy Microsoft firmy Microsoft klienta mogą być zarządzane przez użytkowników w dzierżawie za pomocą delegowanego zarządzania zasobami platformy Azure.

Napiwek

Chociaż w tym temacie odwołujemy się do dostawców usług i klientów, przedsiębiorstwa zarządzające wieloma dzierżawami mogą korzystać z tego samego procesu, aby skonfigurować usługę Azure Lighthouse i skonsolidować swoje środowisko zarządzania.

Proces dołączania można powtórzyć dla wielu klientów. Gdy użytkownik z odpowiednimi uprawnieniami zaloguje się do dzierżawy zarządzającej, ten użytkownik jest autoryzowany do wykonywania operacji zarządzania w zakresach dzierżawy klienta bez konieczności logowania się do każdej dzierżawy poszczególnych klientów.

Uwaga

Klienci mogą być alternatywnie dołączani do usługi Azure Lighthouse, gdy kupują ofertę usługi zarządzanej (publiczną lub prywatną), którą publikujesz w witrynie Azure Marketplace. Możesz również użyć procesu dołączania opisanego tutaj w połączeniu z ofertami opublikowanymi w witrynie Azure Marketplace.

Proces dołączania wymaga wykonania akcji z dzierżawy dostawcy usług i dzierżawy klienta. Wszystkie te kroki zostały opisane w tym artykule.

Zbieranie szczegółów dzierżawy i subskrypcji

Aby dołączyć dzierżawę klienta, musi mieć aktywną subskrypcję platformy Azure. Podczas ręcznego tworzenia szablonu należy znać następujące elementy:

- Identyfikator dzierżawy dzierżawy dostawcy usług (gdzie będziesz zarządzać zasobami klienta).

- Identyfikator dzierżawy dzierżawy klienta (który będzie miał zasoby zarządzane przez dostawcę usług).

- Identyfikatory subskrypcji dla każdej konkretnej subskrypcji w dzierżawie klienta, która będzie zarządzana przez dostawcę usług (lub zawiera grupy zasobów, które będą zarządzane przez dostawcę usług).

Jeśli nie znasz identyfikatora dzierżawy, możesz go pobrać przy użyciu witryny Azure Portal, programu Azure PowerShell lub interfejsu wiersza polecenia platformy Azure.

Jeśli tworzysz szablon w witrynie Azure Portal, identyfikator dzierżawy jest udostępniany automatycznie. Nie musisz znać dzierżawy lub szczegółów subskrypcji klienta, aby utworzyć szablon w witrynie Azure Portal. Jeśli jednak planujesz dołączyć co najmniej jedną grupę zasobów w dzierżawie klienta (zamiast całej subskrypcji), musisz znać nazwy każdej grupy zasobów.

Definiowanie ról i uprawnień

Jako dostawca usług możesz chcieć wykonać wiele zadań dla jednego klienta, co wymaga innego dostępu dla różnych zakresów. Aby przypisać odpowiednie role wbudowane platformy Azure, możesz zdefiniować dowolną liczbę autoryzacji. Każda autoryzacja zawiera odwołanie principalId do użytkownika, grupy lub jednostki usługi firmy Microsoft w dzierżawie zarządzającej.

Uwaga

O ile nie określono jawnie, odwołania do "użytkownika" w dokumentacji usługi Azure Lighthouse mogą dotyczyć użytkownika, grupy lub jednostki usługi firmy Microsoft w autoryzacji.

Aby zdefiniować autoryzacje w szablonie, należy uwzględnić wartości identyfikatorów dla każdego użytkownika, grupy użytkowników lub jednostki usługi w dzierżawie zarządzającej, do której chcesz udzielić dostępu. Musisz również uwzględnić identyfikator definicji roli dla każdej wbudowanej roli , którą chcesz przypisać. Podczas tworzenia szablonu w witrynie Azure Portal możesz wybrać konto użytkownika i rolę, a te wartości identyfikatorów zostaną dodane automatycznie. Jeśli tworzysz szablon ręcznie, możesz pobrać identyfikatory użytkowników przy użyciu witryny Azure Portal, programu Azure PowerShell lub interfejsu wiersza polecenia platformy Azure z poziomu dzierżawy zarządzającej.

Napiwek

Zalecamy przypisanie roli usuwania przypisania rejestracji usług zarządzanych podczas dołączania klienta, aby użytkownicy w dzierżawie mogli później usunąć dostęp do delegowania w razie potrzeby. Jeśli ta rola nie jest przypisana, delegowane zasoby mogą zostać usunięte tylko przez użytkownika w dzierżawie klienta.

Jeśli to możliwe, zalecamy używanie grup użytkowników firmy Microsoft Entra dla każdego przypisania, jeśli to możliwe, a nie poszczególnych użytkowników. Zapewnia to elastyczność dodawania lub usuwania poszczególnych użytkowników w ramach grupy, która ma dostęp, dzięki czemu nie trzeba powtarzać procesu dołączania, aby wprowadzić zmiany użytkownika. Role można również przypisywać do jednostki usługi, co może być przydatne w scenariuszach automatyzacji.

Ważne

Aby dodać uprawnienia dla grupy Microsoft Entra, typ grupy musi być ustawiony na Wartość Zabezpieczenia. Ta opcja jest wybierana podczas tworzenia grupy. Aby uzyskać więcej informacji, zobacz Tworzenie podstawowej grupy i dodawanie członków przy użyciu identyfikatora Entra firmy Microsoft.

Podczas definiowania autoryzacji należy przestrzegać zasady najniższych uprawnień, aby użytkownicy mieli tylko uprawnienia wymagane do ukończenia zadania. Aby uzyskać informacje o obsługiwanych rolach i najlepszych rozwiązaniach, zobacz Dzierżawy, użytkownicy i role w scenariuszach usługi Azure Lighthouse.

Napiwek

Możesz również utworzyć kwalifikujące się autoryzacje , które pozwalają użytkownikom w dzierżawie zarządzającej tymczasowo podnieść ich rolę. Ta funkcja ma określone wymagania licencyjne. Aby uzyskać więcej informacji, zobacz Tworzenie kwalifikujących się autoryzacji.

Aby śledzić wpływ na zaangażowanie klientów i odbierać uznanie, skojarz identyfikator programu Microsoft Cloud Partner Program z co najmniej jednym kontem użytkownika, które ma dostęp do każdej dołączonej subskrypcji. To skojarzenie należy wykonać w dzierżawie dostawcy usług. Zalecamy utworzenie konta jednostki usługi w dzierżawie skojarzonej z identyfikatorem partnera, a następnie dołączenie tej jednostki usługi za każdym razem, gdy dołączysz klienta. Aby uzyskać więcej informacji, zobacz Łączenie identyfikatora partnera.

Tworzenie szablonu usługi Azure Resource Manager

Aby dołączyć klienta, należy utworzyć szablon usługi Azure Resource Manager dla oferty, zawierający następujące informacje. Wartości mspOfferName i mspOfferDescription będą widoczne dla klienta na stronie Dostawcy usług witryny Azure Portal po wdrożeniu szablonu w dzierżawie klienta.

| Pole | Definicja |

|---|---|

mspOfferName |

Nazwa opisująca tę definicję. Ta wartość jest wyświetlana klientowi jako tytuł oferty i musi być unikatową wartością. |

mspOfferDescription |

Krótki opis oferty (na przykład „Oferta zarządzania maszynami wirtualnymi firmy Contoso”). To pole jest opcjonalne, ale zalecane, aby klienci mogli wyraźnie zrozumieć ofertę. |

managedByTenantId |

Identyfikator dzierżawy. |

authorizations |

Wartości principalId dla użytkowników/grup/nazw SPN z dzierżawy, z których każda ma wartość , principalIdDisplayName aby ułatwić klientowi zrozumienie celu autoryzacji i zamapowane na wbudowaną roleDefinitionId wartość w celu określenia poziomu dostępu. |

Ten szablon można utworzyć w witrynie Azure Portal lub ręcznie modyfikując szablony podane w naszym repozytorium przykładów.

Ważne

Opisany tutaj proces wymaga oddzielnego wdrożenia dla każdej dołączonej subskrypcji, nawet jeśli dołączasz subskrypcje w tej samej dzierżawie klienta. Oddzielne wdrożenia są również wymagane, jeśli dołączasz wiele grup zasobów w ramach różnych subskrypcji w tej samej dzierżawie klienta. Jednak dołączanie wielu grup zasobów w ramach jednej subskrypcji można wykonać w jednym wdrożeniu.

Oddzielne wdrożenia są również wymagane w przypadku wielu ofert stosowanych do tej samej subskrypcji (lub grup zasobów w ramach subskrypcji). Każda zastosowana oferta musi używać innej mspOfferNameoferty .

Tworzenie szablonu w witrynie Azure Portal

Aby utworzyć szablon w witrynie Azure Portal, przejdź do obszaru Moi klienci , a następnie wybierz pozycję Utwórz szablon usługi ARM na stronie przeglądu.

Na stronie Tworzenia oferty szablonu usługi ARM podaj nazwę i opcjonalny opis. Te wartości będą używane dla szablonu mspOfferName i mspOfferDescription i i mogą być widoczne dla klienta. Wartość zostanie podana managedByTenantId automatycznie na podstawie dzierżawy firmy Microsoft, do której się logujesz.

Następnie wybierz pozycję Subskrypcja lub Grupa zasobów w zależności od zakresu klienta, który chcesz dołączyć. Jeśli wybierzesz pozycję Grupa zasobów, musisz podać nazwę grupy zasobów do dołączenia. W razie potrzeby możesz wybrać ikonę + , aby dodać dodatkowe grupy zasobów w tej samej subskrypcji. (Aby dołączyć dodatkowe grupy zasobów w innej subskrypcji, należy utworzyć i wdrożyć oddzielny szablon dla tej subskrypcji).

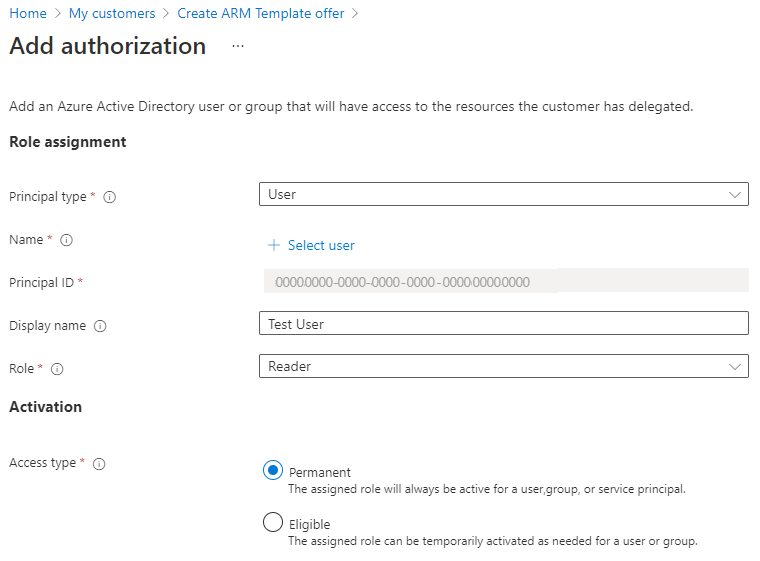

Na koniec utwórz autoryzacje, wybierając pozycję + Dodaj autoryzację. Dla każdej autoryzacji podaj następujące szczegóły:

- Wybierz typ podmiotu zabezpieczeń w zależności od typu konta, które chcesz uwzględnić w autoryzacji. Może to być użytkownik, grupa lub jednostka usługi. W tym przykładzie wybierzemy pozycję Użytkownik.

- Wybierz link + Wybierz użytkownika, aby otworzyć okienko wyboru. Możesz użyć pola wyszukiwania, aby znaleźć użytkownika, który chcesz dodać. Po wykonaniu tych czynności kliknij pozycję Wybierz. Identyfikator podmiotu zabezpieczeń użytkownika zostanie wypełniony automatycznie.

- Przejrzyj pole Nazwa wyświetlana (wypełnione na podstawie wybranego użytkownika) i w razie potrzeby wprowadź zmiany.

- Wybierz rolę, która ma zostać przypisana do tego użytkownika.

- W polu Typ dostępu wybierz pozycję Trwałe lub Kwalifikujące się. Jeśli wybierzesz opcję Kwalifikujące się, musisz określić opcje maksymalnego czasu trwania, uwierzytelniania wieloskładnikowego i określić, czy wymagane jest zatwierdzenie. Aby uzyskać więcej informacji na temat tych opcji, zobacz Tworzenie kwalifikujących się autoryzacji. Nie można używać funkcji kwalifikujących się autoryzacji z jednostkami usługi.

- Wybierz pozycję Dodaj , aby utworzyć autoryzację.

Po wybraniu pozycji Dodaj nastąpi powrót do ekranu Tworzenie oferty szablonu usługi ARM. Możesz ponownie wybrać pozycję + Dodaj autoryzację , aby dodać dowolną liczbę autoryzacji.

Po dodaniu wszystkich autoryzacji wybierz pozycję Wyświetl szablon. Na tym ekranie zobaczysz plik json odpowiadający wprowadzonym wartościom. Wybierz pozycję Pobierz , aby zapisać kopię tego pliku json. Ten szablon można następnie wdrożyć w dzierżawie klienta. Możesz również edytować je ręcznie, jeśli musisz wprowadzić jakiekolwiek zmiany.

Ważne

Wygenerowany plik szablonu nie jest przechowywany w witrynie Azure Portal. Przed przejściem z ekranu Pokaż szablon pamiętaj, aby pobrać kopię.

Ręczne tworzenie szablonu

Szablon można utworzyć przy użyciu szablonu usługi Azure Resource Manager (podanego w naszym repozytorium przykładów) i odpowiedniego pliku parametrów, który można zmodyfikować tak, aby był zgodny z konfiguracją i zdefiniować autoryzacje. Jeśli wolisz, możesz dołączyć wszystkie informacje bezpośrednio do szablonu, zamiast używać oddzielnego pliku parametrów.

Wybrany szablon będzie zależeć od tego, czy dołączasz całą subskrypcję, grupę zasobów, czy wiele grup zasobów w ramach subskrypcji. Udostępniamy również szablon, który może być używany dla klientów, którzy kupili ofertę usługi zarządzanej opublikowanej w witrynie Azure Marketplace, jeśli wolisz dołączać swoje subskrypcje w ten sposób.

| Aby dołączyć to | Użyj tego szablonu usługi Azure Resource Manager | I zmodyfikuj ten plik parametrów |

|---|---|---|

| Subskrypcja | subscription.json | subscription.parameters.json |

| Grupa zasobów | rg.json | rg.parameters.json |

| Wiele grup zasobów w ramach subskrypcji | multi-rg.json | multiple-rg.parameters.json |

| Subskrypcja (w przypadku korzystania z oferty opublikowanej w witrynie Azure Marketplace) | marketplaceDelegatedResourceManagement.json | marketplaceDelegatedResourceManagement.parameters.json |

Jeśli chcesz uwzględnić kwalifikujące się autoryzacje, wybierz odpowiedni szablon z sekcji delegowania-resource-management-eligible-authorizations w naszym repozytorium przykładów.

Napiwek

Chociaż nie można dołączyć całej grupy zarządzania w jednym wdrożeniu, można wdrożyć zasady w celu dołączenia każdej subskrypcji w grupie zarządzania. Następnie będziesz mieć dostęp do wszystkich subskrypcji w grupie zarządzania, chociaż będziesz musiał pracować nad nimi jako subskrypcje indywidualne (zamiast podejmować działania bezpośrednio w zasobie grupy zarządzania).

W poniższym przykładzie pokazano zmodyfikowany plik subscription.parameters.json , który może służyć do dołączania subskrypcji. Pliki parametrów grupy zasobów (znajdujące się w folderze rg-delegated-resource-management ) mają podobny format, ale zawierają rgName również parametr umożliwiający zidentyfikowanie określonych grup zasobów do dołączenia.

{

"$schema": "https://schema.management.azure.com/schemas/2018-05-01/subscriptionDeploymentParameters.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"mspOfferName": {

"value": "Fabrikam Managed Services - Interstellar"

},

"mspOfferDescription": {

"value": "Fabrikam Managed Services - Interstellar"

},

"managedByTenantId": {

"value": "00000000-0000-0000-0000-000000000000"

},

"authorizations": {

"value": [

{

"principalId": "00000000-0000-0000-0000-000000000000",

"principalIdDisplayName": "Tier 1 Support",

"roleDefinitionId": "b24988ac-6180-42a0-ab88-20f7382dd24c"

},

{

"principalId": "00000000-0000-0000-0000-000000000000",

"principalIdDisplayName": "Tier 1 Support",

"roleDefinitionId": "36243c78-bf99-498c-9df9-86d9f8d28608"

},

{

"principalId": "00000000-0000-0000-0000-000000000000",

"principalIdDisplayName": "Tier 2 Support",

"roleDefinitionId": "acdd72a7-3385-48ef-bd42-f606fba81ae7"

},

{

"principalId": "00000000-0000-0000-0000-000000000000",

"principalIdDisplayName": "Service Automation Account",

"roleDefinitionId": "b24988ac-6180-42a0-ab88-20f7382dd24c"

},

{

"principalId": "00000000-0000-0000-0000-000000000000",

"principalIdDisplayName": "Policy Automation Account",

"roleDefinitionId": "18d7d88d-d35e-4fb5-a5c3-7773c20a72d9",

"delegatedRoleDefinitionIds": [

"b24988ac-6180-42a0-ab88-20f7382dd24c",

"92aaf0da-9dab-42b6-94a3-d43ce8d16293"

]

}

]

}

}

}

Ostatnia autoryzacja w powyższym przykładzie dodaje principalId element z rolą Administracja istrator dostępu użytkowników (18d7d88d-d35e-4fb5-a5c3-7773c20a72d9). Podczas przypisywania tej roli należy uwzględnić delegatedRoleDefinitionIds właściwość i co najmniej jedną obsługiwaną rolę platformy Azure. Użytkownik utworzony w tej autoryzacji będzie mógł przypisać te role do tożsamości zarządzanych w dzierżawie klienta, co jest wymagane w celu wdrożenia zasad, które można skorygować. Użytkownik może również tworzyć zdarzenia pomocy technicznej. Żadne inne uprawnienia zwykle skojarzone z rolą Administracja istratora dostępu użytkowników będą miały zastosowanie do tego elementu principalId.

Wdrażanie szablonu usługi Azure Resource Manager

Po utworzeniu szablonu użytkownik w dzierżawie klienta musi wdrożyć go w ramach dzierżawy. Oddzielne wdrożenie jest wymagane dla każdej subskrypcji, którą chcesz dołączyć (lub dla każdej subskrypcji zawierającej grupy zasobów, które chcesz dołączyć).

Podczas dołączania subskrypcji (lub co najmniej jednej grupy zasobów w ramach subskrypcji) przy użyciu opisanego tutaj procesu dostawca zasobów Microsoft.ManagedServices zostanie zarejestrowany dla tej subskrypcji.

Ważne

To wdrożenie musi być wykonywane przez konto innego niż gość w dzierżawie klienta, który ma rolę z Microsoft.Authorization/roleAssignments/write uprawnieniem, takim jak Właściciel, dla dołączonej subskrypcji (lub zawierającej dołączane grupy zasobów). Aby znaleźć użytkowników, którzy mogą delegować subskrypcję, użytkownik w dzierżawie klienta może wybrać subskrypcję w witrynie Azure Portal, otworzyć pozycję Kontrola dostępu (IAM) i wyświetlić wszystkich użytkowników z rolą Właściciel.

Jeśli subskrypcja została utworzona za pośrednictwem programu Dostawca rozwiązań w chmurze (CSP), każdy użytkownik, który ma rolę agenta Administracja w dzierżawie dostawcy usług, może wykonać wdrożenie.

Wdrożenie można wykonać przy użyciu programu PowerShell, przy użyciu interfejsu wiersza polecenia platformy Azure lub w witrynie Azure Portal, jak pokazano poniżej.

Wdrażanie przy użyciu programu PowerShell

Aby wdrożyć pojedynczy szablon:

# Log in first with Connect-AzAccount if you're not using Cloud Shell

# Deploy Azure Resource Manager template using template and parameter file locally

New-AzSubscriptionDeployment -Name <deploymentName> `

-Location <AzureRegion> `

-TemplateFile <pathToTemplateFile> `

-Verbose

# Deploy Azure Resource Manager template that is located externally

New-AzSubscriptionDeployment -Name <deploymentName> `

-Location <AzureRegion> `

-TemplateUri <templateUri> `

-Verbose

Aby wdrożyć szablon z oddzielnym plikiem parametrów:

# Log in first with Connect-AzAccount if you're not using Cloud Shell

# Deploy Azure Resource Manager template using template and parameter file locally

New-AzSubscriptionDeployment -Name <deploymentName> `

-Location <AzureRegion> `

-TemplateFile <pathToTemplateFile> `

-TemplateParameterFile <pathToParameterFile> `

-Verbose

# Deploy Azure Resource Manager template that is located externally

New-AzSubscriptionDeployment -Name <deploymentName> `

-Location <AzureRegion> `

-TemplateUri <templateUri> `

-TemplateParameterUri <parameterUri> `

-Verbose

Wdrażanie przy użyciu interfejsu wiersza polecenia platformy Azure

Aby wdrożyć pojedynczy szablon:

# Log in first with az login if you're not using Cloud Shell

# Deploy Azure Resource Manager template using template and parameter file locally

az deployment sub create --name <deploymentName> \

--location <AzureRegion> \

--template-file <pathToTemplateFile> \

--verbose

# Deploy external Azure Resource Manager template, with local parameter file

az deployment sub create --name <deploymentName> \

--location <AzureRegion> \

--template-uri <templateUri> \

--verbose

Aby wdrożyć szablon z oddzielnym plikiem parametrów:

# Log in first with az login if you're not using Cloud Shell

# Deploy Azure Resource Manager template using template and parameter file locally

az deployment sub create --name <deploymentName> \

--location <AzureRegion> \

--template-file <pathToTemplateFile> \

--parameters <parameters/parameterFile> \

--verbose

# Deploy external Azure Resource Manager template, with local parameter file

az deployment sub create --name <deploymentName> \

--location <AzureRegion> \

--template-uri <templateUri> \

--parameters <parameterFile> \

--verbose

Wdrażanie w witrynie Azure Portal

Aby wdrożyć szablon w witrynie Azure Portal, wykonaj procedurę opisaną poniżej. Te kroki muszą zostać wykonane przez użytkownika w dzierżawie klienta z rolą Właściciel (lub inną rolą z uprawnieniem Microsoft.Authorization/roleAssignments/write ).

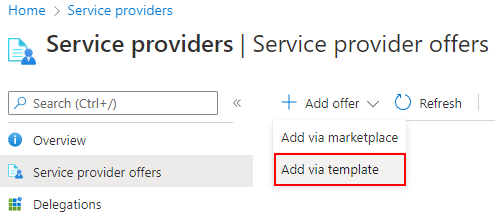

Na stronie Dostawcy usług w witrynie Azure Portal wybierz pozycję Oferty dostawcy serwera.

W górnej części ekranu wybierz strzałkę obok pozycji Dodaj ofertę, a następnie wybierz pozycję Dodaj za pomocą szablonu.

Przekaż szablon, przeciągając go i upuszczając lub wybierając pozycję Przeglądaj, aby znaleźć i przekazać szablon.

Jeśli ma to zastosowanie, zaznacz pole Plik z oddzielnym parametrem , a następnie przekaż plik parametrów.

Po przekazaniu szablonu (i pliku parametrów w razie potrzeby) wybierz pozycję Przekaż.

Na ekranie Wdrożenie niestandardowe przejrzyj wyświetlone szczegóły. W razie potrzeby możesz wprowadzić zmiany w tych wartościach na tym ekranie lub wybierając pozycję Edytuj parametry.

Wybierz pozycję Przejrzyj i utwórz, a następnie wybierz pozycję Utwórz.

Po kilku minutach powinno zostać wyświetlone powiadomienie o zakończeniu wdrażania.

Napiwek

Alternatywnie w repozytorium GitHub wybierz przycisk Wdróż na platformie Azure widoczny obok szablonu, którego chcesz użyć (w kolumnie Automatyczne wdrażanie). Przykładowy szablon zostanie otwarty w witrynie Azure Portal. Jeśli używasz tego procesu, przed wybraniem pozycji Przejrzyj i utwórz musisz zaktualizować wartości pól Nazwa oferty msp, Opis oferty msp, Identyfikator dzierżawy i Autoryzacje zarządzane.

Potwierdzanie pomyślnego dołączenia

Po pomyślnym dołączeniu subskrypcji klienta do usługi Azure Lighthouse użytkownicy w dzierżawie dostawcy usług będą mogli zobaczyć subskrypcję i jej zasoby (jeśli udzielono im dostępu za pośrednictwem powyższego procesu, indywidualnie lub jako członek grupy Firmy Microsoft Entra z odpowiednimi uprawnieniami). Aby to potwierdzić, sprawdź, czy subskrypcja jest wyświetlana na jeden z następujących sposobów.

Potwierdź w witrynie Azure Portal

W dzierżawie dostawcy usług:

- Przejdź do strony Moje klienci.

- Wybierz pozycję Klienci.

- Upewnij się, że możesz zobaczyć subskrypcje z nazwą oferty podaną w szablonie usługi Resource Manager.

Ważne

Aby wyświetlić subskrypcję delegowaną w obszarze Moi klienci, użytkownicy w dzierżawie dostawcy usług muszą mieć przypisaną rolę Czytelnik (lub inną wbudowaną rolę, która obejmuje dostęp czytelnika), gdy subskrypcja została dołączona.

W dzierżawie klienta:

- Przejdź do strony Dostawcy usług.

- Wybierz pozycję Oferty dostawców usług.

- Upewnij się, że możesz zobaczyć subskrypcje z nazwą oferty podaną w szablonie usługi Resource Manager.

Uwaga

Ukończenie wdrożenia może potrwać do 15 minut, zanim aktualizacje zostaną odzwierciedlone w witrynie Azure Portal. Aktualizacje mogą być widoczne wcześniej, jeśli zaktualizujesz token usługi Azure Resource Manager, odświeżając przeglądarkę, logując się i wychodząc lub żądając nowego tokenu.

Potwierdzanie przy użyciu programu PowerShell

# Log in first with Connect-AzAccount if you're not using Cloud Shell

Get-AzContext

# Confirm successful onboarding for Azure Lighthouse

Get-AzManagedServicesDefinition

Get-AzManagedServicesAssignment

Potwierdzanie przy użyciu interfejsu wiersza polecenia platformy Azure

# Log in first with az login if you're not using Cloud Shell

az account list

# Confirm successful onboarding for Azure Lighthouse

az managedservices definition list

az managedservices assignment list

Jeśli musisz wprowadzić zmiany po dołączeniu klienta, możesz zaktualizować delegowanie. Możesz również całkowicie usunąć dostęp do delegowania .

Rozwiązywanie problemów

Jeśli nie możesz pomyślnie dołączyć klienta lub jeśli użytkownicy mają problemy z dostępem do delegowanych zasobów, zapoznaj się z poniższymi wskazówkami i wymaganiami i spróbuj ponownie.

- Użytkownicy, którzy muszą wyświetlać zasoby klientów w witrynie Azure Portal, muszą mieć przypisaną rolę Czytelnik (lub inną wbudowaną rolę obejmującą dostęp czytelnika) podczas procesu dołączania.

- Wartość

managedbyTenantIdnie może być taka sama jak identyfikator dzierżawy dla dołączanej subskrypcji. - Nie można mieć wielu przypisań w tym samym zakresie z tym samym

mspOfferNamezakresem . - Dostawca zasobów Microsoft.ManagedServices musi być zarejestrowany dla delegowanej subskrypcji. Powinno się to zdarzyć automatycznie podczas wdrażania, ale jeśli nie, można je zarejestrować ręcznie.

- Autoryzacje nie mogą zawierać żadnych użytkowników z rolą Właściciel , żadnymi rolami z funkcją DataActions ani rolami, które obejmują akcje z ograniczeniami.

- Grupy muszą być tworzone z typem grupy ustawionym na Zabezpieczenia, a nie Platformy Microsoft 365.

- Jeśli udzielono dostępu do grupy, sprawdź, czy użytkownik jest członkiem tej grupy. Jeśli tak nie jest, możesz dodać je do grupy przy użyciu identyfikatora Entra firmy Microsoft bez konieczności przeprowadzania innego wdrożenia. Należy pamiętać, że właściciele grup nie muszą być członkami zarządzanych grup i może być konieczne dodanie ich w celu uzyskania dostępu.

- Może wystąpić dodatkowe opóźnienie przed włączeniem dostępu dla grup zagnieżdżonych.

- Wbudowane role platformy Azure uwzględnione w autoryzacjach nie mogą zawierać żadnych przestarzałych ról. Jeśli wbudowana rola platformy Azure stanie się przestarzała, wszyscy użytkownicy dołączeni z tą rolą utracą dostęp i nie będzie można dołączyć dodatkowych delegowań. Aby rozwiązać ten problem, zaktualizuj szablon tak, aby używał tylko obsługiwanych ról wbudowanych, a następnie wykonaj nowe wdrożenie.

Następne kroki

- Dowiedz się więcej o środowiskach zarządzania między dzierżawami.

- Wyświetlanie klientów i zarządzanie nimi, przechodząc do sekcji Moje klienci w witrynie Azure Portal.

- Dowiedz się, jak zaktualizować lub usunąć delegowanie.