Przeglądanie alertów w Ochrona punktu końcowego w usłudze Microsoft Defender

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 1)

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

Strona alertu w Ochrona punktu końcowego w usłudze Microsoft Defender zapewnia pełny kontekst alertu przez połączenie sygnałów ataku i alertów związanych z wybranym alertem w celu utworzenia szczegółowego scenariusza alertu.

Szybkie klasyfikowanie, badanie i podjęcie skutecznych działań w przypadku alertów wpływających na organizację. Dowiedz się, dlaczego zostały one wyzwolone, i ich wpływ z jednej lokalizacji. Dowiedz się więcej w tym przeglądzie.

Wprowadzenie do alertu

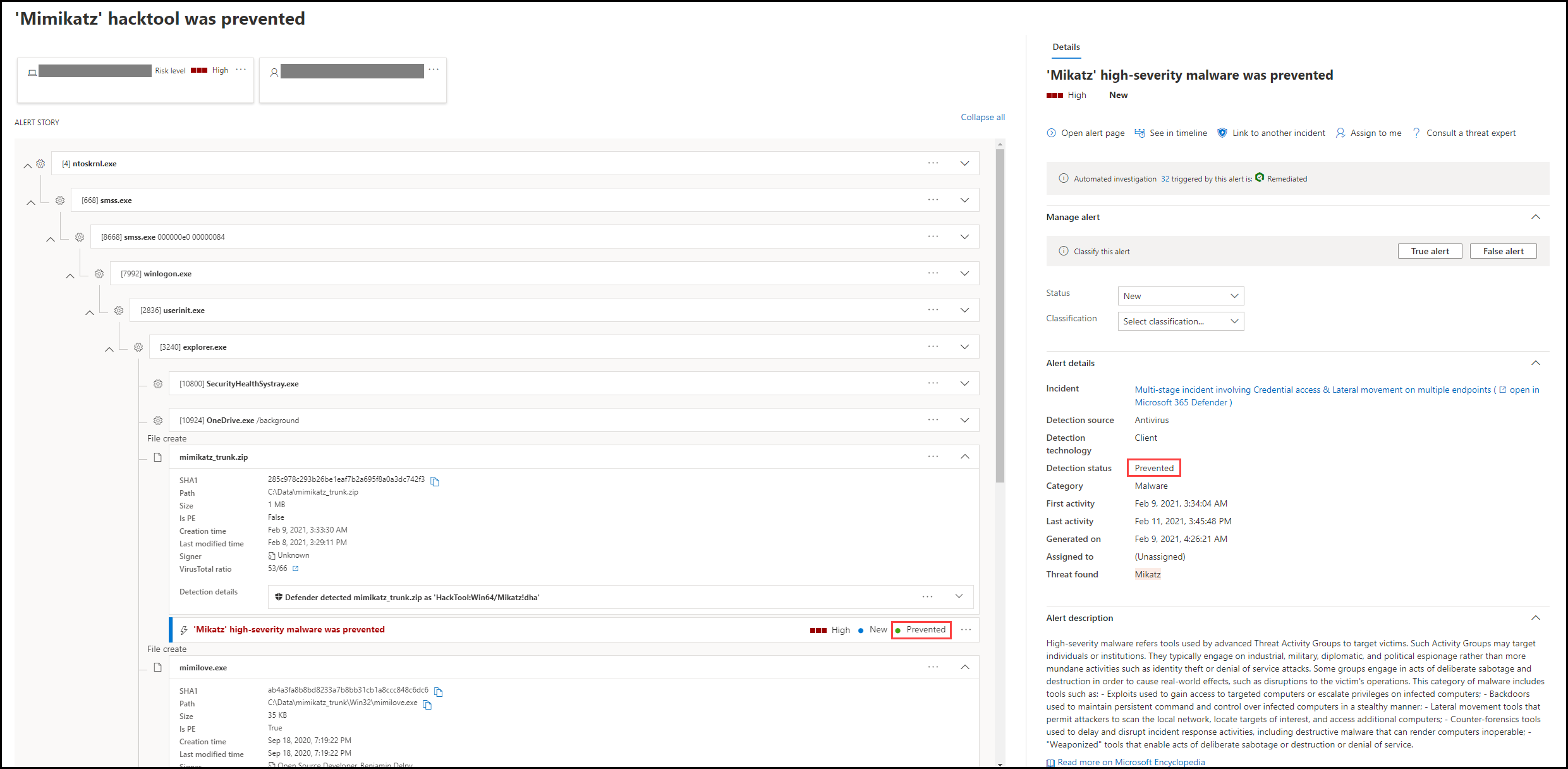

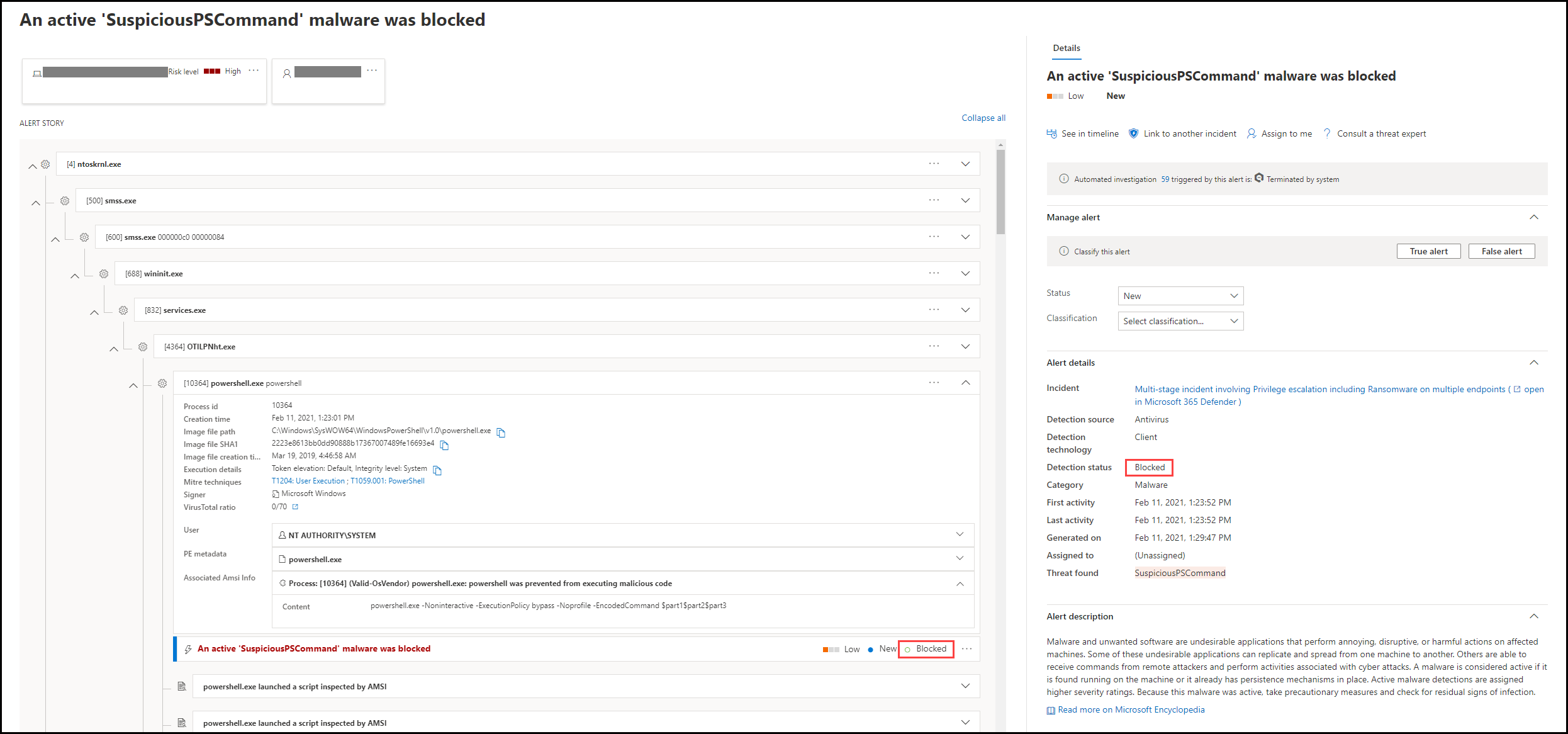

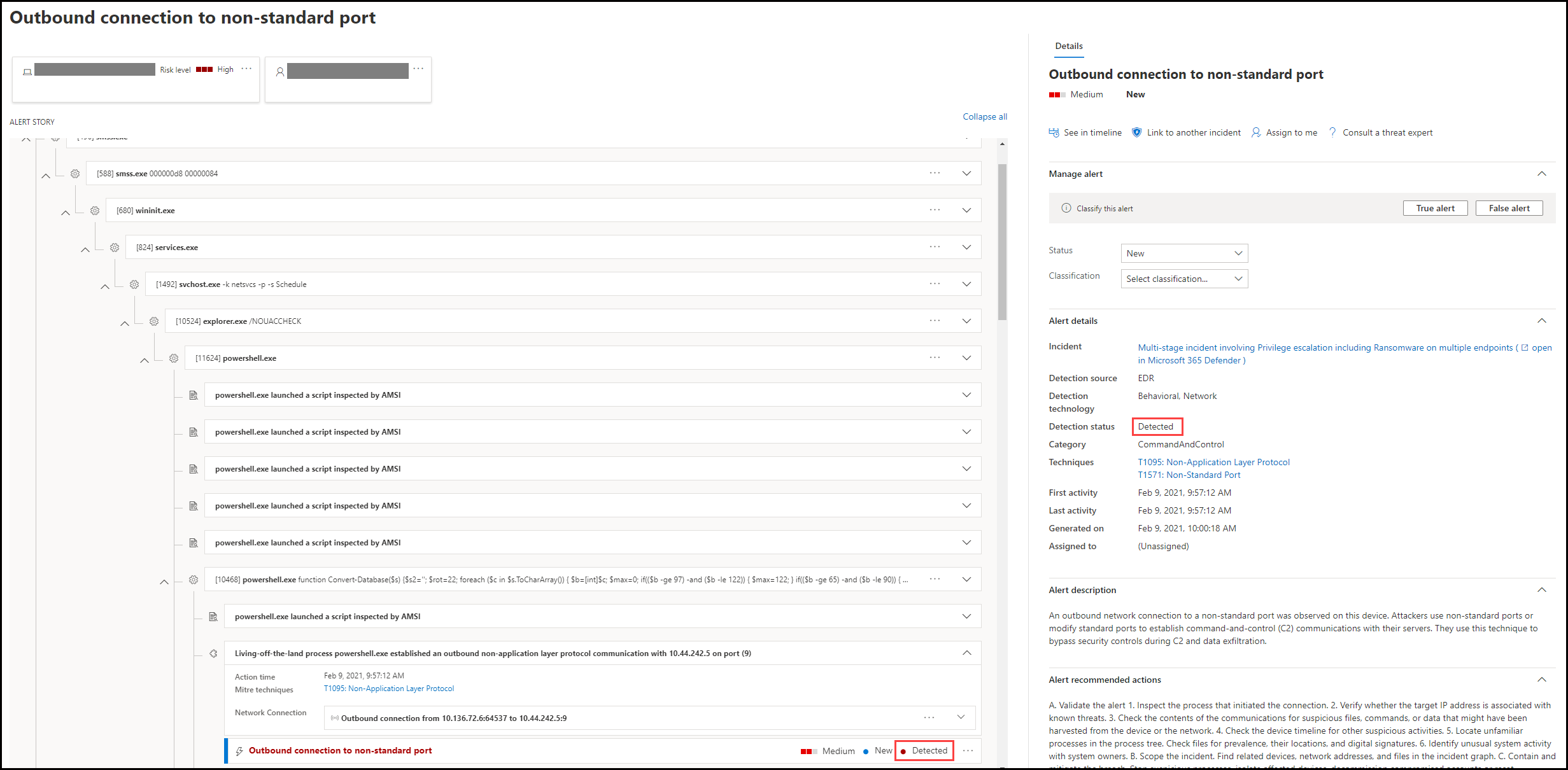

Wybranie nazwy alertu w usłudze Defender for Endpoint spowoduje wylądowanie na jego stronie alertu. Na stronie alertu wszystkie informacje będą wyświetlane w kontekście wybranego alertu. Każda strona alertu składa się z 4 sekcji:

- Tytuł alertu zawiera nazwę alertu i przypomina, który alert rozpoczął bieżące badanie, niezależnie od tego, co zostało wybrane na stronie.

- Zasoby, których dotyczy problem, wyświetla listę kart urządzeń i użytkowników, których dotyczy ten alert, które można kliknąć, aby uzyskać więcej informacji i akcji.

- W scenariuszu alertu są wyświetlane wszystkie jednostki związane z alertem połączone przez widok drzewa. Alert w tytule będzie widoczny po pierwszym trafieniu na stronę wybranego alertu. Jednostki w scenariuszu alertu można rozszerzać i klikać, aby dostarczyć dodatkowych informacji i przyspieszyć reagowanie, umożliwiając wykonywanie akcji bezpośrednio w kontekście strony alertu. Użyj scenariusza alertu, aby rozpocząć badanie. Dowiedz się, jak w temacie Badanie alertów w Ochrona punktu końcowego w usłudze Microsoft Defender.

- W okienku szczegółów najpierw zostaną wyświetlone szczegóły wybranego alertu ze szczegółami i akcjami związanymi z tym alertem. Jeśli wybierzesz dowolne zasoby lub jednostki, których dotyczy problem, w wątku alertu okienko szczegółów zmieni się, aby udostępnić informacje kontekstowe i akcje dla wybranego obiektu.

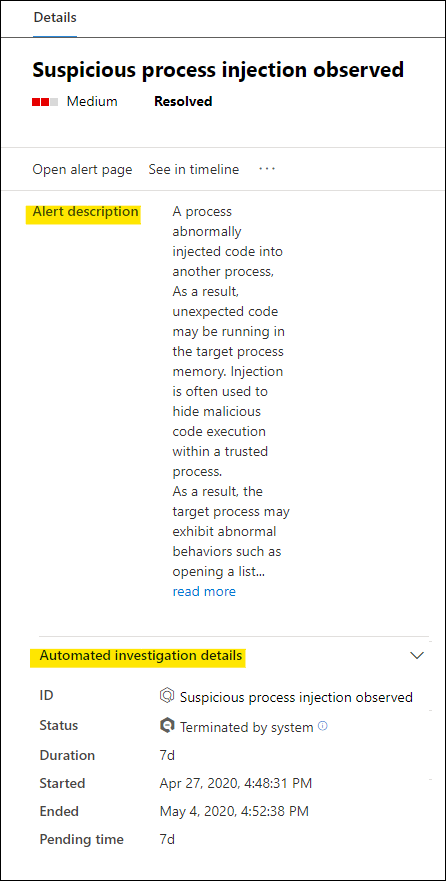

Zanotuj stan wykrywania alertu.

Zapobiec: próbowano uniknąć podejrzanej akcji. Na przykład plik nie został zapisany na dysku lub wykonany.

Zablokowane: podejrzane zachowanie zostało wykonane, a następnie zablokowane. Na przykład proces został wykonany, ale ponieważ później wykazywał podejrzane zachowania, proces został zakończony.

Wykryto: Wykryto atak i prawdopodobnie nadal jest aktywny.

Następnie możesz również przejrzeć szczegóły zautomatyzowanego badania w okienku szczegółów alertu, aby zobaczyć, które akcje zostały już wykonane, a także przeczytać opis alertu dla zalecanych akcji.

Inne informacje dostępne w okienku szczegółów po otwarciu alertu obejmują techniki MITRE, źródło i dodatkowe szczegóły kontekstowe.

Uwaga

Jeśli widzisz stan alertu Nieobsługiwany typ alertu , oznacza to, że funkcje zautomatyzowanego badania nie mogą odebrać tego alertu w celu uruchomienia zautomatyzowanego badania. Można jednak zbadać te alerty ręcznie.

Przeglądanie zasobów, których dotyczy problem

Wybranie urządzenia lub karty użytkownika w sekcjach elementów zawartości, których dotyczy problem, spowoduje przejście do szczegółów urządzenia lub użytkownika w okienku szczegółów.

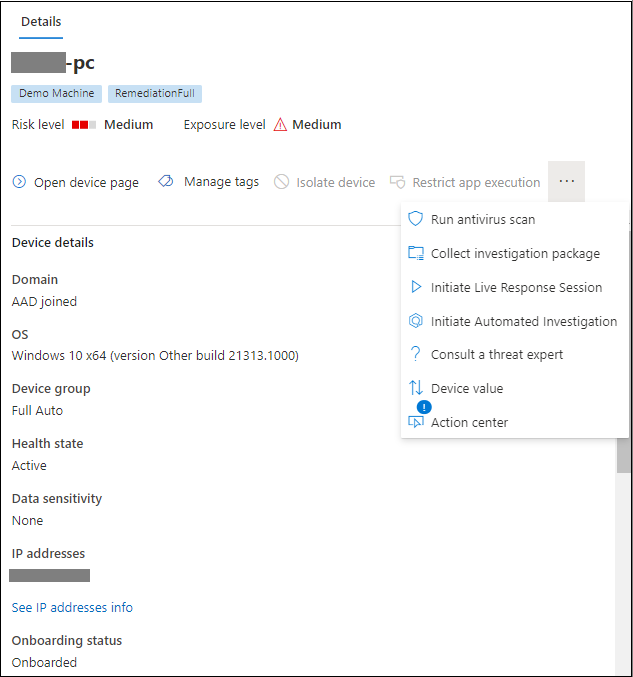

W przypadku urządzeń w okienku szczegółów zostaną wyświetlone informacje o samym urządzeniu, takie jak domena, system operacyjny i adres IP. Dostępne są również aktywne alerty i zalogowani użytkownicy na tym urządzeniu. Możesz podjąć natychmiastowe działania, izolowając urządzenie, ograniczając wykonywanie aplikacji lub uruchamiając skanowanie antywirusowe. Alternatywnie możesz zebrać pakiet badania, zainicjować zautomatyzowane badanie lub przejść do strony urządzenia, aby zbadać go z punktu widzenia urządzenia.

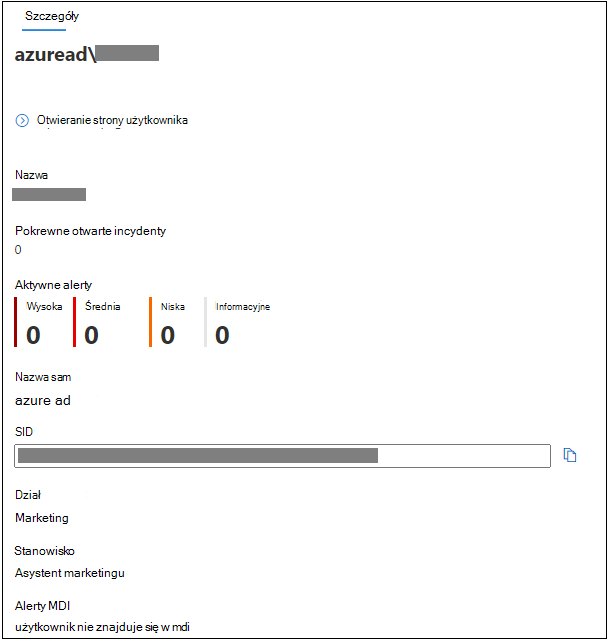

W przypadku użytkowników w okienku szczegółów zostaną wyświetlone szczegółowe informacje o użytkowniku, takie jak nazwa sam użytkownika i identyfikator SID, a także typy logowania wykonywane przez tego użytkownika oraz wszelkie związane z nim alerty i zdarzenia. Możesz wybrać pozycję Otwórz stronę użytkownika , aby kontynuować badanie z punktu widzenia tego użytkownika.

Tematy pokrewne

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla