Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Note

Plany Podstawowy, Standardowy i Enterprise weszły w okres wycofania z dniem 17 marca 2025 r. Aby uzyskać więcej informacji, zobacz ogłoszenie o wycofaniu usługi Azure Spring Apps.

Ten artykuł dotyczy:✅ Java ✅ C#

Ten artykuł dotyczy:✅ Standardowa ✅ Enterprise

Usługa dns (Domain Name Service) to technika przechowywania nazw węzłów sieciowych w sieci. Ten artykuł mapuje domenę, taką jak www.contoso.com, przy użyciu rekordu CNAME. Zabezpiecza domenę niestandardową przy użyciu certyfikatu i pokazuje, jak wymusić protokół Transport Layer Security (TLS), znany również jako Secure Sockets Layer (SSL).

Certyfikaty szyfrują ruch internetowy. Te certyfikaty TLS/SSL można przechowywać w usłudze Azure Key Vault.

Prerequisites

- Subskrypcja platformy Azure. Jeśli nie masz subskrypcji, przed rozpoczęciem utwórz bezpłatne konto .

- (Opcjonalnie) Interfejs wiersza polecenia platformy Azure w wersji 2.45.0 lub nowszej. Użyj następującego polecenia, aby zainstalować rozszerzenie Azure Spring Apps:

az extension add --name spring - Aplikacja wdrożona w usłudze Azure Spring Apps (zobacz Szybki start: uruchamianie istniejącej aplikacji w usłudze Azure Spring Apps przy użyciu witryny Azure Portal lub używanie istniejącej aplikacji). Jeśli Twoja aplikacja jest wdrażana przy użyciu planu Podstawowego, pamiętaj o uaktualnieniu do planu Standardowego.

- Nazwa domeny z dostępem do rejestru DNS dla dostawcy domeny, takiego jak GoDaddy.

- Certyfikat prywatny (czyli certyfikat z podpisem własnym) od dostawcy innej firmy. Certyfikat musi być zgodny z domeną.

- Wdrożona instancja usługi Azure Key Vault. Aby uzyskać więcej informacji, zobacz About Azure Key Vault (Informacje o usłudze Azure Key Vault).

Zagadnienia dotyczące linku prywatnego usługi Key Vault

Adresy IP zarządzania usługami Azure Spring Apps nie są jeszcze częścią zaufanych usług firmy Microsoft platformy Azure. W związku z tym, aby umożliwić usłudze Azure Spring Apps ładowanie certyfikatów z usługi Key Vault chronionej za pomocą prywatnych połączeń punktu końcowego, należy dodać adresy IP płaszczyzny sterującej usługi Azure Spring Apps lub tag serwisowy do zapory firewall usługi Azure Key Vault.

| Cloud | Adresy IP | Tag usługi |

|---|---|---|

| Public | - 4.186.89.33- 4.160.57.129- 4.191.124.229- 4.182.146.65- 172.213.203.129- 48.210.102.65- 4.230.169.161- 4.195.181.97- 4.204.23.33- 48.211.55.36- 40.84.117.225- 135.224.49.225- 4.208.161.161- 4.222.212.225- 57.155.138.97- 135.225.68.129- 74.242.224.129- 74.243.196.97- 172.187.45.193- 72.154.50.1- 68.218.188.65- 4.229.70.193- 48.214.139.1- 4.178.163.129- 72.147.143.225- 74.242.38.225- 4.158.183.225- 48.209.101.161- 172.178.153.65- 57.154.102.161 |

SystemServiceAzureSpringAppsResourceProvider |

| Mooncake | - 52.131.254.89- 52.131.41.48- 159.27.26.25 |

N/A |

Importowanie certyfikatu

Przygotowywanie pliku certyfikatu w pliku PFX (opcjonalnie)

Usługa Azure Key Vault obsługuje importowanie certyfikatu prywatnego w formacie PEM i PFX. Jeśli plik PEM uzyskany od dostawcy certyfikatów nie działa w sekcji Zapisywanie certyfikatu w usłudze Key Vault , wykonaj kroki opisane tutaj, aby wygenerować plik PFX dla usługi Azure Key Vault.

Scalanie certyfikatów pośrednich

Jeśli urząd certyfikacji udostępnia wiele certyfikatów w łańcuchu certyfikatów, należy scalić certyfikaty we właściwej kolejności.

Aby wykonać to zadanie, otwórz każdy certyfikat otrzymany w edytorze tekstów.

Utwórz plik dla scalonego certyfikatu o nazwie mergedcertificate.crt. W edytorze tekstów skopiuj zawartość każdego certyfikatu do tego pliku. Kolejność certyfikatów powinna być zgodna z kolejnością w łańcuchu certyfikatów, począwszy od certyfikatu i kończąc na certyfikacie głównym. Wygląda to jak w poniższym przykładzie:

-----BEGIN CERTIFICATE-----

<your entire Base64 encoded SSL certificate>

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

<The entire Base64 encoded intermediate certificate 1>

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

<The entire Base64 encoded intermediate certificate 2>

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

<The entire Base64 encoded root certificate>

-----END CERTIFICATE-----

Eksportowanie certyfikatu do pliku PFX

Wyeksportuj scalony certyfikat TLS/SSL oraz klucz prywatny, za pomocą którego zostało wygenerowane żądanie certyfikatu.

Jeśli żądanie certyfikatu zostało wygenerowane przy użyciu biblioteki OpenSSL, utworzono plik klucza prywatnego. Aby wyeksportować certyfikat do pfX, uruchom następujące polecenie. Zastąp placeholdery <private-key-file> i <merged-certificate-file> ścieżkami do klucza prywatnego oraz scalonego certyfikatu.

openssl pkcs12 -export -out myserver.pfx -inkey <private-key-file> -in <merged-certificate-file>

Po wyświetleniu monitu zdefiniuj hasło eksportu. Użyj tego hasła podczas przekazywania certyfikatu TLS/SSL do usługi Azure Key Vault później.

Jeśli użyto usług IIS lub Certreq.exe do wygenerowania żądania certyfikatu, zainstaluj certyfikat na komputerze lokalnym, a następnie wyeksportuj certyfikat do pliku PFX.

Zapisywanie certyfikatu w usłudze Key Vault

Procedura importowania certyfikatu wymaga, aby plik zakodowany PEM lub PFX był na dysku i musi mieć klucz prywatny.

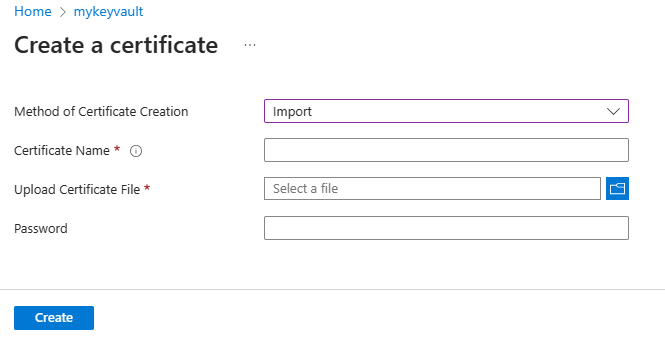

Wykonaj następujące kroki, aby przekazać certyfikat do Azure Key Vault:

Przejdź do swojej instancji magazynu kluczy.

W okienku nawigacji wybierz pozycję Certyfikaty.

W górnym menu wybierz pozycję Generuj/importuj.

Na stronie Tworzenie certyfikatu wybierz pozycję Importuj dla pozycji Metoda tworzenia certyfikatu, a następnie podaj wartość w polu Nazwa certyfikatu.

W obszarze Przekaż plik certyfikatu przejdź do lokalizacji certyfikatu i wybierz go.

W obszarze Hasło, jeśli przekazujesz plik certyfikatu chronionego hasłem, podaj to hasło tutaj. W przeciwnym razie pozostaw to pole puste. Po pomyślnym zaimportowaniu pliku certyfikatu magazyn kluczy usuwa to hasło.

Wybierz Utwórz.

Udzielanie usłudze Azure Spring Apps dostępu do magazynu kluczy

Przed zaimportowanie certyfikatu musisz przyznać usłudze Azure Spring Apps dostęp do magazynu kluczy.

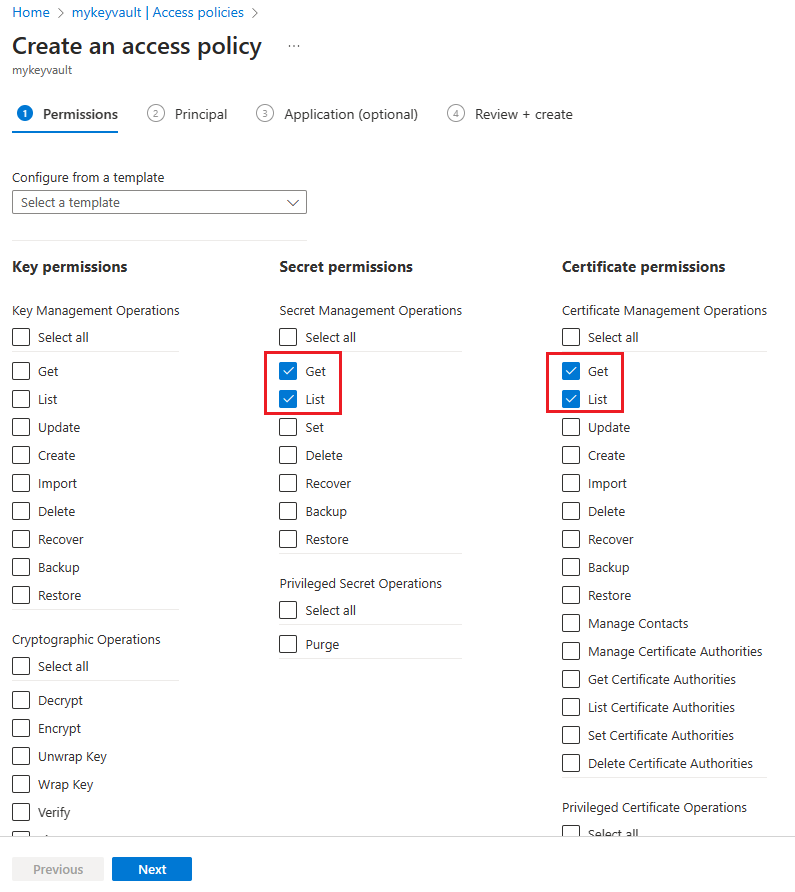

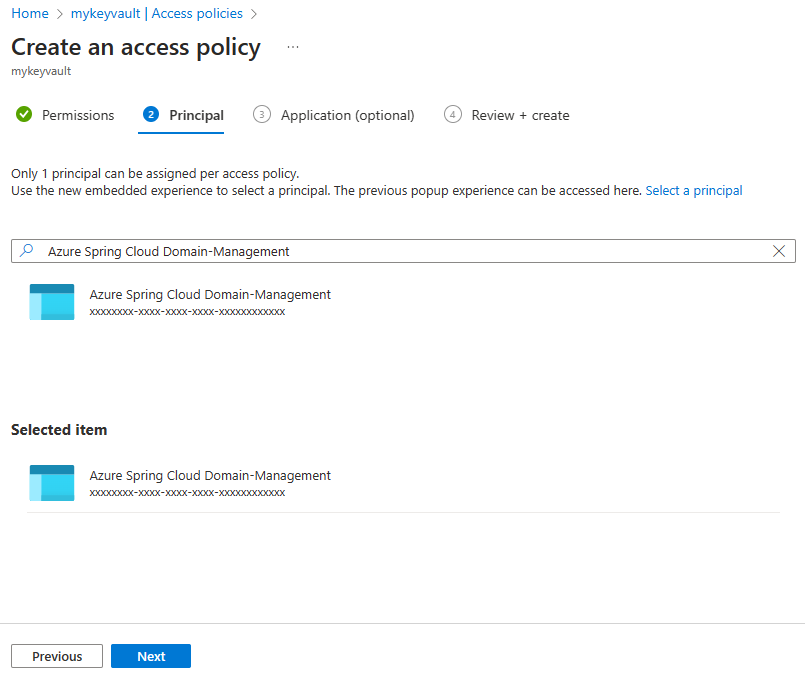

Aby udzielić dostępu przy użyciu witryny Azure Portal, wykonaj następujące kroki:

Przejdź do swojej instancji magazynu kluczy.

W okienku nawigacji wybierz pozycję Zasady dostępu.

W górnym menu wybierz pozycję Utwórz.

Wypełnij informacje, a następnie wybierz przycisk Dodaj , a następnie pozycję Utwórz zasady dostępu.

Tajne uprawnienie Uprawnienie certyfikatu Wybierz główny podmiot Pobierz, Lista Pobierz, Lista Zarządzanie domeną w Azure Spring Apps Note

Jeśli nie znajdziesz "Azure Spring Apps Domain-Management", wyszukaj frazę "Azure Spring Cloud Domain-Management".

Importowanie certyfikatu do usługi Azure Spring Apps

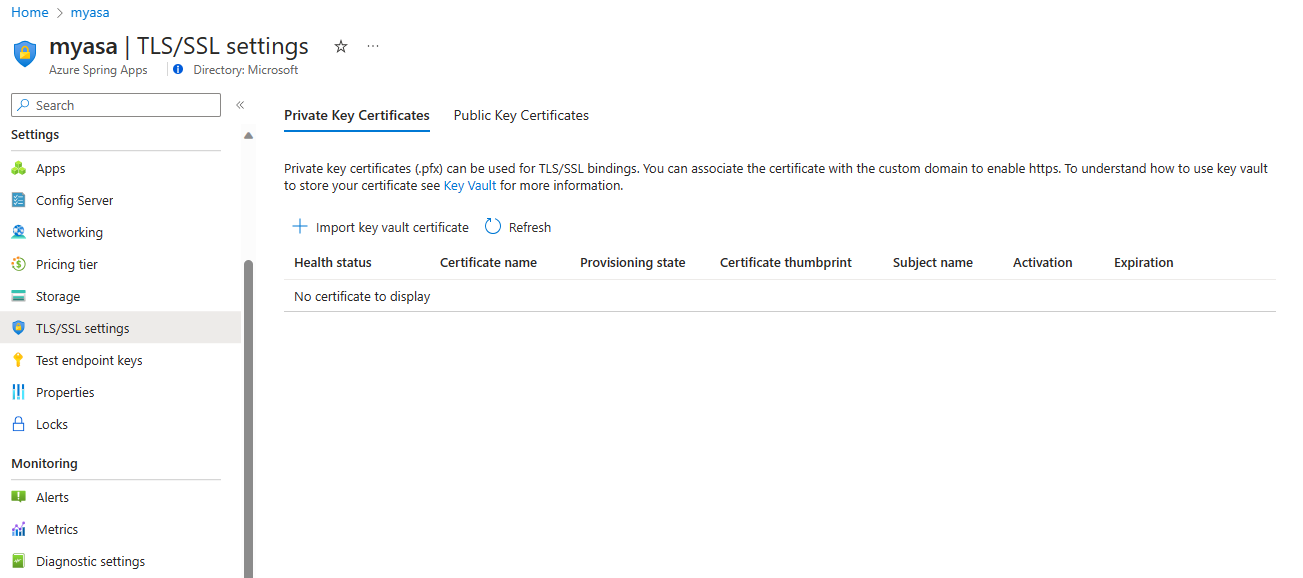

Aby zaimportować certyfikat, wykonaj następujące czynności:

Przejdź do wystąpienia usługi Azure Spring Apps.

W okienku nawigacji wybierz pozycję Ustawienia protokołu TLS/SSL.

Wybierz Importuj certyfikat magazynu kluczy.

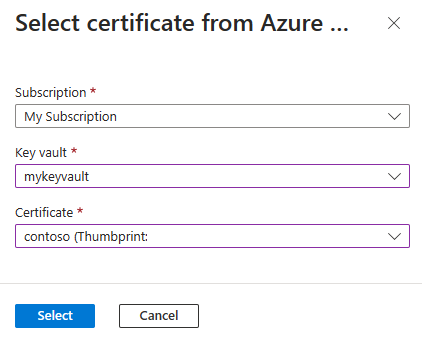

Na stronie Wybieranie certyfikatu z platformy Azure wybierz z listy rozwijanej opcje Subskrypcja, Key Vault i Certyfikat , a następnie wybierz pozycję Wybierz.

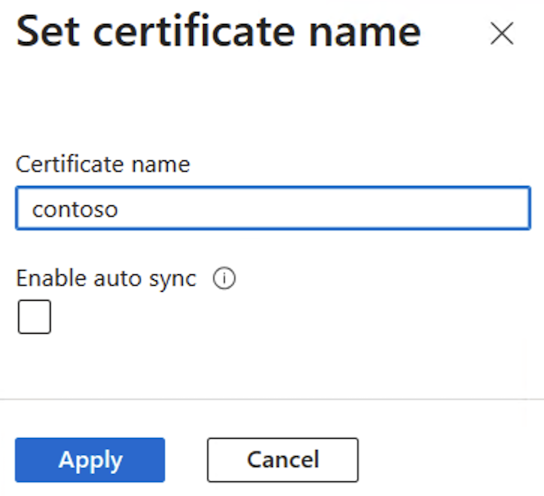

Na otwartej stronie Ustaw nazwę certyfikatu wprowadź nazwę certyfikatu , wybierz pozycję Włącz automatyczną synchronizację w razie potrzeby, a następnie wybierz pozycję Zastosuj. Aby uzyskać więcej informacji, zobacz sekcję Auto sync certificate (Certyfikat automatycznej synchronizacji ).

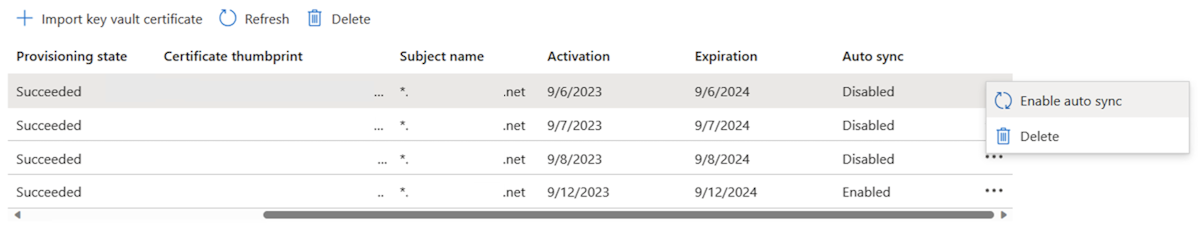

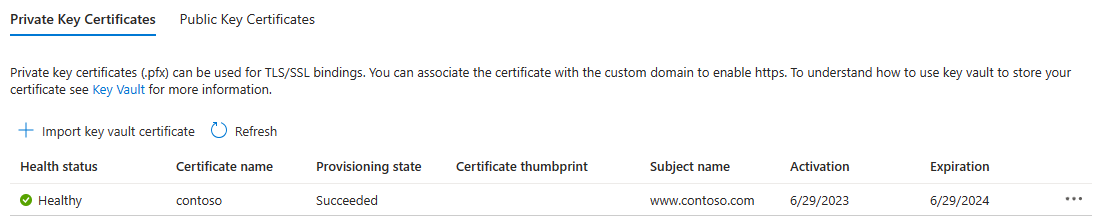

Po pomyślnym zaimportowaniu certyfikatu zostanie wyświetlony na liście Certyfikaty kluczy prywatnych.

Important

Aby zabezpieczyć domenę niestandardową przy użyciu tego certyfikatu, pamiętaj o powiązaniu certyfikatu z określoną domeną. Aby uzyskać więcej informacji, zobacz sekcję Dodawanie powiązania SSL .

Certyfikat automatycznej synchronizacji

Certyfikat przechowywany w usłudze Azure Key Vault czasami jest odnawiany przed jego wygaśnięciem. Podobnie zasady zabezpieczeń organizacji do zarządzania certyfikatami mogą wymagać, aby zespół DevOps regularnie zastępował certyfikaty nowymi. Po włączeniu automatycznej synchronizacji certyfikatu usługa Azure Spring Apps regularnie synchronizuje magazyn kluczy dla nowej wersji — zwykle co 24 godziny. Jeśli jest dostępna nowa wersja, usługa Azure Spring Apps importuje ją, a następnie ponownie ładuje ją dla różnych składników przy użyciu certyfikatu bez powodowania przestojów. Na poniższej liście przedstawiono objęte składniki i odpowiednie scenariusze:

- App

- Domena niestandardowa

-

VMware Spring Cloud Gateway

- Domena niestandardowa

-

Portal interfejsu API dla programu VMware Tanzu

- Domena niestandardowa

-

Akcelerator aplikacji VMware Tanzu

- Nawiązywanie połączenia z repozytorium Git przy użyciu certyfikatu z podpisem własnym.

-

Usługa konfiguracji aplikacji dla Tanzu

- Nawiązywanie połączenia z repozytorium Git przy użyciu certyfikatu z podpisem własnym.

Gdy usługa Azure Spring Apps importuje lub ponownie ładuje certyfikat, generowany jest dziennik aktywności. Aby wyświetlić dzienniki aktywności, przejdź do wystąpienia usługi Azure Spring Apps w witrynie Azure Portal i wybierz pozycję Dziennik aktywności w okienku nawigacji.

Note

Funkcja automatycznej synchronizacji certyfikatów współpracuje z certyfikatami prywatnymi i certyfikatami publicznymi zaimportowanymi z usługi Azure Key Vault. Ta funkcja jest niedostępna w przypadku certyfikatów zawartości przekazywanych przez klienta.

Funkcję automatycznej synchronizacji certyfikatów można włączyć lub wyłączyć podczas importowania certyfikatu z magazynu kluczy do usługi Azure Spring Apps. Aby uzyskać więcej informacji, zobacz sekcję Importowanie certyfikatu do usługi Azure Spring Apps .

Możesz również włączyć lub wyłączyć tę funkcję dla certyfikatu, który został już zaimportowany do usługi Azure Spring Apps.

Wykonaj następujące kroki, aby włączyć lub wyłączyć automatyczną synchronizację dla zaimportowanego certyfikatu:

Dodawanie domeny niestandardowej

Możesz użyć rekordu CNAME, aby zamapować niestandardową nazwę DNS na usługę Azure Spring Apps.

Note

Rekord A nie jest obsługiwany.

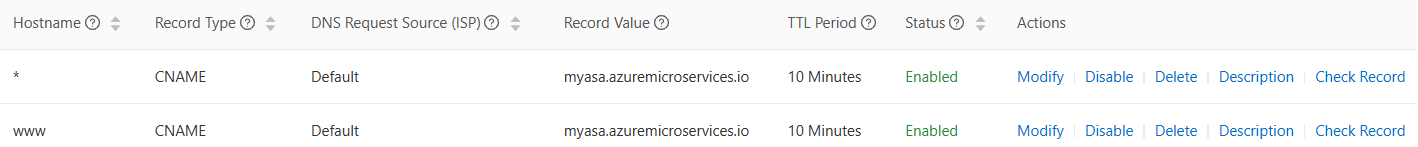

Tworzenie rekordu CNAME

Przejdź do dostawcy DNS i dodaj rekord CNAME, aby zamapować domenę na <service-name>.azuremicroservices.io. Tutaj <service-name> to nazwa instancji Azure Spring Apps. Obsługujemy domenę z symbolami wieloznacznymi i domenę podrzędną.

Po dodaniu rekordu CNAME strona rekordów DNS przypomina następujący przykład:

Przypisz domenę niestandardową do aplikacji Azure Spring Apps

Jeśli nie masz aplikacji w usłudze Azure Spring Apps, postępuj zgodnie z instrukcjami w przewodniku Szybki start: wdrażanie pierwszej aplikacji w usłudze Azure Spring Apps.

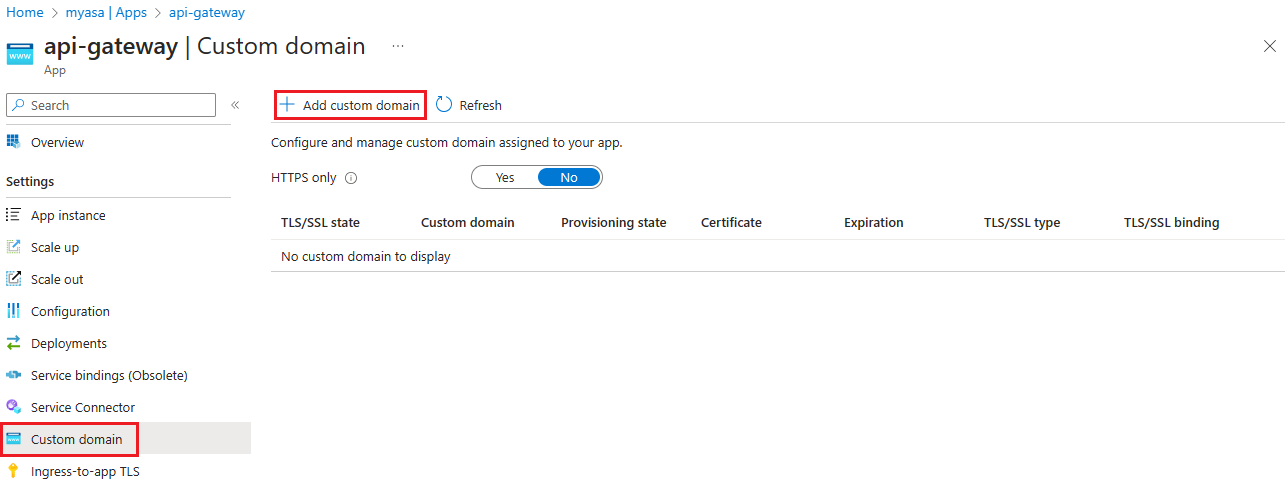

Wykonaj następujące kroki, aby powiązać domenę niestandardową z aplikacją:

Przejdź do strony aplikacji.

Wybierz Domenę niestandardową.

Wybierz pozycję Dodaj domenę niestandardową.

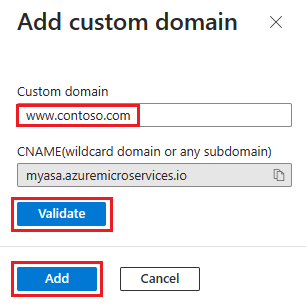

Wpisz w pełni kwalifikowaną nazwę domeny, dla której dodano rekord CNAME, taki jak

www.contoso.com. Upewnij się, że typ rekordu nazwy hosta jest ustawiony na CNAME —<service-name>.azuremicroservices.io.Wybierz pozycję Weryfikuj , aby włączyć przycisk Dodaj .

Wybierz Dodaj.

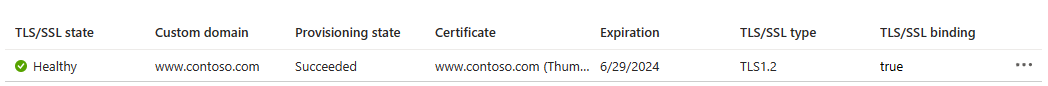

Jedna aplikacja może mieć wiele domen, ale jedna domena może mapować tylko na jedną aplikację. Gdy domena niestandardowa pomyślnie zostanie przypisana do aplikacji, wyświetli się w tabeli domen przypisanych do aplikacji.

Note

Etykieta Nieubezpieczona dla domeny niestandardowej oznacza, że nie jest jeszcze powiązana z certyfikatem SSL. Każde żądanie HTTPS z przeglądarki do własnej domeny powoduje błąd lub ostrzeżenie.

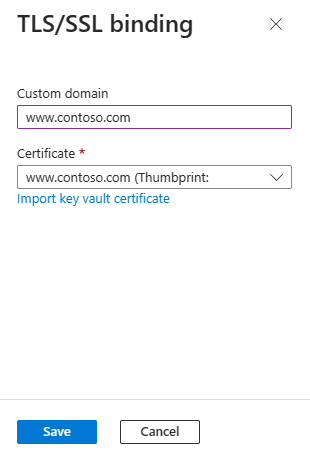

Dodawanie powiązania SSL

Aby zaktualizować domenę niestandardową aplikacji, wykonaj następujące czynności:

W tabeli domen niestandardowych wybierz pozycję Dodaj powiązanie ssl , jak pokazano na poprzedniej ilustracji.

Wybierz certyfikat lub zaimportuj go.

Wybierz Zapisz.

Po pomyślnym dodaniu powiązania SSL stan domeny jest bezpieczny: w dobrej kondycji.

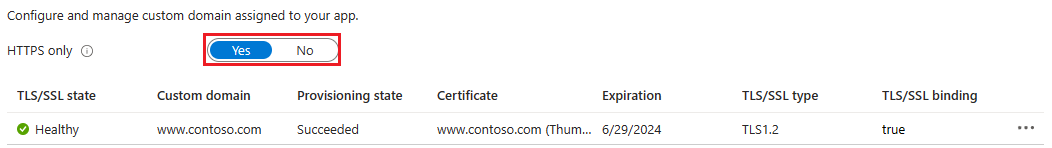

Wymuszanie protokołu HTTPS

Domyślnie każda osoba nadal może uzyskać dostęp do aplikacji przy użyciu protokołu HTTP, ale możesz przekierować wszystkie żądania HTTP do portu HTTPS.

Na stronie Twojej aplikacji, w nawigacji, wybierz pozycję Domena niestandardowa. Następnie ustaw wartość Tylko protokół HTTPS na wartość Tak.

Po zakończeniu operacji przejdź do dowolnego z adresów URL PROTOKOŁU HTTPS wskazujących aplikację. Pamiętaj, że adresy URL HTTP nie działają.