Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Autor : Jason Lee

W tym temacie opisano sposób konfigurowania serwera bazy danych programu SQL Server 2008 R2 w celu obsługi wdrażania i publikowania w Internecie.

Zadania opisane w tym temacie są wspólne dla każdego scenariusza wdrażania — nie ma znaczenia, czy serwery internetowe są skonfigurowane do używania usługi zdalnego agenta wdrażania sieci Web (Web Deploy) usług IIS, programu obsługi wdrażania sieci Web, wdrażania w trybie offline lub aplikacji uruchomionej na jednym serwerze internetowym lub farmie serwerów. Sposób wdrażania bazy danych może ulec zmianie zgodnie z wymaganiami dotyczącymi zabezpieczeń i innymi zagadnieniami. Możesz na przykład wdrożyć bazę danych z przykładowymi danymi lub bez nich, a także wdrożyć mapowania ról użytkownika lub skonfigurować je ręcznie po wdrożeniu. Jednak sposób konfigurowania serwera bazy danych pozostaje taki sam.

Nie trzeba instalować żadnych dodatkowych produktów ani narzędzi do konfigurowania serwera bazy danych w celu obsługi wdrażania w Internecie. Zakładając, że serwer bazy danych i serwer internetowy działają na różnych maszynach, wystarczy:

- Zezwól programowi SQL Server na komunikację przy użyciu protokołu TCP/IP.

- Zezwalaj na ruch programu SQL Server przez wszystkie zapory.

- Nadaj kontu komputera serwera internetowego identyfikator logowania programu SQL Server.

- Zamapuj identyfikator logowania konta komputera na wszystkie wymagane role bazy danych.

- Nadaj konto, na które zostanie uruchomione wdrożenie, uprawnienia logowania programu SQL Server i twórcy bazy danych.

- Aby obsługiwać powtarzane wdrożenia, zamapuj identyfikator logowania konta wdrożenia na rolę bazy danych db_owner .

W tym temacie pokazano, jak wykonać każdą z tych procedur. W zadaniach i przewodnikach w tym temacie założono, że zaczynasz od domyślnego wystąpienia programu SQL Server 2008 R2 uruchomionego w systemie Windows Server 2008 R2. Przed kontynuowaniem upewnij się, że:

- System Windows Server 2008 R2 z dodatkiem Service Pack 1 i wszystkie dostępne aktualizacje są zainstalowane.

- Serwer jest przyłączony do domeny.

- Serwer ma statyczny adres IP.

- Program SQL Server 2008 R2 z dodatkiem Service Pack 1 i wszystkie dostępne aktualizacje są zainstalowane.

Wystąpienie programu SQL Server musi zawierać tylko rolę usług aparatu bazy danych, która jest automatycznie uwzględniana w dowolnej instalacji programu SQL Server. Jednak w celu ułatwienia konfiguracji i konserwacji zalecamy dołączenie narzędzi do zarządzania — podstawowe i narzędzia do zarządzania — pełne role serwera.

Uwaga

Aby uzyskać więcej informacji na temat dołączania komputerów do domeny, zobacz Dołączanie komputerów do domeny i logowanie. Aby uzyskać więcej informacji na temat konfigurowania statycznych adresów IP, zobacz Konfigurowanie statycznego adresu IP. Aby uzyskać więcej informacji na temat instalowania programu SQL Server, zobacz Instalowanie programu SQL Server 2008 R2.

Włączanie dostępu zdalnego do programu SQL Server

Program SQL Server używa protokołu TCP/IP do komunikowania się z komputerami zdalnymi. Jeśli serwer bazy danych i serwer internetowy znajdują się na różnych maszynach, musisz:

- Skonfiguruj ustawienia sieci programu SQL Server, aby zezwolić na komunikację za pośrednictwem protokołu TCP/IP.

- Skonfiguruj wszystkie zapory sprzętowe lub programowe, aby zezwalać na ruch TCP (i w niektórych przypadkach ruch protokołu UDP) na portach używanych przez wystąpienie programu SQL Server.

Aby umożliwić programowi SQL Server komunikację za pośrednictwem protokołu TCP/IP, użyj programu SQL Server Configuration Manager, aby zmienić konfigurację sieci dla wystąpienia programu SQL Server.

Aby umożliwić programowi SQL Server komunikację przy użyciu protokołu TCP/IP

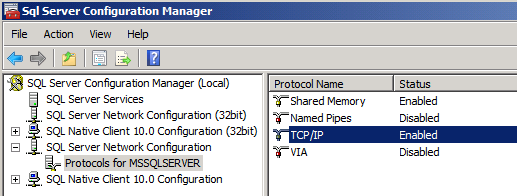

W menu Start wskaż pozycję Wszystkie programy, kliknij pozycję Microsoft SQL Server 2008 R2, kliknij pozycję Narzędzia konfiguracji, a następnie kliknij pozycję SQL Server Configuration Manager.

W okienku widoku drzewa rozwiń węzeł Konfiguracja sieci programu SQL Server, a następnie kliknij pozycję Protokoły dla serwera MSSQLSERVER.

Uwaga

Jeśli zainstalowano wiele wystąpień programu SQL Server, zobaczysz element Protocols for[instance name] dla każdego wystąpienia. Należy skonfigurować ustawienia sieciowe na podstawie wystąpienia.

W okienku szczegółów kliknij prawym przyciskiem myszy wiersz TCP/IP , a następnie kliknij przycisk Włącz.

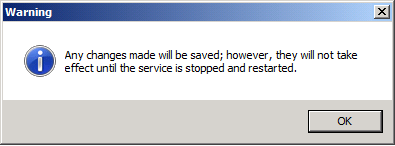

W oknie dialogowym Ostrzeżenie kliknij przycisk OK.

Przed zastosowaniem nowej konfiguracji sieci należy ponownie uruchomić usługę MSSQLSERVER. Można to zrobić w wierszu polecenia, w konsoli Usługi lub w programie SQL Server Management Studio. W tej procedurze użyjesz programu SQL Server Management Studio.

Zamknij Menedżera konfiguracji programu SQL Server.

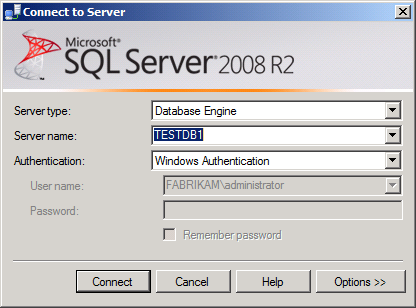

W menu Start wskaż pozycję Wszystkie programy, kliknij pozycję Microsoft SQL Server 2008 R2, a następnie kliknij pozycję SQL Server Management Studio.

W oknie dialogowym Łączenie z serwerem w polu Nazwa serwera wpisz nazwę serwera bazy danych, a następnie kliknij przycisk Połącz.

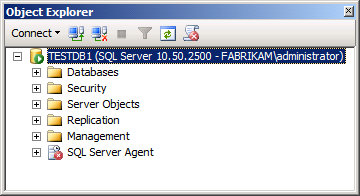

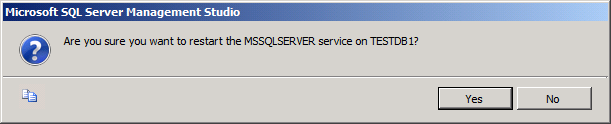

W okienku Eksplorator obiektów kliknij prawym przyciskiem myszy węzeł serwera nadrzędnego (na przykład TESTDB1), a następnie kliknij przycisk Uruchom ponownie.

W oknie dialogowym Microsoft SQL Server Management Studio kliknij przycisk Tak.

Po ponownym uruchomieniu usługi zamknij program SQL Server Management Studio.

Aby zezwolić na ruch programu SQL Server przez zaporę, najpierw musisz wiedzieć, które porty używa wystąpienie programu SQL Server. Będzie to zależeć od sposobu tworzenia i konfigurowania wystąpienia programu SQL Server:

- Domyślne wystąpienie programu SQL Server nasłuchuje (i odpowiada) na żądania na porcie TCP 1433.

- Nazwane wystąpienie programu SQL Server nasłuchuje (i odpowiada) na dynamicznie przypisanym porcie TCP.

- Jeśli usługa SQL Server Browser jest włączona, klienci mogą wysyłać zapytania do usługi na porcie UDP 1434, aby dowiedzieć się, którego portu TCP użyć dla określonego wystąpienia programu SQL Server. Jednak ta usługa jest często wyłączona ze względów bezpieczeństwa.

Zakładając, że używasz domyślnego wystąpienia programu SQL Server, musisz skonfigurować zaporę tak, aby zezwalała na ruch.

| Kierunek | Z portu | Do portu | Typ portu |

|---|---|---|---|

| Przychodzący | Dowolne | 1433 | TCP |

| Wychodzący | 1433 | Dowolne | TCP |

Uwaga

Technicznie komputer kliencki będzie używać losowo przypisanego portu TCP z zakresu od 1024 do 5000 do komunikacji z programem SQL Server i odpowiednio ograniczyć reguły zapory. Aby uzyskać więcej informacji na temat portów i zapór programu SQL Server, zobacz Numery portów TCP/IP wymaganych do komunikowania się z programem SQL za pośrednictwem zapory i Instrukcje: Konfigurowanie serwera do nasłuchiwania na określonym porcie TCP (SQL Server Configuration Manager).

W większości środowisk systemu Windows Server prawdopodobnie trzeba skonfigurować Zaporę systemu Windows na serwerze bazy danych. Domyślnie Zapora systemu Windows zezwala na cały ruch wychodzący, chyba że reguła jej zabrania. Aby umożliwić serwerowi sieci Web dotarcie do bazy danych, należy skonfigurować regułę ruchu przychodzącego zezwalającą na ruch TCP na numer portu używanym przez wystąpienie programu SQL Server. Jeśli używasz domyślnego wystąpienia programu SQL Server, możesz użyć następnej procedury, aby skonfigurować tę regułę.

Aby skonfigurować Zaporę systemu Windows w celu zezwalania na komunikację z domyślnym wystąpieniem programu SQL Server

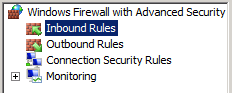

Na serwerze bazy danych w menu Start wskaż pozycję Narzędzia administracyjne, a następnie kliknij pozycję Zapora systemu Windows z zabezpieczeniami zaawansowanymi.

W okienku widoku drzewa kliknij pozycję Reguły ruchu przychodzącego.

W okienku Akcje w obszarze Reguły ruchu przychodzącego kliknij pozycję Nowa reguła.

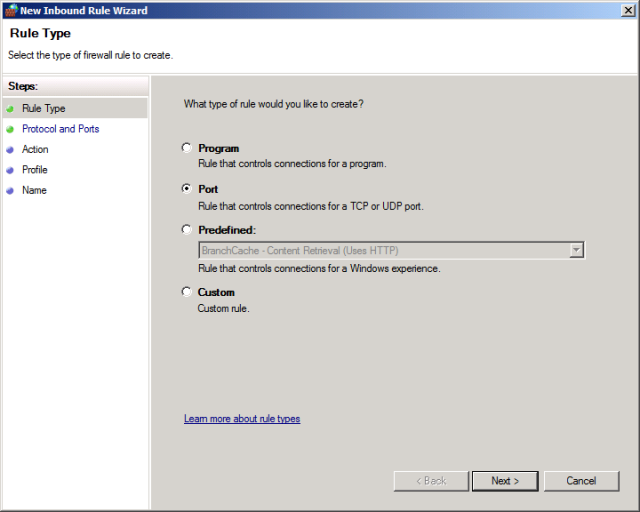

W Kreatorze nowej reguły ruchu przychodzącego na stronie Typ reguły wybierz pozycję Port, a następnie kliknij przycisk Dalej.

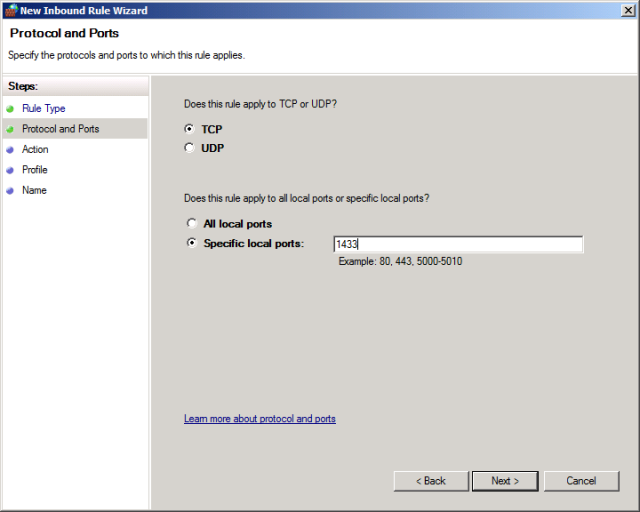

Na stronie Protokół i porty upewnij się, że wybrano opcję TCP, a następnie w polu Określone porty lokalne wpisz 1433, a następnie kliknij przycisk Dalej.

Na stronie Akcja pozostaw zaznaczoną opcję Zezwalaj na połączenie , a następnie kliknij przycisk Dalej.

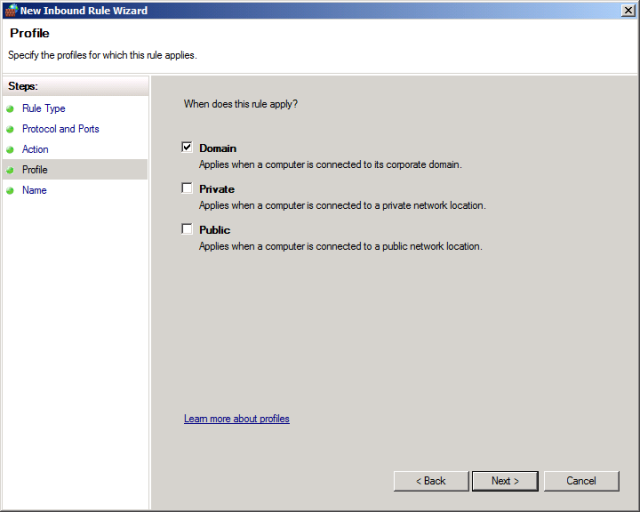

Na stronie Profil pozostaw zaznaczone pole wyboru Domena, wyczyść pola wyboru Prywatne i Publiczne, a następnie kliknij przycisk Dalej.

Na stronie Nazwa nadaj regule odpowiednio opisową nazwę (na przykład domyślne wystąpienie programu SQL Server — dostęp sieciowy), a następnie kliknij przycisk Zakończ.

Aby uzyskać więcej informacji na temat konfigurowania zapory systemu Windows dla programu SQL Server, szczególnie w przypadku konieczności komunikowania się z programem SQL Server za pośrednictwem niestandardowych lub dynamicznych portów, zobacz How to: Configure a Windows Firewall for Database Engine Access (Instrukcje: konfigurowanie zapory systemu Windows dla dostępu aparatu bazy danych).

Konfigurowanie nazw logowania i uprawnień bazy danych

Podczas wdrażania aplikacji internetowej w usługach Internet Information Services (IIS) aplikacja jest uruchamiana przy użyciu tożsamości puli aplikacji. W środowisku domeny tożsamości puli aplikacji używają konta komputera serwera, na którym są uruchamiane w celu uzyskania dostępu do zasobów sieciowych. Konta maszyn mają formę [nazwa domeny]</strong>[nazwa komputera]$— na przykład FABRIKAM\TESTWEB1$. Aby zezwolić aplikacji internetowej na dostęp do bazy danych w sieci, musisz:

- Dodaj identyfikator logowania dla konta maszyny serwera internetowego do wystąpienia programu SQL Server.

- Zamapuj identyfikator logowania konta komputera na wszystkie wymagane role bazy danych (zazwyczaj db_datareader i db_datawriter).

Jeśli aplikacja internetowa jest uruchomiona w farmie serwerów, a nie na jednym serwerze, należy powtórzyć te procedury dla każdego serwera internetowego w farmie serwerów.

Uwaga

Aby uzyskać więcej informacji na temat tożsamości puli aplikacji i uzyskiwania dostępu do zasobów sieciowych, zobacz Tożsamości puli aplikacji.

Można podejść do tych zadań na różne sposoby. Aby utworzyć identyfikator logowania, możesz wykonać następujące czynności:

- Utwórz dane logowania ręcznie na serwerze bazy danych przy użyciu języka Transact-SQL lub programu SQL Server Management Studio.

- Użyj projektu programu SQL Server 2008 Server w programie Visual Studio, aby utworzyć i wdrożyć identyfikator logowania.

Identyfikator logowania programu SQL Server jest obiektem na poziomie serwera, a nie obiektem na poziomie bazy danych, więc nie zależy od bazy danych, którą chcesz wdrożyć. W związku z tym można utworzyć identyfikator logowania w dowolnym momencie, a najprostszym rozwiązaniem jest często utworzenie logowania ręcznie na serwerze bazy danych przed rozpoczęciem wdrażania baz danych. Przy użyciu następnej procedury można utworzyć identyfikator logowania w programie SQL Server Management Studio.

Aby utworzyć identyfikator logowania programu SQL Server dla konta komputera z serwerem sieci Web

Na serwerze bazy danych w menu Start wskaż pozycję Wszystkie programy, kliknij pozycję Microsoft SQL Server 2008 R2, a następnie kliknij pozycję SQL Server Management Studio.

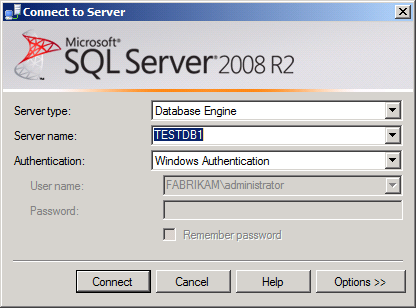

W oknie dialogowym Łączenie z serwerem w polu Nazwa serwera wpisz nazwę serwera bazy danych, a następnie kliknij przycisk Połącz.

W okienku Eksplorator obiektów kliknij prawym przyciskiem myszy pozycję Zabezpieczenia, wskaż polecenie Nowy, a następnie kliknij pozycję Zaloguj.

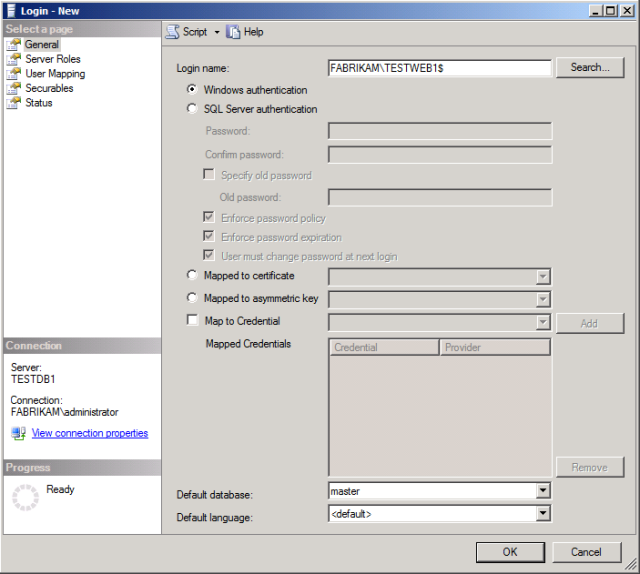

W oknie dialogowym Logowanie — nowe w polu Nazwa logowania wpisz nazwę konta komputera serwera internetowego (na przykład FABRIKAM\TESTWEB1$).

Kliknij przycisk OK.

Na tym etapie serwer bazy danych jest gotowy do publikowania w usłudze Web Deploy. Jednak wszystkie wdrożone rozwiązania nie będą działać, dopóki nie zamapujesz nazwy logowania konta komputera na wymagane role bazy danych. Mapowanie nazwy logowania do ról bazy danych wymaga o wiele więcej przemyśleń, ponieważ nie można mapować ról dopiero po wdrożeniu bazy danych. Aby zamapować identyfikator logowania konta komputera do wymaganych ról bazy danych, możesz wykonać następujące czynności:

- Przypisz role bazy danych do logowania ręcznie po pierwszym wdrożeniu bazy danych.

- Użyj skryptu po wdrożeniu, aby przypisać role bazy danych do identyfikatora logowania.

Aby uzyskać więcej informacji na temat automatyzowania tworzenia nazw logowania i mapowań ról bazy danych, zobacz Wdrażanie członkostwa w rolach bazy danych w środowiskach testowych. Alternatywnie możesz użyć następnej procedury, aby ręcznie mapować identyfikator logowania konta komputera do wymaganych ról bazy danych. Pamiętaj, że nie można wykonać tej procedury dopiero po wdrożeniu bazy danych.

Aby zamapować role bazy danych na logowanie do konta komputera serwera internetowego

Otwórz program SQL Server Management Studio tak jak poprzednio.

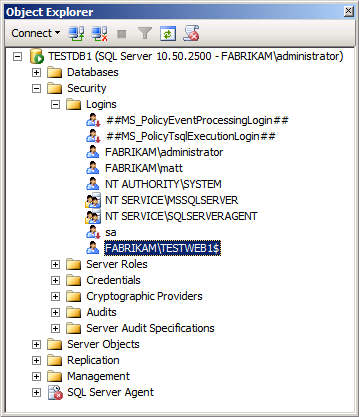

W okienku Eksplorator obiektów rozwiń węzeł Zabezpieczenia, rozwiń węzeł Logowania, a następnie kliknij dwukrotnie identyfikator logowania konta komputera (na przykład FABRIKAM\TESTWEB1$).

W oknie dialogowym Właściwości logowania kliknij pozycję Mapowanie użytkownika.

W tabeli Logowania użytkownicy zamapowane na tę tabelę logowania wybierz nazwę bazy danych (na przykład ContactManager).

Na liście Członkostwo w roli bazy danych dla: [nazwa bazy danych] wybierz wymagane uprawnienia. W przypadku przykładowego rozwiązania Contact Manager należy wybrać role db_datareader i db_datawriter .

![Na liście Członkostwo w roli bazy danych dla: [nazwa bazy danych] wybierz wymagane uprawnienia. W przypadku przykładowego rozwiązania Contact Manager należy wybrać role db_datareader i db_datawriter.](configuring-a-database-server-for-web-deploy-publishing/_static/image13.png)

Kliknij przycisk OK.

Chociaż ręczne mapowanie ról bazy danych jest często częściej niż odpowiednie dla środowisk testowych, mniej pożądane jest automatyczne lub jedno kliknięcie wdrożeń w środowiskach przejściowych lub produkcyjnych. Więcej informacji na temat automatyzowania tego rodzaju zadań można znaleźć przy użyciu skryptów po wdrożeniu w temacie Wdrażanie członkostwa w rolach bazy danych w środowiskach testowych.

Uwaga

Aby uzyskać więcej informacji na temat projektów serwerów i projektów baz danych, zobacz Visual Studio 2010 SQL Server Database Projects (Projekty bazy danych programu SQL Server 2010).

Konfigurowanie uprawnień dla konta wdrożenia

Jeśli konto, którego użyjesz do uruchomienia wdrożenia, nie jest administratorem programu SQL Server, musisz również utworzyć identyfikator logowania dla tego konta. Aby utworzyć bazę danych, konto musi być członkiem roli serwera dbcreator lub mieć równoważne uprawnienia.

Uwaga

W przypadku wdrażania bazy danych przy użyciu narzędzia Web Deploy lub VSDBCMD można użyć poświadczeń systemu Windows lub poświadczeń programu SQL Server (jeśli wystąpienie programu SQL Server jest skonfigurowane do obsługi uwierzytelniania w trybie mieszanym). W następnej procedurze przyjęto założenie, że chcesz użyć poświadczeń systemu Windows, ale podczas konfigurowania wdrożenia nie trzeba określać nazwy użytkownika i parametry połączenia hasła programu SQL Server.

Aby skonfigurować uprawnienia dla konta wdrożenia

Otwórz program SQL Server Management Studio tak jak poprzednio.

W okienku Eksplorator obiektów kliknij prawym przyciskiem myszy pozycję Zabezpieczenia, wskaż polecenie Nowy, a następnie kliknij pozycję Zaloguj.

W oknie dialogowym Logowanie — nowe w polu Nazwa logowania wpisz nazwę konta wdrożenia (na przykład FABRIKAM\matt).

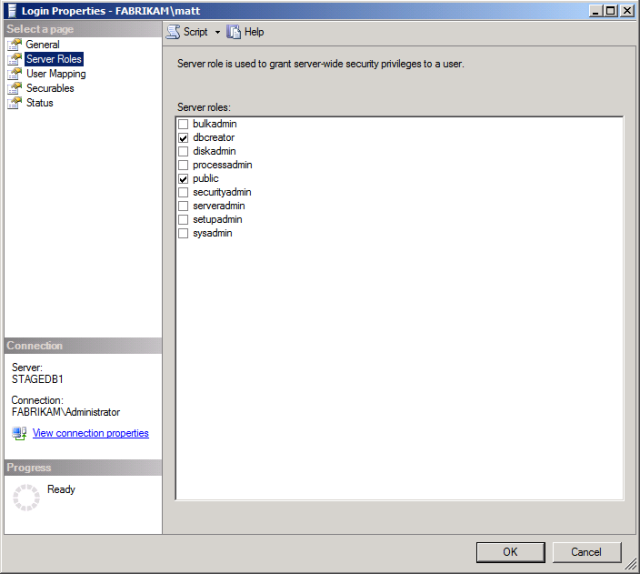

W okienku Wybieranie strony kliknij pozycję Role serwera.

Wybierz pozycję dbcreator, a następnie kliknij przycisk OK.

Aby obsługiwać kolejne wdrożenia, należy również dodać konto wdrażania do roli db_owner w bazie danych po pierwszym wdrożeniu. Dzieje się tak, ponieważ podczas kolejnych wdrożeń modyfikujesz schemat istniejącej bazy danych, zamiast tworzyć nową bazę danych. Jak opisano w poprzedniej sekcji, nie można dodać użytkownika do roli bazy danych, dopóki nie utworzysz bazy danych z oczywistych powodów.

Aby zamapować identyfikator logowania konta wdrożenia do roli bazy danych db_owner

Otwórz program SQL Server Management Studio tak jak poprzednio.

W oknie Eksplorator obiektów rozwiń węzeł Zabezpieczenia, rozwiń węzeł Identyfikatory logowania, a następnie kliknij dwukrotnie identyfikator logowania konta komputera (na przykład FABRIKAM\matt).

W oknie dialogowym Właściwości logowania kliknij pozycję Mapowanie użytkownika.

W tabeli Logowania użytkownicy zamapowane na tę tabelę logowania wybierz nazwę bazy danych (na przykład ContactManager).

Na liście Członkostwo w roli bazy danych dla: [nazwa bazy danych] wybierz rolę db_owner.

![Na liście Członkostwo w roli bazy danych dla: [nazwa bazy danych] wybierz rolę db_owner.](configuring-a-database-server-for-web-deploy-publishing/_static/image15.png)

Kliknij przycisk OK.

Podsumowanie

Serwer bazy danych powinien teraz być gotowy do akceptowania zdalnych wdrożeń baz danych i zezwalania zdalnym serwerom internetowym usług IIS na dostęp do baz danych. Przed podjęciem próby wdrożenia i używania baz danych warto sprawdzić następujące kluczowe punkty:

- Czy skonfigurowano program SQL Server do akceptowania zdalnych połączeń TCP/IP?

- Czy skonfigurowano zapory, aby zezwalać na ruch programu SQL Server?

- Czy utworzono identyfikator logowania konta komputera dla każdego serwera internetowego, który będzie uzyskiwać dostęp do programu SQL Server?

- Czy wdrożenie bazy danych zawiera skrypt umożliwiający tworzenie mapowań ról użytkownika lub czy po pierwszym wdrożeniu bazy danych należy je utworzyć ręcznie?

- Czy utworzono identyfikator logowania dla konta wdrożenia i dodano go do roli serwera dbcreator ?

Dalsze informacje

Aby uzyskać wskazówki dotyczące wdrażania projektów baz danych, zobacz Wdrażanie projektów baz danych. Aby uzyskać wskazówki dotyczące tworzenia członkostwa w rolach bazy danych przez uruchomienie skryptu po wdrożeniu, zobacz Wdrażanie członkostwa w rolach bazy danych w środowiskach testowych. Aby uzyskać wskazówki dotyczące sposobu spełnienia unikatowych wyzwań związanych z wdrażaniem, które stanowią bazy danych członkostwa, zobacz Wdrażanie baz danych członkostwa w środowiskach przedsiębiorstwa.