Szyfrowanie danych magazynowanych w usłudze Azure AI

Bezpieczeństwo zawartości usługi Azure AI automatycznie szyfruje dane, gdy są utrwalane w chmurze. Szyfrowanie chroni dane i pomaga spełnić wymagania organizacji dotyczące zabezpieczeń i zgodności. W tym artykule opisano, jak bezpieczeństwo zawartości sztucznej inteligencji platformy Azure obsługuje szyfrowanie danych magazynowanych.

Informacje o szyfrowaniu usług Azure AI

Bezpieczeństwo zawartości usługi Azure AI jest częścią usług Azure AI. Dane usług Azure AI są szyfrowane i odszyfrowywane przy użyciu szyfrowania AES zgodnego ze standardem FIPS 140-2. Szyfrowanie i odszyfrowywanie są przezroczyste, co oznacza, że szyfrowanie i dostęp są zarządzane. Dane są domyślnie bezpieczne i nie trzeba modyfikować kodu ani aplikacji, aby korzystać z szyfrowania.

Informacje o zarządzaniu kluczami szyfrowania

Domyślnie subskrypcja używa kluczy szyfrowania zarządzanych przez firmę Microsoft. Istnieje również możliwość zarządzania subskrypcją przy użyciu własnych kluczy nazywanych kluczami zarządzanymi przez klienta (CMK). Klucz CMK oferuje większą elastyczność tworzenia, obracania, wyłączania i odwoływania kontroli dostępu. Możesz również przeprowadzać inspekcję kluczy szyfrowania używanych do ochrony danych.

Klucze zarządzane przez klienta za pomocą usługi Azure Key Vault

Klucze zarządzane przez klienta (CMK), znane również jako Bring your own key (BYOK), zapewniają większą elastyczność tworzenia, obracania, wyłączania i odwoływanie kontroli dostępu. Możesz również przeprowadzać inspekcję kluczy szyfrowania używanych do ochrony danych.

Aby przechowywać klucze zarządzane przez klienta, należy użyć usługi Azure Key Vault. Możesz utworzyć własne klucze i przechowywać je w magazynie kluczy lub użyć interfejsów API usługi Azure Key Vault do generowania kluczy. Zasób usług azure AI i magazyn kluczy muszą znajdować się w tym samym regionie i w tej samej dzierżawie firmy Microsoft Entra, ale mogą znajdować się w różnych subskrypcjach. Aby uzyskać więcej informacji na temat usługi Azure Key Vault, zobacz Co to jest usługa Azure Key Vault?.

Aby włączyć klucze zarządzane przez klienta, należy również włączyć zarówno właściwości Usuwanie nietrwałe, jak i Nie przeczyszczaj w magazynie kluczy.

Tylko klucze RSA o rozmiarze 2048 są obsługiwane z szyfrowaniem usług Azure AI. Aby uzyskać więcej informacji na temat kluczy, zobacz Klucze usługi Key Vault w temacie Informacje o kluczach, wpisach tajnych i certyfikatach usługi Azure Key Vault.

Włączanie kluczy zarządzanych przez klienta dla zasobu

Aby włączyć klucze zarządzane przez klienta w witrynie Azure Portal, wykonaj następujące kroki:

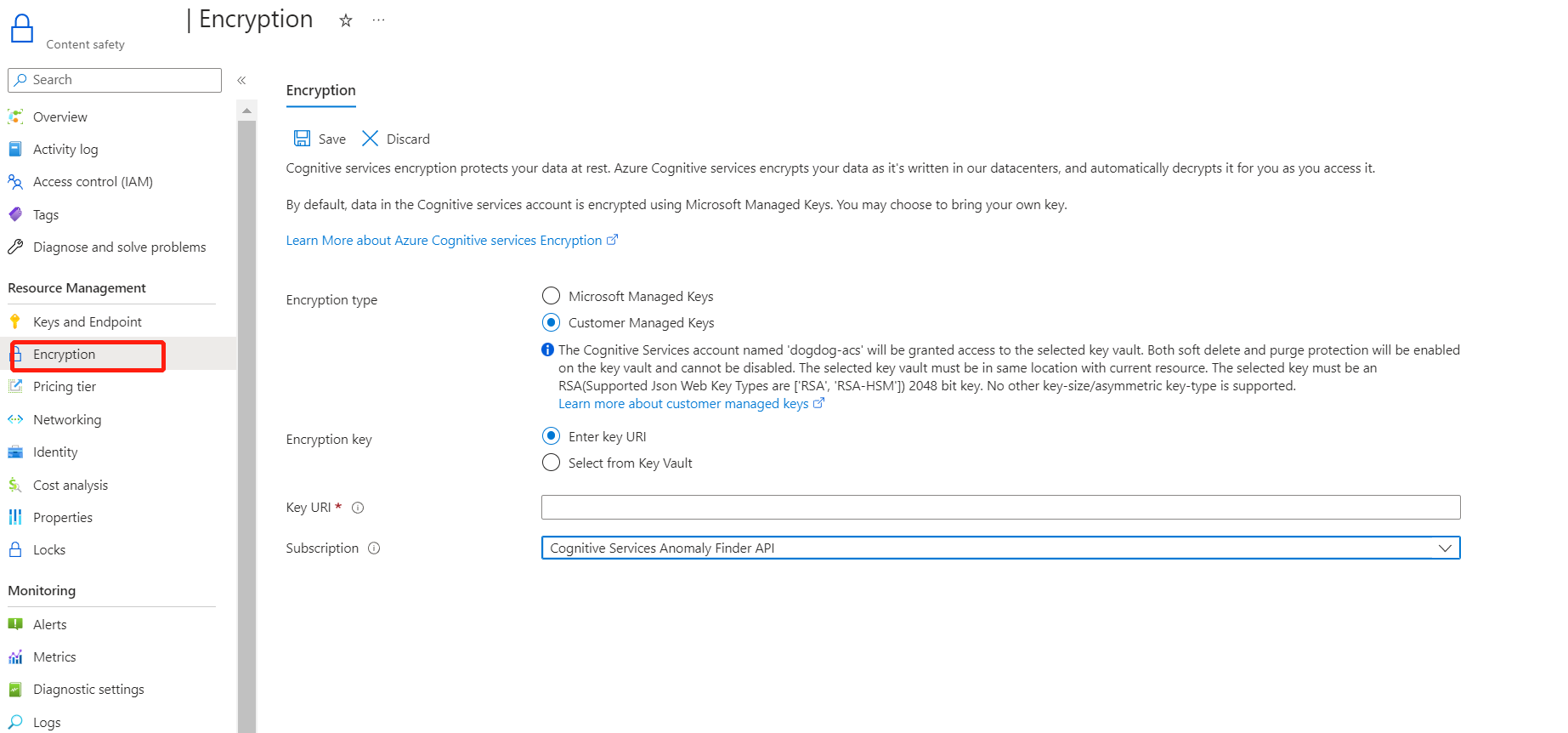

- Przejdź do zasobu usług Azure AI.

- Po lewej stronie wybierz pozycję Szyfrowanie.

- W obszarze Typ szyfrowania wybierz pozycję Klucze zarządzane przez klienta, jak pokazano na poniższym zrzucie ekranu.

Określanie klucza

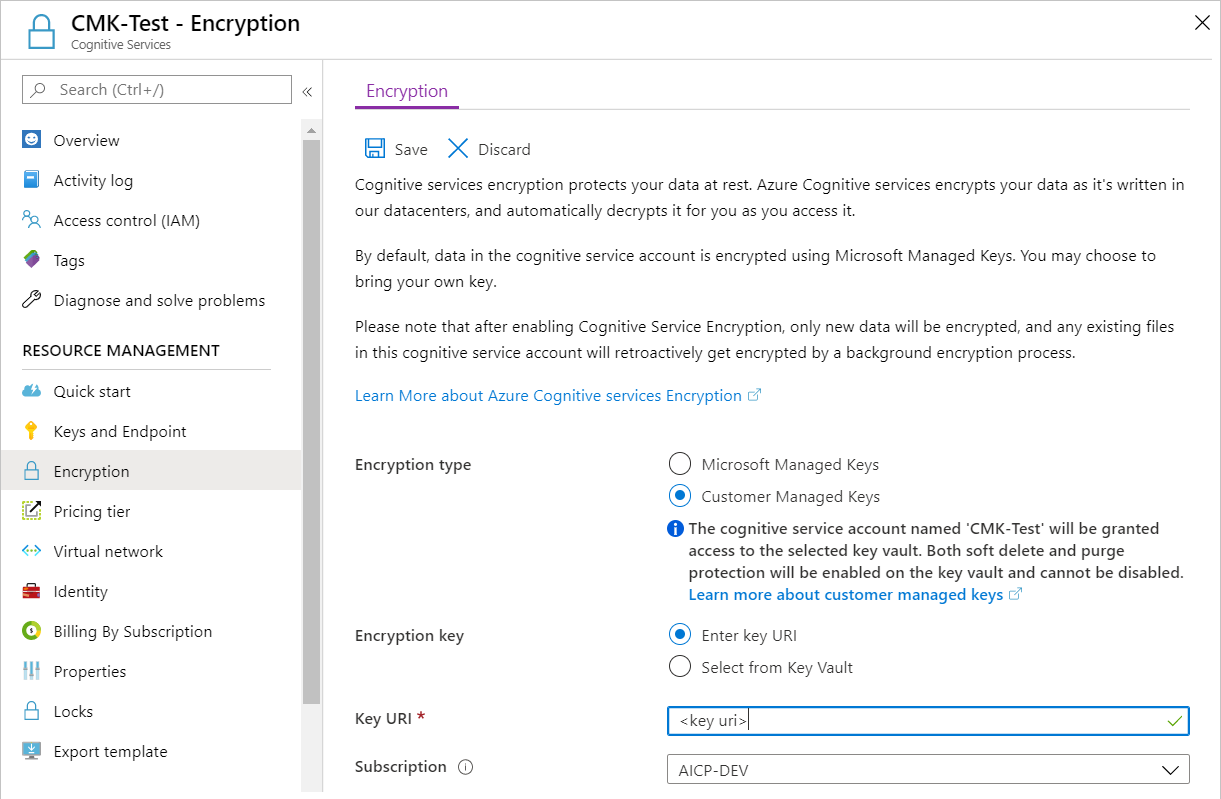

Po włączeniu kluczy zarządzanych przez klienta można określić klucz do skojarzenia z zasobem usług Azure AI.

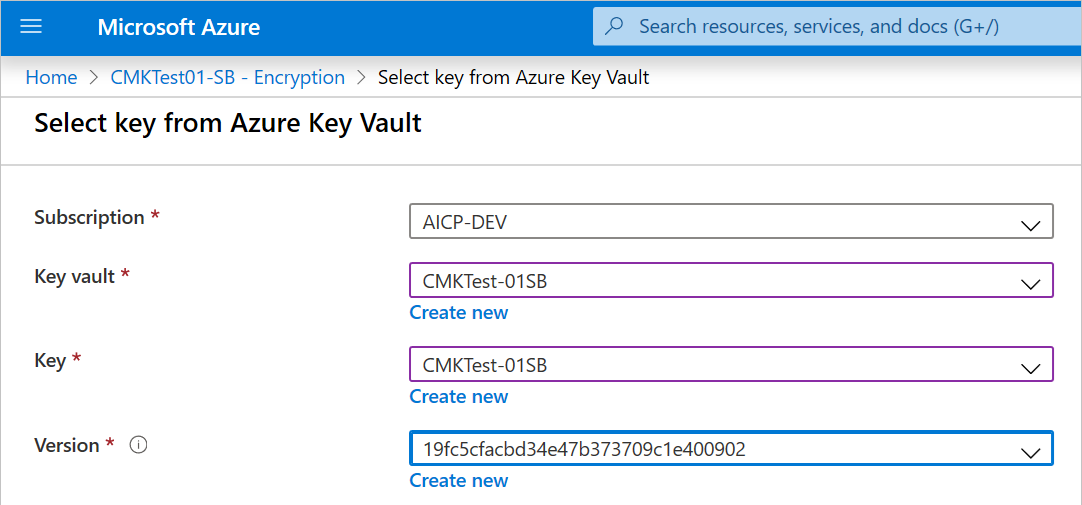

Aby określić klucz jako identyfikator URI, wykonaj następujące kroki:

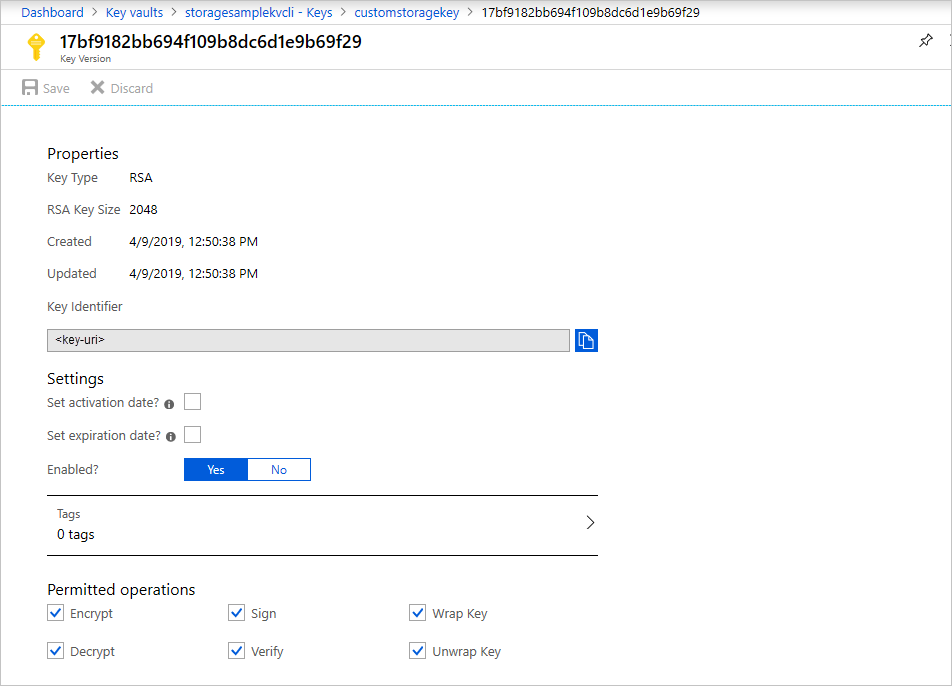

W witrynie Azure Portal przejdź do magazynu kluczy.

W obszarze Ustawienia wybierz pozycję Klucze.

Wybierz żądany klucz, a następnie wybierz klucz, aby wyświetlić jego wersje. Wybierz wersję klucza, aby wyświetlić ustawienia dla tej wersji.

Skopiuj wartość Identyfikator klucza, która udostępnia identyfikator URI.

Wróć do zasobu usług Azure AI, a następnie wybierz pozycję Szyfrowanie.

W obszarze Klucz szyfrowania wybierz pozycję Wprowadź identyfikator URI klucza.

Wklej skopiowany identyfikator URI w polu Identyfikator URI klucza.

W obszarze Subskrypcja wybierz subskrypcję zawierającą magazyn kluczy.

Zapisz zmiany.

Aktualizowanie wersji klucza

Podczas tworzenia nowej wersji klucza zaktualizuj zasób usług Azure AI, aby używał nowej wersji. Wykonaj te kroki:

- Przejdź do zasobu usług Azure AI, a następnie wybierz pozycję Szyfrowanie.

- Wprowadź identyfikator URI dla nowej wersji klucza. Alternatywnie możesz wybrać magazyn kluczy, a następnie ponownie wybrać klucz, aby zaktualizować wersję.

- Zapisz zmiany.

Użyj innego klucza

Aby zmienić klucz używany do szyfrowania, wykonaj następujące kroki:

- Przejdź do zasobu usług Azure AI, a następnie wybierz pozycję Szyfrowanie.

- Wprowadź identyfikator URI nowego klucza. Alternatywnie możesz wybrać magazyn kluczy, a następnie wybrać nowy klucz.

- Zapisz zmiany.

Rotacja kluczy zarządzanych przez klienta

Klucz zarządzany przez klienta można obrócić w usłudze Key Vault zgodnie z zasadami zgodności. Po rotacji klucza należy zaktualizować zasób usług Azure AI, aby użyć nowego identyfikatora URI klucza. Aby dowiedzieć się, jak zaktualizować zasób, aby użyć nowej wersji klucza w witrynie Azure Portal, zobacz Aktualizowanie wersji klucza.

Obracanie klucza nie powoduje ponownego szyfrowania danych w zasobie. Użytkownik nie musi podejmować żadnych dalszych działań.

Odwoływanie klucza zarządzanego przez klienta

Aby odwołać dostęp do kluczy zarządzanych przez klienta, użyj programu PowerShell lub interfejsu wiersza polecenia platformy Azure. Aby uzyskać więcej informacji, zobacz Program PowerShell usługi Azure Key Vault lub interfejs wiersza polecenia usługi Azure Key Vault. Cofanie dostępu skutecznie blokuje dostęp do wszystkich danych w zasobie usług Azure AI, ponieważ klucz szyfrowania jest niedostępny przez usługi Azure AI.

Wyłączanie kluczy zarządzanych przez klienta

Po wyłączeniu kluczy zarządzanych przez klienta zasób usług Azure AI jest następnie szyfrowany przy użyciu kluczy zarządzanych przez firmę Microsoft. Aby wyłączyć klucze zarządzane przez klienta, wykonaj następujące kroki:

- Przejdź do zasobu usług Azure AI, a następnie wybierz pozycję Szyfrowanie.

- Wybierz pozycję Zapisz klucze>zarządzane przez firmę Microsoft.

Jeśli wcześniej włączono klucze zarządzane przez klienta, włączyliśmy również tożsamość zarządzaną przypisaną przez system, funkcję identyfikatora Entra firmy Microsoft. Po włączeniu przypisanej przez system tożsamości zarządzanej ten zasób zostanie zarejestrowany w usłudze Microsoft Entra ID. Po zarejestrowaniu tożsamość zarządzana będzie mieć dostęp do usługi Key Vault wybranej podczas konfigurowania klucza zarządzanego przez klienta. Możesz dowiedzieć się więcej o tożsamościach zarządzanych.

Ważne

Jeśli wyłączysz tożsamości zarządzane przypisane przez system, dostęp do magazynu kluczy zostanie usunięty, a wszystkie dane zaszyfrowane przy użyciu kluczy klienta nie będą już dostępne. Wszystkie funkcje zależne od tych danych przestaną działać.

Ważne

Tożsamości zarządzane nie obsługują obecnie scenariuszy obejmujących wiele katalogów. Podczas konfigurowania kluczy zarządzanych przez klienta w witrynie Azure Portal tożsamość zarządzana jest automatycznie przypisywana w ramach okładek. Jeśli następnie przeniesiesz subskrypcję, grupę zasobów lub zasób z jednego katalogu firmy Microsoft Entra do innego, tożsamość zarządzana skojarzona z zasobem nie zostanie przeniesiona do nowej dzierżawy, więc klucze zarządzane przez klienta mogą przestać działać. Aby uzyskać więcej informacji, zobacz Przenoszenie subskrypcji między katalogami firmy Microsoft Entra w często zadawanych pytaniach i znanych problemów z tożsamościami zarządzanymi dla zasobów platformy Azure.