Globalna firma produkcyjna dostarczyła architekturę, którą opisuje ten artykuł. Działy technologii operacyjnej i technologii informatycznych firmy są wysoce zintegrowane i wymagają jednej sieci wewnętrznej. Jednak środowiska mają drastycznie różne wymagania dotyczące zabezpieczeń i wydajności. Ze względu na poufny charakter operacji firmy cały ruch musi być chroniony przez zaporę, a rozwiązanie do wykrywania i ochrony przed włamaniami (IDPS, Intrusion Detection and Protection System) musi być spełnione. Dział technologii informatycznych ma mniej wymagające wymagania dotyczące zabezpieczeń sieci, ale ten dział chce zoptymalizować pod kątem wydajności, aby użytkownicy mieli dostęp do aplikacji IT o małych opóźnieniach.

Osoby podejmujące decyzje w firmie zwróciły się do usługi Azure Virtual WAN, aby zaspokoić globalne potrzeby jednej sieci o różnych wymaganiach dotyczących zabezpieczeń i wydajności. Mają one również rozwiązanie, które jest łatwe do zarządzania, wdrażania i skalowania. W miarę dodawania regionów mogą one nadal bezproblemowo rosnąć dzięki sieci, która jest wysoce zoptymalizowana pod kątem ich potrzeb.

Potencjalne przypadki użycia

Typowe przypadki użycia tej architektury obejmują:

- Organizacja globalna, która wymaga scentralizowanego rozwiązania plików do pracy krytycznej dla działania firmy.

- Obciążenia plików o wysokiej wydajności, które wymagają zlokalizowanych plików buforowanych.

- Elastyczna zdalna siła robocza dla użytkowników zarówno w biurze, jak i poza biurem.

Architektura

Pobierz plik programu Visio tej architektury.

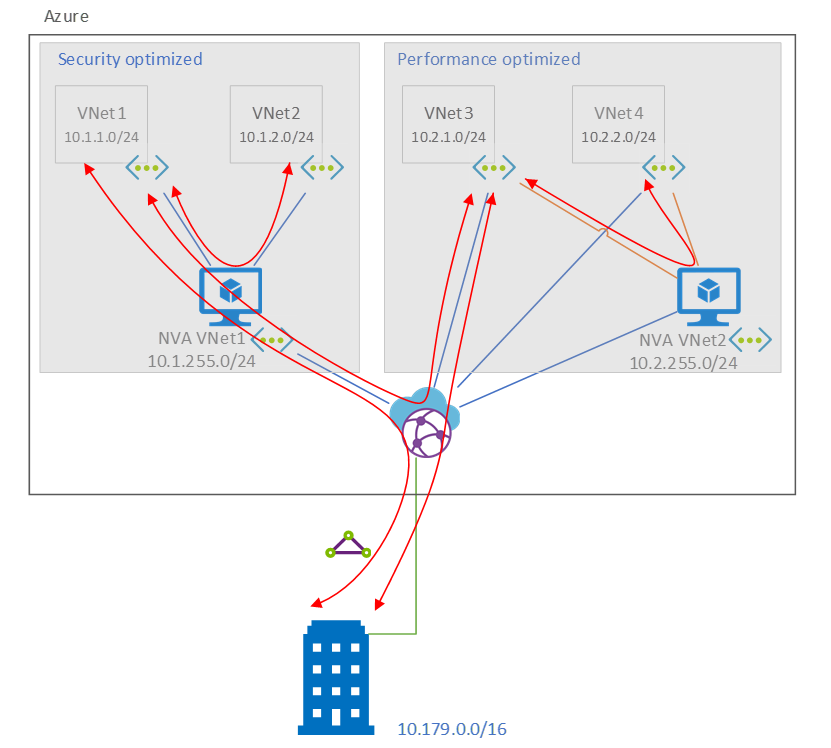

Oto podsumowanie architektury:

- Użytkownicy uzyskują dostęp do sieci wirtualnych z gałęzi.

- Usługa Azure ExpressRoute rozszerza sieci lokalne do chmury firmy Microsoft za pośrednictwem połączenia prywatnego przy użyciu dostawcy łączności.

- Koncentrator usługi Virtual WAN kieruje ruch odpowiednio do bezpieczeństwa lub wydajności. Centrum zawiera różne punkty końcowe usługi umożliwiające łączność.

- Trasy zdefiniowane przez użytkownika wymuszają ruch do urządzeń WUS w razie potrzeby.

- Każde urządzenie WUS sprawdza ruch przepływujący do sieci wirtualnej.

- Komunikacja równorzędna sieci wirtualnych zapewnia inspekcję między sieciami wirtualnymi w środowisku zoptymalizowanym pod kątem wydajności.

Firma ma wiele regionów i nadal wdraża regiony w modelu. Firma wdraża zoptymalizowane pod kątem zabezpieczeń lub zoptymalizowane pod kątem wydajności środowisko tylko w razie potrzeby. Środowiska kierują następujący ruch za pośrednictwem wirtualnego urządzenia sieciowego (WUS):

Ścieżki ruchu

| Miejsca docelowe | |||||||

|---|---|---|---|---|---|---|---|

| Sieć wirtualna 1 | Sieć wirtualna 2 | Sieć wirtualna 3 | Sieć wirtualna 4 | Gałąź | Internet | ||

| Źródło zoptymalizowane pod kątem zabezpieczeń | Sieć wirtualna 1 | Wewnątrz sieci wirtualnej | NvA1-VNet2 | NVA1-hub-VNet3 | NVA1-hub-VNet4 | WUS1-hub-branch | Urządzenie WUS1-Internet |

| Źródło zoptymalizowane pod kątem wydajności | Sieć wirtualna 3 | hub-NVA1-VNet1 | hub-NVA1-VNet2 | Wewnątrz sieci wirtualnej | NvA2-VNet4 | hub-branch | Urządzenie WUS2-Internet |

| Źródło gałęzi | Gałąź | hub-NVA1-VNet1 | hub-NVA1-VNet2 | hub-VNet3 | hub-VNet4 | Nie dotyczy | Nie dotyczy |

Jak pokazano na powyższym diagramie, urządzenie WUS i architektura routingu wymuszają stosowanie wszystkich ścieżek ruchu w środowisku zoptymalizowanym pod kątem zabezpieczeń do używania urządzenia WUS między sieciami wirtualnymi a koncentratorem we wspólnej architekturze warstwowej.

Środowisko zoptymalizowane pod kątem wydajności ma bardziej dostosowany schemat routingu. Ten schemat zapewnia zaporę i inspekcję ruchu tam, gdzie są potrzebne. Nie zapewnia zapory, w której nie jest potrzebna. Ruch między sieciami wirtualnymi w przestrzeni zoptymalizowanej pod kątem wydajności jest wymuszany za pośrednictwem urządzenia WUS2, ale ruch między oddziałami i sieciami wirtualnymi może przechodzić bezpośrednio przez koncentrator. Podobnie wszystkie elementy kierowane do bezpiecznego środowiska nie muszą przechodzić do sieci VNet2 urządzenia WUS, ponieważ są sprawdzane na brzegu bezpiecznego środowiska przez urządzenie WUS w sieci VNet1. Wynikiem jest szybki dostęp do gałęzi. Architektura nadal zapewnia inspekcję między sieciami wirtualnymi w środowisku zoptymalizowanym pod kątem wydajności. Nie jest to konieczne dla wszystkich klientów, ale można to zrobić za pośrednictwem komunikacji równorzędnej, które można zobaczyć w architekturze.

Skojarzenia i propagacje koncentratora usługi Virtual WAN

Skonfiguruj trasy dla koncentratora usługi Virtual WAN w następujący sposób:

| Nazwisko | Skojarzone z | Propagowanie do |

|---|---|---|

| Sieć VNet1 urządzenia WUS | defaultRouteTable | defaultRouteTable |

| Sieć VNet2 urządzenia WUS | PerfOptimizedRouteTable | defaultRouteTable |

| VNet3 | PerfOptimizedRouteTable | defaultRouteTable |

| Sieć wirtualna 4 | PerfOptimizedRouteTable | defaultRouteTable |

Wymagania dotyczące routingu

Trasa niestandardowa w domyślnej tabeli tras w koncentratorze usługi Virtual WAN do kierowania całego ruchu dla sieci VNet1 i VNet2 do secOpt Połączenie ion.

Nazwa trasy Typ docelowy Prefiks docelowy Narzędzie Następny przeskok Adres IP następnego przeskoku Trasa zoptymalizowana pod kątem zabezpieczeń CIDR 10.1.0.0/16 secOpt Połączenie ion <Adres IP urządzenia WUS1> Trasa statyczna na secOpt Połączenie ion przekazująca ruch dla sieci VNet1 i VNet2 do adresu IP urządzenia WUS1.

Nazwisko Prefiks adresu Typ następnego przeskoku Adres IP następnego przeskoku rt-to-secOptimized 10.1.0.0/16 Urządzenie wirtualne <Adres IP urządzenia WUS1> Niestandardowa tabela tras w koncentratorze usługi Virtual WAN o nazwie perfOptimizedRouteTable. Ta tabela służy do zapewnienia, że zoptymalizowane pod kątem wydajności sieci wirtualne nie mogą komunikować się ze sobą za pośrednictwem koncentratora i muszą używać komunikacji równorzędnej z siecią VNet2 urządzenia WUS.

Trasa zdefiniowana przez użytkownika skojarzona ze wszystkimi podsieciami w sieci VNet1 i VNet2 do kierowania całego ruchu z powrotem do urządzenia WUS1.

Nazwisko Prefiks adresu Typ następnego przeskoku Adres IP następnego przeskoku rt-all 0.0.0.0/0 Urządzenie wirtualne <Adres IP urządzenia WUS1> Trasa zdefiniowana przez użytkownika skojarzona ze wszystkimi podsieciami w sieciach VNet3 i VNet4 do kierowania ruchu między sieciami wirtualnymi i ruchu internetowego do urządzenia WUS2.

Nazwisko Prefiks adresu Typ następnego przeskoku Adres IP następnego przeskoku rt-to-Internet 0.0.0.0/0 Urządzenie wirtualne <Adres IP urządzenia WUS2> sieć wirtualna-sieć wirtualna 10.2.0.0/16 Urządzenie wirtualne <Adres IP urządzenia WUS2>

Uwaga

Adresy IP urządzenia WUS można zastąpić adresami IP modułu równoważenia obciążenia w routingu, jeśli wdrażasz architekturę wysokiej dostępności z wieloma urządzeniami WUS za modułem równoważenia obciążenia.

Składniki

- Azure Virtual WAN. Virtual WAN to usługa sieciowa, która zapewnia wiele funkcji sieci, zabezpieczeń i routingu w celu zapewnienia jednego interfejsu operacyjnego. W takim przypadku upraszcza i skaluje routing do dołączonych sieci wirtualnych i gałęzi.

- Azure ExpressRoute. Usługa ExpressRoute rozszerza sieci lokalne na chmurę firmy Microsoft za pośrednictwem połączenia prywatnego.

- Azure Virtual Network. Sieć wirtualna to podstawowy blok konstrukcyjny dla sieci prywatnej na platformie Azure. Usługa Virtual Network umożliwia korzystanie z wielu typów zasobów platformy Azure, takich jak maszyny wirtualne platformy Azure, komunikowanie się ze sobą z ulepszonymi zabezpieczeniami, Internetem i sieciami lokalnymi.

- Koncentrator usługi Virtual WAN. Koncentrator wirtualny to sieć wirtualna zarządzana przez firmę Microsoft. Centrum zawiera różne punkty końcowe usługi umożliwiające łączność.

- Połączenia sieci wirtualnej koncentratora. Zasób połączenia sieci wirtualnej koncentratora bezproblemowo łączy koncentrator z sieciami wirtualnymi.

- Trasy statyczne. Trasy statyczne zapewniają mechanizm kierowania ruchem przez adres IP następnego przeskoku.

- Tabele tras koncentratora. Możesz utworzyć trasę koncentratora wirtualnego i zastosować trasę do tabeli tras koncentratora wirtualnego.

- Komunikacja równorzędna sieci wirtualnych. Za pomocą komunikacji równorzędnej sieci wirtualnych można bezproblemowo połączyć dwie lub więcej sieci wirtualnych na platformie Azure.

- Trasy zdefiniowane przez użytkownika. Trasy zdefiniowane przez użytkownika to trasy statyczne, które zastępują domyślne trasy systemowe platformy Azure lub dodają więcej tras do tabeli tras podsieci. Są one używane tutaj, aby wymusić ruch do urządzeń WUS w razie potrzeby.

- Wirtualne urządzenia sieciowe. Wirtualne urządzenia sieciowe to oferowane na platformie handlowej urządzenia sieciowe. W tym przypadku firma wdrożyła urządzenie WUS firmy Palo Alto, ale każda zapora urządzenia WUS będzie działać tutaj.

Alternatywy

Aby wdrożyć tylko środowisko urządzenia WUS o wysokim poziomie zabezpieczeń, możesz postępować zgodnie z tym modelem: Kierowanie ruchu przez urządzenie WUS.

Aby wdrożyć niestandardowy model urządzenia WUS, który obsługuje zarówno kierowanie ruchu do dedykowanej zapory dla Internetu, jak i routing ruchu gałęzi przez urządzenie WUS, zobacz Kierowanie ruchu przez urządzenia WUS przy użyciu ustawień niestandardowych.

Poprzednia alternatywa wdraża środowisko o wysokim poziomie zabezpieczeń za urządzeniem WUS i oferuje pewne możliwości wdrażania środowiska niestandardowego. Jednak różni się on od przypadku użycia opisanego w tym artykule na dwa sposoby. Po pierwsze, pokazuje dwa modele w izolacji, a nie w połączeniu. Po drugie, nie obsługuje ruchu między sieciami wirtualnymi w środowisku niestandardowym (co nazywamy tutaj środowiskiem zoptymalizowanym pod kątem wydajności).

Kwestie wymagające rozważenia

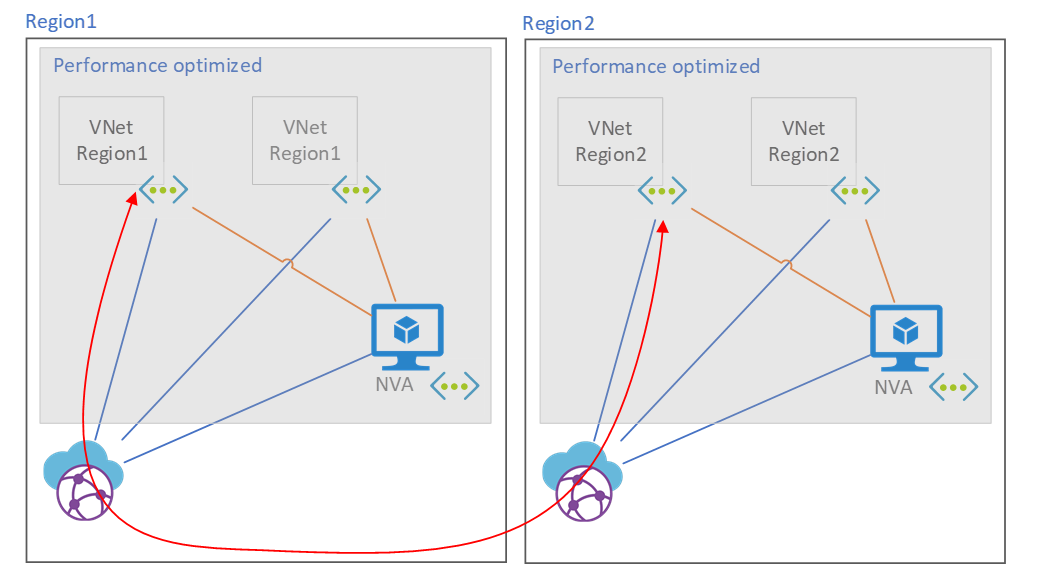

W tym wdrożeniu trasy, które przechodzą przez koncentrator usługi Virtual WAN do środowiska zoptymalizowanego pod kątem wydajności, nie przechodzą przez urządzenie WUS w tym środowisku. Stanowi to potencjalny problem z ruchem między regionami, który przedstawiono tutaj:

Ruch między regionami między środowiskami zoptymalizowanymi pod kątem wydajności nie przekracza urządzenia WUS. Jest to ograniczenie bezpośredniego routingu ruchu koncentratora do sieci wirtualnych.

Dostępność

Virtual WAN to usługa sieciowa o wysokiej dostępności. Możesz skonfigurować więcej połączeń lub ścieżek z gałęzi, aby uzyskać wiele ścieżek do usługi Virtual WAN. Ale nie potrzebujesz żadnych dodatkowych elementów w usłudze VWAN.

Należy skonfigurować urządzenia WUS w architekturze o wysokiej dostępności podobnej do opisanej tutaj: Wdrażanie urządzeń WUS o wysokiej dostępności.

Wydajność

To rozwiązanie optymalizuje wydajność sieci w razie potrzeby. Routing można zmodyfikować zgodnie z własnymi wymaganiami, umożliwiając ruch do gałęzi w celu przekraczania urządzenia WUS i ruchu między sieciami wirtualnymi w celu swobodnego przepływu lub używania pojedynczej zapory dla ruchu wychodzącego z Internetu.

Skalowalność

Ta architektura jest skalowalna w różnych regionach. Podczas konfigurowania etykiet routingu dla tras grupowania i przekazywania ruchu gałęzi między koncentratorami wirtualnymi należy wziąć pod uwagę wymagania.

Zabezpieczenia

W przypadku urządzeń WUS można używać funkcji, takich jak idPS z usługą Virtual WAN.

Odporność

Aby uzyskać informacje na temat odporności, zobacz Dostępność, wcześniej w tym artykule.

Optymalizacja kosztów

Ceny tej architektury zależą w dużym stopniu od wdrożonych urządzeń WUS. Aby uzyskać połączenie ER 2 Gb/s i koncentrator usługi Virtual WAN, który przetwarza 10 TB miesięcznie, zobacz to oszacowanie cen.

Współautorzy

Ten artykuł jest obsługiwany przez firmę Microsoft. Pierwotnie został napisany przez następujących współautorów.

Główny autor:

- John Poetzinger | Starszy architekt rozwiązań w chmurze

Następne kroki

- Co to jest usługa Azure Virtual WAN?

- Co to jest usługa Azure ExpressRoute?

- Jak skonfigurować routing koncentratora wirtualnego — Azure Virtual WAN

- Zapora i usługa Application Gateway dla sieci wirtualnych

- Usługa Azure Virtual WAN i obsługa pracy zdalnej