Zezwalanie na zapytania i polecenia między dzierżawami

Podmioty zabezpieczeń z wielu dzierżaw mogą uruchamiać zapytania i polecenia w jednym klastrze usługi Azure Data Explorer. W tym artykule dowiesz się, jak udzielić klastrowi dostępu do podmiotów zabezpieczeń z innej dzierżawy.

Aby ustawić trustedExternalTenants klaster, użyj szablonów usługi ARM, interfejsu wiersza polecenia az, programu PowerShell, eksploratora zasobów platformy Azure lub wyślij żądanie interfejsu API.

W poniższych przykładach pokazano, jak zdefiniować zaufane dzierżawy w portalu i za pomocą żądania interfejsu API.

Uwaga

Podmiot zabezpieczeń, który będzie uruchamiał zapytania lub polecenia, musi również mieć odpowiednią rolę bazy danych. Zobacz również kontrolę dostępu opartą na rolach. Weryfikacja prawidłowych ról odbywa się po weryfikacji zaufanych dzierżaw zewnętrznych.

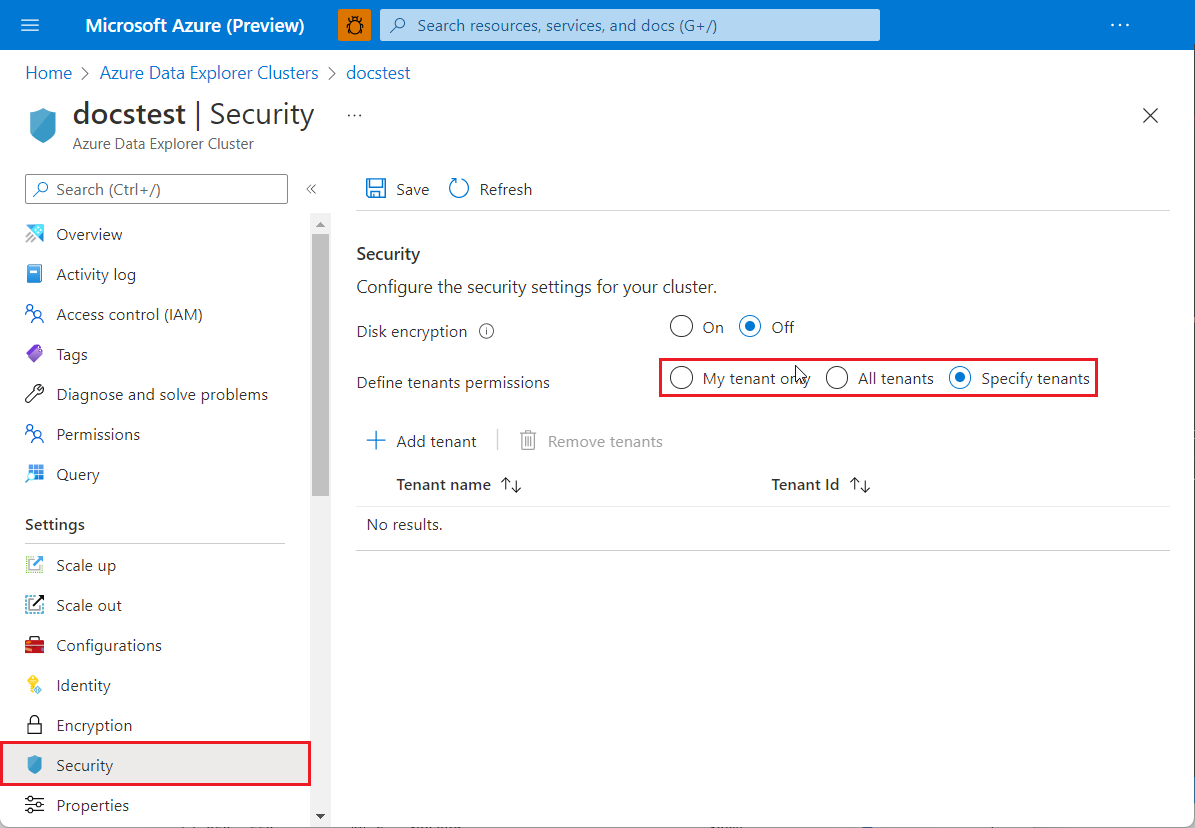

W Azure Portal przejdź do strony klastra usługi Azure Data Explorer.

W menu po lewej stronie w obszarze Ustawienia wybierz pozycję Zabezpieczenia.

Zdefiniuj odpowiednie uprawnienia dzierżaw.

Dodawanie podmiotów zabezpieczeń

Po zaktualizowaniu trustedExternalTenants właściwości można udzielić dostępu do podmiotów zabezpieczeń z zatwierdzonych dzierżaw. Użyj Azure Portal, aby nadać główne uprawnienia na poziomie klastra lub uprawnienia bazy danych. Alternatywnie, aby udzielić dostępu do bazy danych, tabeli, funkcji lub zmaterializowanego poziomu widoku, użyj poleceń zarządzania.

Ograniczenia

Konfiguracja tej funkcji ma zastosowanie wyłącznie do tożsamości Microsoft Entra (użytkownicy, aplikacje, grupy) próbujących nawiązać połączenie z usługą Azure Data Explorer. Nie ma to wpływu na pozyskiwanie krzyżowe Microsoft Entra.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla