Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

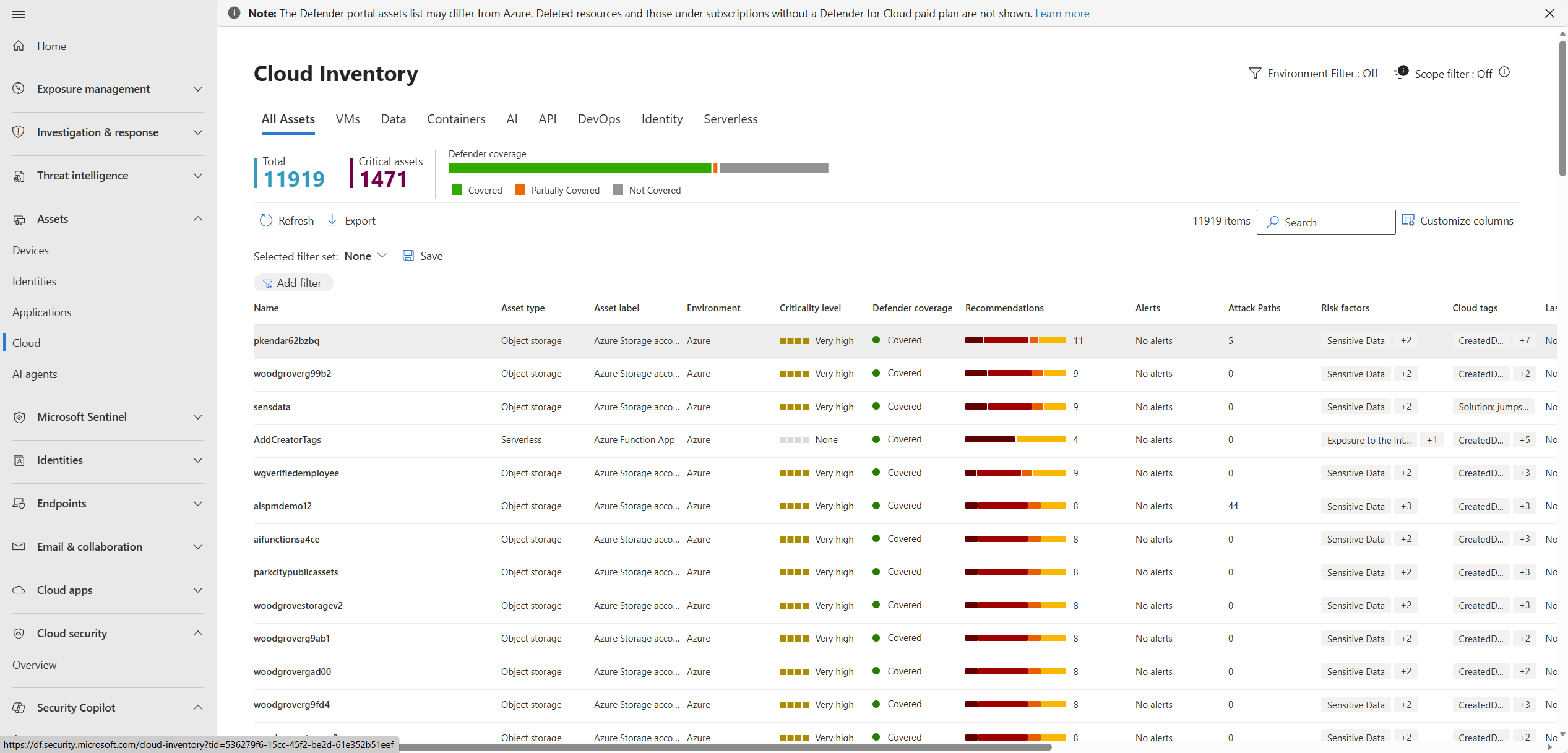

Na stronie spisu zasobów Microsoft Defender dla Chmury przedstawiono stan zabezpieczenia zasobów połączonych z Defender dla Chmury. Oferuje ujednolicony, kontekstowy widok infrastruktury chmury w Azure, AWS i GCP. Kategoryzuje zasoby według obciążenia, krytycznego i stanu pokrycia, jednocześnie integrując dane dotyczące kondycji, akcje urządzeń i sygnały ryzyka w jednym interfejsie. Defender dla Chmury okresowo analizuje stan zabezpieczeń zasobów połączonych z subskrypcjami w celu zidentyfikowania potencjalnych problemów z zabezpieczeniami i udostępnia aktywne zalecenia. Aktywne zalecenia to zalecenia, które można rozwiązać w celu poprawy stanu zabezpieczeń.

Defender dla Chmury okresowo analizuje stan zabezpieczeń zasobów połączonych z nim. Gdy zasoby mają skojarzone aktywne zalecenia dotyczące zabezpieczeń lub alerty zabezpieczeń, są one wyświetlane w spisie.

Uzyskiwanie dostępu do spisu zasobów w portalu Azure

W portalu Azure przejdź do Microsoft Defender dla Chmury>Inventory.

Strona Inwentarz zawiera informacje o:

- Połączone zasoby. Szybko sprawdź, które zasoby są połączone z Defender dla Chmury.

- Przestępny stan zabezpieczeń: Uzyskaj jasne podsumowanie stanu zabezpieczeń połączonych zasobów Azure, AWS i GCP, w tym łączną liczbę zasobów połączonych z Defender dla Chmury, zasobów według środowiska i liczbę zasobów w złej kondycji.

- Zalecenia, alerty: przechodzenie do szczegółów stanu określonych zasobów w celu wyświetlenia aktywnych zaleceń dotyczących zabezpieczeń i alertów zabezpieczeń dla zasobu.

- Priorytetyzacja ryzyka: zalecenia oparte na ryzyku przypisują poziomy ryzyka do zaleceń na podstawie czynników, takich jak wrażliwość danych, ekspozycja w Internecie, potencjalny ruch poprzeczny i potencjalne ścieżki ataków.

- Priorytetyzacja ryzyka jest dostępna po włączeniu planu CSPM w usłudze Defender.

- Oprogramowanie. Zasoby można przeglądać według zainstalowanych aplikacji. Aby korzystać z inwentaryzacji oprogramowania, należy włączyć albo plan Defender Cloud Security Posture Management (CSPM), albo Defender dla Serwerów.

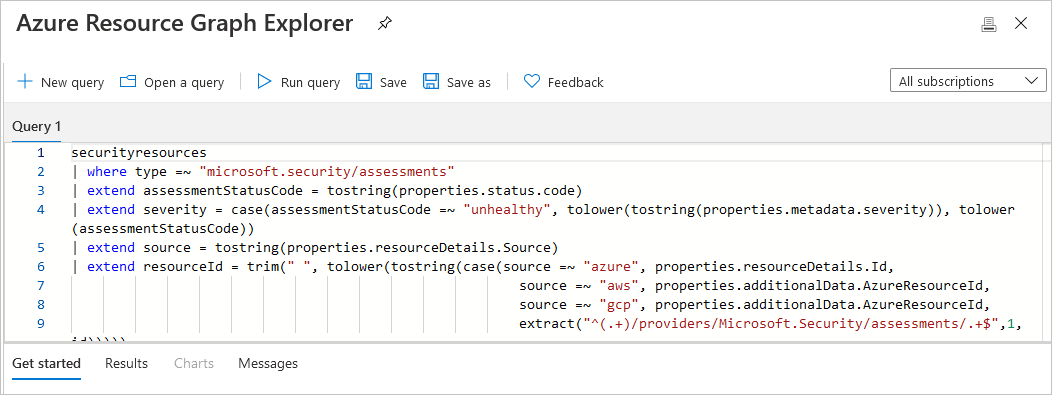

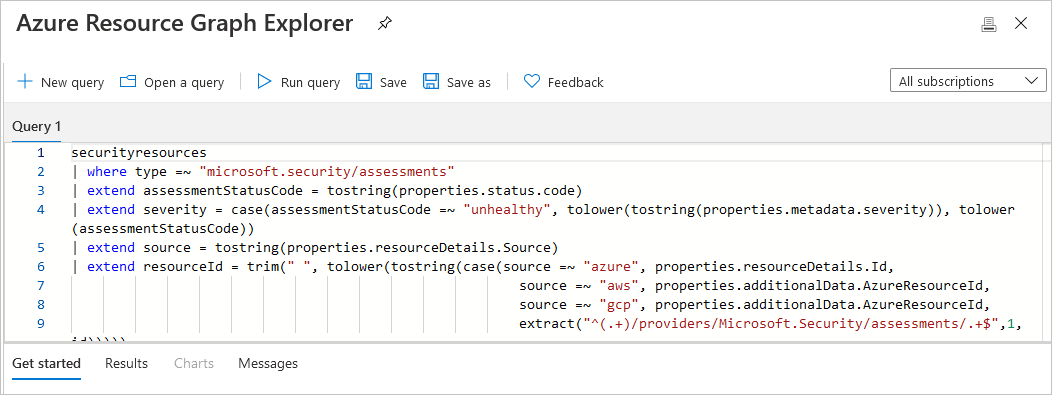

Inwentarz używa Azure Resource Graph (ARG) do wykonywania zapytań i pobierania danych w dużej skali. Aby uzyskać szczegółowe niestandardowe informacje, możesz wykorzystać język KQL do zapytań inwentarza.

Przejrzyj spis

- W Defender dla Chmury w portalu Azure wybierz pozycję Inventory. Domyślnie zasoby są sortowane według liczby aktywnych zaleceń dotyczących zabezpieczeń.

- Przejrzyj dostępne ustawienia:

- W obszarze Wyszukiwanie możesz znaleźć zasoby za pomocą wyszukiwania tekstu bezpłatnego.

- Total resources wyświetla liczbę zasobów połączonych z Defender dla Chmury.

- Zasoby w złej kondycji wyświetla liczbę zasobów z aktywnymi zaleceniami dotyczącymi zabezpieczeń i alertami.

- Liczba zasobów według środowiska: łączna liczba zasobów Azure, AWS i GCP.

- Wybierz zasób, aby przejść do szczegółów.

- Na stronie Resource Health zasobu przejrzyj informacje o zasobie.

- Na karcie Zalecenia są wyświetlane wszystkie aktywne zalecenia dotyczące zabezpieczeń w kolejności ryzyka. Możesz przejść do szczegółów poszczególnych zaleceń, aby uzyskać więcej szczegółów i opcji korygowania.

- Na karcie Alerty są wyświetlane wszystkie odpowiednie alerty zabezpieczeń.

Przeglądanie spisu oprogramowania

- Wybierz pozycję Zainstalowana aplikacja

- W obszarze Wartość wybierz aplikacje do filtrowania.

- Total resources: Całkowita liczba zasobów połączonych z Defender dla Chmury.

- Zasoby w złej kondycji: zasoby z aktywnymi zaleceniami dotyczącymi zabezpieczeń, które można zaimplementować. Dowiedz się więcej na temat implementowania zaleceń dotyczących zabezpieczeń.

- Liczba zasobów według środowiska: liczba zasobów w każdym środowisku.

- Niezarejestrowane subskrypcje: Dowolna subskrypcja w wybranym zakresie, która nie została jeszcze połączona z Microsoft Defender dla Chmury.

- Zostaną wyświetlone zasoby połączone z Defender dla Chmury oraz status uruchomienia tych aplikacji. Puste opcje pokazują maszyny, na których Defender dla serwerów/Defender dla punktu końcowego jest niedostępny.

Filtruj inwentarz

Po zastosowaniu filtrów wartości podsumowania są aktualizowane tak, aby odnosiły się do wyników zapytania.

Eksportowanie narzędzi

Pobierz raport CSV — umożliwia wyeksportowanie wyników wybranych opcji filtru do pliku CSV.

Otwórz zapytanie — wyeksportuj samo zapytanie do Azure Resource Graph (ARG) w celu dalszego uściślania, zapisywania lub modyfikowania zapytania Języka zapytań Kusto (KQL).

Jak działa spis zasobów?

Oprócz wstępnie zdefiniowanych filtrów można eksplorować dane spisu oprogramowania w Eksploratorze usługi Resource Graph.

Usługa ARG została zaprojektowana w celu zapewnienia wydajnej eksploracji zasobów z możliwością wykonywania zapytań na dużą skalę.

Możesz użyć Kusto Query Language (KQL) w spisie zasobów, aby szybko uzyskać szczegółowe informacje, porównując dane z Defender dla Chmury z innymi właściwościami zasobów.

Jak używać spisu zasobów

Na pasku bocznym Defender dla Chmury wybierz pozycję Inventory.

Użyj pola Filtruj według nazwy , aby wyświetlić określony zasób lub użyj filtrów, aby skoncentrować się na określonych zasobach.

Domyślnie zasoby są sortowane według liczby aktywnych zaleceń dotyczących zabezpieczeń.

Ważne

Opcje w każdym filtrze są specyficzne dla zasobów w aktualnie wybranych subskrypcjach i wyborach w innych filtrach.

Jeśli na przykład wybrano tylko jedną subskrypcję, a subskrypcja nie ma zasobów z wybitnymi zaleceniami dotyczącymi zabezpieczeń w celu skorygowania (0 zasobów w złej kondycji), filtr Rekomendacje nie będzie miał żadnych opcji.

Aby użyć filtru Wyniki bezpieczeństwa, wprowadź dowolny tekst z identyfikatora, sprawdzania bezpieczeństwa lub nazwy CVE dotyczącej luki w zabezpieczeniach, aby filtrować zasoby, których dotyczy problem:

Wskazówka

Filtry Ustalenia dotyczące bezpieczeństwa i Tagi akceptują tylko jedną wartość. Aby filtrować według więcej niż jednego, użyj polecenia Dodaj filtry.

Aby wyświetlić bieżące wybrane opcje filtru jako zapytanie w Eksploratorze usługi Resource Graph, wybierz pozycję Otwórz zapytanie.

Jeśli zdefiniowano niektóre filtry i pozostawiono otwartą stronę, Defender dla Chmury nie zaktualizuje wyników automatycznie. Wszelkie zmiany zasobów nie będą mieć wpływu na wyświetlane wyniki, chyba że ręcznie ponownie załadujesz stronę lub wybierzesz pozycję Odśwież.

Eksportowanie spisu

Aby zapisać przefiltrowany spis w formularzu CSV, wybierz pozycję Pobierz raport CSV.

Aby zapisać zapytanie w Eksploratorze usługi Resource Graph, wybierz pozycję Otwórz zapytanie. Gdy wszystko będzie gotowe do zapisania zapytania, wybierz pozycję Zapisz jako i w polu Zapisz zapytanie określ nazwę i opis zapytania oraz określ, czy zapytanie jest prywatne, czy udostępnione.

Zmiany wprowadzone w zasobach nie będą mieć wpływu na wyświetlane wyniki, chyba że ręcznie ponownie załadujesz stronę lub wybierzesz pozycję Odśwież.

Uzyskiwanie dostępu do spisu oprogramowania

Aby uzyskać dostęp do spisu oprogramowania, potrzebujesz jednego z następujących planów:

- Skanowanie maszyn bezagentowe z Defender Cloud Security Posture Management (CSPM).

- Skanowanie maszyn bezagentowe z Defender dla Serwerów P2.

- Integracja Microsoft Defender dla punktu końcowego z Defender dla serwerów.

Przykłady używania eksploratora Azure Resource Graph do uzyskiwania dostępu do danych spisu oprogramowania i eksplorowania ich

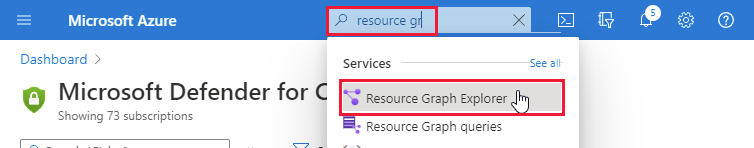

Otwórz Azure Resource Graph Explorer.

Wybierz następujący zakres subskrypcji: securityresources/softwareinventories

Wprowadź dowolne z następujących zapytań (lub dostosuj je lub napisz własne)) i wybierz pozycję Uruchom zapytanie.

Przykłady zapytań

Aby wygenerować podstawową listę zainstalowanego oprogramowania:

securityresources

| where type == "microsoft.security/softwareinventories"

| project id, Vendor=properties.vendor, Software=properties.softwareName, Version=properties.version

Aby filtrować według numerów wersji:

securityresources

| where type == "microsoft.security/softwareinventories"

| project id, Vendor=properties.vendor, Software=properties.softwareName, Version=tostring(properties. version)

| where Software=="windows_server_2019" and parse_version(Version)<=parse_version("10.0.17763.1999")

Aby znaleźć maszyny z kombinacją produktów oprogramowania:

securityresources

| where type == "microsoft.security/softwareinventories"

| extend vmId = properties.azureVmId

| where properties.softwareName == "apache_http_server" or properties.softwareName == "mysql"

| summarize count() by tostring(vmId)

| where count_ > 1

Aby połączyć produkt oprogramowania z innym zaleceniem zabezpieczeń:

(W tym przykładzie — maszyny z zainstalowanymi i uwidocznionym portami zarządzania programu MySQL)

securityresources

| where type == "microsoft.security/softwareinventories"

| extend vmId = tolower(properties.azureVmId)

| where properties.softwareName == "mysql"

| join (

securityresources

| where type == "microsoft.security/assessments"

| where properties.displayName == "Management ports should be closed on your virtual machines" and properties.status.code == "Unhealthy"

| extend vmId = tolower(properties.resourceDetails.Id)

) on vmId

Dalsze kroki

- Przegląd zaleceń dotyczących zabezpieczeń

- Zarządzanie alertami zabezpieczeń i reagowanie na nie

- Eksport ciągły — eksportowanie danych zabezpieczeń do rozwiązania SIEM, SOAR lub innych narzędzi

- Utwórz niestandardowe pulpity nawigacyjne zabezpieczeń przy użyciu skoroszytów Azure

- Włącz plany usługi Defender dla Chmury

- Łączenie kont platformy AWS

- Łączenie projektów GCP

W tym artykule opisano sposób używania ujednoliconego spisu zasobów w chmurze w Microsoft Defender dla Chmury w portalu Microsoft Defender XDR w celu zarządzania infrastrukturą wielochmurową i monitorowania jej.

Uwaga / Notatka

Ta funkcja jest obecnie dostępna w wersji zapoznawczej. Aby uzyskać szczegółowe informacje na temat bieżących luk i ograniczeń, zobacz Znane ograniczenia.

Przegląd

Spis zasobów w chmurze zapewnia ujednolicony, kontekstowy widok infrastruktury chmury w środowiskach Azure, AWS i GCP. Kategoryzuje zasoby według obciążenia, krytyczności i statusu pokrycia, integrując dane dotyczące kondycji, akcje urządzeń i sygnały ryzyka w jednym interfejsie.

Kluczowe możliwości

Ujednolicona widoczność wielochmurowa

- Comprehensive coverage: Wyświetlanie wszystkich zasobów w chmurze na Azure, AWS, GCP i innych obsługiwanych platformach

- Spójny interfejs: Pojedynczy widok do zarządzania zasobami w wielu chmurach

- Synchronizacja w czasie rzeczywistym: aktualne informacje o zasobach we wszystkich połączonych środowiskach chmury

- Relacje międzyplatformowe: Omówienie zależności i połączeń między elementami zawartości u różnych dostawców chmury

Szczegółowe informacje specyficzne dla obciążenia

Spis jest zorganizowany według typów obciążeń, z których każdy zapewnia dostosowany wgląd i dane:

- Virtual Machines: Maszyny wirtualne u dostawców chmury z danymi o bezpieczeństwie i lukach w zabezpieczeniach

- Zasoby danych: bazy danych, konta magazynowe i usługi danych z informacjami o zgodności i poziomie ekspozycji

- Kontenery: klastry Kubernetes, wystąpienia kontenerów i rejestry kontenerów z wynikami skanowania zabezpieczeń

- Usługi sztucznej inteligencji/uczenia maszynowego: zasoby sztucznej inteligencji i uczenia maszynowego z kontekstem ładu i zabezpieczeń

- API: REST API, funkcje bezserwerowe i usługi integracji z analizą ekspozycji

- Zasoby DevOps: przepływy CI/CD, repozytoria i narzędzia programistyczne z wglądami w zabezpieczenia

- Zasoby tożsamości: konta usług, tożsamości zarządzane i składniki kontroli dostępu

- Bezserwerowe: funkcje, aplikacje logiki i zasoby obliczeniowe oparte na zdarzeniach

Zaawansowane filtrowanie i określanie zakresu

- Stałe określanie zakresu: korzystanie z zakresów chmury w celu spójnego filtrowania pomiędzy doświadczeniami

- Filtrowanie wielowymiarowe: filtrowanie według środowiska, obciążenia, poziomu ryzyka, stanu zgodności i nie tylko

- Funkcje wyszukiwania: Szybkie odnajdywanie zasobów dzięki kompleksowej funkcji wyszukiwania

- Zapisane widoki: tworzenie i obsługa niestandardowych filtrowanych widoków dla różnych potrzeb operacyjnych

Kategoryzacja zasobów i metadane

Klasyfikacja krytycznych zasobów

Zasoby są klasyfikowane automatycznie na podstawie:

- Wpływ na działalność biznesową: określany według typu zasobu, zależności i ważności organizacji

- Stan zabezpieczeń: na podstawie konfiguracji, luk w zabezpieczeniach i stanu zgodności

- Czynniki ryzyka: w tym narażenie na internet, wrażliwość danych i wzorce dostępu

- Klasyfikacje niestandardowe: reguły krytyczne zdefiniowane przez użytkownika i ręczne przesłonięcia

Wskaźniki stanu pokrycia

Każdy zasób wyświetla informacje o pokryciu:

- Protected: włączono pełną ochronę Defender dla Chmury

- Częściowe: niektóre funkcje zabezpieczeń włączone, inne dostępne do uaktualnienia

- Unprotected: Brak ochrony Defender dla Chmury, wymaga wdrożenia

- Wykluczone: jawnie wykluczone z monitorowania lub ochrony

Sygnały dotyczące zdrowia i ryzyka

Zintegrowane wskaźniki ryzyka zapewniają kompleksowy kontekst aktywów:

- Alerty zabezpieczeń: Aktywne zdarzenia zabezpieczeń i wykrywanie zagrożeń

- Luki w zabezpieczeniach: znane słabości zabezpieczeń i wymagane poprawki

- Stan zgodności: Ocena zgodności z przepisami i zasadami

- Metryki narażenia: dostępność internetowa, uprzywilejowany dostęp i dane dotyczące powierzchni ataków

Nawigacja i filtrowanie

Uzyskiwanie dostępu do spisu chmury

- Przejdź do portalu Microsoft Defender

- Wybierz Zasoby>Cloud (Chmura) na pasku głównym

- Użyj kart specyficznych dla obciążenia dla widoków ukierunkowanych:

- Wszystkie zasoby: kompleksowy widok we wszystkich typach obciążeń

- Maszyny wirtualne: spis i szczegółowe informacje dotyczące maszyn wirtualnych

- Dane: zasoby danych, w tym bazy danych i magazyn

- Kontenery: zasoby kontenerów i platformy Kubernetes

- Sztuczna inteligencja: sztuczna inteligencja i usługi uczenia maszynowego

- API: interfejsy API i usługi integracji

- DevOps: zasoby przepływu pracy rozwoju i wdrażania

- Tożsamość: składniki zarządzania tożsamościami i dostępem

- Bezserwerowy: zasoby obliczeniowe oparte na funkcjach i zdarzeniach

Efektywne używanie filtrów

- Filtrowanie środowiska wirtualnego: Wybierz określonych dostawców chmury (Azure, AWS, GCP) lub wyświetl wszystkie środowiska

- Filtrowanie zakresu: stosowanie zakresów chmury do zarządzania granicami organizacji

- Filtrowanie oparte na ryzyku: skoncentruj się na wysokim ryzyku lub narażonych aktywach wymagających natychmiastowej uwagi

- Filtrowanie obciążeń: zawęża wyniki do określonych typów zasobów w chmurze

- Filtrowanie stanu: filtrowanie według stanu ochrony, stanu zgodności lub wskaźników kondycji

Wyszukiwanie i odnajdywanie

- Wyszukiwanie tekstu: znajdowanie zasobów według nazwy, identyfikatora zasobu lub atrybutów metadanych

- Wyszukiwanie oparte na tagach: lokalizowanie zasobów przy użyciu tagów i etykiet dostawcy usług w chmurze

- Zaawansowane zapytania: używanie złożonych kombinacji filtrów do precyzyjnego odnajdywania zasobów

- Możliwości eksportowania: eksportowanie filtrowanych wyników na potrzeby raportowania i analizy

Szczegóły zasobów i wglądy

Kompleksowe informacje o zasobach

Każdy zasób zawiera szczegółowe informacje, w tym:

- Podstawowe metadane: nazwy zasobów, identyfikatory, lokalizacje i znaczniki czasu tworzenia

- Szczegóły konfiguracji: Bieżące ustawienia, zasady i zastosowane konfiguracje

- Stan zabezpieczeń: stan zgodności, oceny luk w zabezpieczeniach i zalecenia dotyczące zabezpieczeń

- Ocena ryzyka: analiza ekspozycji, analiza zagrożeń i ocena ryzyka

- Relacje: zależności, połączenia i powiązane zasoby w środowisku

Integracja zaleceń dotyczących zabezpieczeń

Zasoby łączą się bezpośrednio z odpowiednimi zaleceniami dotyczącymi zabezpieczeń:

- Ulepszenia konfiguracji: błędy konfiguracji i możliwości wzmacniania zabezpieczeń

- Korygowanie luk w zabezpieczeniach: zarządzanie poprawkami i aktualizacje zabezpieczeń

- Kontrola dostępu: Optymalizacja tożsamości i uprawnień

- Zabezpieczenia sieci: reguły zapory, segmentacja sieci i redukcja ekspozycji

Przepływy pracy reagowania na zdarzenia

Inwentarz wspiera operacje związane z bezpieczeństwem za pośrednictwem:

- Korelacja alertów: Łączenie alertów zabezpieczeń z określonymi zasobami dla szybszej analizy

- Akcje odpowiedzi: bezpośredni dostęp do naprawczych przepływów pracy i opcji reakcji

- Wsparcie w zakresie analizy kryminalistycznej: szczegółowy kontekst zasobu do badania i analizy incydentów

- Integracja automatyzacji: dostęp do interfejsu API na potrzeby orkiestracji zabezpieczeń i automatycznej odpowiedzi

Integracja z usługą Exposure Management

Wizualizacja ścieżki ataku

Zasoby w spisie integrują się z analizą ścieżki ataku:

- Udział w ścieżce: zobacz, które ścieżki ataku obejmują określone zasoby

- Identyfikacja punktu zadławiania: wyróżnianie zasobów, które są krytycznymi punktami zbieżności

- Klasyfikacja docelowa: identyfikowanie zasobów, które są typowymi celami ataków

- Analiza punktu wejścia: informacje o tym, które zasoby zapewniają początkowe możliwości dostępu

Krytyczne zarządzanie zasobami

Inwentarz obsługuje krytyczne przepływy pracy zasobów:

- Automatyczna klasyfikacja: Zasoby mogą być automatycznie klasyfikowane jako krytyczne na podstawie wstępnie zdefiniowanych reguł

- Ręczne oznaczenie: Zespoły ds. zabezpieczeń mogą ręcznie wyznaczyć zasoby jako krytyczne

- Dziedziczenie krytyczne: relacje zasobów mogą mieć wpływ na klasyfikacje krytyczne

- Priorytetyzacja ochrony: krytyczne zasoby otrzymują rozszerzone monitorowanie i ochronę

Integracja zarządzania lukami w zabezpieczeniach

Zasoby w chmurze bezproblemowo łączą się z zarządzaniem lukami w zabezpieczeniach:

- Ujednolicony widok luk w zabezpieczeniach: zobacz zarówno luki w zabezpieczeniach chmury, jak i punktów końcowych w skonsolidowanych pulpitach nawigacyjnych

- Priorytetyzacja oparta na ryzyku: Luki w zabezpieczeniach są priorytetowane na podstawie kontekstu zasobów i wpływu na działalność biznesową

- Śledzenie korygowania: monitorowanie postępu korygowania luk w zabezpieczeniach w środowiskach chmury

- Raportowanie zgodności: generowanie raportów o lukach w zabezpieczeniach obejmujących dane chmury i punktu końcowego

Raportowanie i analiza

Wbudowane raportowanie

- raporty Pokrycie: Ocena wdrożenia Defender dla Chmury w zasobach chmurowych

- Oceny ryzyka: kompleksowa analiza ryzyka w środowiskach wielochmurowych

- Pulpity zgodności: Śledzenie regulacyjnego spełnienia przepisów we wszystkich zasobach w chmurze

- Analiza trendów: Monitorowanie zmian stanu zabezpieczeń w czasie

Analizy niestandardowe

- Zaawansowane zapytania: Wykonywanie zapytań dotyczących danych zasobów w chmurze przy użyciu języka KQL do analizy niestandardowej

- Dostęp do interfejsu API: Programowy dostęp do danych spisu na potrzeby raportowania niestandardowego i integracji

- Możliwości eksportowania: eksportowanie danych zasobów w różnych formatach na potrzeby analizy zewnętrznej

- Integracja pulpitu nawigacyjnego: tworzenie niestandardowych pulpitów nawigacyjnych przy użyciu danych spisu zasobów w chmurze

Ograniczenia i zagadnienia

Bieżące ograniczenia

- Aktualizacje w czasie rzeczywistym: niektóre zmiany zasobów mogą mieć niewielkie opóźnienia przed pojawieniem się w spisie

- Dane historyczne: ograniczone informacje historyczne o zasobach podczas początkowego okresu wdrażania

Zagadnienia dotyczące wydajności

- Duże środowiska: filtrowanie i określanie zakresu ułatwia zarządzanie wydajnością w środowiskach z tysiącami zasobów

- Częstotliwość odświeżania: dane zasobów są okresowo odświeżane; Dane w czasie rzeczywistym mogą wymagać bezpośredniego dostępu do konsoli dostawcy usług w chmurze

- Zależności sieciowe: Funkcje spisu wymagają niezawodnej łączności z interfejsami API dostawcy usług w chmurze

Ograniczenia zakresu

Niektóre zasoby mogą występować poza zdefiniowanymi zakresami chmury:

- Zależności obejmujące wiele zakresów: zasoby z relacjami obejmującymi wiele zakresów

- Zmienne zasoby: niektóre typy zasobów, które nie obsługują szczegółowego określania zakresu

- Uprawnienia dziedziczone: zasoby, które dziedziczą uprawnienia z zasobów nadrzędnych znajdujących się poza zakresem

Najlepsze rozwiązania

Zarządzanie magazynem

- Regularne przeglądy: Okresowe przeglądanie spisu zasobów pod kątem dokładności i kompletności

- Strategia tagowania: Implementowanie spójnego tagowania w środowiskach chmury w celu uzyskania lepszej organizacji

- Konfiguracja zakresu: konfigurowanie odpowiednich zakresów chmury w celu dopasowania ich do struktury organizacyjnej

- Optymalizacja filtrów: Tworzenie i zapisywanie przydatnych kombinacji filtrów w celu wydajnego codziennego działania

Operacje zabezpieczeń

- Koncentracja krytycznych zasobów: określanie priorytetów monitorowania i ochrony zasobów krytycznych dla działania firmy

- Podejście oparte na ryzyku: stosowanie wskaźników ryzyka w celu kierowania uwagi na zabezpieczenia i alokacji zasobów

- Przepływy pracy integracji: wykorzystywanie danych inwentaryzacyjnych w procesach reagowania na incydenty i zarządzania podatnościami w zabezpieczeniach

- Możliwości automatyzacji: identyfikowanie powtarzających się zadań, które można zautomatyzować przy użyciu interfejsów API spisu

Przejrzyj spis

W portalu Microsoft Defender przejdź do Assets>Cloud.

Zapoznaj się z omówieniem ujednoliconych zasobów w chmurze:

- Łączna liczba zasobów we wszystkich połączonych środowiskach chmury

- Podsumowanie stanu zabezpieczeń przedstawiające zasoby w dobrej kondycji i złej kondycji

- Metryki zasięgu wskazujące stan ochrony usługi Defender dla Chmury

- Rozkład ryzyka przedstawiający zasoby według poziomu ryzyka

Użyj kart dostosowanych do specyficznych obciążeń, aby skoncentrować się na określonych typach zasobów.

- Wybierz maszyny wirtualne i wystąpienia obliczeniowe

- Wybierz Dane dla baz danych i zasobów pamięci

- Wybieranie kontenerów dla zasobów związanych z platformą Kubernetes i kontenerami

- Wybierz AI dla obciążeń sztucznej inteligencji i uczenia maszynowego

- Wybierz API dla zarządzania API i punktów końcowych

- Wybieranie metodyki DevOps dla zasobów potoku programowania

- Wybierz tożsamość dla zarządzania zasobami tożsamości i dostępu

- Wybieranie opcji Bezserwerowe dla funkcji i bezserwerowych zasobów obliczeniowych

Zastosuj filtr zakresu globalnego, aby skoncentrować się na określonych zakresach chmury lub granicach organizacyjnych

Wybierz zasób, aby wyświetlić szczegółowe informacje:

- Zalecenia dotyczące zabezpieczeń priorytetowe według poziomu ryzyka

- Alerty zabezpieczeń ze szczegółowymi informacjami dotyczącymi wykrywania zagrożeń

- Zaangażowanie ścieżki ataku ukazujące uczestnictwo w potencjalnych scenariuszach ataku

- Stan zgodności ze standardami zabezpieczeń

- Czynniki ryzyka , w tym narażenie na internet i potencjał ruchu bocznego