Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Skanowanie maszyn bez agenta w Microsoft Defender dla Chmury poprawia stan zabezpieczeń maszyn połączonych z Defender dla Chmury.

Skanowanie bez agenta nie wymaga żadnych zainstalowanych agentów ani łączności sieciowej i nie ma wpływu na wydajność maszyny. Skanowanie maszyn bez agenta:

- Ustawienia wykrywania i reagowania punktu końcowego (EDR): Skanuj maszyny, aby ocenić, czy działają one na rozwiązaniu EDR i czy ustawienia są poprawne, jeśli maszyny są zintegrowane z Ochrona punktu końcowego w usłudze Microsoft Defender. Dowiedz się więcej

Skanowanie inwentarza oprogramowania : Przeskanuj swójinwentarz oprogramowania za pomocą zintegrowanego zarządzania lukami Microsoft Defender.- Skany pod kątem luk w zabezpieczeniach: Oceń maszyny pod kątem luk w zabezpieczeniach przy użyciu zintegrowanego Defender do Zarządzania Lukami w Zabezpieczeniach.

- Skany w poszukiwaniu tajnych danych na maszynach: lokalizowanie tajnych danych w postaci zwykłego tekstu w środowisku obliczeniowym przy użyciu skanowania tajnych danych bez agenta.

- Skany w poszukiwaniu złośliwego oprogramowania: Skanuj urządzenia w poszukiwaniu złośliwego oprogramowania i wirusów za pomocą Microsoft Defender Antivirus.

- Skany maszyn wirtualnych działających jako węzły Kubernetes: Ocena podatności oraz skanowanie pod kątem złośliwego oprogramowania są dostępne dla maszyn wirtualnych działających jako węzły Kubernetes w przypadku, gdy Defender dla Serwerów Plan 2 lub plan Defender for Containers jest włączony. Dostępne tylko w chmurach komercyjnych.

Skanowanie bez agenta jest dostępne w następujących planach Defender dla Chmury:

- Defender Zarządzanie stanem zabezpieczeń w chmurze (CSPM).

- Defender dla serwerów Plan 2.

- Skanowanie w poszukiwaniu złośliwego oprogramowania jest dostępne tylko w Defender dla Serwerów Plan 2.

- Skanowanie bez agenta jest dostępne dla maszyn wirtualnych Azure, instancji obliczeniowych AWS EC2 i GCP połączonych z Defender dla Chmury.

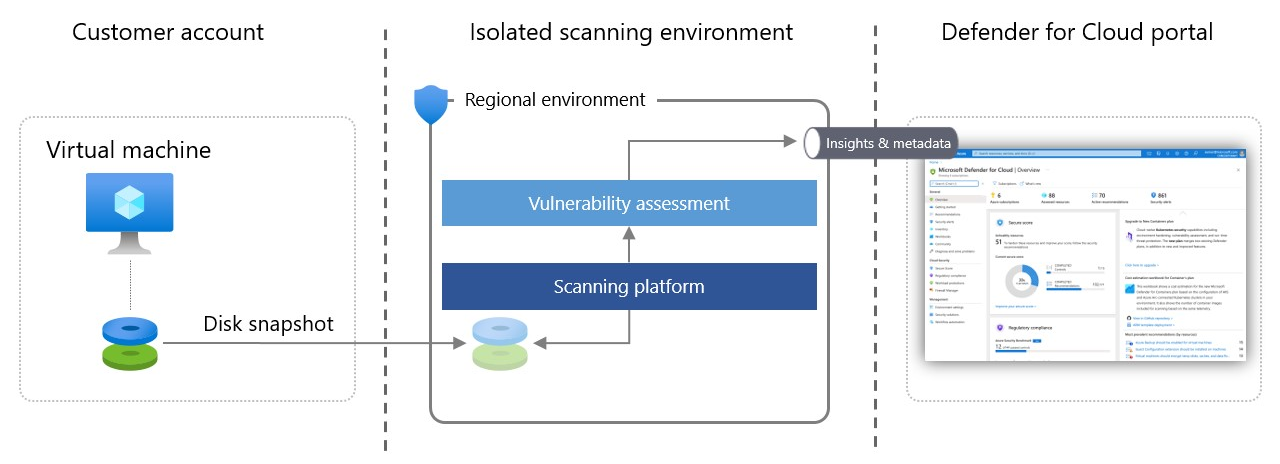

Architektura skanowania bez agenta

Oto jak działa skanowanie bez agenta:

Defender dla Chmury tworzy migawki dysków maszyn wirtualnych (główny + dysk danych) i wykonuje głęboką, poza pasmową analizę konfiguracji systemu operacyjnego i systemu plików przechowywanych w migawce.

- Skopiowana migawka pozostaje w tym samym regionie co maszyna wirtualna.

- Skanowanie nie ma wpływu na maszynę wirtualną.

Gdy Defender dla Chmury pobierze niezbędne metadane z skopiowanego dysku, natychmiast usuwa skopiowaną migawkę dysku i wysyła metadane do odpowiednich silników Microsoft w celu wykrywania luk w konfiguracji i potencjalnych zagrożeń. Na przykład w ocenie luk w zabezpieczeniach analiza jest wykonywana przez Zarządzanie lukami w zabezpieczeniach w usłudze Defender.

Defender dla Chmury wyświetla wyniki skanowania, które konsolidują wyniki zarówno agentowe, jak i bezagentowe na stronie Alerty zabezpieczeń.

Defender dla Chmury analizuje dyski w środowisku skanowania, które jest regionalne, niestabilne, izolowane i wysoce bezpieczne. Migawki dysków i dane niepowiązane ze skanowaniem nie są przechowywane dłużej niż jest to konieczne do zebrania metadanych, zazwyczaj kilka minut.

Uprawnienia używane w skanowaniu bez agenta

Defender dla Chmury używa określonych ról i uprawnień do wykonywania skanowania bez agenta.

- W Azure te uprawnienia są automatycznie dodawane do subskrypcji po włączeniu skanowania bez agenta.

- W usłudze AWS te uprawnienia są dodawane do stosu CloudFormation w łączniku platformy AWS.

- W narzędziu GCP te uprawnienia są dodawane do skryptu dołączania w łączniku GCP.

uprawnienia Azure

Wbudowany operator skanera maszyn wirtualnych roli ma uprawnienia tylko do odczytu dla dysków maszyn wirtualnych, które są wymagane w procesie migawek. Szczegółowa lista uprawnień to:

Microsoft.Compute/disks/readMicrosoft.Compute/disks/beginGetAccess/actionMicrosoft.Compute/disks/diskEncryptionSets/readMicrosoft.Compute/virtualMachines/instanceView/readMicrosoft.Compute/virtualMachines/readMicrosoft.Compute/virtualMachineScaleSets/instanceView/readMicrosoft.Compute/virtualMachineScaleSets/readMicrosoft.Compute/virtualMachineScaleSets/virtualMachines/readMicrosoft.Compute/virtualMachineScaleSets/virtualMachines/instanceView/read

Po włączeniu pokrycia dysków zaszyfrowanych za pomocą klucza CMK wymagane są więcej uprawnień:

Microsoft.KeyVault/vaults/keys/readMicrosoft.KeyVault/vaults/keys/wrap/actionMicrosoft.KeyVault/vaults/keys/unwrap/action

Uprawnienia platformy AWS

Rola VmScanner jest przypisywana do skanera podczas włączania skanowania bez agenta. Ta rola ma minimalny zestaw uprawnień do tworzenia i usuwania migawek (określone według tagu) oraz do sprawdzania bieżącego stanu VM. Szczegółowe uprawnienia to:

| Atrybut | Wartość |

|---|---|

| SID | VmScannerDeleteSnapshotAccess |

| Akcje | ec2:DeleteSnapshot |

| Warunki | "StringEquals":{"ec2:ResourceTag/CreatedBy”:<br>"Microsoft Defender for Cloud"} |

| Zasoby | arn:aws:ec2::snapshot/ |

| Efekt | Zezwalaj |

| Atrybut | Wartość |

|---|---|

| SID | VmScannerAccess |

| Akcje | ec2:ModifySnapshotAttribute ec2:DeleteTags ec2:CreateTags ec2:CreateSnapshots ec2:CopySnapshots ec2:CreateSnapshot |

| Warunki | Brak |

| Zasoby | arn:aws:ec2::instance/ arn:aws:ec2::snapshot/ arn:aws:ec2::volume/ |

| Efekt | Zezwalaj |

| Atrybut | Wartość |

|---|---|

| SID | VmScannerVerificationAccess |

| Akcje | ec2:DescribeSnapshots ec2:DescribeInstanceStatus |

| Warunki | Brak |

| Zasoby | * |

| Efekt | Zezwalaj |

| Atrybut | Wartość |

|---|---|

| SID | VmScannerEncryptionKeyCreation |

| Akcje | kms:CreateKey |

| Warunki | Brak |

| Zasoby | * |

| Efekt | Zezwalaj |

| Atrybut | Wartość |

|---|---|

| SID | VmScannerEncryptionKeyManagement |

| Akcje | kms:TagResource kms:GetKeyRotationStatus kms:PutKeyPolicy kms:GetKeyPolicy kms:CreateAlias kms:ListResourceTags |

| Warunki | Brak |

| Zasoby | arn:aws:kms::${AWS::AccountId}: key/ <br> arn:aws:kms:*:${AWS::AccountId}:alias/DefenderForCloudKey |

| Efekt | Zezwalaj |

| Atrybut | Wartość |

|---|---|

| SID | VmScannerEncryptionKeyUsage |

| Akcje | kms:GenerateDataKeyWithoutPlaintext kms:DescribeKey kms:RetireGrant kms:CreateGrant kms:ReEncryptFrom |

| Warunki | Brak |

| Zasoby | arn:aws:kms::${AWS::AccountId}: key/ |

| Efekt | Zezwalaj |

Uprawnienia GCP

Podczas dołączania tworzona jest nowa rola niestandardowa z minimalnymi uprawnieniami wymaganymi do uzyskania stanu wystąpień i tworzenia migawek.

Ponadto uprawnienia do istniejącej roli usługi KMS GCP są przyznawane w celu obsługi skanowania dysków zaszyfrowanych przy użyciu klucza CMEK. Istnieją następujące role:

- roles/MDCAgentlessScanningRole przyznana dla konta usługi Defender dla Chmury z uprawnieniami: compute.disks.createSnapshot, compute.instances.get

- roles/cloudkms.cryptoKeyEncrypterDecrypter przyznane agentowi usługi aparatu obliczeniowego Defender dla Chmury