Włączanie skanowania luk w zabezpieczeniach przy użyciu usługi Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender

Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender jest dołączony do usługi Microsoft Defender dla serwerów i używa wbudowanych i bez agentów skanerów do:

- Odnajdywanie luk w zabezpieczeniach i błędów konfiguracji niemal w czasie rzeczywistym

- Określanie priorytetów luk w zabezpieczeniach na podstawie poziomów zagrożeń i wykrywania w organizacji

Aby dowiedzieć się więcej na temat skanowania bez agenta, zobacz Znajdowanie luk w zabezpieczeniach i zbieranie spisu oprogramowania za pomocą skanowania bez agenta

Uwaga

Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender możliwości dodatku są uwzględnione w usłudze Defender for Servers (plan 2). Zapewnia to skonsolidowane spisy, nowe oceny i narzędzia do ograniczania ryzyka w celu dalszego ulepszania programu zarządzanie lukami w zabezpieczeniach. Aby dowiedzieć się więcej, zobacz Funkcje zarządzania lukami w zabezpieczeniach dla serwerów.

Funkcje dodatku Do zarządzania lukami w zabezpieczeniach w usłudze Defender są dostępne tylko za pośrednictwem portalu usługi Microsoft Defender 365.

Jeśli włączono integrację z usługą Ochrona punktu końcowego w usłudze Microsoft Defender, automatycznie uzyskasz wyniki rozwiązania Defender Vulnerability Management bez konieczności posiadania większej liczby agentów.

Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender stale monitoruje organizację pod kątem luk w zabezpieczeniach i okresowych skanowań nie są wymagane.

Aby uzyskać krótkie omówienie usługi Defender Vulnerability Management, obejrzyj ten klip wideo:

Napiwek

Oprócz zgłaszania alertów o lukach w zabezpieczeniach usługa Defender Vulnerability Management udostępnia również funkcje narzędzia do spisu zasobów Defender dla Chmury. Dowiedz się więcej w spisie oprogramowania.

Więcej informacji można dowiedzieć się, oglądając ten film wideo z Defender dla Chmury w serii wideo Field:

Dostępność

| Aspekt | Szczegóły |

|---|---|

| Stan wydania: | Ogólna dostępność |

| Typy maszyn: | Obsługiwane maszyny |

| Cennik: | Wymaga usługi Microsoft Defender dla serwerów (plan 1 lub plan 2) |

| Wymagania wstępne: | Włączanie integracji z usługą Ochrona punktu końcowego w usłudze Microsoft Defender |

| Wymagane role i uprawnienia: | Właściciel (poziom grupy zasobów) może wdrożyć skaner Czytelnik zabezpieczeń może wyświetlać wyniki |

| Chmury: |

Dołączanie maszyn do usługi Defender Vulnerability Management

Integracja między Ochrona punktu końcowego w usłudze Microsoft Defender i Microsoft Defender dla Chmury odbywa się w tle, więc nie obejmuje żadnych zmian na poziomie punktu końcowego.

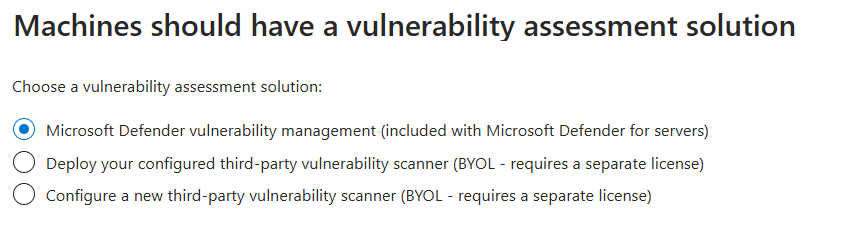

Aby ręcznie dołączyć co najmniej jedną maszynę do usługi Defender Vulnerability Management, użyj zalecenia dotyczącego zabezpieczeń "Maszyny powinny mieć rozwiązanie do oceny luk w zabezpieczeniach":

Aby automatycznie znaleźć i wyświetlić luki w zabezpieczeniach na istniejących i nowych maszynach bez konieczności ręcznego korygowania poprzedniego zalecenia, zobacz Automatyczne konfigurowanie oceny luk w zabezpieczeniach dla maszyn.

Aby dołączyć za pośrednictwem interfejsu API REST, uruchom polecenie PUT/DELETE, używając następującego adresu URL:

https://management.azure.com/subscriptions/.../resourceGroups/.../providers/Microsoft.Compute/virtualMachines/.../providers/Microsoft.Security/serverVulnerabilityAssessments/mdetvm?api-version=2015-06-01-preview

Wyniki wszystkich narzędzi do oceny luk w zabezpieczeniach znajdują się w Defender dla Chmury zalecenia Luki w zabezpieczeniach maszyn wirtualnych powinny zostać skorygowane. Dowiedz się, jak wyświetlać i korygować wyniki z rozwiązań do oceny luk w zabezpieczeniach na maszynach wirtualnych

Dowiedz się więcej

Możesz zapoznać się z następującymi blogami:

- Zarządzanie stanem zabezpieczeń i ochrona serwera dla platform AWS i GCP są teraz ogólnie dostępne

- Pulpit nawigacyjny monitorowania serwera Microsoft Defender dla Chmury

Następne kroki

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla