Używanie osobistych tokenów dostępu

Azure DevOps Services | Azure DevOps Server 2022 — Azure DevOps Server 2019

Osobisty token dostępu (PAT) może służyć jako alternatywne hasło do uwierzytelniania w usłudze Azure DevOps. W tym artykule przedstawiono proces tworzenia, używania, modyfikowania i odwołwania paT dla usługi Azure DevOps.

Informacje o osobistych tokenach dostępu

Osobisty token dostępu (PAT) służy jako poświadczenia zabezpieczeń dla usługi Azure DevOps. Ten identyfikator dostępu nie tylko identyfikuje Użytkownika, ale także określa dostępność i zakres dostępu. W związku z tym pakiety PAT są tak ważne jak hasła i powinny być obsługiwane z tym samym poziomem ostrożności.

Jeśli używasz narzędzi firmy Microsoft, twoje konto Microsoft (MSA) lub Microsoft Entra ID jest rozpoznawaną i obsługiwaną metodą. Jeśli jednak używasz narzędzi innych firm, które nie obsługują kont Microsoft lub Microsoft Entra, lub jeśli niechętnie udostępniasz swoje podstawowe poświadczenia za pomocą tych narzędzi, rozwiązania PATs są bezpieczniejszą alternatywą.

Utwórz elementy PAT i zarządzaj nimi na następujące dwa sposoby:

- Interfejs użytkownika: za pomocą ustawień użytkownika, zgodnie z opisem w tym artykule

- Interfejs API zarządzania cyklem życia pat

Aby ustanowić usługi PAT dla narzędzi innych niż Microsoft, możesz użyć menedżerów poświadczeń Usługi Git lub wygenerować je ręcznie. Zalecamy przejrzenie naszych wskazówek dotyczących uwierzytelniania, aby ułatwić wybór odpowiedniego mechanizmu uwierzytelniania. PaTs pełnią prostą alternatywę dla mniejszych projektów, które nie potrzebują rozbudowanego rozwiązania. Jeśli menedżer poświadczeń nie jest używany, użytkownicy muszą wprowadzać swoje poświadczenia za każdym razem.

Tworzenie tokenu dostępu

Zaloguj się do organizacji (

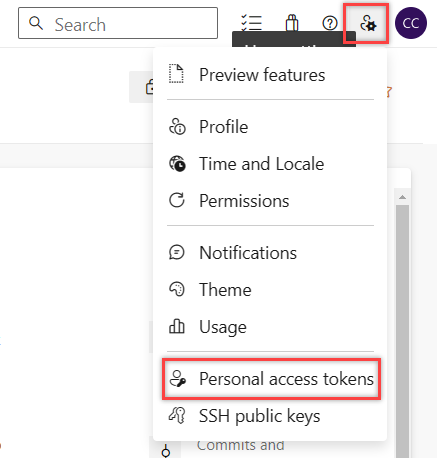

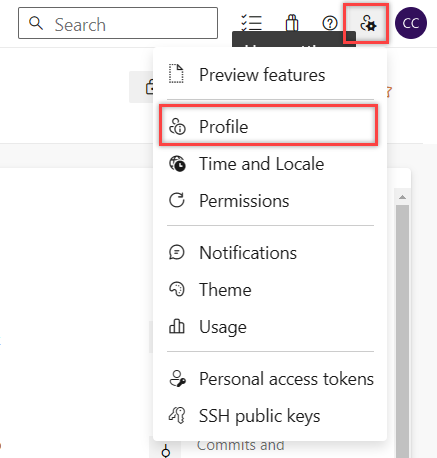

https://dev.azure.com/{Your_Organization}).Na stronie głównej otwórz ustawienia

użytkownika i wybierz pozycję Osobiste tokeny dostępu.

użytkownika i wybierz pozycję Osobiste tokeny dostępu.

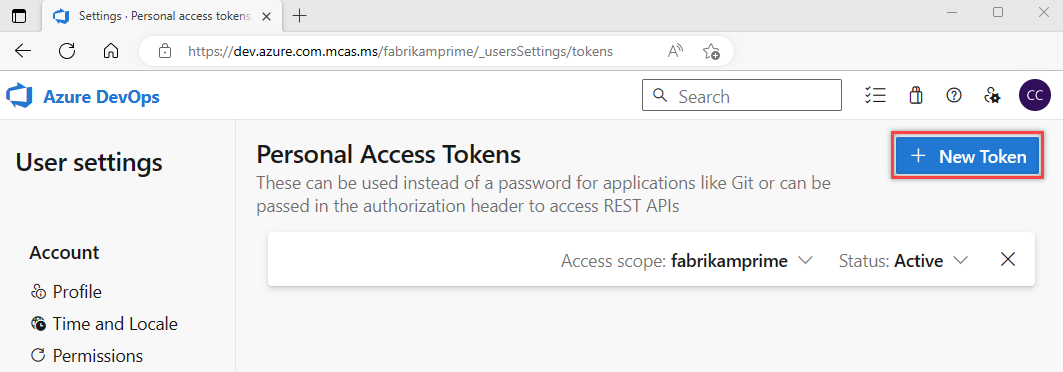

Wybierz pozycję + Nowy token.

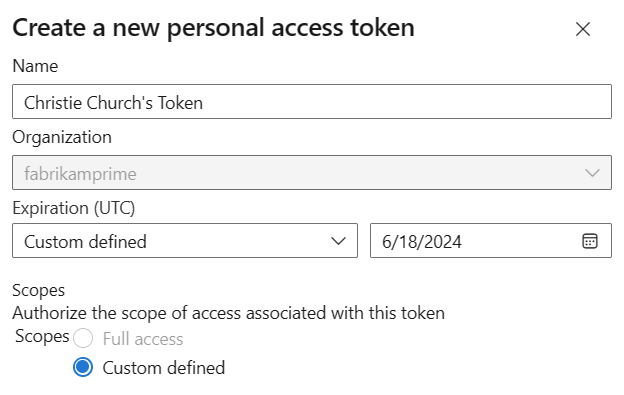

Nadaj tokenowi nazwę, wybierz organizację, w której chcesz użyć tokenu, a następnie ustaw token, aby automatycznie wygasał po określonej liczbie dni.

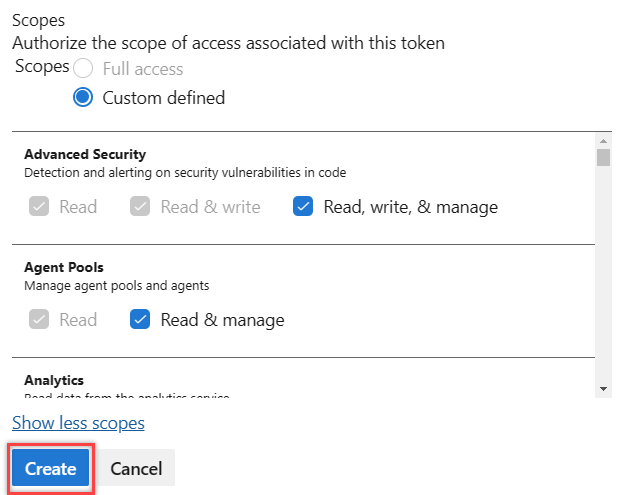

Wybierz zakresy dla tego tokenu, aby autoryzować określone zadania.

Na przykład aby utworzyć token umożliwiający uwierzytelnienie agenta kompilacji i wydania w usłudze Azure DevOps, ogranicz zakres tokenu do pul agentów (odczyt i zarządzanie). Aby odczytać zdarzenia dziennika inspekcji i zarządzać strumieniami i usuwać je, wybierz pozycję Odczyt dziennika inspekcji, a następnie wybierz pozycję Utwórz.

Uwaga

Tworzenie pełnych zakresów paT może być ograniczone. Jeśli tak, administrator usługi Azure DevOps w identyfikatorze Entra firmy Microsoft włączył zasady ograniczające użytkownika do określonego niestandardowego zestawu zakresów zdefiniowanych. Aby uzyskać więcej informacji, zobacz Manage PATs with policies/Restrict creation of full-scoped PATs (Zarządzanie sieciami uprzywilejowanymi przy użyciu zasad/Ograniczanie tworzenia pełnych zakresów paTs). W przypadku niestandardowego zdefiniowanego tokenu DOSTĘPU wymagany zakres dostępu do interfejsu API

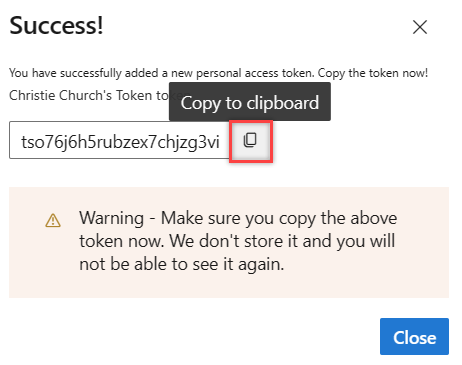

vso.governanceładu składników nie jest wybierany w interfejsie użytkownika.Po zakończeniu skopiuj token i zapisz go w bezpiecznej lokalizacji. W przypadku zabezpieczeń nie są wyświetlane ponownie.

Użyj swojego patu w dowolnym miejscu, w jakim poświadczenia użytkownika są wymagane do uwierzytelniania w usłudze Azure DevOps.

Ważne

- Obsłuż pat z taką samą ostrożnością jak hasło i zachowaj go w tajemnicy.

- W przypadku organizacji wspieranych przez identyfikator Firmy Microsoft Entra należy zalogować się przy użyciu nowego identyfikatora pat w ciągu 90 dni; błąd w tym celu powoduje, że token dostępu jest nieaktywny. Aby uzyskać więcej informacji, zobacz Częstotliwość logowania użytkownika dla dostępu warunkowego.

Notifications

W ciągu cyklu życia pat użytkownicy otrzymują dwa powiadomienia - pierwszy w momencie utworzenia i drugi siedem dni przed jego wygaśnięciem.

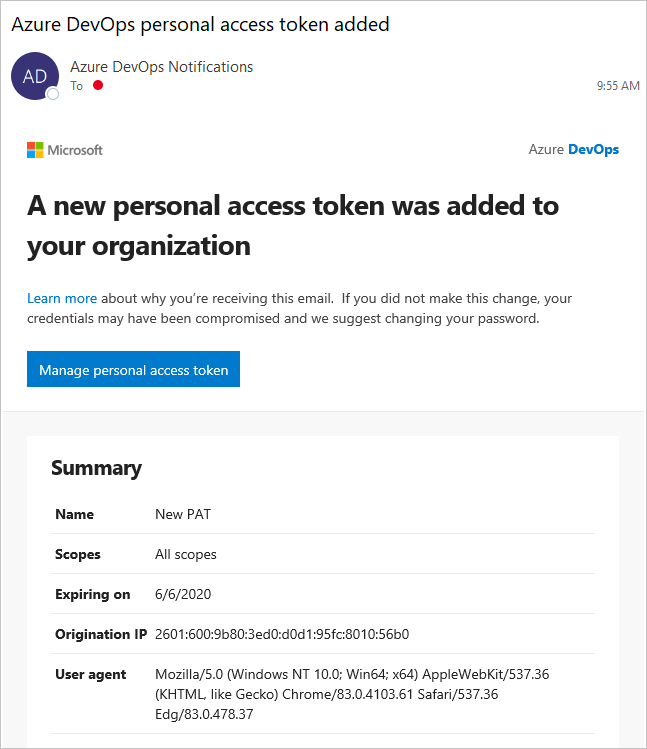

Po utworzeniu tokenu dostępu otrzymasz powiadomienie podobne do poniższego przykładu. To powiadomienie służy jako potwierdzenie pomyślnego dodania tokenu dostępu do organizacji.

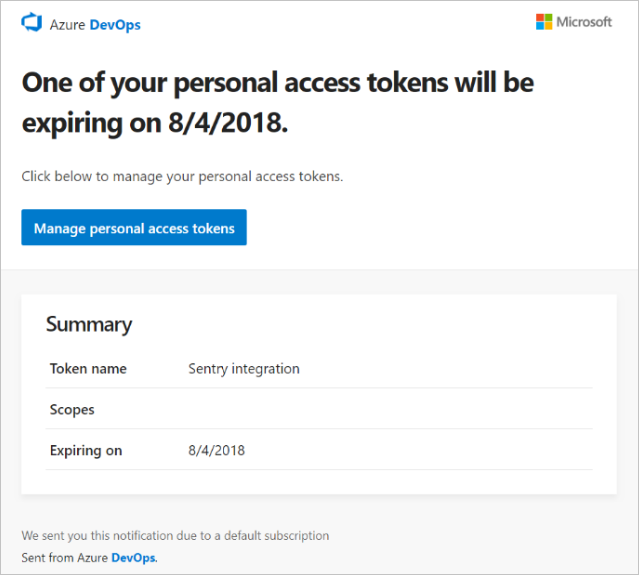

Na poniższej ilustracji przedstawiono przykład siedmiodniowego powiadomienia przed wygaśnięciem tokenu dostępu.

Aby uzyskać więcej informacji, zobacz Konfigurowanie serwera SMTP i dostosowywanie poczty e-mail na potrzeby alertów i żądań opinii.

Nieoczekiwane powiadomienie

Jeśli otrzymasz nieoczekiwane powiadomienie o patu, może to oznaczać, że administrator lub narzędzie utworzyło dla Ciebie token dostępu. Oto kilka przykładów.

- Token o nazwie "git:

https://MyOrganization.visualstudio.com/on MyMachine" jest tworzony podczas nawiązywania połączenia z repozytorium Git usługi Azure DevOps za pośrednictwem git.exe. - Token o nazwie "Service Hooks: : aplikacja systemu Azure Service: : Deploy web app" (Wdrażanie aplikacji internetowej) jest tworzony podczas konfigurowania wdrożenia aplikacji internetowej usługi aplikacja systemu Azure Service przez Ciebie lub administratora.

- Token o nazwie "WebAppLoadTestCDIntToken" jest tworzony podczas testowania obciążenia internetowego jest konfigurowany jako część potoku przez Ciebie lub administratora.

- Token o nazwie "Integracja z usługą Microsoft Teams" jest tworzony podczas konfigurowania rozszerzenia microsoft Teams Integration Messaging.

Ostrzeżenie

Jeśli podejrzewasz, że pat istnieje w błędzie, rozważ cofnięcie dostępu i zmianę hasła. Jako użytkownik firmy Microsoft Entra sprawdź, czy twoja organizacja była używana przez nieznane źródło lub lokalizację. Zapoznaj się również z często zadawanymi pytaniami na temat przypadkowych zaewidencjonowania pat w publicznych repozytoriach GitHub.

Korzystanie z pat

Twój token dostępu służy jako tożsamość cyfrowa, reprezentującą Cię podczas korzystania, podobnie jak hasło.

Usługa Git

Interakcje z usługą Git wymagają nazwy użytkownika, która może być niczym innym niż pusty ciąg.

Aby użyć tokenu PAT z uwierzytelnianiem podstawowym PROTOKOŁU HTTP, użyj polecenia Base64-encode dla $MyPatelementu , który znajduje się w poniższym bloku kodu.

W programie PowerShell wprowadź następujący kod.

$MyPat = 'yourPat'

$headerValue = "Authorization: Basic " + [Convert]::ToBase64String([System.Text.Encoding]::UTF8.GetBytes(":" + $MyPat))

$env:GIT_AUTH_HEADER = $headerValue

git --config-env=http.extraheader=GIT_AUTH_HEADER clone https://dev.azure.com/yourOrgName/yourProjectName/_git/yourRepoName

Aby zachować bezpieczeństwo tokenu, użyj menedżerów poświadczeń, aby nie trzeba było wprowadzać poświadczeń za każdym razem. Zalecamy narzędzie Git Credential Manager. Usługa Git dla systemu Windows jest wymagana.

Istniejące repozytoria

W przypadku istniejących repozytoriów, jeśli źródło jest już dodane przy użyciu nazwy użytkownika, uruchom najpierw następujące polecenie.

git remote remove origin

W przeciwnym razie uruchom następujące polecenie.

git remote add origin https://<PAT>@<company_machineName>.visualstudio.com:/<path-to-git-repo> path to git repo = <project name>/_git/<repo_name> git push -u origin --all

Używanie tokenu pat w kodzie

Możesz użyć tokenu DOSTĘPU w kodzie.

Aby podać pat za pośrednictwem nagłówka HTTP, najpierw przekonwertuj Base64 go na ciąg. W poniższym przykładzie pokazano, jak przeprowadzić konwersję na Base64 przy użyciu języka C#.

Authorization: Basic BASE64_USERNAME_PAT_STRING

Wynikowy ciąg można następnie podać jako nagłówek HTTP w następującym formacie.

W poniższym przykładzie użyto klasy HttpClient w języku C#.

public static async void GetBuilds()

{

try

{

var personalaccesstoken = "PATFROMWEB";

using (HttpClient client = new HttpClient())

{

client.DefaultRequestHeaders.Accept.Add(

new System.Net.Http.Headers.MediaTypeWithQualityHeaderValue("application/json"));

client.DefaultRequestHeaders.Authorization = new AuthenticationHeaderValue("Basic",

Convert.ToBase64String(

System.Text.ASCIIEncoding.ASCII.GetBytes(

string.Format("{0}:{1}", "", personalaccesstoken))));

using (HttpResponseMessage response = client.GetAsync(

"https://dev.azure.com/{organization}/{project}/_apis/build/builds?api-version=5.0").Result)

{

response.EnsureSuccessStatusCode();

string responseBody = await response.Content.ReadAsStringAsync();

Console.WriteLine(responseBody);

}

}

}

catch (Exception ex)

{

Console.WriteLine(ex.ToString());

}

}

Napiwek

Gdy używasz zmiennych, dodaj element $ na początku ciągu, podobnie jak w poniższym przykładzie.

public static async void GetBuilds()

{

try

{

var personalaccesstoken = "PATFROMWEB";

using (HttpClient client = new HttpClient())

{

client.DefaultRequestHeaders.Accept.Add(

new System.Net.Http.Headers.MediaTypeWithQualityHeaderValue("application/json"));

client.DefaultRequestHeaders.Authorization = new AuthenticationHeaderValue("Basic",

Convert.ToBase64String(

System.Text.ASCIIEncoding.ASCII.GetBytes(

string.Format("{0}:{1}", "", personalaccesstoken))));

using (HttpResponseMessage response = client.GetAsync(

$"https://dev.azure.com/{organization}/{project}/_apis/build/builds?api-version=5.0").Result)

{

response.EnsureSuccessStatusCode();

string responseBody = await response.Content.ReadAsStringAsync();

Console.WriteLine(responseBody);

}

}

}

catch (Exception ex)

{

Console.WriteLine(ex.ToString());

}

}

Gdy kod działa, warto przełączyć się z podstawowego uwierzytelniania na protokół OAuth.

Aby uzyskać więcej informacji i przykładów używania paT, zobacz następujące artykuły:

- Menedżerowie poświadczeń usługi Git

- Interfejsy API REST

- NuGet na komputerze Mac

- Klienci raportowania

- Rozpoczynanie pracy z interfejsem wiersza polecenia usługi Azure DevOps

Modyfikowanie pat

Możesz wygenerować ponownie, rozszerzyć pat lub zmienić jego zakres. Po ponownym wygenerowaniu poprzedni identyfikator PAT staje się nieautoryzowany.

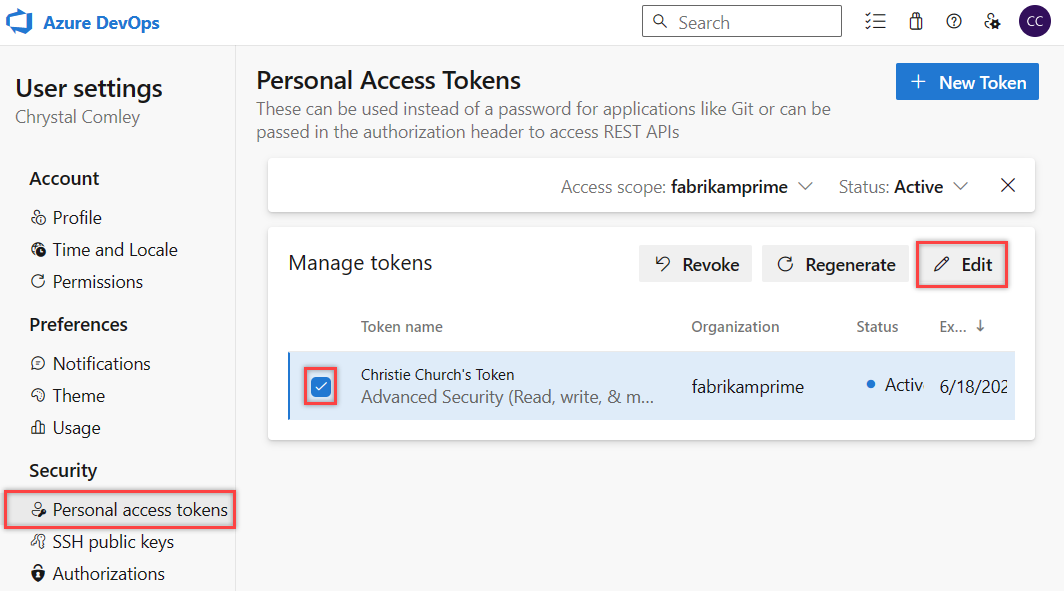

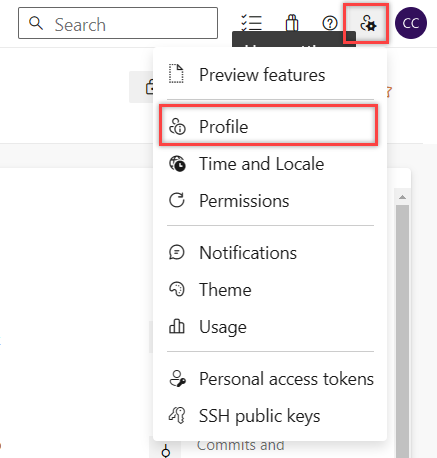

Na stronie głównej otwórz ustawienia użytkownika, a następnie wybierz pozycję Profil.

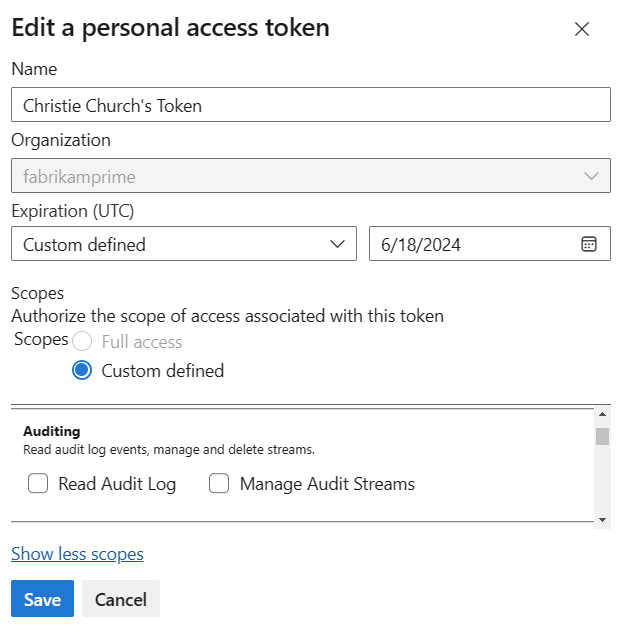

W obszarze Zabezpieczenia wybierz pozycję Osobiste tokeny dostępu. Wybierz token, który chcesz zmodyfikować, a następnie pozycję Edytuj.

Edytuj nazwę tokenu, wygaśnięcie tokenu lub zakres dostępu skojarzony z tokenem, a następnie wybierz pozycję Zapisz.

Odwoływanie pat

Możesz w dowolnym momencie odwołać pat z wielu powodów.

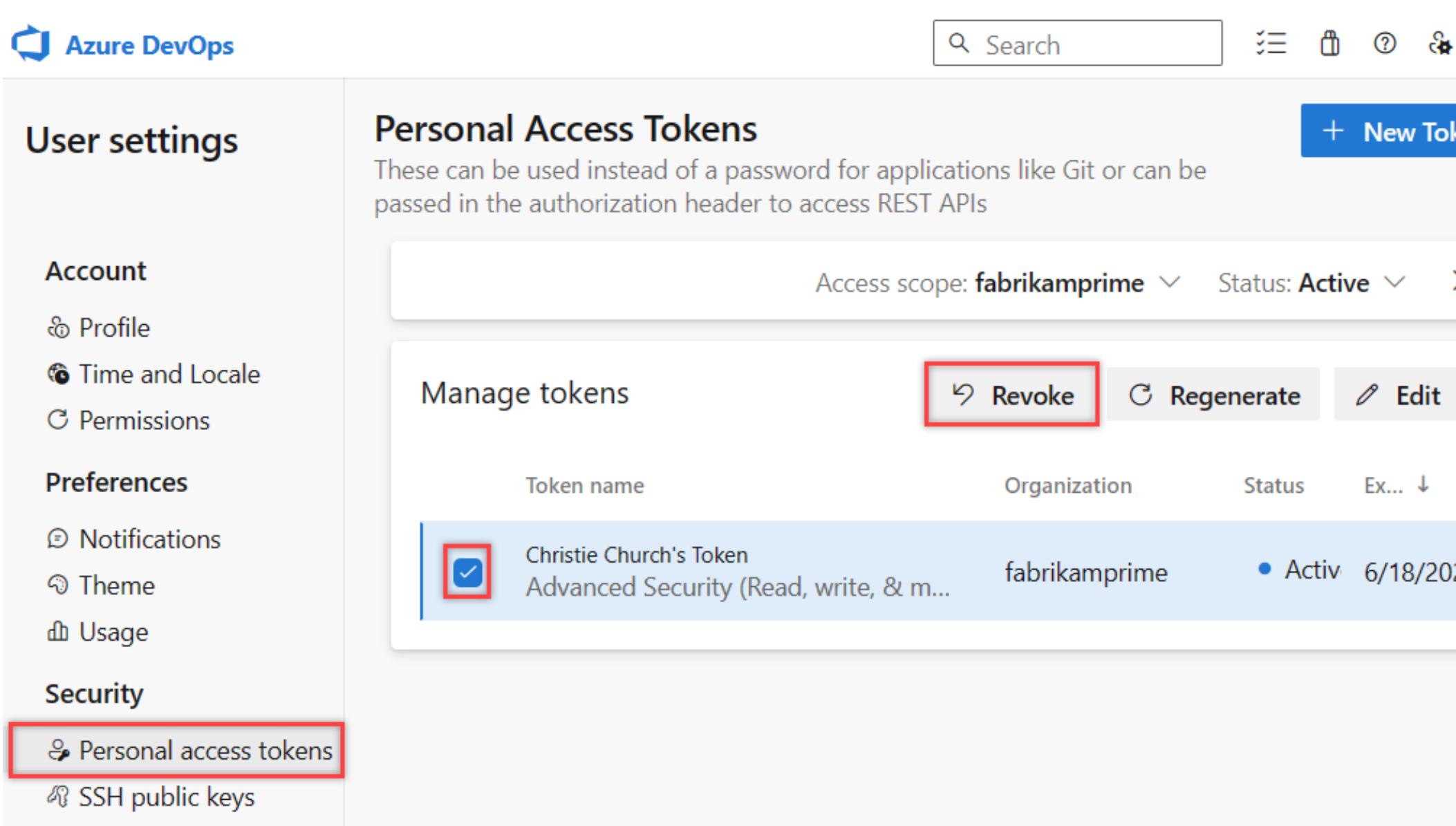

Na stronie głównej otwórz ustawienia użytkownika, a następnie wybierz pozycję Profil.

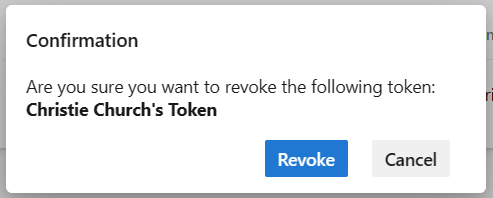

W obszarze Zabezpieczenia wybierz pozycję Osobiste tokeny dostępu. Wybierz token, dla którego chcesz odwołać dostęp, a następnie wybierz pozycję Odwołaj.

Wybierz pozycję Odwołaj w oknie dialogowym potwierdzenia.

Powiązane artykuły

- Informacje o zabezpieczeniach, uwierzytelnianiu i autoryzacji

- Domyślne uprawnienia i dostęp dla usługi Azure DevOps

- Odwoływanie paT użytkowników (dla administratorów)

- Zarządzanie jednostkami usługi i tożsamościami zarządzanymi w usłudze Azure DevOps

Często zadawane pytania

.: Dlaczego nie mogę edytować ani ponownie wygenerować identyfikatora pat, który jest powiązany z jedną organizacją?

1: Upewnij się, że zalogowano się do organizacji, w której twój token dostępu jest o określonym zakresie. Podczas logowania do dowolnej organizacji możesz wyświetlić wszystkie punkty dostępu uprzywilejowanego w tym samym identyfikatorze Firmy Microsoft Entra, ale możesz edytować tokeny o zakresie organizacji tylko wtedy, gdy logujesz się do organizacji, do której są one ograniczone.

.: Co się stanie z patem dostępu, jeśli konto użytkownika jest wyłączone?

1: Po usunięciu użytkownika z usługi Azure DevOps token pat zostanie unieważniony w ciągu 1 godziny. Jeśli Twoja organizacja jest połączona z identyfikatorem entra firmy Microsoft, identyfikator pat jest również unieważniany w identyfikatorze Entra firmy Microsoft, ponieważ należy do użytkownika. Zalecamy, aby użytkownik obracał swój identyfikator dostępu do innego użytkownika lub konta usługi w celu zapewnienia działania usług.

.: Czy istnieje sposób odnowienia tokenu dostępu za pośrednictwem interfejsu API REST?

Ach: Tak, istnieje sposób odnawiania, zarządzania i tworzenia paT przy użyciu naszych interfejsów API zarządzania cyklem życia pat. Aby uzyskać więcej informacji, zobacz Zarządzanie punktami uprzywilejowanymi przy użyciu interfejsu API REST i nasze często zadawane pytania.

.: Czy mogę używać podstawowego uwierzytelniania ze wszystkimi interfejsami API REST usługi Azure DevOps?

Odpowiedź: Nie. Podstawowe uwierzytelnianie można używać z większością interfejsów API REST usługi Azure DevOps, ale organizacje i profile obsługują tylko protokół OAuth. Aby uzyskać więcej informacji, zobacz Zarządzanie punktami pat przy użyciu interfejsu API REST.

.: Co się stanie, jeśli przypadkowo zaewidencjonuję swój pat w repozytorium publicznym w usłudze GitHub?

Uwierzytelnianie: Usługa Azure DevOps skanuje pod kątem paT zaewidencjonowane w repozytoriach publicznych w witrynie GitHub. Gdy znajdziemy wyciekły token, natychmiast wyślemy szczegółowe powiadomienie e-mail do właściciela tokenu i zarejestrujemy zdarzenie w dzienniku inspekcji organizacji usługi Azure DevOps. O ile nie wyłączono zasad Automatycznego odwoływania ujawnionych osobistych tokenów dostępu, natychmiast odwołujemy wyciekły token pat. Zachęcamy użytkowników, których dotyczy problem, aby natychmiast rozwiązać ten problem, odwołując ujawniony token i zastępując go nowym tokenem.

Aby uzyskać więcej informacji, zobacz Automatyczne odwoływanie wycieku paTs.

.: Czy mogę użyć osobistego tokenu dostępu jako klucza ApiKey do publikowania pakietów NuGet w kanale informacyjnym usługi Azure Artifacts przy użyciu wiersza polecenia dotnet/nuget.exe?

Odpowiedź: Nie. Usługa Azure Artifacts nie obsługuje przekazywania osobistego tokenu dostępu jako klucza ApiKey. Podczas korzystania z lokalnego środowiska programistycznego zalecamy zainstalowanie dostawcy poświadczeń usługi Azure Artifacts w celu uwierzytelniania się w usłudze Azure Artifacts. Aby uzyskać więcej informacji, zobacz następujące przykłady: dotnet, NuGet.exe. Jeśli chcesz opublikować pakiety przy użyciu usługi Azure Pipelines, użyj zadania Uwierzytelniania NuGet, aby uwierzytelnić się przy użyciu przykładu źródła danych.

.: Dlaczego mój pat przestał działać?

Uwierzytelnianie pat wymaga regularnego logowania się do usługi Azure DevOps przy użyciu pełnego przepływu uwierzytelniania. Co 30 dni jest wystarczająca dla wielu, ale może być konieczne zalogowanie się częściej niż w zależności od konfiguracji firmy Microsoft Entra. Jeśli twój pat przestanie działać, najpierw spróbuj zalogować się do organizacji, upewniając się, że przejdziesz przez pełny monit uwierzytelniania. Jeśli twój pat nadal nie działa po tym, sprawdź, czy twój pat wygasł.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla