Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Azure DevOps Services

Ważne

Projekty publiczne w Azure DevOps są wycofane. Począwszy od 2027 r., istniejące projekty publiczne są konwertowane na prywatne. Aby uzyskać więcej informacji, zobacz Wycofanie projektów publicznych i Migracja z projektu publicznego na GitHub.

Dowiedz się, jak zmienić widoczność projektu usługi Azure DevOps między publicznymi i prywatnymi oraz zrozumieć wpływ zabezpieczeń i dostępu na każde ustawienie widoczności.

Jakie zmiany następują, kiedy udostępniasz projekt publicznie

Upublicznienie projektu wpływa na uprawnienia, poziomy dostępu i dostępne funkcje.

Ważne

Gdy zmienisz prywatny projekt na publiczny wgląd, cała zawartość projektu stanie się publicznie dostępna. Nie można selektywnie zachowywać prywatności dla niektórych repozytoriów, ścieżek obszaru ani artefaktów kompilacji w projekcie publicznym.

Zmiany zabezpieczeń i uprawnień

Po przełączeniu widoczności projektu z prywatnej na publiczną następują następujące zmiany:

- Uprawnienia odmowy są ignorowane: system nie wymusza jawnie żadnych uprawnień ustawionych na "Odmów" dla użytkowników publicznych.

- Udzielono minimalnego dostępu: Użytkownicy niemający członkostwa automatycznie otrzymują podstawowy dostęp do odczytu do treści publicznie dostępnych.

- Zakres potoku Build: Aby zwiększyć bezpieczeństwo, potoki ustawione w zakresie Project Collection są automatycznie uruchamiane z zakresem Project.

Różnice na poziomie dostępu

| Typ użytkownika | Dostęp do prywatnego projektu | Dostęp do publicznego projektu |

|---|---|---|

| Użytkownicy anonimowi | Brak dostępu | Dostęp tylko do odczytu do większości zawartości |

| Uczestnicy projektu | Ograniczony dostęp do tablic, brak dostępu do repozytoriów | Pełny dostęp do repozytoriów i plansz |

| Użytkownicy podstawowi | Pełny dostęp z wyjątkiem planów testowych | Pełny dostęp z wyjątkiem planów testowych |

| Plany podstawowe i testowe | Pełny dostęp, w tym plany testów | Pełny dostęp, w tym plany testów |

Dostępność funkcji dla nieczłonków

W poniższej tabeli przedstawiono funkcje dostępne dla użytkowników, którzy nie są członkami projektu:

| Obszar usługi | Dostęp dla niememberów | Notatki |

|---|---|---|

| Pulpity nawigacyjne | Tylko do odczytu, ograniczone widżety | Wiele widżetów jest niedostępnych |

| Wiki | Read-only | Widoczna pełna zawartość |

| Tablice | Czytaj tylko elementy robocze | Zaległości, tablice, sprinty ukryte |

| Repos | Repozytoria Git tylko do odczytu | Repozytoria TFVC ukryte |

| Pipelines | Odczytywanie wyników kompilacji/wydania | Edytory i biblioteka ukryte |

| Plany testów | Brak dostępu | Testowanie ręczne jest niedostępne |

| Wyszukaj | Pełna możliwość wyszukiwania | Między dostępnymi zawartościami |

| Ustawienia | Brak dostępu | Ukryte funkcje administracyjne |

Wymagania wstępne

Przed zmianą widoczności projektu upewnij się, że spełniasz następujące wymagania:

| Wymaganie | Szczegóły |

|---|---|

| Uprawnienia użytkownika | Administrator kolekcji projektów lub właściciel organizacji |

| Konfiguracja organizacji | Włączanie zasad "Zezwalaj na projekty publiczne" |

| Przegląd zabezpieczeń | Ukończ listę kontrolną migracji |

Lista kontrolna zabezpieczeń premigration

Ostrzeżenie

Publiczne projekty uwidaczniają dane historyczne, w tym stare zatwierdzenia, elementy robocze i dzienniki kompilacji. Przed upublicznienie projektu należy dokładnie przejrzeć całą zawartość.

Narażenie organizacji i tożsamości

- [ ] Informacje o członkach: Wszystkie nazwy i adresy e-mail członków organizacji stają się widoczne

- [ ] Ustawienia organizacji: widok tylko do odczytu wszystkich uwidocznionych ustawień organizacji i projektu

- [ ] Metadane procesu: wszystkie wartości listy wyboru w projektach organizacji stają się widoczne

- [ ] Historia kompilacji: nazwy i adresy e-mail z wyzwalaczy kompilacji i ujawnionych zatwierdzeń Git

Zagadnienia międzyprojektowe

- [ ] Połączone artefakty: Sprawdź linki do projektów prywatnych, które mogą uwidaczniać poufne informacje

- [ ] Zasoby udostępnione: Przeglądanie zasobów na poziomie organizacji, do których uzyskuje dostęp projekt

Przegląd zabezpieczeń zawartości

Elementy robocze i narzędzia Agile

- [ ] Historyczne elementy robocze: Przejrzyj wszystkie elementy robocze, w tym zamknięte, pod kątem informacji poufnych.

- [ ] Zabezpieczenia ścieżki obszaru: Upewnij się, że żadne ścieżki obszaru nie mają specjalnych ograniczeń dotyczących zabezpieczeń (odmowy uprawnień są ignorowane w projektach publicznych).

- [ ] Dyskusje i komentarze: Sprawdź wszystkie dyskusje dotyczące elementów roboczych pod kątem poufnych lub nieodpowiednich treści.

Repozytoria kodu źródłowego

- [ ] Historia zatwierdzeń: Przejrzyj całą historię usługi Git pod kątem poświadczeń, luk w zabezpieczeniach lub zastrzeżonego kodu.

- [ ] Zatwierdzanie komunikatów: Sprawdź wszystkie komunikaty zatwierdzenia pod kątem poufnych informacji lub nieodpowiedniej zawartości.

- [ ] Zawartość pliku: Upewnij się, że żadne pliki nie zawierają poświadczeń, kluczy interfejsu API ani poufnych danych.

Potoki kompilacji i wydania

- [ ] Definicje potoków: Przegląd pod kątem uwidocznionych poświadczeń, wewnętrznych adresów URL lub szczegółów środowiska.

- [ ] Dzienniki kompilacji: Sprawdź historyczne dzienniki kompilacji pod kątem poufnych informacji.

- [ ] Połączenia z usługami: Sprawdź, czy nie ma zależności od prywatnych kanałów informacyjnych, do których nie mają dostępu osoby niebędące członkami.

Artefakty i pakiety

- [ ] Zawartość pakietu: Przejrzyj wszystkie pakiety w kanałach informacyjnych o zakresie projektu, aby uzyskać informacje o ochronie prywatności.

- [ ] Ustawienia kanału informacyjnego: informacje o tym, że ustawienia nadrzędne są wyłączone dla publicznych źródeł danych projektu.

Rozszerzenia i dostosowania

- [ ] Rozszerzenia niestandardowe: Sprawdź, czy rozszerzenia działają prawidłowo dla nieczłonków.

- [ ] Dostosowania formularzy elementów roboczych: Testowanie niestandardowych kontrolek i pól z dostępem nieczłonkowym.

Krok 1. Włączanie projektów publicznych dla organizacji

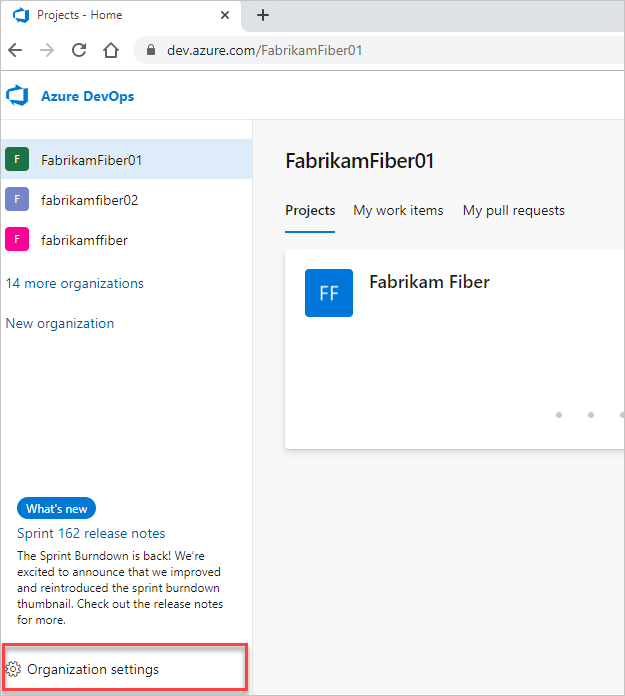

Zaloguj się do swojej organizacji (

https://dev.azure.com/{yourorganization}).Wybierz pozycję Ustawienia organizacji.

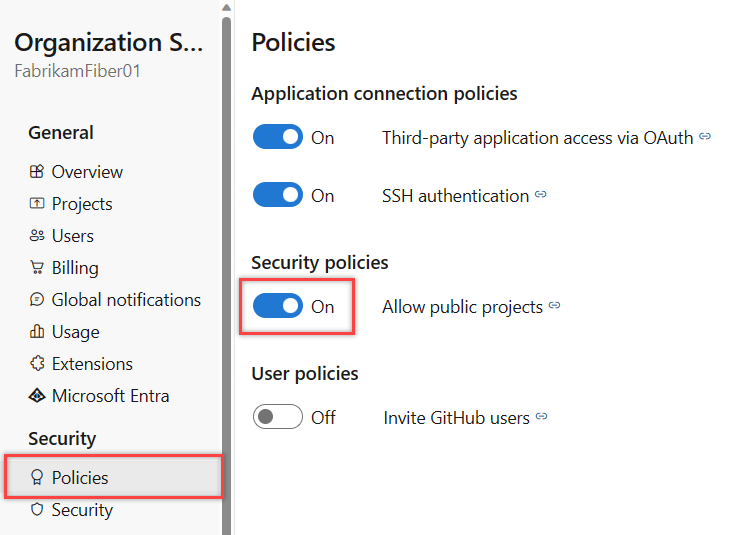

Wybierz pozycję Zasady.

W obszarze Zasady zabezpieczeń włącz opcję Zezwalaj na projekty publiczne.

Krok 2. Zmienianie widoczności projektu

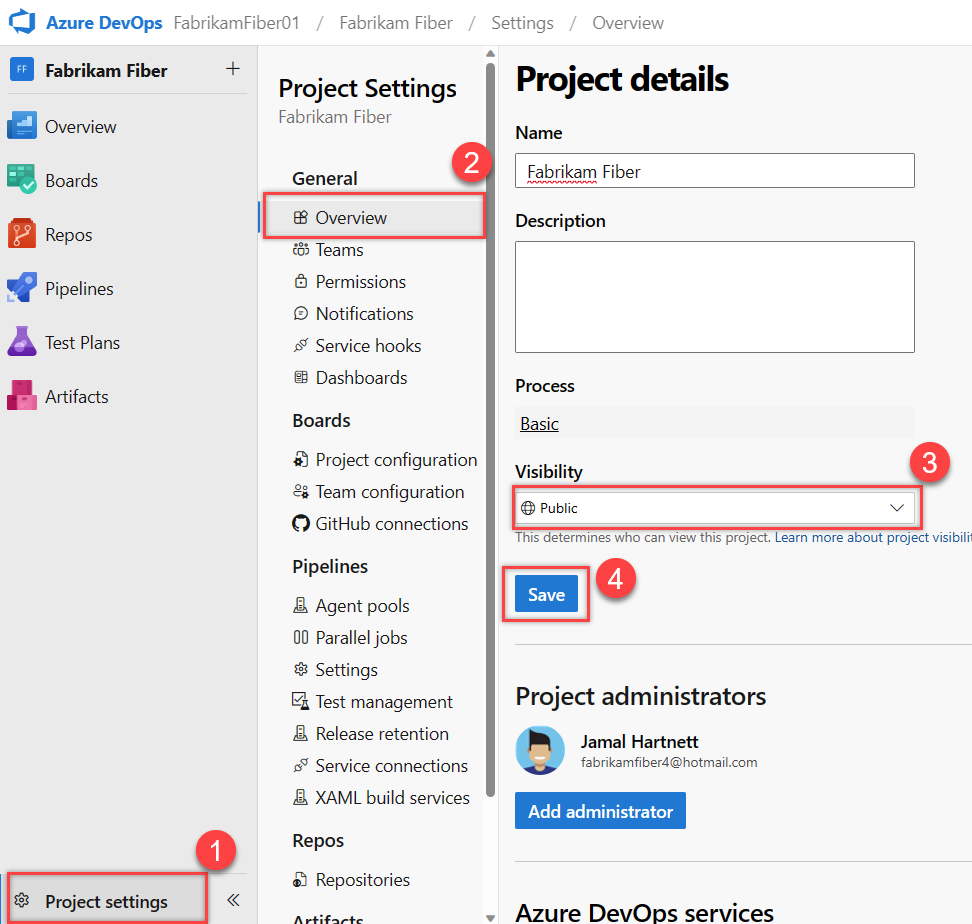

Przejdź do projektu (

https://dev.azure.com/{yourorganization}/{yourproject}).Wybierz pozycję Ustawienia projektu.

Wybierz Przegląd.

W menu rozwijanym Widoczność wybierz pozycję Publiczny lub Prywatny.

Wybierz Zapisz.

Zarządzanie współautorami w projektach publicznych

Dodawanie członków projektu

Dodaj współautorów do projektów publicznych w taki sam sposób jak w przypadku projektów prywatnych:

- Przejdź do Ustawienia projektu>Uprawnienia.

- Wybierz pozycję Dodaj , aby zaprosić użytkowników.

- Przypisz odpowiednie poziomy dostępu (uczestnik projektu, podstawowy lub podstawowy i plany testowe).

Aby uzyskać więcej informacji, zobacz Dodawanie użytkowników do organizacji.

Zagadnienia dotyczące użytkowników zewnętrznych

Zapraszanie użytkowników zewnętrznych do projektów publicznych:

- Uzyskują one dostęp do całej zawartości publicznej w organizacji.

- Rozważ utworzenie oddzielnych organizacji dla projektów publicznych, jeśli masz zawartość wrażliwą w innym miejscu.

Alternatywne podejścia do poufnej zawartości

Opcja 1. Oddzielna organizacja dla projektów publicznych

Jeśli bieżąca organizacja zawiera materiał poufny:

- Utwórz nową organizację specjalnie dla projektów publicznych.

- Migrowanie tylko niewrażliwej zawartości do nowej organizacji.

- Zachowaj poufne projekty w oryginalnej organizacji prywatnej.

Opcja 2. Selektywna migracja zawartości

Przenoszenie poufnych elementów roboczych

- Użyj funkcji przenieś elementy robocze , aby przenieść poufne elementy do projektu prywatnego.

- Linki między projektami nadal działają dla członków, ale pozostają ukryte przed nieczłonkami.

Migracja porad dotyczących repozytorium Git

W przypadku repozytoriów z problematyczną historią zmigruj tylko bieżący stan:

Ostrzeżenie

Ta akcja powoduje utworzenie nowego repozytorium bez połączenia z oryginałem. Historia pull requestów i śledzenie zmian są utracone.

# Clone the existing repository

git clone <original_clone_URL>

cd <repository_name>

# Ensure you're on the desired branch

git checkout main

# Remove Git history

rm -rf .git # On Windows: rmdir /s .git

# Initialize new repository

git init

# Connect to new repository in public project

git remote add origin <new_public_repo_URL>

# Push current state as initial commit

git add .

git commit -m "Initial public release"

git push --set-upstream origin main

Ograniczenia dla niemieszków

Osoby, które nie są członkami projektów publicznych, nie mogą wykonać następujących akcji:

- Edytuj lub utwórz dowolną zawartość (pliki, elementy robocze, strumienie).

- Wyświetl adresy e-mail lub informacje kontaktowe członków projektu.

- Uzyskaj dostęp do ustawień administracyjnych lub stron konfiguracji.

- Korzystanie z zaawansowanych funkcji wyszukiwania w całej organizacji.

- Nawiguj między wieloma projektami publicznymi w tej samej organizacji.

- Ulubione lub obserwowane artefakty.

Rozwiązywanie problemów z dostępem do publicznego projektu

Typowe problemy

Problem: Osoby niezarejestrowane nie mają dostępu do projektu po jego upublicznieniu

- Rozwiązanie: Sprawdź, czy zasady "Zezwalaj na projekty publiczne" organizacji są włączone

Problem: Niektóre treści nadal są wyświetlane z ograniczeniami

- Rozwiązanie: Sprawdź uprawnienia odmowy, które mogą mieć wpływ na określone obszary

Problem: Użytkownicy zewnętrzni nie mogą współtworzyć

- Rozwiązanie: Upewnij się, że są one dodawane jako członkowie projektu z odpowiednimi poziomami dostępu