Omówienie uwierzytelniania

Azure DevOps Services | Azure DevOps Server 2022 — Azure DevOps Server 2019

Wybór właściwej metody uwierzytelniania ma kluczowe znaczenie dla bezpiecznego dostępu do repozytoriów Git usługi Azure Repos i usługi Azure DevOps Server. Niezależnie od tego, czy pracujesz z poziomu wiersza polecenia, czy przy użyciu klienta Git obsługującego protokół HTTPS lub SSH, ważne jest, aby wybrać poświadczenia, które nie tylko zapewniają niezbędny dostęp, ale także ograniczyć zakres do tego, co jest potrzebne dla zadań.

Zawsze odwoływanie poświadczeń, gdy nie są już wymagane do zachowania bezpieczeństwa repozytoriów. Takie podejście zapewnia elastyczność pracy z kodem w bezpieczny i wydajny sposób, jednocześnie chroniąc go przed nieautoryzowanym dostępem.

Ważne

Usługa Azure DevOps nie obsługuje uwierzytelniania poświadczeń alternatywnych. Jeśli nadal używasz alternatywnych poświadczeń, zdecydowanie zachęcamy do przełączenia się na bardziej bezpieczną metodę uwierzytelniania.

Porównanie uwierzytelniania

| Typ uwierzytelniania | Kiedy używać | Zabezpieczyć? | Łatwość konfiguracji | Dodatkowe narzędzia |

|---|---|---|---|---|

| Osobiste tokeny dostępu | Potrzebujesz łatwego do skonfigurowania poświadczeń lub konieczności skonfigurowania mechanizmów kontroli dostępu | Bardzo bezpieczne (w przypadku korzystania z protokołu HTTPS) | Łatwe | Opcjonalne (menedżery poświadczeń usługi Git) |

| SSH | Masz już skonfigurowane klucze SSH lub w systemie macOS lub Linux | Bardzo bezpieczne | Średni | Użytkownicy systemu Windows będą potrzebować narzędzi SSH dołączonych do usługi Git dla systemu Windows |

Uwaga

Program Visual Studio 2019 w wersji 16.8 lub nowszej udostępnia nowe menu Git do zarządzania przepływem pracy usługi Git z mniejszym przełączaniem kontekstu niż program Team Explorer. Procedury podane w tym artykule na karcie Visual Studio zawierają informacje dotyczące korzystania z środowiska Git oraz programu Team Explorer. Aby uzyskać więcej informacji, zobacz Porównanie równoległe usług Git i Team Explorer.

Osobiste tokeny dostępu

Osobiste tokeny dostępu zapewniają dostęp do usługi Azure DevOps bez bezpośredniego używania nazwy użytkownika i hasła. Te tokeny wygasają i umożliwiają ograniczenie zakresu danych, do których mogą uzyskiwać dostęp. Użyj paT do uwierzytelniania, jeśli nie masz skonfigurowanych kluczy SSH w systemie lub musisz ograniczyć uprawnienia przyznane przez poświadczenie.

Aby uzyskać więcej informacji, zobacz Używanie osobistych tokenów dostępu

Generowanie tokenów przy użyciu menedżera poświadczeń usługi Git

Menedżer poświadczeń usługi Git to opcjonalne narzędzie, które ułatwia tworzenie paT podczas pracy z usługą Azure Repos. Zaloguj się do portalu internetowego, wygeneruj token, a następnie użyj tokenu jako hasła podczas nawiązywania połączenia z usługą Azure Repos.

Dostawcy paTs są generowane na żądanie po zainstalowaniu menedżera poświadczeń. Menedżer poświadczeń tworzy token w usłudze Azure DevOps i zapisuje go lokalnie do użycia z wierszem polecenia usługi Git lub innym klientem.

Uwaga

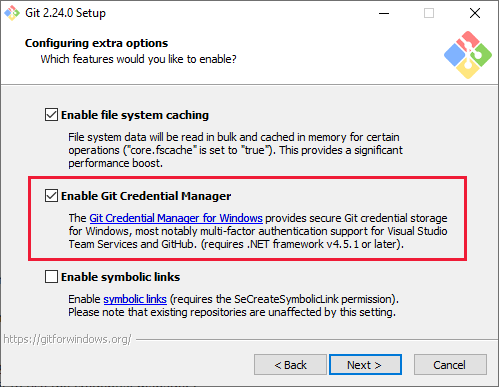

Bieżące wersje systemu Git dla systemu Windows obejmują menedżera poświadczeń Git jako opcjonalną funkcję podczas instalacji.

Uwierzytelnianie za pomocą klucza SSH

Uwierzytelnianie klucza za pomocą protokołu SSH działa za pośrednictwem pary kluczy publicznych i prywatnych tworzonych na komputerze. Klucz publiczny należy skojarzyć z nazwą użytkownika z sieci Web. Usługa Azure DevOps zaszyfruje dane wysyłane do Ciebie przy użyciu tego klucza podczas pracy z usługą Git. Dane można odszyfrować na komputerze przy użyciu klucza prywatnego, który nigdy nie jest udostępniany lub wysyłany przez sieć.

Protokół SSH jest doskonałym rozwiązaniem, jeśli masz już konfigurację w systemie — wystarczy dodać klucz publiczny do usługi Azure DevOps i sklonować repozytoria przy użyciu protokołu SSH. Jeśli nie masz skonfigurowanego protokołu SSH na komputerze, należy zamiast tego używać protokołów PATs i HTTPS — jest to bezpieczne i łatwiejsze do skonfigurowania.

Aby uzyskać więcej informacji, zobacz Konfigurowanie protokołu SSH przy użyciu usługi Azure DevOps.

OAuth

Użyj protokołu OAuth , aby wygenerować tokeny na potrzeby uzyskiwania dostępu do interfejsów API REST. Interfejsy API Konta i Profile obsługują tylko uwierzytelnianie OAuth.

- Uwierzytelnianie SSH w celu generowania kluczy szyfrowania podczas korzystania z systemu Linux, macOS lub Windows z systemem Git dla systemu Windows i nie może używać menedżerów poświadczeń Git ani osobistych tokenów dostępu do uwierzytelniania HTTPS.

Powiązane artykuły

- Uwierzytelnianie w usłudze Azure Repos przy użyciu menedżera poświadczeń usługi Git

- Tworzenie osobistych tokenów dostępu i zarządzanie nimi

- Używanie uwierzytelniania klucza SSH

- Informacje o zabezpieczeniach, uwierzytelnianiu i autoryzacji w usłudze Azure DevOps

- Informacje o uprawnieniach i grupach zabezpieczeń w usłudze Azure DevOps

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla