Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Security Copilot to rozwiązanie bezpieczeństwa oparte na generatywnej sztucznej inteligencji, które pomaga zwiększać wydajność i zdolności personelu zabezpieczającego, aby poprawiać wyniki w zakresie bezpieczeństwa w tempie i skali działania maszyn. Zapewnia asystujące środowisko kopilota w języku naturalnym, które pomaga wspierać specjalistów ds. bezpieczeństwa w kompleksowych scenariuszach, takich jak reagowanie na incydenty, wyszukiwanie zagrożeń, zbieranie informacji wywiadowczych i zarządzanie bezpieczeństwem. Aby uzyskać więcej informacji na temat tego, co może zrobić, zobacz Czym jest Microsoft Security Copilot?

Co warto wiedzieć przed rozpoczęciem

Jeśli dopiero zaczynasz korzystać z rozwiązania Security Copilot, zapoznaj się z nim, czytając następujące artykuły:

- Co to jest Microsoft Security Copilot?

- Doświadczenia z Microsoft Security Copilot

- Rozpocznij pracę z Microsoft Security Copilot

- Zrozumienie uwierzytelniania w Microsoft Security Copilot

- Inicjowanie w programie Microsoft Security Copilot

Integracja Security Copilot w zaporze Azure

Azure Firewall to natywna dla chmury i inteligentna usługa zabezpieczeń zapory sieciowej, która zapewnia najlepszą w swojej klasie ochronę przed zagrożeniami dla obciążeń w chmurze działających na platformie Azure. Jest to w pełni stanowy firewall jako usługa z wbudowaną wysoką dostępnością i nieograniczoną skalowalnością w chmurze.

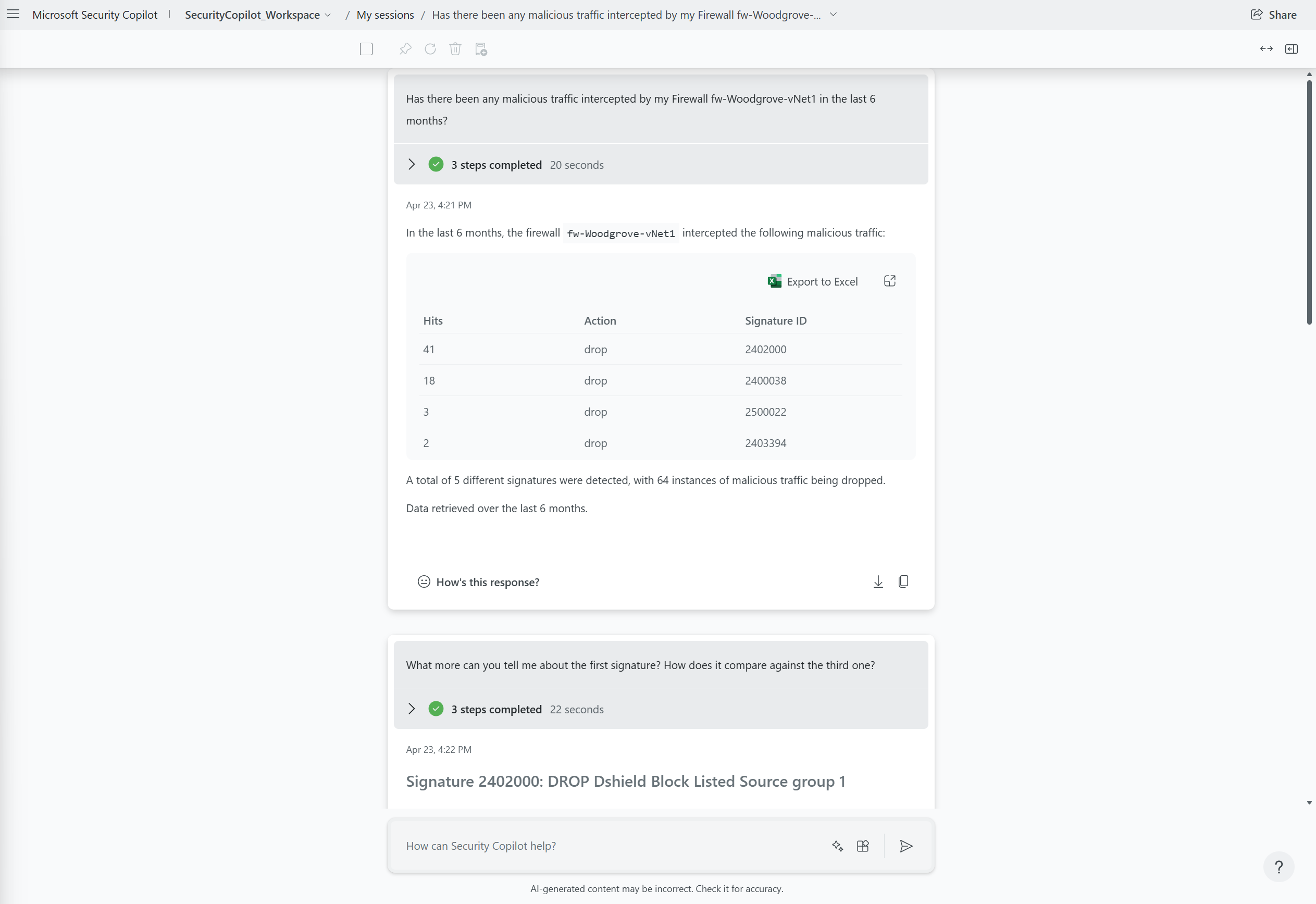

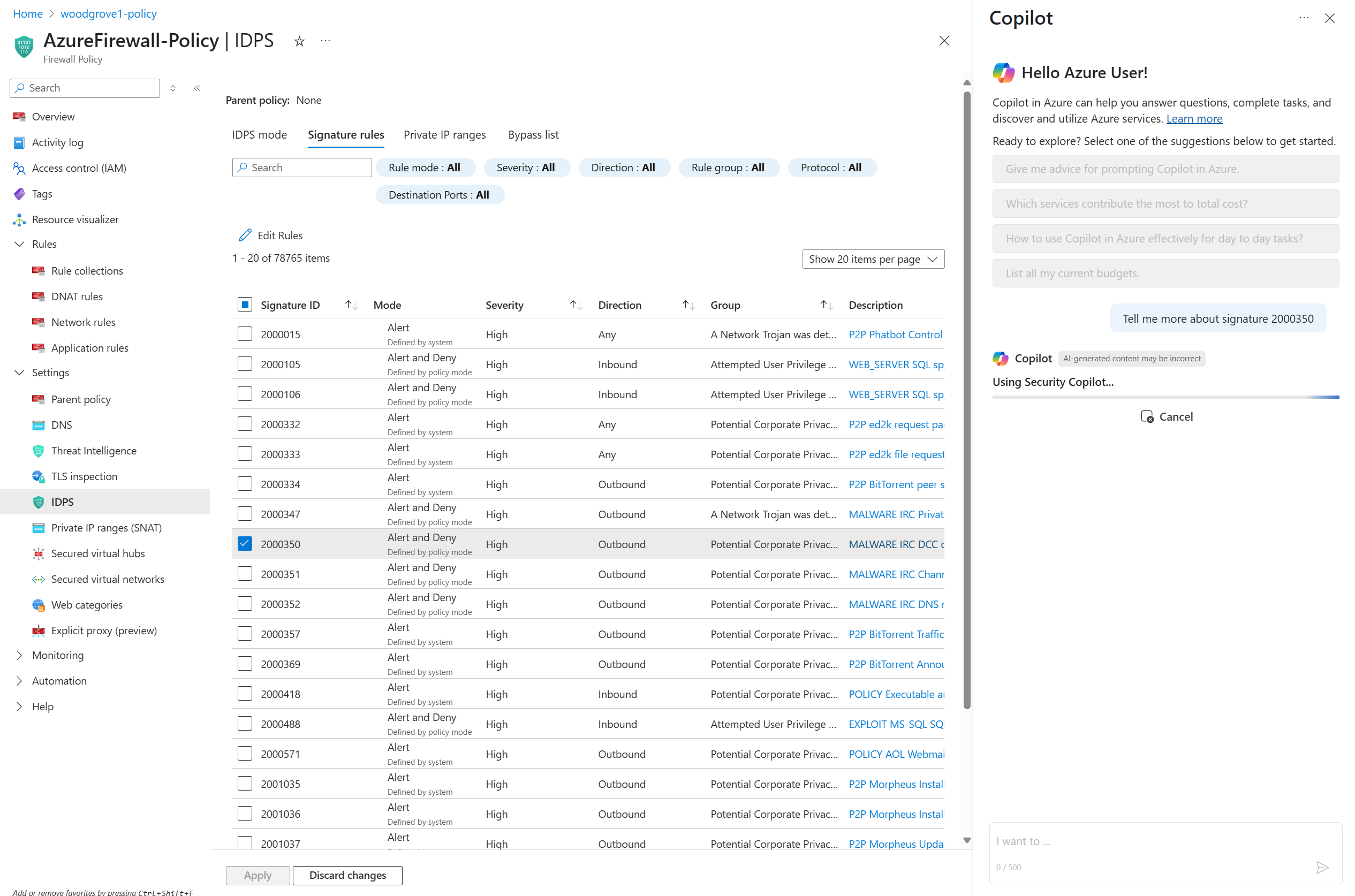

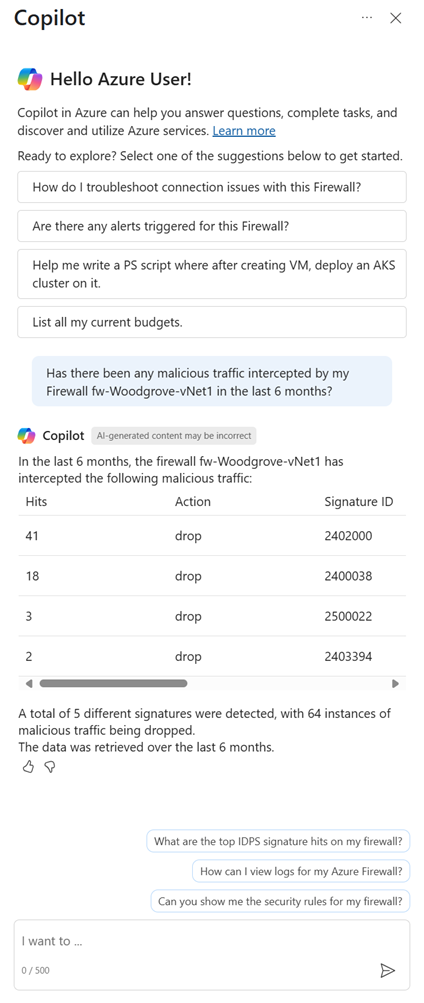

Integracja usługi Azure Firewall w usłudze Security Copilot pomaga analitykom przeprowadzać szczegółowe badania złośliwego ruchu przechwyconego przez funkcję IDPS zapór w całej floty przy użyciu pytań dotyczących języka naturalnego.

Tej integracji można używać w dwóch różnych środowiskach:

Security Copilot portal (samodzielne doświadczenie)

Azure Copilot (środowisko osadzone) w portalu Azure:

Aby uzyskać więcej informacji, zobacz Microsoft Security Copilot experiences and Azure Copilot capabilities (Środowiska rozwiązania Microsoft Security Copilot i możliwości rozwiązania Azure Copilot).

Kluczowe cechy

Security Copilot ma wbudowane funkcje systemowe, które pobierają dane z różnych włączonych wtyczek.

Aby wyświetlić listę wbudowanych funkcji systemowych dla Azure Firewall, użyj następującej procedury na portalu Security Copilot:

W pasku podpowiedzi wybierz ikonę Podpowiedzi.

Wybierz Zobacz wszystkie możliwości systemu.

W sekcji Azure Firewall wymienione są wszystkie dostępne możliwości, które możesz wykorzystać.

Włącz integrację z zaporą Azure w Security Copilot

Upewnij się, że Twój Azure Firewall jest poprawnie skonfigurowany:

Dzienniki ustrukturyzowane usługi Azure Firewall — aby używać usługi Azure Firewall z rozwiązaniem Security Copilot, skonfiguruj je przy użyciu dzienników strukturalnych specyficznych dla zasobów w IDPS i wysyłaj te dzienniki do obszaru roboczego usługi Log Analytics.

Kontrola dostępu na podstawie ról dla Azure Firewall – użytkownicy korzystający z wtyczki Azure Firewall w Security Copilot muszą mieć odpowiednie role kontroli dostępu na podstawie ról Azure, aby uzyskać dostęp do zapory Firewall i powiązanych przestrzeni roboczych Log Analytics.

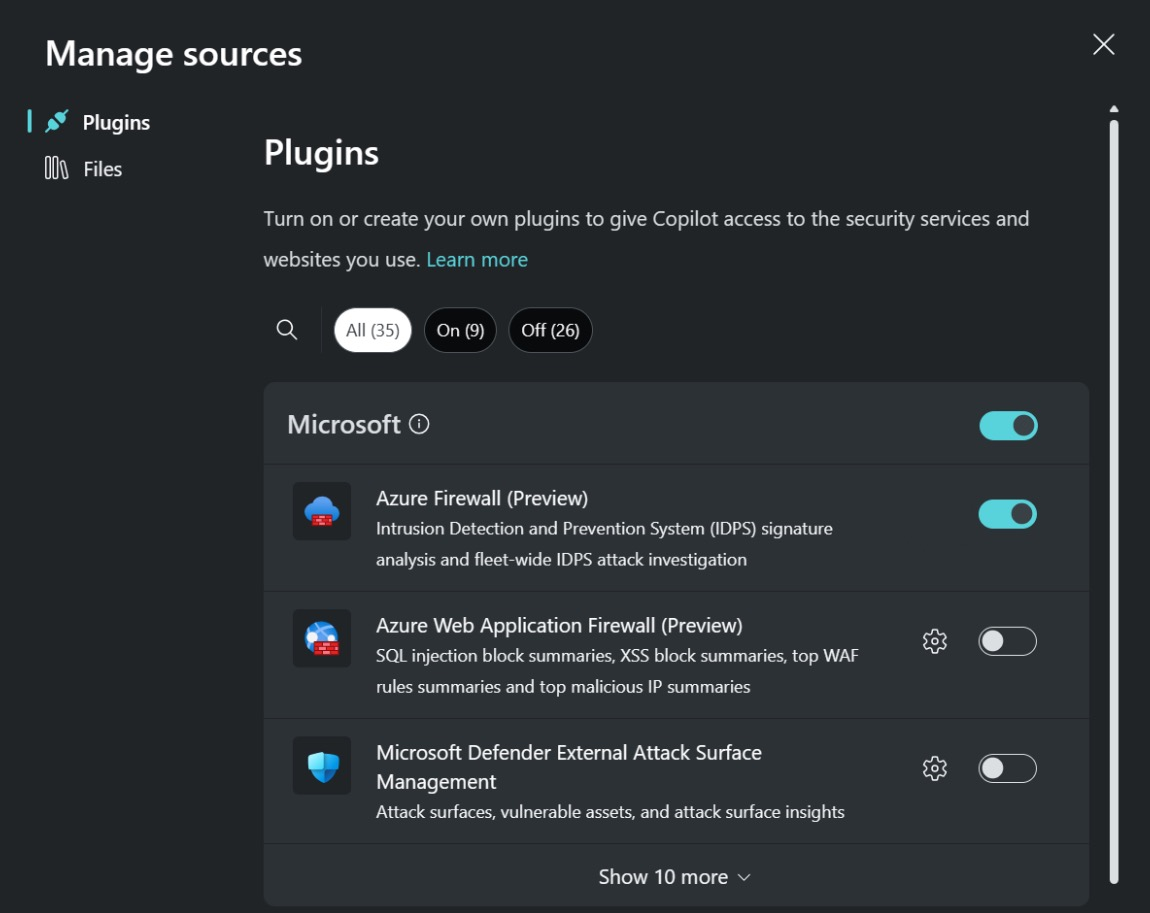

Przejdź do Security Copilot i zaloguj się za pomocą swoich poświadczeń.

Upewnij się, że wtyczka usługi Azure Firewall jest włączona. Na pasku poleceń wybierz ikonę Źródła. W pojawiającym się oknie podręcznym Zarządzaj źródłami upewnij się, że przełącznik Azure Firewall jest włączony. Następnie zamknij okno. Nie jest potrzebna żadna inna konfiguracja. Jeśli dzienniki ustrukturyzowane są wysyłane do obszaru roboczego usługi Log Analytics i masz odpowiednie uprawnienia kontroli dostępu opartej na rolach, copilot znajdzie dane potrzebne do udzielenia odpowiedzi na pytania.

Wprowadź monit na pasku monitu w portalu Security Copilot lub za pośrednictwem Azure Copilot w portalu Azure.

Ważne

Korzystanie z rozwiązania Azure Copilot do wykonywania zapytań w usłudze Azure Firewall jest dołączone do rozwiązania Security Copilot i wymaga jednostek obliczeniowych zabezpieczeń (SCU). W dowolnym momencie można wdrażać SCU oraz zwiększać lub zmniejszać ich liczbę. Aby uzyskać więcej informacji o SCUs, zobacz Rozpocznij pracę z Microsoft Security Copilot. Jeśli nie masz prawidłowo skonfigurowanego rozwiązania Security Copilot, ale zadaj pytanie dotyczące możliwości usługi Azure Firewall za pośrednictwem środowiska usługi Azure Copilot, zostanie wyświetlony komunikat o błędzie.

Przykładowe polecenia Azure Firewall

Aby uzyskać informacje z usługi Azure Firewall, użyj monitów. W tej sekcji wymieniono te, które działają najlepiej dzisiaj. Jest ona stale aktualizowana w miarę uruchamiania nowych funkcji.

Pobieranie najważniejszych trafień sygnatury dostawcy tożsamości dla danej usługi Azure Firewall

Uzyskaj informacje o logach dotyczące ruchu przechwytywanego przez funkcję IDPS, zamiast ręcznie konstruować zapytania KQL.

przykładowe wskazówki:

- Czy moja zapora

<Firewall name>przechwyciła złośliwy ruch? - Jakie są 20 najczęściej występujących trafień systemu wykrywania i zapobiegania włamaniom z ostatnich siedmiu dni dla zapory

<Firewall name>w grupie zasobów<resource group name>? - Pokaż mi w formie tabelarycznej 50 najważniejszych ataków, które były wymierzone w zaporę

<Firewall name>w ciągu ostatniego miesiąca w subskrypcji<subscription name>.

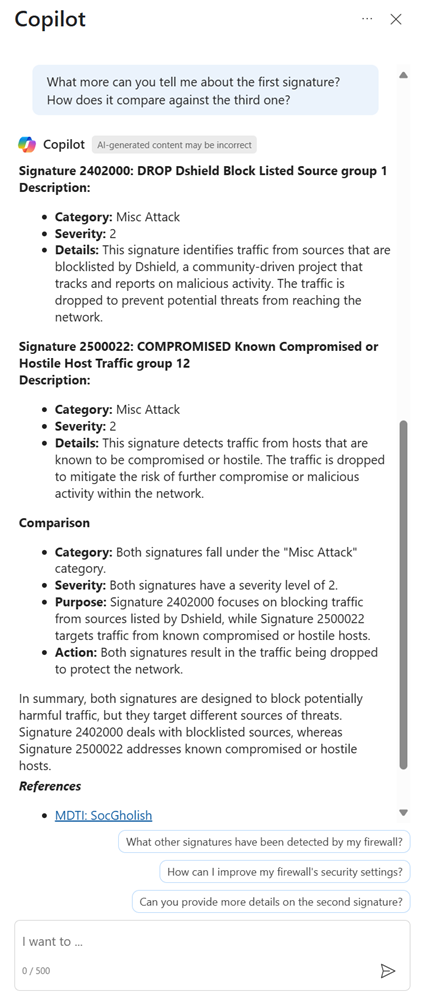

Wzbogacić profil zagrożeń sygnatury IDPS o dodatkowe informacje poza dziennikami

Uzyskaj dodatkowe szczegóły , aby wzbogacić informacje o zagrożeniach i profil podpisu IDPS zamiast kompilować je samodzielnie.

przykładowe wskazówki:

Wyjaśnij, dlaczego system wykrywania i zapobiegania włamaniom (IDPS) oznaczył najważniejsze wykrycie jako wysoka istotność, a piąte jako niska istotność.

Co możesz mi powiedzieć o tym ataku? Jakie inne ataki są przypisywane temu atakującemu?

Widzę, że trzeci identyfikator podpisu jest skojarzony z CVE

<CVE number\>. Powiedz mi więcej o tym CVE.Uwaga

Wtyczka Analizy zagrożeń firmy Microsoft to inne źródło, które może być używane przez rozwiązanie Security Copilot w celu zapewnienia analizy zagrożeń dla podpisów IDPS.

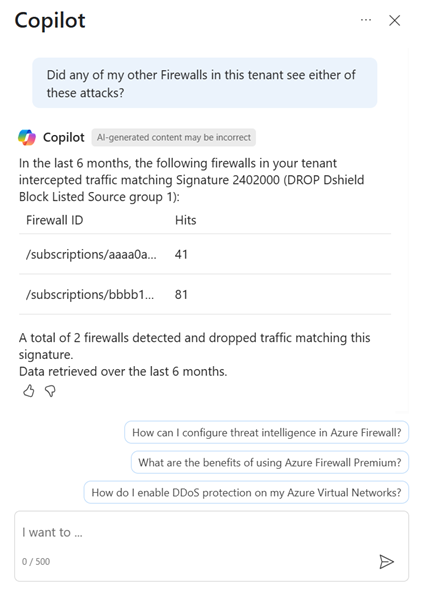

Poszukaj danej sygnatury IDPS w swojej dzierżawie, subskrypcjach lub grupach zasobów.

Przeprowadź wyszukiwanie w całej flocie (w dowolnym zakresie) w poszukiwaniu zagrożenia we wszystkich zaporach sieciowych, zamiast ręcznie wyszukiwać zagrożenie.

przykładowe wskazówki:

- Czy identyfikator podpisu

<ID number\>został zablokowany tylko przez tę zaporę sieciową? A co z innymi osobami w całym tym środowisku użytkownika? - Czy którykolwiek inny firewall w subskrypcji

<subscription name>zarejestrował to najwyższe trafienie? - Czy zapora w grupie zasobów

<resource group name\>widziała identyfikator sygnatury<ID number>w ciągu ostatniego tygodnia?

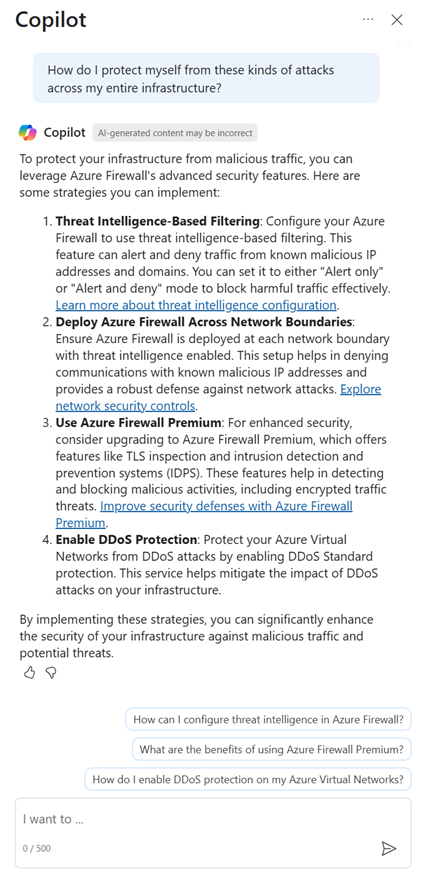

Generowanie zaleceń w celu zabezpieczenia środowiska przy użyciu funkcji IDPS usługi Azure Firewall

Pobierz informacje z dokumentacji na temat korzystania z funkcji IDPS w Azure Firewall, aby zabezpieczyć swoje środowisko, zamiast szukać tych informacji ręcznie.

przykładowe wskazówki:

Jak mogę chronić się przed przyszłymi atakami ze strony tego napastnika w całej mojej infrastrukturze?

Jeśli chcę upewnić się, że wszystkie moje zapory Azure są chronione przed atakami z identyfikatora podpisu

<ID number\>, jak to osiągnąć?Jaka jest różnica w ryzyku między trybem tylko ostrzegania a trybem ostrzegania i blokowania dla IDPS?

Uwaga

Narzędzie Security Copilot może również korzystać z funkcji Zapytaj dokumentację firmy Microsoft, aby udostępniać te informacje. Korzystając z tej funkcji poprzez środowisko usługi Azure Copilot, można zastosować funkcję Uzyskiwanie informacji do udostępniania tych danych.

Udziel opinii

Twoja opinia jest kluczowa, aby ukierunkować bieżący i planowany rozwój produktu. Najlepszym sposobem na przekazanie tej opinii jest zrobienie tego bezpośrednio w produkcie.

Przez Security Copilot

Wybierz Jak wygląda ta odpowiedź? na dole każdego ukończonego promptu i wybierz jedną z następujących opcji:

- Wygląda dobrze - Wybierz, jeśli wyniki są dokładne, na podstawie twojej oceny.

- Wymaga poprawy - Wybierz, jeśli jakiekolwiek szczegóły w wynikach są niepoprawne lub niekompletne, na podstawie Twojej oceny.

- Nieodpowiednie — wybierz, czy wyniki zawierają wątpliwe, niejednoznaczne lub potencjalnie szkodliwe informacje.

Dla każdej opcji sprzężenia zwrotnego możesz podać dodatkowe informacje w kolejnym oknie dialogowym. Kiedy tylko to możliwe, a szczególnie kiedy wynik to Wymaga poprawy, napisz kilka słów wyjaśniających, jak można poprawić wynik. Jeśli wprowadziłeś podpowiedzi specyficzne dla Azure Firewall i wyniki nie są z tym związane, dołącz te informacje.

Za pośrednictwem usługi Azure Copilot

Użyj przycisków like i dislike na dole każdego ukończonego promptu. W przypadku obu opcji opinii możesz podać dodatkowe informacje w następnym oknie dialogowym. Kiedykolwiek to możliwe, a szczególnie wtedy, gdy nie podoba ci się odpowiedź, napisz kilka słów wyjaśniających, jak można poprawić wynik. Jeśli wprowadziłeś podpowiedzi specyficzne dla Azure Firewall i wyniki nie są z tym związane, dołącz te informacje.

Prywatność i bezpieczeństwo danych w Security Copilot

W przypadku interakcji z rozwiązaniem Security Copilot za pośrednictwem portalu Security Copilot lub środowiska platformy Azure Copilot w celu uzyskania informacji narzędzie Copilot ściąga te dane z usługi Azure Firewall. Monity, uzyskane dane oraz wyniki widoczne w wynikach monitów są przetwarzane i przechowywane w ramach usługi Copilot. Aby uzyskać więcej informacji, zobacz Prywatność i bezpieczeństwo danych w Microsoft Security Copilot.