Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dotyczy: ✔️ Front Door Premium

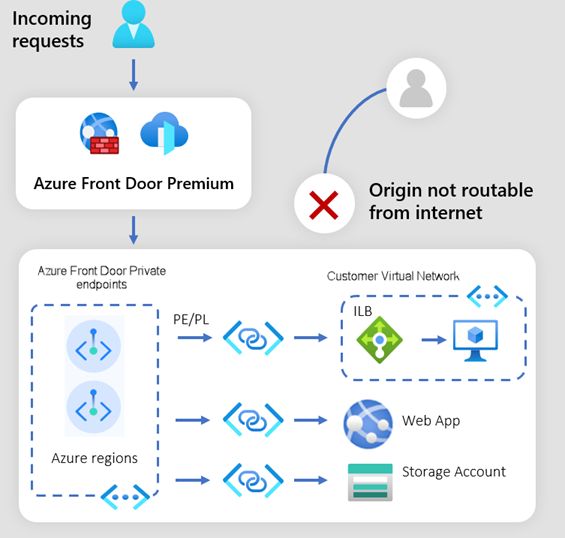

Usługa Azure Private Link umożliwia dostęp do usług i usług PaaS platformy Azure hostowanych na platformie Azure za pośrednictwem prywatnego punktu końcowego w sieci wirtualnej. Ruch między siecią wirtualną a usługą przechodzi przez sieć szkieletową firmy Microsoft, eliminując narażenie na publiczny Internet.

Usługa Azure Front Door Premium może łączyć się ze swoim źródłem przy użyciu usługi Private Link. Źródło może być hostowane w sieci wirtualnej lub hostowane jako usługa PaaS, taka jak aplikacja internetowa platformy Azure lub usługa Azure Storage. Private Link usuwa potrzebę publicznego dostępu do źródła.

Jak działa usługa Private Link

Po włączeniu Private Link do Twojego źródła w usłudze Azure Front Door Premium, Front Door tworzy prywatny punkt końcowy w Twoim imieniu w zarządzanej przez Azure Front Door regionalnej sieci prywatnej. Otrzymasz żądanie prywatnego punktu końcowego usługi Azure Front Door na początku oczekujące na zatwierdzenie.

Aby ruch mógł być przesyłany bezpośrednio do źródła, musisz zatwierdzić połączenie z prywatnym punktem końcowym. Połączenia prywatnego punktu końcowego można zatwierdzać przy użyciu witryny Azure Portal, interfejsu wiersza polecenia platformy Azure lub programu Azure PowerShell. Aby uzyskać więcej informacji, zobacz Zarządzanie połączeniem prywatnego punktu końcowego.

Po włączeniu źródła dla usługi Private Link i zatwierdzeniu połączenia prywatnego punktu końcowego, nawiązanie połączenia może potrwać kilka minut. W tym czasie żądania do źródła odbierają komunikat o błędzie usługi Azure Front Door. Komunikat o błędzie zniknie po nawiązaniu połączenia.

Po zatwierdzeniu żądania dedykowany prywatny punkt końcowy zostanie przypisany do routingu ruchu z zarządzanej sieci wirtualnej usługi Azure Front Door. Ruch z klientów dociera do globalnych punktów obecności (POP) usługi Azure Front Door, a następnie jest kierowany przez szkielet Microsoftu do regionalnego klastra Front Door, który hostuje zarządzaną sieć wirtualną zawierającą dedykowany prywatny punkt końcowy. Ruch jest następnie kierowany do źródła za pośrednictwem platformy łącza prywatnego za pośrednictwem sieci szkieletowej firmy Microsoft. Dlatego ruch przychodzący do Twojego źródła jest zabezpieczany natychmiast po jego dotarciu do usługi Azure Front Door.

Obsługiwane źródła

Obsługa źródła dla bezpośredniej łączności prywatnego punktu końcowego jest obecnie ograniczona do następujących typów źródeł.

Uwaga

Ta funkcja nie jest obsługiwana w przypadku slotów Azure App Service i Azure Static Web App.

Dostępność w regionach

Link prywatny usługi Azure Front Door jest dostępny w następujących regionach:

| Ameryka | Europa | Afryka | Azja i Pacyfik | Bliski Wschód |

|---|---|---|---|---|

| Brazylia Południowa | Francja Środkowa | Północna Republika Południowej Afryki | Australia Wschodnia | Północne Zjednoczone Emiraty Arabskie (Podgląd) |

| Kanada Środkowa | Niemcy Środkowo-Zachodnie | Indie Środkowe | ||

| Środkowe stany USA | Europa Północna | Japonia Wschodnia | ||

| Wschodnie stany USA | Norwegia Wschodnia | Korea Środkowa | ||

| Wschodnie stany USA 2 | Południowe Zjednoczone Królestwo | Azja Wschodnia | ||

| Południowo-środkowe stany USA | Europa Zachodnia | Azja Południowo-Wschodnia | ||

| Zachodnie stany USA 2 | Szwecja Środkowa | Wschodnie Chiny 3 | ||

| Zachodnie stany USA 3 | Chiny Północne 3 | |||

| US Gov Arizona | ||||

| US Gov Teksas | ||||

| US Gov Wirginia | ||||

| US Nat East | ||||

| US Nat West | ||||

| US Sec (region wschodni) | ||||

| US Sec (region zachodni) |

Uwaga

Usługa Azure Front Door Private Link jest dostępna tylko w regionach z obsługą stref dostępności. Ma to na celu zapewnienie odporności strefowej dla funkcji opartej na regionie, takiej jak usługa Private Link.

Funkcja usługi Azure Front Door Private Link jest niezależna od regionu, ale w celu uzyskania najlepszego opóźnienia należy zawsze wybrać region świadczenia usługi Azure najbliżej źródła, wybierając opcję włączenia punktu końcowego usługi Azure Front Door Private Link. Jeśli region źródła nie jest obsługiwany na liście regionów obsługiwanych przez usługę Front Door Private Link, wybierz następny najbliższy region. Ruch przepływa z klienta do punktu końcowego usługi Private Link usługi Azure Front Door w obsługiwanym regionie, a następnie przechodzi przez sieć szkieletową firmy Microsoft do źródła, utrzymując łączność prywatną. Należy pamiętać, że ta konfiguracja wprowadza dodatkowe opóźnienie ze względu na dodatkowy przeskok sieci między regionami.

Możesz użyć statystyk opóźnień sieciowych platformy Azure, aby określić dodatkowe opóźnienie ze względu na wybór kolejnego najbliższego regionu. Gdy nowy region zostanie obsłużony, możesz postępować zgodnie z tymi instrukcjami, aby stopniowo przekierowywać ruch do nowego regionu.

Skojarzenie prywatnego punktu końcowego z profilem usługi Azure Front Door

Tworzenie prywatnego punktu końcowego

W ramach jednego profilu usługi Azure Front Door, jeśli co najmniej dwa źródła z włączoną obsługą usługi Private Link zostaną utworzone przy użyciu tego samego zestawu identyfikatorów zasobów, identyfikatora grupy i regionu, wówczas dla wszystkich takich źródeł zostanie utworzony tylko jeden prywatny punkt końcowy. Połączenia z backendem można włączyć przy użyciu tego prywatnego punktu końcowego. Ta konfiguracja oznacza, że musisz zatwierdzić prywatny punkt końcowy tylko raz, ponieważ zostanie utworzony tylko jeden prywatny punkt końcowy. Jeśli utworzysz więcej źródeł z włączoną usługą Private Link przy użyciu tego samego zestawu lokalizacji usługi Private Link, identyfikatora zasobu i identyfikatora grupy, nie musisz zatwierdzać więcej prywatnych punktów końcowych.

Ostrzeżenie

Unikaj konfigurowania wielu źródeł z włączonym łączem prywatnym, które wskazują ten sam zasób (z identycznym identyfikatorem zasobu, identyfikatorem grupy i regionem), jeśli każde źródło używa innego portu HTTP lub HTTPS. Ta konfiguracja może prowadzić do problemów z routingiem między usługą Front Door a źródłem z powodu ograniczenia platformy.

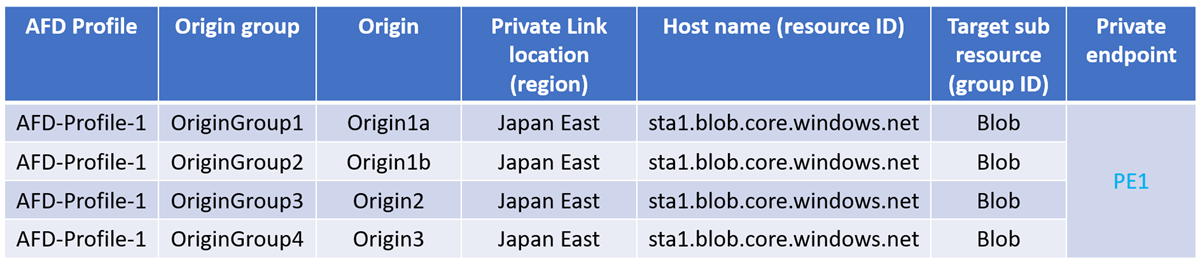

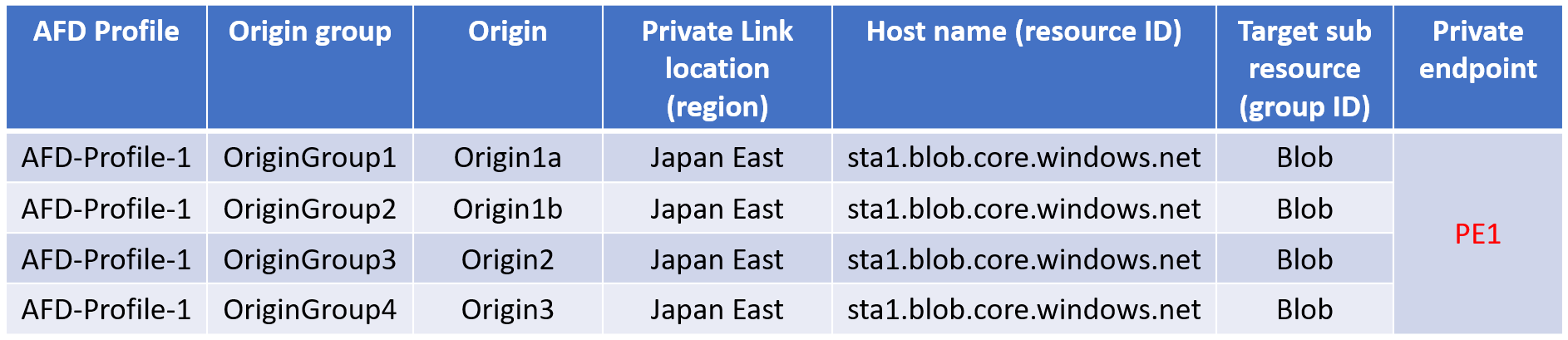

Pojedynczy prywatny punkt końcowy

Na przykład pojedynczy prywatny punkt końcowy jest tworzony dla wszystkich różnych źródeł w różnych grupach pochodzenia, ale w tym samym profilu usługi Azure Front Door, jak pokazano w poniższej tabeli:

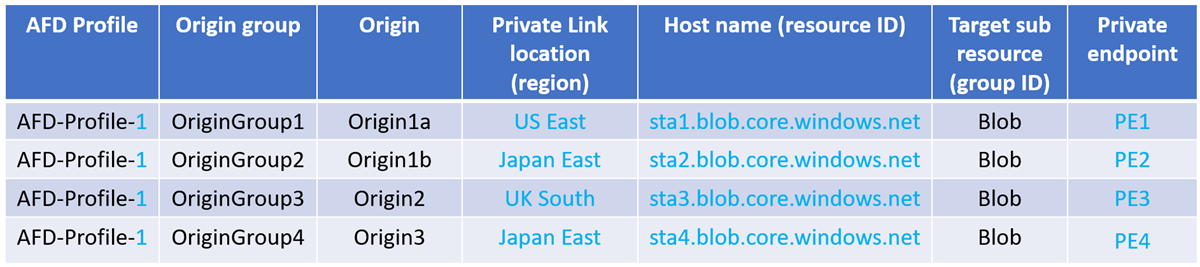

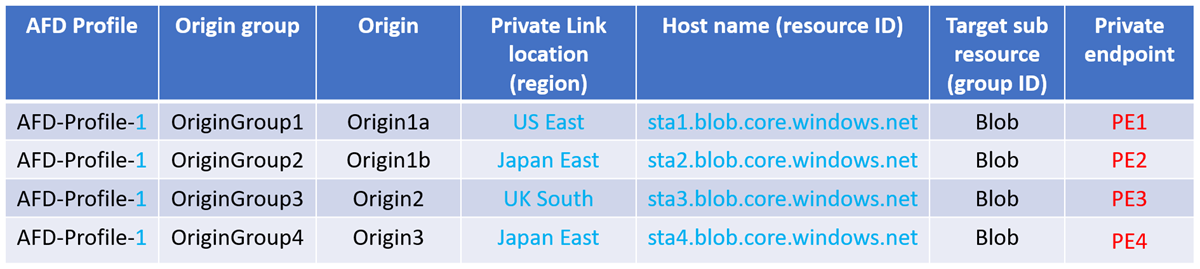

Wiele prywatnych punktów końcowych

Nowy prywatny punkt końcowy zostanie utworzony w następującym scenariuszu:

Jeśli region, identyfikator zasobu lub identyfikator grupy zmieni się, usługa Azure Front Door uzna, że lokalizacja usługi Private Link i nazwa hosta uległy zmianie, co spowoduje utworzenie dodatkowych prywatnych punktów końcowych i każde z nich musi zostać zatwierdzone.

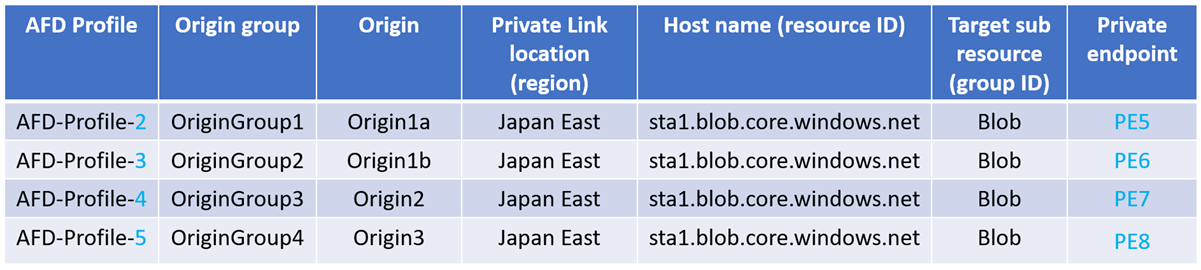

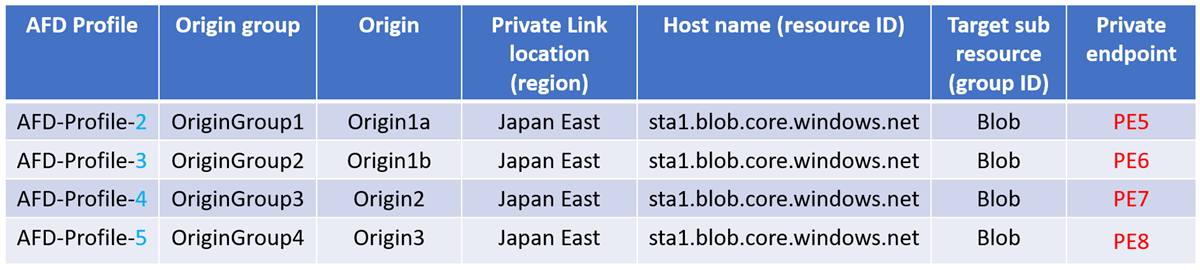

Włączenie usługi Private Link dla źródeł w różnych profilach usługi Azure Front Door spowoduje utworzenie dodatkowych prywatnych punktów końcowych i wymaga zatwierdzenia dla każdego z nich.

Usuwanie dostępu do prywatnego punktu końcowego

Po usunięciu profilu usługi Azure Front Door prywatne punkty końcowe skojarzone z profilem również zostaną usunięte.

Pojedynczy prywatny punkt końcowy

Jeśli profil AFD-Profile-1 zostanie usunięty, prywatny punkt końcowy PE1 we wszystkich źródłach również zostanie usunięty.

Wiele prywatnych punktów końcowych

Jeśli profil AFD-Profile-1 zostanie usunięty, wszystkie prywatne punkty końcowe od PE1 do PE4 również zostają usunięte.

Usunięcie profilu usługi Azure Front Door nie ma wpływu na prywatne punkty końcowe utworzone dla innego profilu usługi Azure Front Door.

Na przykład:

- Jeśli AFD-Profile-2 zostanie usunięty, usunięty zostanie tylko PE5.

- Jeśli profil AFD-Profile-3 zostanie usunięty, usunięty zostanie tylko PE6.

- Jeśli AFD-Profile-4 zostanie usunięty, usunięty zostanie tylko PE7.

- Jeśli profil AFD-Profile-5 zostanie usunięty, usunięty zostanie tylko PE8.

Najczęściej zadawane pytania

- Czy ta funkcja obsługuje łączność łącza prywatnego z klienta do usługi Azure Front Door?

- Nie. Ta funkcja obsługuje tylko łączność za pomocą łącza prywatnego z usługi Azure Front Door do źródła.

- Jak poprawić nadmiarowość podczas korzystania z usługi Private Link z usługą Azure Front Door?

Aby zwiększyć redundancję na poziomie źródła, upewnij się, że masz wiele źródeł z włączonym łączem prywatnym w tej samej grupie źródeł, aby Azure Front Door mogło dystrybuować ruch między wieloma wystąpieniami aplikacji. Jeśli jedno wystąpienie jest niedostępne, inne źródła nadal mogą przyjmować ruch.

Aby kierować ruch usługi Private Link, żądania są kierowane z adresów POP usługi Azure Front Door do zarządzanej sieci wirtualnej usługi Front Door hostowanej w klastrach regionalnych usługi Front Door. Aby zapewnić nadmiarowość w przypadku, gdy klaster regionalny nie jest osiągalny, zaleca się skonfigurowanie wielu źródeł (z których każdy ma inny region usługi Private Link) w ramach tej samej grupy źródeł usługi Azure Front Door. Dzięki temu nawet jeśli jeden klaster regionalny jest niedostępny, inne źródła nadal mogą odbierać ruch za pośrednictwem innego klastra regionalnego. Poniżej przedstawiono, jak wyglądałaby grupa źródeł z redundancją na poziomie źródłowym i regionalnym.

- Czy mogę mieszać źródła publiczne i prywatne w tej samej grupie pochodzenia?

- Nie. Usługa Azure Front Door nie zezwala na mieszanie źródeł publicznych i prywatnych w tej samej grupie źródeł. Może to spowodować błędy konfiguracji lub problemy z routingiem ruchu. Zachowaj wszystkie źródła publiczne w jednej grupie pochodzenia i wszystkie prywatne źródła w oddzielnej grupie pochodzenia.

- Dlaczego widzę błąd "Grupa źródeł może mieć źródła tylko z linkami prywatnymi lub źródłami bez linków prywatnych. Nie mogą łączyć obu opcji" przy jednoczesnym włączaniu usługi Private Link dla wielu publicznych źródeł.

- Ten błąd może wystąpić, gdy włączysz usługę Private Link dla więcej niż jednego źródła publicznego w tej samej grupie pochodzenia w tym samym czasie. Chociaż oba źródła mają być prywatne, operacja aktualizacji przetwarza źródła sekwencyjnie, a nie jednocześnie. Po zaktualizowaniu pierwszego źródła drugie źródło jest nadal technicznie publiczne, tworząc tymczasowy stan mieszany, co powoduje wystąpienie błędu.

- Aby uniknąć tego błędu, włącz usługę Private Link dla jednego źródła jednocześnie:

- Usuń źródła z grupy pochodzenia, dopóki nie pozostanie tylko jedno źródło.

- Włącz usługę Private Link dla tego źródła i zatwierdź jego prywatny punkt końcowy.

- Po zatwierdzeniu dodaj drugie źródło i włącz dla niego usługę Private Link.

- Dlaczego pojawia się błąd podczas próby uzyskania dostępu do szczegółów prywatnego punktu końcowego przez dwukrotne kliknięcie na prywatny punkt końcowy w Azure Portal?

- Podczas zatwierdzania połączenia prywatnego punktu końcowego lub po zatwierdzeniu połączenia prywatnego punktu końcowego po dwukrotnym kliknięciu prywatnego punktu końcowego zostanie wyświetlony komunikat o błędzie "Nie masz dostępu. Skopiuj szczegóły błędu i wyślij je do administratora, aby uzyskać dostęp do tej strony. Jest to oczekiwane, ponieważ prywatny punkt końcowy jest hostowany w ramach subskrypcji zarządzanej przez usługę Azure Front Door.

- Jakie są limity szybkości ruchu usługi Private Link i jak mogę obsługiwać scenariusze dużego ruchu?

W przypadku ochrony platformy każdy klaster regionalny usługi Front Door ma limit 7200 RPS (żądania na sekundę) na profil usługi Front Door. Żądania przekraczające 7200 RPS w regionie będą ograniczone do liczby "429 zbyt wielu żądań".

Jeśli dołączasz lub oczekujesz ruchu przekraczającego 7200 RPS, zalecamy wdrożenie wielu źródeł (z których każdy ma inny region usługi Private Link), aby ruch był rozłożony na wiele klastrów regionalnych usługi Front Door. Zaleca się, aby każde źródło było oddzielnym wystąpieniem aplikacji, aby poprawić redundancję na poziomie źródła. Jeśli jednak nie możesz zachować oddzielnych wystąpień, nadal możesz skonfigurować wiele źródeł na poziomie usługi Front Door, gdzie każde źródło wskazuje tę samą nazwę hosta, ale regiony pozostają różne. Dzięki temu usługa Front Door będzie kierować ruch do tej samej instancji, ale przez różne klastry regionalne.

- Czy w przypadku źródeł z włączonym łączem prywatnym kontrole kondycji będą również podążać tą samą ścieżką sieci, co rzeczywisty ruch?

- Tak.

Treści powiązane

- Łączenie usługi Azure Front Door Premium z źródłem aplikacji internetowej za pomocą usługi Private Link

- Łączenie usługi Azure Front Door Premium z źródłem konta magazynu za pomocą usługi Private Link

- Łączenie usługi Azure Front Door Premium z wewnętrznym źródłem modułu równoważenia obciążenia za pomocą usługi Private Link

- Łączenie usługi Azure Front Door Premium ze statyczną witryną internetową magazynu za pomocą usługi Private Link

- Łączenie usługi Azure Front Door Premium z źródłem bramy aplikacji za pomocą usługi Private Link

- Łączenie usługi Azure Front Door Premium z źródłem usługi API Management za pomocą usługi Private Link

- Łączenie usługi Azure Front Door Premium z źródłem usługi Azure Container Apps za pomocą usługi Private Link