Konfigurowanie kontroli dostępu opartej na rolach platformy Azure dla standardu FHIR

W tym artykule dowiesz się, jak używać kontroli dostępu opartej na rolach (RBAC) platformy Azure w celu przypisania dostępu do płaszczyzny danych interfejsu API platformy Azure for FHIR. Kontrola dostępu oparta na rolach platformy Azure to preferowane metody przypisywania dostępu do płaszczyzny danych, gdy użytkownicy płaszczyzny danych są zarządzani w dzierżawie usługi Azure Active Directory skojarzonej z subskrypcją platformy Azure. Jeśli używasz zewnętrznej dzierżawy usługi Azure Active Directory, zapoznaj się z lokalnym odwołaniem do przypisania RBAC.

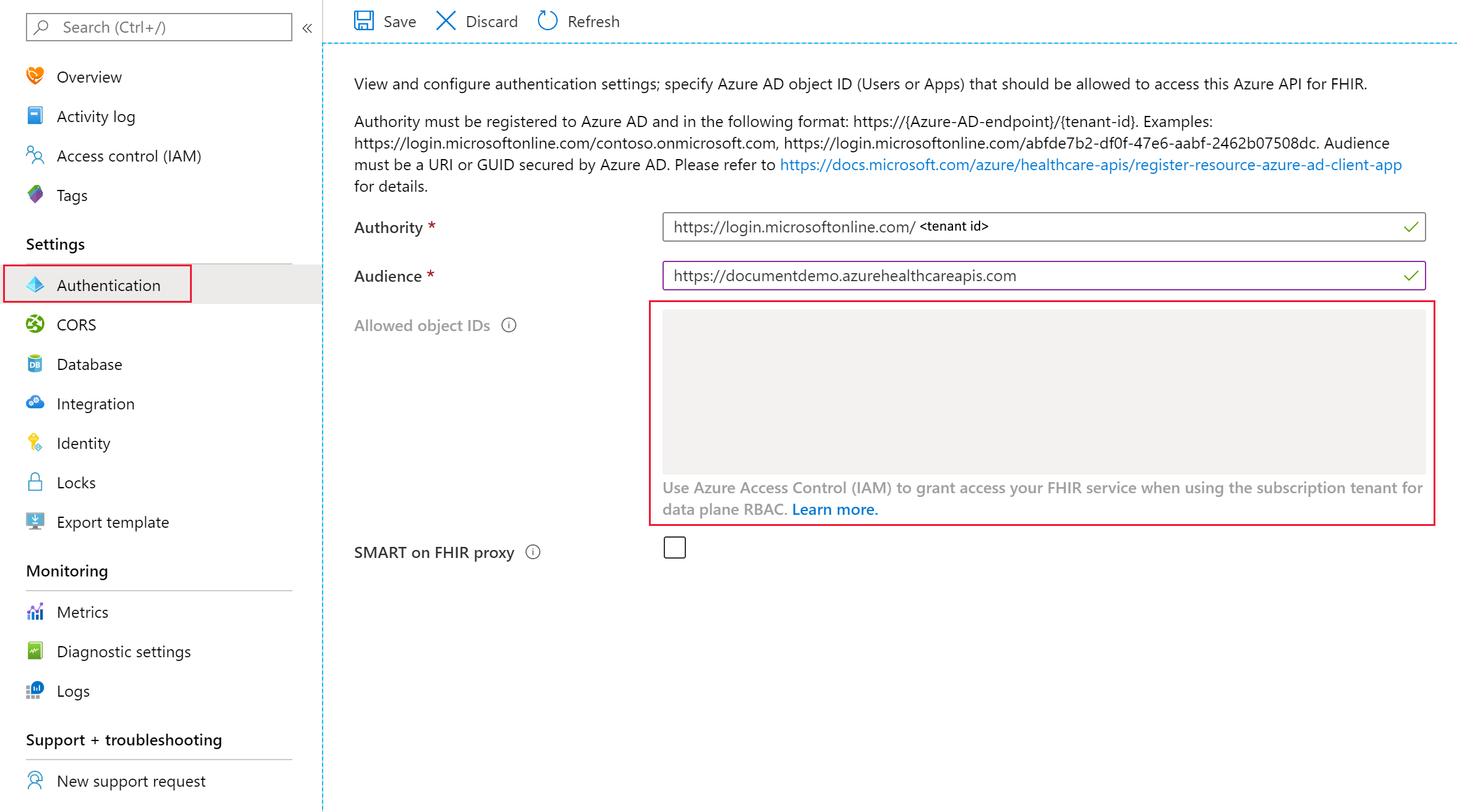

Potwierdzanie trybu RBAC platformy Azure

Aby korzystać z kontroli dostępu opartej na rolach platformy Azure, interfejs API platformy Azure for FHIR musi być skonfigurowany do korzystania z dzierżawy subskrypcji platformy Azure dla płaszczyzny danych i nie powinno istnieć przypisane identyfikatory obiektów tożsamości. Możesz zweryfikować ustawienia, sprawdzając blok Uwierzytelnianie interfejsu API platformy Azure for FHIR:

Urząd powinien być ustawiony na dzierżawę usługi Azure Active Directory skojarzona z subskrypcją i nie powinno być żadnych identyfikatorów GUID w polu z etykietą Dozwolone identyfikatory obiektów. Zauważysz również, że pole jest wyłączone, a etykieta wskazuje, że kontrola RBAC platformy Azure powinna być używana do przypisywania ról płaszczyzny danych.

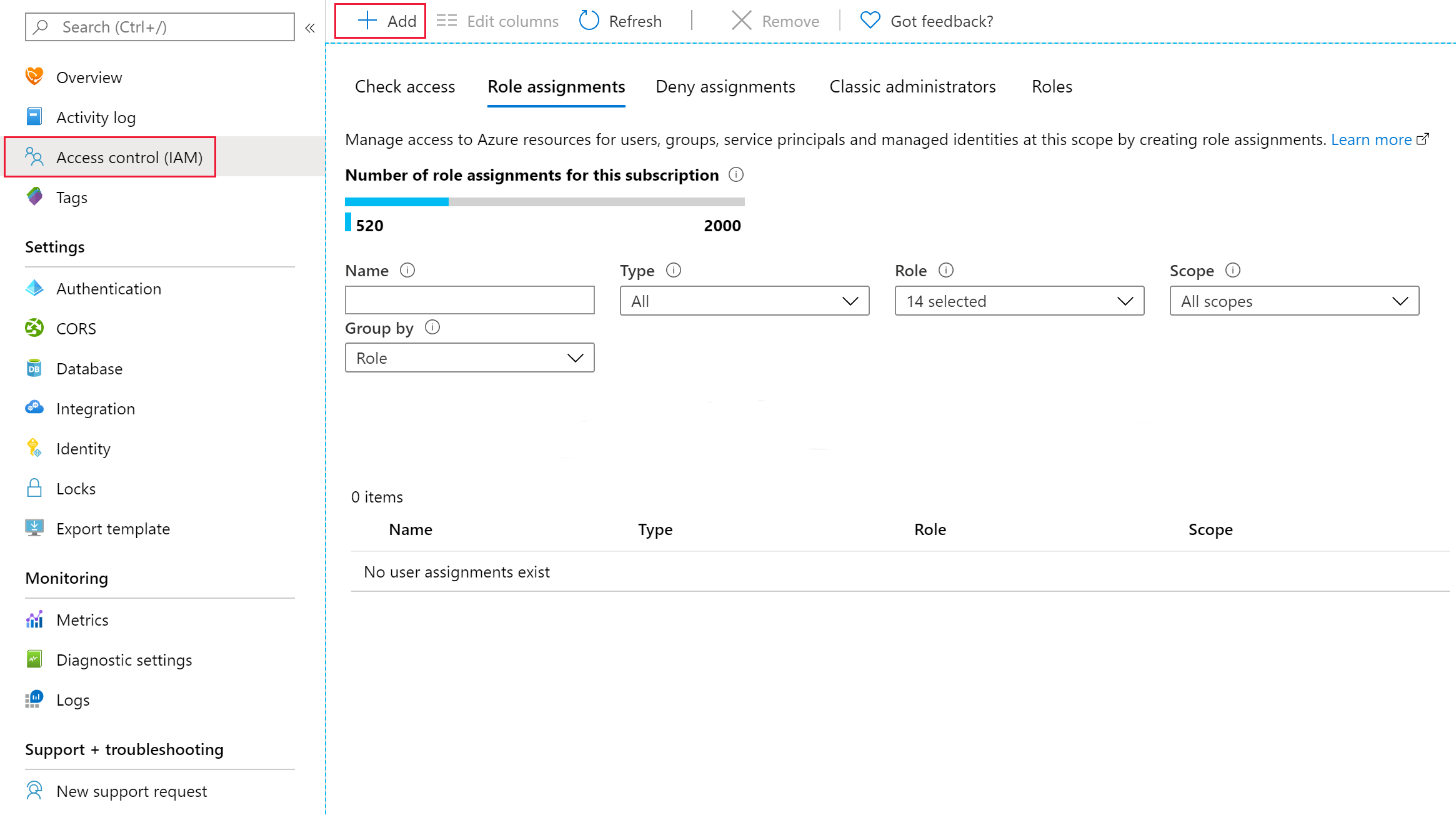

Przypisywanie ról

Aby udzielić użytkownikom, jednostkom usługi lub grupom dostępu do płaszczyzny danych FHIR, wybierz pozycję Kontrola dostępu (IAM), a następnie wybierz pozycję Przypisania ról i wybierz pozycję + Dodaj:

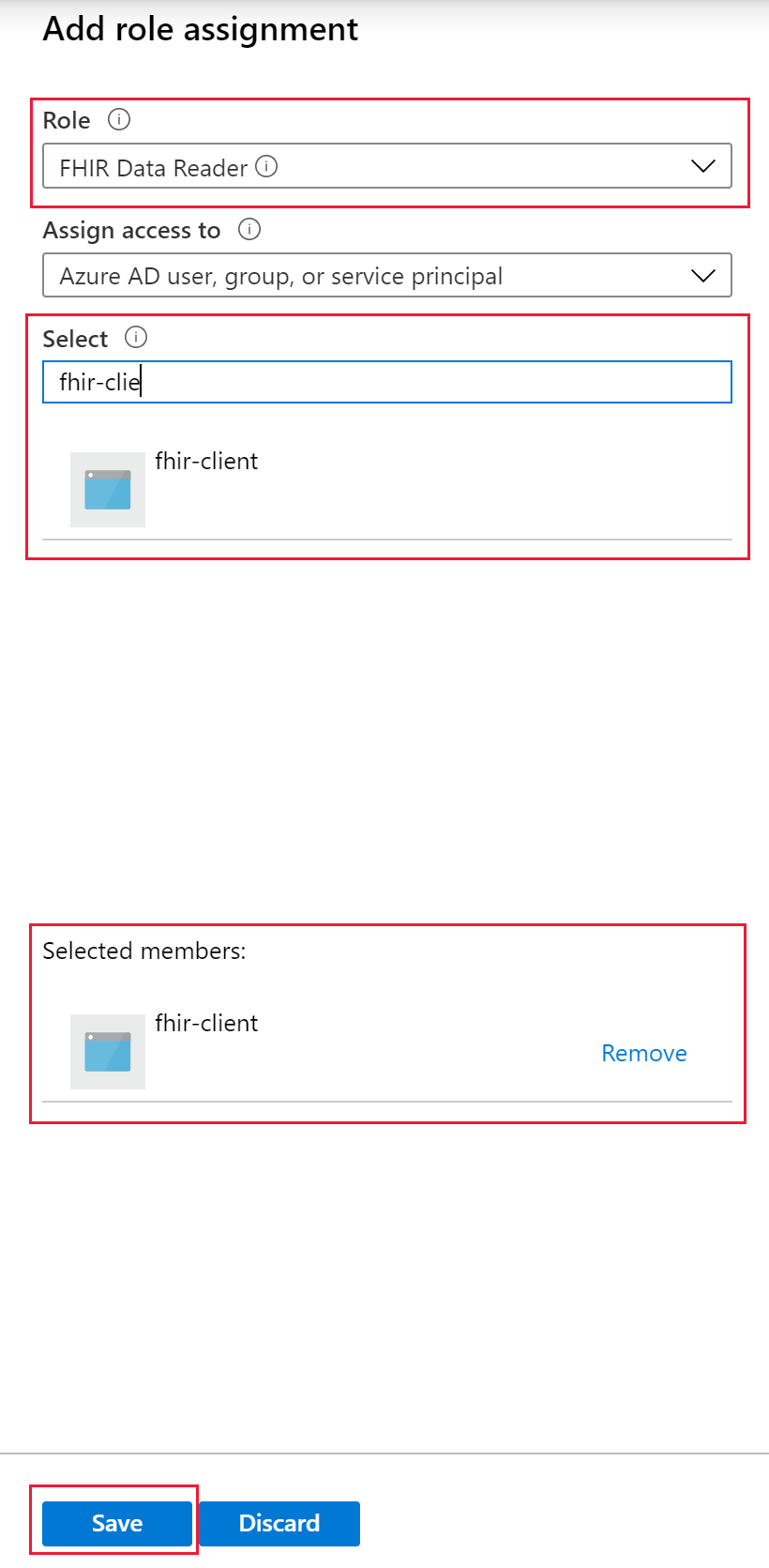

W obszarze Wybór roli wyszukaj jedną z wbudowanych ról płaszczyzny danych FHIR:

Do wyboru są następujące opcje:

- Czytnik danych FHIR: może odczytywać (i wyszukiwać) dane FHIR.

- Zapis danych FHIR: może odczytywać, zapisywać i usuwać nietrwałe dane FHIR.

- Podmiot przekazujący dane FHIR: może odczytywać i eksportować dane (

$exportoperator). - Współautor danych FHIR: może wykonywać wszystkie operacje płaszczyzny danych.

W polu Wybierz wyszukaj użytkownika, jednostkę usługi lub grupę, do której chcesz przypisać rolę.

Uwaga

Upewnij się, że rejestracja aplikacji klienckiej została ukończona. Zobacz szczegółowe informacje na temat rejestracji aplikacji Jeśli jest używany typ udzielania kodu autoryzacji OAuth 2.0, udziel użytkownikowi tej samej roli aplikacji FHIR. Jeśli jest używany typ udzielania poświadczeń klienta OAuth 2.0, ten krok nie jest wymagany.

Zachowanie buforowania

Decyzje dotyczące pamięci podręcznej interfejsu API platformy Azure for FHIR będą buforowane przez maksymalnie 5 minut. W przypadku udzielenia użytkownikowi dostępu do serwera FHIR przez dodanie ich do listy dozwolonych identyfikatorów obiektów lub usunięcie ich z listy powinno potrwać do pięciu minut, aby zmiany uprawnień do propagacji.

Następne kroki

W tym artykule przedstawiono sposób przypisywania ról platformy Azure dla płaszczyzny danych FHIR. Aby uzyskać informacje na temat ustawień konfiguracji interfejsu API platformy Azure for FHIR, zobacz

FHIR® jest zastrzeżonym znakiem towarowym HL7 i jest używany z uprawnieniem HL7 .

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla