Instalowanie lokalnej bramy danych dla usługi Azure Logic Apps

Dotyczy: Azure Logic Apps (Zużycie + Standardowa)

Niektóre scenariusze wymagają połączenia przepływu pracy z lokalnym źródłem danych i mogą używać tylko łączników zapewniających ten dostęp za pośrednictwem lokalnej bramy danych. Aby skonfigurować tę lokalną bramę danych, należy wykonać następujące zadania: zainstalować lokalną lokalną bramę danych i utworzyć zasób lokalnej bramy danych na platformie Azure dla lokalnej bramy danych. Po dodaniu wyzwalacza lub akcji do przepływu pracy z łącznika wymagającego bramy danych możesz wybrać zasób bramy danych do użycia z połączeniem. Instalacja bramy danych działa jako most, który zapewnia szybki transfer danych i szyfrowanie między lokalnymi źródłami danych a przepływami pracy.

W przepływach pracy aplikacji logiki Zużycie można nawiązać połączenie z lokalnymi źródłami danych przy użyciu tylko łączników, które zapewniają dostęp za pośrednictwem lokalnej bramy danych. W przypadku przepływów pracy aplikacji logiki w warstwie Standardowa można uzyskiwać bezpośredni dostęp do zasobów lokalnych w sieciach wirtualnych platformy Azure lub używać wbudowanych łączników dostawcy usług, które nie potrzebują bramy danych, aby uzyskać dostęp do lokalnego źródła danych. Zamiast tego podajesz informacje, które uwierzytelniają twoją tożsamość i autoryzuje dostęp do źródła danych. Jeśli jednak wbudowany łącznik dostawcy usług nie jest dostępny dla źródła danych, ale jest dostępny łącznik zarządzany, musisz użyć lokalnej bramy danych.

W tym przewodniku pokazano, jak pobrać, zainstalować i skonfigurować lokalną bramę danych, aby później utworzyć zasób bramy danych w witrynie Azure Portal. Więcej informacji na temat działania bramy danych można również dowiedzieć się w dalszej części tego artykułu. Aby uzyskać więcej informacji na temat bramy, zobacz Co to jest brama lokalna? Aby zautomatyzować zadania instalacji bramy i zarządzania nimi, zobacz polecenia cmdlet programu PowerShell bramy danych w galerii programu PowerShell.

Możesz użyć tej samej instalacji bramy z innymi usługami w chmurze, takimi jak Power Automate, Power BI, Power Apps i Azure Analysis Services. Aby uzyskać informacje na temat korzystania z bramy z tymi usługami, zobacz następujące artykuły:

- Lokalna brama danych usługi Microsoft Power Automate

- Lokalna brama danych usługi Microsoft Power BI

- Lokalna brama danych usługi Microsoft Power Apps

- Lokalna brama danych usług Azure Analysis Services

Wymagania wstępne

Konto i subskrypcja platformy Azure. Jeśli nie masz subskrypcji, utwórz bezpłatne konto.

Twoje konto platformy Azure musi używać konta służbowego lub konta szkolnego w formacie

<username>@<organization>.com. Nie można używać kont usługi Azure B2B (gościa) ani osobistych kont Microsoft, takich jak konta z domenami hotmail.com lub outlook.com.Uwaga

Jeśli zarejestrujesz się w celu uzyskania oferty platformy Microsoft 365 i nie podasz służbowego adresu e-mail, twój adres może mieć format

username@domain.onmicrosoft.com. W takim przypadku Twoje konto jest przechowywane w dzierżawie firmy Microsoft Entra. W większości przypadków główna nazwa użytkownika (UPN) dla konta platformy Azure jest taka sama jak adres e-mail.Aby użyć subskrypcji programu Visual Studio Standard skojarzonej z kontem Microsoft, najpierw utwórz dzierżawę firmy Microsoft Entra lub użyj katalogu domyślnego. Dodaj użytkownika z hasłem do katalogu, a następnie nadaj użytkownikowi dostęp do subskrypcji platformy Azure. Następnie możesz zalogować się podczas instalacji bramy przy użyciu tej nazwy użytkownika i hasła.

Twoje konto platformy Azure musi należeć tylko do jednej dzierżawy lub katalogu firmy Microsoft Entra. To konto należy użyć podczas instalowania i administrowania bramą na komputerze lokalnym.

Po zainstalowaniu bramy zalogujesz się przy użyciu konta platformy Azure, które łączy instalację bramy z kontem platformy Azure i tylko to konto. Nie można połączyć tej samej instalacji bramy na wielu kontach platformy Azure lub dzierżawach firmy Microsoft Entra.

W dalszej części witryny Azure Portal musisz użyć tego samego konta platformy Azure, aby utworzyć zasób bramy platformy Azure skojarzony z instalacją bramy. Można połączyć tylko jedną instalację bramy i jeden zasób bramy platformy Azure ze sobą. Możesz jednak użyć konta platformy Azure do skonfigurowania różnych instalacji bramy skojarzonych z zasobem bramy platformy Azure. Przepływy pracy aplikacji logiki mogą następnie używać tych zasobów bramy w wyzwalaczach i akcjach, które mogą uzyskiwać dostęp do lokalnych źródeł danych.

Aby uzyskać informacje o wymaganiach dotyczących systemu operacyjnego komputera lokalnego i sprzętu, zobacz główny przewodnik dotyczący sposobu instalowania lokalnej bramy danych.

Kwestie wymagające rozważenia

Zainstaluj lokalną bramę danych tylko na komputerze lokalnym, a nie na kontrolerze domeny. Nie musisz instalować bramy na tym samym komputerze co źródło danych. Potrzebujesz tylko jednej bramy dla wszystkich źródeł danych, więc nie musisz instalować bramy dla każdego źródła danych.

Aby zminimalizować opóźnienie, zainstaluj bramę jak najbliżej źródła danych lub na tym samym komputerze, przy założeniu, że masz uprawnienia.

Zainstaluj bramę na komputerze lokalnym, który jest w sieci przewodowej, połączony z Internetem, zawsze włączony i nie przechodzi w tryb uśpienia. W przeciwnym razie brama nie może działać, a wydajność może wystąpić w sieci bezprzewodowej.

Jeśli planujesz używać uwierzytelniania systemu Windows, upewnij się, że brama jest zainstalowana na komputerze należącym do tego samego środowiska usługi Active Directory co źródła danych.

Instalację bramy można połączyć tylko z jednym kontem platformy Azure.

Region wybrany dla instalacji bramy jest tą samą lokalizacją, którą należy wybrać podczas późniejszego tworzenia zasobu bramy platformy Azure dla przepływu pracy aplikacji logiki. Domyślnie ten region jest tą samą lokalizacją co dzierżawa firmy Microsoft Entra, która zarządza kontem użytkownika platformy Azure. Można jednak zmienić lokalizację podczas instalacji bramy lub nowszej.

Ważne

Podczas konfigurowania bramy polecenie Zmień region jest niedostępne, jeśli zalogowano się przy użyciu konta platformy Azure Government skojarzonego z dzierżawą microsoft Entra w chmurze Azure Government. Brama automatycznie używa tego samego regionu co dzierżawa microsoft entra konta użytkownika.

Aby nadal korzystać z konta platformy Azure Government, ale skonfiguruj bramę do pracy w globalnej wielodostępniej chmurze komercyjnej platformy Azure, najpierw zaloguj się podczas instalacji bramy przy użyciu

prod@microsoft.comnazwy użytkownika. To rozwiązanie wymusza użycie globalnej wielodostępniej chmury platformy Azure, ale nadal umożliwia kontynuowanie korzystania z konta platformy Azure Dla instytucji rządowych.Zasób aplikacji logiki i zasób bramy platformy Azure utworzony po zainstalowaniu bramy muszą używać tej samej subskrypcji platformy Azure. Jednak te zasoby mogą istnieć w różnych grupach zasobów platformy Azure.

Jeśli aktualizujesz instalację bramy, najpierw odinstaluj bieżącą bramę, aby uzyskać bardziej czytelne środowisko.

Najlepszym rozwiązaniem jest upewnienie się, że używasz obsługiwanej wersji. Firma Microsoft co miesiąc publikuje nową aktualizację lokalnej bramy danych i obecnie obsługuje tylko sześć ostatnich wersji lokalnej bramy danych. Jeśli wystąpią problemy z używaną wersją, spróbuj przeprowadzić uaktualnienie do najnowszej wersji. Problem może zostać rozwiązany w najnowszej wersji.

Brama ma dwa tryby: tryb standardowy i tryb osobisty, który ma zastosowanie tylko do usługi Power BI. Nie można mieć więcej niż jednej bramy uruchomionej w tym samym trybie na tym samym komputerze.

Usługa Azure Logic Apps obsługuje operacje odczytu i zapisu za pośrednictwem bramy. Te operacje mają jednak ograniczenia dotyczące rozmiarów ładunku.

Instalowanie bramy danych

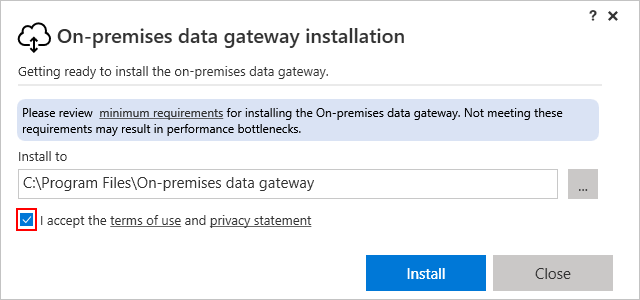

Przejrzyj minimalne wymagania, zachowaj domyślną ścieżkę instalacji, zaakceptuj warunki użytkowania i wybierz pozycję Zainstaluj.

Jeśli zostanie wyświetlony monit, upewnij się, że instalator może wprowadzić zmiany na komputerze.

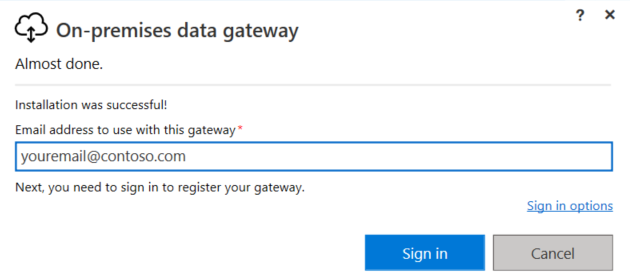

Po zakończeniu instalacji bramy podaj adres e-mail konta platformy Azure i wybierz pozycję Zaloguj się.

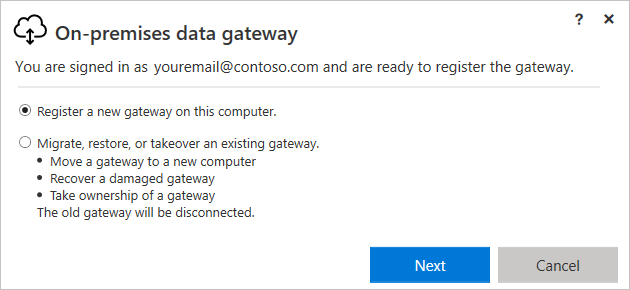

Wybierz pozycję Zarejestruj nową bramę na tym komputerze>Dalej.

Ten krok powoduje zarejestrowanie instalacji bramy w usłudze w chmurze bramy.

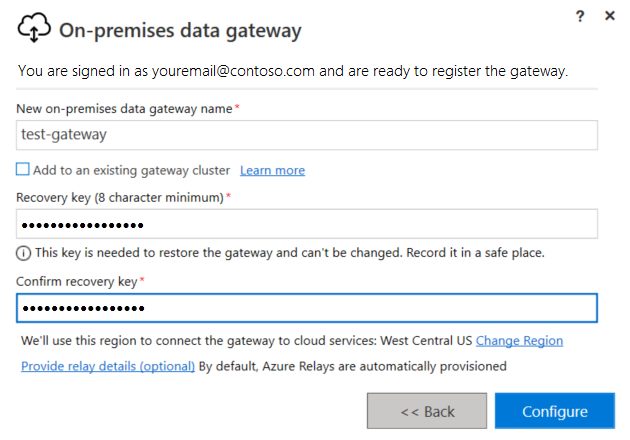

Podaj następujące informacje dotyczące instalacji bramy:

- Nazwa bramy unikatowa w dzierżawie firmy Microsoft Entra

- Czy zainstalować dodatkowe bramy dla scenariuszy wysokiej dostępności, wybierając pozycję Dodaj do istniejącego klastra bramy.

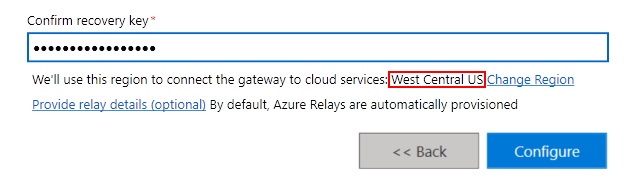

- Klucz odzyskiwania zawierający co najmniej osiem znaków

- Potwierdzenie klucza odzyskiwania

Ważne

Pamiętaj, aby zapisać klucz odzyskiwania w bezpiecznym miejscu. Ten klucz jest potrzebny do przenoszenia, odzyskiwania, zmiany własności lub zmiany lokalizacji instalacji bramy.

Przejrzyj region dla usługi w chmurze bramy i wystąpienia komunikatów usługi Azure Service Bus używanego przez instalację bramy. Domyślnie ten region jest tą samą lokalizacją co dzierżawa firmy Microsoft dla konta platformy Azure.

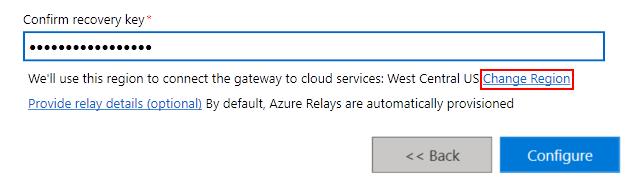

Aby zaakceptować region domyślny, wybierz pozycję Konfiguruj. Jeśli region domyślny nie jest tym, który znajduje się najbliżej Ciebie, możesz zmienić region.

Dlaczego warto zmienić region instalacji bramy?

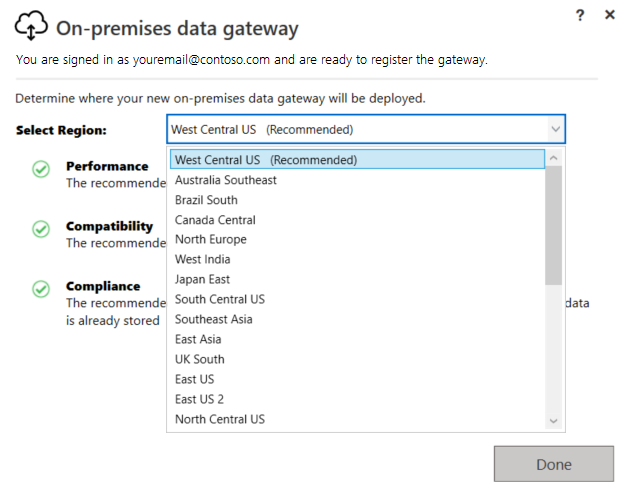

Aby na przykład zmniejszyć opóźnienie, możesz zmienić region bramy na ten sam region, w którym znajduje się zasób aplikacji logiki i przepływ pracy. Możesz też wybrać region, który znajduje się najbliżej lokalnego źródła danych. Zasób bramy na platformie Azure i przepływ pracy aplikacji logiki mogą mieć różne lokalizacje.

Obok bieżącego regionu wybierz pozycję Zmień region.

Na następnej stronie otwórz listę Wybierz region , wybierz żądany region, a następnie wybierz pozycję Gotowe.

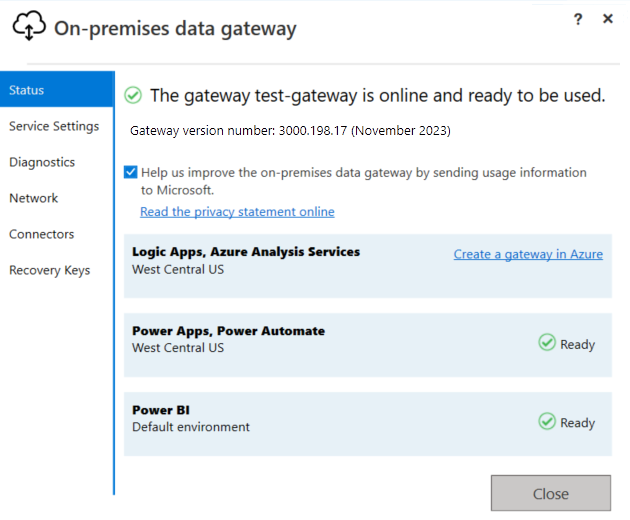

W ostatnim oknie potwierdzenia przejrzyj informacje o bramie danych. Gdy wszystko będzie gotowe, wybierz pozycję Zamknij.

W tym przykładzie użyto tego samego konta dla usług Azure Logic Apps, Power BI, Power Apps i Power Automate, dzięki czemu brama jest dostępna dla wszystkich tych usług.

Teraz utwórz zasób platformy Azure na potrzeby instalacji bramy.

Sprawdzanie lub dostosowywanie ustawień komunikacji

Lokalna brama danych zależy od komunikatów usługi Service Bus w celu zapewnienia łączności w chmurze i ustanowienia odpowiednich połączeń wychodzących ze skojarzonym regionem platformy Azure bramy. Jeśli środowisko pracy wymaga, aby ruch przechodził przez serwer proxy lub zaporę w celu uzyskania dostępu do Internetu, to ograniczenie może uniemożliwić lokalnej bramie danych nawiązanie połączenia z usługą w chmurze bramy i komunikatami usługi Service Bus. Brama ma kilka ustawień komunikacji, które można dostosować.

Przykładowy scenariusz polega na tym, że używasz łączników niestandardowych, które uzyskują dostęp do zasobów lokalnych przy użyciu zasobu lokalnej bramy danych na platformie Azure. Jeśli masz również zaporę, która ogranicza ruch do określonych adresów IP, należy skonfigurować instalację bramy, aby zezwolić na dostęp dla odpowiednich wychodzących adresów IP łącznika zarządzanego. Wszystkie przepływy pracy aplikacji logiki w tym samym regionie używają tych samych zakresów adresów IP.

Więcej informacji można znaleźć w następującej dokumentacji:

- Dostosowywanie ustawień komunikacji dla lokalnej bramy danych

- Konfigurowanie ustawień serwera proxy dla lokalnej bramy danych

Obsługa wysokiej dostępności

Aby uniknąć pojedynczych punktów awarii dostępu do danych lokalnych, możesz mieć wiele instalacji bramy (tylko tryb standardowy) na innym komputerze i skonfigurować je jako klaster lub grupę. W ten sposób, jeśli brama podstawowa jest niedostępna, żądania danych są kierowane do drugiej bramy itd. Ponieważ można zainstalować tylko jedną bramę standardową na komputerze, należy zainstalować każdą dodatkową bramę, która znajduje się w klastrze na innym komputerze. Wszystkie łączniki współpracujące z lokalną bramą danych obsługują wysoką dostępność.

Musisz mieć już co najmniej jedną instalację bramy z tym samym kontem platformy Azure co brama podstawowa. Potrzebny jest również klucz odzyskiwania dla tej instalacji.

Brama podstawowa musi mieć uruchomioną aktualizację bramy od listopada 2017 r. lub nowszej.

Aby zainstalować inną bramę po skonfigurowaniu bramy podstawowej:

W instalatorze bramy wybierz pozycję Dodaj do istniejącego klastra bramy.

Na liście Dostępne klastry bramy wybierz pierwszą zainstalowaną bramę.

Wprowadź klucz odzyskiwania dla tej bramy.

Wybierz Konfiguruj.

Aby uzyskać więcej informacji, zobacz Klastry wysokiej dostępności dla lokalnej bramy danych.

Zmienianie lokalizacji, migracji, przywracania lub przejmowania istniejącej bramy

Jeśli musisz zmienić lokalizację bramy, przenieść instalację bramy na nowy komputer, odzyskać uszkodzoną bramę lub przejąć własność istniejącej bramy, musisz mieć klucz odzyskiwania używany podczas instalacji bramy.

Uwaga

Przed przywróceniem bramy na komputerze z oryginalną instalacją bramy należy najpierw odinstalować bramę na tym komputerze. Ta akcja powoduje rozłączenie oryginalnej bramy. Jeśli usuniesz lub usuniesz klaster bramy dla dowolnej usługi w chmurze, nie możesz przywrócić tego klastra.

Uruchom instalatora bramy na komputerze z istniejącą bramą.

Gdy instalator wyświetli monit, zaloguj się przy użyciu tego samego konta platformy Azure, którego użyto do zainstalowania bramy.

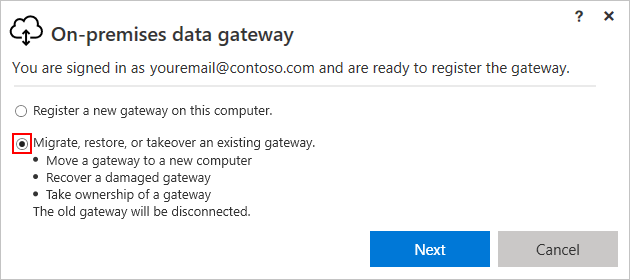

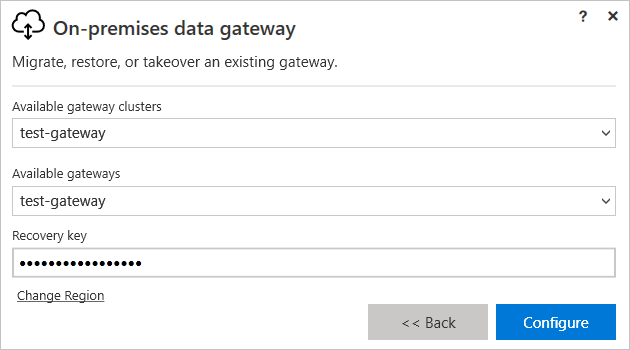

Wybierz pozycję Migruj, przywróć lub przejmij istniejącą bramę>Dalej.

Wybierz z dostępnych klastrów i bram, a następnie wprowadź klucz odzyskiwania dla wybranej bramy.

Aby zmienić region, wybierz pozycję Zmień region, a następnie wybierz nowy region.

Gdy wszystko będzie gotowe, wybierz pozycję Konfiguruj.

Administracja na poziomie dzierżawy

Aby uzyskać wgląd we wszystkie lokalne bramy danych w dzierżawie firmy Microsoft Entra, administratorzy globalni w tej dzierżawie mogą zalogować się do centrum Administracja platformy Power Platform jako administrator dzierżawy i wybrać opcję Bramy danych. Aby uzyskać więcej informacji, zobacz Administracja na poziomie dzierżawy dla lokalnej bramy danych.

Ponowne uruchamianie bramy

Domyślnie instalacja bramy na komputerze lokalnym jest uruchamiana jako konto usługi systemu Windows o nazwie "Lokalna usługa bramy danych". Jednak instalacja bramy używa NT SERVICE\PBIEgwService nazwy dla poświadczeń konta Log On As i ma uprawnienia Zaloguj jako usługę .

Uwaga

Konto usługi systemu Windows różni się od konta używanego do nawiązywania połączenia z lokalnymi źródłami danych oraz z konta platformy Azure używanego podczas logowania się do usług w chmurze.

Podobnie jak każda inna usługa systemu Windows, można uruchomić i zatrzymać bramę na różne sposoby. Aby uzyskać więcej informacji, zobacz Ponowne uruchamianie lokalnej bramy danych.

Jak działa brama

Inni deweloperzy w organizacji mogą uzyskiwać dostęp do danych lokalnych, dla których mają już autoryzowany dostęp. Jednak zanim ci deweloperzy będą mogli nawiązać połączenie z lokalnym źródłem danych, należy zainstalować i skonfigurować lokalną bramę danych. Zazwyczaj administrator jest osobą, która instaluje i konfiguruje bramę. Te akcje mogą wymagać uprawnień Administracja istratora serwera lub specjalnej wiedzy na temat serwerów lokalnych.

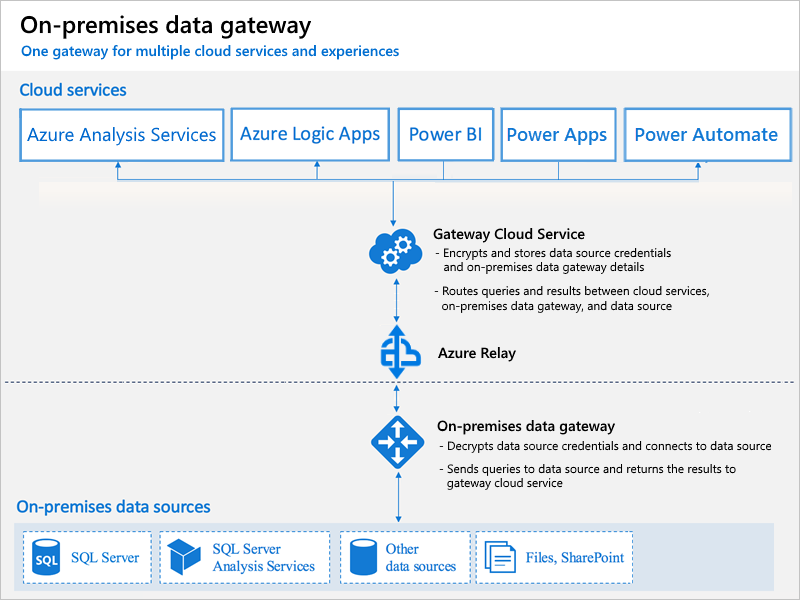

Brama ułatwia szybszą i bezpieczniejszą komunikację za kulisami. Ta komunikacja przepływa między użytkownikiem w chmurze, usługą w chmurze bramy i lokalnym źródłem danych. Usługa bramy w chmurze szyfruje i przechowuje poświadczenia źródła danych i szczegóły bramy. Usługa kieruje również zapytania i ich wyniki między użytkownikiem, bramą i lokalnym źródłem danych.

Brama działa z zaporami i używa tylko połączeń wychodzących. Cały ruch pochodzi z zabezpieczonego ruchu wychodzącego z agenta bramy. Brama wysyła dane ze źródeł lokalnych w zaszyfrowanych kanałach za pośrednictwem komunikatów usługi Service Bus. Ta magistrala usług tworzy kanał między bramą a usługą wywołującą, ale nie przechowuje żadnych danych. Wszystkie dane przesyłane przez bramę są szyfrowane.

Uwaga

W zależności od usługi w chmurze może być konieczne skonfigurowanie źródła danych dla bramy.

W tych krokach opisano, co się stanie w przypadku interakcji z elementem połączonym z lokalnym źródłem danych:

Usługa w chmurze tworzy zapytanie wraz z zaszyfrowanymi poświadczeniami źródła danych. Następnie usługa wysyła zapytanie i poświadczenia do kolejki bramy na potrzeby przetwarzania.

Usługa bramy w chmurze analizuje zapytanie i wypycha żądanie do komunikatów usługi Service Bus.

Komunikaty usługi Service Bus wysyła oczekujące żądania do bramy.

Brama pobiera zapytanie, odszyfrowuje poświadczenia i nawiązuje połączenie z co najmniej jednym źródłem danych przy użyciu tych poświadczeń.

Brama wysyła zapytanie do źródła danych do uruchomienia.

Wyniki są wysyłane ze źródła danych z powrotem do bramy, a następnie do usługi bramy w chmurze. Następnie usługa bramy w chmurze używa wyników.

Uwierzytelnianie do lokalnych źródeł danych

Przechowywane poświadczenia służą do nawiązywania połączenia z bramy z lokalnymi źródłami danych. Niezależnie od użytkownika brama używa przechowywanych poświadczeń do nawiązania połączenia. Mogą istnieć wyjątki uwierzytelniania dla określonych usług, takich jak DirectQuery i Live Połączenie dla usług Analysis Services w usłudze Power BI.

Identyfikator usługi Microsoft Entra

Usługi w chmurze firmy Microsoft używają identyfikatora Entra firmy Microsoft do uwierzytelniania użytkowników. Dzierżawa firmy Microsoft Entra zawiera nazwy użytkowników i grupy zabezpieczeń. Zazwyczaj adres e-mail używany do logowania jest taki sam jak nazwa UPN konta.

Jaka jest moja nazwa UPN?

Jeśli nie jesteś administratorem domeny, być może nie znasz swojej nazwy UPN. Aby znaleźć nazwę UPN dla konta, uruchom whoami /upn polecenie ze stacji roboczej. Mimo że wynik wygląda jak adres e-mail, wynikiem jest nazwa UPN dla konta domeny lokalnej.

Synchronizowanie lokalna usługa Active Directory z identyfikatorem Entra firmy Microsoft

Musisz użyć tej samej nazwy UPN dla kont lokalna usługa Active Directory i kont Microsoft Entra. Upewnij się więc, że nazwa UPN dla każdego konta lokalna usługa Active Directory jest zgodna z nazwą UPN konta Microsoft Entra. Usługi w chmurze wiedzą tylko o kontach w ramach identyfikatora Entra firmy Microsoft. Nie musisz więc dodawać konta do lokalna usługa Active Directory. Jeśli konto nie istnieje w identyfikatorze Entra firmy Microsoft, nie możesz użyć tego konta.

Poniżej przedstawiono sposoby dopasowania kont lokalna usługa Active Directory do identyfikatora Microsoft Entra ID.

Ręczne dodawanie kont do identyfikatora Entra firmy Microsoft.

Utwórz konto w witrynie Azure Portal lub w Centrum administracyjne platformy Microsoft 365. Upewnij się, że nazwa konta jest zgodna z nazwą UPN dla konta lokalna usługa Active Directory.

Zsynchronizuj konta lokalne z dzierżawą firmy Microsoft Entra przy użyciu narzędzia Microsoft Entra Połączenie.

Narzędzie Microsoft Entra Połączenie udostępnia opcje synchronizacji katalogów i konfiguracji uwierzytelniania. Te opcje obejmują synchronizację skrótów haseł, uwierzytelnianie przekazywane i federację. Jeśli nie jesteś administratorem dzierżawy lub administratorem domeny lokalnej, skontaktuj się z administratorem IT, aby skonfigurować aplikację Microsoft Entra Połączenie. Firma Microsoft Entra Połączenie gwarantuje, że nazwa UPN firmy Microsoft jest zgodna z lokalną nazwą UPN usługi Active Directory. To dopasowanie pomaga w przypadku korzystania z połączeń na żywo usług Analysis Services z usługą Power BI lub możliwościami logowania jednokrotnego.

Uwaga

Synchronizowanie kont z narzędziem Microsoft Entra Połączenie tworzy nowe konta w dzierżawie microsoft Entra.

Często zadawane pytania i rozwiązywanie problemów

- Lokalna brama danych — często zadawane pytania

- Rozwiązywanie problemów z lokalną bramą danych

- Monitorowanie i optymalizowanie wydajności bramy