Konfigurowanie uwierzytelniania i uprawnień usługi Azure Managed Grafana

Aby przetwarzać dane, usługa Azure Managed Grafana musi mieć uprawnienia dostępu do źródeł danych. W tym przewodniku dowiesz się, jak skonfigurować uwierzytelnianie podczas tworzenia wystąpienia zarządzanego narzędzia Grafana platformy Azure, aby aplikacja Grafana mogła uzyskiwać dostęp do źródeł danych przy użyciu tożsamości zarządzanej przypisanej przez system lub jednostki usługi. W tym przewodniku przedstawiono również opcję dodania przypisania roli Czytelnik monitorowania w subskrypcji docelowej.

Warunek wstępny

Konto platformy Azure z aktywną subskrypcją. Utwórz konto bezpłatnie.

Logowanie się do platformy Azure

Zaloguj się do platformy Azure przy użyciu witryny Azure Portal lub interfejsu wiersza polecenia platformy Azure.

Zaloguj się w witrynie Azure Portal przy użyciu danych konta Azure.

Konfigurowanie uwierzytelniania i uprawnień podczas tworzenia wystąpienia

Utwórz obszar roboczy za pomocą witryny Azure Portal lub interfejsu wiersza polecenia.

Konfigurowanie ustawień podstawowych

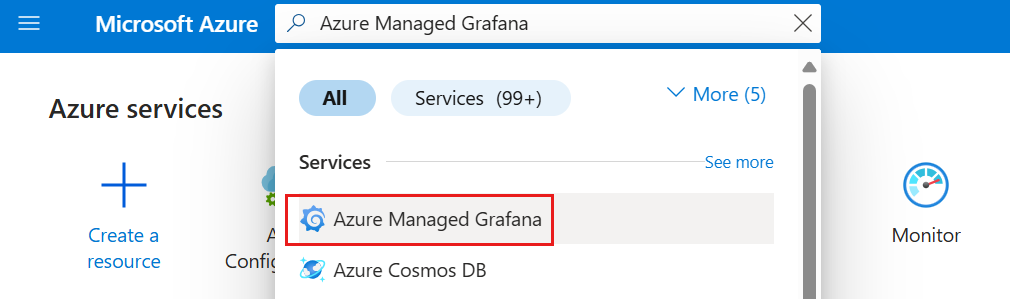

W lewym górnym rogu strony głównej wybierz pozycję Utwórz zasób. W polu Wyszukaj zasoby, usługi i dokumenty (G+/) wprowadź ciąg Azure Managed Grafana i wybierz pozycję Azure Managed Grafana.

Wybierz pozycję Utwórz.

W okienku Podstawy wprowadź następujące ustawienia.

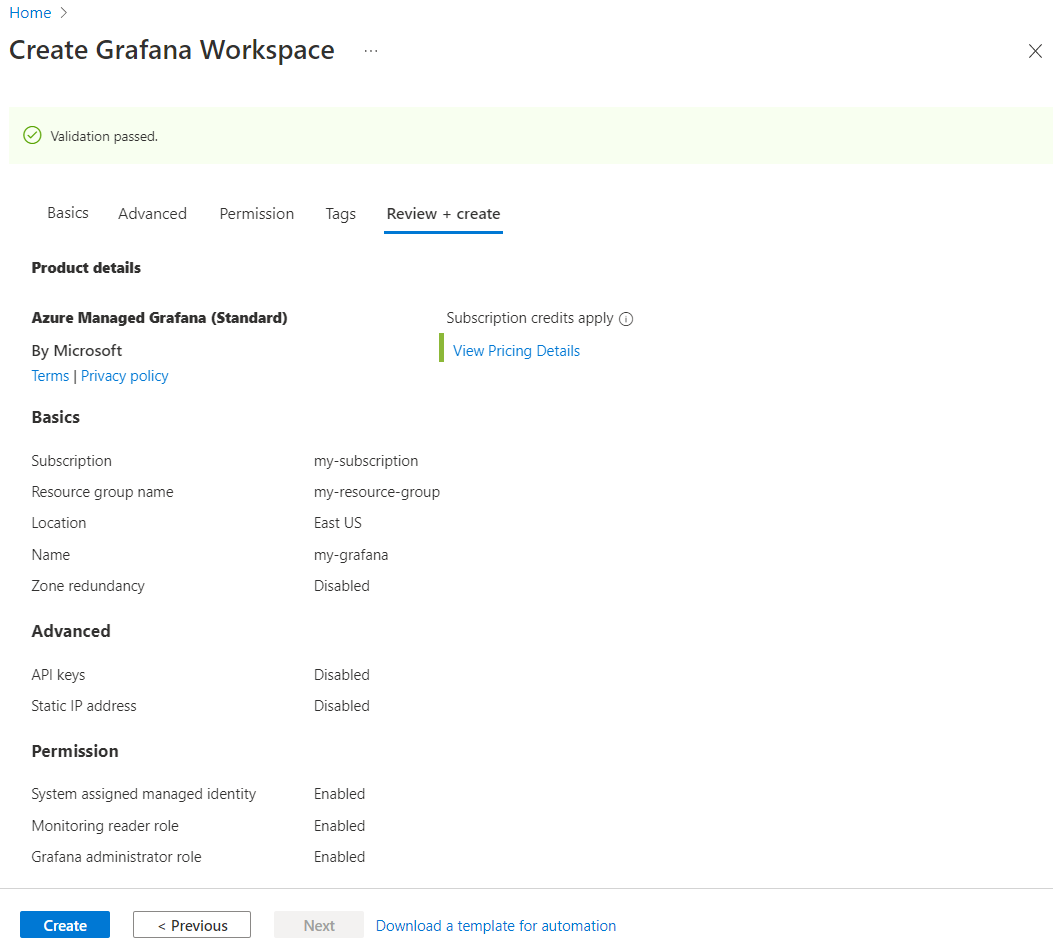

Ustawienie opis Przykład Identyfikator subskrypcji Wybierz subskrypcję platformy Azure, której chcesz użyć. moja subskrypcja Nazwa grupy zasobów Utwórz grupę zasobów dla zasobów usługi Azure Managed Grafana. my-resource-group Lokalizacja Użyj opcji Lokalizacja, aby określić lokalizację geograficzną, w której ma być hostowany zasób. Wybierz lokalizację znajdującą się najbliżej Ciebie. (USA) Wschodnie stany USA Nazwisko Wprowadź unikatową nazwę zasobu. Będzie ona używana jako nazwa domeny w adresie URL wystąpienia zarządzanego Grafana. my-grafana Plan cenowy Wybierz między planem Essential (wersja zapoznawcza) i planem w warstwie Standardowa. Warstwa Standardowa oferuje dodatkowe funkcje. Więcej informacji o planach cenowych. Essential (wersja zapoznawcza) Zachowaj wszystkie inne wartości domyślne i wybierz kartę Uprawnienie do kontrolowania praw dostępu dla wystąpienia i źródeł danych Grafana:

Konfigurowanie ustawień uprawnień

Zapoznaj się z poniższymi różnymi metodami zarządzania uprawnieniami dostępu do źródeł danych w usłudze Azure Managed Grafana.

Z włączoną tożsamością zarządzaną

Tożsamość zarządzana przypisana przez system jest domyślną metodą uwierzytelniania udostępnioną wszystkim użytkownikom, którzy mają rolę właściciela lub dostępu użytkowników Administracja istrator dla subskrypcji.

Uwaga

Jeśli na karcie uprawnienia na platformie Azure zostanie wyświetlony komunikat "Musisz być subskrypcją "Właściciel" lub "Użytkownik Administracja istrator" do korzystania z tej funkcji." przejdź do następnej sekcji tego dokumentu, aby dowiedzieć się więcej o konfigurowaniu aplikacji Azure Managed Grafana z wyłączoną tożsamością zarządzaną przypisaną przez system.

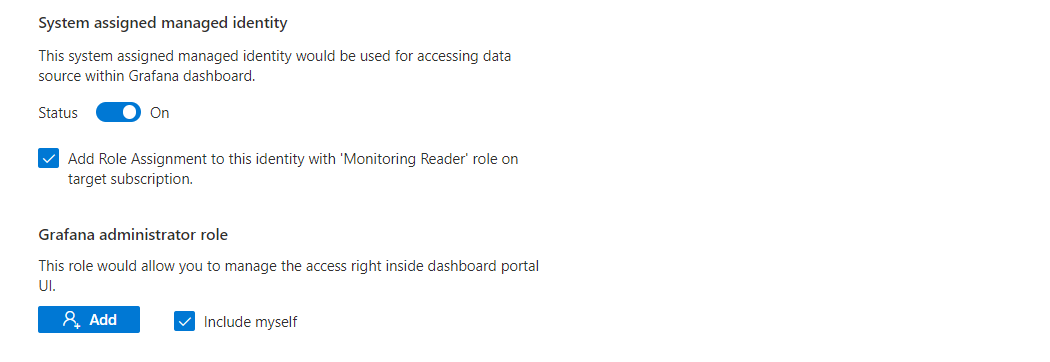

W polu Tożsamość zarządzana przypisana przez system jest domyślnie włączona.

Pole Dodaj przypisanie roli do tej tożsamości z rolą "Czytelnik monitorowania" w subskrypcji docelowej jest domyślnie sprawdzane. Jeśli usuniesz zaznaczenie tego pola, musisz ręcznie dodać przypisania ról dla narzędzia Azure Managed Grafana później. Aby uzyskać informacje, przejdź do tematu Modyfikowanie uprawnień dostępu do usługi Azure Monitor.

W obszarze Rola administratora narzędzia Grafana pole Dołącz do siebie jest domyślnie zaznaczone. Opcjonalnie wybierz pozycję Dodaj , aby udzielić roli administratora narzędzia Grafana do większej liczby członków.

Z wyłączoną tożsamością zarządzaną

Usługa Azure Managed Grafana może również uzyskiwać dostęp do źródeł danych z wyłączoną tożsamością zarządzaną. Do uwierzytelniania można użyć jednostki usługi przy użyciu identyfikatora klienta i wpisu tajnego.

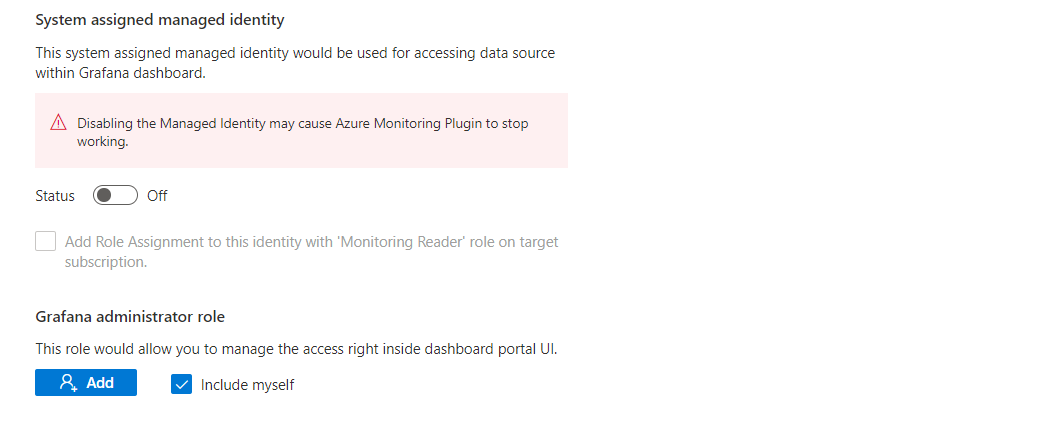

Na karcie Uprawnienia ustaw pole Tożsamość zarządzana przypisana przez system na Wyłączone. Wiersz Dodawanie przypisania roli do tej tożsamości z rolą "Czytelnik monitorowania" w subskrypcji docelowej jest automatycznie wyszaryzowany.

W obszarze Rola administratora narzędzia Grafana, jeśli masz rolę właściciela lub dostępu użytkowników Administracja istrator dla subskrypcji, pole Dołącz siebie jest domyślnie zaznaczone. Opcjonalnie wybierz pozycję Dodaj , aby udzielić roli administratora narzędzia Grafana do większej liczby członków. Jeśli nie masz niezbędnej roli, nie będziesz mieć możliwości samodzielnego zarządzania prawami dostępu do narzędzia Grafana.

Uwaga

Wyłączenie tożsamości zarządzanej przypisanej przez system powoduje wyłączenie wtyczki źródła danych usługi Azure Monitor dla wystąpienia usługi Azure Managed Grafana. W tym scenariuszu użyj jednostki usługi zamiast usługi Azure Monitor, aby uzyskać dostęp do źródeł danych.

Przeglądanie i tworzenie nowego wystąpienia

Wybierz kartę Przeglądanie i tworzenie . Po uruchomieniu walidacji wybierz pozycję Utwórz. Wdrażany jest zasób Grafana zarządzany przez platformę Azure.

Aktualizowanie uwierzytelniania i uprawnień

Po utworzeniu obszaru roboczego nadal można włączyć lub wyłączyć tożsamość zarządzaną przypisaną przez system i zaktualizować przypisania ról platformy Azure dla usługi Azure Managed Grafana.

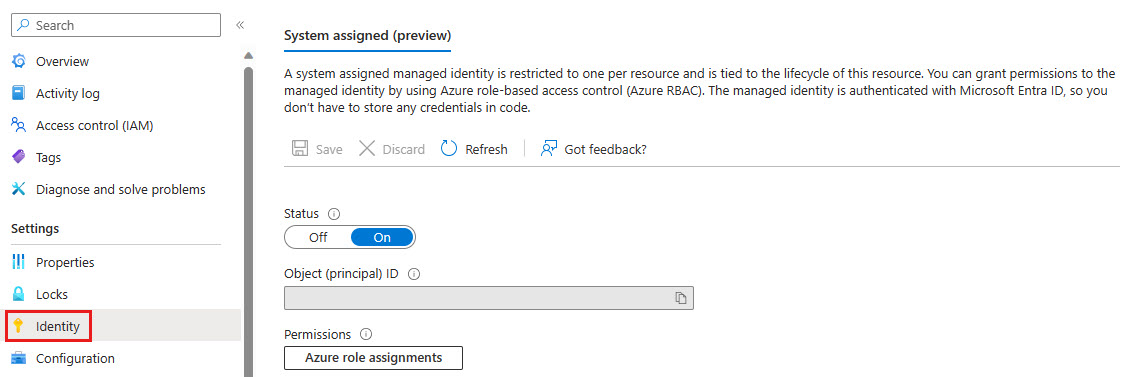

W witrynie Azure Portal z menu po lewej stronie w obszarze Ustawienia wybierz pozycję Tożsamość.

Ustaw stan systemu przypisanego do pozycji Wyłączone, aby dezaktywować tożsamość zarządzaną przypisaną przez system lub ustawić ją na Wł. , aby aktywować tę metodę uwierzytelniania.

W obszarze uprawnienia wybierz pozycję Przypisania ról platformy Azure, aby ustawić role platformy Azure.

Po zakończeniu wybierz pozycję Zapisz

Uwaga

Wyłączenie tożsamości zarządzanej przypisanej przez system jest nieodwracalne. Jeśli w przyszłości ponownie włączysz tożsamość, platforma Azure utworzy nową tożsamość.

Następne kroki

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla