Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

W tym artykule opisano funkcję szczegółowych informacji (wersja zapoznawcza) w usłudze Azure Migrate, która zapewnia ocenę zabezpieczeń infrastruktury i spisu oprogramowania odnalezionego w centrum danych.

Najważniejsze korzyści płynące ze szczegółowych informacji: co użytkownicy zyskują

- Przejrzyj zagrożenia bezpieczeństwa w centrum danych na wczesnym etapie planowania migracji.

- Zaplanuj środki zaradcze, aby rozwiązać problemy z zabezpieczeniami i zapewnić bezproblemową i bezpieczną migrację do platformy Azure.

- Identyfikowanie i planowanie uaktualnień serwerów z systemami Windows i Linux, które osiągnęły koniec okresu wsparcia technicznego, mają oprogramowanie bez wsparcia lub posiadają oczekujące aktualizacje.

- Wykrywanie luk w zabezpieczeniach wykrytego oprogramowania i podejmowanie działań w celu skorygowania ryzyka.

- Identyfikowanie serwerów bez oprogramowania do zarządzania zabezpieczeniami lub poprawkami oraz planowanie konfigurowania usługi Microsoft Defender dla chmury i usługi Azure Update Manager.

Dane szczegółowych informacji o zabezpieczeniach

Usługa Azure Migrate koncentruje się obecnie na podstawowym zestawie obszarów ryzyka zabezpieczeń. Każdy obszar odpowiada określonym szczegółowym informacjom o zabezpieczeniach. Poniższa tabela zawiera podsumowanie dostępnych danych analitycznych.

| Resource | Szczegółowe informacje o zabezpieczeniach | Szczegóły |

|---|---|---|

| Servers | Z ryzykiem bezpieczeństwa | Serwery są oflagowane, jeśli mają co najmniej jedno z następujących zagrożeń zabezpieczeń: System operacyjny bez wsparcia, Oprogramowanie bez wsparcia, Znane luki w zabezpieczeniach (CVE), brak oprogramowania do zarządzania zabezpieczeniami lub poprawkami, Oczekujące krytyczne lub aktualizacje zabezpieczeń. |

| Koniec wsparcia systemu operacyjnego | Serwery z systemem operacyjnym, dla którego zakończono wsparcie. | |

| Koniec wsparcia technicznego oprogramowania | Serwery z zakończeniem pomocy technicznej Oprogramowanie odnalezione w usłudze Azure Migrate. | |

| Z lukami w zabezpieczeniach | Serwery ze znanymi lukami w zabezpieczeniach (CVE) w systemie operacyjnym i odnalezionym oprogramowaniem. | |

| Brak oprogramowania zabezpieczającego | Serwery bez odnalezionego oprogramowania należącego do kategorii Oprogramowanie zabezpieczające. | |

| Brakujące oprogramowanie do zarządzania poprawkami | Serwery bez odnalezionego oprogramowania do zarządzania poprawkami. | |

| Oczekujące aktualizacje | Serwery z oczekującymi aktualizacjami lub poprawkami. | |

| Oprogramowanie | Z ryzykiem bezpieczeństwa | Oprogramowanie z co najmniej jednym z zagrożeń bezpieczeństwa — koniec wsparcia, luk w zabezpieczeniach. |

| Koniec wsparcia | Oprogramowanie zadeklarowało zakończenie wsparcia przez dostawcę. | |

| Z lukami w zabezpieczeniach | Oprogramowanie ze znaną luką w zabezpieczeniach (CVE). |

Jak są wyprowadzane spostrzeżenia

Usługa Azure Migrate identyfikuje potencjalne zagrożenia bezpieczeństwa w centrum danych przy użyciu danych spisu oprogramowania zebranych za pośrednictwem procesu odnajdywania urządzeń usługi Azure Migrate. Po uruchomieniu odnajdywania środowiska lokalnego zazwyczaj podajesz poświadczenia gościa dla serwerów z systemami Windows i Linux. Dzięki temu narzędzie może zbierać informacje o zainstalowanym oprogramowaniu, konfiguracji systemu operacyjnego i oczekujących aktualizacjach. Usługa Azure Migrate przetwarza te dane w celu generowania kluczowych szczegółowych informacji o zabezpieczeniach bez konieczności posiadania dodatkowych poświadczeń lub uprawnień.

Uwaga / Notatka

Usługa Azure Migrate nie instaluje dodatkowych agentów ani nie uruchamia głębokiego skanowania środowiska. Szczegółowe informacje o zabezpieczeniach są ograniczone do danych oprogramowania i systemu operacyjnego odnalezionych za pośrednictwem szybkiego odnajdywania urządzenia usługi Azure Migrate. Analizuje zebrane dane spisu oprogramowania i porównuje je z publicznie dostępnymi bazami danych na temat luk w zabezpieczeniach i cyklu życia wsparcia technicznego, aby wyróżnić zagrożenia bezpieczeństwa w Twoim centrum danych.

Zagrożenia bezpieczeństwa pochodzą z serii następujących analiz:

Nieobsługiwane oprogramowanie: Funkcjonalność Azure Migrate sprawdza wersje odnalezionego oprogramowania względem publicznie dostępnego repozytorium "endoflife.date". Wszystkie dane końca życia są odświeżane co 7 dni. Jeśli okaże się, że oprogramowanie jest na końcu okresu wsparcia (co oznacza, że dostawca nie zapewnia już aktualizacji zabezpieczeń), zostaje ono oznaczone jako zagrożenie bezpieczeństwa. Wczesne identyfikowanie nieobsługiwanego oprogramowania pomaga zaplanować uaktualnienia lub środki zaradcze w ramach migracji do chmury.

Luki w zabezpieczeniach: usługa Azure Migrate identyfikuje zainstalowane oprogramowanie i system operacyjny dla każdego serwera. Mapuje odnalezione oprogramowanie i system operacyjny na nomenklaturę CPE (Common Platform Enumeration) przy użyciu modelu sztucznej inteligencji, który zapewnia unikatową identyfikację dla każdej wersji oprogramowania. Przechowuje tylko metadane oprogramowania (nazwa, wydawca, wersja) i nie przechwytuje żadnych informacji specyficznych dla organizacji. Usługa Azure Migrate koreluje nazwy CPE ze znanymi identyfikatorami CVE (Wspólne Luki i Ujawnienia). Identyfikatory CVE to unikatowe identyfikatory przypisane do ujawnionych publicznie luk w zabezpieczeniach cyberbezpieczeństwa i pomagają organizacjom identyfikować i śledzić luki w zabezpieczeniach w standardowy sposób. Aby uzyskać więcej informacji, zobacz CVE . Informacje o identyfikatorach CVE i powiązanym oprogramowaniu pochodzą z publicznie dostępnej krajowej bazy danych luk w zabezpieczeniach (NVD), zarządzanej przez firmę NIST. Pomaga to zidentyfikować luki w zabezpieczeniach oprogramowania. Każda luka w zabezpieczeniach jest kategoryzowana według poziomu ryzyka (krytyczne, wysokie, średnie, niskie) na podstawie wyniku CVSS dostarczonego przez urządzenie NVD. Ta funkcja używa interfejsu API NVD, ale nie jest zatwierdzona ani certyfikowana przez NVD. Wszystkie dane CVE z urządzenia NVD są odświeżane co 7 dni.

Oczekujące aktualizacje dla serwerów: usługa Azure Migrate identyfikuje maszyny, które nie są w pełni poprawiane lub aktualizowane na podstawie metadanych usługi Windows Update dla serwerów z systemem Windows i metadanych menedżera pakietów systemu Linux dla serwerów z systemem Linux. Pobiera również klasyfikację tych aktualizacji (krytyczne, zabezpieczenia, inne aktualizacje) i wyświetla je do dalszej analizy. Usługa Azure Migrate odświeża dane z menedżerów pakietów windows Updates i Linux co 24 godziny. Te informacje są wyświetlane jako serwery z oczekującymi aktualizacjami zabezpieczeń i krytycznymi poprawkami, co wskazuje, że serwer nie jest w pełni zaktualizowany i powinien zostać zaktualizowany.

Brak oprogramowania do zarządzania zabezpieczeniami i poprawkami: usługa Azure Migrate klasyfikuje oprogramowanie, przetwarzając jego nazwę i wydawcę w wstępnie zdefiniowane kategorie i podkategorie. Dowiedz się więcej. Identyfikuje niechronione serwery, które nie mają oprogramowania zabezpieczeń i zgodności zidentyfikowane za pośrednictwem spisu oprogramowania. Jeśli na przykład spis oprogramowania wskazuje serwer bez oprogramowania w kategoriach, takich jak oprogramowanie antywirusowe, wykrywanie zagrożeń, SIEM, zarządzanie dostępem i tożsamościami lub zarządzanie poprawkami, usługa Azure Migrate flaguje serwer jako potencjalne zagrożenie bezpieczeństwa.

Usługa Azure Migrate aktualizuje szczegółowe informacje o zabezpieczeniach za każdym razem, gdy odświeża odnalezione dane spisu oprogramowania. Platforma aktualizuje spostrzeżenia podczas uruchamiania nowego procesu odkrywania lub gdy aplikacja Azure Migrate wysyła aktualizacje spisu. Zazwyczaj uruchamiasz pełne skanowanie na początku projektu i możesz wykonywać okresowe ponowne skanowanie przed zakończeniem oceny. Wszelkie zmiany w systemie, takie jak nowe poprawki lub oprogramowanie, które osiągnęło koniec cyklu życia, będą mieć swoje odzwierciedlenie w zaktualizowanych informacjach o zabezpieczeniach.

Obliczanie liczby zagrożeń bezpieczeństwa

Użyj następującej formuły, aby obliczyć liczbę zagrożeń bezpieczeństwa dla serwera:

Flaga zakończenia wsparcia systemu operacyjnego + flaga zakończenia wsparcia oprogramowania + liczba luk w zabezpieczeniach + liczba oczekujących aktualizacji krytycznych i zabezpieczeń + flaga oprogramowania zabezpieczającego + flaga oprogramowania do zarządzania poprawkami

- Flaga zakończenia wsparcia systemu operacyjnego = 1, jeśli system operacyjny serwera jest na końcu wsparcia; w przeciwnym razie, 0.

- Flaga zakończenia wsparcia oprogramowania = 1, jeśli oprogramowanie jest na końcu wsparcia technicznego; w przeciwnym razie, 0.

- Liczba luk w zabezpieczeniach = liczba cve zidentyfikowanych dla serwera.

- Liczba oczekujących aktualizacji krytycznych i zabezpieczeń = Oczekujące aktualizacje dla serwerów z systemami Windows i Linux sklasyfikowanych jako Krytyczne lub Zabezpieczenia.

- Flaga oprogramowania zabezpieczającego = 1, jeśli na serwerze nie odnaleziono oprogramowania należącego do kategorii Zabezpieczenia; w przeciwnym razie, 0.

- Flaga oprogramowania do zarządzania poprawkami = 1, jeśli na serwerze nie odnaleziono żadnego oprogramowania należącego do podkategoii Zarządzania poprawkami; w przeciwnym razie, 0.

Uwaga / Notatka

Informacje o zabezpieczeniach w usłudze Azure Migrate pomagają prowadzić i wyróżniać potencjalne zagrożenia bezpieczeństwa w centrum danych. Nie mają być porównywane z wyspecjalizowanymi narzędziami zabezpieczeń. Zalecamy wdrożenie usług platformy Azure, takich jak Microsoft Defender for Cloud i Azure Update Manager w celu kompleksowej ochrony środowiska hybrydowego.

Wymagania wstępne dotyczące przeglądania analiz

Upewnij się, że zostały spełnione następujące wymagania wstępne dotyczące generowania pełnych szczegółowych informacji:

- Użyj odnajdywania opartego na urządzeniach w usłudze Azure Migrate , aby przejrzeć szczegółowe informacje. Wygenerowanie szczegółowych informacji może potrwać do 24 godzin. Odnajdywanie oparte na importowaniu nie jest obsługiwane.

- Użyj istniejącego projektu lub utwórz projekt usługi Azure Migrate przy użyciu portalu w dowolnym z regionów publicznych obsługiwanych przez usługę Azure Migrate. Ta funkcja nie jest obecnie obsługiwana w chmurach dla instytucji rządowych.

- Upewnij się, że funkcje odnajdywania gościa są włączone na urządzeniach.

- Upewnij się, że nie ma problemów z odnajdywaniem oprogramowania. Przejdź do Action Center w projekcie Azure Migrate, aby filtrować kwestie związane ze spisem oprogramowania.

- Upewnij się, że spis oprogramowania jest aktywnie zbierany dla wszystkich serwerów co najmniej raz w ciągu ostatnich 30 dni.

Przegląd szczegółowych informacji

Aby przejrzeć szczegółowe informacje w usłudze Azure Migrate:

Przejdź do portalu usługi Azure Migrate .

Wybierz projekt z listy Wszystkie projekty.

W menu po lewej stronie wybierz pozycję Eksploruj inwentarz>Wgląd w zabezpieczenia (wersja zapoznawcza) aby przejrzeć informacje o zabezpieczeniach dla wybranego projektu. Ta strona zawiera podsumowanie zagrożeń bezpieczeństwa na odnalezionych serwerach i oprogramowaniu.

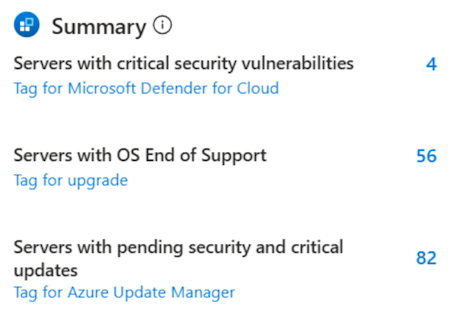

Wybierz dowolny wgląd, aby przejrzeć szczegółowe informacje. Karta Podsumowanie wyróżnia krytyczne zagrożenia bezpieczeństwa w centrum danych, które wymagają natychmiastowej uwagi. Identyfikuje:

- Serwery z krytycznymi lukami w zabezpieczeniach, które korzystają z włączania usługi Microsoft Defender for Cloud po migracji.

- Serwery z systemami operacyjnymi, dla których zakończono wsparcie, z zaleceniem uaktualnienia podczas migracji.

- Liczba serwerów z oczekującymi aktualizacjami krytycznymi i aktualizacjami zabezpieczeń, co sugeruje korygowanie przy użyciu usługi Azure Update Manager po migracji. Serwery o krytycznym znaczeniu można tagować w celu zapewnienia efektywnego planowania i ograniczania ryzyka podczas modernizacji platformy Azure.

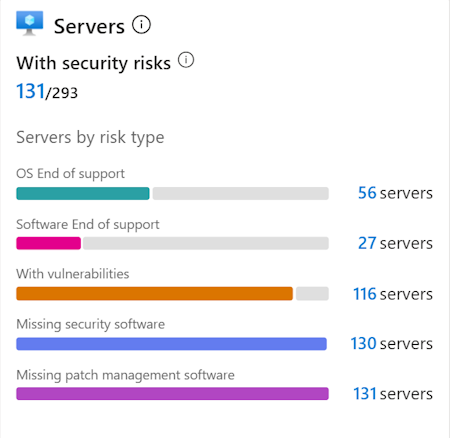

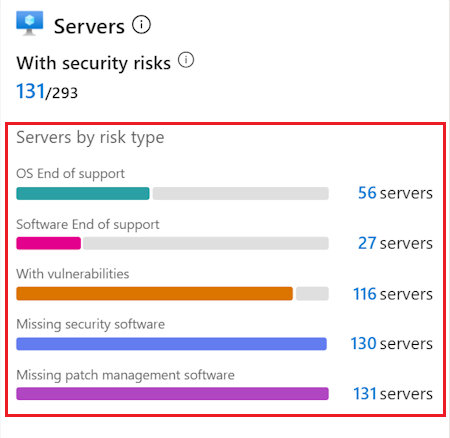

Przegląd oceny ryzyka serwera

Karta Serwery zawiera podsumowanie wszystkich odnalezionych serwerów z zagrożeniami bezpieczeństwa. Serwer jest uznawany za zagrożony, jeśli ma co najmniej jeden z następujących problemów:

Nieobsługiwany system operacyjny

Oprogramowanie bez wsparcia technicznego

Znane luki w zabezpieczeniach (CVE) w zainstalowanym oprogramowaniu lub systemie operacyjnym

Brak oprogramowania do zarządzania zabezpieczeniami lub poprawkami

Oczekujące aktualizacje krytyczne lub aktualizacje zabezpieczeń

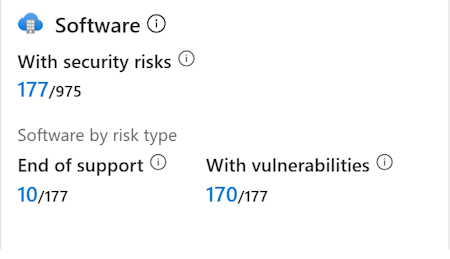

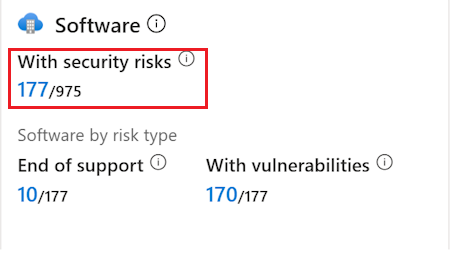

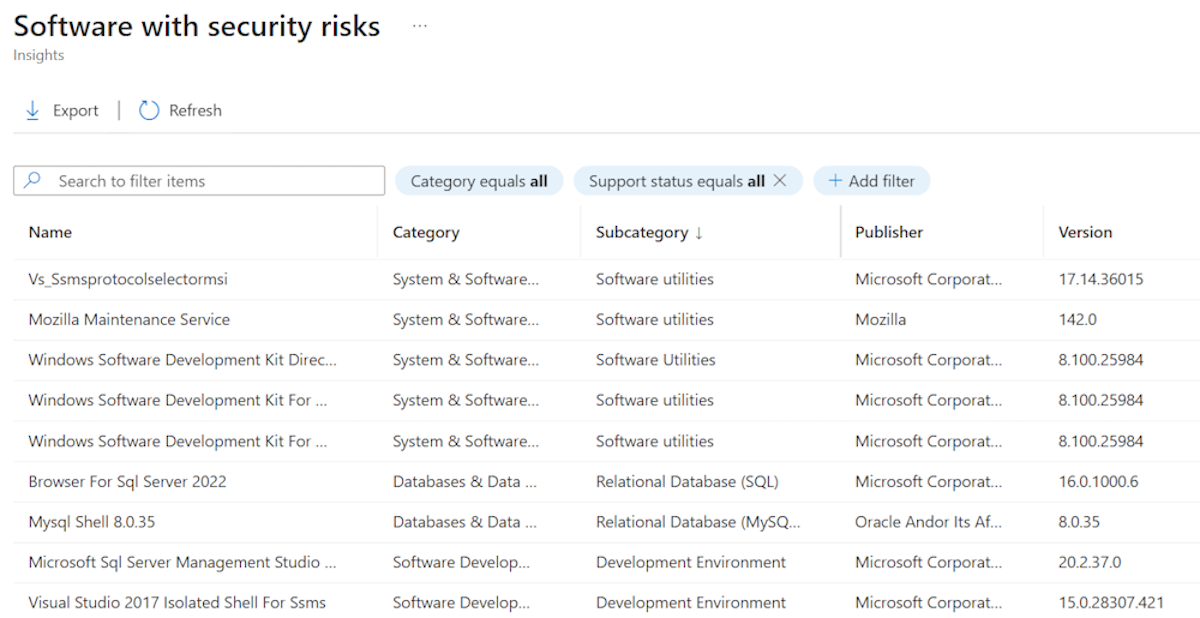

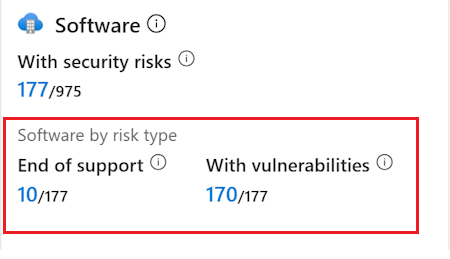

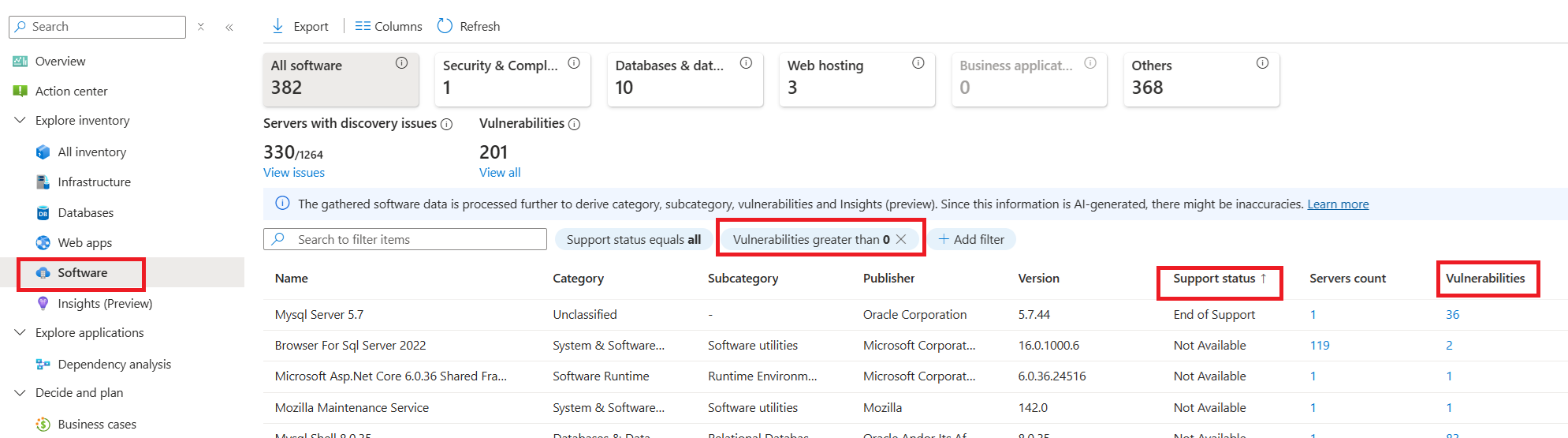

Przegląd oceny ryzyka oprogramowania

Karta oprogramowania zawiera podsumowanie wszystkich odnalezionych oprogramowania z ryzykiem bezpieczeństwa. Oprogramowanie jest oznaczone jako zagrożone, jeśli jest przestarzałe lub ma znane luki w zabezpieczeniach (CVE). Na karcie wyświetlana jest liczba oprogramowania po zakończeniu wsparcia oraz oprogramowania z lukami w zabezpieczeniach, przedstawiona jako ułamki całkowitej liczby oprogramowania z ryzykiem bezpieczeństwa.

Zapoznaj się ze szczegółowymi informacjami o zabezpieczeniach

Aby zapoznać się ze szczegółowymi zagrożeniami bezpieczeństwa dla serwerów i oprogramowania, wykonaj następujące czynności:

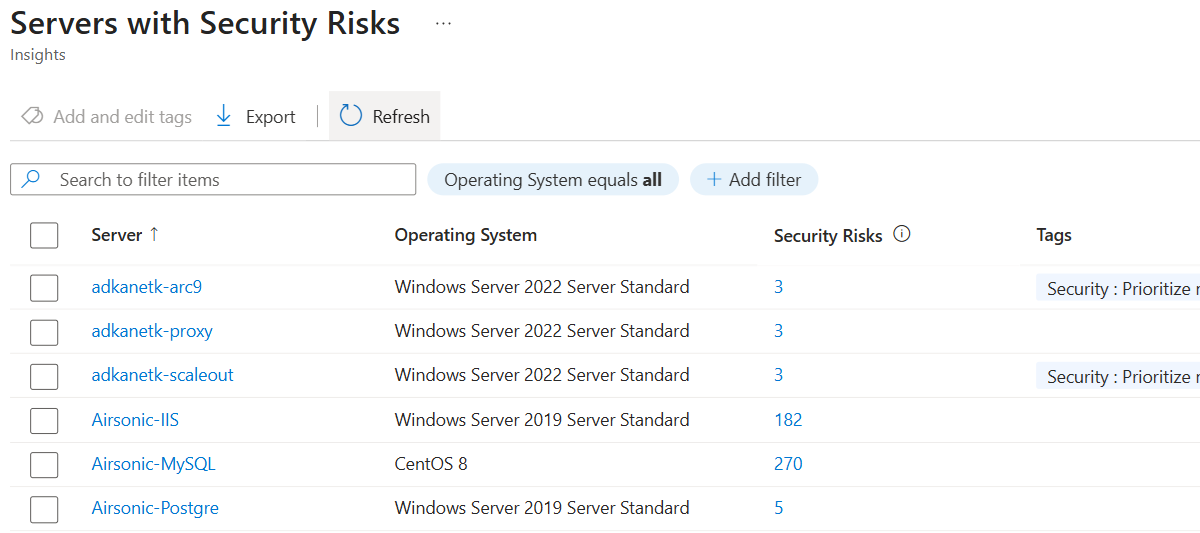

Przegląd serwerów z zagrożeniami bezpieczeństwa

Aby zapoznać się ze szczegółowymi zagrożeniami bezpieczeństwa dla serwerów, wykonaj następujące kroki:

Przejdź do okienka Szczegółowe informacje (wersja zapoznawcza).

Na karcie Serwery wybierz link pokazujący liczbę serwerów z zagrożeniami bezpieczeństwa.

Możesz wyświetlić szczegółową listę odnalezionych serwerów, zastosować tagi do obsługi planowania migracji i wyeksportować dane serwera jako plik .csv.

Wyświetlanie serwerów według ryzyka zabezpieczeń

Aby wyświetlić serwery z określonymi zagrożeniami bezpieczeństwa, przejdź do okienka Szczegółowe informacje (wersja zapoznawcza). Na karcie Serwery zobaczysz i wybierz szczegółową listę serwerów, których dotyczy problem:

- Systemy operacyjne poza wsparciem

- Oprogramowanie bez wsparcia technicznego

- Znane luki w zabezpieczeniach (CVE) w zainstalowanym oprogramowaniu lub systemach operacyjnych

- Brak narzędzi do zarządzania zabezpieczeniami lub poprawkami

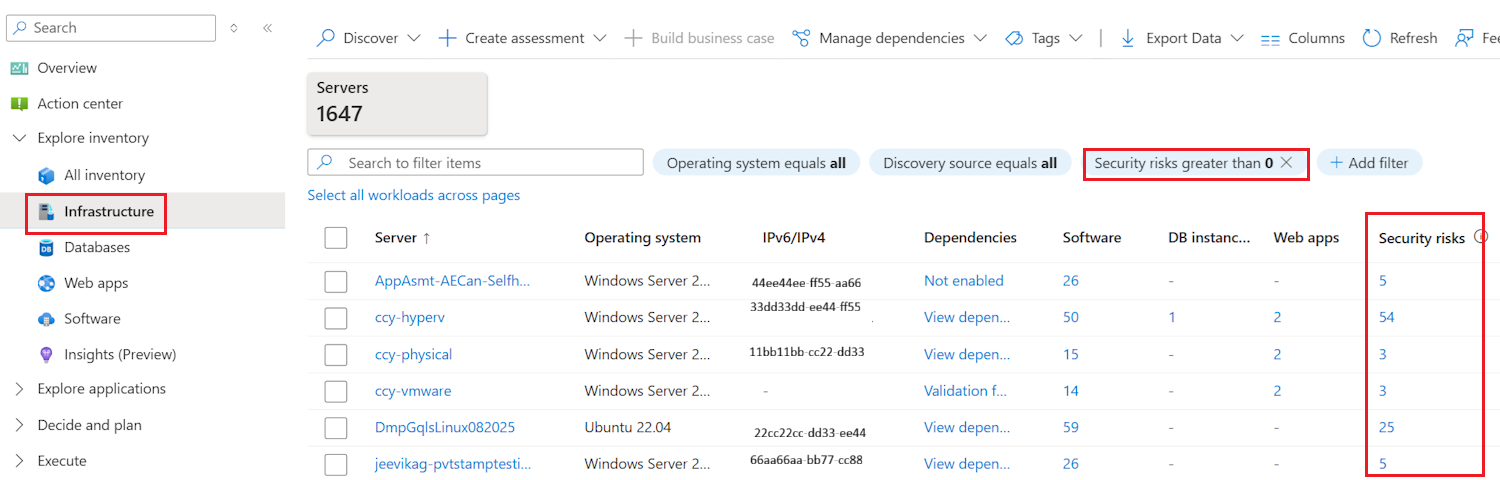

Alternatywnie można filtrować serwery z zagrożeniami bezpieczeństwa w okienku Eksploruj inwentarz>Wszystkie inwentarze i Eksploruj infrastrukturę>Infrastruktura.

Przeglądanie oprogramowania z ryzykiem bezpieczeństwa

Aby przejrzeć oprogramowanie ze zidentyfikowanymi zagrożeniami bezpieczeństwa, wykonaj następujące kroki:

Przejdź do okienka Szczegółowe informacje (wersja zapoznawcza).

Na karcie Oprogramowanie wybierz link pokazujący liczbę elementów oprogramowania z ryzykiem bezpieczeństwa.

Możesz wyświetlić szczegółową listę odnalezionego oprogramowania, zbadać skojarzone metadane i wyeksportować dane jako plik .csv.

Aby wyświetlić oprogramowanie o określonym ryzyku bezpieczeństwa, przejdź do okienka Szczegółowe informacje (wersja zapoznawcza). w tym miejscu zobaczysz szczegółową listę oprogramowania, na które wpływają następujące kwestie:

- Stan zakończenia pomocy technicznej

- Znane luki w zabezpieczeniach (CVE)

Alternatywnie możesz filtrować oprogramowanie, które nie jest już wspierane, oraz to z zidentyfikowanymi lukami w zabezpieczeniach w okienku Eksploruj spis>oprogramowania.

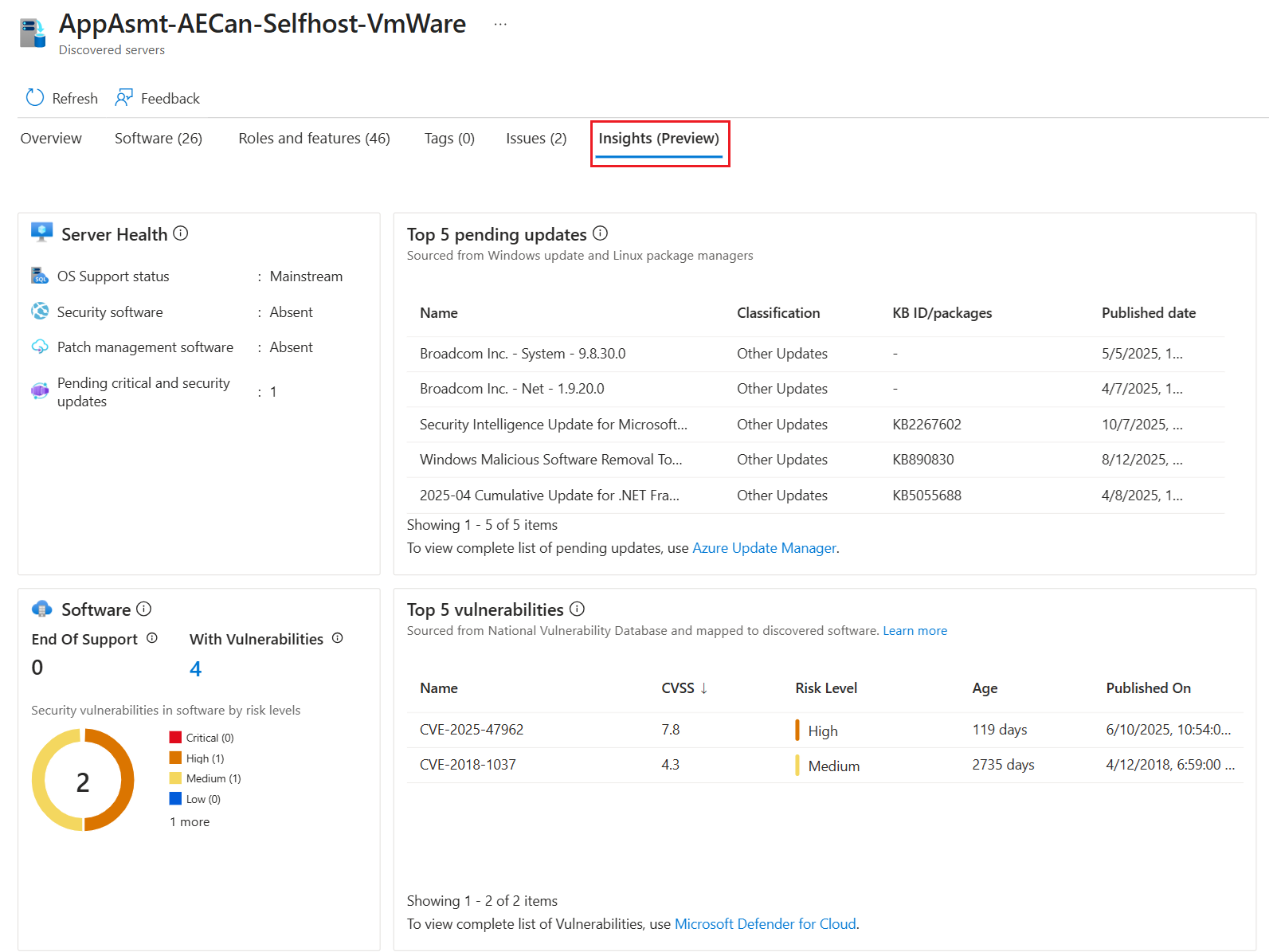

Zapoznaj się ze szczegółowymi informacjami o zabezpieczeniach serwera

Aby wyświetlić szczegółowe informacje o zabezpieczeniach dla określonego serwera:

Przejdź do okienka Infrastruktura z menu po lewej stronie i wybierz serwer, który chcesz przejrzeć.

Wybierz kartę Szczegółowe informacje (wersja zapoznawcza). Na karcie są wyświetlane szczegółowe informacje o zabezpieczeniach dla wybranego serwera, w tym:

- Stan obsługi systemu operacyjnego

- Obecność oprogramowania do zarządzania zabezpieczeniami i poprawkami

- Oczekujące aktualizacje krytyczne i aktualizacje zabezpieczeń

- Oprogramowanie bez wsparcia technicznego

- Oprogramowanie ze znanymi lukami w zabezpieczeniach (CVE)

- Podsumowanie pięciu najważniejszych oczekujących aktualizacji i pięciu najważniejszych luk w zabezpieczeniach jest udostępnianych w celu ułatwienia ustalania priorytetów korygowania.

Zarządzanie uprawnieniami w usłudze Security Insights

Informacje o zabezpieczeniach są włączone domyślnie dla wszystkich użytkowników. Aby zarządzać dostępem, utwórz role niestandardowe i usuń następujące uprawnienia:

| Resource | Permissions | Description |

|---|---|---|

| Oczekujące aktualizacje | Microsoft.OffAzure/hypervSites/machines/inventoryinsights/pendingupdates/* |

Odczytywanie oczekujących aktualizacji witryny Hyper-V |

Microsoft.OffAzure/serverSites/machines/inventoryinsights/pendingupdates/* |

Odczyt oczekujących aktualizacji lokacji serwera fizycznego | |

Microsoft.OffAzure/vmwareSites/machines/inventoryinsights/pendingupdates/* |

Sprawdź oczekujące aktualizacje maszyny VMware | |

| Luki | Microsoft.OffAzure/hypervSites/machines/inventoryinsights/vulnerabilities/* |

Odczytywanie luk w zabezpieczeniach witryny Hyper-V |

Microsoft.OffAzure/serverSites/machines/inventoryinsights/vulnerabilities/* |

Odczytaj luki w zabezpieczeniach lokalizacji serwera fizycznego | |

Microsoft.OffAzure/vmwareSites/machines/inventoryinsights/vulnerabilities/* |

Odczytywanie luk w zabezpieczeniach maszyny VMware |

Możesz również zaimplementować wbudowane role dla usługi Azure Migrate, aby zarządzać dostępem do wyświetlania szczegółowych informacji. Dowiedz się więcej

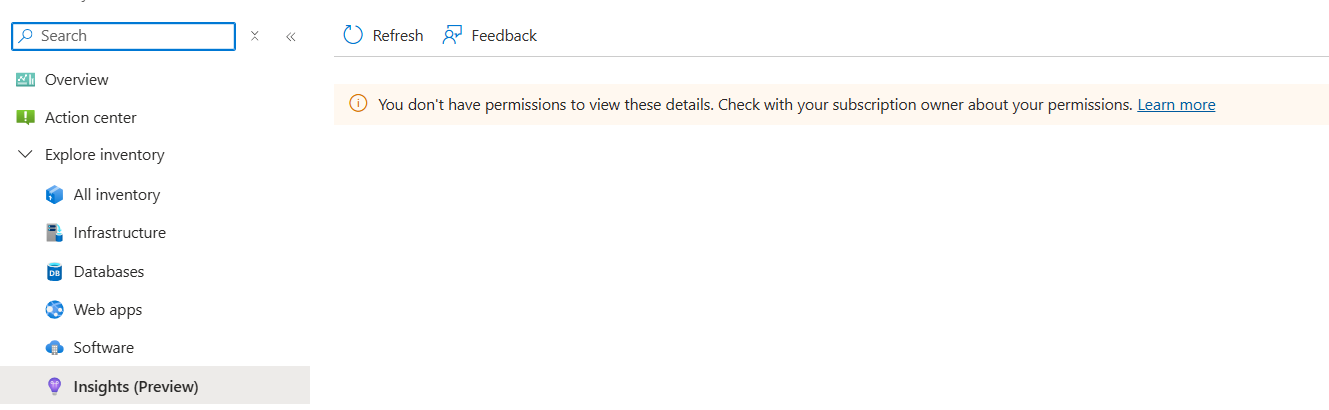

Poniższy komunikat o błędzie jest wyświetlany, gdy użytkownik nie ma uprawnień do wyświetlania szczegółowych informacji:

Uwaga / Notatka

Stan obsługi systemów operacyjnych i oprogramowania to właściwość na poziomie maszyny. Dostęp użytkownika do tych informacji jest określany przez uprawnienia przypisane na poziomie komputera.

Eksplorowanie usług platformy Azure w celu ograniczenia ryzyka związanego z zabezpieczeniami

Platforma Azure oferuje zintegrowane rozwiązania umożliwiające identyfikowanie i eliminowanie zagrożeń związanych z zabezpieczeniami oraz wzmacnianie poziomu zabezpieczeń chmury:

- Usługa Microsoft Defender for Cloud zapewnia ujednolicone zarządzanie zabezpieczeniami i zaawansowaną ochronę przed zagrożeniami. Stale ocenia zasoby pod kątem błędów konfiguracji i luk w zabezpieczeniach, zapewniając rekomendacje umożliwiające podejmowanie działań w celu zabezpieczenia infrastruktury. Dzięki dostosowaniu do branżowych standardów zgodności zapewnia, że Twoje obciążenia pozostają bezpieczne i zgodne.

- Usługa Azure Update Manager usprawnia stosowanie poprawek systemu operacyjnego bez dodatkowej infrastruktury. Automatyzuje harmonogramy aktualizacji, aby zminimalizować zagrożenia bezpieczeństwa związane z niezaktualizowanymi systemami i oferuje szczegółowe raportowanie zgodności. Dzięki szczegółowej kontroli nad wdrożeniami pomaga zachować integralność systemu i odporność na zmieniające się zagrożenia.

Dalsze kroki

- Dowiedz się więcej o uprawnieniach w usłudze Azure Migrate.

- Dowiedz się więcej o kosztach zabezpieczeń w analizie przypadku biznesowego.

- Dowiedz się więcej o ocenach.