Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Ważne

Niestandardowe wykrycia są teraz najlepszym sposobem tworzenia nowych reguł w SIEM Microsoft Sentinel i Microsoft Defender XDR. Dzięki wykryciom niestandardowym można zmniejszyć koszty pozyskiwania, uzyskać nieograniczoną liczbę wykryć w czasie rzeczywistym i korzystać z bezproblemowej integracji z danymi Defender XDR, funkcjami i działaniami naprawczymi z automatycznym mapowaniem jednostek. Aby uzyskać więcej informacji, przeczytaj ten blog.

Reguły analizy niemal w czasie rzeczywistym usługi Microsoft Sentinel zapewniają gotowe do użycia wykrywanie zagrożeń. Ten typ reguły został zaprojektowany tak, aby był bardzo dynamiczny, uruchamiając zapytanie w odstępach zaledwie jedną minutę.

Obecnie te szablony mają ograniczoną aplikację, jak opisano poniżej, ale technologia szybko się rozwija i rozwija.

Ważne

Po 31 marca 2027 r. usługa Microsoft Sentinel nie będzie już obsługiwana w witrynie Azure Portal i będzie dostępna tylko w portalu usługi Microsoft Defender. Wszyscy klienci korzystający z usługi Microsoft Sentinel w witrynie Azure Portal zostaną przekierowani do portalu usługi Defender i będą używać usługi Microsoft Sentinel tylko w portalu usługi Defender.

Jeśli nadal używasz usługi Microsoft Sentinel w witrynie Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia bezproblemowego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez usługę Microsoft Defender.

Wyświetlanie reguł niemal w czasie rzeczywistym (NRT)

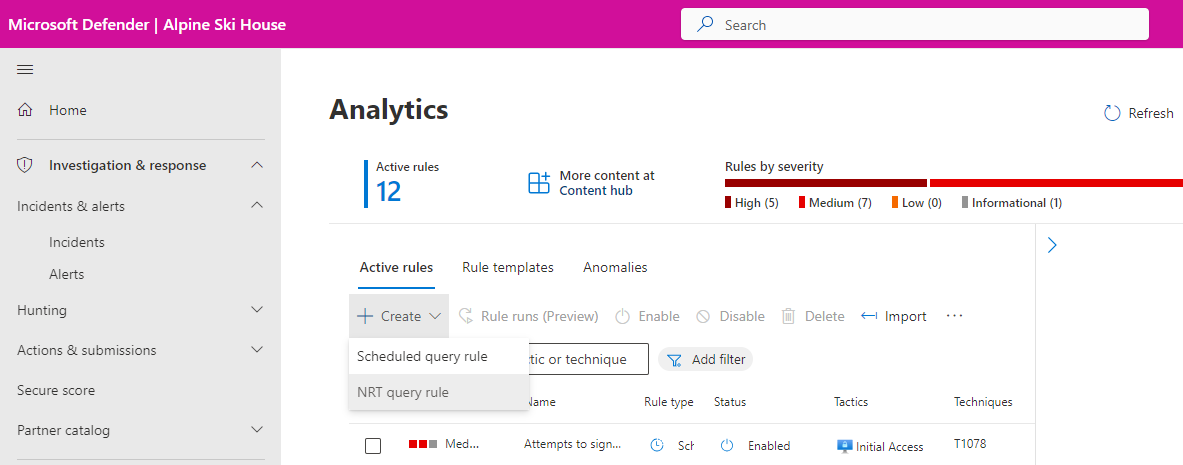

Z menu nawigacji usługi Microsoft Defender rozwiń Microsoft Sentinel, a następnie Konfiguracja. Wybierz pozycję Analizy.

Na ekranie Analiza z wybraną kartą Aktywne reguły przefiltruj listę szablonów NRT:

Wybierz pozycję Dodaj filtr i wybierz pozycję Typ reguły z listy filtrów.

Z wynikowej listy wybierz pozycję NRT. Następnie wybierz pozycję Zastosuj.

Tworzenie reguł NRT

Reguły NRT są tworzone w taki sam sposób, jak w przypadku tworzenia regularnych reguł analizy zaplanowanych zapytań:

Postępuj zgodnie z instrukcjami kreatora reguł analizy.

Konfiguracja reguł NRT jest w większości taka sama jak w przypadku zaplanowanych reguł analizy.

W logice zapytań można odwoływać się do wielu tabel i list obserwowanych .

Możesz użyć wszystkich metod wzbogacania alertów: mapowania encji, szczegółów niestandardowych i szczegółów dotyczących alertu.

Możesz wybrać sposób grupowania alertów w zdarzenia i pomijania zapytania po wygenerowaniu określonego wyniku.

Odpowiedzi na alerty i zdarzenia można zautomatyzować.

Zapytanie reguły można uruchomić w różnych obszarach roboczych.

Ze względu na charakter i ograniczenia reguł NRT jednak następujące funkcje zaplanowanych reguł analizy nie będą dostępne w kreatorze.

- Planowanie zapytań nie jest konfigurowalne, ponieważ zapytania są automatycznie zaplanowane do wykonywania się raz na minutę z jednominutowym okresem powrotu.

- Próg alertu nie ma znaczenia, ponieważ alert jest generowany zawsze.

- Konfiguracja grupowania zdarzeń jest teraz dostępna w ograniczonym stopniu. Możesz wybrać, aby reguła NRT generowała alert przy każdym zdarzeniu, maksymalnie dla 30 zdarzeń. Jeśli wybierzesz tę opcję, a reguła będzie zawierać więcej niż 30 zdarzeń, alerty z jednym zdarzeniem zostaną wygenerowane dla pierwszych 29 zdarzeń, a 30 alert będzie zawierać podsumowanie wszystkich zdarzeń w zestawie wyników.

Ponadto, ze względu na limity wielkości alertów, zapytanie powinno używać

projectinstrukcji, aby uwzględnić tylko niezbędne pola z tabeli. W przeciwnym razie informacje, które chcesz wyświetlić, mogą zostać obcięte.

Następne kroki

W tym dokumencie przedstawiono sposób tworzenia reguł analizy niemal w czasie rzeczywistym (NRT) w usłudze Microsoft Sentinel.

- Dowiedz się więcej o regułach analizy niemal w czasie rzeczywistym (NRT) w usłudze Microsoft Sentinel.

- Zapoznaj się z innymi typami reguł analizy.