Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Po połączeniu źródeł danych z Microsoft Sentinel użyj strony Przegląd, aby wyświetlać, monitorować i analizować działania w całym środowisku. W tym artykule opisano widżety i grafy dostępne na pulpicie nawigacyjnym przeglądu Microsoft Sentinel.

Ważna

Po 31 marca 2027 r. Microsoft Sentinel nie będą już obsługiwane w Azure Portal i będą dostępne tylko w portalu Microsoft Defender. Wszyscy klienci korzystający z Microsoft Sentinel w Azure Portal zostaną przekierowane do portalu usługi Defender i będą używać Microsoft Sentinel tylko w portalu usługi Defender.

Jeśli nadal używasz Microsoft Sentinel w Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia płynnego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez Microsoft Defender.

Wymagania wstępne

- Upewnij się, że masz dostęp czytelnika do Microsoft Sentinel zasobów. Aby uzyskać więcej informacji, zobacz Role i uprawnienia w Microsoft Sentinel.

Uzyskiwanie dostępu do strony Przegląd

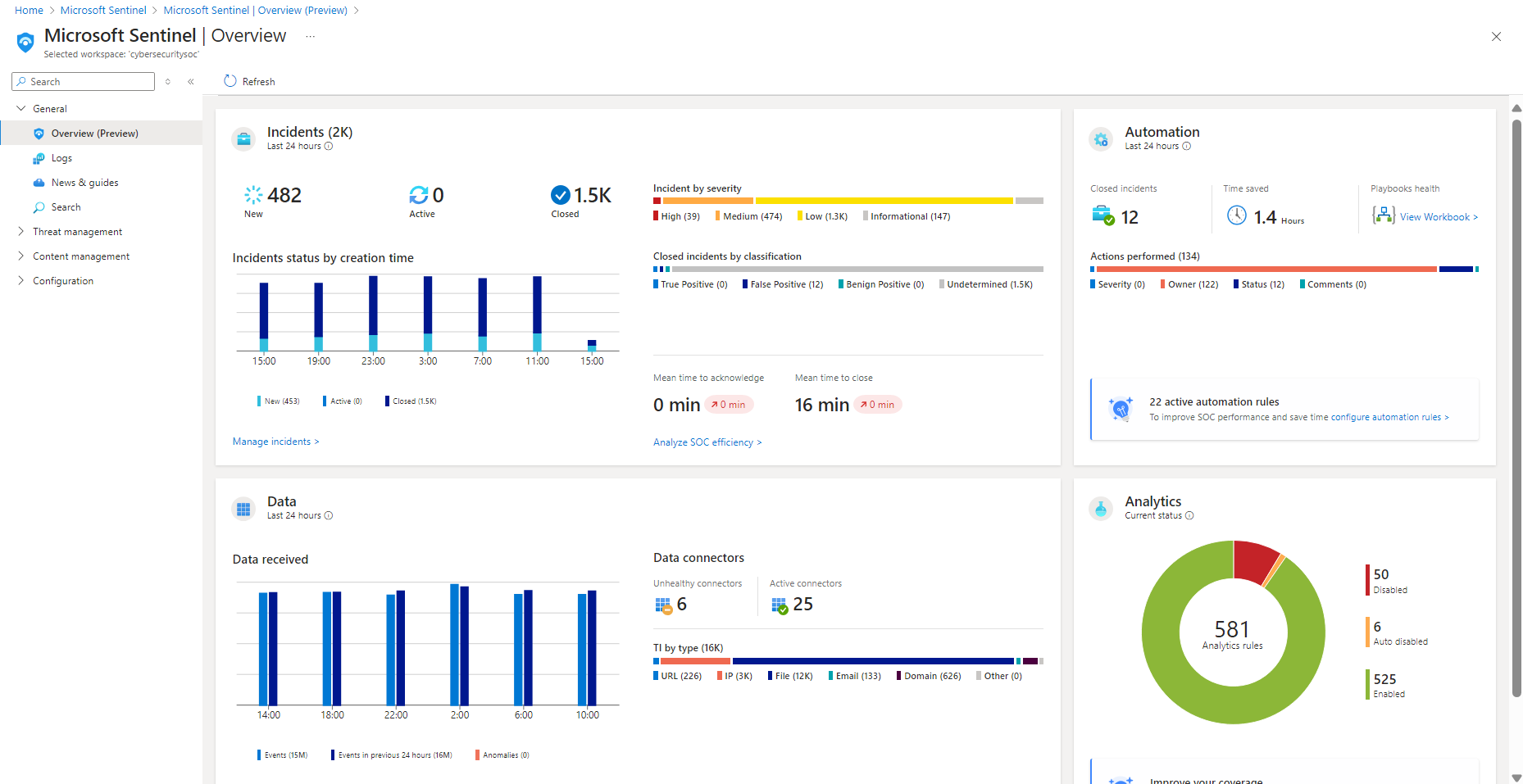

Jeśli obszar roboczy jest dołączony do portalu Microsoft Defender, wybierz pozycję Ogólne > omówienie. W przeciwnym razie wybierz pozycję Przegląd bezpośrednio. Przykład:

Dane dla każdej sekcji pulpitu nawigacyjnego są wstępnie obliczane, a czas ostatniego odświeżania jest wyświetlany w górnej części każdej sekcji. Wybierz pozycję Odśwież w górnej części strony, aby odświeżyć całą stronę.

Wyświetlanie danych zdarzenia

Aby zmniejszyć szum i zminimalizować liczbę alertów potrzebnych do przejrzenia i zbadania, Microsoft Sentinel używa techniki łączenia w celu skorelowania alertów ze zdarzeniami. Zdarzenia są grupami powiązanych alertów z możliwością działania, które można zbadać i rozwiązać.

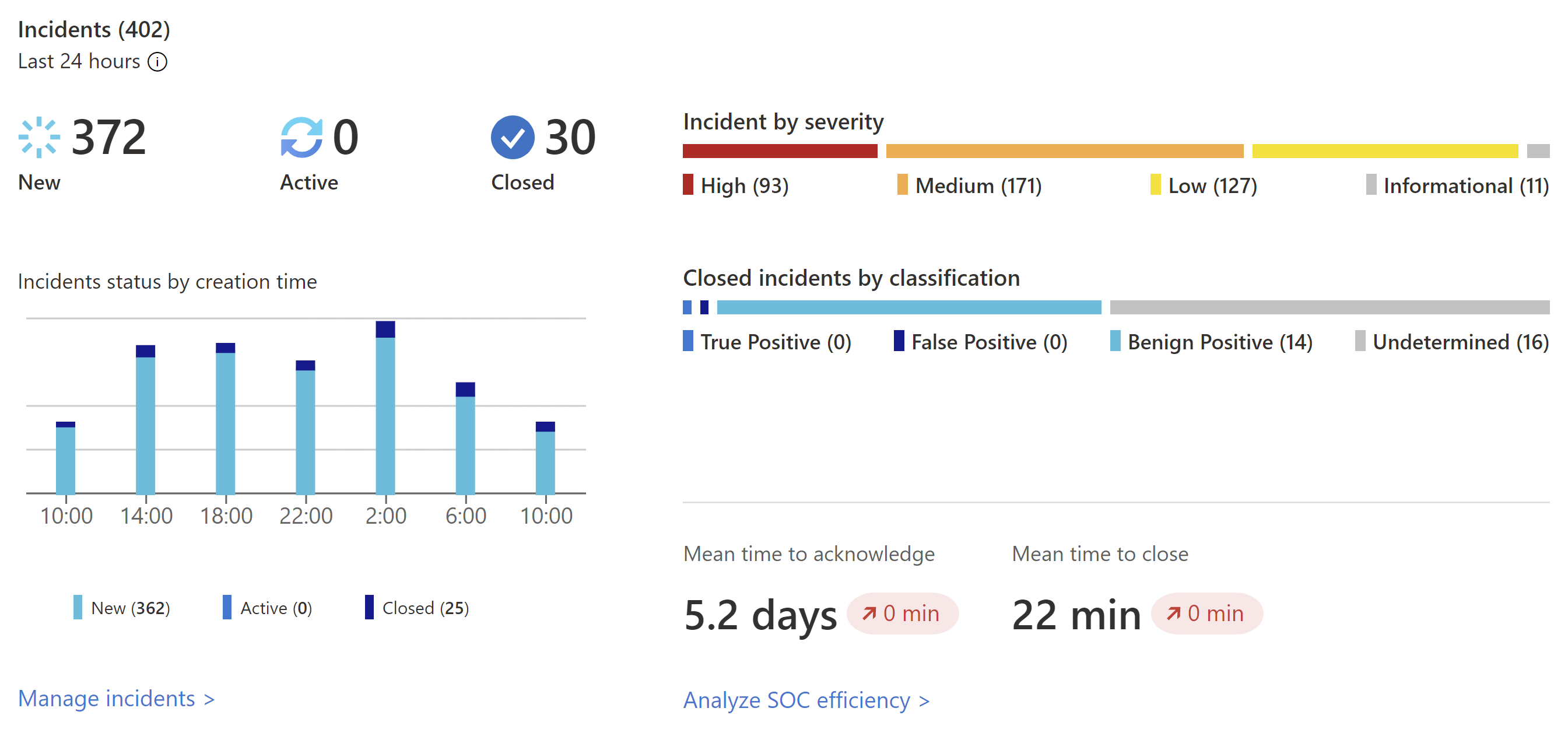

Na poniższej ilustracji przedstawiono przykład sekcji Zdarzenia na pulpicie nawigacyjnym Przegląd :

Sekcja Zdarzenia zawiera następujące dane:

- Liczba nowych, aktywnych i zamkniętych zdarzeń w ciągu ostatnich 24 godzin.

- Całkowita liczba zdarzeń o każdej ważności.

- Liczba zamkniętych zdarzeń każdego typu klasyfikacji zamykającej.

- Stan zdarzenia według czasu utworzenia w odstępach czterech godzin.

- Średni czas potwierdzenia zdarzenia i średni czas zamknięcia zdarzenia z linkiem do skoroszytu wydajności SOC.

Wybierz pozycję Zarządzaj zdarzeniami, aby przejść do strony Microsoft Sentinel Incydenty, aby uzyskać więcej szczegółów.

Wyświetlanie danych automatyzacji

Po wdrożeniu automatyzacji za pomocą Microsoft Sentinel monitoruj automatyzację obszaru roboczego w sekcji Automatyzacja pulpitu nawigacyjnego Przegląd.

Zacznij od podsumowania działania reguł automatyzacji: zdarzenia zamknięte przez automatyzację, czas zapisania automatyzacji i kondycja powiązanych podręczników.

Microsoft Sentinel oblicza czas zapisany przez automatyzację przez znalezienie średniego czasu zapisanego pojedynczej automatyzacji, pomnożonego przez liczbę zdarzeń rozwiązanych przez automatyzację. Formuła jest następująca:

(avgWithout - avgWith) * resolvedByAutomationGdzie:

- avgWithout to średni czas potrzebny na rozwiązanie zdarzenia bez automatyzacji.

- avgWith to średni czas potrzebny na rozwiązanie zdarzenia przez automatyzację.

- resolvedByAutomation to liczba zdarzeń, które są rozwiązywane przez automatyzację.

Poniżej podsumowania wykres podsumowuje liczbę akcji wykonywanych przez automatyzację według typu akcji.

W dolnej części sekcji znajdź liczbę aktywnych reguł automatyzacji z linkiem do strony automatyzacji .

Wybierz link Skonfiguruj reguły automatyzacji do strony przesiadki automatyzacji , na której można skonfigurować większą automatyzację.

Wyświetlanie stanu rekordów danych, modułów zbierających dane i analizy zagrożeń

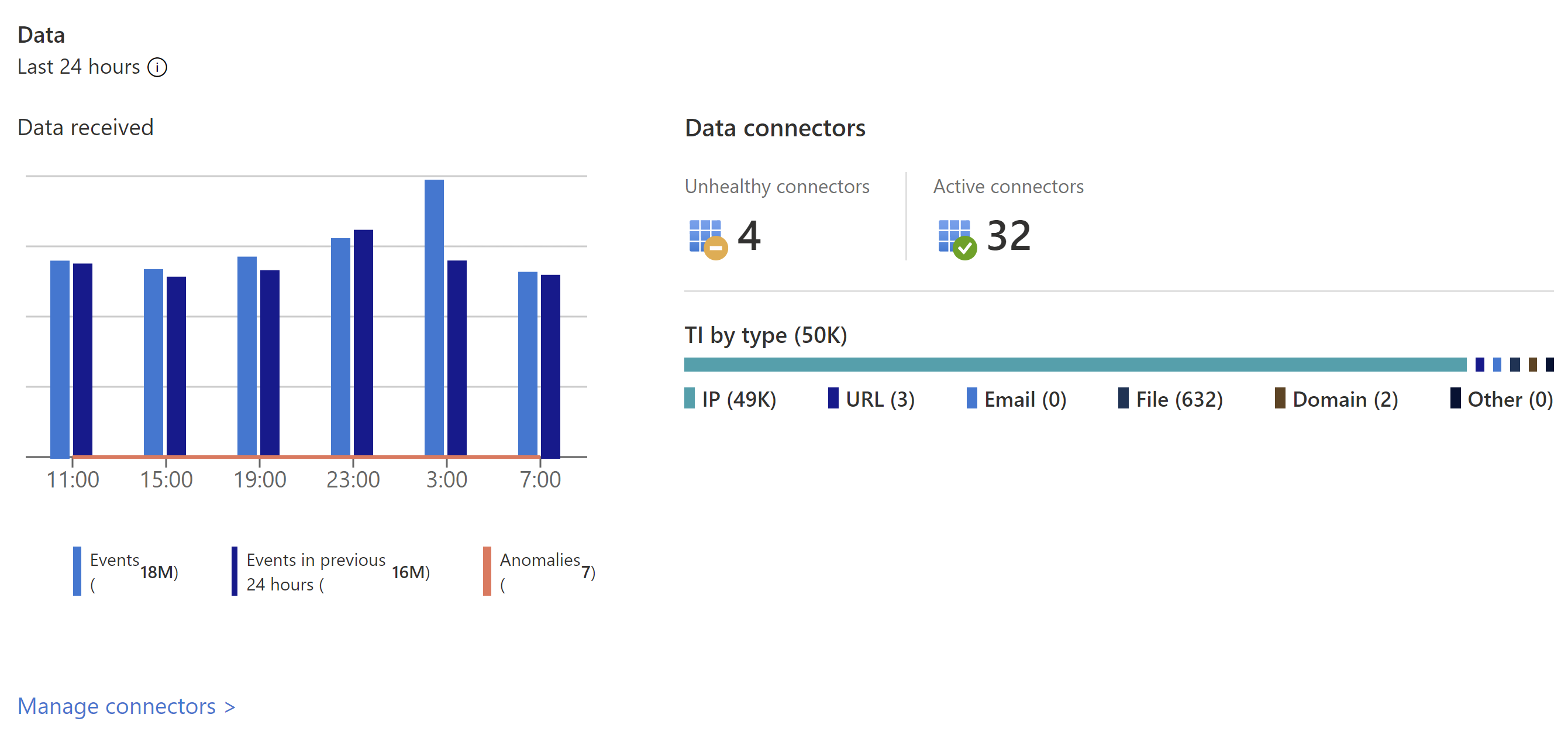

W sekcji Dane pulpitu nawigacyjnego Przegląd śledź informacje o rekordach danych, modułach zbierających dane i analizie zagrożeń.

Wyświetl następujące szczegóły:

Liczba rekordów, które Microsoft Sentinel zebrane w ciągu ostatnich 24 godzin w porównaniu z poprzednimi 24 godzinami, oraz anomalie wykryte w tym okresie.

Podsumowanie stanu łącznika danych podzielone przez łączniki w złej kondycji i aktywne. Łączniki w złej kondycji wskazują, ile łączników ma błędy. Aktywne łączniki to łączniki z danymi przesyłane strumieniowo do Microsoft Sentinel, mierzone za pomocą zapytania zawartego w łączniku.

Rekordy analizy zagrożeń w Microsoft Sentinel według wskaźnika kompromisu.

Wybierz pozycję Zarządzaj łącznikami , aby przejść do strony Łączniki danych , na której można wyświetlać łączniki danych i zarządzać nimi.

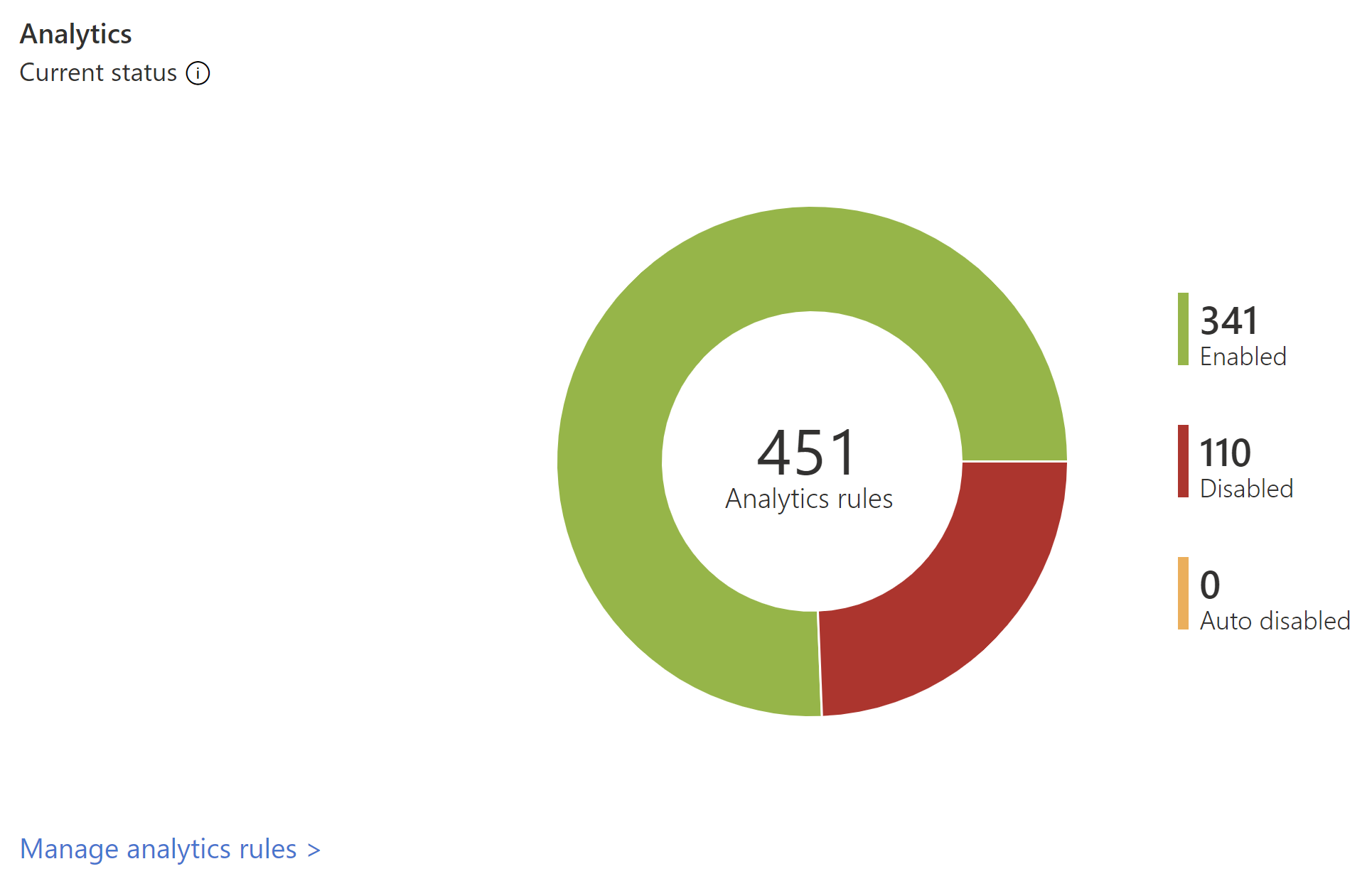

Wyświetlanie danych analitycznych

Śledzenie danych dla reguł analizy w sekcji Analiza na pulpicie nawigacyjnym Przegląd .

Liczba reguł analizy w Microsoft Sentinel jest wyświetlana według stanu, w tym włączone, wyłączone i automatyczne wykrywanie.

Wybierz link widoku MITRE , aby przejść do usługi MITRE ATT&CK, gdzie możesz zobaczyć, jak środowisko jest chronione przed taktykami i technikami mitre att&CK. Wybierz link Zarządzanie regułami analizy , aby przejść do strony Analiza , na której można wyświetlać reguły, które konfigurują sposób wyzwalania alertów i zarządzać nimi.

Następne kroki

Użyj szablonów skoroszytów, aby dokładniej poznać zdarzenia generowane w całym środowisku. Aby uzyskać więcej informacji, zobacz Wizualizowanie i monitorowanie danych przy użyciu skoroszytów w Microsoft Sentinel.

Włącz dzienniki zapytań usługi Log Analytics, aby uzyskać wszystkie zapytania uruchamiane z obszaru roboczego. Aby uzyskać więcej informacji, zobacz Audit Microsoft Sentinel queries and activities (Inspekcja zapytań i działań Microsoft Sentinel).

Dowiedz się więcej o zapytaniach używanych za widżetami pulpitu nawigacyjnego przeglądów . Aby uzyskać więcej informacji, zobacz Szczegółowe omówienie nowego pulpitu nawigacyjnego przeglądu Microsoft Sentinel.