Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Usługa Microsoft Purview zapewnia organizacjom wgląd w to, gdzie są przechowywane poufne informacje, co ułatwia określanie priorytetów danych zagrożonych w celu ochrony. Zintegruj usługę Microsoft Purview z Microsoft Sentinel, aby ułatwić zawężenie dużej liczby zdarzeń i zagrożeń, które pojawiły się w Microsoft Sentinel, oraz zrozumienie najważniejszych obszarów, które należy rozpocząć.

Zacznij od pozyskiwania dzienników usługi Microsoft Purview do Microsoft Sentinel za pośrednictwem łącznika danych. Następnie użyj skoroszytu Microsoft Sentinel, aby wyświetlić dane, takie jak skanowane zasoby, znalezione klasyfikacje i etykiety stosowane przez usługę Microsoft Purview. Użyj reguł analizy, aby tworzyć alerty dotyczące zmian w poufności danych.

Dostosuj skoroszyt usługi Microsoft Purview i reguły analizy, aby najlepiej odpowiadały potrzebom organizacji, i połącz dzienniki usługi Microsoft Purview z danymi pozyskiwanymi z innych źródeł, aby tworzyć wzbogacone szczegółowe informacje w ramach Microsoft Sentinel.

Wymagania wstępne

Przed rozpoczęciem upewnij się, że masz dołączony obszar roboczy Microsoft Sentinel i usługę Microsoft Purview, a użytkownik ma następujące role:

Rola właściciela lub współautora konta usługi Microsoft Purview w celu skonfigurowania ustawień diagnostycznych i skonfigurowania łącznika danych.

Rola współautora Microsoft Sentinel z uprawnieniami do zapisu umożliwiającymi włączanie łącznika danych, wyświetlanie skoroszytu i tworzenie reguł analitycznych.

Rozwiązanie Microsoft Purview zainstalowane w obszarze roboczym usługi Log Analytics jest włączone dla Microsoft Sentinel.

Rozwiązanie Microsoft Purview to zestaw zawartości w pakiecie, w tym łącznik danych, skoroszyt i reguły analizy skonfigurowane specjalnie dla danych usługi Microsoft Purview. Aby uzyskać więcej informacji, zobacz About Microsoft Sentinel content and solutions (Informacje o zawartości i rozwiązaniach) oraz Discover and manage Microsoft Sentinel out-of-the-box content (Informacje o zawartości i rozwiązaniach) oraz Odnajdywanie zawartości Microsoft Sentinel out-of-the-box oraz zarządzanie nią.

Instrukcje dotyczące włączania łącznika danych są również dostępne w Microsoft Sentinel na stronie łącznika danych usługi Microsoft Purview.

Rozpoczynanie pozyskiwania danych usługi Microsoft Purview w Microsoft Sentinel

Skonfiguruj ustawienia diagnostyczne, aby dzienniki poufności danych usługi Microsoft Purview były przepływane do Microsoft Sentinel, a następnie uruchom skanowanie usługi Microsoft Purview, aby rozpocząć pozyskiwanie danych.

Ustawienia diagnostyczne wysyłają zdarzenia dziennika dopiero po uruchomieniu pełnego skanowania lub wykryciu zmiany podczas skanowania przyrostowego. Zwykle dzienniki zaczynają pojawiać się w Microsoft Sentinel przez około 10–15 minut.

Aby włączyć przepływ dzienników poufności danych do Microsoft Sentinel:

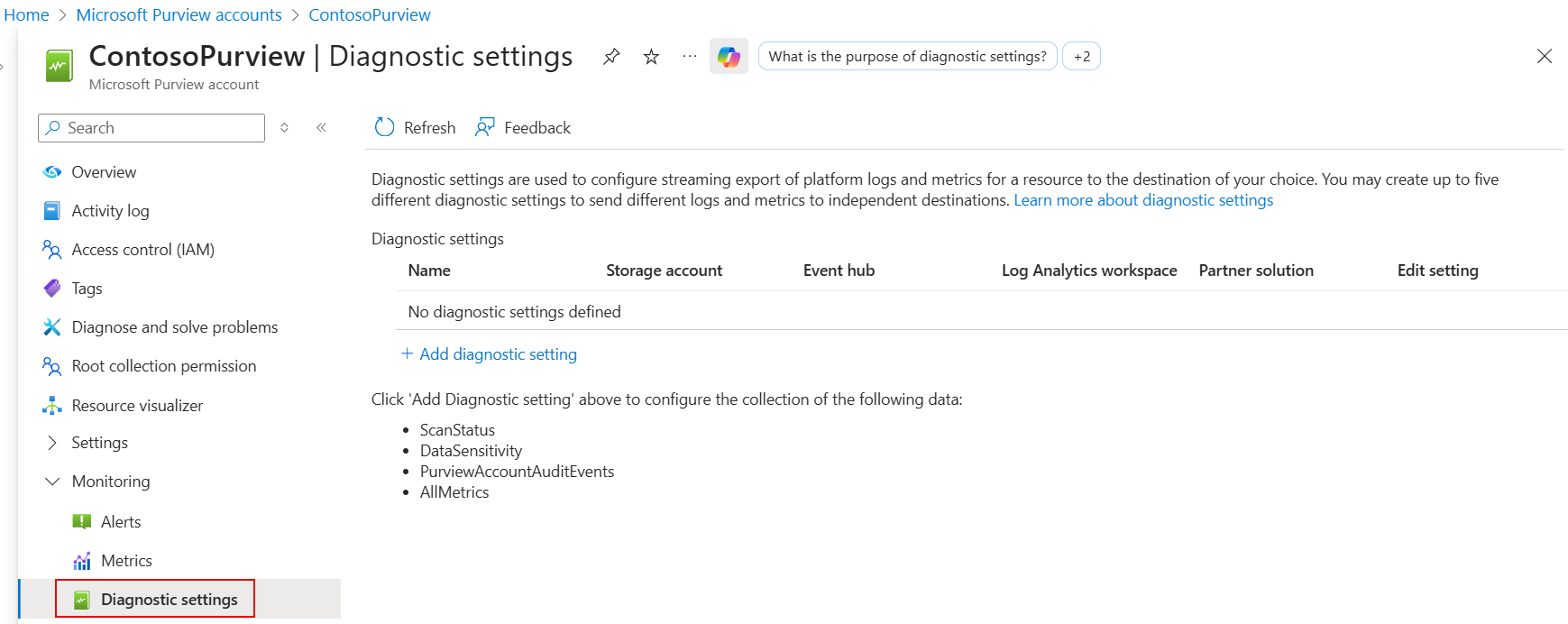

Przejdź do konta usługi Microsoft Purview w Azure Portal i wybierz pozycję Ustawienia diagnostyczne.

Wybierz pozycję + Dodaj ustawienie diagnostyczne i skonfiguruj nowe ustawienie, aby wysyłać dzienniki z usługi Microsoft Purview do Microsoft Sentinel:

- Wprowadź zrozumiałą nazwę ustawienia.

- W obszarze Dzienniki wybierz pozycję DataSensitivityLogEvent.

- W obszarze Szczegóły docelowe wybierz pozycję Wyślij do obszaru roboczego usługi Log Analytics, a następnie wybierz szczegóły subskrypcji i obszaru roboczego używane do Microsoft Sentinel.

Wybierz Zapisz.

Aby uzyskać więcej informacji, zobacz Łączenie Microsoft Sentinel z innymi usługami firmy Microsoft przy użyciu połączeń opartych na ustawieniach diagnostycznych.

Aby uruchomić skanowanie i wyświetlanie danych w usłudze Microsoft Purview w Microsoft Sentinel:

W usłudze Microsoft Purview uruchom pełne skanowanie zasobów. Aby uzyskać więcej informacji, zobacz Skanowanie źródeł danych w usłudze Microsoft Purview.

Po zakończeniu skanowania usługi Microsoft Purview wróć do łącznika danych usługi Microsoft Purview w Microsoft Sentinel i upewnij się, że dane zostały odebrane.

Wyświetlanie ostatnich danych odnalezionych przez usługę Microsoft Purview

Rozwiązanie Microsoft Purview udostępnia dwa szablony reguł analizy, które można włączyć, w tym regułę ogólną i niestandardową regułę.

- Ogólna wersja , Poufne dane odnalezione w ciągu ostatnich 24 godzin, monitoruje wykrywanie wszelkich klasyfikacji znalezionych w zasobach danych podczas skanowania usługi Microsoft Purview.

- Dostosowana wersja , Poufne dane odnalezione w ciągu ostatnich 24 godzin — dostosowane, monitoruje i generuje alerty za każdym razem, gdy określona klasyfikacja, taka jak numer ubezpieczenia społecznego, została wykryta.

Ta procedura umożliwia dostosowanie zapytań reguł analizy usługi Microsoft Purview w celu wykrywania zasobów z określoną klasyfikacją, etykietą poufności, regionem źródłowym i nie tylko. Połącz dane wygenerowane z innymi danymi w Microsoft Sentinel, aby wzbogacić wykrywanie i alerty.

Uwaga

Microsoft Sentinel reguły analizy to zapytania KQL, które wyzwalają alerty po wykryciu podejrzanych działań. Dostosuj i zgrupuj reguły razem, aby utworzyć zdarzenia dla zespołu SOC w celu zbadania.

Modyfikowanie szablonów reguł analizy usługi Microsoft Purview

W Microsoft Sentinel otwórz rozwiązanie Microsoft Purview, a następnie znajdź i wybierz odnalezione dane poufne w regule Ostatnie 24 godziny — dostosowane. W okienku bocznym wybierz pozycję Utwórz regułę , aby utworzyć nową regułę na podstawie szablonu.

Przejdź do strony Configuration>Analytics i wybierz pozycję Aktywne reguły. Wyszukaj regułę o nazwie Poufne dane odnalezione w ciągu ostatnich 24 godzin — dostosowane.

Domyślnie reguły analizy utworzone przez rozwiązania Microsoft Sentinel są wyłączone. Pamiętaj, aby włączyć regułę dla obszaru roboczego przed kontynuowaniem:

Wybierz regułę. W okienku bocznym wybierz pozycję Edytuj.

W kreatorze reguł analizy w dolnej części karty Ogólne przełącz stan naWłączone.

Na karcie Ustawianie logiki reguły dostosuj zapytanie Reguła , aby wykonać zapytanie dotyczące pól danych i klasyfikacji, dla których chcesz generować alerty. Aby uzyskać więcej informacji na temat tego, co można uwzględnić w zapytaniu, zobacz:

- Obsługiwane pola danych to kolumny tabeli PurviewDataSensitivityLogs

- Obsługiwane klasyfikacje

Sformatowane zapytania mają następującą składnię:

| where {data-field} contains {specified-string}.Przykład:

PurviewDataSensitivityLogs | where Classification contains “Social Security Number” | where SourceRegion contains “westeurope” | where SourceType contains “Amazon” | where TimeGenerated > ago (24h)Więcej informacji na temat następujących elementów użytych w poprzednim przykładzie można znaleźć w dokumentacji usługi Kusto:

Aby uzyskać więcej informacji na temat języka KQL, zobacz omówienie język zapytań Kusto (KQL).

Inne zasoby:

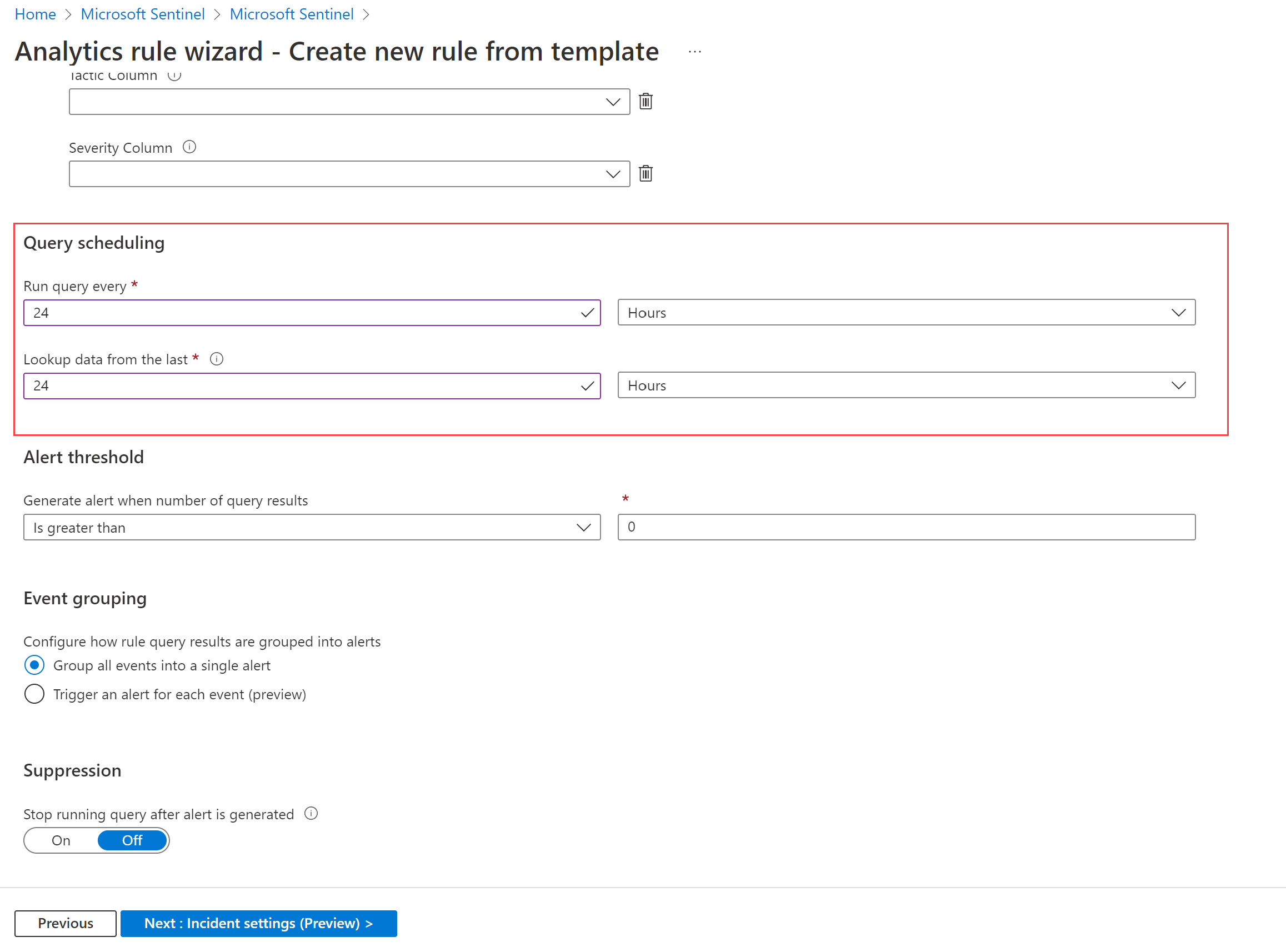

W obszarze Planowanie zapytań zdefiniuj ustawienia tak, aby reguły pokazywać dane odnalezione w ciągu ostatnich 24 godzin. Zalecamy również ustawienie grupowania zdarzeń w celu grupowania wszystkich zdarzeń w jeden alert.

W razie potrzeby dostosuj ustawienia zdarzenia i karty Automatyczna odpowiedź . Na przykład na karcie Ustawienia zdarzeń sprawdź, czy wybrano opcję Utwórz zdarzenia na podstawie alertów wyzwalanych przez tę regułę analizy .

Na karcie Przeglądanie i tworzenie wybierz pozycję Zapisz.

Aby uzyskać więcej informacji, zobacz Tworzenie niestandardowych reguł analizy w celu wykrywania zagrożeń.

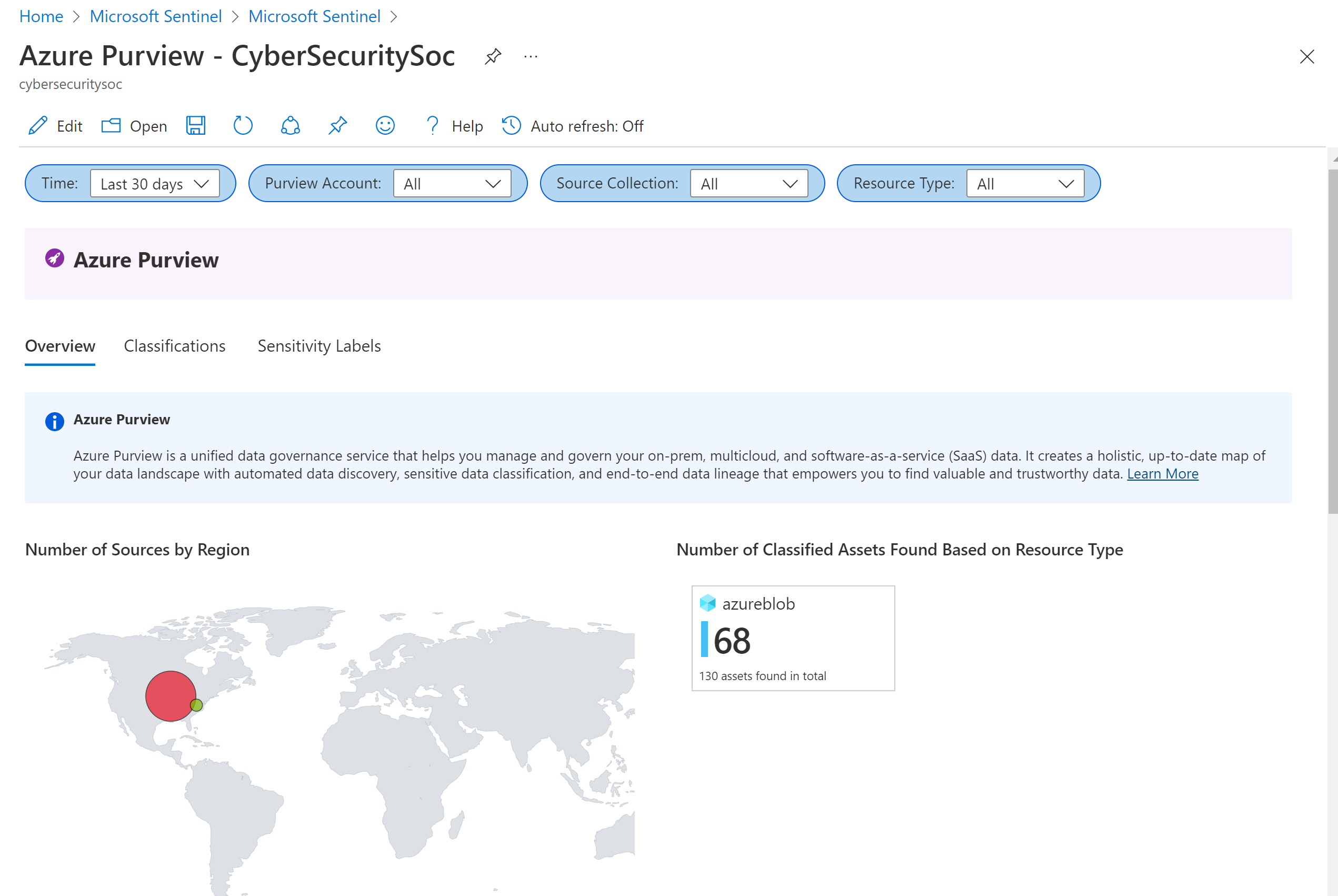

Wyświetlanie danych usługi Microsoft Purview w skoroszytach Microsoft Sentinel

W Microsoft Sentinel otwórz rozwiązanie Microsoft Purview, a następnie znajdź i wybierz skoroszyt usługi Microsoft Purview. W okienku bocznym wybierz pozycję Konfiguracja , aby dodać skoroszyt do obszaru roboczego.

W Microsoft Sentinel w obszarze Zarządzanie zagrożeniami wybierz pozycję SkoroszytyMoje skoroszyty> i znajdź skoroszyt usługi Microsoft Purview. Zapisz skoroszyt w obszarze roboczym, a następnie wybierz pozycję Wyświetl zapisany skoroszyt. Przykład:

Skoroszyt usługi Microsoft Purview zawiera następujące karty:

- Omówienie: wyświetla regiony i typy zasobów, w których znajdują się dane.

- Klasyfikacje: wyświetla zasoby zawierające określone klasyfikacje, takie jak numery kart kredytowych.

- Etykiety poufności: wyświetla zasoby, które mają etykiety poufne, oraz zasoby, które obecnie nie mają etykiet.

Aby przejść do szczegółów w skoroszycie usługi Microsoft Purview:

- Wybierz określone źródło danych, aby przejść do tego zasobu w Azure.

- Wybierz link ścieżki zasobu, aby wyświetlić więcej szczegółów ze wszystkimi polami danych udostępnionymi w pozyskanych dziennikach.

- Wybierz wiersz w tabelach Źródło danych, Klasyfikacja lub Etykieta poufności , aby filtrować dane na poziomie zasobów zgodnie z konfiguracją.

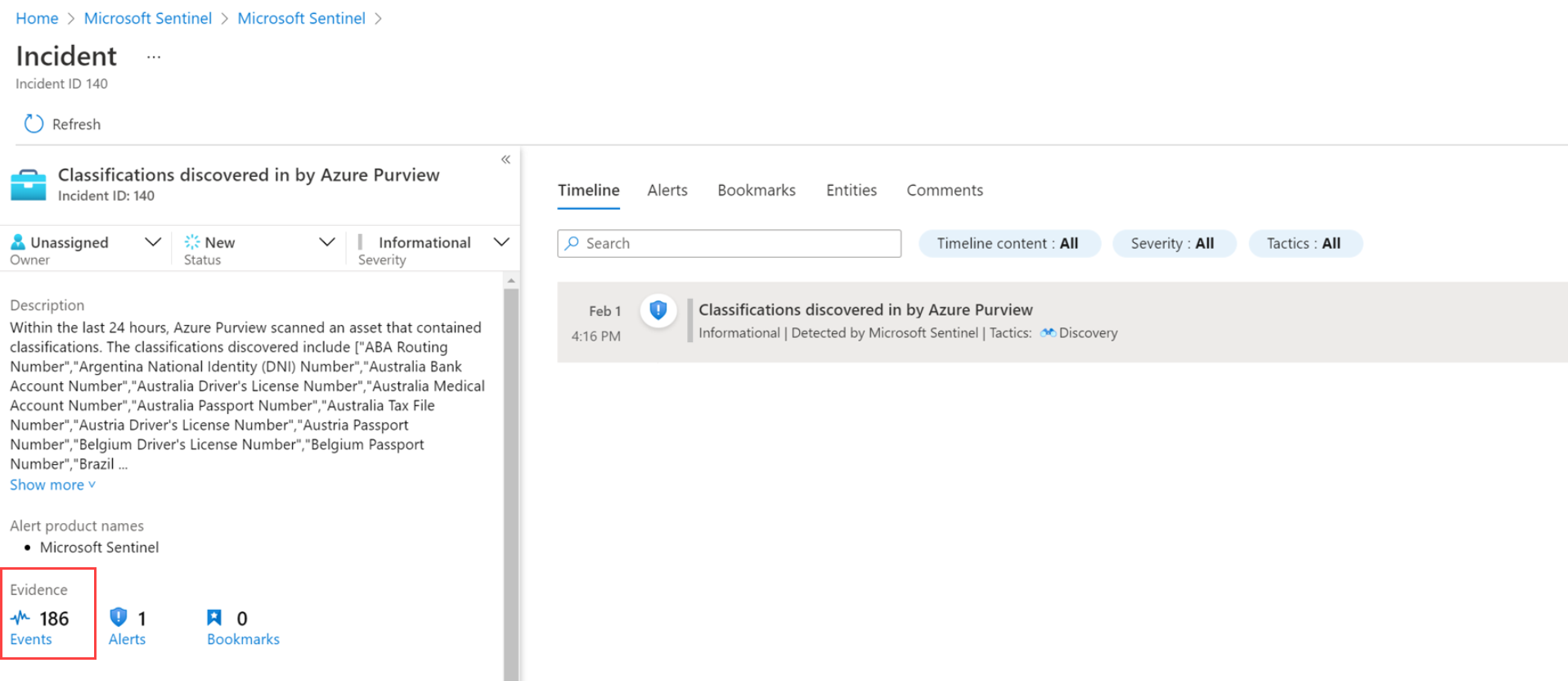

Badanie zdarzeń wyzwalanych przez zdarzenia usługi Microsoft Purview

Podczas badania zdarzeń wyzwalanych przez reguły analizy usługi Microsoft Purview znajdź szczegółowe informacje na temat zasobów i klasyfikacji znalezionych w zdarzeniach zdarzenia.

Przykład:

Zawartość pokrewna

Więcej informacji można znaleźć w następujących artykułach: