Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dotyczy: ✔️ udostępnienia plików SMB

Azure Files oferuje dwa branżowe standardowe protokoły do montowania udziału plików Azure: protokół Server Message Block (SMB) oraz protokół Network File System (NFS). Azure Files umożliwia wybranie protokołu systemu plików, który jest najlepszy dla obciążenia. Azure udziały plików nie obsługują dostępu do pojedynczego udziału plików Azure przy użyciu obu protokołów SMB i NFS jednocześnie, chociaż można tworzyć udziały plików SMB i NFS na tym samym koncie magazynu. W przypadku wszystkich udziałów plikowych, Azure Files oferuje firmowe udziały, które można skalować odpowiednio do potrzeb przestrzeni dyskowej i które mogą być jednocześnie dostępne przez tysiące klientów.

W tym artykule opisano udostępnione pliki SMB Azure. Aby uzyskać informacje o udziałach plików Azure NFS, zobacz NFS Azure udziały plików.

Typowe scenariusze

Udziały plików SMB są wykorzystywane w wielu aplikacjach, w tym udziałach plików dla użytkowników końcowych oraz udziałach plików, które stanowią podstawę dla baz danych i aplikacji. Udziały plików SMB są często używane w następujących scenariuszach:

- Udziały plików użytkownika końcowego, takie jak udziały zespołu i katalogi główne

- Magazyn danych dla aplikacji opartych na Windows, takich jak bazy danych SQL Server lub aplikacje biznesowe napisane przy użyciu lokalnych interfejsów API systemu plików Win32 lub .NET

- Tworzenie nowych aplikacji i usług, szczególnie jeśli dana aplikacja lub usługa wymaga losowego dostępu do danych i pamięci hierarchicznej.

Funkcje

Azure Files obsługuje główne funkcje protokołu SMB i Azure potrzebne do wdrożeń produkcyjnych udziałów plików SMB:

- Ciągła dostępność protokołu SMB (CA)

- Dołączanie do domeny usługi AD i listy kontroli dostępu według uznania (DACLS)

- Zintegrowana bezserwerowa kopia zapasowa z Azure Backup

- Izolacja sieci za pomocą prywatnych punktów końcowych Azure Private Endpoints

- Wysoka przepływność sieci przy użyciu protokołu SMB Multichannel (tylko udziały plików SSD)

- Szyfrowanie kanału SMB, w tym AES-256-GCM, AES-128-GCM i AES-128-CCM

- Wsparcie poprzednich wersji za pomocą zrzutów migawek zintegrowanych udziałów VSS

- Automatyczne miękkie usuwanie w udziałach plików na platformie Azure, aby zapobiec przypadkowemu usunięciu.

- Pliki współdzielone dostępne w Internecie (opcjonalnie) z protokołem SMB 3.0+ bezpiecznym w internecie

Udziały plików SMB można instalować bezpośrednio w lokalnej infrastrukturze lub mogą być również zbuforowane lokalnie przy użyciu Azure File Sync.

Obsługa protokołu SMB Windows i funkcje Azure Files

W poniższej tabeli przedstawiono wsparcie Windows dla wersji protokołu SMB, SMB Multichannel1 i szyfrowania kanału SMB podczas podłączania udziałów plików Azure. Ta tabela umożliwia określenie wymagań dotyczących obsługi funkcjonalności i zabezpieczeń dla systemów operacyjnych klienta, które uzyskują dostęp do udostępniania plików Azure. Zalecamy pobranie najnowszego KB dla Twojej wersji Windows.

| wersja Windows | Wersja protokołu SMB | SMB Multichannel (tylko ssd) | Maksymalne szyfrowanie kanału SMB |

|---|---|---|---|

| Windows Server 2025 | SMB 3.1.1 | Yes | AES-256-GCM |

| Windows 11, wersja 24H2 | SMB 3.1.1 | Yes | AES-256-GCM |

| Windows 11, wersja 23H2 | SMB 3.1.1 | Yes | AES-256-GCM |

| Windows 11, wersja 22H2 | SMB 3.1.1 | Yes | AES-256-GCM |

| Windows 10, wersja 22H2 | SMB 3.1.1 | Yes | AES-128-GCM |

| Windows Server 2022 | SMB 3.1.1 | Yes | AES-256-GCM |

| Windows 11, wersja 21H2 | SMB 3.1.1 | Yes | AES-256-GCM |

| Windows 10, wersja 21H2 | SMB 3.1.1 | Yes | AES-128-GCM |

| Windows 10, wersja 21H1 | SMB 3.1.1 | Tak, z aktualizacją KB5003690 lub nowszą | AES-128-GCM |

| Windows Server, wersja 20H2 | SMB 3.1.1 | Tak, z aktualizacją KB5003690 lub nowszą | AES-128-GCM |

| Windows 10, wersja 20H2 | SMB 3.1.1 | Tak, z aktualizacją KB5003690 lub nowszą | AES-128-GCM |

| Windows Server, wersja 2004 | SMB 3.1.1 | Tak, z aktualizacją KB5003690 lub nowszą | AES-128-GCM |

| Windows 10, wersja 2004 | SMB 3.1.1 | Tak, z aktualizacją KB5003690 lub nowszą | AES-128-GCM |

| Windows Server 2019 | SMB 3.1.1 | Tak, z aktualizacją KB5003703 lub nowszą | AES-128-GCM |

| Windows 10, wersja 1809 | SMB 3.1.1 | Tak, z aktualizacją KB5003703 lub nowszą | AES-128-GCM |

| Windows Server 2016 | SMB 3.1.1 | Tak, z aktualizacją KB5004238 lub nowszą i po zastosowaniu klucza rejestru | AES-128-GCM |

| Windows 10, wersja 1607 | SMB 3.1.1 | Tak, z aktualizacją KB5004238 lub nowszą i po zastosowaniu klucza rejestru | AES-128-GCM |

| Windows 10, wersja 1507 | SMB 3.1.1 | Tak, z aktualizacją KB5004249 lub nowszą oraz po zastosowaniu klucza rejestru | AES-128-GCM |

| Windows Server 2012 R22 | Protokół SMB 3.0 | Nie. | AES-128-CCM |

| Windows Server 20122 | Protokół SMB 3.0 | Nie. | AES-128-CCM |

| Windows 8.13 | Protokół SMB 3.0 | Nie. | AES-128-CCM |

| Windows Server 2008 R23 | SMB 2.1 | Nie. | Niewspierane |

| Windows 73 | SMB 2.1 | Nie. | Niewspierane |

1Azure Files obsługuje SMB Multichannel tylko w udziałach plików SSD.

2Regularna obsługa Microsoft dla Windows Server 2012 i Windows Server 2012 R2 została zakończona. Dodatkową pomoc techniczną dotyczącą aktualizacji zabezpieczeń można kupić tylko za pośrednictwem programu rozszerzonej aktualizacji zabezpieczeń (ESU).

3Microsoft wsparcie dla Windows 7, Windows 8 i Windows Server 2008 R2 zostało zakończone. Zdecydowanie zalecamy migrację z tych systemów operacyjnych.

Ustawienia protokołu SMB

Azure Files oferuje wiele ustawień, które wpływają na zachowanie, wydajność i zabezpieczenia protokołu SMB. Są one skonfigurowane dla wszystkich udziałów plików Azure w koncie magazynowym.

Ciągła dostępność protokołu SMB

Azure Files obsługuje ciągłą dostępność protokołu SMB (CA), aby ułatwić aplikacjom zachowanie dostępności podczas przejściowych zdarzeń infrastruktury. Ciągła dostępność to funkcja protokołu SMB, która pozwala otwartym uchwytom plików przetrwać krótkie zakłócenia, takie jak awarie serwera lub krótkie przerwy w działaniu sieci. Wszystkie udziały plików SMB Azure są domyślnie stale dostępne. Tego ustawienia nie można wyłączyć.

Co zapewnia ciągła dostępność

Ciągła dostępność zapewnia następujące korzyści:

- Trwałe uchwyty plików, które przetrwają błędy przejściowe

- Przezroczyste odzyskiwanie operacji we/wy po przejściu trybu failover.

- Spójność danych podczas przechodzenia infrastruktury

- Zmniejszenie ryzyka zakłóceń aplikacji

Jeśli wystąpi krótka przerwa w łączności, klienci SMB automatycznie ponowią próbę wykonywania operacji i ponownie opublikują dostęp do otwartych plików bez konieczności ponownego otwierania ich przez aplikację. To zachowanie jest szczególnie ważne w przypadku obciążeń, które utrzymują długotrwałe sesje plików.

Jak działa ciągła dostępność

Ciągła dostępność opiera się na trwałych uchwytach SMB. Podczas przejściowej przerwy, która zazwyczaj trwa do kilku minut, obowiązują następujące instrukcje:

- Otwarte dojścia do plików pozostają prawidłowe.

- Klient SMB ponawia oczekujące operacje we/wy.

- Azure Files automatycznie wznawia operacje po przywróceniu łączności.

Ponieważ Azure Files priorytetyzuje poprawność i trwałość, klient czeka i ponawia próbę, zamiast natychmiast kończyć operację niepowodzeniem.

Zachowanie limitów czasu podczas utraty łączności

Ze względu na zachowanie ponawiania próby, które wymaga ciągłej dostępności, operacje SMB mogą zająć więcej czasu podczas przerw w działaniu sieci.

Na przykład mogą wystąpić następujące elementy:

- Windows klienty SMB mogą ponawiać operacje przez kilka minut przed zwróceniem błędu.

- Aplikacje mogą wydawać się tymczasowo zatrzymane podczas ponownego nawiązywania połączenia.

Takie zachowanie jest projektowane, ponieważ pomaga zachować integralność i zapobiec uszkodzeniu danych. Obciążenia, które często się rozłączają, takie jak laptopy mobilne lub niestabilne połączenia sieciowe, mogą obserwować dłuższe czasy oczekiwania przed zwróceniem awarii.

SMB Multichannel

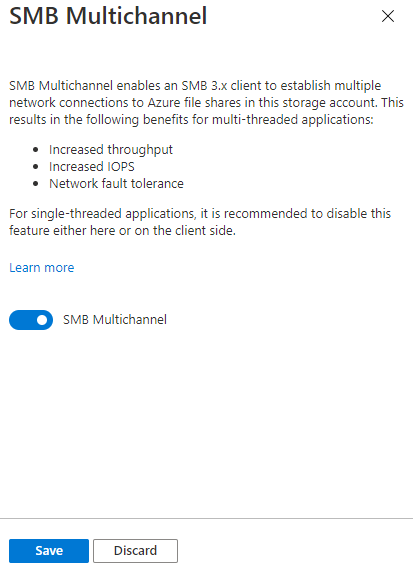

Protokół SMB Multichannel umożliwia klientowi protokołu SMB 3.x ustanawianie wielu połączeń sieciowych z zasobem plików SMB. Azure Files obsługuje protokół SMB Multichannel w udziałach plików SSD. W przypadku klientów Windows funkcja SMB Multichannel jest teraz domyślnie włączona we wszystkich regionach Azure.

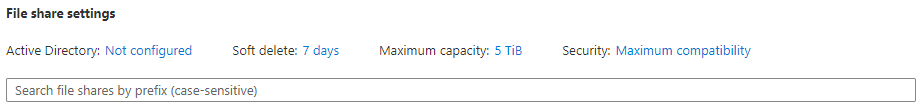

Aby wyświetlić stan funkcji SMB Multichannel, przejdź do konta magazynu zawierającego udziały plików SSD i wybierz pozycję Udziały plików w nagłówku Magazyn danych w spisie treści konta magazynu. Powinieneś zobaczyć stan SMB Multichannel w sekcji Ustawienia udostępniania plików. Jeśli go nie widzisz, upewnij się, że twoje konto pamięci jest typu FileStorage.

Aby włączyć lub wyłączyć funkcję SMB Multichannel, wybierz bieżący stan (włączony lub wyłączony w zależności od stanu). Wynikowe okno dialogowe zawiera przełącznik umożliwiający włączenie lub wyłączenie funkcji SMB Multichannel. Wybierz żądany stan i wybierz pozycję Zapisz.

Włączanie funkcji SMB Multichannel w starszych systemach operacyjnych

Obsługa funkcji SMB Multichannel w Azure Files wymaga zapewnienia, że Windows zastosowano wszystkie odpowiednie poprawki. Kilka starszych wersji Windows, w tym Windows Server 2016, Windows 10 w wersji 1607 i Windows 10 w wersji 1507, wymaga ustawienia dodatkowych kluczy rejestru dla wszystkich odpowiednich poprawek SMB Multichannel, które mają być stosowane w przypadku w pełni poprawionych instalacji. Jeśli korzystasz z wersji Windows nowszej niż te trzy wersje, nie jest wymagana żadna dodatkowa akcja.

Windows Server 2016 i Windows 10 w wersji 1607

Aby włączyć wszystkie poprawki SMB Multichannel dla Windows Server 2016 i Windows 10 w wersji 1607, uruchom następujące polecenie programu PowerShell:

Set-ItemProperty `

-Path "HKLM:\SYSTEM\CurrentControlSet\Policies\Microsoft\FeatureManagement\Overrides" `

-Name "2291605642" `

-Value 1 `

-Force

Windows 10 w wersji 1507

Aby włączyć wszystkie poprawki SMB Multichannel dla Windows 10 w wersji 1507, uruchom następujące polecenie programu PowerShell:

Set-ItemProperty `

-Path "HKLM:\SYSTEM\CurrentControlSet\Services\MRxSmb\KBSwitch" `

-Name "{FFC376AE-A5D2-47DC-A36F-FE9A46D53D75}" `

-Value 1 `

-Force

Zabezpieczenia

Wszystkie dane przechowywane w Azure Files są szyfrowane w spoczynku przy użyciu szyfrowania usługi Azure storage (SSE). Możesz również wybrać szyfrowanie danych podczas przesyłania.

Szyfrowanie w spoczynku

Szyfrowanie usługi Storage działa podobnie do funkcji BitLocker w Windows: dane są szyfrowane poniżej poziomu systemu plików. Ponieważ dane są szyfrowane w systemie plików udziału plików Azure podczas ich zapisywania na dysku, nie musisz mieć dostępu do klucza szyfrowania na kliencie, aby odczytywać lub zapisywać dane w udziale plików Azure.

Szyfrowanie podczas transferu

Azure Files zapewnia dedykowane ustawienie Wymagaj szyfrowania podczas przesyłania dla protokołu SMB, które pozwala niezależnie kontrolować, czy szyfrowanie jest wymagane dla dostępu SMB do udziałów plików Azure. To ustawienie na poziomie protokołu zapewnia bardziej szczegółową kontrolę niż ustawienie wymagany bezpieczny transfer na poziomie konta magazynowego, które teraz ma zastosowanie wyłącznie do ruchu REST/HTTPS. W przypadku nowych kont magazynu utworzonych przy użyciu portalu Azure Wymagaj szyfrowania podczas przesyłania dla protokołu SMB jest domyślnie włączona, więc dozwolone są tylko instalowanie protokołu SMB przy użyciu protokołu SMB 3.x z szyfrowaniem. Połączenia z klientów, którzy nie obsługują protokołu SMB 3.x z szyfrowaniem kanałów SMB, są odrzucane, gdy szyfrowanie podczas przesyłania jest włączone. Konta magazynu utworzone przy użyciu Azure PowerShell, Azure CLI lub interfejsu API FileREST ustawiają Wymagaj szyfrowania podczas przesyłania dla protokołu SMB jako Niewybrane w celu zapewnienia zgodności z poprzednimi wersjami.

W przypadku istniejących kont pamięci masowej pozycja Wymagaj szyfrowania podczas przesyłania dla protokołu SMB początkowo jest wyświetlana jako Niezaznaczona. Mimo że nie jest zaznaczone, ustawienie Wymagany bezpieczny transfer nadal zarządza zachowaniem szyfrowania SMB. Po jawnym skonfigurowaniu opcji Wymagaj szyfrowania podczas przesyłania dla protokołu SMB ustawienie ma pierwszeństwo przed dostępem SMB, niezależnie od wymaganej wartości Bezpieczny transfer .

Azure Files obsługuje usługę AES-256-GCM z użyciem protokołu SMB 3.1.1 w przypadku użycia z Windows Server 2022 lub Windows 11. Protokół SMB 3.1.1 obsługuje również usługi AES-128-GCM i SMB 3.0 obsługują protokół AES-128-CCM. Usługa AES-128-GCM jest domyślnie negocjowana w Windows 10 w wersji 21H1 ze względów wydajności.

Można wyłączyć szyfrowanie podczas przesyłania dla udziału plików w usłudze Azure. Po wyłączeniu szyfrowania Azure Files zezwala na korzystanie z SMB 2.1 i SMB 3.x bez szyfrowania. Głównym powodem wyłączenia szyfrowania podczas przesyłania jest obsługa starszej aplikacji, która musi być uruchomiona w starszym systemie operacyjnym, takim jak Windows Server 2008 R2 lub starszej dystrybucji systemu Linux. Azure Files zezwala tylko na połączenia SMB 2.1 w tym samym regionie Azure co udział plików Azure; klient SMB 2.1 poza regionem Azure udziału plików Azure, takim jak lokalny lub w innym regionie Azure, nie może uzyskać dostępu do udziału plików.

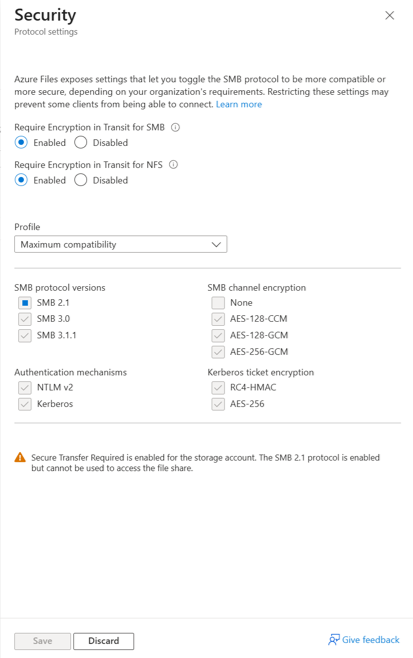

Ustawienia zabezpieczeń protokołu SMB

Azure Files uwidacznia ustawienia, które umożliwiają przełączenie protokołu SMB na bardziej zgodne lub bezpieczniejsze, w zależności od wymagań organizacji. Domyślnie Azure Files jest skonfigurowana jako maksymalnie zgodna, dlatego należy pamiętać, że ograniczenie tych ustawień może spowodować, że niektórzy klienci nie będą mogli nawiązać połączenia.

Azure Files uwidacznia następujące ustawienia:

- Wersje protokołu SMB: które wersje protokołu SMB są dozwolone. Obsługiwane wersje protokołu to SMB 3.1.1, SMB 3.0 i SMB 2.1. Domyślnie wszystkie wersje protokołu SMB są dozwolone, chociaż protokół SMB 2.1 jest niedozwolony, jeśli opcja Wymagaj szyfrowania podczas przesyłania dla protokołu SMB jest włączona (lub jeśli wymagane ustawienie Wymagany bezpieczny transfer zarządza zachowaniem protokołu SMB), ponieważ protokół SMB 2.1 nie obsługuje szyfrowania podczas przesyłania.

- Metody uwierzytelniania: które metody uwierzytelniania protokołu SMB są dozwolone. Obsługiwane metody uwierzytelniania obejmują NTLMv2 (tylko klucz konta magazynu danych) i Kerberos. Domyślnie wszystkie metody uwierzytelniania są dozwolone. Usunięcie NTLMv2 uniemożliwia zamontowanie udziału plików Azure przy użyciu klucza do konta magazynowego. Azure Files nie obsługuje uwierzytelniania NTLM dla poświadczeń domeny.

- Szyfrowanie biletów Kerberos: które algorytmy szyfrowania są dozwolone. Obsługiwane algorytmy szyfrowania to AES-256 (zdecydowanie zalecane) i RC4-HMAC.

-

Szyfrowanie kanału SMB: które algorytmy szyfrowania kanału SMB są dozwolone. Obsługiwane algorytmy szyfrowania to AES-256-GCM, AES-128-GCM i AES-128-CCM. Jeśli wybierzesz tylko usługę AES-256-GCM, musisz poinformować klientów, aby używali go, otwierając terminal programu PowerShell jako administrator na każdym kliencie i uruchamiając polecenie

Set-SmbClientConfiguration -EncryptionCiphers "AES_256_GCM" -Confirm:$false. Korzystanie z usługi AES-256-GCM nie jest obsługiwane w przypadku klientów Windows starszych niż Windows 11/Windows Server 2022.

Ustawienia zabezpieczeń protokołu SMB można wyświetlać i zmieniać przy użyciu portalu Azure, Azure PowerShell lub Azure CLI. Wybierz odpowiednią kartę, aby zobaczyć kroki pobierania i ustawiania ustawień zabezpieczeń protokołu SMB. Należy pamiętać, że te ustawienia są sprawdzane po ustanowieniu sesji SMB i jeśli nie zostaną spełnione, konfiguracja sesji SMB zakończy się niepowodzeniem z powodu błędu STATUS_ACCESS_DENIED.

Aby wyświetlić lub zmienić ustawienia zabezpieczeń protokołu SMB przy użyciu portalu Azure, wykonaj następujące kroki:

Zaloguj się do portalu Azure i wyszukaj konta Storage. Wybierz konto magazynu, dla którego chcesz wyświetlić lub zmienić ustawienia zabezpieczeń protokołu SMB.

W menu serwisowego wybierz Magazyn danych>Udziały plików.

W obszarze Ustawienia udziału plików wybierz wartość skojarzoną z Zabezpieczeniami.

Możesz jawnie włączyć lub wyłączyć opcję Wymagaj szyfrowania podczas przesyłania dla protokołu SMB. W przypadku nowych kont magazynu utworzonych przy użyciu portalu Azure to ustawienie jest domyślnie włączone.

W obszarze Profil wybierz pozycję Maksymalna zgodność, Maksymalne zabezpieczenia lub Niestandardowy. Wybranie pozycji Niestandardowe umożliwia utworzenie profilu niestandardowego dla wersji protokołu SMB, szyfrowania kanału SMB, mechanizmów uwierzytelniania i szyfrowania biletów Kerberos.

Ważne

Wybranie opcji Maksymalne zabezpieczenia lub użycie ustawień niestandardowych może spowodować, że niektórzy klienci nie będą mogli nawiązać połączenia. Na przykład usługa AES-256-GCM została wprowadzona jako opcja szyfrowania kanału SMB począwszy od Windows Server 2022 i Windows 11. Oznacza to, że starsi klienci, którzy nie obsługują usługi AES-256-GCM, nie będą mogli nawiązać połączenia. Jeśli wybierzesz tylko usługę AES-256-GCM, musisz poinformować Windows Server 2022 i Windows 11 klientów, aby używali tylko usługi AES-256-GCM, otwierając terminal programu PowerShell jako administrator na każdym kliencie i uruchamiając

Set-SmbClientConfiguration -EncryptionCiphers "AES_256_GCM" -Confirm:$false.

Po wprowadzeniu żądanych ustawień zabezpieczeń wybierz pozycję Zapisz.

Ograniczenia

Udziały plików SMB Azure obsługują podzestaw funkcji obsługiwanych przez protokół SMB i system plików NTFS. Chociaż większość przypadków użycia i aplikacji nie wymaga tych funkcji, niektóre aplikacje mogą nie działać prawidłowo z Azure Files, jeśli korzystają z nieobsługiwanych funkcji. Następujące funkcje nie są obsługiwane:

- SMB Direct

- Dzierżawa katalogów SMB

- Usługa VSS dla udziałów plików SMB (umożliwia to dostawcom usługi VSS opróżnianie danych do udziału plików SMB przed wykonaniem migawki)

- Alternatywne strumienie danych

- Atrybuty rozszerzone

- Identyfikatory obiektów

- Twarde łącza

- Łącza nietrwałe

- Punkty ponownej analizy

- Pliki rzadkie

- Krótkie nazwy plików (alias 8.3)

- Compression

Dostępność w regionach

Udziały plików SMB Azure są dostępne w każdym regionie Azure, w tym we wszystkich regionach publicznych i suwerennych. Udziały plików SSD są dostępne w podzestawie regionów.

Następne kroki

- Plan dla wdrożenia Azure Files

- Utwórz udział plików Azure

- Zainstaluj udziały plików SMB w preferowanym systemie operacyjnym: