Udzielanie uprawnień do tożsamość zarządzanej przez obszar roboczy

W tym artykule przedstawiono sposób udzielania uprawnień tożsamości zarządzanej w obszarze roboczym usługi Azure Synapse. Uprawnienia z kolei umożliwiają dostęp do dedykowanych pul SQL w obszarze roboczym i na koncie magazynu usługi ADLS Gen2 za pośrednictwem witryny Azure Portal.

Uwaga

Ta tożsamość zarządzana obszaru roboczego będzie określana jako tożsamość zarządzana w pozostałej części tego dokumentu.

Udzielanie tożsamości zarządzanej uprawnień do konta magazynu usługi ADLS Gen2

Do utworzenia obszaru roboczego usługi Azure Synapse jest wymagane konto magazynu usługi ADLS Gen2. Aby pomyślnie uruchomić pule platformy Spark w obszarze roboczym usługi Azure Synapse, tożsamość zarządzana usługi Azure Synapse wymaga roli Współautor danych obiektu blob usługi Storage na tym koncie magazynu. Orkiestracja potoków w usłudze Azure Synapse również korzysta z tej roli.

Udzielanie uprawnień tożsamości zarządzanej podczas tworzenia obszaru roboczego

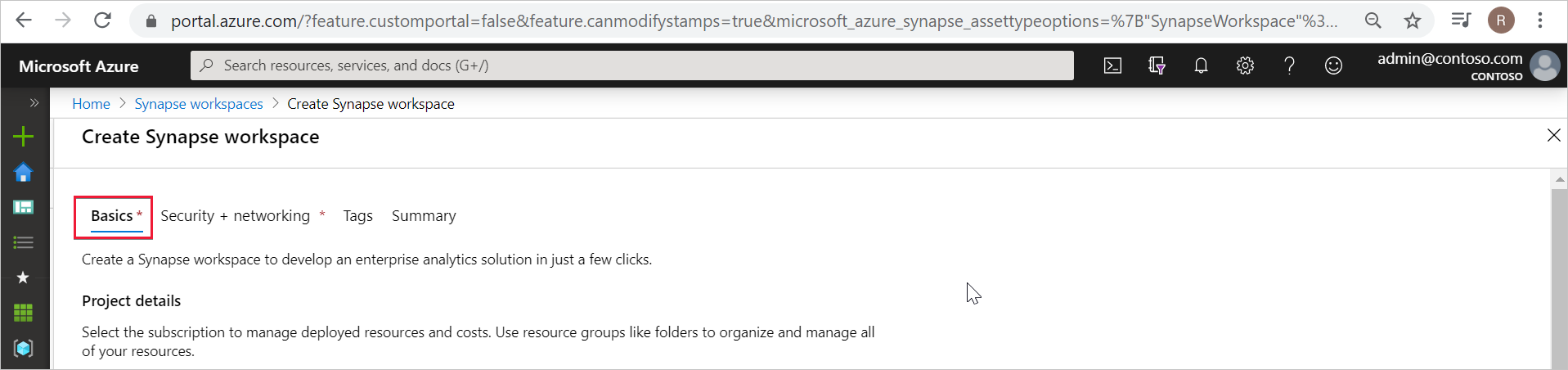

Usługa Azure Synapse podejmie próbę przyznania roli Współautor danych obiektu blob usługi Storage tożsamości zarządzanej po utworzeniu obszaru roboczego usługi Azure Synapse przy użyciu witryny Azure Portal. Szczegóły konta magazynu usługi ADLS Gen2 można podać na karcie Podstawowe.

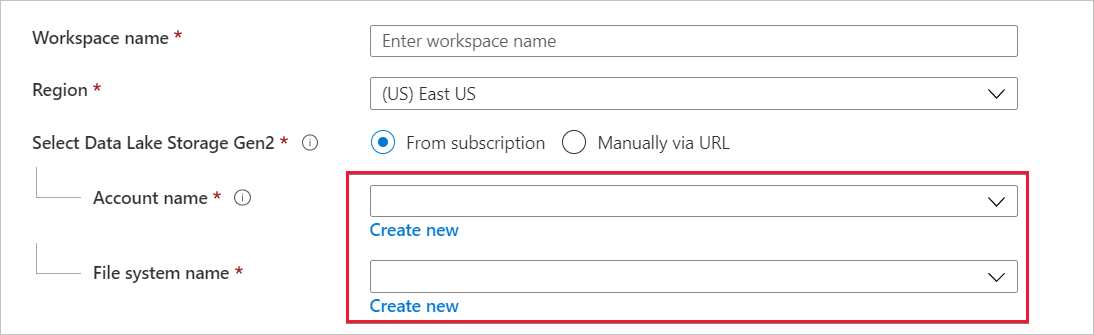

Wybierz konto magazynu usługi ADLS Gen2 i system plików w obszarze Nazwa konta i Nazwa systemu plików.

Jeśli twórca obszaru roboczego jest również właścicielem konta magazynu usługi ADLS Gen2, usługa Azure Synapse przypisze rolę Współautor danych obiektu blob usługi Storage do tożsamości zarządzanej. Poniżej wprowadzonych szczegółów konta magazynu zostanie wyświetlony następujący komunikat.

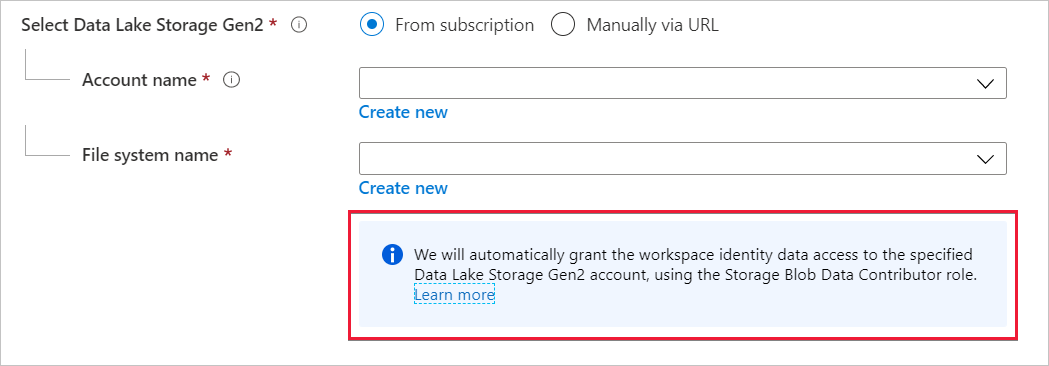

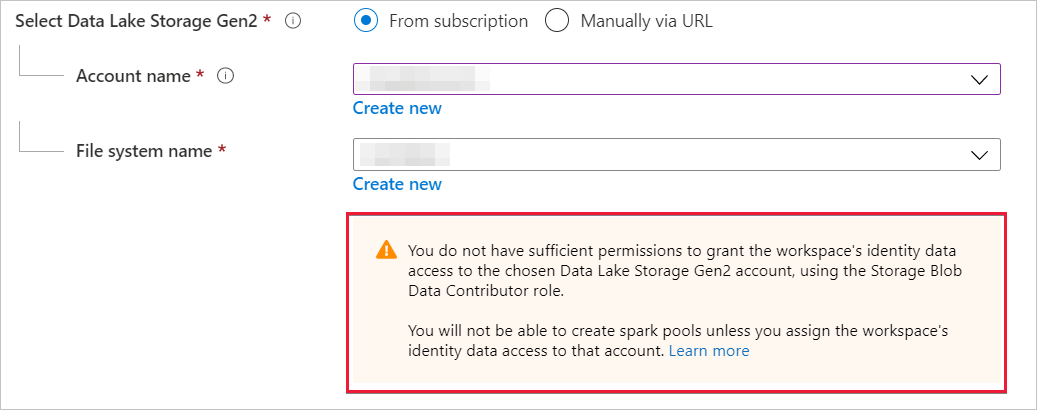

Jeśli twórca obszaru roboczego nie jest właścicielem konta magazynu usługi ADLS Gen2, usługa Azure Synapse nie przypisuje roli Współautor danych obiektu blob usługi Storage do tożsamości zarządzanej. Komunikat wyświetlany poniżej szczegółów konta magazynu powiadamia twórcę obszaru roboczego, że nie ma wystarczających uprawnień, aby udzielić roli Współautor danych obiektu blob usługi Storage do tożsamości zarządzanej.

Jak stwierdza komunikat, nie można utworzyć pul platformy Spark, chyba że współautor danych obiektu blob usługi Storage jest przypisany do tożsamości zarządzanej.

Udzielanie uprawnień tożsamości zarządzanej po utworzeniu obszaru roboczego

Jeśli podczas tworzenia obszaru roboczego nie przypiszesz współautora danych obiektu blob usługi Storage do tożsamości zarządzanej, właścicielkonta magazynu usługi ADLS Gen2 ręcznie przypisze rolę do tożsamości. Poniższe kroki ułatwią wykonanie ręcznego przypisania.

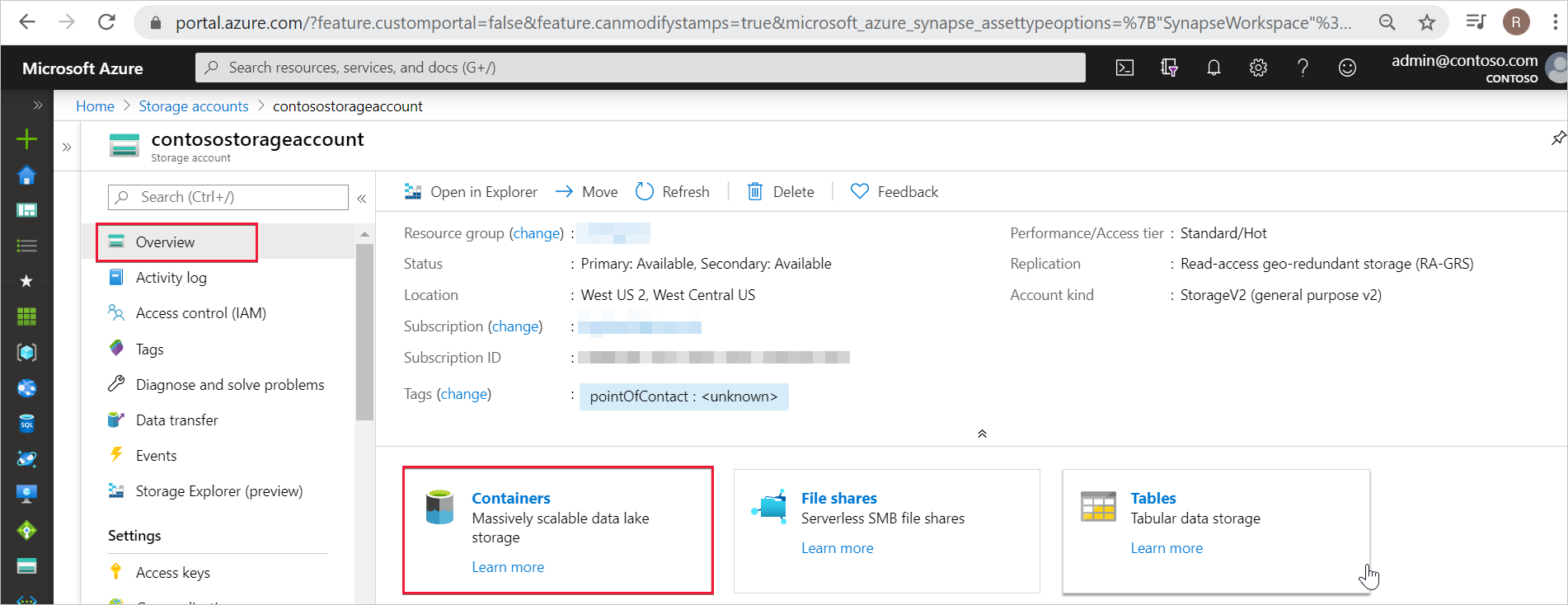

Krok 1. Przejdź do konta magazynu usługi ADLS Gen2 w witrynie Azure Portal

W witrynie Azure Portal otwórz konto magazynu usługi ADLS Gen2 i wybierz pozycję Przegląd w obszarze nawigacji po lewej stronie. Musisz przypisać tylko rolę Współautor danych obiektu blob usługi Storage na poziomie kontenera lub systemu plików. Wybierz pozycję Kontenery.

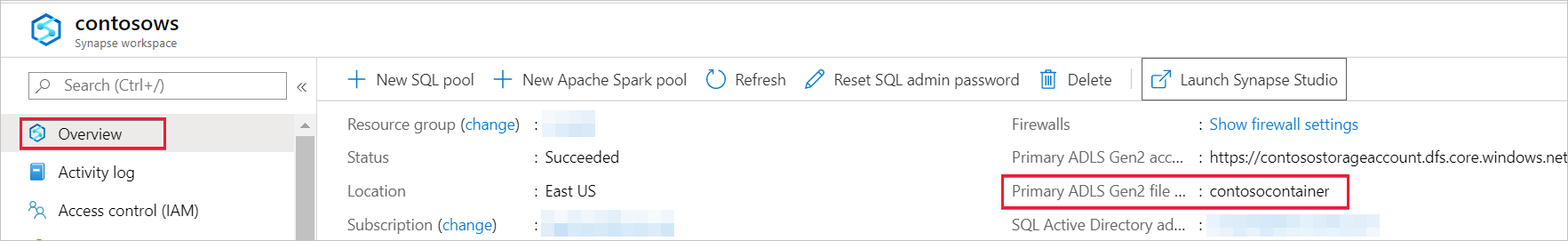

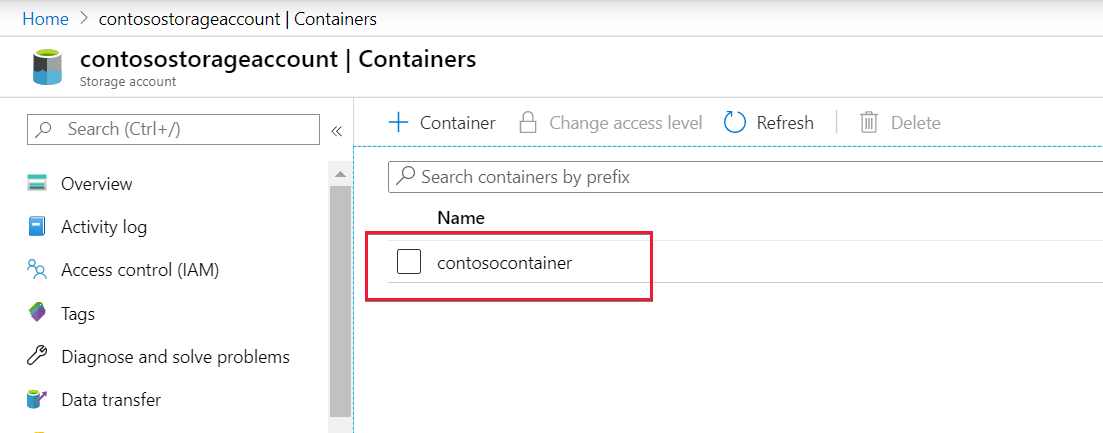

Krok 2. Wybieranie kontenera

Tożsamość zarządzana powinna mieć dostęp do danych do kontenera (systemu plików), który został udostępniony podczas tworzenia obszaru roboczego. Ten kontener lub system plików można znaleźć w witrynie Azure Portal. Otwórz obszar roboczy usługi Azure Synapse w witrynie Azure Portal i wybierz kartę Przegląd w lewym panelu nawigacyjnym.

Wybierz ten sam kontener lub system plików, aby udzielić roli Współautor danych obiektu blob usługi Storage do tożsamości zarządzanej.

Krok 3. Otwieranie kontroli dostępu i dodawanie przypisania roli

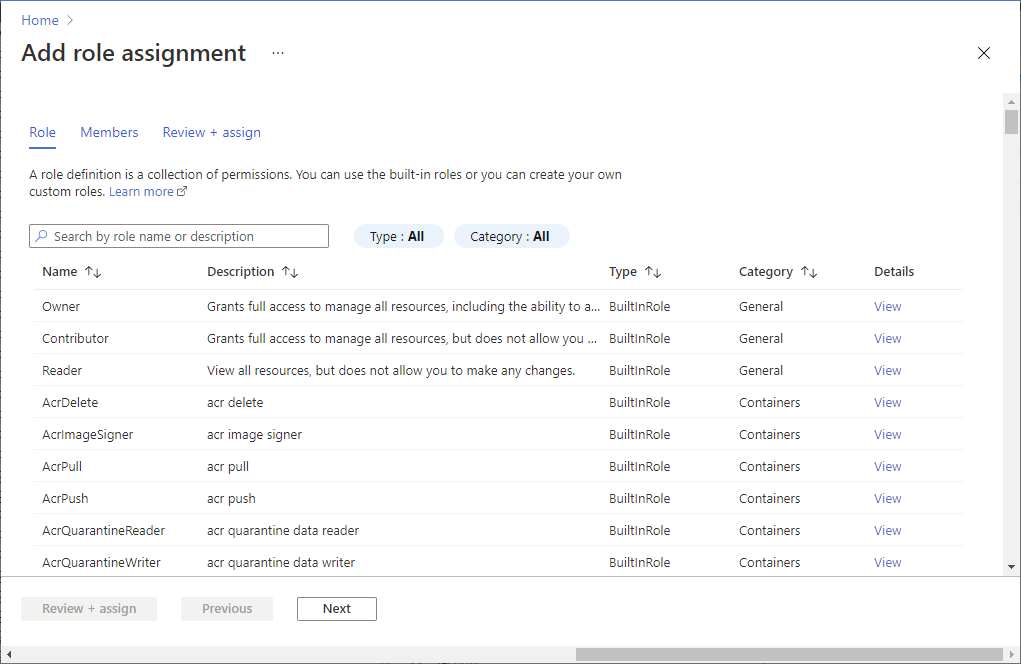

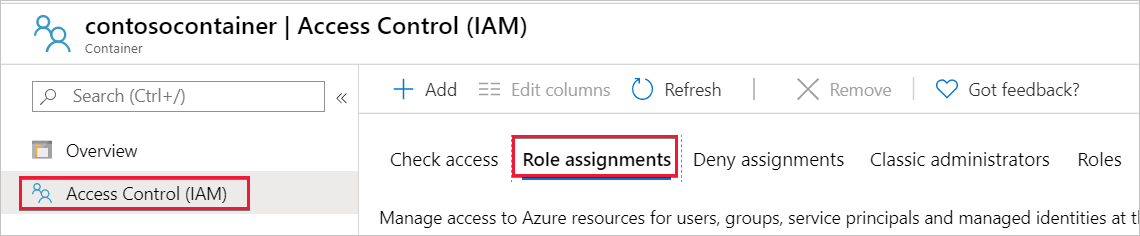

Wybierz pozycję Kontrola dostępu (IAM) .

Kliknij pozycję Dodaj>Dodaj przypisanie roli, aby otworzyć stronę Dodawanie przypisania roli.

Przypisz następującą rolę. Aby uzyskać szczegółowe instrukcje, zobacz Przypisywanie ról platformy Azure przy użyciu witryny Azure Portal.

Ustawienie Wartość Rola Współautor danych w usłudze Blob Storage Przypisz dostęp do IDENTYFIKATOR ZARZĄDZANY Elementy członkowskie nazwa tożsamości zarządzanej Uwaga

Nazwa tożsamości zarządzanej jest również nazwą obszaru roboczego.

Wybierz pozycję Zapisz , aby dodać przypisanie roli.

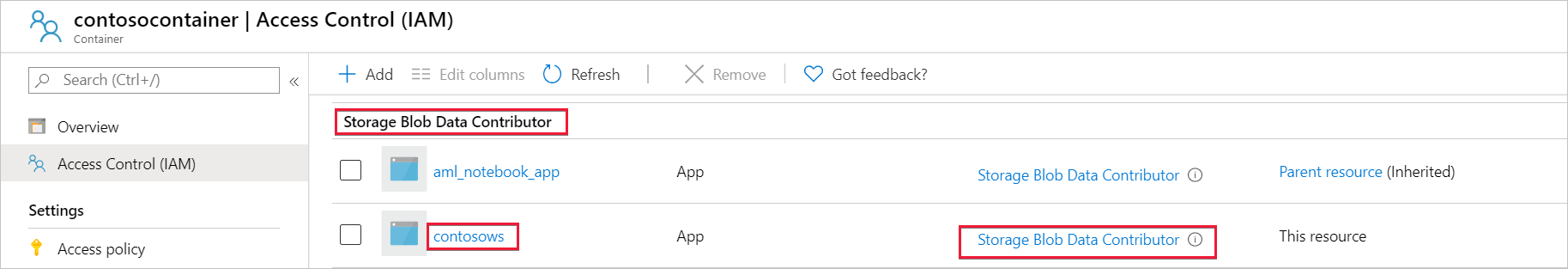

Krok 4. Sprawdź, czy rola Współautor danych obiektu blob usługi Storage jest przypisana do tożsamości zarządzanej

Wybierz pozycję Kontrola dostępu (Zarządzanie dostępem i tożsamościami), a następnie wybierz pozycję Przypisania ról.

Tożsamość zarządzana powinna zostać wyświetlona w sekcji Współautor danych obiektu blob usługi Storage z przypisaną rolą Współautor danych obiektu blob usługi Storage.

Alternatywa dla roli Współautor danych obiektu blob usługi Storage

Zamiast udzielać sobie roli Współautor danych obiektu blob usługi Storage, możesz również przyznać bardziej szczegółowe uprawnienia do podzestawu plików.

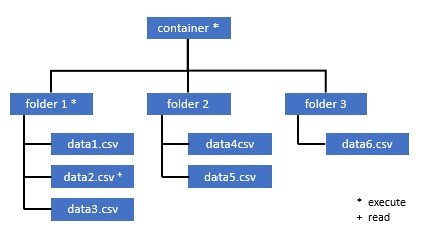

Wszyscy użytkownicy, którzy potrzebują dostępu do niektórych danych w tym kontenerze, również muszą mieć uprawnienie EXECUTE we wszystkich folderach nadrzędnych do katalogu głównego (kontenera).

Dowiedz się więcej na temat ustawiania list ACL w usłudze Azure Data Lake Storage Gen2.

Uwaga

Uprawnienia do wykonywania na poziomie kontenera muszą być ustawione w usłudze Data Lake Storage Gen2. Uprawnienia do folderu można ustawić w usłudze Azure Synapse.

Jeśli chcesz wykonać zapytanie data2.csv w tym przykładzie, potrzebne są następujące uprawnienia:

- Uprawnienie do wykonywania w kontenerze

- Uprawnienie do wykonywania w folderze folder1

- Uprawnienie do odczytu na data2.csv

Zaloguj się do usługi Azure Synapse przy użyciu użytkownika administratora, który ma pełne uprawnienia do danych, do których chcesz uzyskać dostęp.

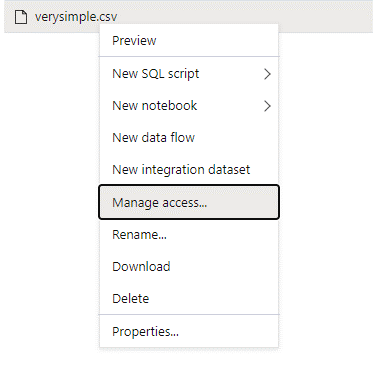

W okienku danych kliknij prawym przyciskiem myszy plik i wybierz pozycję Zarządzaj dostępem.

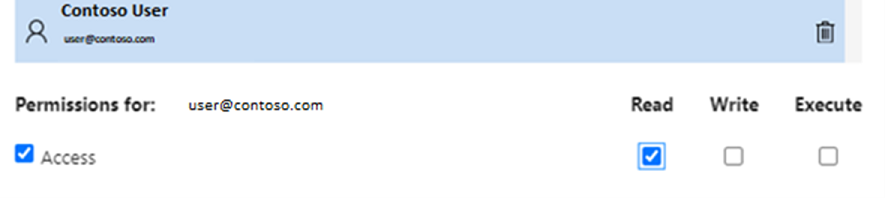

Wybierz co najmniej uprawnienie do odczytu . Wprowadź nazwę UPN użytkownika lub identyfikator obiektu, na przykład user@contoso.com. Wybierz Dodaj.

Udziel uprawnień do odczytu dla tego użytkownika.

Uwaga

W przypadku użytkowników-gości ten krok należy wykonać bezpośrednio w usłudze Azure Data Lake, ponieważ nie można wykonać go bezpośrednio za pośrednictwem usługi Azure Synapse.

Następne kroki

Dowiedz się więcej o tożsamości zarządzanej obszaru roboczego

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla