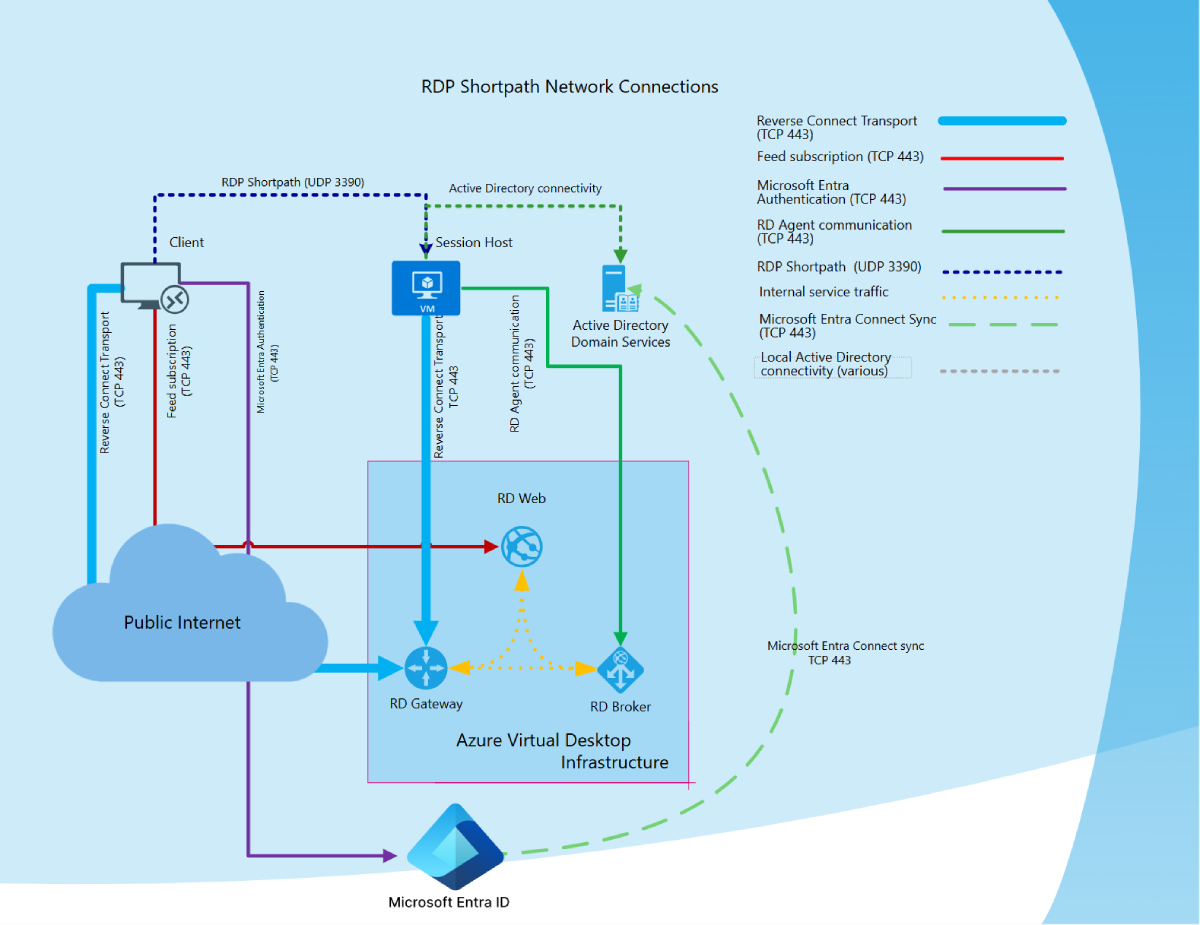

Krótka ścieżka protokołu RDP dla usługi Azure Virtual Desktop

Protokół RDP Shortpath ustanawia transport oparty na protokole UDP między aplikacją systemu Windows urządzenia lokalnego lub aplikacją pulpitu zdalnego na obsługiwanych platformach i hoście sesji w usłudze Azure Virtual Desktop. Domyślnie protokół RDP (Remote Desktop Protocol) rozpoczyna transport odwrotnego połączenia opartego na protokole TCP, a następnie próbuje ustanowić sesję zdalną przy użyciu protokołu UDP. Jeśli połączenie UDP zakończy się powodzeniem, połączenie TCP spadnie, w przeciwnym razie połączenie TCP jest używane jako mechanizm połączenia rezerwowego.

Transport oparty na protokole UDP zapewnia lepszą niezawodność połączeń i bardziej spójne opóźnienie. Transport połączeń odwrotnych oparty na protokole TCP zapewnia najlepszą zgodność z różnymi konfiguracjami sieci i ma wysoki współczynnik powodzenia podczas nawiązywania połączeń RDP.

Ścieżkę RDP można używać na dwa sposoby:

Sieci zarządzane, w których jest ustanawiana bezpośrednia łączność między klientem a hostem sesji podczas korzystania z połączenia prywatnego, takiego jak usługa Azure ExpressRoute lub wirtualna sieć prywatna (VPN) typu lokacja-lokacja. Połączenie korzystające z sieci zarządzanej jest ustanawiane w jeden z następujących sposobów:

Bezpośrednie połączenie UDP między urządzeniem klienckim i hostem sesji, w którym należy włączyć odbiornik RDP Shortpath i zezwolić na port przychodzący na każdym hoście sesji akceptowanie połączeń.

Bezpośrednie połączenie UDP między urządzeniem klienckim a hostem sesji przy użyciu protokołu Simple Traversal Underneath NAT (STUN) między klientem a hostem sesji. Porty przychodzące na hoście sesji nie muszą być dozwolone.

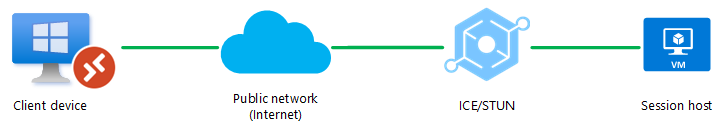

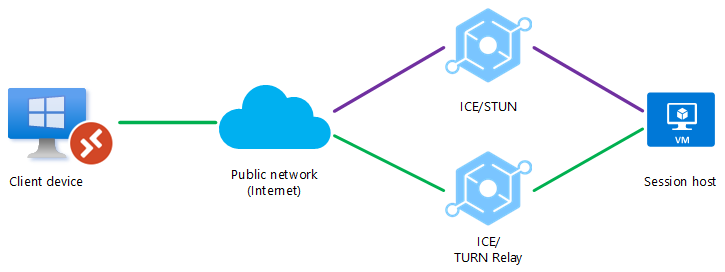

Sieci publiczne, w których jest ustanawiana bezpośrednia łączność między klientem a hostem sesji podczas korzystania z połączenia publicznego. Istnieją dwa typy połączeń podczas korzystania z połączenia publicznego, które są wymienione tutaj w kolejności preferencji:

Bezpośrednie połączenie UDP przy użyciu protokołu Simple Traversal Underneath NAT (STUN) między klientem a hostem sesji.

Przekaźnikowe połączenie UDP przy użyciu protokołu Traversal using Relay NAT (TURN) między klientem a hostem sesji.

Transport używany do protokołu RDP Shortpath jest oparty na uniwersalnym protokole KONTROLI szybkości (URCP). Platforma URCP rozszerza protokół UDP z aktywnym monitorowaniem warunków sieciowych i zapewnia sprawiedliwe i pełne wykorzystanie linków. Procesor URCP działa z niskim opóźnieniem i poziomami strat zgodnie z potrzebami.

Ważne

- Krótka ścieżka protokołu RDP dla sieci publicznych za pośrednictwem usługi STUN dla usługi Azure Virtual Desktop jest dostępna w chmurze publicznej platformy Azure i w chmurze Azure Government.

- Krótka ścieżka protokołu RDP dla sieci publicznych za pośrednictwem funkcji TURN dla usługi Azure Virtual Desktop jest dostępna tylko w chmurze publicznej platformy Azure.

Główne korzyści

Korzystanie z protokołu RDP Shortpath ma następujące kluczowe korzyści:

Użycie narzędzia URCP w celu ulepszenia protokołu UDP zapewnia najlepszą wydajność dzięki dynamicznemu uczeniu parametrów sieciowych i zapewnieniu protokołu z mechanizmem kontroli szybkości.

Większa przepływność.

W przypadku korzystania z funkcji STUN usunięcie dodatkowych punktów przekaźnika skraca czas rundy, co zwiększa niezawodność połączenia oraz środowisko użytkownika z aplikacjami wrażliwymi na opóźnienia i metodami wejściowymi.

Ponadto w przypadku sieci zarządzanych:

Protokół RDP Shortpath zapewnia obsługę konfigurowania priorytetu jakości usług (QoS) dla połączeń RDP za pomocą różnicowych znaków punktu kodu usług (DSCP).

Transport RDP Shortpath umożliwia ograniczenie ruchu sieciowego wychodzącego przez określenie szybkości ograniczania dla każdej sesji.

Jak działa protokół RDP Shortpath

Aby dowiedzieć się, jak działa protokół RDP Shortpath dla sieci zarządzanych i sieci publicznych, wybierz każdą z poniższych kart.

Możesz osiągnąć bezpośrednią łączność wzrokową wymaganą do korzystania z protokołu RDP Shortpath z sieciami zarządzanymi przy użyciu następujących metod.

Sieć VPN typu lokacja-lokacja lub sieć VPN typu punkt-lokacja (IPsec), taka jak usługa Azure VPN Gateway

Bezpośrednia łączność wzrokowa oznacza, że klient może łączyć się bezpośrednio z hostem sesji bez blokowania przez zapory.

Uwaga

Jeśli używasz innych typów sieci VPN do nawiązywania połączenia z platformą Azure, zalecamy użycie sieci VPN opartej na protokole UDP. Podczas gdy większość rozwiązań sieci VPN opartych na protokole TCP obsługuje zagnieżdżonych protokołu UDP, dodają dziedziczone obciążenie związane z kontrolą przeciążenia TCP, co spowalnia wydajność protokołu RDP.

Aby użyć protokołu RDP Shortpath dla sieci zarządzanych, należy włączyć odbiornik UDP na hostach sesji. Domyślnie używany jest port 3390 , chociaż można użyć innego portu.

Na poniższym diagramie przedstawiono ogólne omówienie połączeń sieciowych w przypadku korzystania z protokołu RDP Shortpath dla sieci zarządzanych i hostów sesji dołączonych do domeny usługi Active Directory.

Sekwencja połączeń

Wszystkie połączenia zaczynają się od ustanowienia transportu odwrotnego połączenia opartego na protokole TCP za pośrednictwem bramy usługi Azure Virtual Desktop Gateway. Następnie host klienta i sesji ustanowi początkowy transport RDP i rozpocznij wymianę swoich możliwości. Te możliwości są negocjowane przy użyciu następującego procesu:

Host sesji wysyła listę adresów IPv4 i IPv6 do klienta.

Klient uruchamia wątek w tle, aby ustanowić równoległy transport oparty na protokole UDP bezpośrednio do jednego z adresów IP hosta sesji.

Podczas sondowania podanych adresów IP klient kontynuuje nawiązywanie początkowego połączenia za pośrednictwem transportu odwrotnego połączenia, aby upewnić się, że połączenie użytkownika nie jest opóźnione.

Jeśli klient ma bezpośrednie połączenie z hostem sesji, klient ustanawia bezpieczne połączenie przy użyciu protokołu TLS za pośrednictwem niezawodnego protokołu UDP.

Po ustanowieniu transportu RDP Shortpath wszystkie dynamiczne kanały wirtualne (DVC), w tym zdalna grafika, dane wejściowe i przekierowywanie urządzeń, są przenoszone do nowego transportu. Jeśli jednak zapora lub topologia sieci uniemożliwia klientowi nawiązanie bezpośredniej łączności UDP, protokół RDP będzie nadal używać transportu odwrotnego połączenia.

Jeśli użytkownicy mają dostęp do sieci zarządzanej za pomocą protokołu RDP Shortpath i sieci publiczne, zostanie użyty pierwszy algorytm. Użytkownik będzie używać niezależnie od tego, które połączenie zostanie ustanowione jako pierwsze dla tej sesji.

Zabezpieczenia połączeń

Protokół RDP Shortpath rozszerza możliwości transportu wielotransportowego RDP. Nie zastępuje transportu odwrotnego połączenia, ale uzupełnia go. Początkowa obsługa brokera sesji jest zarządzana za pośrednictwem usługi Azure Virtual Desktop i transportu odwrotnego połączenia. Wszystkie próby połączenia są ignorowane, chyba że są zgodne z pierwszą sesją połączenia odwrotnego. Krótka ścieżka protokołu RDP jest ustanawiana po uwierzytelnieniu, a jeśli zostanie pomyślnie nawiązana, transport odwrotnego połączenia zostanie porzucony i cały ruch przepływa przez ścieżkę krótką protokołu RDP.

Protokół RDP Shortpath używa bezpiecznego połączenia przy użyciu protokołu TLS za pośrednictwem niezawodnego protokołu UDP między klientem a hostem sesji przy użyciu certyfikatów hosta sesji. Domyślnie certyfikat używany do szyfrowania RDP jest generowany samodzielnie przez system operacyjny podczas wdrażania. Można również wdrożyć centralnie zarządzane certyfikaty wystawione przez urząd certyfikacji przedsiębiorstwa. Aby uzyskać więcej informacji na temat konfiguracji certyfikatów, zobacz Konfiguracje certyfikatów odbiornika pulpitu zdalnego.

Uwaga

Zabezpieczenia oferowane przez protokół RDP Shortpath są takie same jak w przypadku transportu odwrotnego połączenia TCP.

Przykładowe scenariusze

Poniżej przedstawiono przykładowe scenariusze pokazujące sposób oceniania połączeń w celu określenia, czy skrót protokołu RDP jest używany w różnych topologiach sieci.

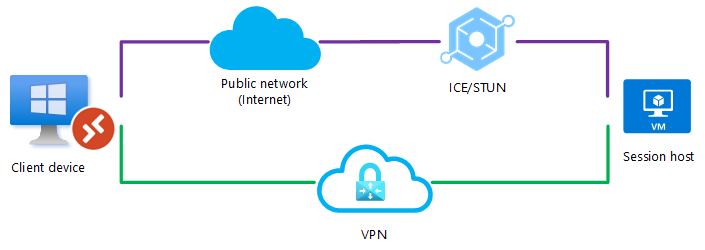

Scenariusz 1

Połączenie UDP można ustanowić tylko między urządzeniem klienckim a hostem sesji za pośrednictwem sieci publicznej (Internet). Bezpośrednie połączenie, takie jak sieć VPN, nie jest dostępne. Protokół UDP jest dozwolony za pośrednictwem zapory lub urządzenia NAT.

Scenariusz 2

Zapora lub urządzenie NAT blokuje bezpośrednie połączenie UDP, ale przekazywane połączenie UDP można przekazać za pomocą funkcji TURN między urządzeniem klienckim a hostem sesji za pośrednictwem sieci publicznej (Internet). Inne bezpośrednie połączenie, takie jak sieć VPN, nie jest dostępne.

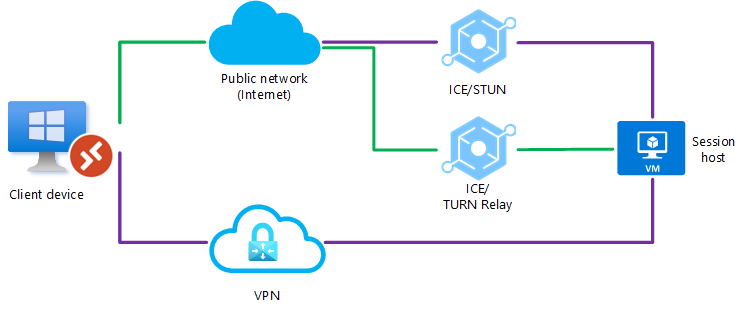

Scenariusz 3

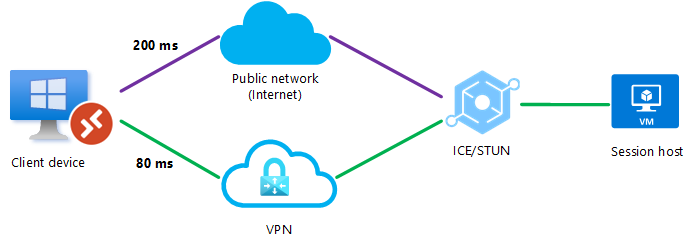

Połączenie UDP można ustanowić między urządzeniem klienckim a hostem sesji za pośrednictwem sieci publicznej lub za pośrednictwem bezpośredniego połączenia sieci VPN, ale protokół RDP Shortpath dla sieci zarządzanych nie jest włączony. Gdy klient inicjuje połączenie, protokół ICE/STUN może zobaczyć wiele tras i oceni każdą trasę i wybierze tę z najniższym opóźnieniem.

W tym przykładzie połączenie UDP korzystające z protokołu RDP Shortpath dla sieci publicznych za pośrednictwem bezpośredniego połączenia sieci VPN zostanie wykonane, ponieważ ma najmniejsze opóźnienie, jak pokazano w zielonej linii.

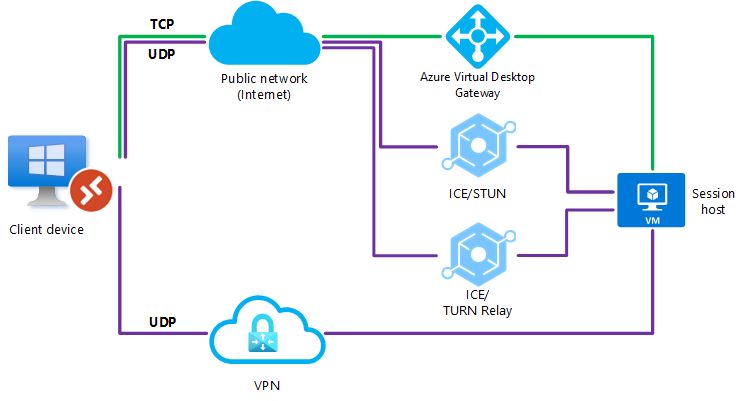

Scenariusz 4

Włączono zarówno protokół RDP Shortpath dla sieci publicznych, jak i sieci zarządzanych. Połączenie UDP można ustanowić między urządzeniem klienckim a hostem sesji za pośrednictwem sieci publicznej lub za pośrednictwem bezpośredniego połączenia sieci VPN. Gdy klient inicjuje połączenie, istnieją jednoczesne próby nawiązania połączenia przy użyciu protokołu RDP Shortpath dla sieci zarządzanych za pośrednictwem portu 3390 (domyślnie) i protokołu RDP Shortpath dla sieci publicznych za pośrednictwem protokołu ICE/STUN. Zostanie użyty algorytm znaleziony jako pierwszy, a użytkownik użyje niezależnie od tego, które połączenie zostanie ustanowione jako pierwsze dla tej sesji.

Ponieważ przejście przez sieć publiczną ma więcej kroków, na przykład urządzenia NAT, modułu równoważenia obciążenia lub serwera STUN, prawdopodobnie pierwszy znaleziony algorytm wybierze połączenie przy użyciu protokołu RDP Shortpath dla sieci zarządzanych i zostanie ustanowiony jako pierwszy.

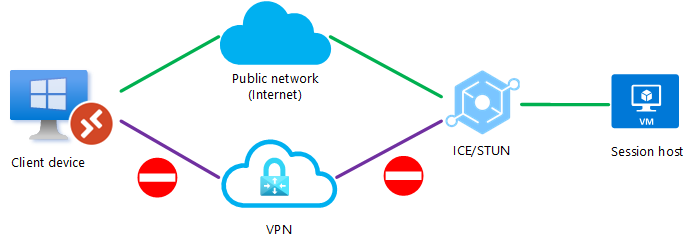

Scenariusz 5

Połączenie UDP można ustanowić między urządzeniem klienckim a hostem sesji za pośrednictwem sieci publicznej lub za pośrednictwem bezpośredniego połączenia sieci VPN, ale protokół RDP Shortpath dla sieci zarządzanych nie jest włączony. Aby zapobiec używaniu określonej trasy przez ICE/STUN, administrator może zablokować jedną z tras dla ruchu UDP. Zablokowanie trasy gwarantuje, że pozostała ścieżka jest zawsze używana.

W tym przykładzie protokół UDP jest blokowany w bezpośrednim połączeniu sieci VPN, a protokół ICE/STUN ustanawia połączenie za pośrednictwem sieci publicznej.

Scenariusz 6

Skonfigurowano zarówno protokół RDP Shortpath dla sieci publicznych, jak i sieci zarządzanych, jednak nie można ustanowić połączenia UDP przy użyciu bezpośredniego połączenia sieci VPN. Zapora lub urządzenie NAT blokuje również bezpośrednie połączenie UDP przy użyciu sieci publicznej (Internet), ale przekazywane połączenie UDP może być przekazywane przy użyciu funkcji TURN między urządzeniem klienckim a hostem sesji za pośrednictwem sieci publicznej (Internet).

Scenariusz 7

Skonfigurowano zarówno protokół RDP Shortpath dla sieci publicznych, jak i sieci zarządzanych, jednak nie można ustanowić połączenia UDP. W tym przypadku shortpath protokołu RDP zakończy się niepowodzeniem, a połączenie powróci do transportu odwrotnego połączenia opartego na protokole TCP.

Następne kroki

- Dowiedz się, jak skonfigurować krótką ścieżkę protokołu RDP.

- Dowiedz się więcej o łączności sieciowej usługi Azure Virtual Desktop, zobacz Understanding Azure Virtual Desktop network connectivity (Informacje o łączności sieciowej usługi Azure Virtual Desktop).

- Informacje o opłatach za sieć ruchu wychodzącego platformy Azure.

- Aby dowiedzieć się, jak oszacować przepustowość używaną przez protokół RDP, zobacz Wymagania dotyczące przepustowości protokołu RDP.